OmniShield?重新定義安全未來

現(xiàn)在,電子產(chǎn)品的使用和服務(wù)都涉及到一大票連接類產(chǎn)品如物聯(lián)網(wǎng)設(shè)備、網(wǎng)關(guān)路由器、IPTV、汽車以及其他系統(tǒng)等,這些產(chǎn)品越來越多地支持大量獨(dú)特應(yīng)用、可以支持不同內(nèi)容源,并可以通過服務(wù)提供商或者運(yùn)營商實(shí)現(xiàn)現(xiàn)場(chǎng)軟件升級(jí),同時(shí)確保隱私和數(shù)據(jù)保護(hù)。

針對(duì)這種趨勢(shì),OEM產(chǎn)品和運(yùn)營商的服務(wù)需要一種全新安全方法,OmniShield正滿足了這種需求,可為業(yè)界保護(hù)下一代SoC提供最具擴(kuò)展性的安全方案。

當(dāng)下的嵌入式安全方法主要以CPU為中心,采用二值方法(一個(gè)安全區(qū)域/一個(gè)非安全區(qū)域),且十分復(fù)雜。這些解決方案無法靈活擴(kuò)展以滿足下一代連接設(shè)備和云所支持的復(fù)雜的應(yīng)用和服務(wù)。

與二值方法不同,OmniShield創(chuàng)建了多個(gè)安全域,每個(gè)安全/非安全的應(yīng)用程序/操作系統(tǒng)都可以在單獨(dú)環(huán)境中獨(dú)立運(yùn)行。有了OmniShield-ready硬件和軟件IP,Imagination可以確保客戶SoC和OEM產(chǎn)品的設(shè)計(jì)安全性、可靠性和動(dòng)態(tài)軟件管理。

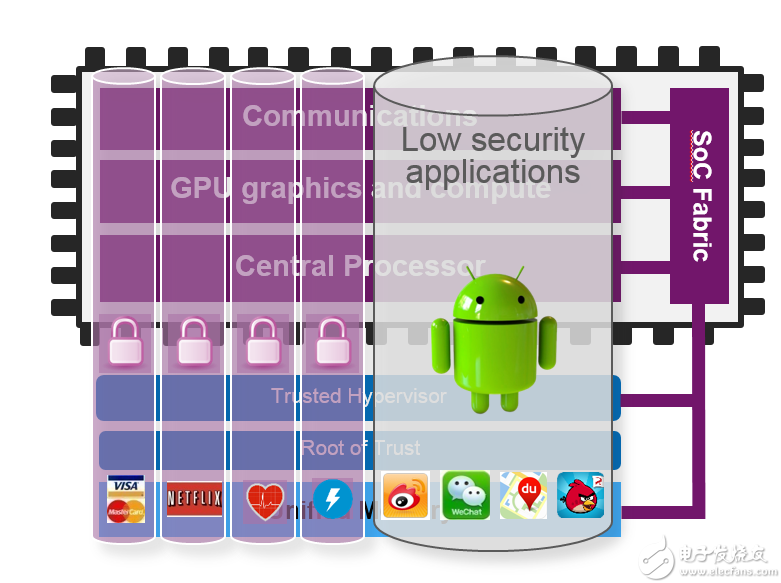

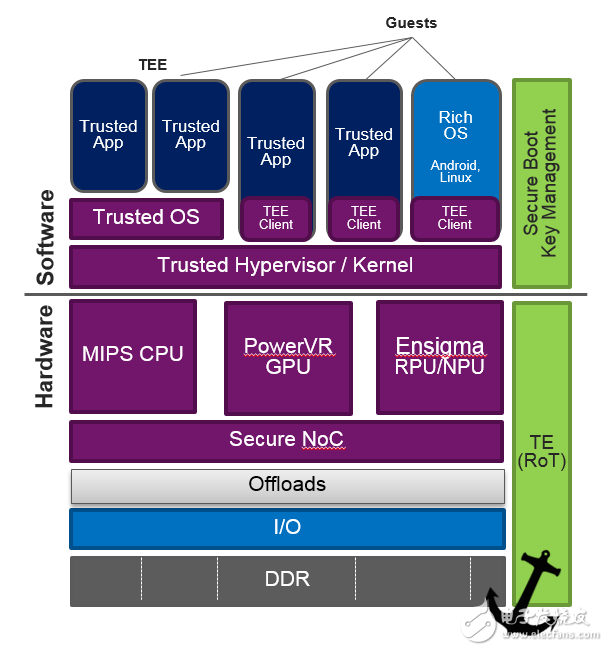

此外,OmniShield可以滿足異構(gòu)架構(gòu)所需的可擴(kuò)展性需求。在異構(gòu)架構(gòu)中,系統(tǒng)的CPU和其他處理器之間共享應(yīng)用程序數(shù)據(jù)和資源。這意味著,這些處理器與CPU將一樣有信息暴露風(fēng)險(xiǎn),故而必須獲得相同級(jí)別保護(hù)。但現(xiàn)今市場(chǎng)上沒有解決方案能夠完全應(yīng)對(duì)這個(gè)安全挑戰(zhàn)。OmniShield通過保護(hù)SoC中的所有處理器解決了這個(gè)問題——這其中包括CPU、GPU和其他處理器。

下圖展示了一個(gè)通用案例:把Imagination OmniShield-ready系列、MIPSWarrior系列CPU和PowerVR Series7GPU結(jié)合起來,實(shí)現(xiàn)了一個(gè)可以支持完整安全應(yīng)用的下一代平臺(tái)。

OmniShield具有以下幾個(gè)特點(diǎn):

1. 多域:高達(dá)255個(gè)

2. 異構(gòu):CPU、GPU、通訊連接性IP

3. 硬件分離:虛擬化

4. 開源:prpl Security PEG

OmniShield具有以下幾個(gè)優(yōu)勢(shì):

1. CPU負(fù)載合并

2. 隔離關(guān)鍵軟件

3. 安全更新

4. 減少Q(mào)A、測(cè)試和認(rèn)證

5. 加速市場(chǎng)投放時(shí)間

OmniShield的主要構(gòu)件

硬件虛擬化CPU

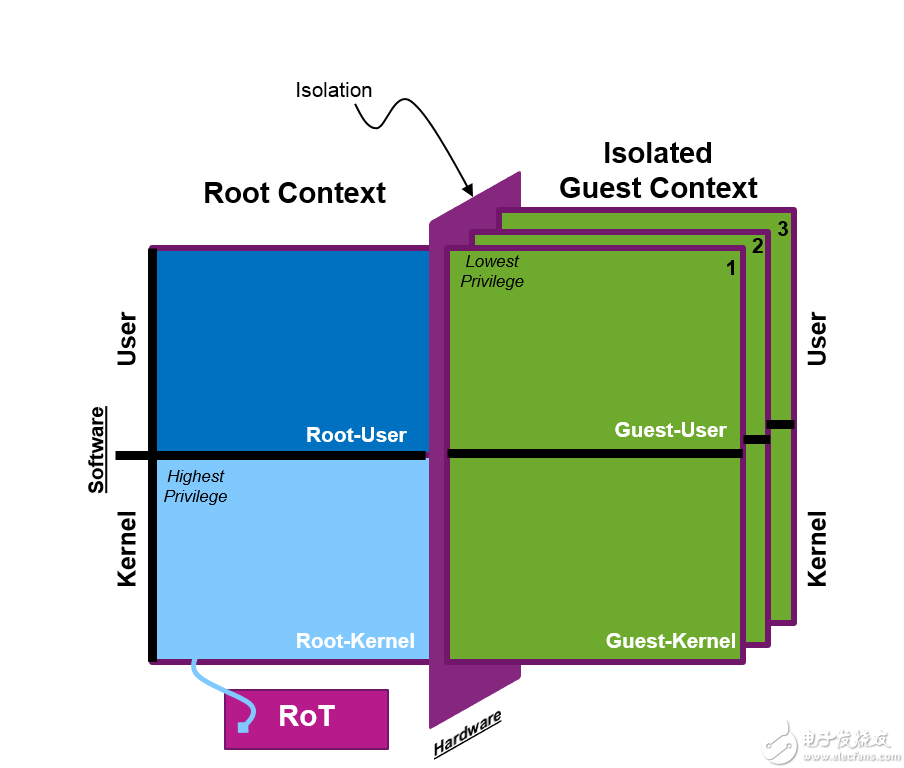

OmniShield通過隔離每個(gè)系統(tǒng)功能使用的內(nèi)存空間來提供安全性能。每個(gè)的內(nèi)存空間稱為“域”。每個(gè)系統(tǒng)功能只能使用自己的域,且通常無法訪問其他功能使用的域。通過擁有多個(gè)域,單個(gè)功能可以與系統(tǒng)的其他部分隔離。這樣就有一個(gè)有利的形勢(shì):相互不信任的應(yīng)用程序不被強(qiáng)迫需要彼此信任于同一個(gè)域內(nèi)。OmniShield可以支持高達(dá)255個(gè)域,實(shí)際情況中可以使用相對(duì)較少的域。訪問多個(gè)域之間共享的內(nèi)存空間由系統(tǒng)中的特權(quán)軟件以進(jìn)行控制。

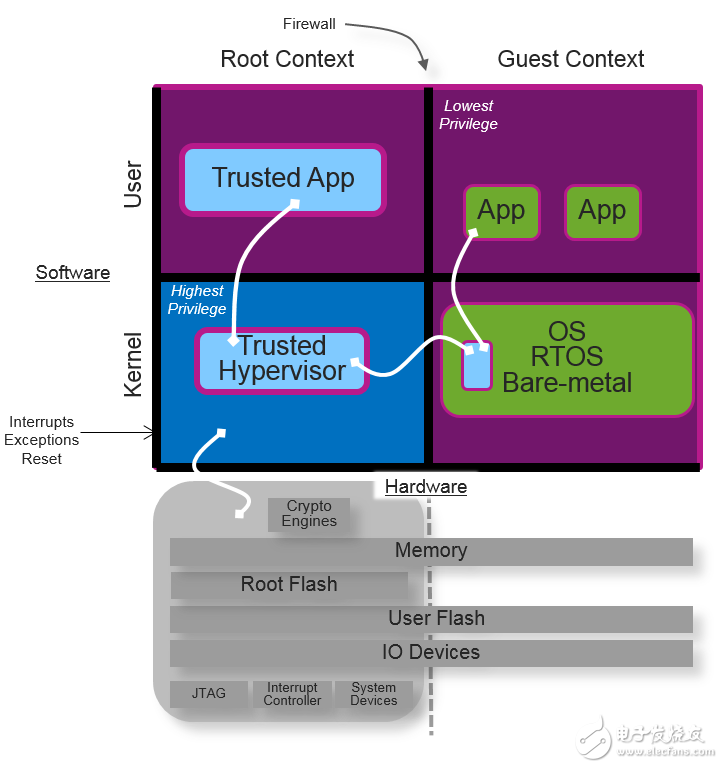

可信任管理程序(hypervisor)

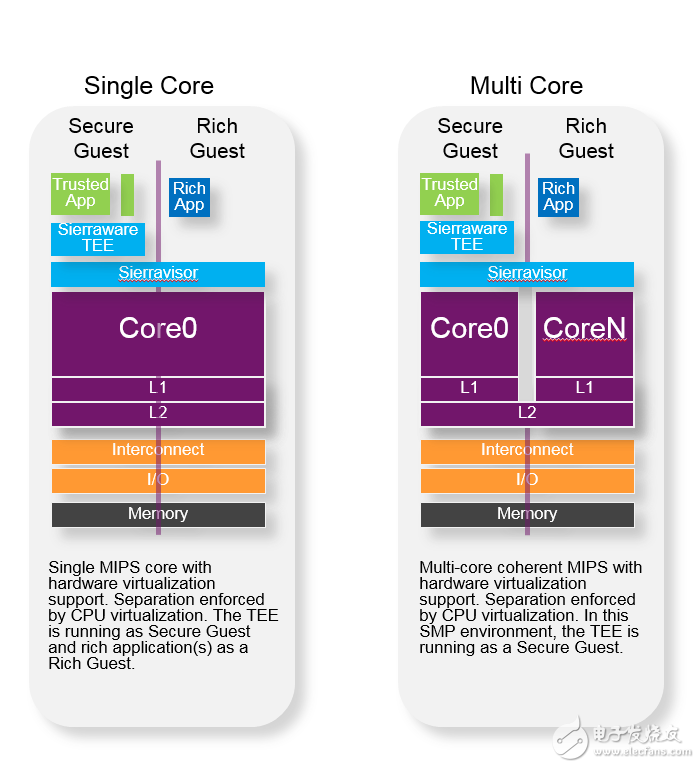

管理程序(hypervisor)是配置和管理這些內(nèi)存域(memory domain)的軟件組件。除了域管理之外,管理程序還要負(fù)責(zé)加載這些在域里運(yùn)行的軟件。域里的軟件稱為“訪客”(Guest)。訪客可以是個(gè)完整的操作系統(tǒng)或獨(dú)立的應(yīng)用程序。管理程序還要負(fù)責(zé)這些訪客之間的現(xiàn)場(chǎng)切換,這是系統(tǒng)及處理影響訪客的事件所需的。OmniShield需要使用I類管理程序(type-I hypervisor)。這種類型也稱為裸機(jī)管理程序(bare-iron hypervisor)或本機(jī)管理程序(native hypervisor)。OmniShield還要求管理程序支持CPU的完全虛擬化。也就是說,管理程序可以利用MIPS虛擬化架構(gòu)的特性——第2級(jí)MMU、訪客COP0上下文、中斷虛擬化支持。

信任根

信任根(RoT)負(fù)責(zé)認(rèn)證在系統(tǒng)上運(yùn)行的軟件。RoT必須是系統(tǒng)里的第一個(gè)運(yùn)行模塊,并確保不會(huì)被系統(tǒng)的其余部分進(jìn)行篡改。對(duì)于這種簽字認(rèn)證功能,RoT通常為系統(tǒng)的其他部分提供加密、解密和哈希函數(shù)功能。在某些非常簡單的系統(tǒng)中,一些在非可變內(nèi)存(ROM或OTP可編程)中存儲(chǔ)的代碼可能會(huì)像RoT一樣發(fā)揮功能。更復(fù)雜的系統(tǒng)則有一個(gè)單獨(dú)的子系統(tǒng)扮演RoT的角色——我們把這個(gè)單獨(dú)的子系統(tǒng)稱為可信任元素(TE)。

? RoT可以作為單獨(dú)的硬件塊實(shí)現(xiàn)。這種類型稱為硬件可信元素(TE)

? RoT可以作為主流處理器的獨(dú)立執(zhí)行模式實(shí)現(xiàn)。這種類型被稱為虛擬可信任元素(Virtual Trusted Element)。一個(gè)實(shí)現(xiàn)方法是在MIPS虛擬化架構(gòu)中使用訪客操作系統(tǒng)。

保護(hù)TE一種常見的方法是單向通信路徑。系統(tǒng)其他部分只能向TE發(fā)送請(qǐng)求。TE僅返回對(duì)這些命令的結(jié)果或響應(yīng)。

TE的內(nèi)部工作機(jī)制對(duì)系統(tǒng)其余部分是不可見的。對(duì)于硬件TE來說,這可以通過專門針對(duì)TE的在物理上分離的資源來實(shí)現(xiàn)。對(duì)于虛擬TE,則通過內(nèi)存空間分離實(shí)現(xiàn)。

基本的RoT需求

? 在執(zhí)行之前執(zhí)行映像的完整性進(jìn)行鑒定

? 將系統(tǒng)引導(dǎo)到安全狀態(tài)

? 確保運(yùn)行可信任代碼

? 安全和可信任通訊

? 安全固件更新

? 信任被侵害后恢復(fù)

? 安全存儲(chǔ)—管理證書

? 安全調(diào)試

安全隔離

硬件虛擬化通常與服務(wù)器類的處理器技術(shù)相關(guān)聯(lián)。它已經(jīng)在64位服務(wù)器平臺(tái)上使用了很多年,并且已被各企業(yè)廣泛應(yīng)用。虛擬化可以使數(shù)據(jù)中心多個(gè)相似或不相似的工作負(fù)載合并,以減少購買成本(硬件和基礎(chǔ)設(shè)施成本)和運(yùn)營成本(減少功耗、冷卻)等。

在非企業(yè)/數(shù)據(jù)中心空間(如嵌入式)中,虛擬化的使用是不同的。主要目的是通過隔離,維持一個(gè)干凈的執(zhí)行環(huán)境,同時(shí)防止軟件交叉污染和泄漏,以確保安全性。我們把“安全”定義為在訪客(Guest)軟件上隔離、監(jiān)督和執(zhí)行策略的能力。這種技術(shù)可以將多個(gè)不同的嵌入式CPU合并成一個(gè)單一的內(nèi)核,從而降低硅面積和開發(fā)工作的工作量,最終降低整體成本,延長電池使用壽命。

一切源起于隔離。在虛擬化中,硬件平臺(tái)上的公共資源可以被劃分為稱為訪客或虛擬機(jī)(VM)的邏輯分離環(huán)境。每個(gè)訪客都由應(yīng)用程序和相關(guān)操作系統(tǒng)組成(如果需要的話)。通過硬件虛擬化,可以分離和保護(hù)關(guān)鍵模塊至其自身的地址空間,如通信接口(和軟件協(xié)議棧)、存儲(chǔ)和其他資源,并確保禁止任何來自其他應(yīng)用程序的空間的訪問,且同樣不能訪問其他應(yīng)用的地址空間。

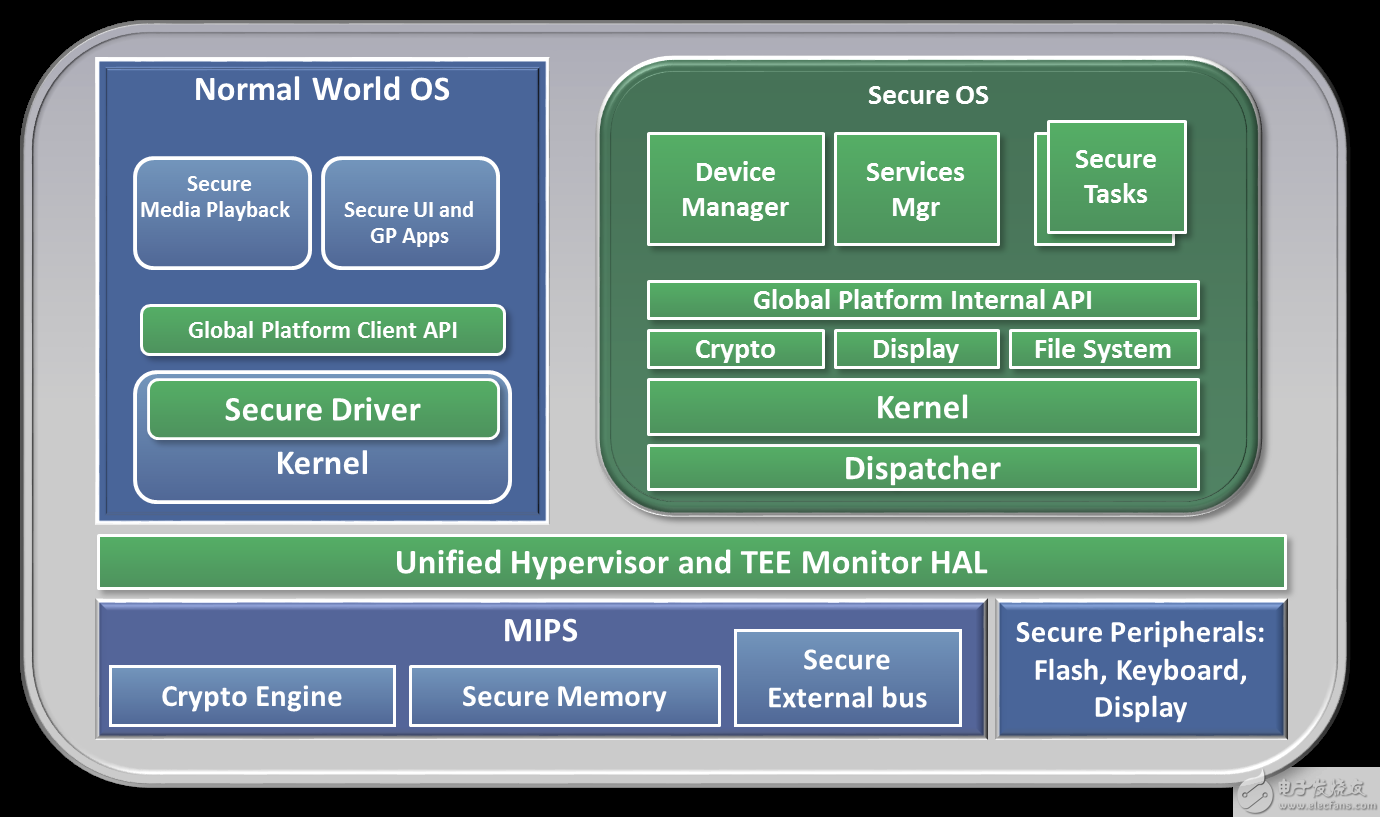

Global Platform兼容的TEE

Sierraware已經(jīng)為MIPS CPU提供了SierraTEE安全操作系統(tǒng)。MIPS版SierraTEE是支持虛擬化的MIPS硬件以及Global Platform系統(tǒng)和進(jìn)程間通信(IPC)API實(shí)現(xiàn)。

Sierraware TEE是具有諸多功能和應(yīng)用的程序,提供了一種簡單可行的方法來集成豐富的平臺(tái),如FFmpeg、OpenSSL、MiniDLNA等。除了提供一整套Global Platform API,它還能提供POSIX API以方便地集成如DRM這樣的老的應(yīng)用程序,并使更改保持最小。POSIX還允許為如IoT和機(jī)頂盒等應(yīng)用程序設(shè)計(jì)非常小的內(nèi)存空間。安全內(nèi)核在保持POSIX兼容性的同時(shí)對(duì)大小和性能進(jìn)行了優(yōu)化。

SierraTEE具有一系列的API和功能。下表對(duì)一些主要性能進(jìn)行了描述。

Item

Description

1

大多數(shù)主要協(xié)議的軟件加密庫,如RSA,AES,PKI

2

用于任務(wù)創(chuàng)建、文件系統(tǒng)、計(jì)時(shí)器等的POSIX應(yīng)用程序接口

3

安全元素API,與幾個(gè)通用的SE設(shè)備集成

4

Global Platform 2.0API

5

Global Platform的測(cè)試平臺(tái)。所有OEM商點(diǎn)擊報(bào)告生成器便可以生成測(cè)試報(bào)告,以此節(jié)約認(rèn)證成本。

6

安全套接層

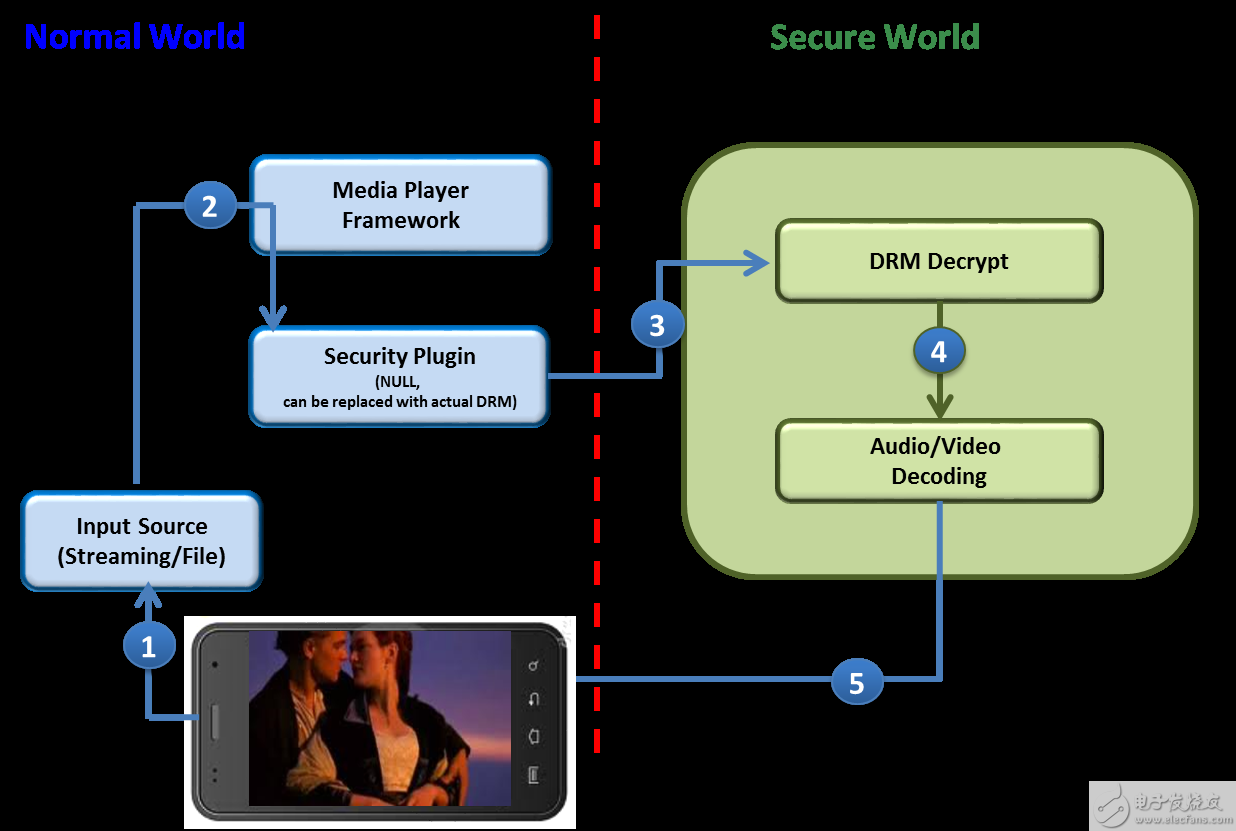

安全視頻數(shù)據(jù)通路

? 有一個(gè)安全視頻數(shù)據(jù)通路要求壓縮和非加密的內(nèi)容必須存放在客戶內(nèi)存空間中。

? 在TEE上執(zhí)行的單個(gè)視頻渲染通路必須服務(wù)多個(gè)訪客操作系統(tǒng)。

? 訪客和TEE之間的物理內(nèi)存轉(zhuǎn)換必須由集成解決方案來處理。

? 資源仲裁是另一個(gè)重要因素。

? 以安全的方式在多個(gè)訪客之間共享硬件編解碼器和設(shè)備,這是至關(guān)重要的。

總結(jié)

OmniShield是唯一可擴(kuò)展的安全技術(shù)--安全域的數(shù)量只受硬件的限制。

OmniShield支持安全應(yīng)用程序的可移植性,針對(duì)安全的全新prpl 基金會(huì)PEG (prpl Expert Group)將會(huì)把安全社區(qū)與應(yīng)用程序?qū)<医M織在一起,提供整體安全架構(gòu)、開放API(應(yīng)用程序編程接口)以及支持這項(xiàng)多域技術(shù)的參考平臺(tái)。

Imagination的IP產(chǎn)品和平臺(tái)引領(lǐng)安全未來:

? 所有的MIPS Warrior 系列CPU系列產(chǎn)品都可以支持OmniShield技術(shù)

? 所有的PowerVR Series7以后續(xù)的 GPU都支持OmniShield技術(shù)

? MIPS M級(jí)別 M5150是最小的MCU級(jí)別CPU,也支持硬件虛擬化

Global Platform兼容TEE支持能支持OmniShield的 MIPS CPU

-

soc

+關(guān)注

關(guān)注

40文章

4596瀏覽量

229620 -

imagination

+關(guān)注

關(guān)注

1文章

622瀏覽量

63426

發(fā)布評(píng)論請(qǐng)先 登錄

TI 攜手 NVIDIA 推出面向下一代 AI 數(shù)據(jù)中心的完整 800 VDC 電源架構(gòu)

偉創(chuàng)力攜手博通,推進(jìn)下一代AI液冷解決方案落地

Amphenol Aerospace高壓38999連接器:滿足下一代飛機(jī)電力需求

Amphenol Multi-Trak?:下一代高速互連解決方案

羅姆面向下一代800 VDC架構(gòu)發(fā)布電源解決方案白皮書

安森美SiC器件賦能下一代AI數(shù)據(jù)中心變革

如何評(píng)估電能質(zhì)量在線監(jiān)測(cè)裝置的擴(kuò)展性?

電能質(zhì)量在線監(jiān)測(cè)裝置的兼容性和擴(kuò)展性對(duì)其性能有何影響?

Telechips與Arm合作開發(fā)下一代IVI芯片Dolphin7

適用于下一代 GGE 和 HSPA 手機(jī)的多模/多頻段 PAM skyworksinc

OmniShield為下一代SoC提供最具擴(kuò)展性的安全方案

OmniShield為下一代SoC提供最具擴(kuò)展性的安全方案

評(píng)論