? ●整合基于行業標準認證的 ST33K-A安全芯片的安全單元和Java? Card 平臺,以及 G+D Digital Key? 小程序,為開發安全汽車進入系統提供系統芯片解決方案 ? ●提高用車

2022-06-23 09:51:28 2896

2896

摘要運算的算法等級至少是大于等于SHA256的安全級別,足以證明SHA256的重要性。今天給大家帶來SHA256的C源碼版本實現,歡迎大家深入學習和討論。

2022-09-15 02:50:00 8885

8885

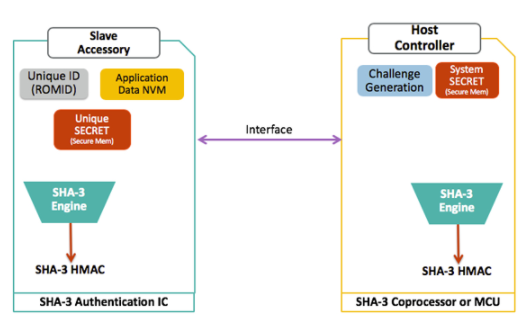

新思科技(Synopsys, Inc.,納斯達克股票市場代碼:SNPS)宣布推出業界首款安全IP解決方案,它符合美國國家標準與技術研究院(NIST)發布的安全散列算法-3(Secure Hash Algorithm-3,SHA-3)加密標準。

2015-10-30 17:22:10 2520

2520 【安全算法之SHA1】SHA1摘要運算的C語言源碼實現

2022-10-31 10:42:46 5519

5519

【安全算法之SHA512】SHA512摘要運算的C語言源碼實現

2022-09-16 19:20:47 5279

5279

出現兩條一樣的數據,而SHA256極低的碰撞概率正好能夠保證這一點。每個區塊的Hash之都是唯一的正好可以用來標識該區塊。其次,區塊鏈要保證每條記錄的安全性,而SHA算法可以保證哪怕只有微不足道的差別

2018-03-30 22:20:15

ST32F384是專為安全移動應用設計的串行訪問微控制器,它集成了用于嵌入式系統的最新一代ARM處理器。它的以20 MHz的頻率運行的Cortex?-M3 32位RISC內核具有出色的性能,借助

2020-09-04 15:31:47

?強烈建議TI開發Hercules? ARM?安全微控制器的固件庫!!!類似ST的STM32系列的固件庫!安全不單強調 MCU的硬件安全,代碼的正確性也是相當相當的重要,HALCoGen 并不好用。

2018-05-22 01:15:06

工業以太網的網絡安全

2021-02-01 07:35:19

工業以太網的網絡安全

2021-01-21 06:00:54

工業自動化、物流以及智能電網等很多工業領域都要求機械設備和產品具有安全性,經過了功能安全認證。當開發必須符合全世界安全標準的機械設備時,靈活性和逐漸增高的安全成本是非常重要的決定因素。在這些應用中

2019-09-29 06:07:26

當你看到像UL、CSA、TUV等符號或讀到“設計滿足于….”這類話時,往往就會想到獨立測試認證機構。你怎樣能證明你的數字萬用表滿足CATIII或CATII呢(見CATI、CATⅡ或CATⅢ等安全標準

2017-09-18 10:08:00

(支持2048位)DES/3DES算法哈希SHA1和SHA256 ·支持真隨機數發生器,隨機數發生碼率有64kbps ·PICC接口 符合Microsoft CCID標準 ·非接觸式接口符合PCSC

2019-08-03 11:33:31

當設計需要滿足EN 60335的要求時,研發人員必須采用不同的思維方式。與熟悉的IT和醫療標準相比,不僅有一些設計限制不同,而且潛在的用戶和終端產品更加多樣化。在安全評估中,多個故障必須同時考慮EMI的影響。

2019-08-13 07:55:10

行業、石油、化工、電廠等過程工業,工業機器、電梯扶梯、智能電網、家電軟件評估、汽車行業、醫療軟件評估領域廣泛應用。這里,我們只談汽車功能安全。二、功能安全制定的歷程功能安全標準化的運動起源于20世紀90

2019-07-22 18:10:27

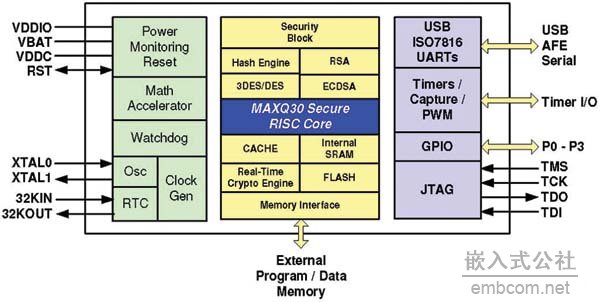

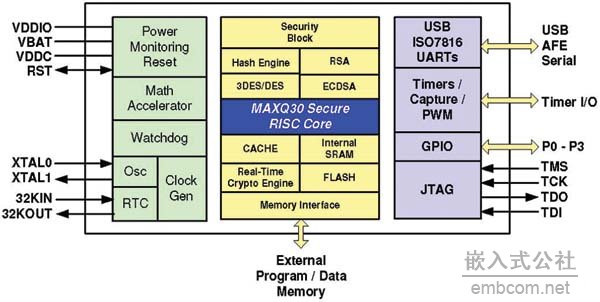

/100/120/140)采用公司針對嵌入式系統知識產權保護開發的1-Wire?安全認證IC的主流技術。由于13.56MHz正在成為門禁控制和電子支付市場的國際標準,該系列安全器件內部集成了13.56MHz

2011-09-22 15:48:13

我們希望了解一些有關 NFC 安全性的知識,以及 ST25 閱讀器是否支持其中一些行業標準。ST 有這方面的參考資料嗎?你能推薦一個學習更多的起點,或者在這個領域尋找顧問的建議嗎?

2023-01-17 06:18:06

函數功能(AES-GCM與SHA-2或SHA-3),并且效率大幅度提高。對于在網絡系統中運行的眾多英飛凌產品來說,采用高效、高性價比的加密技術至關重要。例如,汽車行業中的許多傳感器應用以及眾多工業應用中

2023-02-28 14:14:13

PKI技術的支持。隨著PKI密碼技術的發展,SM2算法(國際上稱之為ECC算法)應用越來越廣,效率較之前的算法更高,破解難度更大、更安全。本系統在嵌入式主板上實現SM2算法PKI技術,提供基于SM2算法的簽名驗證、數字信封和解封、數據加解密來實現身份認證,保證網絡信息安全交互。

2020-03-31 07:29:13

的安全功能。加密引擎可以防止SPA/DPA/EMA攻擊,并支持常見使用案例。AES加密引擎提供分組密碼和身份驗證加密支持,而安全哈希(hash)加密引擎支持SHA-2和SHA-3標準。并且AES加密引擎

2020-08-13 15:16:54

作者:Miguel Usach Merino 摘要 新的國際標準和法規加速了工業設備對安全系統的需求。功能安全的目標是保護人員和財產免受損害。這可以通過使用針對特定危險的安全功能來實現。安全功能由

2019-07-26 06:53:53

是HUKS的功能結構圖:圖3 HUKS功能結構圖支持算法包括:認證加密:AES-128/192/256-GCM簽名驗簽:ED25519密鑰協商:X25519消息認證:HMAC-SHA256/512數據摘要

2020-09-16 17:34:46

Hash Algorithm 2)的縮寫,一種密碼散列函數算法標準,由美國國家安全局研發,屬于SHA算法之一,是SHA-1的后繼者。

SHA-2下又可再分為六個不同的算法標準

包括了:SHA

2024-12-23 18:18:33

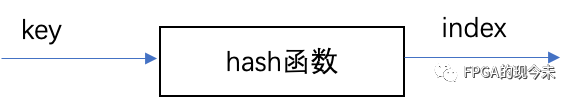

的HASH模塊支持多種哈希算法,如SHA-1、SHA-256和SM3。HASH模塊是一種重要的安全功能,它用于通過將輸入數據轉換為其哈希值來驗證數據的完整性和一致性。哈希函數是一種將任意長度的數據映射

2023-12-19 00:36:31

防雷器美國安全標準:UL1449

2015-08-05 19:38:56

crypto-js已支持的算法有:MD5、SHA-1、SHA-256、HMAC、HMAC-MD5、HMAC-SHA1、HMAC-SHA256、PBKDF2、AES、RC4、DES等。

特點

? 安全

2023-09-08 15:10:17

微五科技CF3310開發板有一個很大特點就是安全算法的無縫嵌入,這也是吸引我很大興趣的一個地方,今天就一起來盤點,共同增益知識及使用方式。目前官方DEMO里整合了6種算法:SM4,DES,AES

2022-07-02 15:39:17

的能力驗證了設備和數據是真實的。對稱算法和非對稱算法均用于生成數字簽名。 利用SHA和ECDSA進行安全啟動安全哈希算法(例如SHA-2或SHA-3)利用哈希算法,該算法采用可變大小的數據并將其壓縮為

2020-09-28 19:21:56

許多安全協定中廣為使用,包括TLS和SSL、PGP、SSH、S/MIME和IPsec,曾被視為是MD5的后繼者。SHA1主要適用于數字簽名標準(DigitalSignature Standard DSS

2018-02-04 14:23:35

Tom.meany,ADI功能安全工程師在上一篇博客中,我承諾要討論各種功能安全標準。關于標準,有人曾經說過:標準的好處在于“有太多可供選擇的東西”。IEC 61508是所謂的A級或基本標準

2018-10-30 11:46:02

。內核包含128-bit SIMD擴展指令、硬件浮點運算單元、MMU。豐富的信息安全功能:內置真隨機數發生器;支持AES-256/ RAS-2048/MD5/SHA/SHA2加密算法。集成的內存:片上內置

2020-08-12 11:10:41

問題,以便能被多種系統級標準使用。3. 測試方法——以規范形式說明如何評估安全的某一方面以確保獲得一致且可比較的結果。4. 說明文件——解釋分析技術和設計原則。5. 分類文件——將材料和環境分為業界商定的組別

2018-10-16 06:42:06

想要找RFID安全協議的代碼,最好是基于Hash的

2022-03-31 14:01:54

。APM32F415系列支持AES、DES、TDES加密標準,新增國密SM3、SM4加密算法和SM2軟件算法以適應國內對加密的需求,同時支持RNG、SHA-224、SHA-256、MD5等安全散列算法,有效保證用戶

2022-08-12 15:21:01

。IEC 61508 及其工業設備衍生標準等功能安全標準規定了保護設備用戶和防止設備損壞所需的安全完整性等級 (SIL)。另一項安全標準 IEC 61810-3(以前稱為 EN 50205)明確適用于

2022-07-12 16:33:47

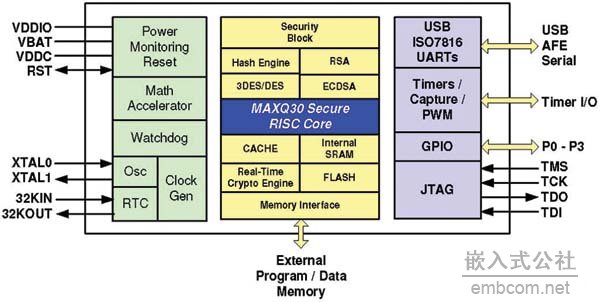

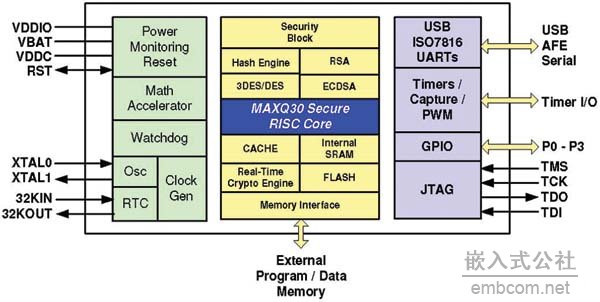

通過FIPS認證的硬件加密引擎,支持工業標準算法。安全MCU集成了先進的加密和物理保護機制,以最高安全等級應對旁道攻擊、物力篡改和逆向工程,同時安全MCU具備多種通信接口,可滿足物聯網設備通用主控

2018-09-07 10:36:55

如果你足夠了解它,標準是你產品設計的“正能量”!如何有效使用IEC(國際電工委員會)安全標準,以便從數百項可用標準中找出與問題相關的標準,探索設計的限制條件?IEC的標準和支持文件常常被設計人員視為

2018-10-19 09:45:24

正常情況下,需要在安全環境下開發安全相關功能。但是一旦開啟安全功能就燒寫掉efuse中的secure bit,以后芯片就只能啟動安全固件。客戶處于功能開發階段,如果把很多芯片燒寫成安全,會造成一定

2021-12-29 06:56:12

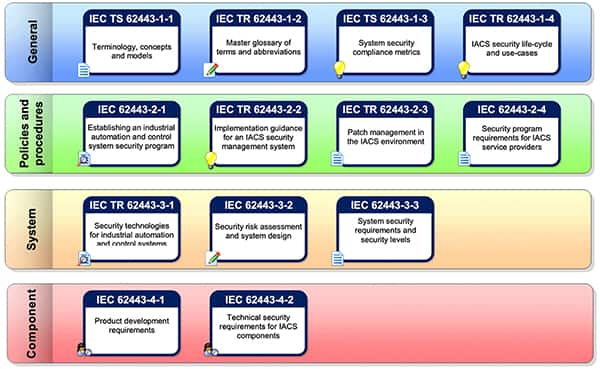

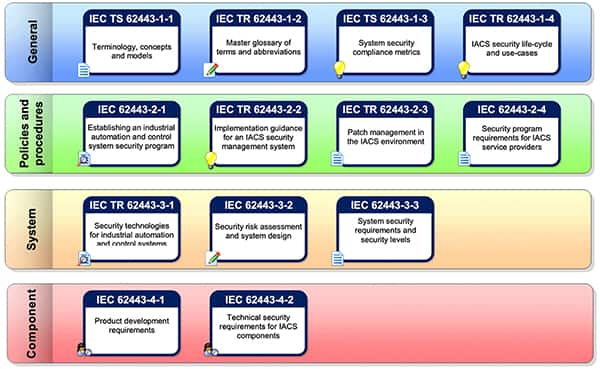

理解工業控制系統的網絡安全工業4.0正在改變工業控制系統的網絡安全擴展工業控制系統的網絡安全終端

2021-01-27 07:09:12

的主題。文件按照其主要功能和在文件層級中的大致地位而分為若干類別,具體包括:1. 系統和零部件標準——代表探索的起點。2. 協調文件——處理特定類型的安全問題,以便能被多種系統級標準使用。3. 測試

2014-08-25 15:39:34

(IIoT) 技術興起之前就已經存在了。許多國家和國際安全標準適用于不同類型的工業機械、安全設備和生產流程。其中包括:ANSI/RIA 15.06(機器人與機器人系統安全)ISO 13856-1:2013

2018-06-19 09:33:27

火力發電的基本原理是什么?如何預測出工業蒸汽量?

2021-10-26 07:04:44

工業4.0愿望和網絡安全含義實現網絡安全工業4.0的三個步驟通過硬件安全性實現互聯工廠

2021-02-19 06:50:19

概述:帶EEPROM的SHA-1協處理器DS2460是ISO/IEC 10118-3安全散列算法(SHA-1)的硬件實施方案,無需開發執行復雜SHA計算的軟件,即可鑒別SHA器件以及驗證數字簽名服務數據的有效性。

2021-04-20 07:18:42

工業控制系統潛在的風險是什么?怎么實現工業控制系統安全防護的設計?

2021-05-25 06:12:22

本帖最后由 kuailesuixing 于 2018-6-4 11:37 編輯

? 新 STSAFE 芯片整合最新的數字安全功能,保護物聯網中”物”的安全? 一站式 Applet 程序開發方案

2018-06-04 11:18:59

問題,以便能被多種系統級標準使用。 3. 測試方法——以規范形式說明如何評估安全的某一方面以確保獲得一致且可比較的結果。 4. 說明文件——解釋分析技術和設計原則。 5. 分類文件——將材料和環境分為業界

2018-10-25 10:21:12

NIST在2012年評選出了最終的算法并確定了新的哈希函數標準。Keccak算法由于其較強的安全性和優秀的軟硬件實現性能,最終成為最新一代的哈希函數標準。2015年8月NIST發布了最終的SHA-3

2025-10-28 07:13:32

聯網設備提供安全保障,其核心技術原理主要包括以下幾個方面:?

硬件加密引擎:安全芯片內置高性能的硬件加密引擎,支持多種國際通用加密算法,如 AES(高級加密標準)、RSA(非對稱加密算法)、ECC

2025-11-13 07:29:27

驅動器、安全I/O 和PLC 以及自動控制器等。引言工業自動化、物流以及智能電網等很多工業領域都要求機械設備和產品具有安全性,經過了功能安全認證。當開發必須符合全世界安全標準的機械設備時,靈活性和逐漸

2013-11-20 16:57:29

介紹 R128 下安全方案的功能。安全完整的方案基于標準方案擴展,覆蓋硬件安全、硬件加解密引擎、安全啟動、安全系統、安全存儲等方面。

配置文件相關本文涉及到一些配置文件,在此進行說明。

env

2023-12-28 15:59:52

等),HDL是否被認為是軟件并不重要,因為開發者仍然最終完成所有必需的任務。一個相關的有趣的標準是IEC 62566,2與核工業安全功能涉及使用HDL開發。要求2 - 固有可靠IEC 61508以

2018-10-22 16:46:43

在郵件服務端和郵件客戶端,重復郵件浪費了大量資源。該文提出一種基于SHA-1的郵件去重算法,將郵件按大小分開處理,根據Hash值快速去除正文相同或相似的重復郵件。實驗結果

2009-04-22 09:03:35 21

21 本文介紹了HASH 函數的原理,并重點討論了其中的SHA-1 算法及其在軟件自保護中的應用和實現技術。關鍵詞:HASH 函數軟件保護 信息安全Abstract: This paper introduces the basic theory of

2009-08-07 09:28:13 17

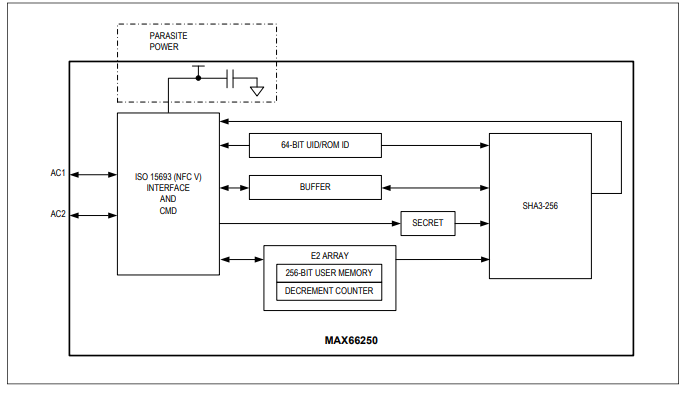

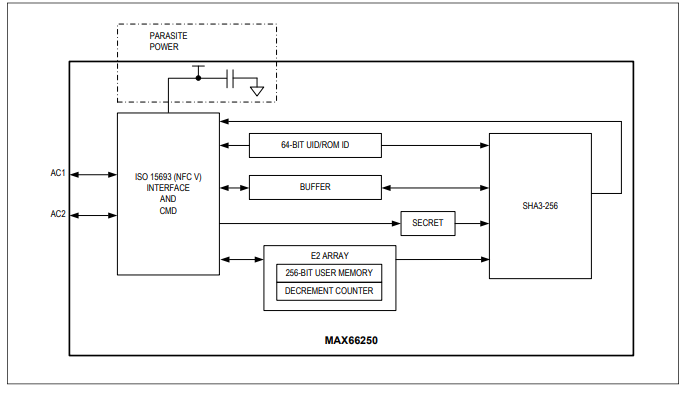

17 MAX66250安全認證器結合了符合FIPS 202標準的安全散列算法(SHA-3)質詢和響應認證與安全EEPROM。該器件提供了一套核心加密工具,這些加密工具由多種集成塊衍生而來,包括一個

2023-07-14 11:46:58

應用筆記 157 SHA iButton API 概述

Dallas SHA iButton® (DS1963S) 是一個智能令牌具有很高的安全性并支持多種服務本文簡要介紹了使用SHA iButton 實現數字認證和交易的

2010-04-12 08:39:52 4

4 應用筆記 157 SHA iButton API 概述

Dallas SHA iButton® (DS1963S) 是一個智能令牌具有很高的安全性并支持多種服務本文簡要介紹了使用SHA iButton 實現數字認證和交易的

2010-04-12 08:39:54 16

16 安全帶穿戴識別系統通過布置現場攝像頭和應用AI智能分析識別算法,系統實時監測攀高高空作業人員是否正確佩戴安全帶。系統通過圖像識別和行為分析功能,可以準確識別作業人員的安全帶穿戴情況。一旦

2023-12-11 14:38:22

摘要:本文介紹了SHA-1器件可能受到的攻擊,以及如何利用SHA-1器件本身特點或推薦的方案來防止可能遭受的攻擊,說明了1-Wire®及iButton® SHA-1器件的安全性。對于各種類型的服

2009-05-08 12:00:19 1333

1333 摘要:2005年,幾名中國學者對安全散列算法(SHA-1)的強大安全性做出了攻擊。本白皮書將討論這種攻擊方式,其結果表明:盡管比起最初的想法, SHA-1算法在抗碰撞上略有不足,但Maxim

2009-05-09 08:46:24 1328

1328 安全器件SHA-1和安全單片機

引言

信息安全無論對國家還是對個人都是非常重要的。信息安全意味著要防止非法復制重要數據信息和程序代碼;避免數據或代

2010-03-03 16:52:55 1080

1080

安全器件SHA-1和安全單片機

引言

信息安全無論對國家還是對個人都是非常重要的。信息安全意味著要防止非法復制重要數據信息和程序代碼;避免數據或代碼

2010-03-06 09:23:27 1295

1295

64字節RAM DSSHA1協處理器是一個可合成的寄存器傳輸級(RTL)的FIPS 180-3的安全散列算法(SHA - 1)的實施,消除了需要開發軟件來執行復雜SHA - 1計算需要進行身份驗證SHA - 1器件

2011-06-02 11:39:37 1789

1789

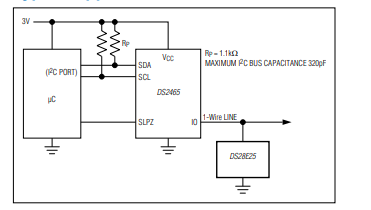

DS28E25相結合的安全挑戰和響應身份驗證功能基礎上的FIPS 180-3-指定的安全散列算法(SHA-256)的用戶可編程EEPROM 4KB

2012-08-01 12:00:30 1291

1291

意法半導體(ST)宣佈其安全微控制器產品部和先進系統技術事業群的叁位密碼專家在國際競賽中取得勝利,成功為數位安全領域開發新全球產業標準:安全雜湊演算法(Secure Hash Algor

2012-11-08 11:57:35 1154

1154 GD32-Colibri-F207實驗板HASH_SHA1_MD5,很好的GD32資料,快來學習吧。

2016-04-21 10:49:49 5

5 SHA-1(Secure Hash Algorithm)是一種非常流行的安全散列算法,為了滿足各種應用對SHA-1算法計算速度的需要,該文圍繞Hash 函數,基于本課題組的密文取情平臺,對SHA

2017-10-30 16:25:54 4

4 ,美國開始征集雜湊函數新一代標準SHA-3算法,這也引發了一輪雜湊算法的研究熱潮。最終SHA-3獲勝算法為Keccak。其中FSH1是SHA-3第一輪的一個候選算法,它和基于格的算法SWIFFTX -樣,特點是具有可證明安全性。在實際運用中,FSB壓縮函數的輸出是一組預

2018-01-16 16:18:54 0

0 SHA-1安全認證一直作為防偽及防止非法竊取知識產權的有效武器。隨著計算機技術的進步,用戶亟待獲取更高級別的安全方案。 基于這一需求,Maxim Integrated推出了一組新的SHA-256安全

2018-03-16 08:39:00 5828

5828

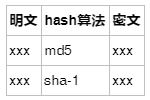

摘要算法 ? 對稱加密算法 ? 非對稱加密算法 ? 數字簽名 ? 數字證書 數字摘要 實現 ? 將任意長度的明文通過單向hash函數摘要成固定長度的串。 Hash(明文)--固定長度的摘要 特點

2018-05-30 01:59:00 2068

2068

區塊Hash值時(即挖礦的過程),都使用了Hash算法,特別是SHA256算法。比特幣系統本身也就是加密算法的衍生物。

2018-06-08 14:01:43 5600

5600 hash是什么,有點類似「洗牌」把牌洗亂的概念,只是洗的不是牌,而是一筆數據,這個「洗」的過程是經過嚴謹定義的,且產生的結果會是固定長度的。常見的hash算法有MD5、RIPEMD-160、SHA

2019-01-03 14:15:58 13494

13494 這里可能會出現各種各樣的誤解。在國家標準化技術公司(NIST)宣布將進行哈希值工作競賽,以制定新的哈希值標準SHA-3之前,以太網絡似乎已經啟動了這一方法。后來,Keccak被選為真正的贏家。目前

2019-01-18 11:06:28 4033

4033 哈希算法被廣泛應用于網絡安全、數字證書甚至區塊鏈等領域。由于哈希算法在數字安全和密碼學中扮演著如此重要的角色,對于稱為SHA-512的哈希算法來說,這是一個易于理解的演練,包括一些基本和簡單

2019-01-24 11:22:29 25247

25247 比特幣采用的SHA-256算法則屬于SHA-2系列,在中本聰發明比特幣時(2008)被公認為最安全最先進的算法之一。除了生成地址中有一個環節使用了REPID-160算法,比特幣系統中但凡有需要做Hash運算的地方都是用SHA25。

2019-06-15 10:23:11 7934

7934

敏感數據。經過多年的發展,各種更好的算法已經開發出來,比如SHA 1、2,甚至SHA-3,它們改進了加密實踐,對黑客攻擊做出了更好的響應。

2019-06-25 11:04:59 5262

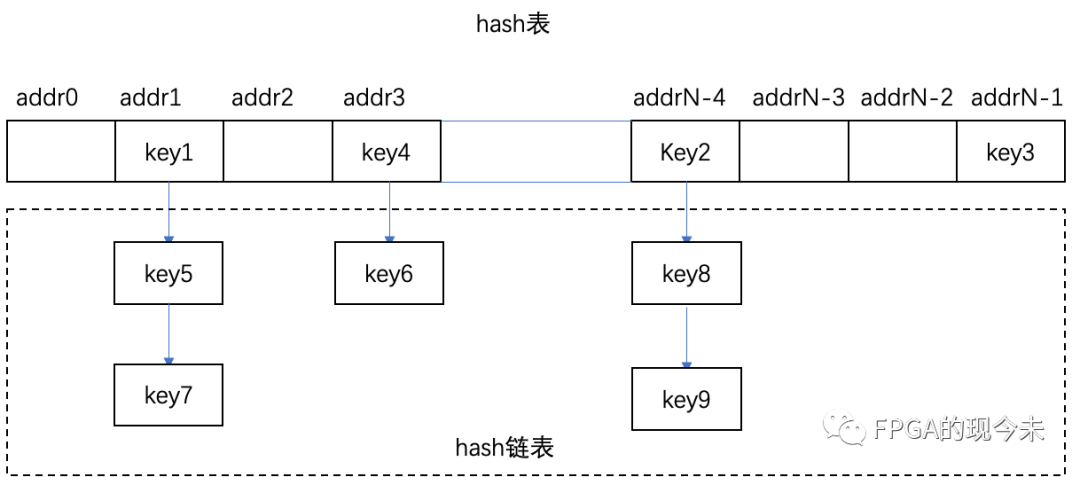

5262 由于hash的原理是將輸入空間的值映射成hash空間內,而hash值的空間遠小于輸入的空間。根據抽屜原理,一定會存在不同的輸入被映射成相同輸出的情況。那么作為一個好的hash算法,就需要這種沖突的概率盡可能小。

2020-06-03 17:34:56 4018

4018

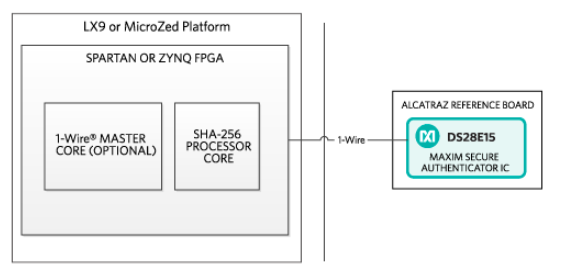

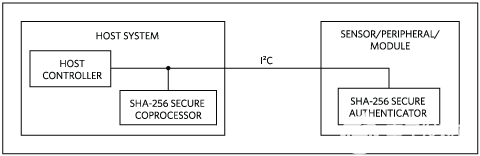

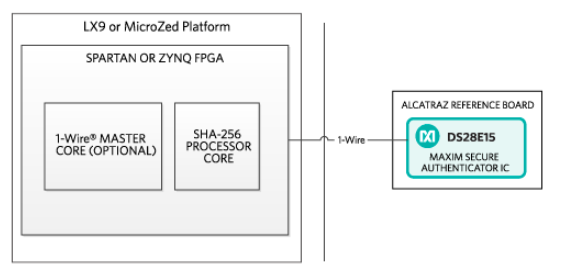

實施 SHA-256 質詢-響應。用于購買的電路板、硬件和固件設計文件為快速原型設計和開發提供了完整的系統信息。 ? 智能工廠、工業和醫療應用利用現代 FPGA 的靈活性和高性能。隨著這些系統的連接

2021-06-20 17:57:16 6373

6373

SHA-3 和 PUF 技術可以形成強大的組合——Maxim 最新的安全認證器 DS28E50中提供了這一技術。除了 PUF 保護和符合 FIPS202、基于 SHA3-256 的質詢/響應雙向身份驗證之外,DS28E50 還具有:

2022-05-25 15:14:18 1899

1899

【安全算法之SHA384】SHA384摘要運算的C語言源碼實現

2022-09-16 08:46:32 4585

4585 本應用筆記介紹了安全哈希算法(SHA)的基礎知識,并討論了該算法的變體。然后簡要介紹了如何使用算法進行身份驗證,包括哈希消息身份驗證代碼 (HMAC) 的概念。最后,本文介紹了一些Maxim安全認證器,這些認證器可用于非常輕松地為安全應用部署SHA算法。

2022-12-21 15:37:15 3627

3627

單向散列算法,又稱hash哈希函數,Hash函數(也稱雜湊算法)就是把任意長的輸入消息串變化成固定長的輸出串的一種函數,該過程是不可逆的。Hash函數可用于數字簽名、消息的完整性檢測、消息起源的認證檢測等。較為常用的方法包括MD算法和SHA算法。

2023-01-20 11:11:00 1897

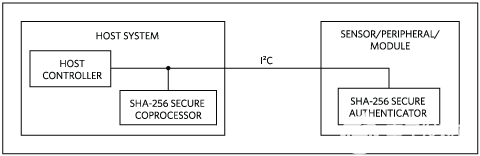

1897 DS28C22是一款帶有IC接口的DeepCover安全認證器,采用SHA-256算法進行雙向認證。其他功能,包括 3Kb 用戶 EEPROM 陣列、多種存儲器保護方法和高級物理安全性,相結合

2023-02-20 09:36:32 1829

1829

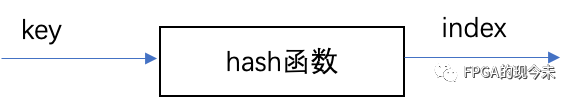

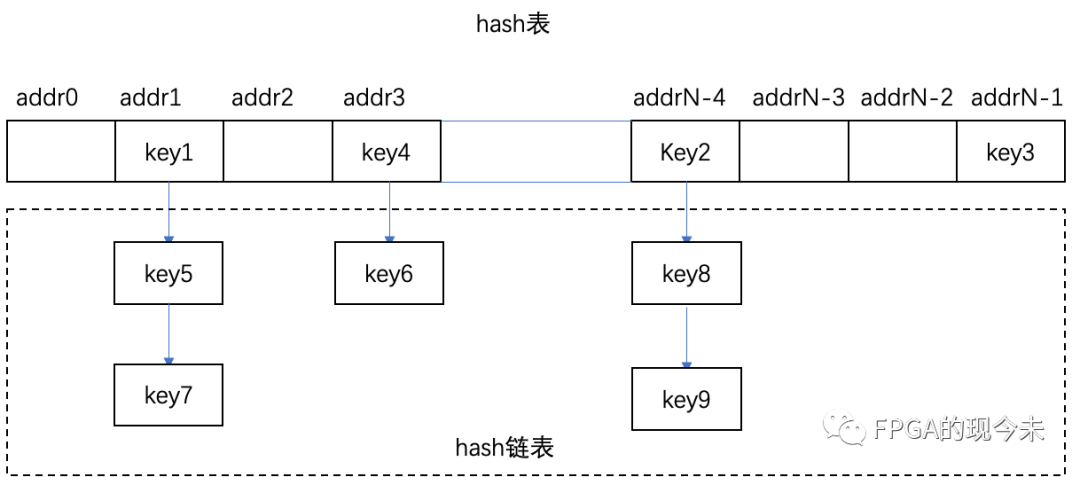

在FPGA的設計中,尤其是在通信領域,經常會遇到hash算法的實現。hash算法在FPGA的設計中,它主要包括2個部分,第一個就是如何選擇一個好的hash函數,減少碰撞;第二個就是如何管理hash表。本文不討論hash算法本身,僅說明hash表的管理。

2023-09-07 17:01:32 1980

1980

在前面的文章中:hash算法在FPGA中的實現(一)——hash表的組建,記錄了關于hash表的構建,這里記錄另外一個話題,就是hash鏈表。我們知道,只要有hash的地方,就一定有沖突,關鍵就看

2023-09-07 17:02:27 1753

1753

成為黑客的主要攻擊目標。因此,工業設備設計者必須按照行業標準實施其安全解決方案。工業設備也必須通過最新技術不斷地升級安全解決方案,以保護其設備的數據資產,又不會削弱安全性,增加開發成本。 本文將討論工業安全標準和方法,如 IEC 62443 和 SESIP。然后,探討 IIoT 設計者

2024-02-13 17:09:00 3242

3242

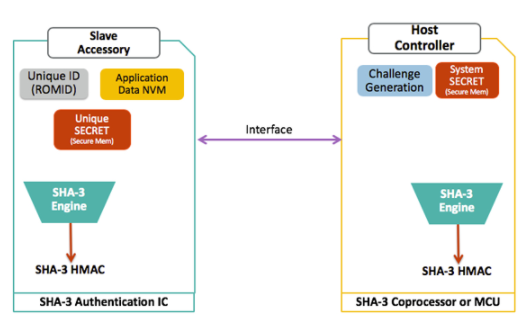

隨著各品牌廠家對知識產權(IP)和設備的附件配件的保護管理意識越來越高,安芯半導體推出基于SHA-3第三代安全散列算法(Secure Hash Algorithm 3)的新一代低成本高性能防復制加密芯片RJGT28E16。

2024-12-24 13:44:34 1496

1496

MAX66250安全認證器結合了符合FIPS 202標準的安全散列算法(SHA-3)質詢和響應認證與安全EEPROM。

該器件提供了一套核心加密工具,這些加密工具由多種集成塊衍生而來,包括一個

2025-05-13 10:25:23 753

753

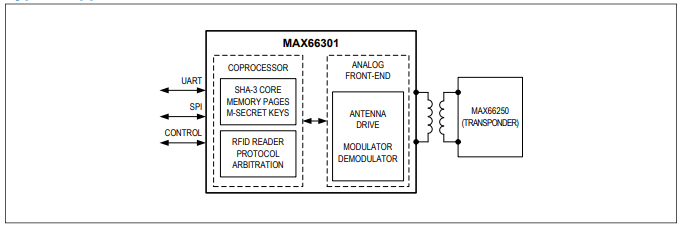

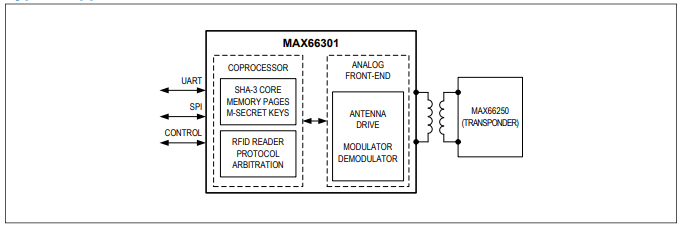

式通信的高度集成RFID讀取器和SHA-3安全認證器協處理器。RFID IC讀取器符合ISO 14443 A類和ISO 15693雙標準。該認證器協處理器的引擎基于FIPS 202標準

2025-05-13 10:30:08 909

909

DS28E54 安全身份驗證器結合了 FIPS 202- 合規的安全哈希算法 (SHA-3) 質詢和 響應身份驗證,帶 Secured Electrically 可擦除可編程只讀存儲器 (EEPROM)。

2025-05-13 11:36:41 864

864

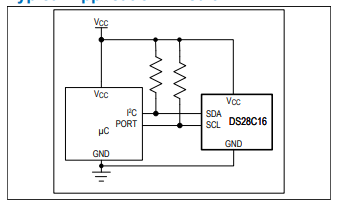

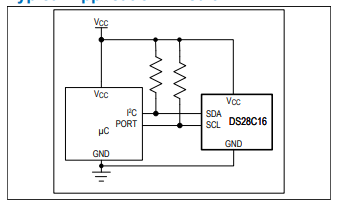

DS28C16安全認證器將符合FIPS202標準的安全散列算法(SHA-3)質詢和響應認證與安全EEPROM相結合。

該器件提供了一套核心加密工具,這些加密工具由多種集成塊衍生而來,包括一個

2025-05-13 14:42:58 747

747

DS28C50安全認證器將FIPS202兼容安全散列算法(SHA-3)質詢和響應認證與Maxim擁有專利的ChipDNA?技術結合在一起,后者為一種物理不可克隆 技術(PUF),提供高效方案,實現

2025-05-13 14:57:55 696

696

DS28E16安全認證器集FIPS202兼容安全散列算法(SHA-3)質詢和響應認證與安全EEPROM于一身。

器件提供一組核心加密工具,包括SHA-3引擎、256位安全EEPROM、遞減

2025-05-13 15:18:55 866

866

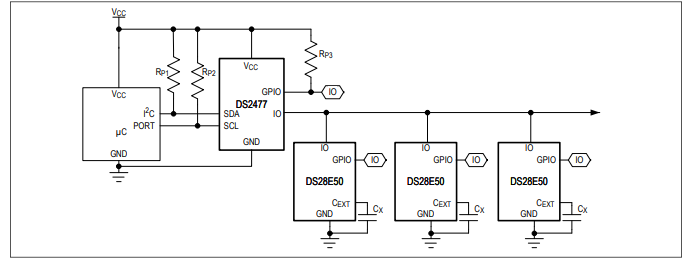

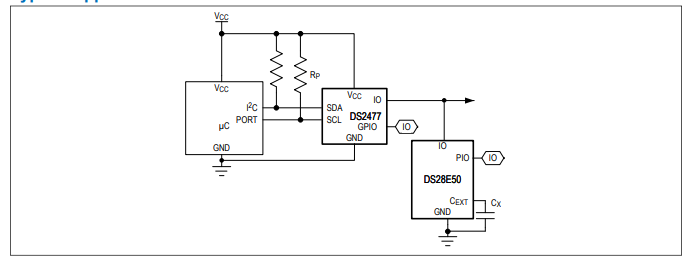

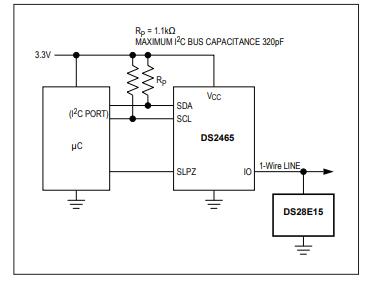

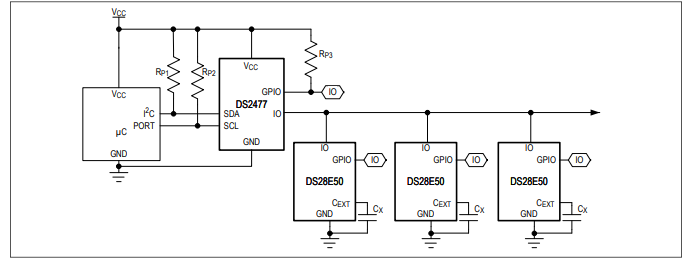

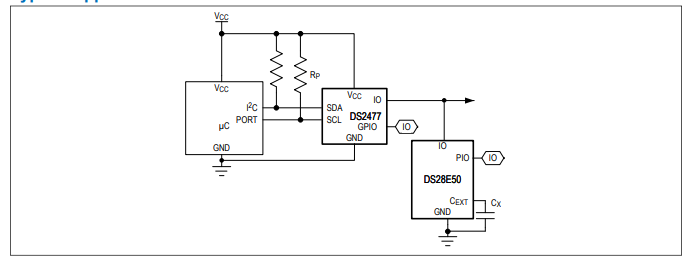

內置1-Wire?主機的DS2477安全I2C協處理器將FIPS202兼容安全散列算法(SHA-3)質詢和響應認證與Maxim擁有專利的ChipDNA?特性(一種物理不可克隆技術PUF)結合

2025-05-14 09:34:21 715

715

DS28E50安全認證器將FIPS202兼容安全散列算法(SHA-3)質詢和響應認證與Maxim擁有專利的ChipDNA ^?^ 技術結合在一起,后者的物理不可克隆功能(PUF),為實現針對安全

2025-05-14 09:46:09 728

728

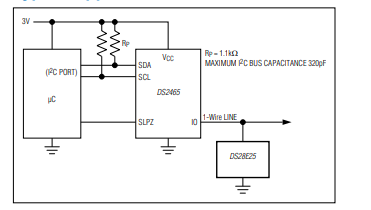

DeepCover 嵌入式安全方案通過多層高級物理保護為系統提供最安全的密鑰存儲,以保護敏感數據。

DeepCover安全認證器件(DS28E25)集成了基于FIPS 180-3安全散列算法

2025-05-14 13:57:05 725

725

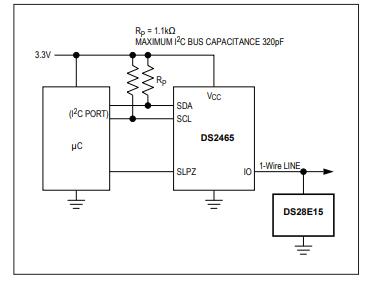

DeepCover 嵌入式安全方案通過多層高級物理保護為系統提供最安全的密鑰存儲,有效保護敏感數據。

DeepCover安全認證器件(DS28E15)集成了基于FIPS 180-3安全散列算法

2025-05-14 13:59:53 907

907

Analog Devices MAX66301評估套件包括MAX66301評估套件(EV套件)和MAX66250標簽。MAX66301套件結合了13.56MHz的RFID讀卡器和SHA-3安全認證器

2025-06-18 14:50:10 735

735

電子發燒友App

電子發燒友App

評論