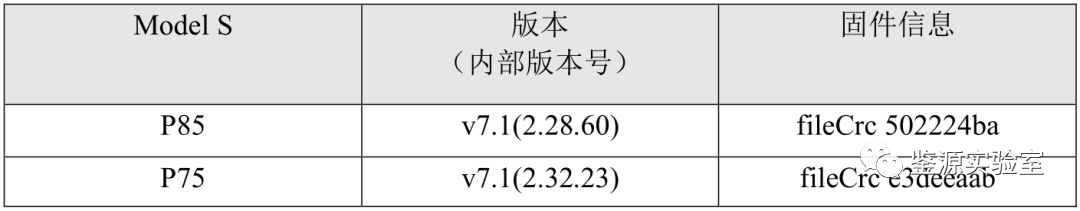

本文則選取典型的智能網(wǎng)聯(lián)汽車網(wǎng)絡(luò)安全攻擊實(shí)例展開(kāi)詳細(xì)介紹。

2023-08-08 15:17:04 2633

2633

2602型數(shù)字源表數(shù)模轉(zhuǎn)換器的測(cè)試實(shí)例講解

2021-05-11 07:03:22

SQL_約束攻擊

2019-07-16 06:53:21

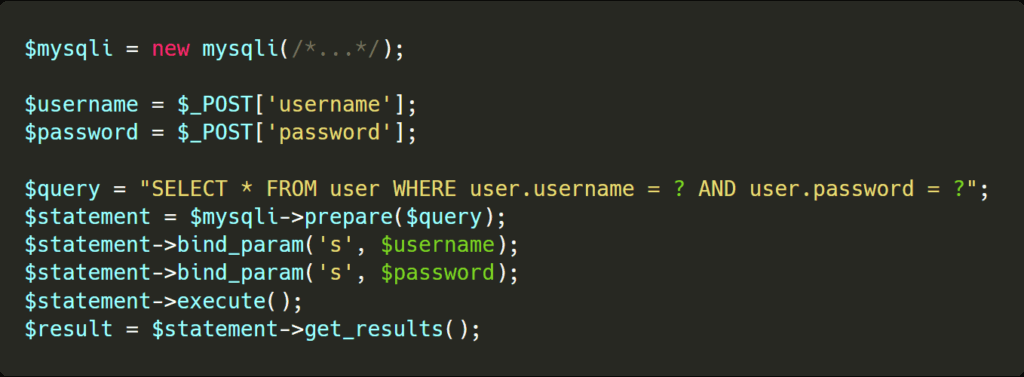

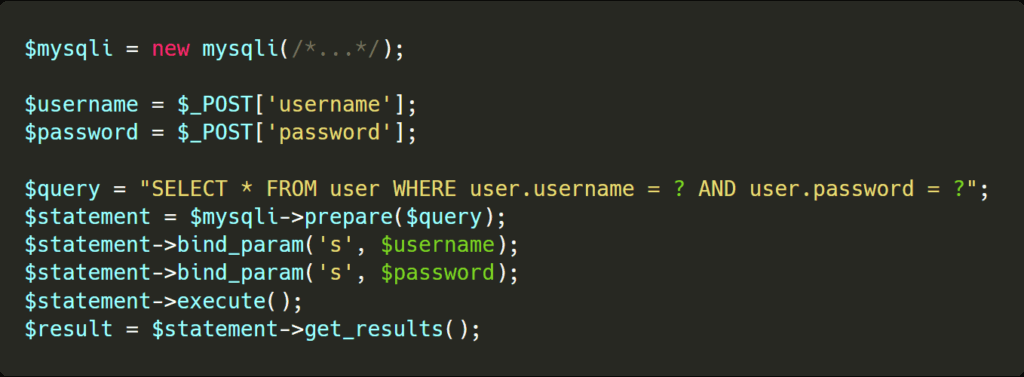

,軟件一般采用sql注入檢測(cè)工具jsky,網(wǎng)站平臺(tái)就有億思網(wǎng)站安全平臺(tái)檢測(cè)工具。MDCSOFT SCAN等。采用MDCSOFT-IPS可以有效的防御SQL注入,XSS攻擊等。防止SQL注入之轉(zhuǎn)義特殊輸入

2018-03-21 14:47:54

簡(jiǎn)單的關(guān)于mysql的一次注入

2019-06-27 13:36:36

Altium Designer高清視頻教程,已實(shí)例講解,貼近工程實(shí)際,拿出來(lái)跟大家共享。鏈接:http://pan.baidu.com/s/1qWFTx1M 密碼:0rvx

2015-06-02 10:53:26

CC攻擊是DDOS(分布式拒絕服務(wù))的一種,相比其它的DDOS攻擊CC似乎更有技術(shù)含量一些。這種攻擊你見(jiàn)不到虛假IP,見(jiàn)不到特別大的異常流量,但造成服務(wù)器無(wú)法進(jìn)行正常連接,聽(tīng)說(shuō)一條ADSL足以搞掂

2013-09-10 15:59:44

問(wèn)題呢?提高緩存命中率使用只讀實(shí)例快速加索引5 使用方式5.1 路徑RDS控制臺(tái)->找到具體實(shí)例->CloudDBA->問(wèn)題診斷->SQL過(guò)濾5.2 找到要限制的SQL語(yǔ)句通過(guò)

2018-08-06 14:52:51

HUAWEI DevEco Testing注入攻擊測(cè)試:以攻為守,守護(hù)OpenHarmony終端安全OpenAtom OpenHarmony(以下簡(jiǎn)稱“OpenHarmony”)作為面向全場(chǎng)景的開(kāi)源

2022-09-15 10:31:46

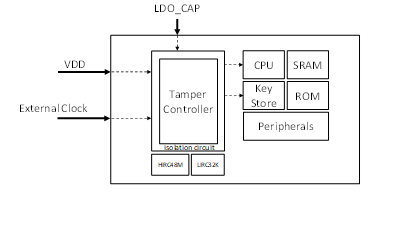

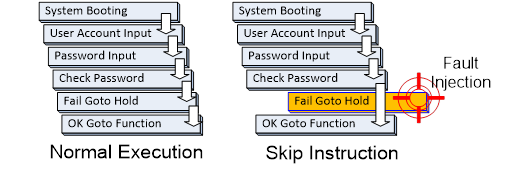

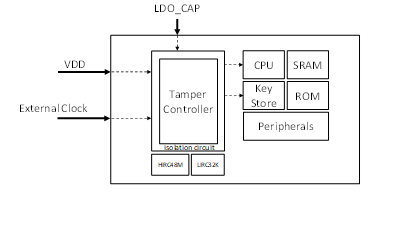

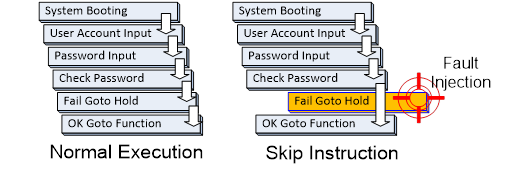

攻擊具有一定的效果。本篇文章將介紹常見(jiàn)的故障注入攻擊方式及其原理,并提出在不增加硬件成本下最有效益的軟件防護(hù)方法,來(lái)防護(hù)這些攻擊。

透過(guò)Fault Injection攻擊可以做到什么 — 以硬件加解密

2023-08-25 08:23:41

PCB布線設(shè)計(jì)、技巧和實(shí)例講解

2023-09-21 06:02:22

Protel DXP設(shè)計(jì)實(shí)例講解。點(diǎn)擊下載

2019-05-06 17:17:31

靜態(tài)頁(yè)面由于動(dòng)態(tài)頁(yè)面打開(kāi)速度慢,需要頻繁從數(shù)據(jù)庫(kù)中調(diào)用大量數(shù)據(jù),對(duì)于cc攻擊者來(lái)說(shuō),甚至只需要幾臺(tái)肉雞就可以把網(wǎng)站資源全部消耗,因此動(dòng)態(tài)頁(yè)面很容易受到cc攻擊。正常情況靜態(tài)頁(yè)面只有幾十kb,而動(dòng)態(tài)

2022-01-22 09:48:20

編寫(xiě)了幾個(gè)非常實(shí)用的sql sever數(shù)據(jù)庫(kù)實(shí)例

2018-10-10 11:15:14

重要提示38.2 官方WM_Redraw.c實(shí)例講解38.3官方WM_Sample.c實(shí)例講解(含大量窗口API操作)38.4 官方WM_LateClipping.c實(shí)例講解38.5 官方WM_Video.c實(shí)例講解38.6 總結(jié)

2017-02-19 12:10:41

本帖最后由 eehome 于 2013-1-5 10:02 編輯

從設(shè)計(jì)實(shí)例講解單片機(jī)C語(yǔ)言高階編程

2012-08-17 16:17:43

隨著互聯(lián)網(wǎng)的發(fā)展,嵌入式設(shè)備正分布在一個(gè)充滿可以被攻擊者利用的源代碼級(jí)安全漏洞的環(huán)境中。

因此,嵌入式軟件開(kāi)發(fā)人員應(yīng)該了解不同類型的安全漏洞——特別是代碼注入。

術(shù)語(yǔ)“代碼注入”意味著對(duì)程序的常規(guī)

2025-12-22 12:53:41

哪位大神有基于SQL數(shù)據(jù)庫(kù)的溫度采集系統(tǒng)的實(shí)例,跪求分享

2017-11-05 20:09:49

基礎(chǔ)模擬電路實(shí)例講解.pdf

2014-08-20 11:25:08

SQL注入防御繞過(guò)——寬字節(jié)注入

2019-07-16 16:59:51

的能量損耗數(shù)據(jù),最終,從功率脈沖信號(hào)中獲取密碼。雖然這種方法耗時(shí),但可以自動(dòng)操作。此外,攻擊者還可能采用故障注入攻擊,使微處理器運(yùn)行在工作范圍以外的條件下,從而產(chǎn)生故障信息,導(dǎo)致密碼泄漏。攻擊者也可能

2011-08-11 14:27:27

,把它們轉(zhuǎn)換成主語(yǔ)言調(diào)用語(yǔ)句。SQLCODE:存放每次執(zhí)行SQL語(yǔ)句后返回的代碼簡(jiǎn)單得嵌入式SQL編程實(shí)例EXEC SQL BEGIN DECLARE SECTION;char hsno[9]...

2021-11-09 06:24:29

最新防攻擊教程 別人攻擊的使用方法 傳奇防御攻擊 傳奇攻擊方法超級(jí)CC 超級(jí)穿墻CC 穿金盾CC 穿墻CC攻擊器 防穿墻DDOS 傳奇網(wǎng)關(guān)攻擊 傳奇攻擊器 傳奇登陸攻擊器防范教程DDOS攻擊網(wǎng)站防范

2012-09-06 20:42:50

加密,因此COOKIES中保存的數(shù)據(jù)不可能被解密。因此,黑客試圖用偽造COOKIES攻擊系統(tǒng)變得完全不可能,系統(tǒng)用戶資料變得非常安全。 三、 SQL注入防護(hù) 系統(tǒng)在防SQL注入方面,設(shè)置了四道安全

2012-02-09 17:16:01

本次我用最簡(jiǎn)單的例子講解labview和SQL serve數(shù)據(jù)庫(kù)的SQL 語(yǔ)句的開(kāi)發(fā),word 講解了本次出現(xiàn)的問(wèn)題及解決方案;

2015-07-31 14:09:54

本書(shū)涵蓋了SQL Server 2005網(wǎng)絡(luò)關(guān)系型數(shù)據(jù)庫(kù)的安裝、使用、管理和維護(hù)等各個(gè)層面的知識(shí)。全書(shū)以SQL Server 2005數(shù)據(jù)庫(kù)的應(yīng)用為主線,利用實(shí)例詳細(xì)講解了SQL Server 2005數(shù)據(jù)庫(kù)的安裝與

2008-09-28 08:23:16 0

0 SQL Server 2005數(shù)據(jù)庫(kù)簡(jiǎn)明教程分13章循序漸進(jìn)、深入淺出地講解SQL Server 2005的基本知識(shí)和操作,全書(shū)結(jié)構(gòu)體現(xiàn)了科學(xué)性、理論性、先進(jìn)性和實(shí)用性。實(shí)例精選且具有代表性,力圖使讀

2008-09-28 08:25:11 0

0 本文主要針對(duì)的是三菱FX系列PLC遠(yuǎn)程維護(hù)實(shí)例講解。

2009-04-09 16:34:50 132

132 本章要點(diǎn)

T-SQL語(yǔ)言用于管理SQL Server Database Engine實(shí)例,創(chuàng)建和管理數(shù)據(jù)庫(kù)對(duì)象,以及插入、檢索、修改和刪除數(shù)據(jù)。T-SQL 是對(duì)按照國(guó)際標(biāo)準(zhǔn)化組

2009-04-14 15:59:23 0

0 本文首先詳細(xì)分析了Windows 緩沖區(qū)溢出的基本原理和具體流程。在此基礎(chǔ)上,通過(guò)對(duì)一個(gè)Windows 網(wǎng)絡(luò)緩沖區(qū)溢出攻擊實(shí)例的詳細(xì)調(diào)試分析,研究了Windows 緩沖區(qū)溢出攻擊的整個(gè)過(guò)程,

2009-08-28 09:44:35 17

17 基于KSDK的KDS PE工程實(shí)例新建至運(yùn)行講解

2015-12-15 13:50:26 0

0 SQL注入擴(kuò)展移位溢注

2017-09-07 15:06:24 11

11 最近在研究Web安全相關(guān)的知識(shí),特別是SQL注入類的相關(guān)知識(shí)。接觸了一些與SQL注入相關(guān)的工具。周末在家閑著無(wú)聊,想把平時(shí)學(xué)的東東結(jié)合起來(lái)攻擊一下身邊某個(gè)小伙伴去的公司,看看能不能得逞。不試不知道

2017-10-11 11:53:01 0

0 顯露出來(lái),這些給人們的生活、工作、學(xué)習(xí)都帶來(lái)了巨大的損失。面對(duì)Web 網(wǎng)站存在的種種安全漏洞問(wèn)題,文章通過(guò)對(duì)大量SQL注入攻擊報(bào)文的攻擊特征進(jìn)行總結(jié)分析,結(jié)合SQL注入攻擊的攻擊特征和攻擊原理,提出了一種基于通用規(guī)則的SQL注入攻擊檢測(cè)與防御的方法,并利用

2017-10-31 10:57:31 18

18 SQL是用來(lái)存取關(guān)系數(shù)據(jù)庫(kù)的語(yǔ)言,具有查詢、操縱、定義和控制關(guān)系型數(shù)據(jù)庫(kù)的四方面功能。常見(jiàn)的關(guān)系數(shù)據(jù)庫(kù)有Oracle,SQLServer,DB2,Sybase。開(kāi)源不收費(fèi)的有MYSQL,SQLLite等。今天我們主要以MYSQL為例子,講解SQL常用的SQL語(yǔ)句。

2017-11-17 12:39:58 12649

12649

如果一個(gè)普通用戶在使用查詢語(yǔ)句中嵌入另一個(gè)Drop Table語(yǔ)句,那么是否允許執(zhí)行呢?由于Drop語(yǔ)句關(guān)系到數(shù)據(jù)庫(kù)的基本對(duì)象,故要操作這個(gè)語(yǔ)句用戶必須有相關(guān)的權(quán)限。

2017-11-17 14:40:54 2665

2665

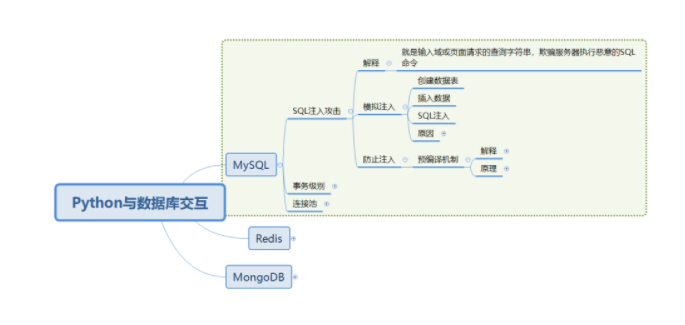

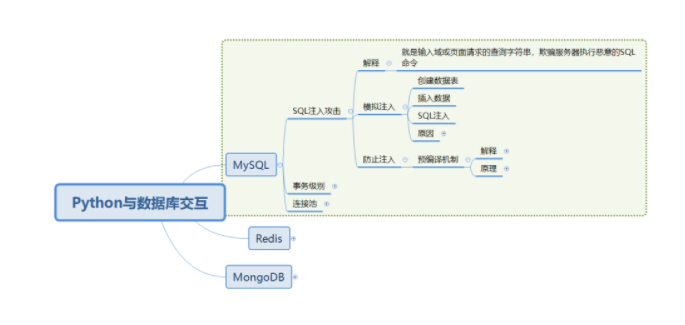

SQL注入即是指web應(yīng)用程序?qū)τ脩糨斎霐?shù)據(jù)的合法性沒(méi)有判斷,攻擊者可以在web應(yīng)用程序中事先定義好的查詢語(yǔ)句的結(jié)尾上添加額外的SQL語(yǔ)句,以此來(lái)實(shí)現(xiàn)欺騙數(shù)據(jù)庫(kù)服務(wù)器執(zhí)行非授權(quán)的任意查詢,從而進(jìn)一步得到相應(yīng)的數(shù)據(jù)信息。

2017-11-17 15:14:00 15915

15915

本文介紹了SQL的基礎(chǔ)知識(shí)、SQL快速入門(mén)及SQL編程手冊(cè)的分享。

2017-11-22 11:31:20 0

0 由于車內(nèi)網(wǎng)的開(kāi)放性以及協(xié)議缺陷,其總線中數(shù)據(jù)的安全性及有效性分析是目前亟待解決的問(wèn)題.利用車內(nèi)CAN總線網(wǎng)絡(luò)協(xié)議中車輛速度以及剎車油門(mén)等駕駛行為信息,提出了針對(duì)車內(nèi)網(wǎng)CAN網(wǎng)絡(luò)數(shù)據(jù)的防注入攻擊模型

2017-12-19 15:39:20 0

0 安全關(guān)鍵分布式系統(tǒng)面臨惡意竊聽(tīng)和錯(cuò)誤注入攻擊的挑戰(zhàn)。以往研究主要針對(duì)防止惡意竊聽(tīng),即考慮提供保密性服務(wù),而忽略了錯(cuò)誤注入的安全威脅。針對(duì)上述問(wèn)題,考慮為消息的加解密過(guò)程進(jìn)行錯(cuò)誤檢測(cè),并最大化系統(tǒng)

2017-12-23 11:39:13 0

0 DoS是DenialofService的簡(jiǎn)稱,即拒絕服務(wù),造成DoS的攻擊行為被稱為DoS攻擊,其目的是使計(jì)算機(jī)或網(wǎng)絡(luò)無(wú)法提供正常的服務(wù)。最常見(jiàn)的DoS攻擊有計(jì)算機(jī)網(wǎng)絡(luò)帶寬攻擊和連通性攻擊。DoS攻擊是指故意的攻擊網(wǎng)絡(luò)協(xié)議實(shí)現(xiàn)的缺陷或直接通過(guò)野蠻手段殘忍地耗盡被攻擊對(duì)象的資源。

2018-01-17 15:33:33 41197

41197 SQL注入攻擊是Web應(yīng)用面臨的主要威脅之一,傳統(tǒng)的檢測(cè)方法針對(duì)客戶端或服務(wù)器端進(jìn)行。通過(guò)對(duì)SQL注入的一般過(guò)程及其流量特征分析,發(fā)現(xiàn)其在請(qǐng)求長(zhǎng)度、連接數(shù)以及特征串等方面,與正常流量相比有較大

2018-02-23 09:58:10 1

1 本文的主要內(nèi)容介紹的是TI的DDR3的配置流程使用實(shí)例講解

2018-04-24 10:16:22 9

9 只讀實(shí)例搭載了一個(gè)具備完整多機(jī)并行處理能力的 SQL 執(zhí)行引擎(Fireworks)。它與 DRDS 主實(shí)例上搭載的 SQL 執(zhí)行引擎有顯著差異。DRDS 主實(shí)例的執(zhí)行引擎采用單機(jī)架構(gòu),采取

2018-08-24 17:04:39 392

392 這個(gè)SQL的語(yǔ)法完全兼容MySQL,只是在From的表名前面帶上DBLink。所以,業(yè)務(wù)方只需要使用DMS跨數(shù)據(jù)庫(kù)查詢SQL便可輕松解決拆庫(kù)之后的跨庫(kù)查詢難題,業(yè)務(wù)基本無(wú)需改造。

2018-11-03 10:22:57 6050

6050 、客戶端腳本攻擊(Script Insertion),4、跨網(wǎng)站腳本攻擊(Cross Site Scripting, XSS),5、SQL 注入攻擊(SQL injection),6、跨網(wǎng)站請(qǐng)求偽造攻擊

2019-02-25 11:46:30 6

6 網(wǎng)絡(luò)的廣泛應(yīng)用給社會(huì)帶來(lái)極大便捷,網(wǎng)絡(luò)安全特別是SQL 注入也成為了一個(gè)倍受關(guān)注的問(wèn)題。與此同時(shí),Java Web 由于其平臺(tái)無(wú)關(guān)性、“一次編寫(xiě)、隨處運(yùn)行”,使得越來(lái)越多的程序員加入到Java 當(dāng)中。本文在分析了SQL 注入原理的基礎(chǔ)上,提出了幾點(diǎn)Java Web 環(huán)境下防范措施。

2019-02-26 15:59:00 12

12 本文檔的主要內(nèi)容詳細(xì)介紹的是SQL數(shù)據(jù)庫(kù)存儲(chǔ)過(guò)程進(jìn)行多條件查詢實(shí)例說(shuō)明。

2019-09-17 10:29:00 2

2 本文檔的主要內(nèi)容詳細(xì)介紹的是電路設(shè)計(jì)教程之電路原理圖的設(shè)計(jì)步驟與實(shí)例講解。

2019-09-20 16:45:37 220

220 本文檔的主要內(nèi)容詳細(xì)介紹的是SQL的語(yǔ)句練習(xí)程序實(shí)例免費(fèi)下載。

2019-10-29 15:16:40 4

4 本文檔的主要內(nèi)容詳細(xì)介紹的是使用SQL語(yǔ)句創(chuàng)建數(shù)據(jù)庫(kù)的實(shí)例詳細(xì)說(shuō)明。

2019-11-07 14:35:50 19

19 本文檔的主要內(nèi)容詳細(xì)介紹的是FreeRTOS plus的用法實(shí)例講解。

2019-11-07 17:31:45 19

19 本文檔的主要內(nèi)容詳細(xì)介紹的是SQL數(shù)據(jù)庫(kù)中dbo注入語(yǔ)句大全的詳細(xì)資料說(shuō)明

2019-11-20 17:29:52 5

5 網(wǎng)絡(luò)攻擊中,例如常見(jiàn)的Web攻擊、XSS攻擊、SQL注入、CSRF攻擊以及它們的防御手段,都是針對(duì)代碼或系統(tǒng)本身發(fā)生的攻擊,另外還有一些攻擊方式發(fā)生在網(wǎng)絡(luò)層或者潛在的攻擊漏洞這里總結(jié)一下。

2019-12-02 14:31:51 10456

10456 在眾多網(wǎng)站上線后出現(xiàn)的安全漏洞問(wèn)題非常明顯,作為網(wǎng)站安全公司的主管我想給大家分享下在日常網(wǎng)站維護(hù)中碰到的一些防護(hù)黑客攻擊的建議,希望大家的網(wǎng)站都能正常穩(wěn)定運(yùn)行免遭黑客攻擊。

2020-03-30 11:45:45 1006

1006 相信大家對(duì)于學(xué)校們?cè)愀獾木W(wǎng)絡(luò)環(huán)境和運(yùn)維手段都早有體會(huì),在此就不多做吐槽了。今天我們來(lái)聊一聊SQL注入相關(guān)的內(nèi)容。

2020-04-06 12:22:00 2401

2401 傳說(shuō),SQL注入是黑客對(duì)數(shù)據(jù)庫(kù)進(jìn)行攻擊的常用手段,今天就來(lái)介紹一下SQL注入。

2020-06-28 11:15:05 2711

2711 每一個(gè)好習(xí)慣都是一筆財(cái)富,本文基于MySQL,分SQL后悔藥, SQL性能優(yōu)化,SQL規(guī)范優(yōu)雅三個(gè)方向,分享寫(xiě)SQL的21個(gè)好習(xí)慣,謝謝閱讀,加油哈~ 1. 寫(xiě)完SQL先explain查看執(zhí)行計(jì)劃

2020-11-14 09:54:27 2486

2486 本文檔的主要內(nèi)容詳細(xì)介紹的是python的經(jīng)典實(shí)例相關(guān)講解。

2021-03-02 15:33:47 10

10 最近我在整理安全漏洞相關(guān)問(wèn)題,準(zhǔn)備在公司做一次分享。恰好,這段時(shí)間團(tuán)隊(duì)發(fā)現(xiàn)了一個(gè)sql注入漏洞:在一個(gè)公共的分頁(yè)功能中,排序字段作為入?yún)ⅲ岸隧?yè)面可以自定義。在分頁(yè)sql的mybatis

2021-03-03 15:00:18 2022

2022

本文檔的主要內(nèi)容詳細(xì)介紹的是ProE機(jī)構(gòu)仿真基礎(chǔ)教程實(shí)例講解實(shí)踐免費(fèi)下載。

2021-03-21 11:04:32 10

10 PLC實(shí)例講解之加法指令寫(xiě)流水燈資源下載

2021-04-01 16:49:50 11

11 的錯(cuò)誤操作而泄露文中對(duì)時(shí)鐘故障的產(chǎn)生原因進(jìn)行了分析,并描述了幾種主要的毛刺注入機(jī)制,包括相同頻率時(shí)鐘切換、不同頻率時(shí)鐘切換以及模糊時(shí)鐘注入。最后介紹了3種時(shí)鐘毛刺注入攻擊的最新實(shí)際運(yùn)用和未來(lái)的發(fā)展方向。

2021-04-26 14:20:04 9

9 電子發(fā)燒友網(wǎng)為你提供實(shí)例講解電容資料下載的電子資料下載,更有其他相關(guān)的電路圖、源代碼、課件教程、中文資料、英文資料、參考設(shè)計(jì)、用戶指南、解決方案等資料,希望可以幫助到廣大的電子工程師們。

2021-04-28 08:53:57 10

10 訓(xùn)練SQL注入的sqil-labs-master闖關(guān)游戲

2021-05-14 09:31:58 0

0 密鑰的未知字節(jié)長(zhǎng)度。結(jié)合注入故障后輸出的錯(cuò)誤密文,可通過(guò)窮舉猜測(cè)的方式恢復(fù)初始密鑰未知字節(jié)。攻擊測(cè)試結(jié)果表明,通過(guò)該方法執(zhí)行一次有效故障注入攻擊能得到4字節(jié)長(zhǎng)度初始密鑰,即對(duì)于128位AES算法,攻擊者僅需猜測(cè)4×23次就

2021-06-08 14:16:35 6

6 實(shí)例制作一個(gè)51單片機(jī)連接PS2鍵盤(pán)講解(單片機(jī)原理及應(yīng)用技術(shù))-該文檔為實(shí)例制作一個(gè)51單片機(jī)連接PS2鍵盤(pán)講解資料,講解的還不錯(cuò),感興趣的可以下載看看…………………………

2021-07-22 12:11:41 39

39 ,傳遞給Web服務(wù)器,進(jìn)而傳給數(shù)據(jù)庫(kù)服務(wù)器以執(zhí)行數(shù)據(jù)庫(kù)命令。 如Web應(yīng)用程序的開(kāi)發(fā)人員對(duì)用戶所輸入的數(shù)據(jù)或cookie等內(nèi)容不進(jìn)行過(guò)濾或驗(yàn)證(即存在注入點(diǎn))就直接傳輸給數(shù)據(jù)庫(kù),就可能導(dǎo)致拼接的SQL被執(zhí)行,獲取對(duì)數(shù)據(jù)庫(kù)的信息以及提權(quán),發(fā)生SQL注入攻擊。 SQL的

2021-08-04 17:40:47 5724

5724 危害的是網(wǎng)站的用戶,而不是網(wǎng)站,xss的危害性在所有web漏洞威脅性排名第二,僅次于sql注入,68%的網(wǎng)站可能存在xss攻擊。 xss威力有多大? 1、利用iframe、frame欺騙用戶進(jìn)行操作,甚至能導(dǎo)致網(wǎng)銀被盜。 2、 訪問(wèn)頁(yè)面大的xss漏洞,可以用特殊的代碼,讓用戶

2021-08-04 18:00:17 4718

4718 Oracle數(shù)據(jù)庫(kù)鏈接建立技巧與實(shí)例講解(電源技術(shù)圖解大全)-該文檔為Oracle數(shù)據(jù)庫(kù)鏈接建立技巧與實(shí)例講解文檔,是一份不錯(cuò)的參考資料,感興趣的可以下載看看,,,,,,,,,,,,,,,,,

2021-09-22 13:43:43 7

7 ORACLE數(shù)據(jù)庫(kù)教程-SQL使用講解(普德新星電源技術(shù)有限公司最新招聘信息)-該文檔為ORACLE數(shù)據(jù)庫(kù)教程-SQL使用講解文檔,是一份還算不錯(cuò)的參考文檔,感興趣的可以下載看看,,,,,,,,,,,

2021-09-28 10:27:51 4

4 的信息或利益,我們所能夠知道的是,黑客所使用的方法,就是一般廣為信息安全所知的故障注入攻擊方式,由于這種攻擊方式具有簡(jiǎn)單、低成本、設(shè)備取得容易等優(yōu)點(diǎn),所以廣為黑客們所使用,甚至市面上也有專門(mén)的套件販賣。 既然有攻擊就會(huì)有對(duì)應(yīng)的防護(hù),而防護(hù)

2021-11-02 09:46:44 2271

2271

,把它們轉(zhuǎn)換成主語(yǔ)言調(diào)用語(yǔ)句。SQLCODE:存放每次執(zhí)行SQL語(yǔ)句后返回的代碼簡(jiǎn)單得嵌入式SQL編程實(shí)例EXEC SQL BEGIN DECLARE SECTION;char hsno[9]...

2021-11-04 09:21:00 17

17 OLED顯示模塊(原理講解、STM32實(shí)例操作)

2021-11-30 14:51:06 75

75 為守護(hù)OpenHarmony終端安全,HUAWEI DevEco Testing安全測(cè)試團(tuán)隊(duì)帶來(lái)了成熟的安全解決方案——注入攻擊測(cè)試。

2022-09-08 10:16:22 2540

2540 上一節(jié),我們已經(jīng)介紹了基本的SQL查詢語(yǔ)句,常見(jiàn)的SQL注入類型,DVWA靶場(chǎng)演示SQL注入。學(xué)習(xí)了上一節(jié)我們可以做到執(zhí)行任意SQL語(yǔ)句,主要可以對(duì)數(shù)據(jù)庫(kù)的數(shù)據(jù)進(jìn)行操作,但是不能對(duì)服務(wù)器和應(yīng)用進(jìn)一步控制,本節(jié)就介紹下在有sql注入的情況下如何進(jìn)行下一步的滲透,獲取到服務(wù)器權(quán)限。

2022-09-21 14:45:20 4002

4002 CVE-2022-1262,多款D-Link 路由器固件映像上的 /bin/protest二進(jìn)制文件容易受到命令注入的攻擊。這允許經(jīng)過(guò)身份驗(yàn)證的攻擊者以 root 身份執(zhí)行任意 shell 命令,并且可以很容易地用于在設(shè)備上獲取 root shell。

2022-09-22 16:23:03 2186

2186 SQL注入漏洞作為WEB安全的最常見(jiàn)的漏洞之一,在java中隨著預(yù)編譯與各種ORM框架的使用,注入問(wèn)題也越來(lái)越少。新手代碼審計(jì)者往往對(duì)Java Web應(yīng)用的多個(gè)框架組合而心生畏懼,不知如何下手,希望通過(guò)Mybatis框架使用不當(dāng)導(dǎo)致的SQL注入問(wèn)題為例,能夠拋磚引玉給新手一些思路。

2022-10-17 11:16:43 1871

1871 作者名: 今天給大家講解的是SQL注入中的http請(qǐng)求頭注入,這種注入方式平時(shí)用的非常多,上次看別人面試時(shí)遇到了,就再來(lái)深究一下,研究其中的原理,利用方式等等 一、HTTP請(qǐng)求頭 1、HTTP介紹

2023-01-14 11:22:10 4416

4416 在能夠?qū)?b class="flag-6" style="color: red">SQL語(yǔ)句的地方,outfile、dumpfile、drop database等都被禁止,一般進(jìn)行SQL注入來(lái)getshell或刪庫(kù)的方式行不通了。

2023-02-03 17:32:12 2388

2388 本項(xiàng)目主要是通過(guò)SQL注入案例來(lái)讓大家了解如何防范SQL攻擊,希望對(duì)大家有所幫助

2023-02-24 14:42:04 1032

1032

支持手動(dòng)靈活的進(jìn)行SQL注入繞過(guò),可自定義進(jìn)行字符替換等繞過(guò)注入防護(hù)。本工具為滲透測(cè)試人員、信息安全工程師等掌握SQL注入技能的人員設(shè)計(jì),需要使用人員對(duì)SQL注入有一定了解。

2023-03-07 10:26:15 2935

2935 9SQL4952-9SQL4954-9SQL4958 系列數(shù)據(jù)表

2023-03-13 20:20:38 0

0 很明顯,SQL注入攻擊會(huì)造成嚴(yán)重的經(jīng)濟(jì)和聲譽(yù)后果。為了避免成為這種攻擊的受害者,開(kāi)發(fā)人員必須采取主動(dòng)措施保護(hù)他們的系統(tǒng)免受惡意行為者的攻擊。以下是開(kāi)發(fā)人員和組織防止SQL注入攻擊的五大最佳實(shí)踐:

2023-07-16 11:46:26 1336

1336 M2354錯(cuò)誤注入攻擊(Fault Injection Attack)防護(hù)

2023-08-10 11:12:19 1247

1247

針對(duì)M2351系列故障注入攻擊的軟件防護(hù)措施

2023-08-11 14:57:23 1450

1450

SQL注入即是指web應(yīng)用程序?qū)τ脩糨斎霐?shù)據(jù)的合法性沒(méi)有判斷或過(guò)濾不嚴(yán),攻擊者可以在web應(yīng)用程序中事先定義好的查詢語(yǔ)句的結(jié)尾上添加額外的SQL語(yǔ)句,在管理員不知情的情況下實(shí)現(xiàn)非法操作,以此來(lái)實(shí)現(xiàn)欺騙數(shù)據(jù)庫(kù)服務(wù)器執(zhí)行非授權(quán)的任意查詢,從而進(jìn)一步得到相應(yīng)的數(shù)據(jù)信息。

2023-09-25 10:43:21 1528

1528

什么是sql注入?SQL注入(SQLi)是一種執(zhí)行惡意SQL語(yǔ)句的注入攻擊。攻擊者可能會(huì)利用 SQL 注入漏洞來(lái)繞過(guò)應(yīng)用程序安全措施。典型的SQLi攻擊會(huì)通過(guò)添加、刪除和修改數(shù)據(jù)庫(kù)中的記錄來(lái)繞過(guò)

2023-10-07 17:29:54 6083

6083

Java項(xiàng)目防止SQL注入方式

這里總結(jié)4種:

PreparedStatement防止SQL注入

mybatis中#{}防止SQL注入

對(duì)請(qǐng)求參數(shù)的敏感詞匯進(jìn)行過(guò)濾

nginx反向代理防止SQL注入

2023-10-16 14:26:34 2730

2730 的不同類型及其實(shí)例。 SELECT語(yǔ)句 SELECT語(yǔ)句是SQL中最常用的查詢語(yǔ)句。它用于從表中選擇數(shù)據(jù),并可以使用不同的條件進(jìn)行篩選。下面是一些SELECT語(yǔ)句的實(shí)例: a. 簡(jiǎn)單的SELECT語(yǔ)句

2023-11-17 15:06:29 2944

2944 電解電容在SVG產(chǎn)品中應(yīng)用實(shí)例及計(jì)算實(shí)例講解

2023-11-23 09:04:45 1987

1987

SQL 1:從 idc_evaluating 數(shù)據(jù)庫(kù)的 ns_active_ip 表中查詢省份代碼為 110000 的所有行數(shù)據(jù)

2023-11-30 11:33:50 1112

1112 SQL中的全外連接是什么? 在SQL中,F(xiàn)ULLOUTERJOIN組合左外連接和右外連接的結(jié)果,并返回連接子句兩側(cè)表中的所有(匹配或不匹配)行。接下面sojson給大家詳細(xì)講解。 ? 圖解:SQL全

2024-03-19 18:28:47 3021

3021

數(shù)據(jù)庫(kù)在各個(gè)領(lǐng)域的逐步應(yīng)用,其安全性也備受關(guān)注。SQL 注入攻擊作為一種常見(jiàn)的數(shù)據(jù)庫(kù)攻擊手段,給網(wǎng)絡(luò)安全帶來(lái)了巨大威脅。今天我們來(lái)聊一聊SQL 注入攻擊的基本知識(shí)。 SQL 注入攻擊的基本原理

2024-08-05 17:36:38 856

856 安全知識(shí),例如HTML注入、XSS、CSRF、SQL注入、SSRF等,主要分為描述、實(shí)例和總結(jié)三部分,語(yǔ)言簡(jiǎn)練易懂。 目錄展示 一、HTML 注入 二、HTTP 參數(shù)污染 三、CRLF 注入 四、跨站

2024-12-03 17:04:36 947

947

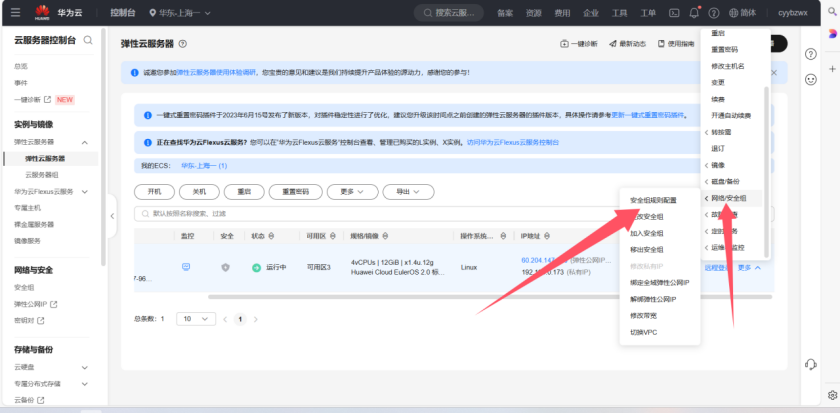

MySQL 數(shù)據(jù)庫(kù)、Redis 緩存系統(tǒng)以及 Nginx 服務(wù)器等關(guān)鍵服務(wù)的理想選擇。對(duì)于渴望提升業(yè)務(wù)處理效率與數(shù)據(jù)管理能力的企業(yè)而言,這無(wú)疑是一個(gè)不容錯(cuò)過(guò)的絕佳時(shí)機(jī)。立即行動(dòng),探索華為云 828 B2B 企業(yè)節(jié),為您的企業(yè)發(fā)展注入強(qiáng)勁動(dòng)力! 大家好啊,今天給大家?guī)?lái)講解怎

2025-02-06 15:50:31 800

800

DVWA 靶場(chǎng)是一個(gè)專為安全專業(yè)人員、開(kāi)發(fā)人員和學(xué)生設(shè)計(jì)的網(wǎng)絡(luò)安全學(xué)習(xí)和實(shí)踐平臺(tái),模擬了一個(gè)典型的 Web 應(yīng)用程序,并故意包含多種常見(jiàn)的 Web 安全漏洞,如 SQL 注入、跨站腳本攻擊(XSS

2025-01-13 18:17:36 911

911

從撰寫(xiě)邏輯嚴(yán)密的代碼,到生成富有創(chuàng)意的文案,再到在短短數(shù)秒內(nèi)處理海量市場(chǎng)數(shù)據(jù)并給出決策建議——以LLM(大語(yǔ)言模型)為代表的AI大模型,正以前所未有的速度和深度,重塑企業(yè)的生產(chǎn)和商業(yè)模式。

2025-11-13 13:46:58 548

548

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論