和年初的Meltdown(熔斷)和Spectre(幽靈)漏洞類似,Intel披露了一種新的CPU安全漏洞,名為“Foreshadow”,技術名為L1 Terminal Fault(L1TF),其利用的也是現代處理器的推測執行特性,攻擊目標是一級緩存,級別“高危”。

算上熔斷和幽靈的變體,這是x86處理器今年的第五個主要漏洞了。

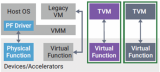

Foreshadow將顯著影響虛擬機、虛擬機管理器、操作系統內核內存等,給用戶尤其是企業級云平臺客戶帶來損失。按照Intel的說法,L1 Terminal Fault共有三個子體,分別影響SGX、OS/SMM和VMM(虛擬機平臺)。

要知道,SGX是Intel從7代酷睿/Xeon E3 v5后才引入的架構擴展(原理類似沙盒),號稱操作系統、BIOS、虛擬機甚至驅動被病毒破壞,SGX保護的程序和數據都不會受影響,結果這一次慘烈中招。

據Intel介紹,下述處理器受此次漏洞影響——

- Intel Core i3/i5/i7/M處理器(45nm/32nm)

- 2代/3代/4代/5代/6代/7代/8代Intel Core處理器

- X99/X299平臺Intel Core X系列處理器

- Intel Xeon 3400/3600/5500/5600/6500/7500系列

- Intel Xeon E3 v1/v2/v3/v4/v5/v6家族

- Intel Xeon E5 v1/v2/v3/v4家族

- Intel Xeon E7 v1/v2/v3/v4家族

- Intel Xeon可擴展處理器家族

- Intel Xeon D (1500, 2100)

用戶怎么辦?

Intel這一次主動披露肯定不是打得無準備之仗,事實上從5/6月份開始,Intel就開始向合作伙伴釋放微碼更新,同時,年初以來用戶陸陸續續打的熔斷/幽靈補丁也在一定程度上對Foreshadow有免疫作用。

今晨,微軟也發布了Windows 10兩個正式版更新17134.228和16299.611,首要變化就是防御L1TF。

性能損失?

Intel稱,預計修補不會對平臺性能造成顯著影響。另外,Intel還強調,年底前將推出的Cascade新至強和消費級平臺新酷睿都將從硬件底層免疫推測執行類漏洞。

AMD呢?

目前看來,僅Intel平臺CPU受到此次安全漏洞的影響。

-

cpu

+關注

關注

68文章

11303瀏覽量

225450 -

intel

+關注

關注

19文章

3510瀏覽量

191468

原文標題:Intel CPU爆出新的高危漏洞:酷睿/至強全中招

文章出處:【微信號:eetop-1,微信公眾號:EETOP】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

芯盾時代助力企業構筑AI時代的網絡安全防線

一種基于電壓監控器與內置自檢機制的汽車攝像頭功能安全設計方法

海康威視通過漏洞管理體系認證

分析嵌入式軟件代碼的漏洞-代碼注入

兆芯亮相第十五屆網絡安全漏洞分析與風險評估大會

行業觀察 | 微軟發布高危漏洞更新,涉及 Windows、Office、SQL Server 等多款產品

Docker生產環境安全配置指南

行業觀察 | Azure、RDP、NTLM 均現高危漏洞,微軟發布2025年8月安全更新

IBM調研報告:13%的企業曾遭遇AI模型或AI應用的安全漏洞 絕大多數缺乏完善的訪問控制管理

華邦電子安全閃存產品守護物聯網安全

官方實錘,微軟遠程桌面爆高危漏洞,企業數據安全告急!

TDISP為高速數據傳輸安全保駕護航

你以為的安全,真的安全嗎?——擬態安全,一場關于認知的博弈

Intel披露一種新的CPU安全漏洞

Intel披露一種新的CPU安全漏洞

評論