一直以來,“安全漏洞”都是企業與黑客攻防博弈的“主陣地”:黑客想方設法尋找漏洞,構建武器,縮短攻擊時間;企業則千方百計掃描漏洞,力爭在攻擊到來前打好補丁。然而,隨著黑客用上了AI武器,攻防的天平開始向著對企業不利的方向急劇傾斜。

IBM近日發布的《2026年X-Force威脅情報指數報告》(以下簡稱《報告》)揭示了一個令人膽寒的現實:在AI工具的加持下,攻擊者能夠以前所未有的速度利用基礎安全漏洞發起攻擊。由于許多漏洞無需憑證即可被利用,攻擊者得以繞過人工干預的環節,直接從掃描階段過渡到攻擊執行,做到了“發現即利用”。在AI的“暴力提速”下,漏洞利用成為首要攻擊媒介,占X-Force在2025年響應事件總數的40%。

面對防御周期被無限壓縮的“閃電戰”,企業應該如何升級網絡安全防線,保障核心業務安全穩定運行?

漏洞、AI賬號、供應鏈,企業網絡安全的三大“命門”

通過對全球數千起真實案例的分析,IBM在《X-Force威脅情報指數報告》中總結出當前企業面臨的三大核心威脅。

1. 漏洞利用成為首要攻擊媒介

《報告》指出漏洞利用已經超過利用有效賬戶憑證發起攻擊,成為X-Force在2025年響應事件中的首要媒介,占比高達40%。AI工具的普及是這一變化的主要推手。攻擊者已廣泛利用專用AI模型進行自動化漏洞掃描與利用代碼(Exploit)的實時生成,發動攻擊的周期顯著縮短。

開放在互聯網上的企業應用成為了攻擊者的“集火對象”。《報告》顯示,利用面向公眾的軟件與系統應用程序發起的攻擊激增了44%,訪問控制配置錯誤等基礎安全漏洞已經成為網絡攻擊中最常見的突破口。

AI工具也降低了勒索的攻擊門檻。《報告》顯示,2025年活躍的勒索軟件組織數量比上一年增加了49%,攻擊者不斷重復使用泄露的工具,依賴既定的攻擊手段,并越來越多地利用AI來自動化操作。

2. AI平臺成為身份安全的“新黑洞”

隨著企業大規模接入大語言模型(LLM)和各種AI工具,AI身份安全問題在2025年集中爆發。《報告》指出,2025年,信息竊取類惡意軟件導致超過30萬個ChatGPT憑證泄露。

AI應用身份憑證泄露帶來的不僅僅是賬戶被盜的風險,更涉及AI特有的安全問題。攻擊者可以利用被盜憑證操縱AI輸出結果、竊取對話中的敏感數據,或注入惡意提示。這凸顯了企業全面評估內部AI應用情況,并強制執行強身份驗證及條件訪問控制的緊迫性。

3. 供應鏈攻擊持續升級

當攻擊者發現直接攻擊大型企業難以得手,攻破其供應鏈上的一家小型服務商卻輕而易舉,必然會進行“戰術迂回”,重點攻擊供應商這一“側翼防線”。《報告》顯示,自2020年以來,針對大型供應鏈或第三方服務商的重大入侵事件增加了近四倍。這主要是由于攻擊者利用了開發工作流和SaaS集成中的信任關系,以及CI/CD自動化中的漏洞。

隨著AI驅動的編碼工具加速軟件開發,同時也可能引入未經充分審查的代碼,預計到2026年,軟件供應鏈和開源生態系統將面臨更大的安全壓力。

零信任為基,構筑AI時代的安全防線

針對IBM報告中揭示的漏洞利用、AI身份黑洞及供應鏈危機這三大“命門”,能夠幫助企業收斂資源暴露面、提升身份與訪問控制能力、阻斷供應鏈攻擊的零信任架構,成為企業升級網絡安全防線的基石。

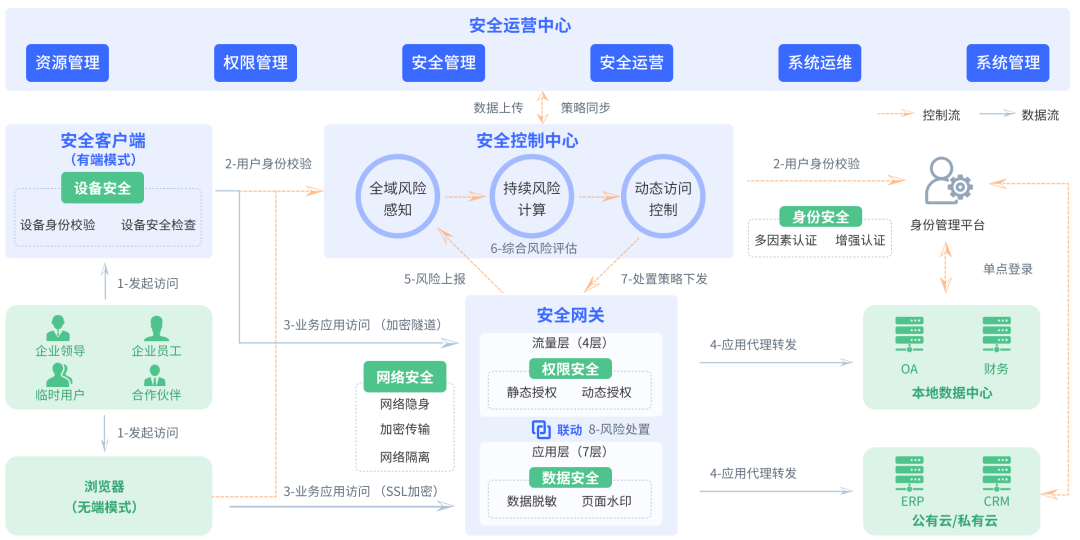

芯盾時代作為領先的零信任業務安全產品方案提供商,基于AI賦能的用戶身份與訪問管理平臺(IAM)與零信任安全網關(SDP)為企業構建零信任安全架構,全面升級網絡安全防線,以“身份”為核心重構安全邊界,對每一次訪問實施細粒度的動態訪問控制,保障企業的數字化業務安全穩定運行。

1.業務資源“網絡隱身”,避免漏洞被利用

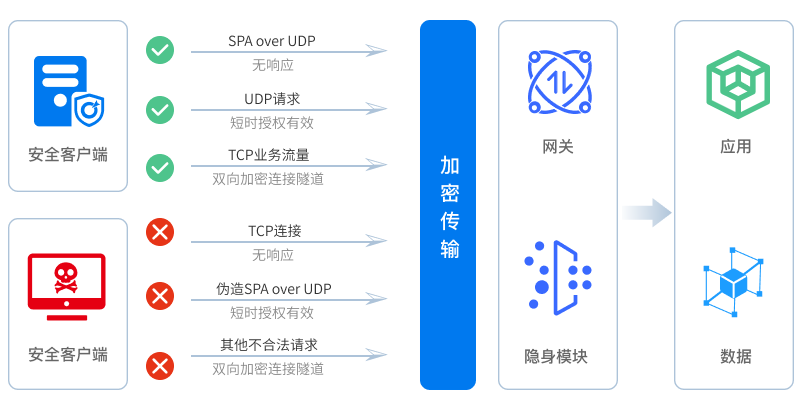

芯盾時代SDP采用應用代理和SPA單包授權技術,由網關統一代理業務應用訪問流量,同時對所有連接網關的設備、用戶、應用進行預認證,不通過認證不開放端口,實現業務應用和網關“雙重隱身”,有效收斂資源暴露面,從源頭上阻斷攻擊者使用AI工具掃描業務應用。即使業務應用存在未及時修補的安全漏洞,攻擊者也無法發現和利用,從而有效防范因漏洞利用導致的網絡攻擊。

芯盾時代SDP還具備加密傳輸和網絡隔離功能,通過在客戶端與網關之間建立加密隧道保證數據安全傳輸;在用戶訪問內網時,禁止其終端設備訪問互聯網,避免終端設備成為黑客進入內網的“跳板”。

2.強化AI憑證管控,遠離憑證泄露

面對AI憑證泄露危機,芯盾時代IAM通過將AI應用納入管理范疇,全面升級企業對AI應用的身份管理能力。借助IAM,企業能夠統一管理AI應用的身份憑證、認證策略、訪問權限、訪問日志,打造覆蓋用戶全生命周期的管理閉環,避免AI應用游離于企業身份管理體系之外。

芯盾時代IAM具備強大的身份認證能力。借助身份認證App,企業能夠一站式實現全局多因素認證(MFA),通過短信驗證碼、動態口令、App掃碼、指紋識別等方式提升身份認證的安全性,防范AI身份憑證的泄露和盜用。同時,借助AI技術,芯盾時代IAM綜合面部識別、語音識別以及打字速度等信息,為每個用戶生成獨一無二的“行為指紋”。即使黑客利用竊取的合法憑據試圖“登入”企業AI系統,IAM也能精準識別其行為偏離了用戶基線,從而實時觸發增強認證或直接阻斷,防止AI應用淪為泄密黑洞。

3.落實“最小化授權”,防范供應鏈攻擊

面對嚴峻的供應鏈攻擊態勢,芯盾時代SDP憑借自主研發的零信任切面安全能力,無需改造業務系統即可將權限管理細化至URL級,確保外包人員或合作伙伴只能訪問其職能范圍內的特定資源。即使供應鏈中的某個環節被黑客作為“特洛伊木馬”植入內網,攻擊者也會被鎖定在極小的隔離單元內,無法進行橫向移動或跨庫攻擊。

借助AI技術,SDP可以持續學習和分析海量日志數據,為每個用戶和設備建立動態的行為基線。一旦檢測到偏離基線的異常活動,如用戶在異常時間、地點登錄,或訪問了不常接觸的應用,系統將立即發出警報并提供處置建議,阻斷攻擊者在內網橫向移動。

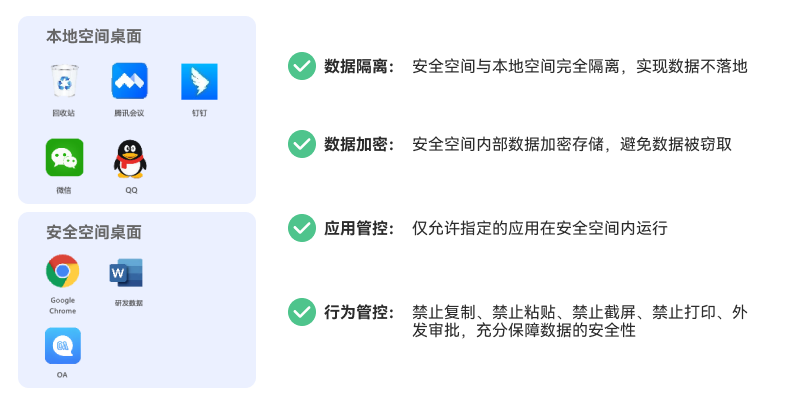

針對敏感數據外泄風險,方案通過安全工作空間、動態脫敏與Web水印構筑“數據安全三把鎖”。在終端設備中構建與本地完全隔離的安全環境,實現“數據不落地”;同時對手機號、銀行卡等敏感信息進行動態脫敏,并為Web頁面添加水印實現安全震懾與追溯,全方位滿足金融等強監管行業的合規要求。

IBM在《報告》中強調,攻擊者并沒有發明新的攻擊手段,而是利用AI加速了攻擊進程。

面對來勢洶洶的攻擊者,企業必須轉變思路,采取更主動的安全策略,利用AI驅動的零信任升級網絡安全防線,才能打贏AI時代的網絡攻防戰,保證核心業務安全穩定運行。

-

網絡安全

+關注

關注

11文章

3498瀏覽量

63505 -

AI

+關注

關注

91文章

40430瀏覽量

302019 -

芯盾時代

+關注

關注

0文章

362瀏覽量

2694

原文標題:漏洞利用率暴漲40%丨當黑客開了“加速掛”,企業如何打贏AI時代的網絡攻防戰?

文章出處:【微信號:trusfort,微信公眾號:芯盾時代】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

芯盾時代助力企業構筑AI時代的網絡安全防線

芯盾時代助力企業構筑AI時代的網絡安全防線

評論