微軟于2025年9月的“補丁星期二”發布了81個漏洞的修復更新,覆蓋 Windows、Microsoft Office、SQL Server 等核心產品。本次更新修復了2個已被公開披露的零日漏洞,并有9個漏洞被評級為“嚴重”。企業應優先部署 Windows 10/11 累積更新和 SQL Server 相關補丁,并檢查 SMB 設置。

漏洞類型分布

- 41個權限提升漏洞

- 22個遠程代碼執行漏洞

- 16個信息泄露漏洞

- 2個安全功能繞過漏洞

- 1個欺騙漏洞

- 3個拒絕服務漏洞

重點漏洞詳情

1.零日漏洞(2個)

?CVE-2025-55234:Windows SMB 權限提升漏洞。此漏洞可能被用于中繼攻擊。建議啟用 SMB 簽名和身份驗證擴展保護 (EPA),并利用新的審計功能在強制實施前檢測兼容性問題

?CVE-2024-21907:Newtonsoft.Json 拒絕服務漏洞 (與 SQL Server 捆綁)。攻擊者可利用此漏洞觸發拒絕服務,影響系統可用性

2.嚴重級別漏洞 (9個)

?5個遠程代碼執行漏洞:存在于 Windows 圖形組件、Hyper-V 和 Microsoft Office 中

?3個權限提升漏洞:包括NTLM身份驗證繞過漏洞 (CVE-2025-54918)

?1個信息泄露漏洞:存在于 Windows Imaging 組件中 (CVE-2025-53799)

主要受影響產品

?Windows 10/11:累積更新: KB5065426、 KB5065431、 KB5065429

?Microsoft Office 及應用程序:Excel、Word、Visio、PowerPoint

?Microsoft 圖形組件與 Hyper-V

?SQL Server:通過 Newtonsoft.Json 更新

?Azure 服務、HPC Pack、Microsoft AutoUpdate

重要的第三方組件更新

?Newtonsoft.Json:修復拒絕服務漏洞 (CVE-2024-21907),包含 Newtonsoft.Json 的 SQL Server 用戶需及時更新

?Microsoft AutoUpdate (MAU) :修復權限提升漏洞 (CVE-2025-55317),降低 Mac 端點受本地攻擊的風險

?Azure Arc 和 Connected Machine Agent:修復權限提升漏洞 (CVE-2025-55316、CVE-2025-49692),這些漏洞可能影響混合云環境

修復優先級建議

立即處理零日漏洞:

?CVE-2025-55234 (Windows SMB 權限提升):啟用 SMB 簽名和 EPA,并使用新的審計功能在強制執行前進行驗證

?CVE-2024-21907 (Newtonsoft.Json 拒絕服務):更新包含 Newtonsoft.Json 的 SQL Server 實例以降低拒絕服務風險

部署 Windows 累積更新:

?為 Windows 11(24H2 和 23H2)部署 KB5065426 和 KB5065431

?為 Windows 10部署 KB5065429

?這些更新包括對允許遠程代碼執行的嚴重圖形和 Hyper-V 漏洞的修復(例如 CVE-2025-55226、CVE-2025-55228、CVE-2025-55236、CVE-2025-55224)

緩解嚴重的 Office 漏洞:

?CVE-2025-54910(Office RCE)及相關的 Excel/Visio 漏洞

關注高風險權限提升漏洞:

?如 NTLM 繞過 (CVE-2025-54918) 和圖形組件漏洞 (CVE-2025-53800),這些漏洞若與其他漏洞結合,可能為攻擊者提供域級別訪問權限

查閱 CISA KEV 目錄:

?核對美國網絡安全局(CISA)的“已知被利用漏洞”(KEV)目錄,確保優先修補正在被活躍利用的漏洞

Splashtop AEM:高效響應漏洞,保障企業安全

每逢“補丁星期二”,面對 SMB、SQL Server 等核心服務的零日漏洞,Splashtop AEM 可為 IT 團隊提供充足的靈活性和響應速度,使其能夠實時應對威脅,同時保障業務連續不中斷。

核心功能亮點:

?實時跨平臺補丁管理:支持 Windows、macOS 及主流第三方軟件的操作系統和應用程序補丁實時部署

?基于 CVE 的風險洞察與優先級管理:提供漏洞明細視圖,支持按實際風險篩選、排序和修補

?自動化補丁策略:減少重復人工操作,實現策略驅動的高效修補

?分級部署控制:支持分階段發布策略,保障更新過程平穩可控

?統一實時儀表盤:集中監控補丁狀態、執行失敗情況及合規性,全面掌握修復進展

無縫集成現有技術棧:

無論采用 Microsoft Intune、傳統 RMM 工具,還是依靠手動維護,Splashtop AEM 都能與現有環境無縫銜接,提供關鍵增強功能:

?如果使用 Intune:Splashtop AEM 可為其增強實時補丁管理能力,擴展第三方應用支持范圍,并提供更深入的漏洞可視性

?如果已部署 RMM 工具:Splashtop AEM 能以更快的補丁速度、更簡化的配置流程和更輕量的資源占用,提升現有運維效率

?如果仍依靠手動修補:Splashtop AEM 可幫助實現全環境更新自動化,大幅節省管理時間,讓您專注于更高價值的工作

借助 Splashtop AEM,您將能夠:

?及時響應關鍵威脅:在漏洞披露的第一時間部署補丁,包括 CVE-2025-53779等零日漏洞

?實現全自動更新:統一管理操作系統及第三方軟件補丁,覆蓋整個端點設備組

?全面掌握合規狀態:通過實時儀表盤與詳細報告,消除可見性盲區,確保合規要求

面對日益頻繁和復雜的漏洞威脅,企業需建立持續、自動化且響應迅速的補丁管理機制。借助 Splashtop AEM,企業可系統化地降低風險的同時,不增加管理負擔,提升整體安全水位,真正做到防患于未然

-

微軟

+關注

關注

4文章

6725瀏覽量

107423 -

WINDOWS

+關注

關注

4文章

3697瀏覽量

93317 -

office

+關注

關注

1文章

110瀏覽量

35736

發布評論請先 登錄

行業觀察 | 微軟2025年末高危漏洞更新,57項關鍵修復與安全策略指南

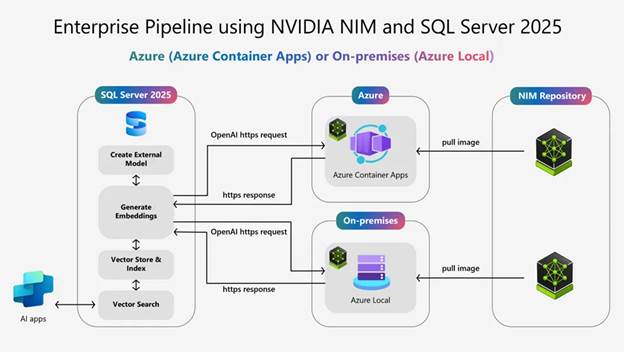

使用NVIDIA Nemotron RAG和Microsoft SQL Server 2025構建高性能AI應用

行業觀察 | Azure、RDP、NTLM 均現高危漏洞,微軟發布2025年8月安全更新

行業觀察 | VMware ESXi 服務器暴露高危漏洞,中國1700余臺面臨勒索軟件威脅

值得體驗的多款Windows on Arm應用

【版本控制安全簡報】Perforce Helix Core安全更新:漏洞修復與國內用戶支持

行業觀察 | 微軟發布高危漏洞更新,涉及 Windows、Office、SQL Server 等多款產品

行業觀察 | 微軟發布高危漏洞更新,涉及 Windows、Office、SQL Server 等多款產品

評論