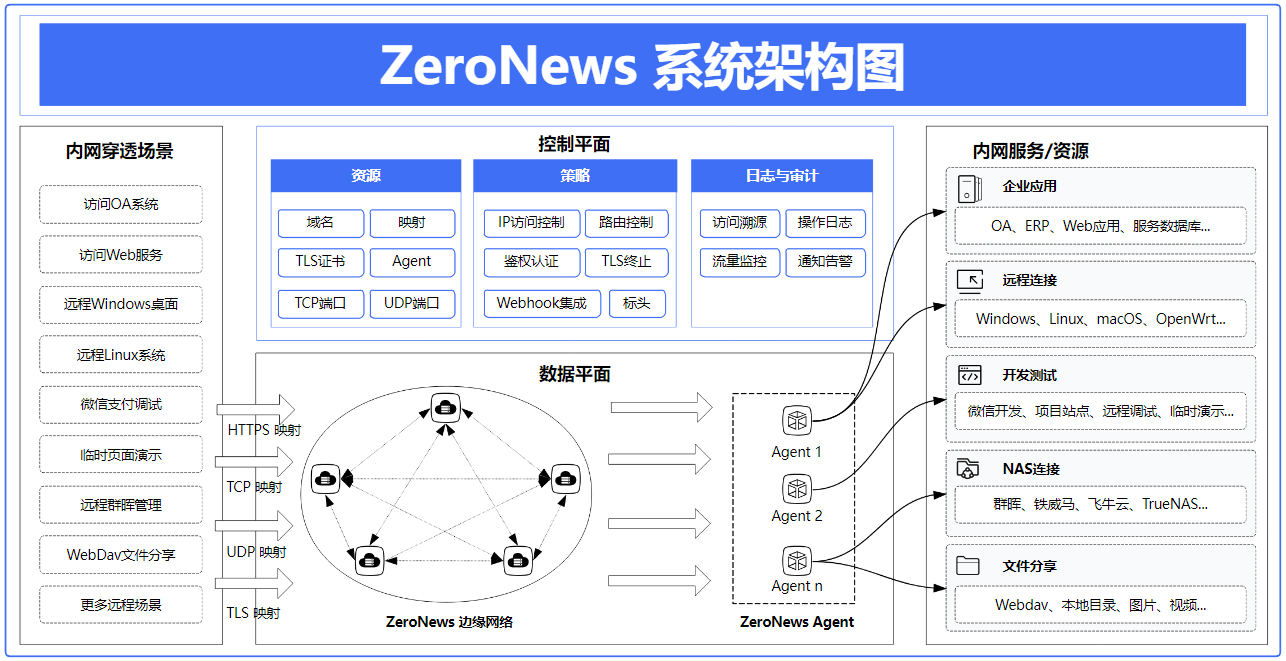

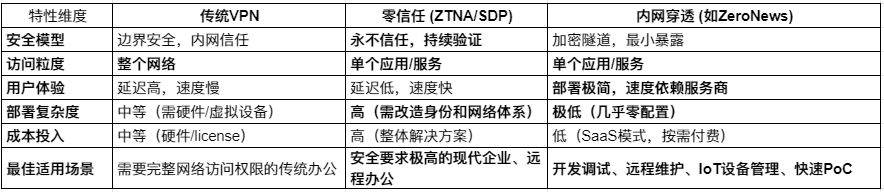

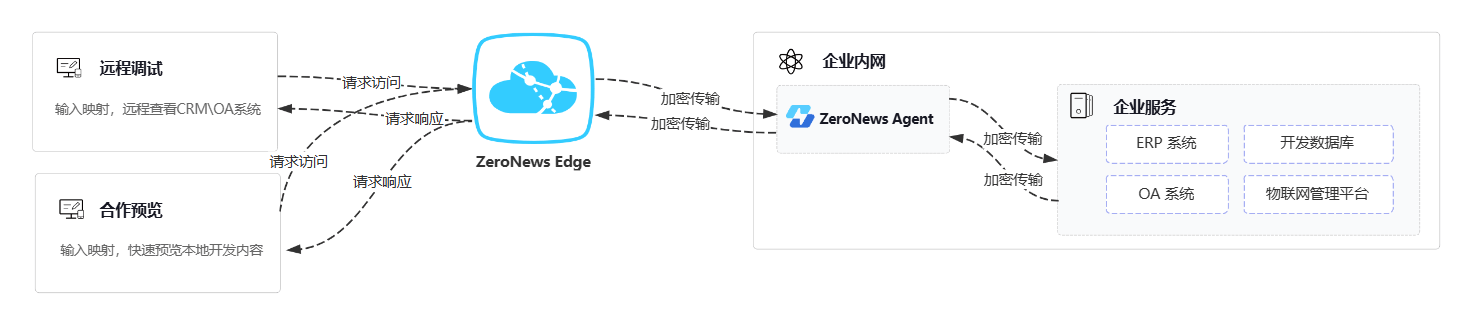

一、內網穿透的安全挑戰與ZeroNews的應對邏輯

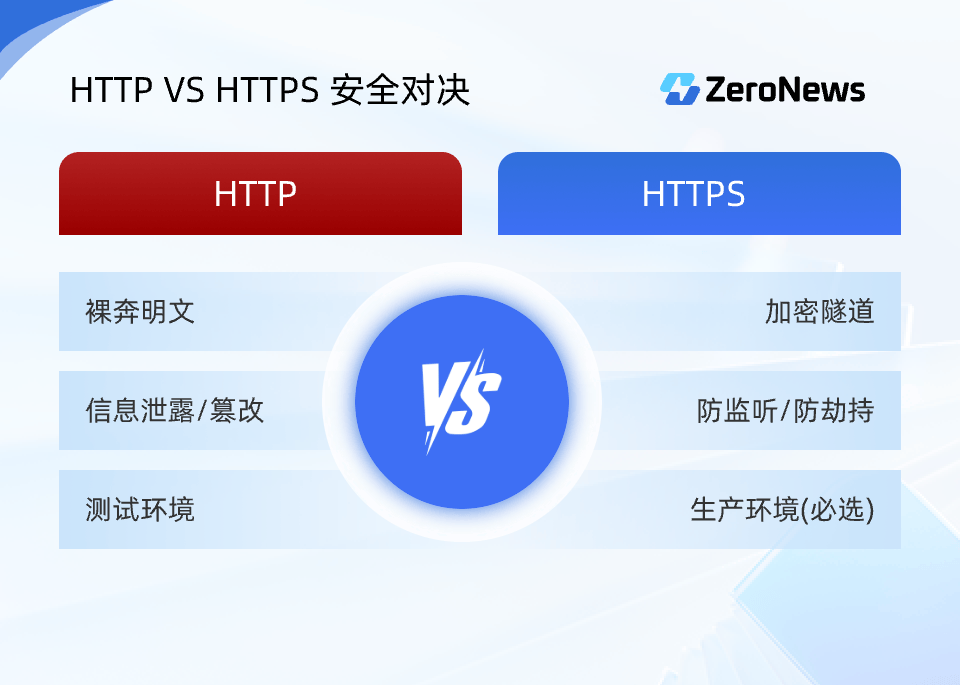

內網穿透將內部服務暴露于公網環境,主要面臨三大核心安全挑戰:惡意掃描與未授權訪問(暴露端口持續面臨自動化攻擊)、數據傳輸竊聽與篡改(公共WiFi等環境存在風險)、身份冒用與權限濫用(可能源于憑證泄露或權限管理不當)。

ZeroNews提供企業級安全解決方案,其服務已應用于金融、醫療、教育等高安全要求行業。

二、核心安全策略詳解

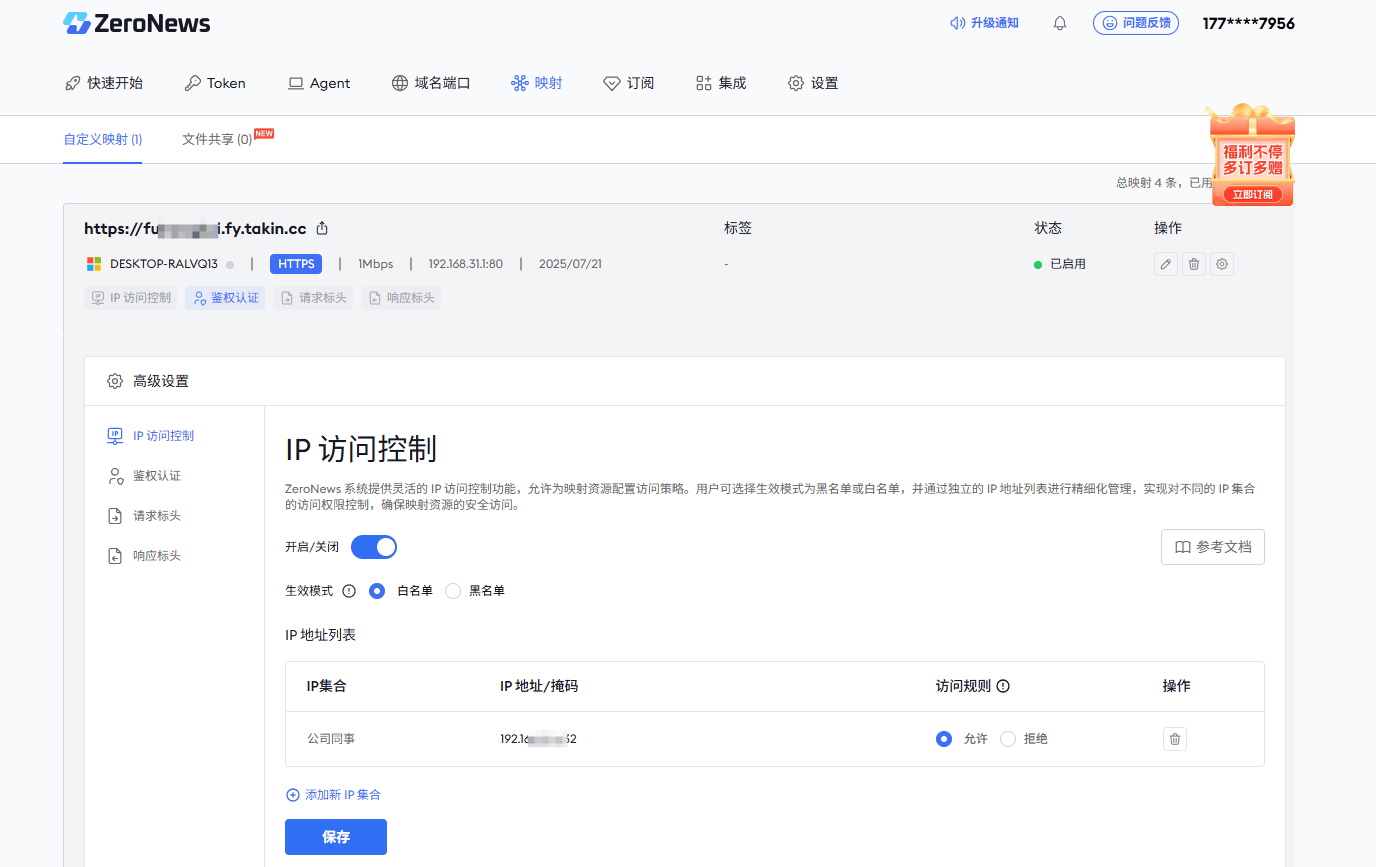

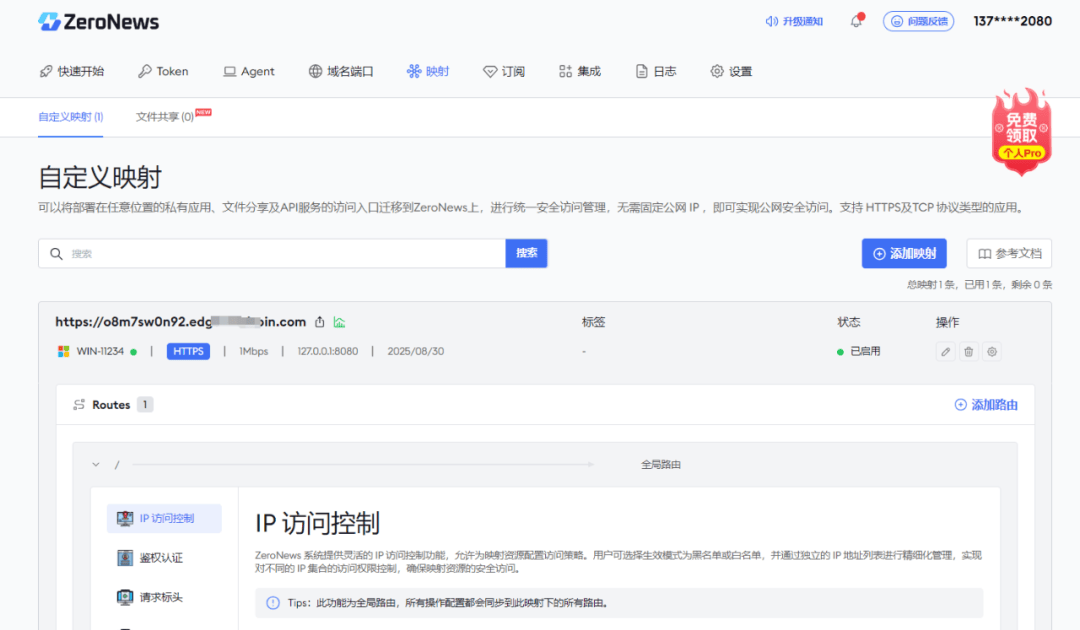

2.1、IP訪問控制:

支持基于 IP 地址的訪問控制功能,用于限制不必要的訪問流量,確保受保護資源的安全性和可控性。此功能支持配置 IP 黑名單和白名單,通過對訪問請求的源 IP 地址進行匹配,決定是否允許訪問。

IP 黑白名單功能適用于 HTTPS 協議,能夠靈活應對不同類型的流量管控需求。

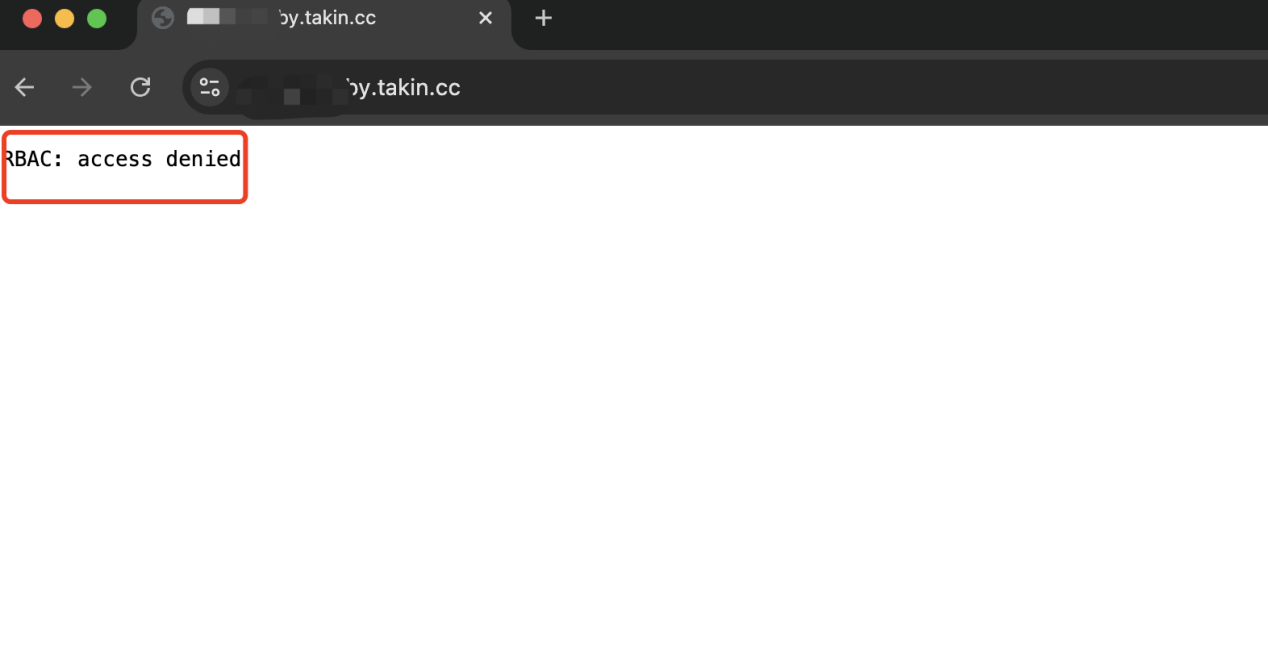

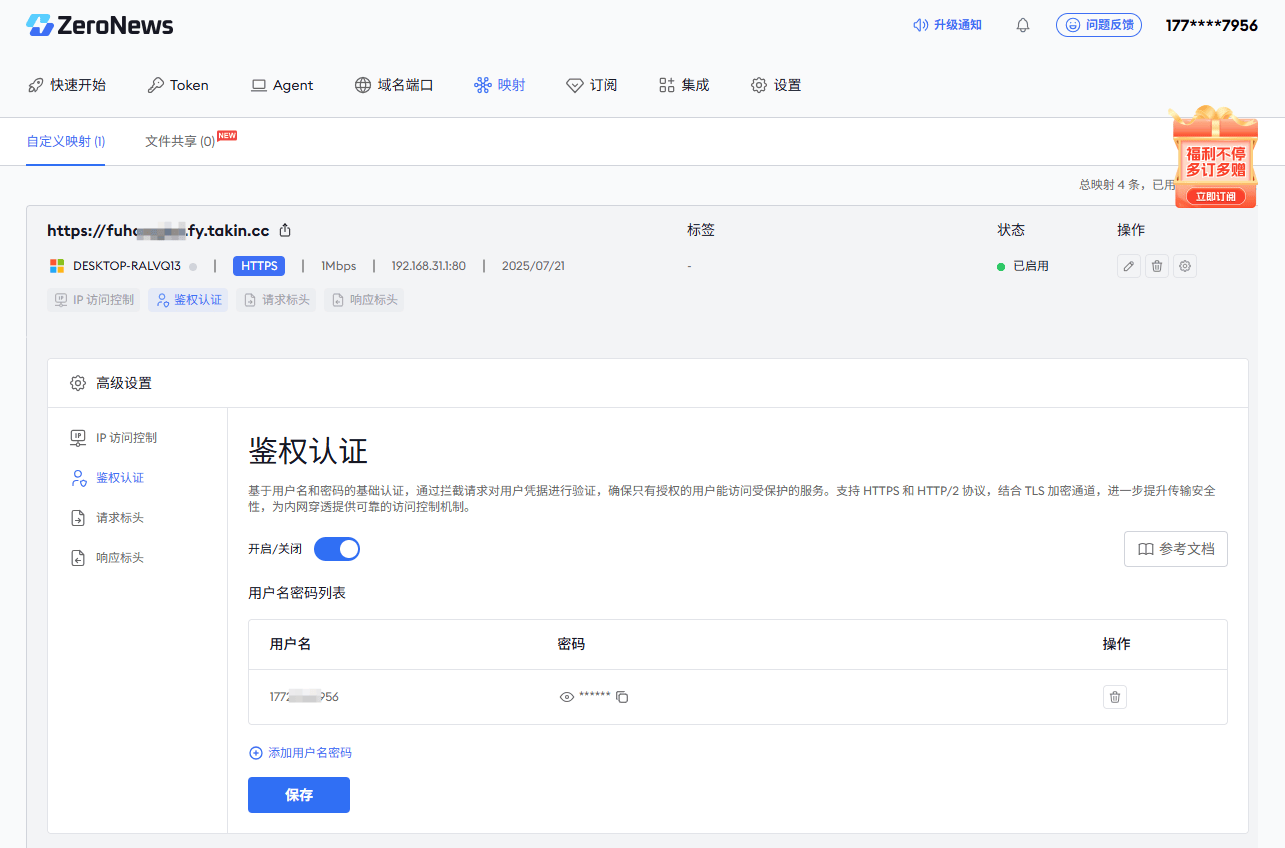

2.2、鑒權管理

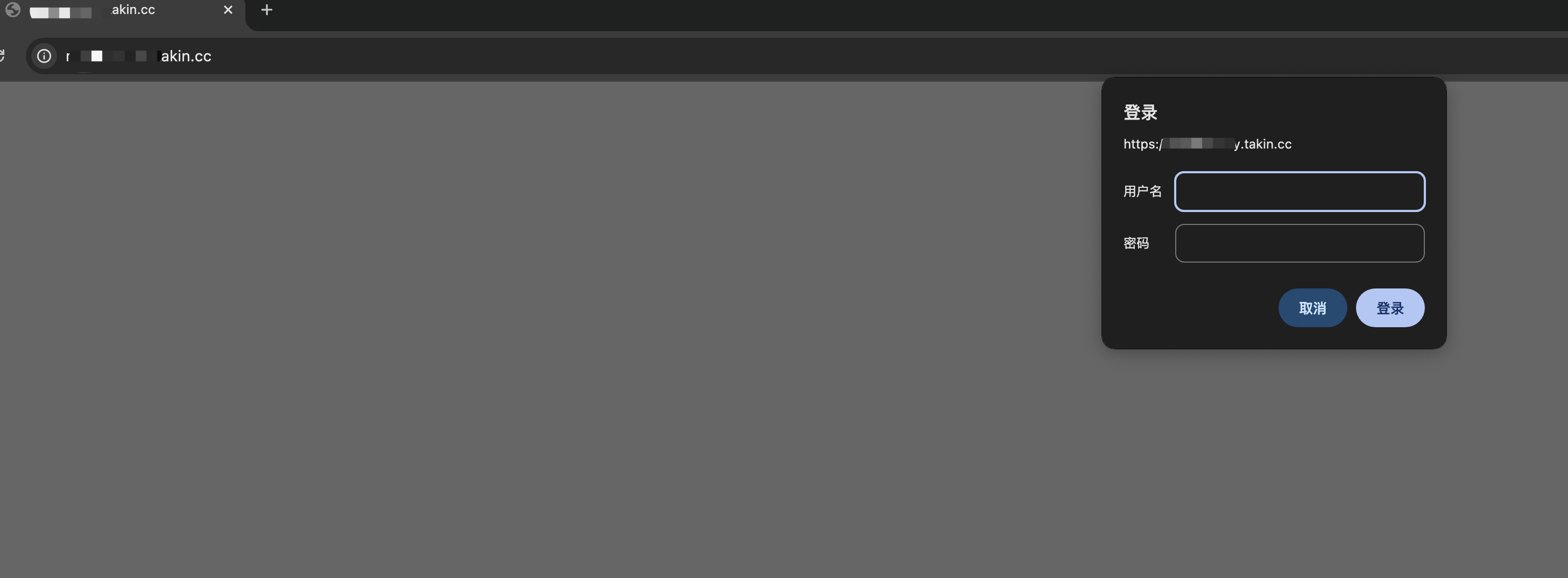

所有試圖訪問由 ZeroNews 保護的資源的請求地址,將被自動重定向至身份認證頁面完成驗證。通過認證后,ZeroNews 才會允許請求繼續訪問內網服務。

基于用戶名和密碼的基礎認證機制,ZeroNews 通過攔截請求驗證用戶憑據,確保僅授權用戶可以訪問受保護的服務資源。支持 HTTPS協議,并結合 TLS 加密通道,進一步增強傳輸安全性,為內網穿透場景提供穩健的訪問控制解決方案。

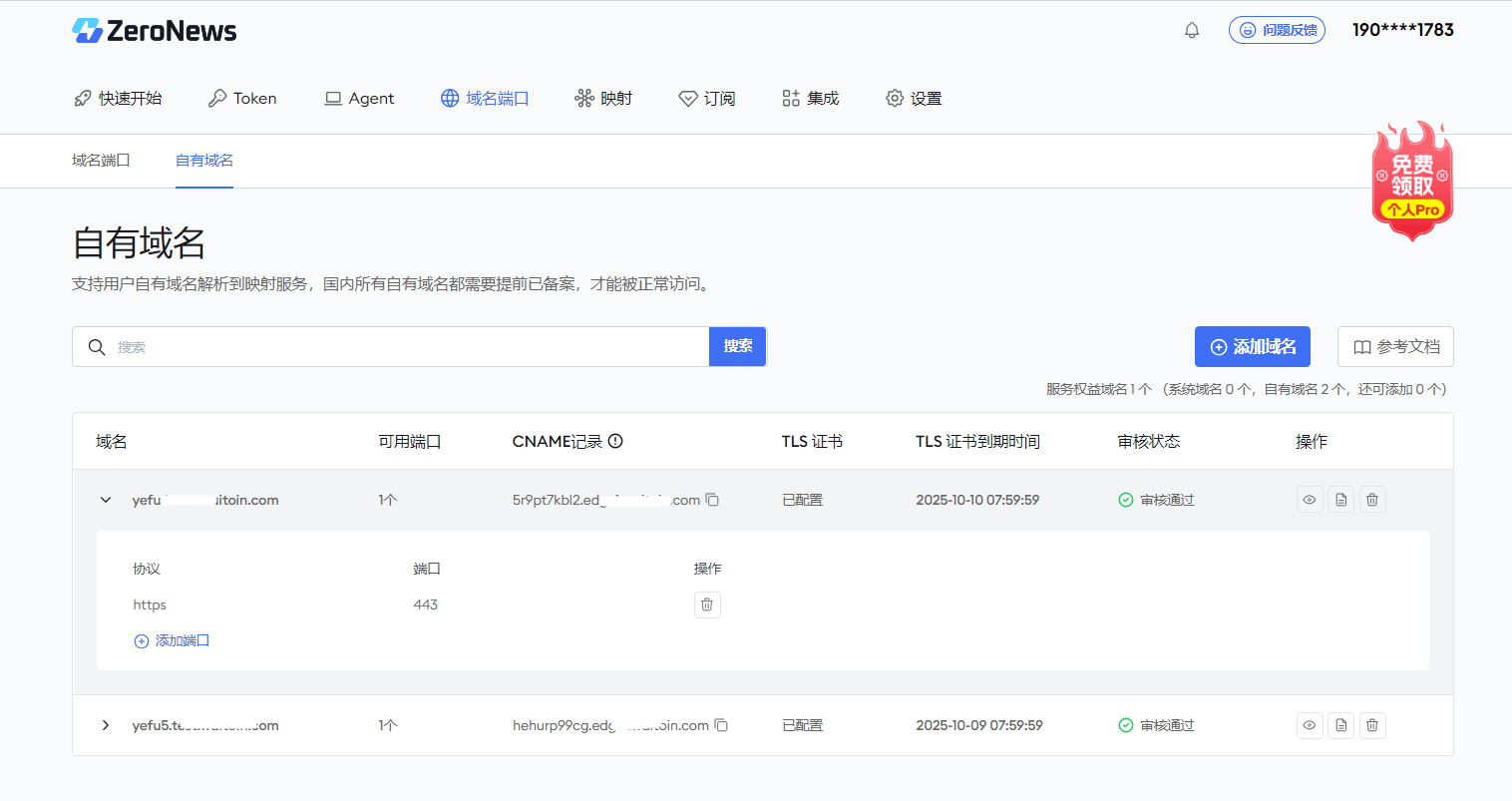

2.3、TLS終止+自有域名:數據傳輸全鏈路保護

支持通過自有域名訪問您的映射服務,可結合DNS配置 CNAME、TLS證書管理及 ZeroNews 靜態/動態配置實現。

支持用戶本地使用HTTPS 進行TLS加密轉發,由用戶存儲并管理TLS證書,實現端到端的訪問安全加密;

在 ZeroNews 邊緣網絡中,ZeroNews邊緣節點始終透傳TLS加密流量,對用戶TLS訪問流量不可見、確保數據無法竊取與篡改。

三、企業級安全實踐案例

案例:醫療機構PACS系統安全接入

挑戰:公立醫院PACS醫學影像系統公網暴露,遭遇IP高頻掃描,患者數據面臨泄露風險。

解決方案:

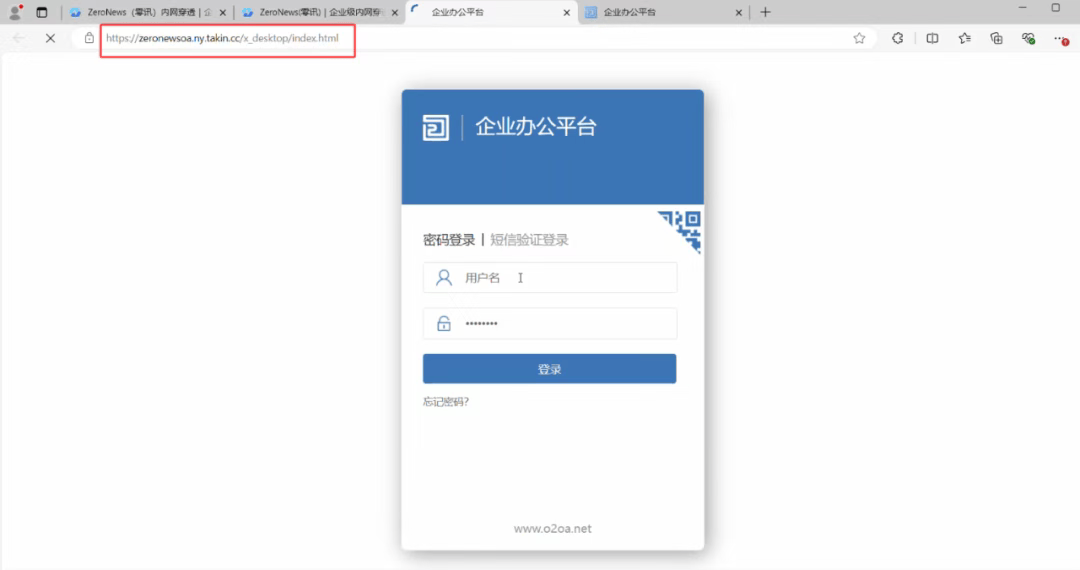

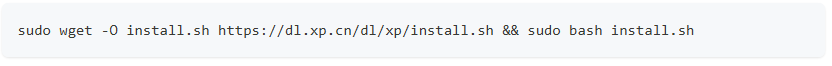

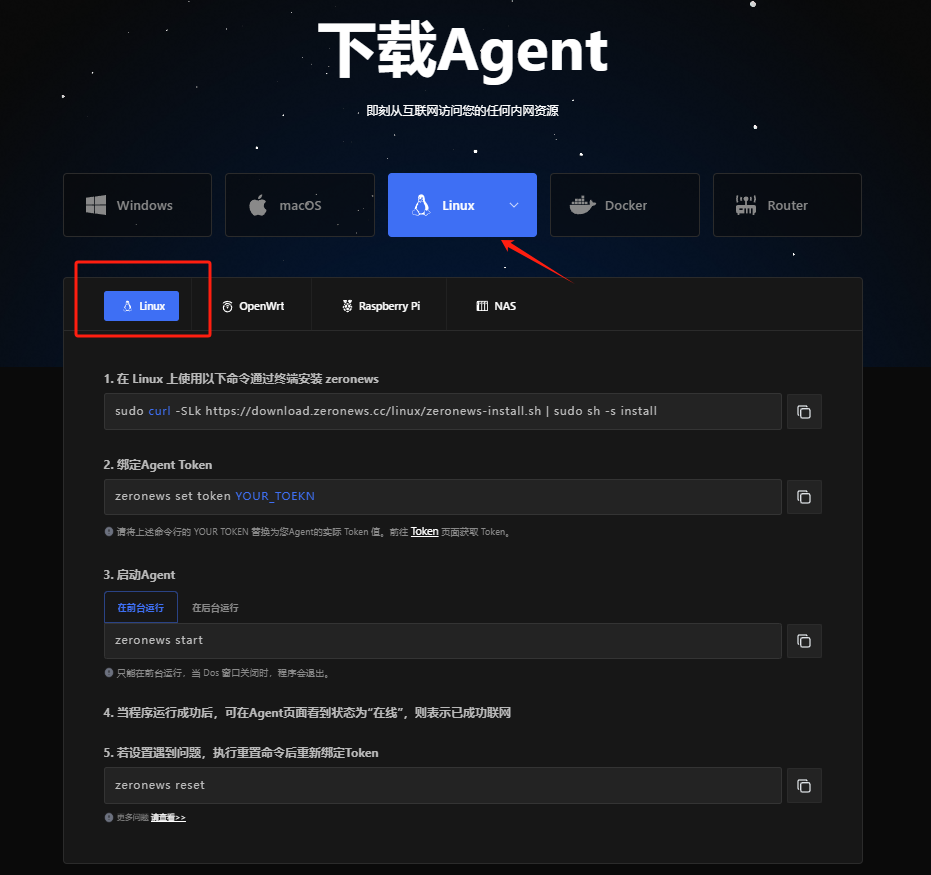

設備端:在影像服務器部署 Zeronews Agent

Zeronews 映射:創建基于 HTTPS 協議的內網穿透映射,通過公網訪問內網目標服務,全程加密,保障數據安全。

安全加固

IP訪問控制:僅授權本市醫保專線IP段(219.152.0.0/16)

鑒權管理:醫生需通過賬號密碼登錄

通過ZeroNews(零訊)的安全策略,企業可在無公網IP環境下,構建兼顧便捷性與安全性的遠程訪問體系,為數字化轉型提供堅實保障。

審核編輯 黃宇

-

內網

+關注

關注

0文章

66瀏覽量

9308

發布評論請先 登錄

攻擊逃逸測試:深度驗證網絡安全設備的真實防護能力

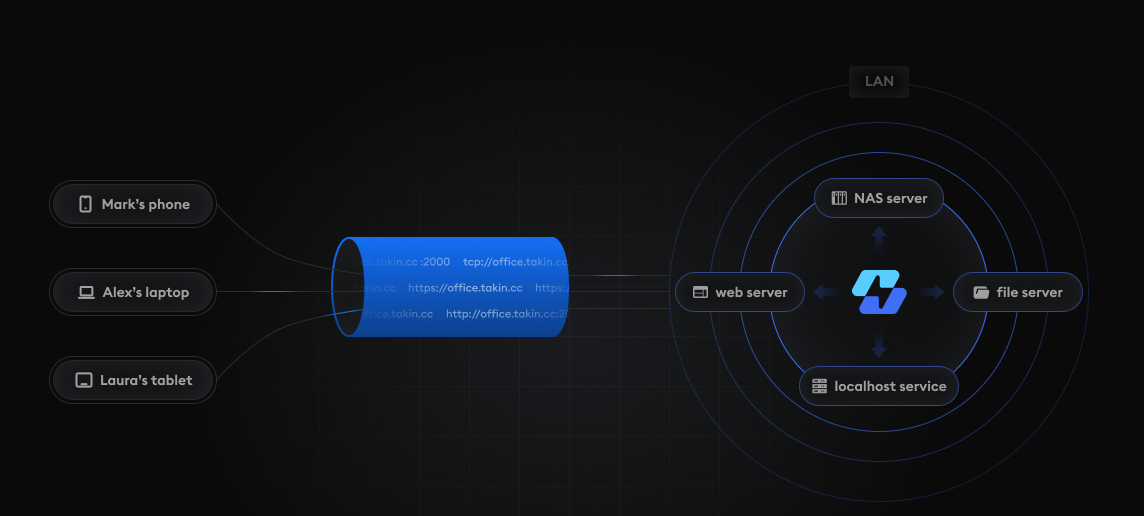

內網穿透的多種使用場景:遠程辦公、IoT 設備管理全解析

深入剖析Docker全鏈路安全防護策略

遠程訪問內網MySQL數據庫?這個方案更簡單

ZeroNews內網穿透安全策略深度解析:構建企業級安全連接體系

ZeroNews內網穿透安全策略深度解析:構建企業級安全連接體系

評論