Docker安全加固:從鏡像構建到容器運行的全鏈路防護

在云原生時代,Docker容器安全已成為運維工程師必須面對的核心挑戰。本文將從實戰角度深入剖析Docker全鏈路安全防護策略,涵蓋鏡像構建、容器運行、網絡隔離等關鍵環節,助你構建企業級安全防護體系。

開篇:一次真實的安全事件

去年,我們生產環境遭遇了一次嚴重的容器逃逸攻擊。攻擊者通過一個看似無害的第三方鏡像,成功獲得了宿主機root權限,差點導致整個集群淪陷。這次事件讓我深刻意識到:Docker安全絕非小事,每個環節都可能成為攻擊者的突破口。

經過半年的深入研究和實踐,我總結出了這套完整的Docker安全加固方案,希望能幫助更多運維同行避免類似風險。

第一道防線:鏡像構建安全

1. 基礎鏡像選擇與漏洞掃描

選擇可信的基礎鏡像

# 錯誤示例:使用latest標簽 FROMubuntu:latest # 正確示例:使用具體版本號 FROMubuntu:20.04 # 最佳實踐:使用官方精簡鏡像 FROMalpine:3.16

實施鏡像漏洞掃描流程

# 使用Trivy進行漏洞掃描 trivy image --severity HIGH,CRITICAL ubuntu:20.04 # 掃描結果示例 # ubuntu:20.04 (ubuntu 20.04) # Total: 15 (HIGH: 8, CRITICAL: 7) # 集成到CI/CD流水線 - name: Run Trivy vulnerability scanner uses: aquasecurity/trivy-action@master with: image-ref:'${{ env.REGISTRY }}/${{ env.IMAGE_NAME }}:${{ env.IMAGE_TAG }}' format:'sarif' output:'trivy-results.sarif'

2. Dockerfile最佳安全實踐

最小權限原則

# 創建非root用戶 RUNaddgroup -g 1001 -S appgroup && adduser -u 1001 -S appuser -G appgroup # 切換到非root用戶 USER1001 # 設置只讀根文件系統 FROMalpine:3.16 RUNadduser -D -s /bin/sh appuser USERappuser WORKDIR/app # 在運行時添加 --read-only 參數

多階段構建減少攻擊面

# 構建階段 FROMgolang:1.19-alpine AS builder WORKDIR/build COPYgo.mod go.sum ./ RUNgo mod download COPY. . RUNCGO_ENABLED=0 GOOS=linux go build -o app # 運行階段 - 最小化鏡像 FROMscratch COPY--from=builder /build/app / COPY--from=builder /etc/ssl/certs/ca-certificates.crt /etc/ssl/certs/ USER65534:65534 ENTRYPOINT["/app"]

3. 鏡像簽名與內容可信

使用Docker Content Trust

# 啟用DCT exportDOCKER_CONTENT_TRUST=1 # 生成密鑰 docker trust key generate mykey # 簽名鏡像 docker trust sign myregistry.com/myimage:1.0 # 驗證簽名 docker trust inspect myregistry.com/myimage:1.0

Cosign簽名實踐

# 生成密鑰對 cosign generate-key-pair # 簽名鏡像 cosign sign --key cosign.key myregistry.com/myimage:1.0 # 驗證簽名 cosign verify --key cosign.pub myregistry.com/myimage:1.0

第二道防線:容器運行時安全

1. 運行時參數安全配置

資源限制與隔離

# CPU和內存限制 docker run -d --cpus="1.5" --memory="1g" --memory-swap="1g" --name secure-app myapp:1.0 # PID限制 docker run -d --pids-limit 100 --name secure-app myapp:1.0

安全選項配置

# 完整的安全運行配置 docker run -d --name secure-container --read-only --tmpfs /tmp:rw,noexec,nosuid,size=100m --cap-drop ALL --cap-add NET_BIND_SERVICE --security-opt no-new-privileges:true --security-opt seccomp:default --user 1001:1001 --network custom-bridge --log-driver json-file --log-opt max-size=10m --log-opt max-file=3 myapp:1.0

2. Capabilities精細化管理

危險Capabilities識別

# 查看默認capabilities docker run --rm-it alpine:latest sh -c'cat /proc/1/status | grep Cap' # 移除所有capabilities后添加必要權限 docker run -d --cap-drop ALL --cap-add CHOWN --cap-add DAC_OVERRIDE --cap-add SETGID --cap-add SETUID nginx:alpine

自定義Capabilities檢查腳本

#!/bin/bash

# check_capabilities.sh

echo"=== Container Capabilities Analysis ==="

forcontainerin$(docker ps -q);do

name=$(docker inspect --format='{{.Name}}'$container| sed's////')

echo"Container:$name"

dockerexec$containersh -c'cat /proc/1/status | grep Cap'2>/dev/null ||echo"Cannot access"

echo"---"

done

3. Seccomp和AppArmor配置

自定義Seccomp Profile

{

"defaultAction":"SCMP_ACT_ERRNO",

"architectures":["SCMP_ARCH_X86_64"],

"syscalls":[

{

"names":[

"accept",

"accept4",

"bind",

"brk",

"chdir",

"close",

"connect",

"dup",

"dup2",

"epoll_create",

"epoll_ctl",

"epoll_wait",

"exit_group",

"fcntl",

"fstat",

"futex",

"getcwd",

"getdents",

"getgid",

"getpid",

"getppid",

"getuid",

"listen",

"lseek",

"mmap",

"munmap",

"open",

"openat",

"read",

"readlink",

"rt_sigaction",

"rt_sigprocmask",

"rt_sigreturn",

"select",

"socket",

"stat",

"write"

],

"action":"SCMP_ACT_ALLOW"

}

]

}

使用自定義Profile:

docker run --security-opt seccomp:./custom-seccomp.json myapp:1.0

第三道防線:網絡安全隔離

1. 自定義Bridge網絡

# 創建隔離網絡 docker network create --driver bridge --subnet=172.20.0.0/16 --ip-range=172.20.1.0/24 --gateway=172.20.1.1 secure-network # 啟用網絡隔離的容器 docker run -d --name web-server --network secure-network --ip 172.20.1.10 nginx:alpine

2. 網絡策略與流量控制

iptables規則配置

#!/bin/bash # docker-firewall.sh # 禁止容器間通信 iptables -I DOCKER-USER -i docker0 -o docker0 -j DROP # 允許特定容器通信 iptables -I DOCKER-USER -i docker0 -o docker0 -s 172.20.1.10 -d 172.20.1.11 -j ACCEPT # 限制容器外網訪問 iptables -I DOCKER-USER -i docker0 ! -o docker0 -m conntrack --ctstate NEW -j DROP # 允許特定端口 iptables -I DOCKER-USER -i docker0 ! -o docker0 -p tcp --dport 80 -j ACCEPT

3. 服務發現安全

# docker-compose.yml with network isolation version:'3.8' services: web: image:nginx:alpine networks: -frontend ports: -"80:80" api: image:myapi:1.0 networks: -frontend -backend environment: -DB_HOST=database database: image:postgres:13-alpine networks: -backend environment: -POSTGRES_PASSWORD_FILE=/run/secrets/db_password secrets: -db_password networks: frontend: driver:bridge backend: driver:bridge internal:true# 禁止外網訪問 secrets: db_password: file:./secrets/db_password.txt

第四道防線:存儲與數據安全

1. Volume安全掛載

# 只讀掛載配置文件 docker run -v /host/config:/app/config:ro myapp:1.0 # 使用tmpfs避免敏感數據落盤 docker run --tmpfs /app/cache:rw,noexec,nosuid,size=100m myapp:1.0 # 避免掛載敏感目錄 # 危險操作 docker run -v /:/rootfs myapp:1.0 # 安全實踐:使用專門的數據卷 docker volume create app-data docker run -v app-data:/app/data myapp:1.0

2. 秘鑰管理最佳實踐

使用Docker Secrets

# 創建密鑰 echo"my_secret_password"| docker secret create db_password - # Swarm服務中使用密鑰 docker service create --name myapp --secret db_password --envDB_PASSWORD_FILE=/run/secrets/db_password myapp:1.0

外部密鑰管理集成

#!/bin/bash # vault-integration.sh # 從Vault獲取密鑰并注入容器 DB_PASSWORD=$(vault kv get -field=password secret/myapp/db) docker run -d --name myapp --envDB_PASSWORD="$DB_PASSWORD" myapp:1.0 # 清理環境變量 unsetDB_PASSWORD

第五道防線:運行時監控與檢測

1. 容器行為監控

使用Falco進行異常檢測

# falco-rules.yaml -rule:ContainerPrivilegeEscalation desc:Detectprivilegeescalationattempts condition:> spawned_process and container and ((proc.name=sudo or proc.name=su) or (proc.args contains "chmod +s")) output:> Privilege escalation attempt in container (container=%container.name proc=%proc.name user=%user.name) priority:WARNING -rule:UnexpectedNetworkConnection desc:Detectunexpectedoutboundconnections condition:> outbound_connection and container and not fd.sip in (allowed_ips) and not fd.sport in (allowed_ports) output:> Unexpected network connection from container (container=%container.name dest=%fd.sip:%fd.sport) priority:ERROR

2. 資源使用監控

容器資源監控腳本

#!/bin/bash

# container-monitor.sh

echo"=== Container Resource Monitor ==="

whiletrue;do

forcontainerin$(docker ps --format"table {{.Names}}"|tail-n +2);do

stats=$(docker stats$container--no-stream --format"table {{.Container}} {{.CPUPerc}} {{.MemUsage}} {{.NetIO}}")

echo"$stats"

# 獲取具體數值進行告警判斷

cpu_usage=$(docker stats$container--no-stream --format"{{.CPUPerc}}"| sed's/%//')

if(( $(echo "$cpu_usage>80" | bc -l) ));then

echo" HIGH CPU:$containerusing$cpu_usage%"

fi

done

echo"---"

sleep10

done

3. 日志安全分析

# 日志分析腳本 #!/bin/bash # log-analyzer.sh echo"=== Security Log Analysis ===" # 分析登錄失敗 docker logs nginx-container 2>&1 | grep -E"(401|403|failed)"|tail-10 # 檢測異常進程 forcontainerin$(docker ps -q);do echo"Analyzing container:$(docker inspect --format='{{.Name}}' $container)" dockerexec$containerps aux | grep -v"grep"| awk'{if($3>50.0) print "High CPU process: " $11 " (" $3"%)"}' done # 網絡連接分析 dockerexecsuspicious-container netstat -tulpn | grep -E":(22|23|3389|1433|3306)"&& echo" Suspicious ports detected!"

生產環境實戰案例

案例1:微服務架構安全加固

我們的微服務集群包含20+個容器服務,通過以下策略實現了全鏈路安全:

# 1. 網絡隔離 docker network create frontend --subnet=172.18.0.0/16 docker network create backend --subnet=172.19.0.0/16 --internal # 2. 服務啟動模板 #!/bin/bash # deploy-service.sh SERVICE_NAME=$1 IMAGE_TAG=$2 docker run -d --name$SERVICE_NAME --network backend --read-only --tmpfs /tmp:rw,noexec,nosuid,size=50m --cap-drop ALL --cap-add NET_BIND_SERVICE --security-opt no-new-privileges:true --log-driver json-file --log-opt max-size=5m --log-opt max-file=3 --restart unless-stopped --memory="512m" --cpus="0.5" --user 1001:1001 $SERVICE_NAME:$IMAGE_TAG echo"$SERVICE_NAMEdeployed securely"

案例2:CI/CD安全流水線

# .gitlab-ci.yml stages: -security-scan -build -deploy security-scan: stage:security-scan script: -trivyfilesystem--exit-code1--severityHIGH,CRITICAL. -trivyimage--exit-code1--severityHIGH,CRITICAL$CI_REGISTRY_IMAGE:$CI_COMMIT_SHA -dockerrun--rm-v$(pwd):/appclair-scanner--clair="http://clair:6060"$CI_REGISTRY_IMAGE:$CI_COMMIT_SHA build: stage:build script: -dockerbuild--no-cache-t$CI_REGISTRY_IMAGE:$CI_COMMIT_SHA. -dockerpush$CI_REGISTRY_IMAGE:$CI_COMMIT_SHA only: changes: -Dockerfile -src/**/* deploy: stage:deploy script: -kubectlapply-fk8s/security-policy.yaml -kubectlsetimagedeployment/myappmyapp=$CI_REGISTRY_IMAGE:$CI_COMMIT_SHA environment: name:production

安全檢查清單

在部署生產容器前,請確保完成以下檢查:

鏡像安全

? 使用具體版本標簽,避免latest

? 完成漏洞掃描,無HIGH/CRITICAL級別漏洞

? 實施鏡像簽名驗證

? 使用最小化基礎鏡像

? 多階段構建減少攻擊面

運行時安全

? 使用非root用戶運行

? 啟用只讀根文件系統

? 移除不必要的Capabilities

? 配置資源限制

? 啟用安全選項(no-new-privileges等)

網絡安全

? 使用自定義網絡,避免默認bridge

? 實施網絡分段和訪問控制

? 最小化端口暴露

? 配置防火墻規則

存儲安全

? 避免掛載敏感宿主機目錄

? 使用只讀掛載配置文件

? 實施秘鑰管理最佳實踐

? 配置適當的文件權限

監控告警

? 部署運行時安全監控

? 配置資源使用告警

? 實施日志安全分析

? 建立事件響應流程

寫在最后:安全是一個持續過程

Docker安全不是一次性的工作,而是需要持續關注和改進的過程。技術在發展,攻擊手段也在升級,我們必須保持學習和警惕。

幾個建議:

1.建立安全文化:讓團隊每個人都重視安全,而不僅僅是安全團隊的責任

2.定期安全審計:每季度對容器環境進行全面安全檢查

3.關注安全動態:訂閱Docker安全公告,及時了解新的漏洞和防護措施

4.實踐驅動學習:在測試環境中嘗試各種攻擊場景,驗證防護效果

記住:安全投入的成本永遠小于安全事故的損失。

-

容器

+關注

關注

0文章

533瀏覽量

23002 -

Docker

+關注

關注

0文章

534瀏覽量

14312 -

云原生

+關注

關注

0文章

266瀏覽量

8624

原文標題:Docker安全加固:從鏡像構建到容器運行的全鏈路防護

文章出處:【微信號:magedu-Linux,微信公眾號:馬哥Linux運維】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

知語云全景監測技術:現代安全防護的全面解決方案

針對AES算法的安全防護設計

嵌入式產品如何進行安全防護

智能安全防護軟件策略構件的設計與實現

網絡信息的安全問題與安全防護策略研究

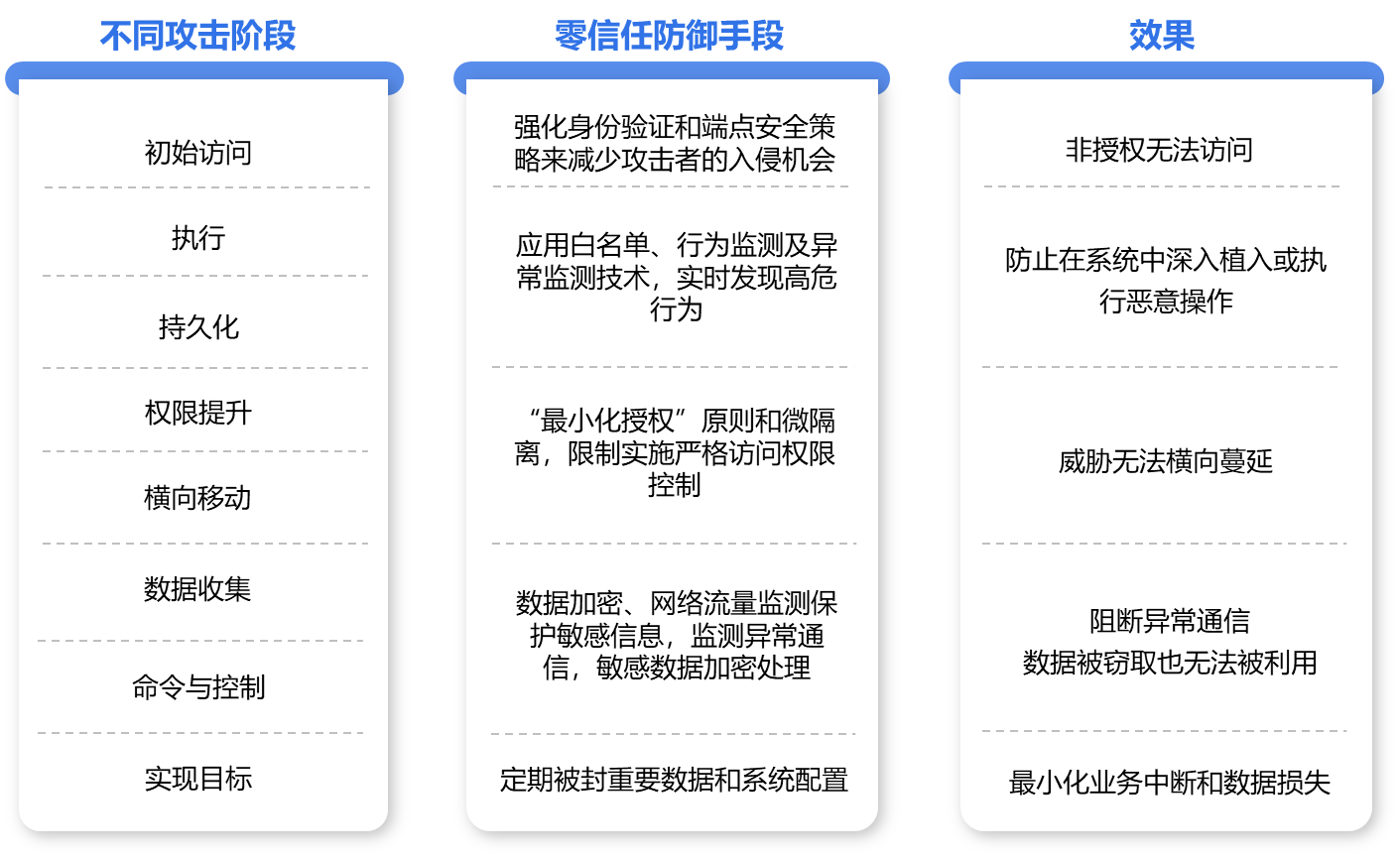

以守為攻,零信任安全防護能力的新范式

艾體寶干貨 深度防御策略:構建USB安全防線的五大核心層次

深度防御策略:構建USB安全防線的五大核心層次

授時安全防護裝置是什么?怎么選?

深入剖析Docker全鏈路安全防護策略

深入剖析Docker全鏈路安全防護策略

評論