在數字化轉型浪潮中,企業內網穿透技術已成為遠程辦公、設備調試、數據共享的剛需。然而,大多數企業仍在用“裸奔”方案——端口暴露、明文傳輸、權限失控…黑客甚至不需要破解,直接“推門”就能拿走核心數據!

一、這些風險你是否正在經歷?

1、工具選擇:開源≠安全,免費≠可靠

案例:某制造企業使用開源FRP自建穿透服務,因未及時更新內核漏洞,導致黑客通過SSH隧道竊取生產數據庫。

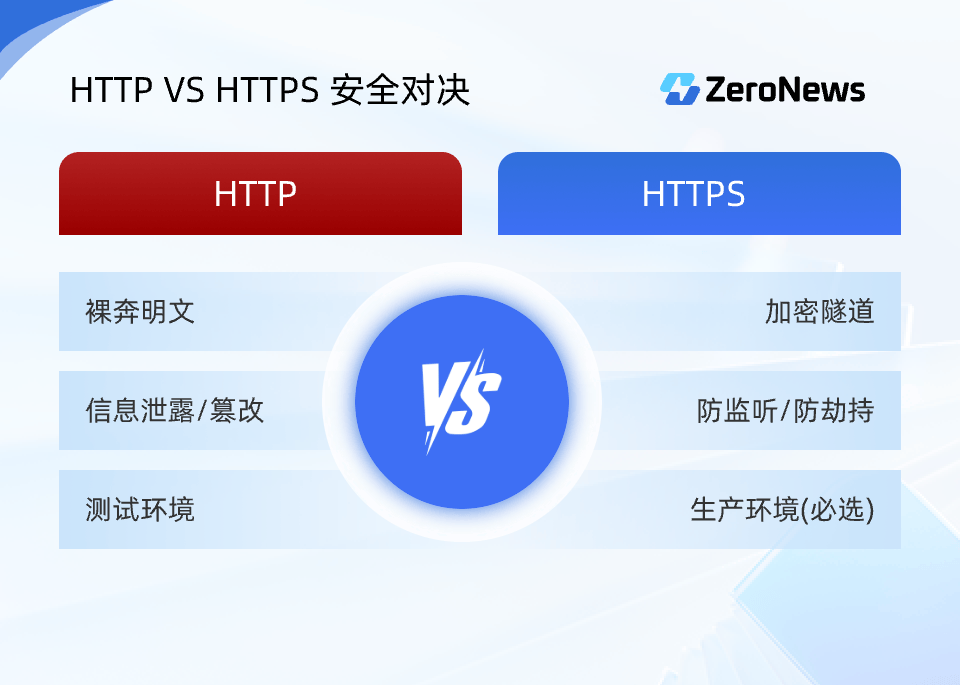

2、配置缺陷:穿透通道未啟用加密

現狀:企業為追求速度,常關閉TLS/mTLS加密或使用開源FRP默認配置,數據以明文傳輸,導致數據在公網傳輸時被劫持篡改。

3、權限管理形同虛設:弱密碼+無白名單=“不設防”

漏洞:穿透通道使用默認密碼(如admin/123456),且未限制IP訪問范圍,所有員工共用同一個穿透賬號,離職后仍能訪問。

攻擊鏈:黑客通過自動化工具掃描開放端口,結合弱密碼字典爆破,3分鐘內獲取內網權限。

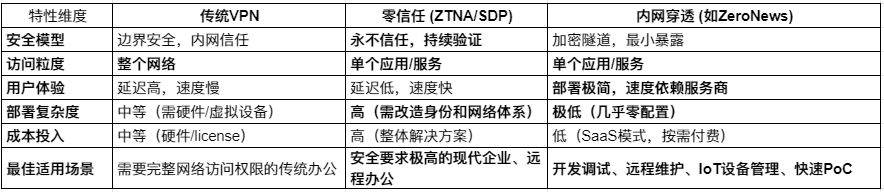

二、為什么傳統方案=“裸奔”?

致命缺陷1:為連通性犧牲安全,多數方案優先保證“能連上”,卻忽視:缺乏雙向身份認證、沒有最小權限控制、日志審計功能缺失等等

致命缺陷2:誤信“免費即夠用”開源工具的問題在于:漏洞修復滯后(CVE-2023-45678漏洞半年未補)企業級功能需自行開發(如多因素認證)隱性成本遠超商用方案

三、用“企業級基因”終結“裸奔”時代

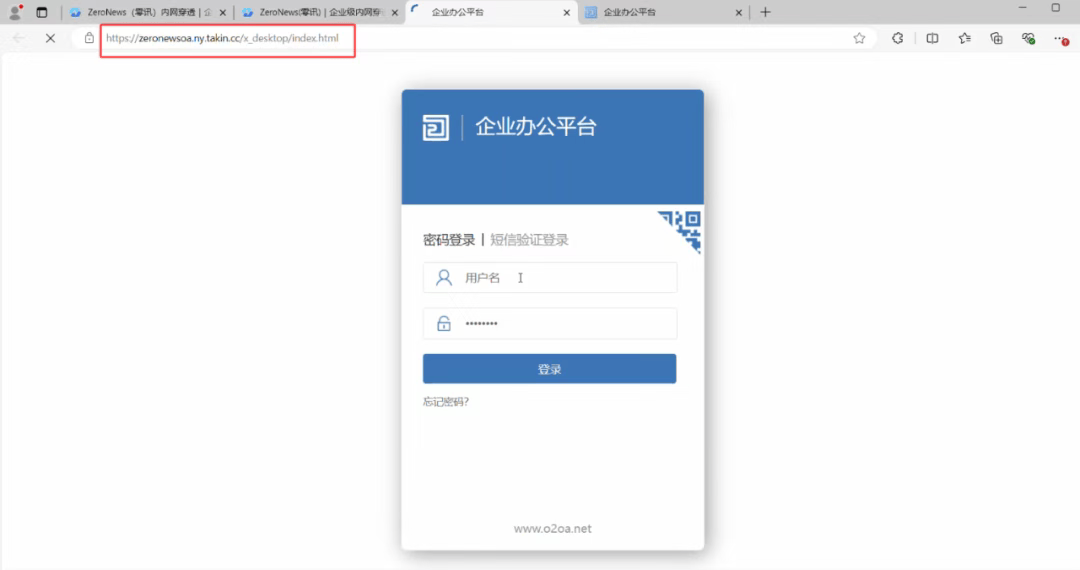

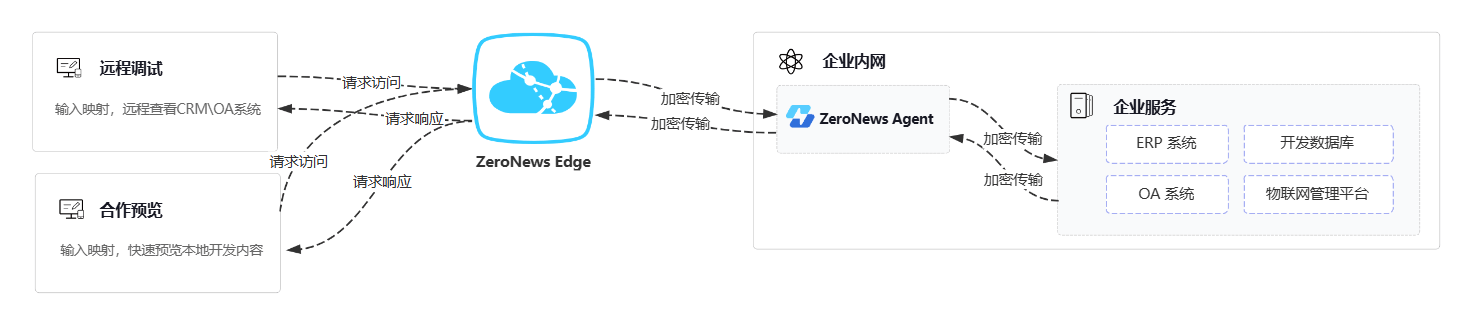

憑借“全鏈路自主可控”的技術架構,為企業構筑起一道堅不可摧的安全防線,ZeroNews解決方案是什么?

3.1、TLS終結技術:

支持企業上傳自研或第三方CA證書,數據從內網到公網的全程加密均由企業自主掌控。即使數據被截獲,沒有企業私鑰也無法破解,加密自主權握在手中,真正實現“我的數據我做主”。

3.2.域名自主管理:

企業可綁定自有域名,并通過ZeroNews自動完成DNS解析和CNAME綁定,徹底擺脫對第三方域名的依賴。無論是日常業務開展,還是應對突發情況,企業的內網穿透服務都能穩定運行,不會因外部因素中斷。

3.3.自研協議加持:

區別于開源協議,ZeroNews采用自研的Tunnel陣列協議,構建安全穩定的內外網通信通道。

3.4.多維智控網關:

提供完善的多維度管控能力,支持IP黑白名單、鑒權驗證、請求標頭、響應標頭等多種訪問控制方式,輕松應對微服務架構的流量治理和高效性能化需求,保障系統穩定運行。

四、安全不是成本,而是生存底線企業內網穿透方案“裸奔”的風險,遠比想象中更可怕。一次數據泄露、一次服務中斷,都可能讓企業多年的努力付諸東流。選擇將安全主動權握在手中的工具尤為重要。

審核編輯 黃宇

-

開源

+關注

關注

3文章

4203瀏覽量

46125 -

數字化

+關注

關注

8文章

10653瀏覽量

67218 -

內網

+關注

關注

0文章

66瀏覽量

9308

發布評論請先 登錄

遠程管理與公網發布:小皮面板結合零訊內網穿透實戰

內網穿透的多種使用場景:遠程辦公、IoT 設備管理全解析

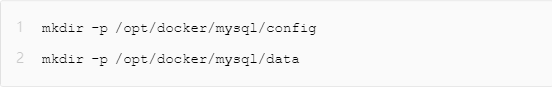

遠程訪問內網MySQL數據庫?這個方案更簡單

【Banana Pi BPI-RV2開發板試用體驗】部署內網穿透

應用在企業班車場景的車載終端需要具備哪些功能?

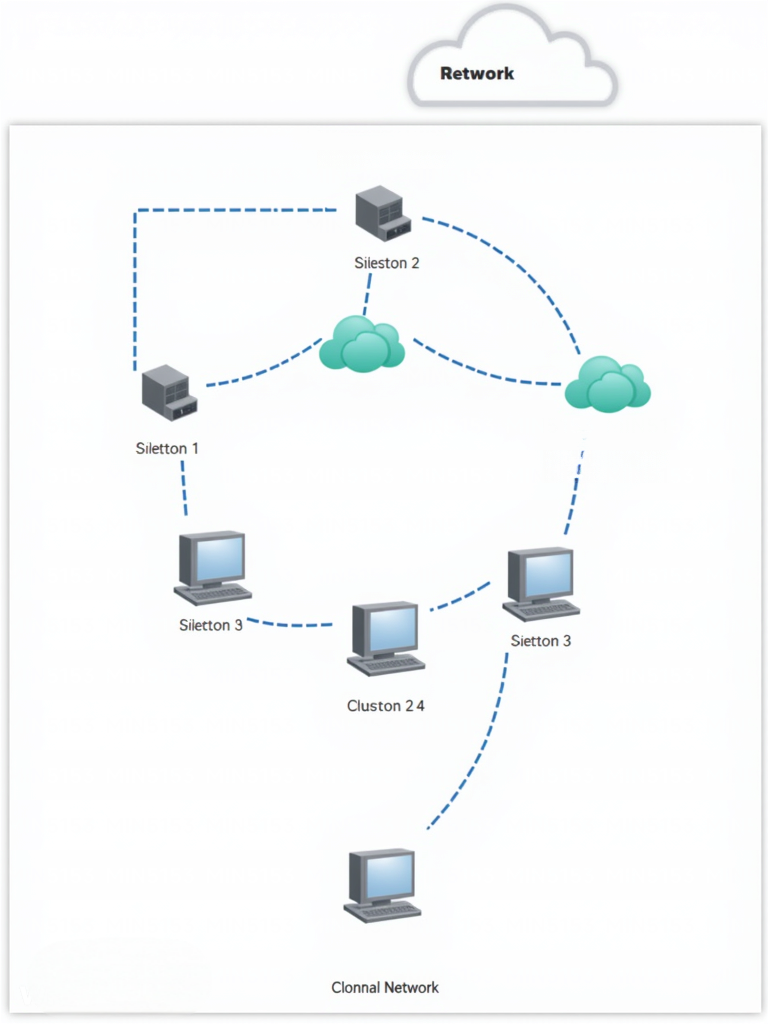

中小企業如何通過內網穿透產品提升效率

內網穿透避坑指南 6 大常見錯誤 + 保姆級解決方案!

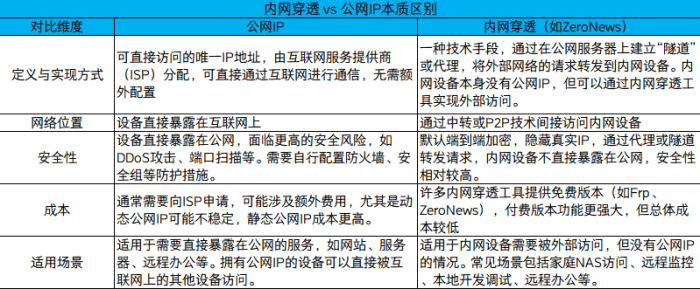

內網穿透和公網ip什么區別

這么多內網穿透工具怎么選?一篇讓你不再糾結的終極指南!

為什么90%的企業內網穿透方案其實在“裸奔”?

為什么90%的企業內網穿透方案其實在“裸奔”?

評論