在當今數(shù)字化時代,網絡安全已成為企業(yè)運營中不可忽視的重要一環(huán)。隨著技術的不斷發(fā)展,黑客攻擊手段也在不斷升級,其中0day漏洞的利用更是讓企業(yè)防不勝防。0day漏洞是指在廠商尚未發(fā)布補丁修復的情況下,黑客已經發(fā)現(xiàn)并利用的安全漏洞。這類漏洞的危害極大,往往會給企業(yè)帶來嚴重的安全威脅和經濟損失。

近日,OpenSSH曝出了一起嚴重的0day漏洞,引起了全球范圍內的廣泛關注。OpenSSH作為一種廣泛使用的遠程登錄工具,其安全性直接關系到大量服務器和網絡設備的安全。因此,這一漏洞的出現(xiàn),不僅讓各大企業(yè)紛紛加強自身的安全防護,也讓我們再次意識到企業(yè)應急響應機制的重要性。

在本文中,我們將以此次CVE-2024-6387 OpenSSH Server 遠程代碼執(zhí)行漏洞為例,深入探討企業(yè)在面對0day漏洞時,應如何迅速、有效地進行應急響應。通過京東云安全運營服務方案和0day漏洞應急方案的介紹,我們希望能夠為其他企業(yè)提供一些有價值的參考和借鑒,幫助大家共同提升網絡安全防護能力。

一、CVE-2024-6387 OpenSSH Server 漏洞概述

OpenSSH(Open Secure Shell)是一種用于加密網絡通信的工具,廣泛應用于服務器管理、遠程登錄等場景。其安全性和可靠性使其成為各大企業(yè)和組織的首選工具之一。然而,正是由于其廣泛的應用范圍,一旦出現(xiàn)漏洞,影響面將極為廣泛。此次披露的漏洞允許攻擊者通過未認證的OpenSSH實現(xiàn)遠程代碼執(zhí)行,此漏洞可在基于glibc 的 Linux 系統(tǒng)上遠程利用,其中 syslog() 本身會調用異步信號不安全函數(shù),并以 root 身份執(zhí)行未經身份驗證的遠程代碼,但OpenBSD不易受影響(因OpenBSD與2001年發(fā)明了syslog()的異步信號,使其更加安全)。其影響范圍因CVE-2006-5051 補丁中加入了sigdie()的#ifdef DO_LOG_SAFE_IN_SIGHAND將不安全函數(shù)轉為安全的_exit()調用,使得4.4p1(包含)至 8.5p1(不包含)之間版本不受影響,而8.5p1(包含)版本開始拿掉了#ifdef DO_LOG_SAFE_IN_SIGHAND被sigdie()移除,而導致自8.5p1(包含)開始至9.8p1(包含)版本均受此漏洞影響。

二、CVE-2024-6387 OpenSSH Server 應急響應的重要性

面對如此嚴重的安全威脅,企業(yè)如何迅速、有效地進行應急響應,避免被攻擊者利用,成為了一個亟待解決的問題。盡管經過深入跟進該漏洞發(fā)現(xiàn),該漏洞自身利用難度較大,攻擊者需要經過多次嘗試,并繞過系統(tǒng)保護自身保護機制(如ASLR),在特定版本下也需要6-8小時才可獲取到RootShell,但仍存在被利用成功的可能,且在高強度對抗的實網對抗場景下,此漏洞的出現(xiàn),引發(fā)了全球范圍內的高度關注和緊急應對。

應急響應是企業(yè)安全運營的核心環(huán)節(jié),其重要性不僅體現(xiàn)在事件發(fā)生后的快速修復和損失控制,更在于預防和及時檢測潛在威脅,確保業(yè)務連續(xù)性和數(shù)據(jù)安全。一個高效的應急響應機制能夠迅速動員多跨部門/團隊,通過完善的溝通和協(xié)調,快速制定和實施應對策略,從而將安全事件的影響降至最低。此外,持續(xù)的培訓和紅藍對抗演練也能夠提升應急響應團隊的應對能力,而事后分析和技術更新則不斷優(yōu)化應急響應流程,增強企業(yè)整體的安全防御能力。透明的外部溝通和積極的社會責任實踐,不僅提升了客戶和市場的信任度,也增強了企業(yè)的市場競爭力和聲譽。因此,應急響應不僅是安全事件的補救措施,更是企業(yè)長期安全戰(zhàn)略的重要組成部分,確保企業(yè)在面對各種安全威脅時,能夠從容應對、快速恢復,保持業(yè)務的穩(wěn)定和持續(xù)發(fā)展。

三、京東云安全運營最佳實踐

京東云日常面臨多種網絡威脅,我們始終并持續(xù)高度重視網絡安全,并建立了一套完善的安全運營服務方案,協(xié)助企業(yè)解決日常應急響應等問題。該方案包括但不限于以下方面:

1、內外部攻擊面管理

京東云通過部署自研的主機安全、安全運營中心、網絡入侵檢測、威脅掃描等產品除了實現(xiàn)在日常的安全防護外,還通過產品自身采集的安全數(shù)據(jù)(如服務器版本、軟件包版本、Web中間件版本、Web應用依賴版本等信息)進行深度運營,并實現(xiàn)內部攻擊面測繪,同時由京東安全攻防專家以攻擊視角進行系統(tǒng)的風險評估,借助外部攻擊面管理平臺以發(fā)現(xiàn)可能不常被關注到的攻擊面信息(包括但不限于影子資產、小程序、APP、接口文檔、大數(shù)據(jù)平臺等等)。如下圖所示,當高危服務或0day漏洞被披露時,第一時間實現(xiàn)風險的定位。

攻擊面概覽圖

通過攻擊面管理平臺快速排查企業(yè)內外網OpenSSH漏洞影響范圍

2、精準化漏洞情報

傳統(tǒng)漏洞情報推送服務所推的漏洞往往過于注重大而全,針對性較差,導致企業(yè)處理漏洞效率極低。京東科技結合通過對接國內外多源主流漏洞情報網站,并結合內外部攻擊面管理平臺的測繪數(shù)據(jù),通過安全劇本編排響應系統(tǒng)(SOAR)定制化推送相關聯(lián)的漏洞情報(如此次OpenSsh漏洞,影響特定范圍的版本),以更準確、更快速的消除企業(yè)安全威脅,解決其0 Day或N day 漏洞的困擾。

3、0day漏洞風險處置閉環(huán)跟蹤

通過京東云自研的安全工單系統(tǒng),實現(xiàn)對應急場景下的0day漏洞風險治理、日常安全運營中的風險、漏洞等等實現(xiàn)完整閉環(huán)。

安全事件工單系統(tǒng)

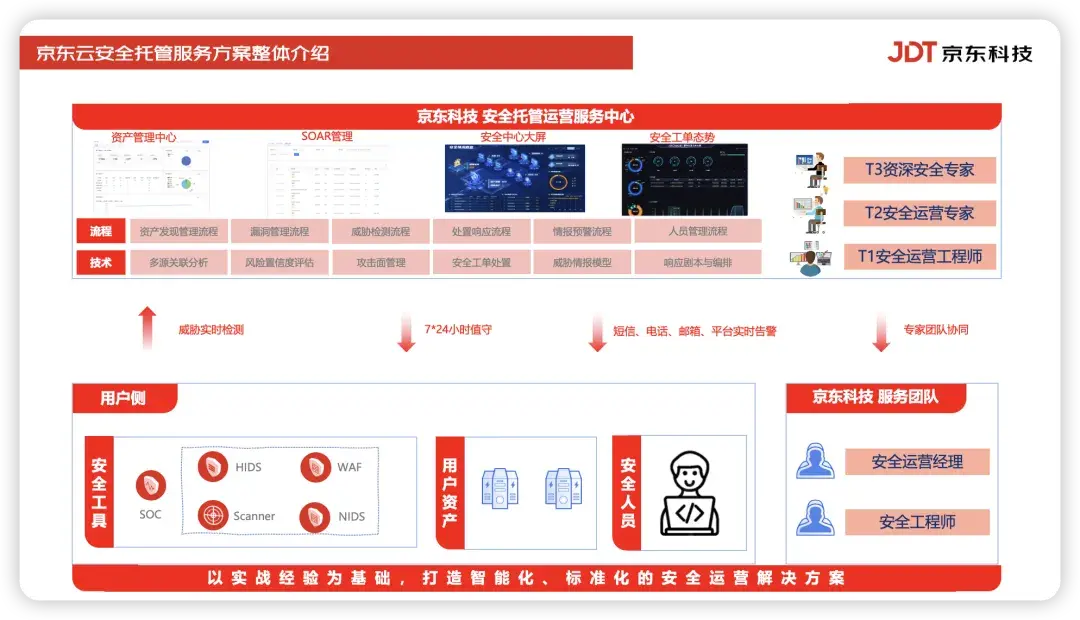

四、京東云安全托管服務(MSS)

隨著演習將至,企業(yè)不僅要面臨常態(tài)化的外部網絡攻擊,同時也將面對專業(yè)攻擊隊伍高強度攻擊下的網絡安全挑戰(zhàn)。為了更好地應對這些挑戰(zhàn),我們結合自身甲方安全建設與安全運營經驗并總結,輸出面向外部的專業(yè)安全托管服務(MSS)以面對客戶日常及重保期間的安全需求。如下圖所示,通過SAAS化+私有化探針部署的模式采集安全數(shù)據(jù),經由云端或私有化安全運營中心實現(xiàn)告警的聚合、AI等多種能力實現(xiàn)綜合分析。

除內外部攻擊面管理服務、精準化漏洞情報服務、安全工單系統(tǒng)以外,還包括但不限于:

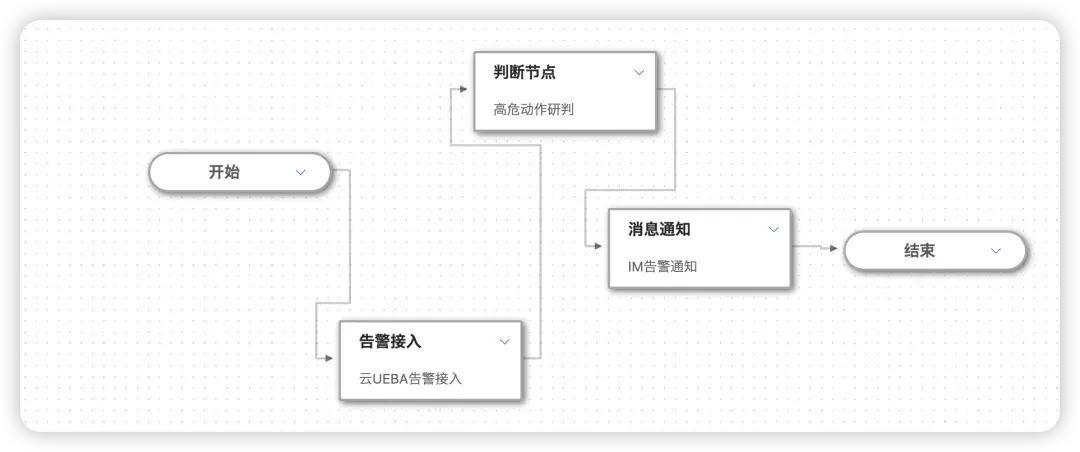

1、多年實戰(zhàn)運營積累的優(yōu)質SOAR劇本

結合京東云安全運營中心中積累多年的SOAR劇本,實現(xiàn)跨設備告警聚合并結合自身威脅情報數(shù)據(jù)對高危攻擊IP實現(xiàn)自動封禁,同時對高危安全事件實現(xiàn)告警推送,外連阻斷等等場景。

SOAR劇本

2、跨云平臺、跨不同廠商安全設備的統(tǒng)一接管

通過對接市場主流安全產品能力和功能,目前完成20+主流廠商安全產品告警對接處置,實現(xiàn)第三方安全產品的告警接入與智能分析。

五、關于京東云安全

京東云安全不僅專注于京東云內部安全體系的構建與優(yōu)化,還憑借京東在電商、物流、金融等多個領域的深厚安全實踐經驗,對外提供全面的安全能力輸出,助力企業(yè)數(shù)字化轉型過程中的安全保障,目前已服務并保障數(shù)百個安全客戶。通過自主研發(fā)主機安全、Web應用防火墻、安全運營中心等網絡安全產品,根據(jù)企業(yè)特定需求,提供個性化的安全咨詢、規(guī)劃、實施及運維服務,并由安全服務組及交付人員共同完成安全服務、安全項目交付。

參考鏈接:

https://www.qualys.com/2024/07/01/cve-2024-6387/regresshion.txt

https://github.com/zgzhang/cve-2024-6387-poc

https://stackdiary.com/openssh-race-condition-in-sshd-allows-remote-code-execution/

審核編輯 黃宇

-

Server

+關注

關注

0文章

95瀏覽量

25260 -

京東

+關注

關注

2文章

1108瀏覽量

50076

發(fā)布評論請先 登錄

行業(yè)觀察 | 微軟2025年末高危漏洞更新,57項關鍵修復與安全策略指南

什么是CVE?如何通過SAST/靜態(tài)分析工具Perforce QAC 和 Klocwork應對CVE?

10大終端防護實踐,筑牢企業(yè)遠程辦公安全防線

行業(yè)觀察 | 微軟發(fā)布高危漏洞更新,涉及 Windows、Office、SQL Server 等多款產品

Linux企業(yè)網絡安全防護體系建設

頂堅國產防爆手持終端如何成為石化企業(yè)安全生產的第一道防線

行業(yè)觀察 | Azure、RDP、NTLM 均現(xiàn)高危漏洞,微軟發(fā)布2025年8月安全更新

Linux服務器入侵檢測與應急響應流程

云翎智能低軌衛(wèi)星物聯(lián)網終端助力全場景高效管理與應急響應

云翎智能鐵路調度應急指揮系統(tǒng):以“數(shù)智”之力重塑鐵路應急賦能

官方實錘,微軟遠程桌面爆高危漏洞,企業(yè)數(shù)據(jù)安全告急!

多模融合,秒級響應-云翎智能應急指揮箱打造全域指揮“移動中樞”

燃氣泄漏現(xiàn)場如何快速響應?大核桃高精度定位防爆手機為應急救援裝上“精準坐標”

如何利用iptables修復安全漏洞

應急指揮車信息化方案,助力提升應急響應能力

從CVE-2024-6387 OpenSSH Server 漏洞談談企業(yè)安全運營與應急響應

從CVE-2024-6387 OpenSSH Server 漏洞談談企業(yè)安全運營與應急響應

評論