通用漏洞披露(Common Vulnerabilities and Exposures,簡(jiǎn)稱(chēng)CVE)匯集了已知的網(wǎng)絡(luò)安全漏洞與暴露信息,幫助您更好地保護(hù)嵌入式軟件。這一框架是有效管理安全威脅的核心。

本文將為您詳解什么是CVE、CVE標(biāo)識(shí)符的作用,厘清CVE與CWE、CVSS的區(qū)別,介紹CVE清單內(nèi)容,并說(shuō)明如何借助合適的靜態(tài)分析工具(如Perforce QAC/Klocwork),在軟件開(kāi)發(fā)早期發(fā)現(xiàn)并修復(fù)漏洞。

什么是CVE?

通用漏洞批露(CVE)是一個(gè)公開(kāi)已知的網(wǎng)絡(luò)安全漏洞和暴露清單。清單中的每一項(xiàng)都基于某個(gè)特定軟件產(chǎn)品中存在的具體漏洞或暴露問(wèn)題,而非泛指某一類(lèi)漏洞。

CVE清單的設(shè)計(jì)初衷是便于整合不同漏洞數(shù)據(jù)庫(kù)的信息,并支持對(duì)各類(lèi)安全工具和服務(wù)進(jìn)行對(duì)比。該清單中包含了為每個(gè)漏洞和暴露分配的唯一CVE標(biāo)識(shí)符(CVE Identifier),作為標(biāo)準(zhǔn)化參考依據(jù)。

在網(wǎng)絡(luò)安全中,CVE意味著什么?

CVE的主要目標(biāo)是讓網(wǎng)絡(luò)安全漏洞變得易于識(shí)別且標(biāo)準(zhǔn)化。這使得組織能夠在不同的數(shù)據(jù)庫(kù)和工具之間高效傳遞信息,從而簡(jiǎn)化風(fēng)險(xiǎn)評(píng)估與響應(yīng)流程。

例如,CVE清單中的每一個(gè)CVE標(biāo)識(shí)符都可作為一個(gè)標(biāo)準(zhǔn)參考點(diǎn),用于持續(xù)追蹤特定漏洞,并快速共享有關(guān)已知威脅的信息。

為什么CVE對(duì)網(wǎng)絡(luò)安全至關(guān)重要?

理解并使用CVE標(biāo)識(shí)符,有助于組織全面掌控自身的網(wǎng)絡(luò)安全態(tài)勢(shì)。有效的漏洞追蹤機(jī)制支持主動(dòng)式風(fēng)險(xiǎn)管理,確保系統(tǒng)持續(xù)受到保護(hù)并具備足夠的韌性。

此外,將CVE數(shù)據(jù)與結(jié)構(gòu)化的風(fēng)險(xiǎn)分類(lèi)和優(yōu)先級(jí)評(píng)分系統(tǒng)(如CWE和CVSS)結(jié)合使用,可以構(gòu)建更全面的安全防御體系。掌握這些知識(shí)后,您的團(tuán)隊(duì)就能夠提前發(fā)現(xiàn)潛在風(fēng)險(xiǎn)、合理安排修復(fù)順序,并順利滿(mǎn)足行業(yè)合規(guī)要求。

什么是CVE標(biāo)識(shí)符?

CVE標(biāo)識(shí)符是為公開(kāi)已知網(wǎng)絡(luò)安全漏洞分配的唯一標(biāo)識(shí)符。它作為一種標(biāo)準(zhǔn)方法,用于識(shí)別漏洞,并與其他安全數(shù)據(jù)庫(kù)進(jìn)行交叉鏈接。

每個(gè)CVE標(biāo)識(shí)符包含以下信息:

- 唯一的標(biāo)識(shí)符編號(hào);

- “正式條目”(Entry)或“候選條目”(Candidate)狀態(tài),用以區(qū)分已確認(rèn)或待驗(yàn)證的漏洞;

- 簡(jiǎn)明描述,概括該安全漏洞或暴露的基本情況;

- 相關(guān)參考資料鏈接。

借助CVE標(biāo)識(shí)符,安全專(zhuān)業(yè)人員可以清晰、準(zhǔn)確地溝通問(wèn)題,幫助團(tuán)隊(duì)在發(fā)現(xiàn)漏洞后迅速采取行動(dòng)。

CVE 與 CWE 的區(qū)別

CVE框架關(guān)注的是具體的漏洞實(shí)例,而通用缺陷枚舉(Common Weakness Enumeration,簡(jiǎn)稱(chēng)CWE)則側(cè)重的是軟件缺陷的通用類(lèi)別。

兩者之間的區(qū)別非常簡(jiǎn)單:

- CVE 指的是某個(gè)產(chǎn)品或系統(tǒng)中存在的具體漏洞實(shí)例;

- CWE 則指的是軟件缺陷的類(lèi)型或模式。

換句話(huà)說(shuō),CVE是一份“已知漏洞清單”,而CWE更像是“軟件缺陷百科全書(shū)”。

可以把CVE想象成一份針對(duì)已知問(wèn)題的事故報(bào)告,而CWE則是幫助您理解問(wèn)題根源并預(yù)防未來(lái)類(lèi)似事件發(fā)生的知識(shí)庫(kù)。兩者結(jié)合使用,能夠?yàn)槟峁┮惶淄暾穆┒醋R(shí)別、理解和緩解方案。

CVE 與 CVSS 的區(qū)別

CVE與CVSS的關(guān)鍵區(qū)別在于:

- CVE 是一個(gè)漏洞清單,提供漏洞的標(biāo)準(zhǔn)化名稱(chēng)和描述;

- CVSS(通用漏洞評(píng)分系統(tǒng),Common Vulnerability Scoring System)則是為每個(gè)漏洞計(jì)算出的一個(gè)嚴(yán)重性評(píng)分。

更重要的是,CVE和CVSS通常協(xié)同工作——CVE告訴我們“存在什么漏洞”,而CVSS告訴我們“這個(gè)漏洞有多危險(xiǎn)”。兩者結(jié)合,可以幫助團(tuán)隊(duì)科學(xué)地評(píng)估和優(yōu)先處理軟件中的安全漏洞。

CVE清單包含哪些內(nèi)容?

CVE清單收錄了多種類(lèi)型的軟件漏洞,包括但不限于:

- 拒絕服務(wù)攻擊(Denial of Service, DoS)

- 任意代碼執(zhí)行(Code Execution)

- 緩沖區(qū)溢出(Buffer Overflow)

- 內(nèi)存損壞(Memory Corruption)

- SQL注入(SQL Injection)

- 跨站腳本攻擊(Cross-Site Scripting, XSS)

- 目錄遍歷(Directory Traversal)

- HTTP響應(yīng)拆分(HTTP Response Splitting)

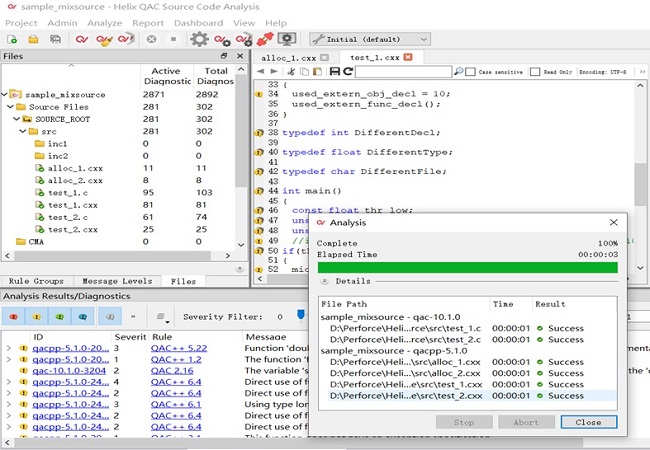

在開(kāi)發(fā)過(guò)程中,及時(shí)識(shí)別代碼中存在的各類(lèi)漏洞至關(guān)重要。而像 Perforce QAC和Klocwork 這樣的靜態(tài)分析工具,正是識(shí)別和修復(fù)軟件安全漏洞的有效手段。

如何修復(fù)CVE?

針對(duì)通過(guò)CVE識(shí)別出的安全漏洞,需要采取系統(tǒng)化的方法進(jìn)行修復(fù)。以下是推薦的操作步驟:

- 建立軟件設(shè)計(jì)規(guī)范,明確并強(qiáng)制執(zhí)行安全編碼原則,指導(dǎo)代碼的編寫(xiě)、測(cè)試、審查、分析與驗(yàn)證過(guò)程;

- 采用安全編碼標(biāo)準(zhǔn)(如OWASP、CWE、CERT等),來(lái)預(yù)防、檢測(cè)并消除潛在漏洞;

- 在CI/CD流水線(xiàn)中集成安全檢查,盡早發(fā)現(xiàn)軟件安全漏洞,同時(shí)促進(jìn)良好編碼習(xí)慣的養(yǎng)成;

- 盡早并頻繁地測(cè)試代碼,確保漏洞被及時(shí)發(fā)現(xiàn)并清除。

如何使用SAST / 靜態(tài)分析工具應(yīng)對(duì)CVE?

應(yīng)對(duì)通用漏洞披露CVE的最佳方式,是在開(kāi)發(fā)過(guò)程中借助自動(dòng)化測(cè)試工具(如SAST工具或靜態(tài)代碼分析器),從源頭構(gòu)建安全可靠的軟件。

靜態(tài)分析工具能夠在開(kāi)發(fā)早期就識(shí)別并消除安全漏洞和軟件缺陷,從而確保您的軟件具備安全性、可靠性與合規(guī)性。

使用SAST工具的優(yōu)勢(shì)包括:

- 識(shí)別并分析安全風(fēng)險(xiǎn),按嚴(yán)重程度進(jìn)行優(yōu)先級(jí)排序;

- 滿(mǎn)足各類(lèi)合規(guī)標(biāo)準(zhǔn)要求;

- 應(yīng)用并強(qiáng)制執(zhí)行編碼規(guī)范(如CWE、CERT、OWASP、DISA STIG等);

- 通過(guò)自動(dòng)化測(cè)試實(shí)現(xiàn)驗(yàn)證與確認(rèn);

- 更快達(dá)成合規(guī)認(rèn)證。

Perforce QAC 和 Klocwork 可幫助您在開(kāi)發(fā)初期應(yīng)用編碼標(biāo)準(zhǔn),提前發(fā)現(xiàn)并消除軟件缺陷與安全漏洞,確保最終交付的軟件既安全又可靠。

Perforce中國(guó)授權(quán)合作伙伴——龍智

-

網(wǎng)絡(luò)安全

+關(guān)注

關(guān)注

11文章

3498瀏覽量

63512 -

靜態(tài)分析

+關(guān)注

關(guān)注

1文章

45瀏覽量

4214 -

cve漏洞庫(kù)

+關(guān)注

關(guān)注

0文章

5瀏覽量

4160

發(fā)布評(píng)論請(qǐng)先 登錄

開(kāi)源鴻蒙 OpenHarmony 獲得 CVE 通用漏洞披露編號(hào)頒發(fā)資質(zhì)

STM32Cube工具的log4j漏洞CVE-2021-44228和CVE-2021-45046有何影響?

安全測(cè)試基礎(chǔ)之CVE、CWE、CVSS

IP知識(shí)百科之CVE

Klocwork靜態(tài)分析工具的主要功能及應(yīng)用行業(yè)

Helix QAC—軟件靜態(tài)測(cè)試工具

DevOps中的質(zhì)量門(mén)工作原理,以及靜態(tài)代碼分析Klocwork和Perforce Helix QAC在質(zhì)量門(mén)中的實(shí)踐應(yīng)用

Perforce靜態(tài)分析工具2024.2新增功能:Helix QAC全新CI/CD集成支持、Klocwork分析引擎改進(jìn)和安全增強(qiáng)

緩沖區(qū)溢出漏洞的原理、成因、類(lèi)型及最佳防范實(shí)踐(借助Perforce 的Klocwork/Hleix QAC等靜態(tài)代碼分析工具)

代碼靜態(tài)測(cè)試工具Perforce QAC 2025.1新特性

汽車(chē)軟件團(tuán)隊(duì)必看:基于靜態(tài)代碼分析工具Perforce QAC的ISO 26262合規(guī)實(shí)踐

C/C++代碼靜態(tài)測(cè)試工具Perforce QAC 2025.3的新特性

汽車(chē)網(wǎng)絡(luò)安全開(kāi)發(fā)語(yǔ)言選型指南:C/C++/Rust/Java等主流語(yǔ)言對(duì)比+Perforce QAC/Klocwork工具支持

Perforce QAC 2025.4 的新特性

什么是CVE?如何通過(guò)SAST/靜態(tài)分析工具Perforce QAC 和 Klocwork應(yīng)對(duì)CVE?

什么是CVE?如何通過(guò)SAST/靜態(tài)分析工具Perforce QAC 和 Klocwork應(yīng)對(duì)CVE?

評(píng)論