作者 |沈平上海控安可信軟件創(chuàng)新研究院研發(fā)工程師

來源 |鑒源實(shí)驗(yàn)室

01什么是TARA

TARA是威脅分析與風(fēng)險(xiǎn)評估(Threat Analysis and Risk Assessment)的縮寫,其在ISO/SAE 21434中被認(rèn)為是網(wǎng)絡(luò)安全分析的核心方法。網(wǎng)絡(luò)安全管理貫穿于ISO/SAE 21434所提出的汽車系統(tǒng)全生命周期,例如在概念階段(21434標(biāo)準(zhǔn)第9章節(jié))中,完成“對象”(Item)定義后,就需要進(jìn)行TARA分析來識(shí)別車輛潛在的威脅及其風(fēng)險(xiǎn)等級,以明確網(wǎng)絡(luò)安全目標(biāo),并為后續(xù)生成網(wǎng)絡(luò)安全需求提供輸入,最終指導(dǎo)后續(xù)的正向開發(fā)。在后開發(fā)階段可對網(wǎng)絡(luò)安全進(jìn)行分析,得到的安全漏洞及其風(fēng)險(xiǎn)等級可指導(dǎo)后續(xù)的風(fēng)險(xiǎn)處置決策。

在ISO/SAE 21434的第15章節(jié)中介紹了TARA的方法論,同時(shí)在附錄H中以汽車大燈系統(tǒng)為例進(jìn)行了TARA分析。本文也將結(jié)合個(gè)人經(jīng)驗(yàn)對該TARA方法論進(jìn)行解讀。

02TARA方法論解讀

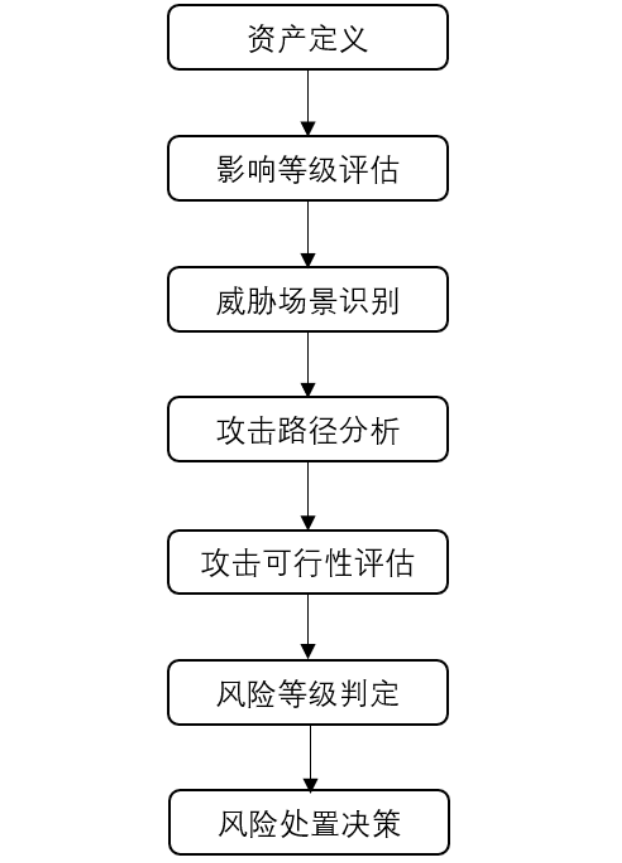

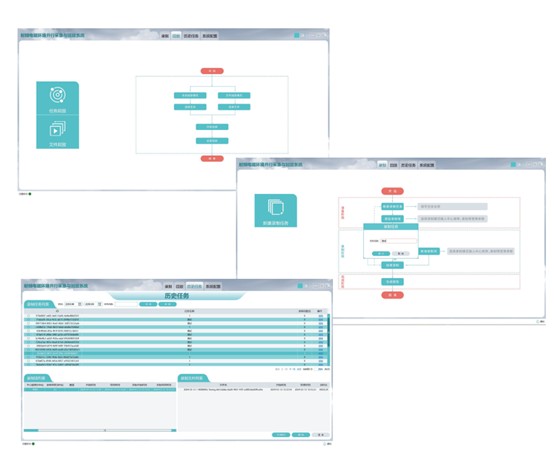

在ISO/SAE 21434的TARA例子中共有7個(gè)部分,分別為資產(chǎn)定義(Asset Identification)、影響等級評估(Impact Rating)、威脅場景識(shí)別(Threat Scenario Identification)、攻擊路徑分析(Attack Path Analysis)、攻擊可行性評估(Attack Feasibility Rating)、風(fēng)險(xiǎn)等級判定(Risk Value Determination)、風(fēng)險(xiǎn)處置決策(Risk Treatment Decision)。這7個(gè)部分的順序并非固定,圖1為21434標(biāo)準(zhǔn)中所建議的TARA分析流程。

圖1 TARA分析流程概覽圖

03關(guān)鍵概念辨析

為更好地介紹TARA分析,接下來將進(jìn)行關(guān)鍵概念辨析:

1.資產(chǎn)(Asset):本身有價(jià)值的物體或者能產(chǎn)生價(jià)值的物體。

2.損害場景(Damage Scenarios,DS):描述對象功能與不良后果之間的關(guān)系;對道路使用者或者相關(guān)資產(chǎn)造成的危害。

3.影響(Impact):由DS造成的損害、對身體傷害的嚴(yán)重度程度估計(jì)。(DS造成為危害的影響)

4.威脅場景(Threat Scenarios,TS):造成一個(gè)或多個(gè)資產(chǎn)的網(wǎng)絡(luò)安全屬性威脅的潛在原因,以造成損害情景。(DS的原因)

5.攻擊路徑(Attack Path):一套惡意的行為以實(shí)現(xiàn)威脅情景。(實(shí)現(xiàn)TS的一種或一組方法,是方法不是物理路徑!)

6.攻擊可行性(Attack Feasibility):描述了成功執(zhí)行攻擊路徑的難易程度。

7.風(fēng)險(xiǎn)等級(Risk Value):結(jié)合影響等級和攻擊可行性來描述道路車輛的網(wǎng)絡(luò)安全不確定性的影響。

*注:一個(gè)資產(chǎn)可以有多個(gè)網(wǎng)絡(luò)安全屬性,一個(gè)網(wǎng)絡(luò)安全屬性可對應(yīng)多個(gè)損害場景。一個(gè)損害場景可對應(yīng)多個(gè)威脅場景,一個(gè)威脅場景可對應(yīng)多個(gè)損害場景。

04對象定義

在進(jìn)行TARA分析前需要完成對象定義(Item Defintion)來得到明確的分析范圍。所謂對象,就是在車輛級別實(shí)現(xiàn)功能部件或組件。對象定義包括目標(biāo)對象的邊界、功能、初步系統(tǒng)架構(gòu)等。

05資產(chǎn)定義

本身有價(jià)值的物體,或者能產(chǎn)生價(jià)值的物體,即可定義為資產(chǎn)。資產(chǎn)可分為實(shí)體資產(chǎn)、數(shù)據(jù)資產(chǎn)(包括ECU固件、通訊數(shù)據(jù)、用戶隱私數(shù)據(jù)、安全算法等)。識(shí)別資產(chǎn)所帶有的網(wǎng)絡(luò)安全屬性(Cybersecurity Properties)得到帶有網(wǎng)絡(luò)安全屬性的資產(chǎn),進(jìn)一步可分析其潛在的損害場景(Damage Scenarios,DS),這是資產(chǎn)定義所需要輸出的兩大產(chǎn)物。可根據(jù)對象定義,借助數(shù)據(jù)流圖(Data Flow Diagram,DFD),從進(jìn)程、數(shù)據(jù)流、數(shù)據(jù)存儲(chǔ)、交互方角度考慮得到資產(chǎn),也可基于預(yù)定義分類進(jìn)行枚舉、基于損害場景-威脅場景得到資產(chǎn)。

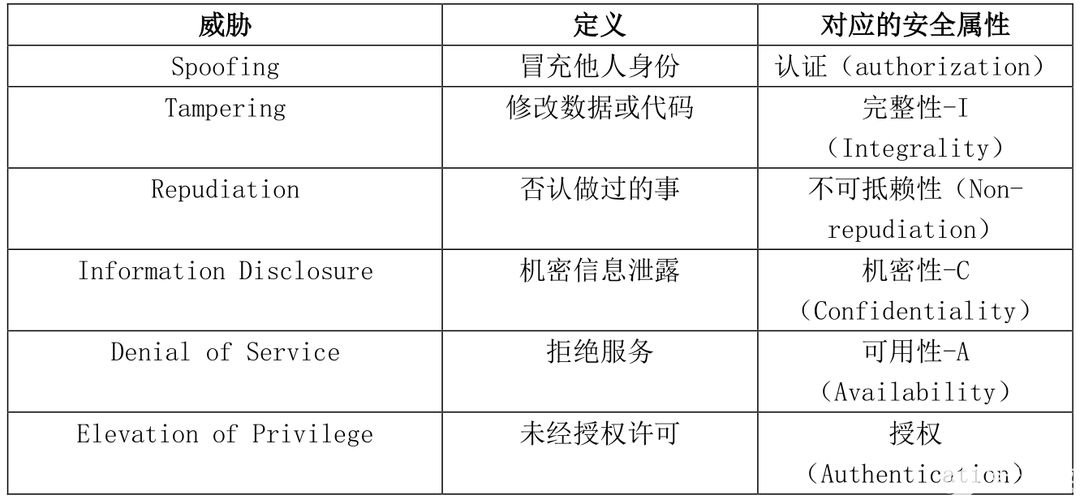

對于資產(chǎn)的網(wǎng)絡(luò)安全屬性最常用的確定方法為微軟的STRIDE模型,該模型通過威脅來映射到相應(yīng)的網(wǎng)絡(luò)安全屬性,常用的安全屬性包括完整性-I、機(jī)密性-C、可用性-A。如表1所示。

表1 STRIDE模型->安全屬性映射表

對于損害場景的描述可包括對象功能與不良后果之間的關(guān)系、外部環(huán)境、對道路使用或者相關(guān)資產(chǎn)造成的危害。

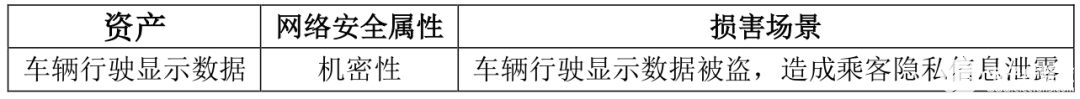

損害場景示例,假設(shè)資產(chǎn)為車輛行駛顯示數(shù)據(jù),網(wǎng)絡(luò)安全屬性為機(jī)密性,那么可以得到損害場景為車輛行駛顯示數(shù)據(jù)被盜,造成乘客隱私信息泄露。如表2所示。

表2 損害場景示例表

06影響等級評估

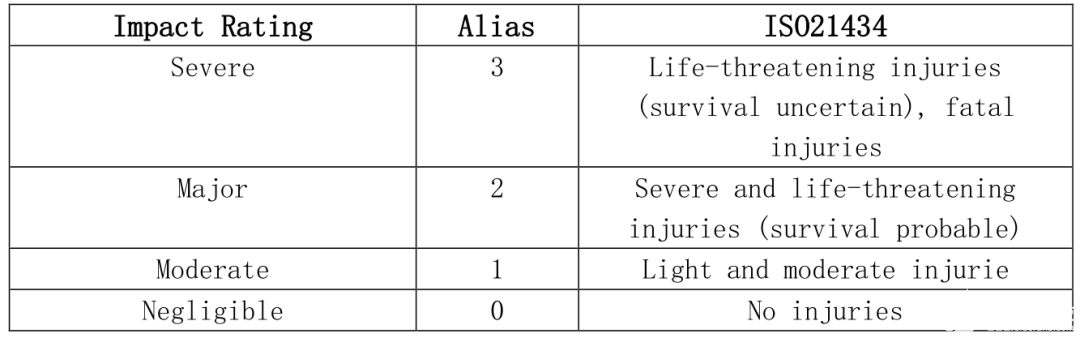

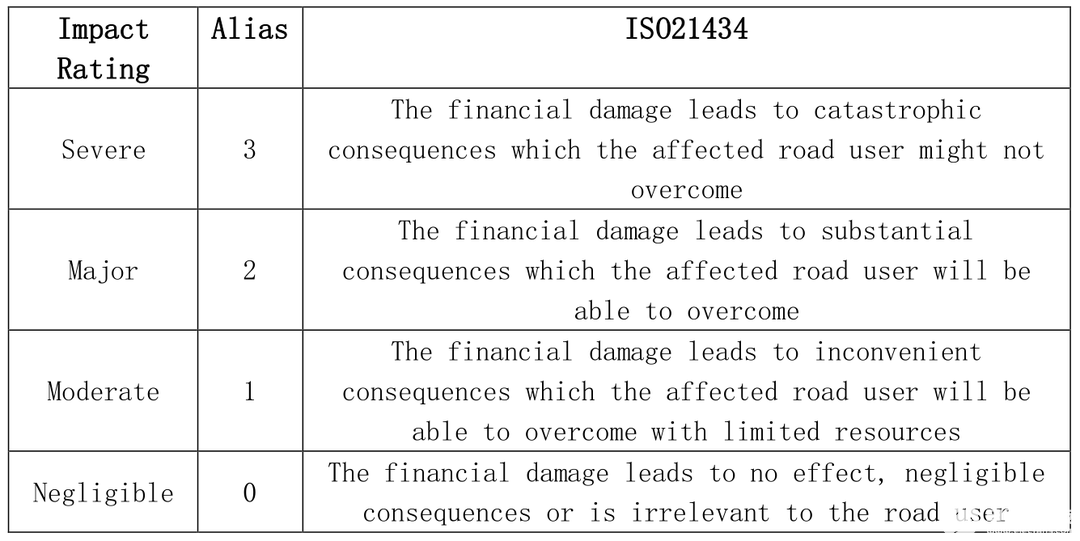

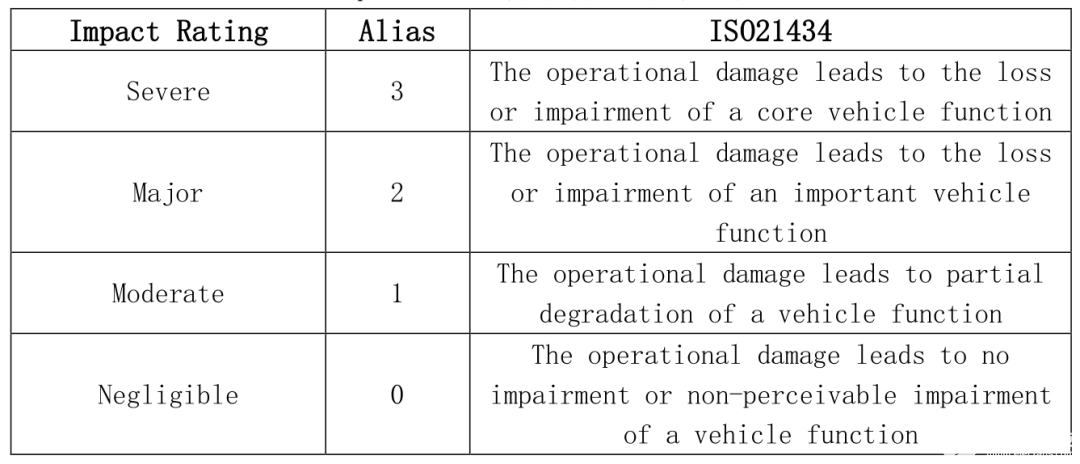

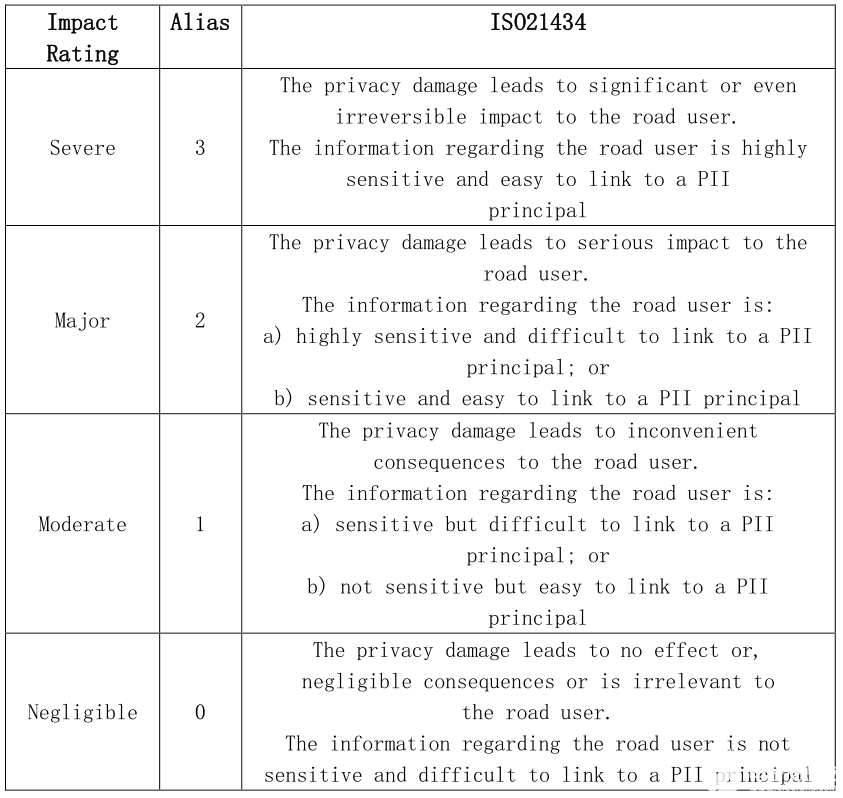

對于影響等級的評定可從以下四個(gè)評判因子:Safety 安全、Financial 財(cái)產(chǎn)、Operational 操作、Privacy 隱私(S、F、O、P)來評定DS的危害影響。每個(gè)評判因子評級分為四檔:Severe 嚴(yán)重的、Major 重大的、Moderate 中等的、Negligible 微不足道的。對于影響等級評估除了標(biāo)準(zhǔn)附錄F以外還可參考J3601。表3-6詳細(xì)展示了ISO 21434中對于影響等級的評定打分。

表3 Safety 安全評判因子等級評定表

表4 Financial 財(cái)產(chǎn)評判因子等級評定表

表5 Operational 操作評判因子等級評定表

表6 Privacy 隱私評判因子等級評定表

07威脅場景識(shí)別

威脅場景是資產(chǎn)被破壞的原因,同時(shí)也是損害場景的原因。對于威脅場景的描述可從以下幾個(gè)角度來考慮:目標(biāo)資產(chǎn)、資產(chǎn)的安全屬性損失、安全屬性損失的原因。

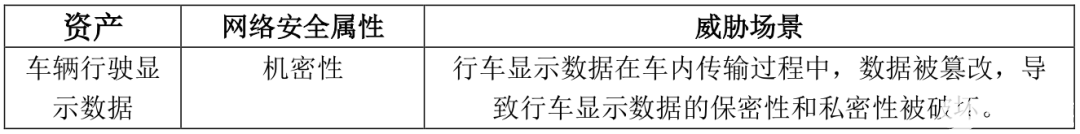

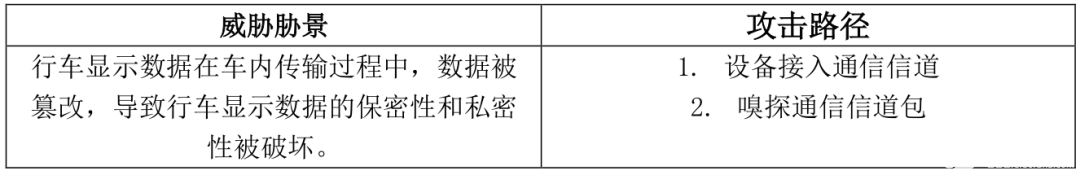

威脅場景示例,假設(shè)資產(chǎn)為車輛行駛顯示數(shù)據(jù),網(wǎng)絡(luò)安全屬性為機(jī)密性,那么得到威脅場景為行車顯示數(shù)據(jù)在車內(nèi)傳輸過程中,數(shù)據(jù)被篡改,導(dǎo)致行車顯示數(shù)據(jù)的保密性和私密性被破壞。如表7所示。

表7 威脅場景示例表

08攻擊路徑分析

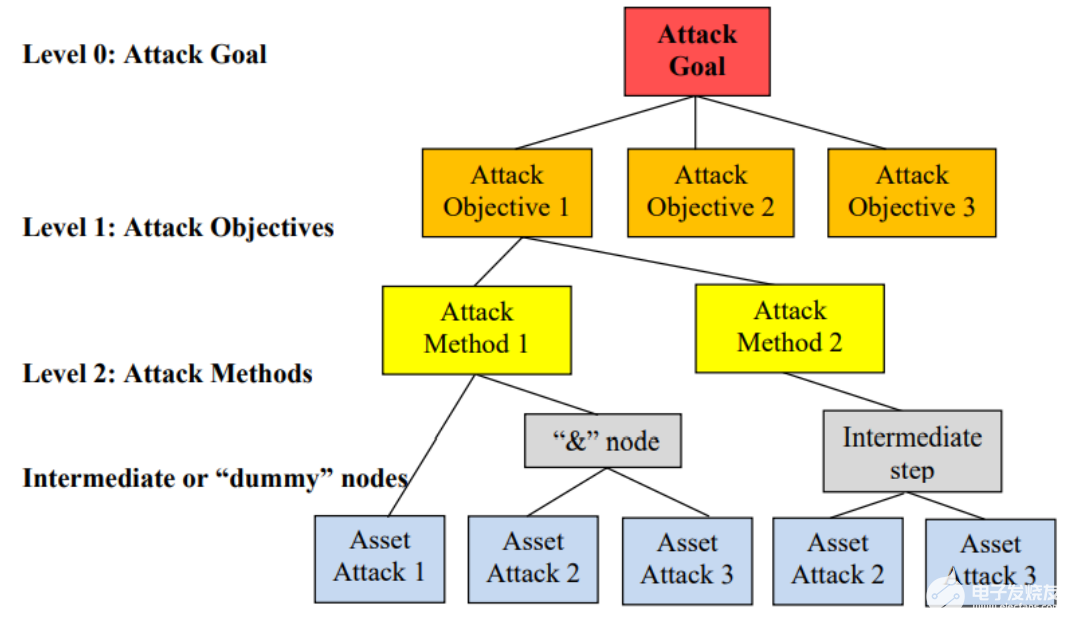

對于攻擊路徑的識(shí)別分為兩種方法,一種為自頂向下的方法,通過分析實(shí)現(xiàn)對應(yīng)威脅場景的不同方法來推斷攻擊路徑,可借鑒攻擊樹、攻擊圖,通過R155進(jìn)行自檢。另外一種為自底向上的方法,從漏洞(Vulnerability)出發(fā), 如果該攻擊路徑?jīng)]有導(dǎo)致威脅場景,則可停止該條路徑的分析。

圖2 攻擊樹架構(gòu)圖(From EVITAD2.3)

攻擊路徑示例,對應(yīng)之前的威脅場景有如下攻擊路徑,設(shè)備接入通信信道和嗅探通信信道包。如下表8所示。

表8 攻擊路徑示例表

09攻擊可行性評估

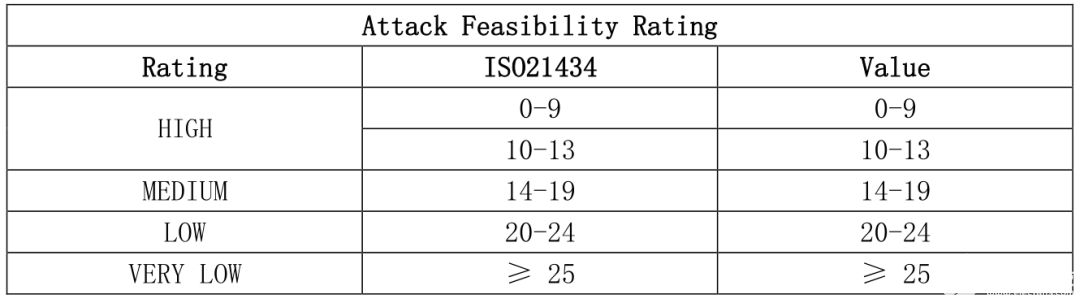

評估攻擊可行性在標(biāo)準(zhǔn)附錄G中列舉了三種方法,基于攻擊潛力(重點(diǎn)介紹)、基于CVSS、基于攻擊向量。

攻擊潛力方法對攻擊路徑實(shí)現(xiàn)的難易程度評估分為四個(gè)等級:High、Medium、Low、Very Low,主要從以下五個(gè)角度考慮:

1.經(jīng)歷時(shí)長(Elapsed Time),指基于專家知識(shí)來識(shí)別漏洞到最后利用漏洞所花費(fèi)的時(shí)間;

2.專業(yè)知識(shí)(Specialist Expertise),指攻擊者的能力包括技能、經(jīng)驗(yàn)等;

3.對象或組件的知識(shí)(Knowledge of the Item or Component),指攻擊者對于對象和組件所需要的信息;

4.窗口期(Window of Opportunity),指能夠成功攻擊的條件因素;

5.設(shè)備(Equipment),指攻擊者發(fā)現(xiàn)漏洞或執(zhí)行攻擊所需要的工具。

根據(jù)以上五個(gè)維度的打分,相加得到總分,然后根據(jù)攻擊可行性等級評定表(如表9所示)映射到響應(yīng)的攻擊可行性等級。

表9 攻擊可行性等級評定表

在標(biāo)準(zhǔn)中采納了CVSS(Common Vulnerability Scoring System,通用漏洞評分系統(tǒng))中可利用度的度量標(biāo)準(zhǔn)。主要從攻擊向量、攻擊復(fù)雜性、權(quán)限要求和用戶交互四個(gè)維度進(jìn)行評估。

基于攻擊向量是對攻擊可行性評估比較粗略的方法,以攻擊距離遠(yuǎn)近來評定,主要為網(wǎng)絡(luò)(Network)、相鄰(Adjacent)、本地(Local)、物理(Physical)四個(gè)標(biāo)準(zhǔn)進(jìn)行評定。

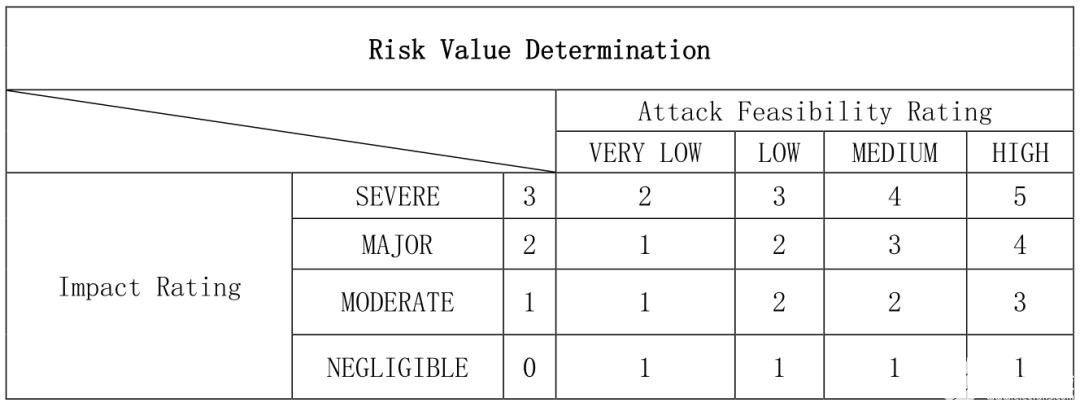

10風(fēng)險(xiǎn)等級判定

危害場景的影響程度和相關(guān)攻擊路徑的可行性通過風(fēng)險(xiǎn)矩陣運(yùn)行確定一個(gè)風(fēng)險(xiǎn)值。如果一個(gè)威脅場景對應(yīng)多損害場景,可為每個(gè)影響等級確定一個(gè)風(fēng)險(xiǎn)等級。如果一個(gè)威脅場景對應(yīng)多條攻擊路徑,則取攻擊可行性最大的。表10為風(fēng)險(xiǎn)矩陣表。

表10風(fēng)險(xiǎn)等級評定矩陣表

11風(fēng)險(xiǎn)處置決策

對于每一個(gè)威脅場景及其風(fēng)險(xiǎn)值,在標(biāo)準(zhǔn)中建議了以下四種決策:

· 消除風(fēng)險(xiǎn),通過消除風(fēng)險(xiǎn)源來避免風(fēng)險(xiǎn),或者決定不開始或繼續(xù)進(jìn)行引起風(fēng)險(xiǎn)的活動(dòng);

· 緩解風(fēng)險(xiǎn),通過提供網(wǎng)絡(luò)安全目標(biāo)和概念來降低風(fēng)險(xiǎn);

· 分擔(dān)風(fēng)險(xiǎn),購買保險(xiǎn)或者與供應(yīng)商簽訂風(fēng)險(xiǎn)轉(zhuǎn)移合同;

· 保留風(fēng)險(xiǎn),通過提供關(guān)于風(fēng)險(xiǎn)的網(wǎng)絡(luò)安全聲明來保留風(fēng)險(xiǎn)。

同時(shí)在R155中也有對于風(fēng)險(xiǎn)處置的決策可參考。

審核編輯:湯梓紅

-

網(wǎng)絡(luò)安全

+關(guān)注

關(guān)注

11文章

3489瀏覽量

63411

發(fā)布評論請先 登錄

后摩智能亮相ASP-DAC 2026亞洲及南太平洋設(shè)計(jì)自動(dòng)化會(huì)議

Pioneer車載音頻的長期方法論

國產(chǎn)SiC模塊BMF540R12MZA3全面取代進(jìn)口IGBT模塊2MBI800XNE-120的工程方法論

SAP 拆分合并實(shí)施商選型指南:方法論 + 工具 + 案例核心參考

儲(chǔ)能戰(zhàn)略規(guī)劃:企業(yè)級儲(chǔ)能技術(shù)路線圖的制定方法與實(shí)踐指南

掌握數(shù)字設(shè)計(jì)基礎(chǔ):邁向芯片設(shè)計(jì)的第一步

直播回顧 | TARA實(shí)踐與應(yīng)用,干貨都在這!

PREEvision 10.20全面支持RFLP方法論

數(shù)據(jù)庫性能優(yōu)化指南

MySQL慢查詢終極優(yōu)化指南

車機(jī)DAB功能驗(yàn)證方法論及測試三神器簡介

北京 7月18日-19日《產(chǎn)品生命周期EMC設(shè)計(jì)控制方法與案例分析》公開課火熱報(bào)名中!

如何解決Air780EPM開發(fā)中的調(diào)試難題?深度解析高效調(diào)試方法

TARA分析方法論

TARA分析方法論

評論