美國計算機網路危機處理暨協調中心(CERT/CC)本周警告,博通(Broadcom)Wi-Fi芯片組所采用的Wl及brcmfmac驅動程序含有多個安全漏洞,將允許黑客執行服務阻斷攻擊,甚至可自遠端執行任意程序,且禍延蘋果、Synology及Zyxel等品牌的產品。

根據CERT/CC的說明,開源碼驅動程序brcmfmac含有CVE-2019-9503及CVE-2019-9500兩個安全漏洞,前者屬于框架驗證繞過漏洞,將允許黑客自遠端傳送韌體事件框架并繞過框架驗證,后者則是個堆積緩沖區溢位漏洞,當啟用了Wireless LAN的Wake-up功能時,只要傳送惡意的事件框架就可觸發該漏洞,能夠開采芯片組以危害主機,或者結合CVE-2019-9503漏洞以執行遠端攻擊。目前,brcmfmac僅被應用在博通的FullMAC芯片組上。

至于由博通自行開發的Wl驅動程序亦含有2019-9501及2019-9502兩個安全漏洞,它們皆屬于堆積緩沖區溢位漏洞,若提供過長的制造商信息元件(vendor information element),便會觸發相關漏洞。

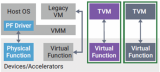

倘若是SoftMAC芯片組安裝了Wl,相關漏洞就會在主機的核心上被觸發,若是在FullMAC安裝Wl,漏洞則是在芯片組的韌體上被觸發。

上述漏洞在大多數的情況下只會導致服務阻斷,但黑客也可能藉由傳送惡意的Wi-Fi封包,自遠端執行任意程序。

-

蘋果

+關注

關注

61文章

24602瀏覽量

208568 -

wi-fi

+關注

關注

15文章

2448瀏覽量

129755 -

博通

+關注

關注

36文章

4348瀏覽量

109229

原文標題:重磅!博通爆安全漏洞,殃及蘋果!

文章出處:【微信號:xinlun99,微信公眾號:芯論】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

芯盾時代助力企業構筑AI時代的網絡安全防線

curl中的TFTP實現:整數下溢導致堆內存越界讀取漏洞

分析嵌入式軟件代碼的漏洞-代碼注入

兆芯亮相第十五屆網絡安全漏洞分析與風險評估大會

行業觀察 | 微軟2025年末高危漏洞更新,57項關鍵修復與安全策略指南

利用MediaTek AI技術減少工業生產中的安全漏洞

10大終端防護實踐,筑牢企業遠程辦公安全防線

Docker生產環境安全配置指南

8月21日云技術研討會 | 汽車信息安全全流程解決方案

IBM調研報告:13%的企業曾遭遇AI模型或AI應用的安全漏洞 絕大多數缺乏完善的訪問控制管理

華邦電子安全閃存產品守護物聯網安全

蔚來新ES6/EC6新增高速爆胎安全控制

官方實錘,微軟遠程桌面爆高危漏洞,企業數據安全告急!

TDISP為高速數據傳輸安全保駕護航

博通爆安全漏洞,殃及蘋果

博通爆安全漏洞,殃及蘋果

評論