安全公告

Thinkphp5.0.*存在遠程代碼執行漏洞。

漏洞描述

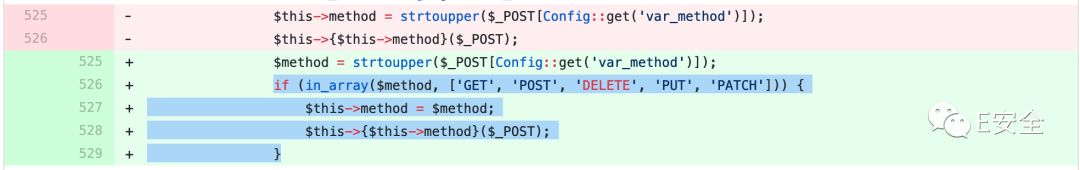

Thinkphp5.0.*存在遠程代碼執行漏洞。攻擊者可以利用漏洞實現任意代碼執行等高危操作。目前官方已經出了補丁(https://github.com/top-think/framework/commit/4a4b5e64fa4c46f851b4004005bff5f3196de003),漏洞出現在處理請求的類中。攻擊者可以控制類的屬性及類方法的調用。

影響范圍

影響以下版本:

ThinkPHP5.0 – 5.0.23

緩解措施

高危:目前網上已有該遠程代碼執行漏洞的POC,請盡快升級更新官方的補丁 。目前官方已經出了補丁(https://github.com/top-think/framework/commit/4a4b5e64fa4c46f851b4004005bff5f3196de003)。漏洞出現在框架處理請求的類中。根據官方建議,可以通過git更新最新框架代碼 https://github.com/top-think/framework。

手動修復可以在/thinkphp/library/think/Request.php中增加如下代碼。

威脅推演:此漏洞為遠程代碼執行漏洞,基于全球使用該產品用戶的數量和暴露在網上的端口情況,惡意攻擊者可能會開發針對該漏洞的自動化攻擊程序,實現漏洞利用成功后自動植入后門程序,并進一步釋放礦工程序或是DDOS僵尸木馬等惡意程序,從而影響到網站服務的正常提供。

安全運營建議:Thinkphp 歷史上已經報過多個安全漏洞(其中也有遠程代碼執行漏洞),建議使用該產品的企業經常關注官方安全更新公告。

-

代碼

+關注

關注

30文章

4975瀏覽量

74308 -

漏洞

+關注

關注

0文章

205瀏覽量

15968 -

屬性

+關注

關注

0文章

23瀏覽量

8847

原文標題:ThinkPHP5.0.*遠程代碼執行漏洞預警

文章出處:【微信號:EAQapp,微信公眾號:E安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

curl中的TFTP實現:整數下溢導致堆內存越界讀取漏洞

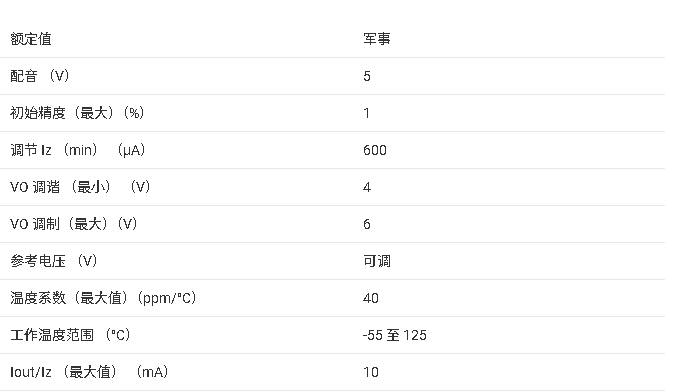

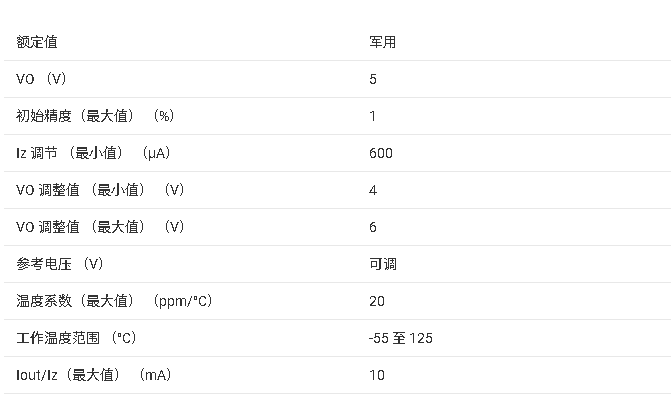

深入剖析LM136-5.0、LM236-5.0、LM336-5.0:5.0V參考二極管的卓越性能與應用

行業觀察 | Windows 10于本月終止服務支持,微軟發布10月高危漏洞更新

行業觀察 | 微軟發布高危漏洞更新,涉及 Windows、Office、SQL Server 等多款產品

遠程命令執行:IT 運維效率翻倍新方式

行業觀察 | Azure、RDP、NTLM 均現高危漏洞,微軟發布2025年8月安全更新

LM136-5.0QML 5.0V 基準二極管技術手冊

行業觀察 | VMware ESXi 服務器暴露高危漏洞,中國1700余臺面臨勒索軟件威脅

官方實錘,微軟遠程桌面爆高危漏洞,企業數據安全告急!

mes生產執行系統如何實時監控設備狀態?這些預警功能太實用

ThinkPHP5.0.遠程代碼執行漏洞預警

ThinkPHP5.0.遠程代碼執行漏洞預警

評論