網絡安全研究人員發出緊急警告,VMware ESXi 虛擬化平臺曝出一個嚴重漏洞 CVE-2025-41236(CVSS 評分9.3)。該漏洞存在于 ESXi 的 HTTP 管理接口中,影響 ESXi 7.x 及部分8.x 版本,允許未經身份驗證的遠程攻擊者在虛擬環境中執行任意代碼、提升權限或傳播勒索軟件等。

更令人擔憂的是,該漏洞利用難度極低,且相關利用代碼據信已在7月底于地下論壇流傳。

當前風險狀況

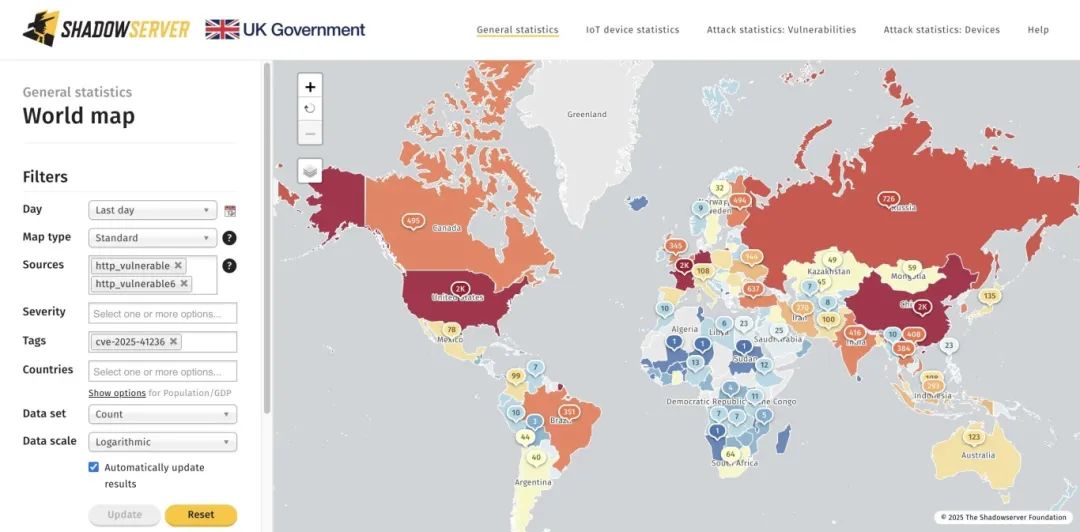

全球暴露量大:自漏洞于今年7月被發現并公開披露以來,全球修復進度嚴重滯后。根據 Shadowserver 基金會與英國政府合作的全球掃描數據顯示,7月19日首次掃描時發現17238個運行易受攻擊 ESXi 版本的唯一 IP 地址暴露在互聯網上,而截至8月10日掃描發現未修復系統數量僅小幅降至16330臺,僅修復不足5%,凸顯修復速度的遲緩。專家分析,修復進展緩慢可能源于升級過程復雜、對系統停機時間的顧慮以及部分組織的安全意識不足。

中國影響顯著:地理分布數據顯示,中國是受影響最嚴重的國家之一,存在超過1700臺暴露且未打補丁的 ESXi 服務器。其他高風險國家包括法國、美國、德國、俄羅斯、荷蘭和巴西。

威脅加劇:攻擊者利用此漏洞不僅可控制單臺 ESXi 主機,還能借此在整個數據中心橫向移動,對依賴 ESXi 進行虛擬化的企業、政府機構和云服務提供商構成極高風險。大量系統直接暴露于互聯網,進一步放大了被大規模利用的威脅。

緊急應對措施

鑒于漏洞的嚴重性、公開的利用代碼以及緩慢的修復現狀,時間極為緊迫。所有使用 VMware ESXi 的組織應立即采取以下措施:

⒈立即更新:務必立即下載并安裝 VMware 的官方安全更新。

⒉檢查暴露風險:利用公開的掃描工具或廠商通告,確認自身環境中的 ESXi 主機是否暴露且易受攻擊。

⒊限制網絡訪問:嚴格限制 ESXi 管理接口對互聯網的直接暴露。確保訪問控制策略到位,并強制執行強身份驗證機制。

全球范圍內成千上萬臺未修復且暴露的 ESXi 服務器,凸顯了改善安全運維流程和加速漏洞響應的迫切需求。隨著網絡犯罪分子積極尋找并利用此高危漏洞,受影響的組織必須立即行動,避免成為大規模攻擊的受害者。

-

服務器

+關注

關注

14文章

10308瀏覽量

91608 -

VMware

+關注

關注

1文章

301瀏覽量

23161

發布評論請先 登錄

行業觀察 | 微軟3月修復83個漏洞,多個高危漏洞被標記為高概率被利用

行業觀察 | 微軟2025年末高危漏洞更新,57項關鍵修復與安全策略指南

在物聯網設備面臨的多種安全威脅中,數據傳輸安全威脅和設備身份安全威脅有何本質區別?

云服務器端口怎么開放?

行業觀察 | Windows 10于本月終止服務支持,微軟發布10月高危漏洞更新

行業觀察 | 微軟發布高危漏洞更新,涉及 Windows、Office、SQL Server 等多款產品

行業觀察 | Azure、RDP、NTLM 均現高危漏洞,微軟發布2025年8月安全更新

AI 服務器電源如何迭代升級?

高防服務器哪里好

【版本控制】Perforce P4服務器安全配置指南(附常見漏洞、詳細配置參數)

官方實錘,微軟遠程桌面爆高危漏洞,企業數據安全告急!

行業觀察 | VMware ESXi 服務器暴露高危漏洞,中國1700余臺面臨勒索軟件威脅

行業觀察 | VMware ESXi 服務器暴露高危漏洞,中國1700余臺面臨勒索軟件威脅

評論