在先進制程半導體制造領域,實時安全校驗已愈發普及 —— 數據共享既是行業發展的核心剛需,也暗藏著極高的安全風險。

數據安全向來是半導體制造行業的焦點議題,但傳統安全方案多基于過時的防護邏輯。如今,零信任架構已成為新設備部署與數據分析平臺搭建的硬性要求:客戶亟需通過這一架構達成雙重目標,既保障敏感數據安全,又能選擇性地與合作伙伴共享數據;幾乎所有企業都視其為實現生產流程實時調控、提升良率與可靠性的核心支撐。

零信任架構將 IT 安全防護的核心,從靜態的網絡邊界防護轉向動態的資產級或資源級邊界防護。其核心原則貫穿于工業與企業基礎設施規劃及相關工作流程設計:未授權用戶被嚴格禁止訪問數據,授權用戶的訪問權限也被限定在完成特定任務或分析所需的最小數據權限范圍內。

圖 1:基于邊界的安全策略與基于資產的安全策略對比。來源:A. Meixner/半導體工程

·

信任的基石:身份與驗證

yieldWerx CEO Aftkar Aslam表示,測試與制造數據的業務關鍵性與共享需求,使得傳統邊界安全方案完全失效,必須對每一個連接、用戶與系統進行身份認證、權限授權與持續校驗;

Teradyne 智能制造產品經理 Eli Roth也指出,制造環境數據流連接的緊密性伴隨風險,半導體行業的高敏感性要求零信任架構 “默認無信任”,對所有設備、用戶與數據流進行驗證。

隨著合作方數量增多,安全風險呈指數級上升。“安全行業對第三方及第四方分包商帶來的風險深感擔憂,”普迪飛(PDF Solutions)運營與信息安全副總裁 Howard Read表示,“據行業數據顯示,2025 年至少 30% 的已報告數據泄露事件將源于第三方,且這一比例正逐年攀升。客戶頻繁詢問我們如何在借助分包商提供專業服務與技術支持的同時,既保障代碼安全,又能確保制造樞紐產品編排等專業服務的安全性。”

對安全與協作平衡的需求,直接影響了新設備的研發方向。

過去數年,Teradyne、Advantest 等企業紛紛推出實時分析解決方案,助力客戶保護測試數據及相關分析算法的知識產權。歷史上,晶圓廠設備數據常共享給原始設備制造商(OEM)用于產能爬坡與故障診斷;而如今,所有先進 CMOS 工藝(<10 納米)都需工藝工程師、材料供應商與設備廠商深度協作才能實現良率最大化,這直接催生了基于云的零信任分析解決方案,這也進一步凸顯了 Howard Read 所關注的第三方協作安全問題的緊迫性。

·

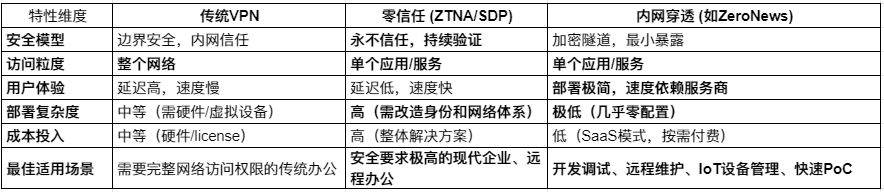

什么是零信任架構?

本質而言,零信任架構代表了安全管理理念的根本性轉變:從 “一次驗證、永久信任” 的網絡邊界管理模式,轉向對每一次資產訪問都進行嚴格校驗的動態管理模式。零信任概念的形成與完善已歷經五年有余,在半導體工廠場景中,工程團隊仍在持續優化以零信任為核心的安全方案。

Advantest 美國公司云解決方案業務發展總監 Jeffrey Alexander指出,“五年前,行業已開始重視遠程訪問安全(如身份與訪問管理 IAM),當時的核心是工具及工程軟件的身份感知訪問機制。而隨著 NIST SP 800-207《零信任架構》標準的發布,更多廠商開始聚焦測試過程中數據管道的安全防護。”

NIST SP 800-207 標準對零信任給出清晰定義:“零信任是一套理念與方法的集合,旨在當網絡環境被視為已泄露的前提下,最大限度降低信息系統和服務中權限訪問決策的不確定性,確保每一次訪問請求都遵循精準的最小權限原則。”

圖 2:通過策略決策點和策略執行點實現零信任訪問。來源:NIST.SP.800-207

這一架構的核心目標是防止資源被未授權訪問,同時通過精細的訪問控制保障授權用戶順利完成任務。訪問權限基于 “身份識別” 授予,且每次交互都需重新驗證;指令與數據全程加密傳輸 —— 這與 Howard Read 關注的風險防控需求高度契合,能有效應對工廠內部惡意用戶或被入侵設備帶來的安全威脅

·

向零信任架構轉型

過去五年間,企業合作伙伴數量增加、數據量爆炸式增長、遠程連接范圍擴大,推動零信任架構加速落地。Aftkar Aslam 指出,前端晶圓廠是零信任原則最早的采用者,其成熟的 IT/OT 體系與知識產權治理機制,讓數據湖的策略驅動訪問得以實現;中端先進封裝與后端測試領域則因多芯片技術興起,正加速追趕零信任架構的部署進程。

其中,晶圓廠遠程訪問需求的增長成為關鍵驅動因素,傳統邊界安全方案已無法滿足需求,這一點得到 Howard Read 的深度闡釋:“越來越多的晶圓廠采用遠程、虛擬化或分布式園區架構,要求設備所有者或模塊負責人能遠程安全連接,以監控生產工具、修改工藝配方或分析診斷數據。這些‘晶圓廠用戶’不再位于同一棟建筑或同一園區網絡內。晶圓廠不僅希望為外部用戶(如設備供應商)提供零信任訪問機制,也需為內部用戶部署該架構。”

此外,企業對實時可信測試數據的依賴度日益提升,要求 ATE 供應商與數據分析供應商安全訪問相關數據:

Synopsys 數字設計集團產品營銷經理 Guy Cortez 提到,零信任環境的額外安全協議可能導致時效性強的數據分析出現延遲;

圖 3:適用于邊緣計算和云計算的 ATE 零信任數據流架構。來源:泰瑞達

Eli Roth則表示,ATE 供應商通過集成本地計算資源(如邊緣計算),既能支持實時數據傳輸與操作,也能保護敏感的機器學習模型及數據,緩解了這一矛盾。

·

構建安全的多方協作生態

“生態系統協同” 已成為行業共識,但各方需保護自有知識產權數據,零信任架構的 “按需共享” 機制完美解決了這一矛盾。Adam Schafer 表示,零信任架構通過強化身份認證、審計追蹤與權責追溯,既滿足監管要求,也讓合作方清晰掌握數據訪問情況,取代了臨時性的數據共享模式。

不過在實際工廠環境中部署零信任架構并非易事:工程團隊需完成從傳統網絡防護到動態驗證的安全文化轉變,還需重構自動化系統及通信機制;現有工廠更面臨legacy設備兼容性、數據自動化標準與系統多樣性的挑戰,Jeffrey Alexander 提到,半導體制造的異構環境要求設備供應商在零信任兼容接口上展開合作,構建端到端的數據管道安全框架已成為行業當務之急。

而零信任架構的審計工作更是極具挑戰性,Howard Read 對此展開深入分析:“目前尚無‘可審計’的零信任架構國際標準,最接近的是 NIST SP 800-207 標準和美國 CISA 發布的《零信任成熟度模型 2.0 版》。

因此,部署零信任架構或驗證供應商解決方案的適用性,歷來需要極大的耐心、嚴謹的態度,以及深厚的安全、網絡和治理知識,才能確保特定供應商的解決方案符合晶圓廠或封測廠的風險降低戰略與零信任部署思路。即使對于技術成熟的信息與網絡安全團隊而言,放棄‘邊界安全’理念也面臨巨大壓力 —— 每個供應商都有自己的技術方案,且無獨立第三方審計能保證所有零信任原則都得到有效執行。”

針對零信任架構落地的痛點,Howard Read 為客戶提出了具體的簡化措施與改進方案:

依托獲得國際認可的第三方機構和認證標準(如 ISO 27001 或 AICPA SOC 2 Type 2 控制評估),其中諸多 ISO 27001 控制要求與零信任原則直接契合;

避免為每個新的遠程連接開發專屬解決方案;

采用符合數據訪問和數據脫敏精準規范的多方協作方法;

摒棄通用安全問卷,轉而使用 SEMI 行業標準化半導體網絡安全評估問卷等應用專屬風險評估工具;

考慮通過 API 或 MCP 服務器實現智能代理訪問,并充分評估相關訪問方式的潛在影響。

模塊級部署同樣面臨挑戰,Eli Roth 提到,完備的安全機制可能導致開發流程繁瑣,其團隊通過打造邊緣計算虛擬版本(關閉零信任安全端口)支持工程師開發模型,實體硬件投產時再啟用安全機制,為行業提供了實踐參考。

·

結語

過去十年間,半導體行業已普遍認識到跨合作伙伴數據共享的迫切需求,但始終未能找到在不泄露知識產權前提下實現安全共享的有效方法,集中式云平臺方案也因無法滿足實時決策需求被證明不切實際。

Adam Schafer 總結道,零信任架構的 “可用不可見” 數據模型、最小權限訪問機制及強隔離特性,成為解決這一難題的關鍵;而 Howard Read 提出的部署思路與具體建議,更為行業落地零信任架構、實現安全高效的多方協作提供了重要參考,助力半導體行業在先進制程時代突破協作安全瓶頸。

原文鏈接:

https://semiengineering.com/zero-trust-data-sharing-architectures-redefining-chip-manufacturing/

-

芯片制造

+關注

關注

11文章

728瀏覽量

30500 -

半導體制造

+關注

關注

8文章

521瀏覽量

26282

發布評論請先 登錄

零信任網絡架構是什么及零信任的發展趨勢

看不見的安全防線:信而泰儀表如何驗證零信任有效性

Jtti.cc零信任安全防護架構實施在VPS云服務器構建指南

芯盾時代零信任安全網關的應用場景

Claroty SRA 支持零信任安全架構,保護擴展物聯網 (XIoT)

芯盾時代以AI賦能的零信任業務安全實踐

零信任賦能社交化辦公:企業數字化轉型中的暴露面收斂與安全升級

零信任架構賦能芯片制造:安全共享數據,破解協作風險!

零信任架構賦能芯片制造:安全共享數據,破解協作風險!

評論