作者: Hailey Lynne McKeefry

全球幾乎所有行業都成了網絡犯罪分子的目標。潛在收益包括金錢、計算能力以及企業和客戶數據。電子產品供應鏈尤其脆弱,因此網絡安全應該成為我們大家的首要任務之一。

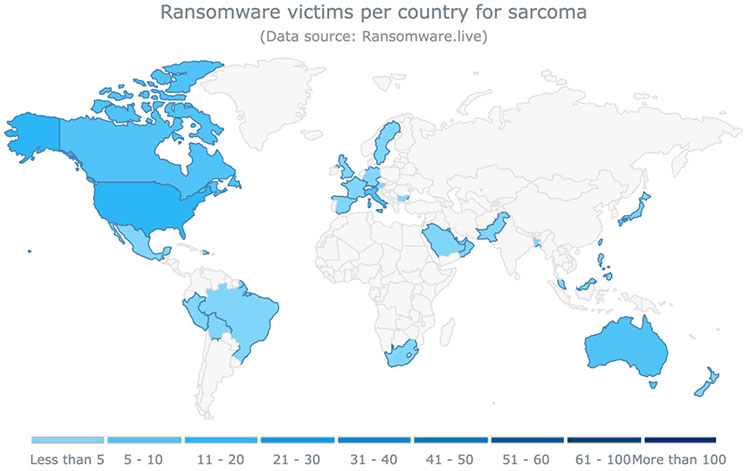

舉個例子:2025 年 2 月,臺灣印刷電路板(PC 板)制造商 Unimicron 遭到 Sarcoma 勒索軟件攻擊 ^1^ 。Sarcoma 是一個勒索軟件組織,在 2024 年 7 月至 2025 年 3 月期間共計發動了 83 起網絡攻擊(圖 1) ^2^ 。作為 Unimicron 入侵行動的一部分,網絡犯罪分子公布了據稱在入侵過程中從該公司系統中竊取的文件樣本,并威脅如果該公司不支付贖金,他們將泄露所有 377 GB 的 SQL 文件和公司數據文檔。

圖 1:Sarcoma 已向全球各地的組織發起勒索軟件攻擊,其中包括制造業和科技公司。目前,攻擊主要集中在北美和歐洲。(圖片來源:Ransomware.live)

圖 1:Sarcoma 已向全球各地的組織發起勒索軟件攻擊,其中包括制造業和科技公司。目前,攻擊主要集中在北美和歐洲。(圖片來源:Ransomware.live)

問題日益嚴重

Cybersecurity Ventures 的一份 2025 年報告預測,[到 2025 年,網絡犯罪每年造成的損失將達到 10.5 萬億美元],遠高于 2015 年的 3 萬億美元 ^3^ 。據 Gartner 的一位消息人士估計,僅針對軟件供應鏈的攻擊造成的損失就將從 2023 年的 460 億美元上升到 2031 年的 1380 億美元 ^4^ 。

入侵損失也在增加。IBM 研究估計,網絡安全入侵的平均損失已達 488 萬美元 ^5^ 。這僅包括硬損失,而不考慮潛在的軟損失,例如品牌侵蝕。

分析人士和專家指出了網絡犯罪迅速增加的幾種原因:

- 組織越來越依賴軟件: 在電子行業,各個公司過去依賴于各種自主開發的應用程序,這形成了一個個保護孤島。現在,大多數組織都轉向第三方軟件和開源應用程序,這給不法分子提供了注入惡意代碼并制造災禍的機會(圖 2)。

- 員工越來越多地遠程辦公或混合辦公: 隨著越來越多的員工在家或不同地點工作,潛在攻擊面的增加也帶來了漏洞。

- 物聯網 (IoT) 和云的使用正在激增: 雖然物聯網設備和云基礎設施很有用,但它們也為潛在攻擊者提供了更多的切入點。

- 攻擊者變得越來越老練: 國家支持的團體和勒索軟件攻擊者使用的技術越來越精細,可以攻擊各種組織。

圖 2:圖示為一個概覽,從中可以看到開源依賴關系中發現的惡意組件數量不斷增加。(圖片來源:Gartner)

圖 2:圖示為一個概覽,從中可以看到開源依賴關系中發現的惡意組件數量不斷增加。(圖片來源:Gartner)

落實安全第一的四種方法

攻擊者越來越聰明,因此組織需要時刻保持警惕。網絡安全就像一場大型冒險游戲:組織圍繞數據和公司系統構建安全措施,而壞蛋則尋找新的方法來滲透系統。公司應該定期評估其程序和技術,以領先于攻擊者,或者至少使之具有足夠的挑戰性,以便他們轉向其他目標。門戶網站和網絡必須提供安全保護并進行備份。無論是數字文件還是物理文件,都需要受到保護。

網絡安全保險必須納入預算。碰碰運氣或許挺吸引人,但與入侵損失相比,保險成本微不足道。這種保險可幫助組織收回處理入侵的法律費用和成本。它甚至可能補償因失去客戶或工人生產力而造成的損失。根據 Embroker 的數據,到 2024 年,企業每年平均在網絡保險上花費為 1,200 至 7,000 美元,中位數費用約為每年 2,000 美元 ^6^ 。正如大家所料,網絡保險的價格一直在波動,并在 2022 年達到高點。自此以后,這些成本一直在下降。

另一個重要策略是組織安全審計。道德黑客或“白帽”黑客可以執行滲透測試,以確定當前系統的漏洞所在,并在黑帽黑客發現漏洞之前找到漏洞。

最后,要確保您的組織了解投資網絡安全的重要性。這些努力應該列為預算之一,以便逐年增加投資。

現代電子供應鏈的現實情況是,組織遍布全球,其面臨的威脅也同樣遍布全球。入侵以及時間、金錢、聲譽和合規風險的成本持續攀升,并且可能會持續下去。組織必須優先考慮風險防范并對安全進行投資。只要給予重視,OEM 就可以從供應鏈應用中獲益,從而提高可見性、彈性并緩解風險,同時避免壞蛋挑釁的風險。

參考文獻

1:[https://www.cm-alliance.com/cybersecurity-blog/february-2025-major-cyber-attacks-ransomware-attacks-data-breaches]

2:[https://www.ransomware.live/group/sarcoma]

3:[https://cybersecurityventures.com/cybersecurity-in-2025-challenges-risks-and-what-leaders-must-do/]

4:[https://www.gartner.com/doc/reprints]

5:[https://www.ibm.com/reports/data-breach]

6:[https://www.embroker.com/blog/cyber-insurance-cost/]

-

OEM

+關注

關注

4文章

424瀏覽量

53263 -

網絡安全

+關注

關注

11文章

3496瀏覽量

63478

發布評論請先 登錄

《制造業企業智慧供應鏈:提升韌性和安全》正式發布

DEKRA德凱汽車網絡安全合規線上研討會圓滿舉辦

保隆科技榮獲東風日產2025年度最佳供應鏈合作伙伴

普華基礎軟件入選2025中國汽車供應鏈創新成果

北斗智聯榮獲ISO/SAE 21434汽車網絡安全流程認證

2025開放原子開發者大會開源安全與AI供應鏈治理分論壇成功舉辦

網絡安全與數字化轉型的價值投資

鯤云科技助力中通服供應鏈筑牢智能倉儲安全防線

工業互聯網架構的安全層是如何保障網絡安全的

施耐德電氣的三重創新打造新質供應鏈范本

京東零售在智能供應鏈領域的前沿探索與技術實踐

ISO/SAE 21434標準解讀 DEKRA德凱解析ISO/SAE 21434汽車網絡安全產品

萬里紅推出供應鏈軟件安全解決方案

安博電子:全鏈路品控體系賦能供應鏈安全

安富利:供應鏈強則企業強

OEM 必須投資供應鏈網絡安全最佳實踐

OEM 必須投資供應鏈網絡安全最佳實踐

評論