工業互聯網架構的安全層通過構建多層次、立體化的防護體系,結合技術手段與管理策略,全方位保障工業網絡從設備層到應用層的網絡安全。以下是安全層保障網絡安全的核心機制與具體措施:

一、網絡隔離與邊界防護:構建安全域隔離

工業網絡分區

縱向分層:將工業網絡劃分為生產控制層(如PLC、SCADA)、企業管理層(如ERP、MES)和外部網絡層(如互聯網、供應鏈),通過防火墻或工業網閘實現物理/邏輯隔離,防止跨層攻擊。

橫向分段:按生產線、車間或功能模塊劃分安全子域,限制內部橫向移動,縮小攻擊面。例如,將關鍵設備網絡與辦公網絡隔離,避免辦公終端感染病毒后蔓延至生產系統。

邊界防護技術

下一代防火墻(NGFW):集成入侵防御(IPS)、應用識別等功能,過濾非法流量,阻止針對工業協議(如Modbus、OPC UA)的攻擊。

工業網閘:采用“單向傳輸+協議剝離”技術,確保高安全域(如核電站控制網絡)與低安全域(如辦公網)間數據單向流動,防止反向滲透。

零信任架構:基于身份認證和動態權限控制,默認不信任任何內部或外部流量,每次訪問需驗證設備、用戶、環境等多維屬性,防止內部人員違規操作或外部攻擊者橫向移動。

二、入侵檢測與威脅防御:實時監控與快速響應

入侵檢測系統(IDS)/入侵防御系統(IPS)

工業協議深度解析:支持Modbus、DNP3、Profinet等工業協議解析,識別針對工業設備的異常指令(如頻繁重啟PLC、篡改控制參數)。

行為基線建模:通過機器學習建立設備正常行為模型(如通信頻率、數據范圍),檢測偏離基線的異常行為(如傳感器數據突增、設備異常通信)。

威脅情報集成:接入全球工業威脅情報庫,實時更新攻擊特征庫,提升對新型工業漏洞(如施耐德電氣PLC漏洞)的檢測能力。

安全運營中心(SOC)

集中監控:整合網絡流量、設備日志、安全事件等數據,通過SIEM(安全信息與事件管理)平臺實現可視化監控,快速定位攻擊源。

自動化響應:配置SOAR(安全編排自動化響應)策略,對常見攻擊(如端口掃描、暴力破解)自動阻斷,對高級威脅(如APT攻擊)觸發人工研判流程。

威脅狩獵:主動分析歷史數據,挖掘潛在攻擊鏈(如通過辦公網滲透至生產網的橫向移動路徑),提前消除隱患。

三、數據安全與加密傳輸:保護核心資產

數據加密

傳輸加密:采用TLS 1.3、IPSec等協議加密工業控制指令(如SCADA系統與PLC間的通信),防止中間人攻擊篡改控制參數。

存儲加密:對關鍵數據(如工藝配方、設備日志)進行AES-256加密存儲,即使物理設備被盜,數據也無法被讀取。

密鑰管理:通過HSM(硬件安全模塊)集中管理加密密鑰,支持密鑰輪換與審計,避免密鑰泄露導致數據解密。

數據訪問控制

基于角色的訪問控制(RBAC):按崗位分配數據訪問權限(如操作員僅能讀取設備狀態,工程師可修改參數),防止越權操作。

數據脫敏:對敏感數據(如客戶訂單信息)進行匿名化處理,確保在開發、測試環境中不泄露真實信息。

審計日志:記錄所有數據訪問行為(時間、用戶、操作類型),支持溯源分析,滿足合規要求(如GDPR、等保2.0)。

四、設備安全與固件防護:強化終端防御

設備身份認證

數字證書:為工業設備(如傳感器、機器人)頒發X.509證書,通過雙向認證確保設備合法性,防止偽造設備接入網絡。

設備指紋:提取設備硬件特征(如MAC地址、CPU序列號)生成唯一標識,結合行為分析檢測仿冒設備。

固件安全

安全啟動:驗證設備固件簽名,防止惡意固件刷寫(如通過U盤植入后門)。

固件更新:采用差分升級技術減少更新包大小,通過安全通道(如HTTPS)傳輸固件,并驗證更新包完整性。

漏洞管理:定期掃描設備固件漏洞(如CVE漏洞庫),優先修復高危漏洞(如遠程代碼執行漏洞)。

五、安全管理與人員培訓:構建長效防御機制

安全策略制定

最小權限原則:僅授予用戶完成工作所需的最小權限,避免權限濫用。

變更管理:對網絡配置、設備參數修改進行審批與備份,防止誤操作導致安全漏洞。

應急預案:制定網絡攻擊響應流程(如隔離受感染設備、恢復備份數據),定期演練確保有效性。

人員安全培訓

安全意識教育:培訓員工識別釣魚郵件、社會工程學攻擊,避免點擊惡意鏈接或泄露賬號密碼。

技能培訓:提升運維人員對工業安全工具(如Wireshark抓包分析、Nmap端口掃描)的使用能力,增強主動防御能力。

六、典型應用場景:安全層如何解決實際問題

場景1:針對SCADA系統的攻擊防御

威脅:攻擊者通過入侵辦公網,利用弱口令滲透至SCADA服務器,篡改生產參數導致設備停機。

安全層措施:

辦公網與生產網間部署工業網閘,僅允許單向數據傳輸。

SCADA服務器啟用多因素認證(MFA),結合數字證書與動態口令。

IDS檢測到異常控制指令(如頻繁修改PLC參數),自動阻斷并觸發SOC告警。

場景2:工業物聯網設備的安全接入

威脅:偽造傳感器接入網絡,發送虛假數據干擾生產。

安全層措施:

設備接入時驗證數字證書與設備指紋,拒絕未授權設備。

對傳感器數據進行加密傳輸,防止中間人篡改。

行為分析模型檢測傳感器數據異常(如溫度傳感器數值突增),標記可疑設備。

審核編輯 黃宇

-

網絡安全

+關注

關注

11文章

3500瀏覽量

63525

發布評論請先 登錄

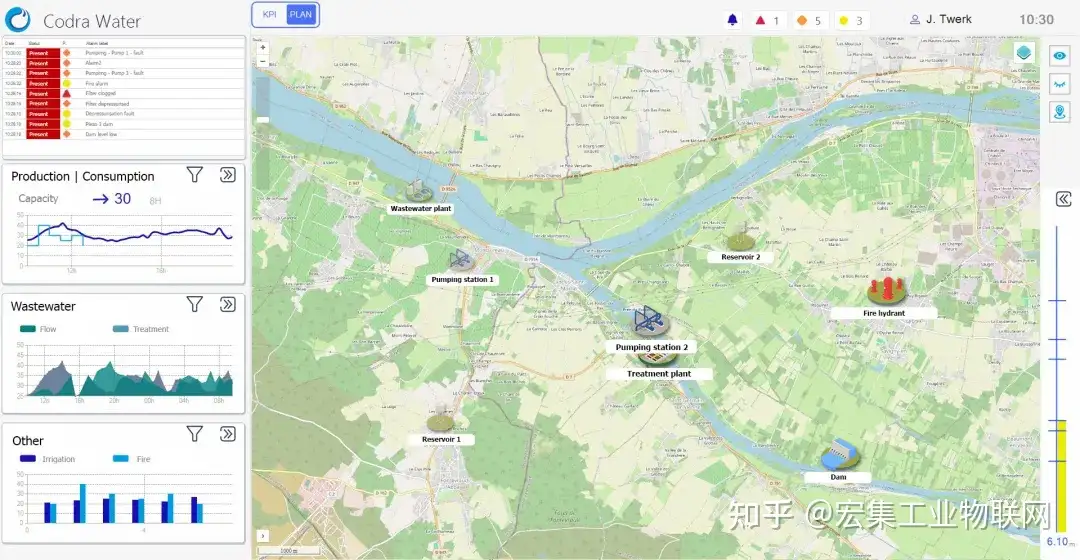

工業互聯網平臺有哪些技術支持

攻擊逃逸測試:深度驗證網絡安全設備的真實防護能力

國產“芯”防線!工控機如何筑牢網絡安全屏障

蔚來汽車入選工信部護航新型工業化網絡安全典型案例

洞察分享 在萬物互聯的時代,如何強化網絡安全,更有效地保護工業基礎設施?

工業互聯網與工業物聯網有什么區別

IPv6 與零信任架構重塑網絡安全新格局

智慧路燈網絡安全監測,為城市物聯網筑牢安全堤壩

為您揭秘工業網絡安全

工業互聯網架構的安全層是如何保障網絡安全的

工業互聯網架構的安全層是如何保障網絡安全的

評論