在 Web 安全滲透測試中,發現隱藏目錄和敏感文件是信息收集的關鍵環節。這些資源可能包含后臺入口、數據庫備份等關鍵信息,是突破防線的重要突破口。dirsearch 憑借靈活配置與高效掃描能力,成為挖掘 Web 隱藏資源的核心工具。本文從實戰角度,講解其核心原理、使用技巧、掃描策略及合規要點。

一

隱藏資源探測的核心價值

Web 服務器中,隱藏資源可能是開發遺留的測試目錄、未刪除的安裝腳本、備份文件或后臺管理路徑等。對安全測試而言,其價值在于:

◆挖掘漏洞入口:發現后臺頁面(可能存在弱口令等漏洞)、未刪除的安裝腳本頁面(可能允許重新配置網站);

◆發現敏感信息:配置文件可能含數據庫賬號密碼,備份文件可能泄露用戶數據或源代碼;

◆架構分析輔助:通過目錄結構可推斷網站使用的 CMS 及框架,為后續攻擊提供依據。

dirsearch 通過字典匹配與 HTTP 響應分析,能短時間批量探測潛在資源,大幅提升信息收集效率。

二

Dirsearch 核心原理

Dirsearch工作流程基于 “字典枚舉 + HTTP 交互” 模式,其優勢在于靈活的參數控制和精準的結果過濾,能適應不同目標的防護強度和網絡環境,核心步驟如下:

1.字典加載:讀取內置或自定義字典,包含目錄名、文件名及擴展名;

2.URL 構造:根據目標 URL 和字典條目,生成待測試資源路徑;

3.HTTP 請求發送:多線程并發發送請求,可自定義請求頭模擬瀏覽器行為;

4.響應分析:依據 HTTP 狀態碼、響應大小判斷資源是否存在,如 200 表示存在,404 表示不存在。

三

實戰基礎

1、快速安裝與環境驗證

dirsearch 基于 Python 開發,需 Python 3.7 及以上版本。安裝步驟:

|

# 克隆倉庫 git clone https://github.com/maurosoria/dirsearch.git # 進入目錄 cd dirsearch # 安裝依賴 pip install -r requirements.txt # 驗證安裝(查看幫助信息) python3 dirsearch.py -h |

出現參數說明列表即安裝成功。

2、必知核心參數

掌握以下參數可滿足 80% 掃描需求:

?目標指定:

?-u/--url:單個目標 URL;

?-l/--list:批量目標文件路徑。

?字典與擴展名:

?-e/--extensions:指定文件擴展名;

?-w/--wordlist:自定義字典路徑。

?掃描控制:

?-t/--threads:線程數(默認 10);

?-r/--recursive:遞歸掃描;

?-d/--delay:請求延遲(單位秒)。

?結果過濾:

?-x/--exclude-status:排除狀態碼;

?-s/--silent:靜默模式。

四

場景化掃描策略

1. 基礎目錄掃描

針對未知目標,用默認配置快速掃描:

| python3 dirsearch.py -u https://example.com -s |

-s確保只輸出有效結果,默認字典含常見目錄和文件。結果分析重點關注 200、301、403 狀態碼的資源。

2. 定向擴展名掃描

已知目標開發語言時,定向掃描對應文件:

| python3 dirsearch.py -u https://example.com -e php -t 15 |

結合-t提高線程數加速掃描,常見擴展名組合有動態腳本、備份文件、配置文件相關類型。

3. 遞歸掃描

挖掘深層資源需開啟遞歸掃描:

| python3 dirsearch.py -u https://example.com -r -e php -x 404,400 |

-r會深入掃描發現的目錄,配合-x排除無效狀態碼。注意降低線程數并增加延遲,避免觸發 WAF。

4. 自定義字典掃描

根據目標特點制作自定義字典提升命中率,如電商網站字典含電商相關目錄。使用命令:

| python3 dirsearch.py -u https://example.com -w custom_dict.txt -e php,txt |

字典可結合SecLists及目標網站公開文檔關鍵詞生成。

5. 繞過防護掃描

目標存在 WAF 或頻率限制時:

| python3 dirsearch.py -u https://example.com -e php --proxy socks5://127.0.0.1:9050 -d 2 -H "User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) Chrome/114.0.0.0 Safari/537.36" |

--proxy隱藏真實 IP,-d降低請求頻率,-H模擬正常瀏覽器 User-Agent。

6. 批量掃描

對多個目標,將 URL 寫入文件批量處理:

| python3 dirsearch.py -l targets.txt -e php -t 10 --output-report results.txt |

--output-report保存結果便于分析。

五

結果分析與誤判處理

1、狀態碼解讀

?200 OK:資源存在,優先檢查;

?301/302:重定向,需追蹤目標地址;

?403 Forbidden:資源存在但無權限,可嘗試繞過;

?404 Not Found:資源不存在,可忽略;

?5xx Server Error:可能觸發漏洞,需重點關注。

2、排除誤報

部分網站對任意路徑返回 200 狀態碼,需結合響應大小判斷,可通過-x或--min-response-size過濾。

3、深度驗證

對發現的可疑資產手動訪問確認,結合相關工具工具查看響應詳情。

六

法律合規要點

獲得明確授權:未經允許的掃描可能違法,測試需獲授權;

控制掃描強度:合理設置參數,避免影響網站正常運行,禁止對關鍵基礎設施無授權掃描;

保護敏感信息:不泄露或非法使用發現的敏感信息,測試后刪除相關數據。

七

總結

高效探測網站敏感路徑必須在合法授權下進行,通過精準字典與防護繞過配置實現安全掃描。

審核編輯 黃宇

-

測試

+關注

關注

9文章

6201瀏覽量

131345 -

Web

+關注

關注

2文章

1304瀏覽量

74451 -

滲透

+關注

關注

0文章

22瀏覽量

6522

發布評論請先 登錄

雙向保護開關評估套件使用指南:從原理到實戰

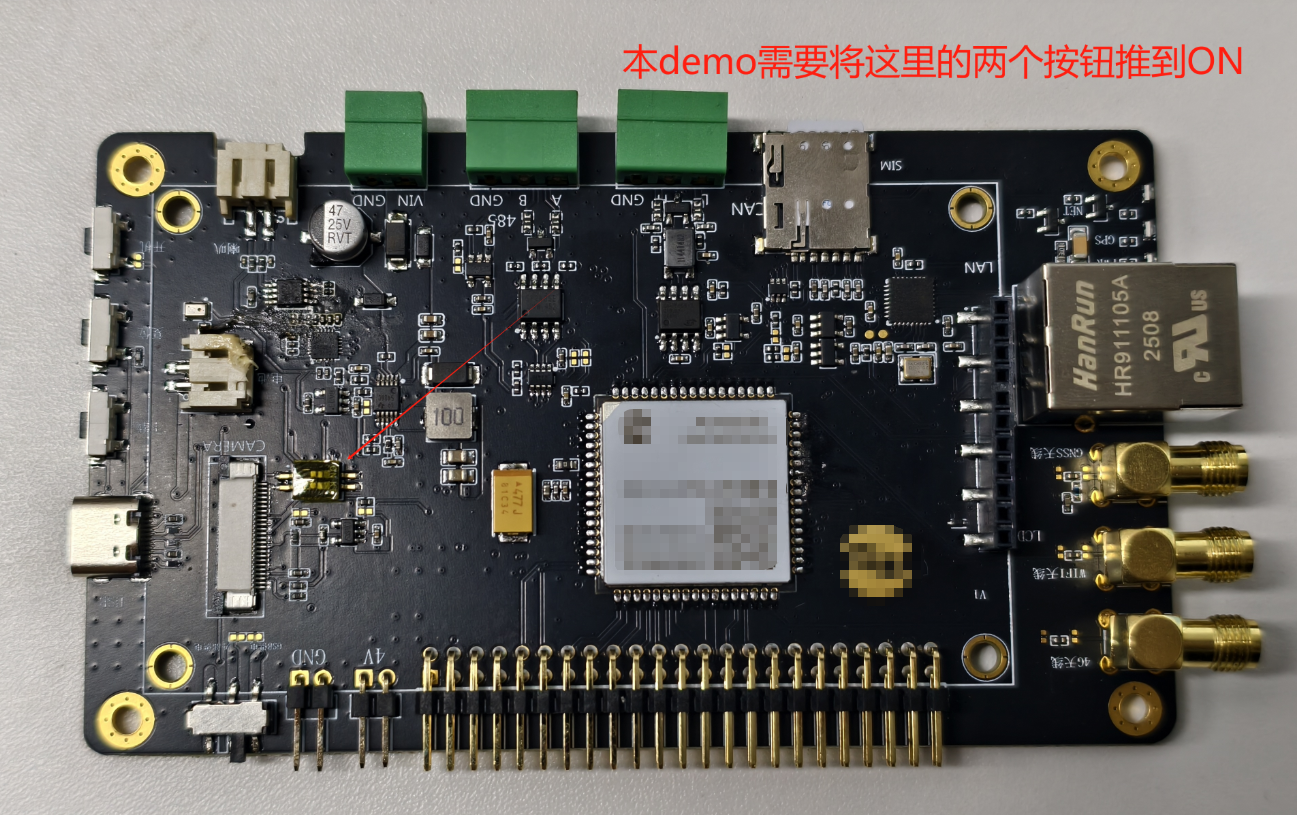

智能雙卡設計實戰指南:硬件電路與軟件配置詳解!

多場景智能拍攝實戰:攝像頭模塊集成與調試指南!

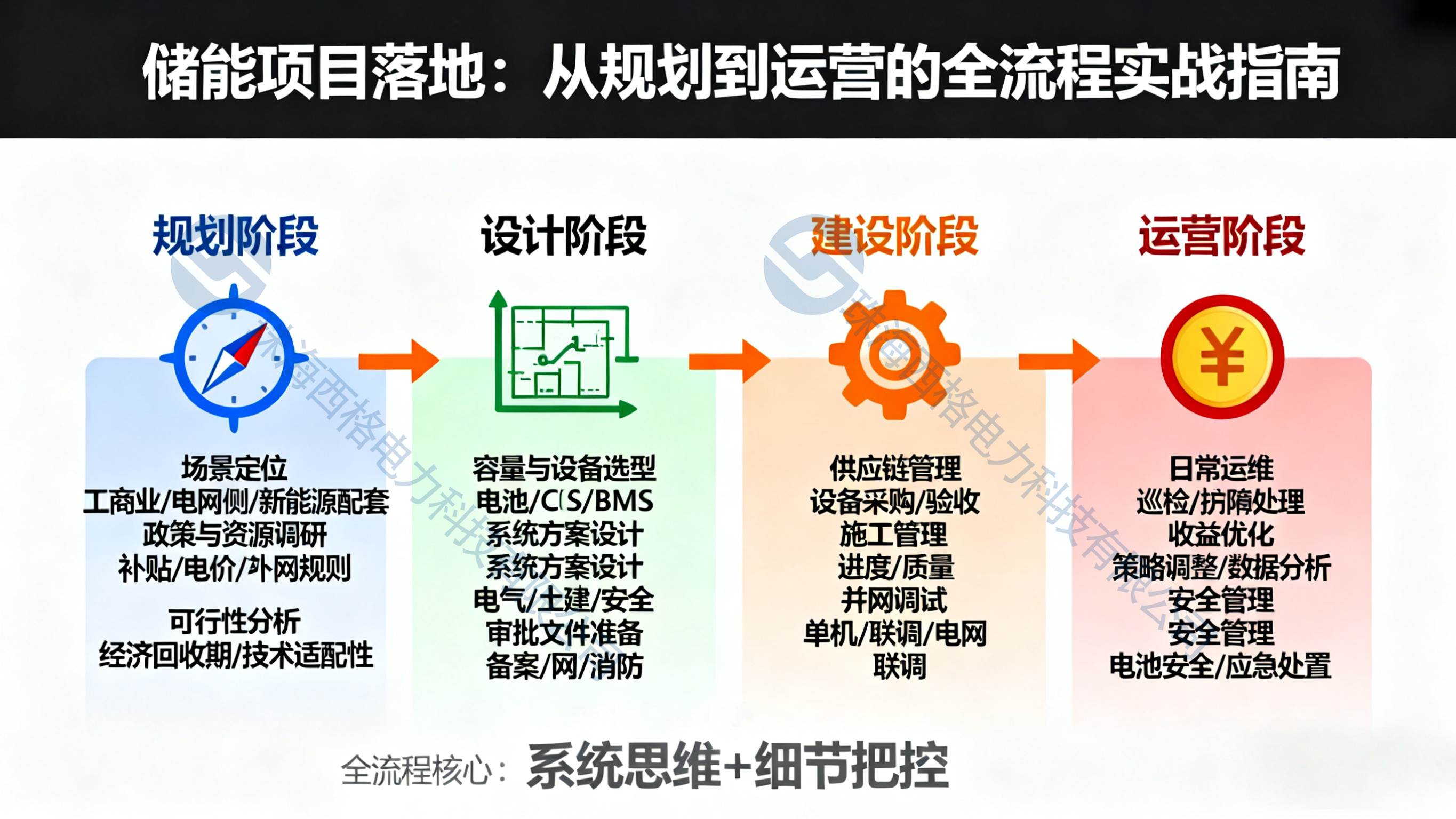

儲能項目從規劃到運營的全流程實戰指南

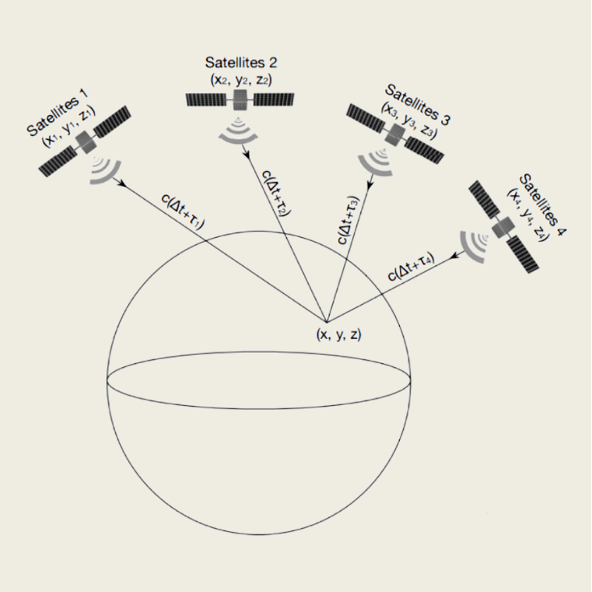

如何實現3秒定位?GNSS模組實戰指南大公開

Docker容器安全攻防實戰案例

新手必看:動態住宅 IP 的核心原理與實戰指南

鐵路安全守護者:單北斗巡檢記錄儀的實戰應用與成效

Dirsearch 安全實戰指南

Dirsearch 安全實戰指南

評論