上篇回顧

在之前的文章中,我們探討了可能影響AD小規模中斷的因素,例如意外刪除對象等,以及為何快速、細粒度的恢復至關重要。

但災難升級時會怎樣?

例如遭遇勒索軟件攻擊

或架構損壞等大規模AD災難時

企業該如何應對?

在這些情境下,恢復過程可能需要進行完整的AD林恢復。這涉及將目錄服務(包括所有域、域控制器及相關數據)恢復至攻擊前的狀態。

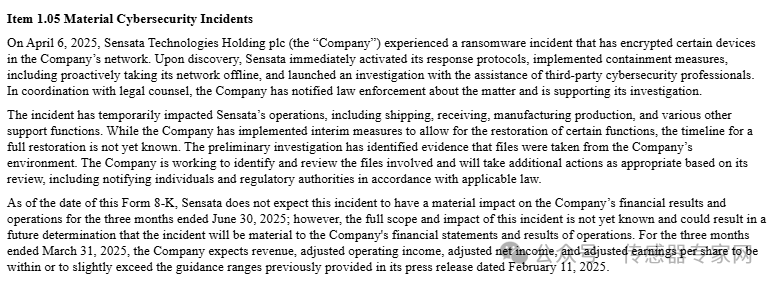

勒索軟件:真實存在的毀滅性威脅

想象這樣一個場景:勒索軟件攻擊襲擊了您的企業,鎖定了托管AD的服務器。突然間,服務器上的所有文件都被加密,AD離線。現在,所有依賴AD進行用戶身份驗證的業務關鍵型應用程序都無法訪問。員工無法登錄,關鍵服務停擺,業務陷入停滯。

AD攻擊導致域控制器失效的影響是真實且毀滅性的。2017年,全球航運巨頭馬士基(Maersk)遭到了NotPetya網絡攻擊,該攻擊加密了45,000臺PC、4,000臺服務器以及其150個AD域控制器中的149個。由于AD完全離線,運營立即停止,導致17個全球航運港口關閉,數百艘集裝箱船被困10天。此次攻擊給該公司造成的損失至少達3億美元。

Gartner報告警示:截至今年,75%的企業將遭遇至少一次勒索軟件攻擊。制定詳盡的恢復計劃并定期測試,已是保障業務連續性的核心策略。

AD恢復的復雜性:手動操作的困境

災難后恢復AD至關重要,但傳統方式依賴復雜、耗時的手動流程:

多主機架構的同步難題

恢復需跨地理分布式系統,且精細協調,避免數據不一致或二次損壞

超百步操作的耗時挑戰

微軟《AD林恢復指南》包含50-100余個步驟,手動執行需數天至數周,期間業務持續中斷

混合環境恢復的疊加壓力

攻擊后需同步恢復數據、應用、用戶終端及虛擬機等,缺乏整體方案將大幅延長停機時間

解決方案:Commvault企業版云備份與恢復

今年年初,我們宣布了如何通過 Active Directory 企業版備份與恢復解決方案解決AD恢復與重建的挑戰。該方案通過實現AD林的自動化快速恢復,為AD帶來新的彈性。這一新方案消除了與AD林恢復相關的手動流程中常見的低效和錯誤風險。借助AD企業版備份與恢復解決方案,您將能夠:

通過自動化運行手冊實現AD恢復:

自動化林恢復運行手冊簡化了AD林恢復所需的多步驟流程,包括確保干凈恢復的復雜維護任務。這些運行手冊還可用于非生產環境中的定期測試,以提升網絡安全準備度。

快速恢復最重要的 AD 基礎設施:

通過可視化拓撲視圖查看您的 AD 環境,可輕松快速地確定需要優先恢復的域控制器以及它們應如何恢復,從而加速 AD 服務可用性。

加速恢復時間并提升彈性:

手動恢復 AD 林可能需要數天甚至數周時間,但借助 Commvault,您可以在更短時間內完成恢復。Commvault Cloud平臺將AD林恢復與AD和Entra ID的細粒度恢復相結合,提供全面保護。

-

服務器

+關注

關注

14文章

10328瀏覽量

91686 -

Cloud

+關注

關注

0文章

75瀏覽量

6028 -

勒索軟件

+關注

關注

0文章

39瀏覽量

3892

原文標題:AD速通車 | 當遭遇大規模災難時,是否已做好充足準備?

文章出處:【微信號:Commvault,微信公眾號:Commvault】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

愛立信與T-Mobile合作測試驗證Cloud RAN軟件可移植性

網絡攻擊形態持續升級,哪些云安全解決方案更能應對 DDoS 等復雜威脅?

由Memfault賦能的Nordic-nRF Cloud云服務將硬核加持物聯網通信應用

攻擊逃逸測試:深度驗證網絡安全設備的真實防護能力

Commvault全面數據保護方案助力企業高效恢復

行業觀察 | VMware ESXi 服務器暴露高危漏洞,中國1700余臺面臨勒索軟件威脅

華為星河AI融合SASE解決方案如何防御勒索攻擊

Microsoft AD究竟有多重要

Commvault連續14次達成Gartner領導者成就

如何使用nRF Cloud

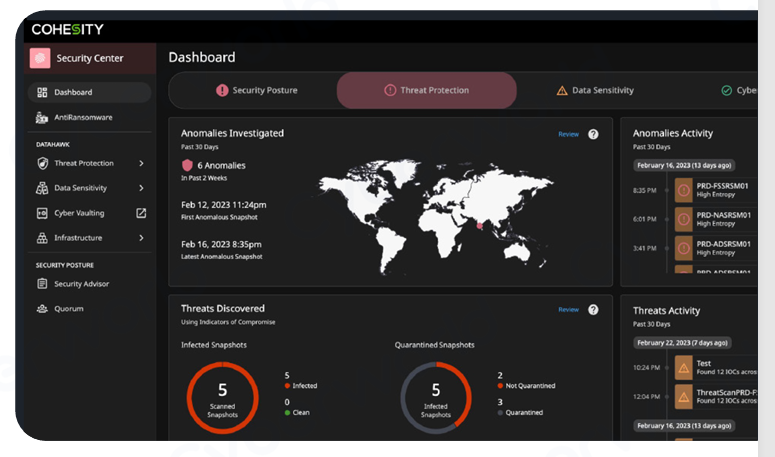

Cohesity DataHawk 加強網絡響應和快速恢復干凈的數據

Cohesity與Nutanix提供由AI驅動的數據安全和管理

NVIDIA推出AI平臺DGX Cloud Lepton

美國傳感器巨頭遭黑客敲詐勒索,中國員工放假一周!

Commvault Cloud平臺如何應對勒索軟件攻擊

Commvault Cloud平臺如何應對勒索軟件攻擊

評論