如何結(jié)合使用ntopng和NetFlow/IPFIX檢測Dos攻擊,在上一篇文章中,我們已經(jīng)做足了鋪墊,本期我將會為大家展示并分析實操步驟。話不多說,直接進(jìn)入正題。

一、Ntopng在模擬中發(fā)出的警報

應(yīng)根據(jù)監(jiān)控需求和可用資源對 Ntopng 進(jìn)行配置和優(yōu)化。在本研究中,大多數(shù)警報和警告都是以默認(rèn)值激活的。顯然,每個警報和警告都必須根據(jù) Ntopng 的工作環(huán)境和網(wǎng)絡(luò)拓?fù)浣Y(jié)構(gòu)進(jìn)行評估。 模擬過程中的 Ntopng 檢測列表:

1、SYN FLOOD(SYN 泛洪攻擊)

通過發(fā)送大量的SYN請求來耗盡目標(biāo)系統(tǒng)的資源,使其無法處理正常的連接請求。在TCP協(xié)議中,當(dāng)客戶端嘗試建立到服務(wù)器的連接時,會發(fā)送一個SYN(同步)請求,服務(wù)器在收到該請求后會回復(fù)一個SYN-ACK(同步-確認(rèn))以表示連接的建立,最后客戶端發(fā)送一個ACK(確認(rèn))以確認(rèn)連接的建立。在SYN泛洪攻擊中,攻擊者發(fā)送大量的SYN請求但不發(fā)送最后的ACK,導(dǎo)致服務(wù)器在等待確認(rèn)的狀態(tài)下消耗資源,從而耗盡系統(tǒng)的資源,使得合法用戶無法建立連接。

簡而言之,SYN 泛洪攻擊就是用虛假的連接請求使服務(wù)器飽和,從而阻止服務(wù)器處理真正的連接,造成服務(wù)中斷。實施這種攻擊有兩種技術(shù):

1. 使用假IP,即用不同的 IP 地址偽裝自己的 IP 地址,這樣服務(wù)器就會向一個假 IP 發(fā)送 SYN-ACK 回復(fù)。

2. 客戶端故意不響應(yīng)服務(wù)器,保持連接開放

當(dāng)發(fā)送/接收的 SYN/秒數(shù)超過閾值 > 256 SYN/秒時,NTOPNG 就會觸發(fā)警報,閾值可以更改。

2、TCP SYN SCAN(SYN掃描)

SYN 掃描是一種掃描類型,包括發(fā)送 SYN 標(biāo)志激活的 TCP 數(shù)據(jù)包。

如果要檢查的端口是開放的,攻擊者將收到一個激活 SYN 和 ACK 標(biāo)志的 TCP 數(shù)據(jù)包作為回復(fù),并通過一個激活 RST 標(biāo)志的 TCP 數(shù)據(jù)包關(guān)閉連接。

如果要控制的端口已關(guān)閉,攻擊者將收到一個激活 RST 標(biāo)志的 TCP 數(shù)據(jù)包,從而關(guān)閉連接。 在這兩種情況下,連接都不會完成,因此幾乎不會出現(xiàn)在日志文件中。

當(dāng) SYN 發(fā)送/接收/分鐘(未應(yīng)答)數(shù)超過閾值 > 256 SYN/分鐘時,Ntopng 會觸發(fā)警報。閾值可以更改。

3、TCP FIN SCAN(FIN掃描)

FIN 掃描是一種掃描類型,包括向受害者端口發(fā)送僅激活 FIN 標(biāo)志的 TCP 數(shù)據(jù)包。在 RFC793 技術(shù)規(guī)范中,如果端口是關(guān)閉的,主機(jī)接收到 FIN 標(biāo)志激活的數(shù)據(jù)包后,必須回復(fù)一個 RST 標(biāo)志激活的數(shù)據(jù)包;如果端口是開放的,則應(yīng)忽略該數(shù)據(jù)包。這樣,攻擊者就能知道哪些端口是開放的。但并非所有系統(tǒng)都遵守這些規(guī)范,在任何情況下都會返回一個 RST 標(biāo)志激活的 TCP 數(shù)據(jù)包,從而使掃描失去作用。

當(dāng)發(fā)送/接收 FINs/分鐘(無響應(yīng))的數(shù)量超過閾值 > 256 FINs/分鐘時,Ntopng 會觸發(fā)警報。閾值可以更改。

4、SCAN DETECTED(掃描檢測)

當(dāng)檢測到掃描(主機(jī)/端口)時,如果未完成的 TCP/UDP 流量超過指定限制,Ntopng 會觸發(fā)警報... > 32 流量(分鐘)。閾值可以更改。

5、FLOWS FLOOD

當(dāng)新的客戶端/服務(wù)器/秒流量超過閾值 > 256 流量/秒(分鐘)時,Ntopng 會觸發(fā)警告。閾值可以更改。

6、異常分?jǐn)?shù)行為

注意異常分?jǐn)?shù)行為,以發(fā)現(xiàn)威脅或缺陷。

當(dāng)界面出現(xiàn)意想不到的行為時,ntopng警報可能會被觸發(fā)。

7、異常流量行為

意外行為檢查。

警告不正常的流量行為,以發(fā)現(xiàn)威脅或缺陷。

當(dāng)界面出現(xiàn)意想不到的行為時,ntopng警報可能會被觸發(fā)。

8、超過分?jǐn)?shù)閾值

每臺主機(jī)都有一個非負(fù)數(shù)值,用于存儲分?jǐn)?shù)值。該值的計算時間間隔為 1 分鐘。當(dāng)主機(jī)的分?jǐn)?shù)在一分鐘內(nèi)超過分?jǐn)?shù)閾值 > 5000 時,ntopng警告就會激活。閾值可以更改。

補(bǔ)充信息:Ntopng 如何計算得分

分?jǐn)?shù)是一個數(shù)字指標(biāo),如果不為零,則表示存在某種問題,分?jǐn)?shù)越高,相關(guān)問題越嚴(yán)重。

分?jǐn)?shù)主要有三個來源:

1. 數(shù)據(jù)流得分:表示數(shù)據(jù)流的糟糕程度,例如:有多次重傳的數(shù)據(jù)流得分不為零。

2. 流量的源主機(jī)得分:與源主機(jī)相關(guān)聯(lián)的數(shù)值,例如:在步驟 1 的流量中,如果只有目的地 -> 客戶端的重傳,則該流量的源主機(jī)得分為 0,但如果源端也有重傳,則該值為正。

3. 流量的目的主機(jī)得分:與之前相同,但針對的是流量的目的主機(jī)。由于流量可能存在多個問題,因此流量上遇到的每個問題(例如流量上檢測到的 TCP 重傳或過時的 TLS 版本)都會影響得分。因此,得分是在該流量上發(fā)現(xiàn)的單個流量/源/目的得分的總和。

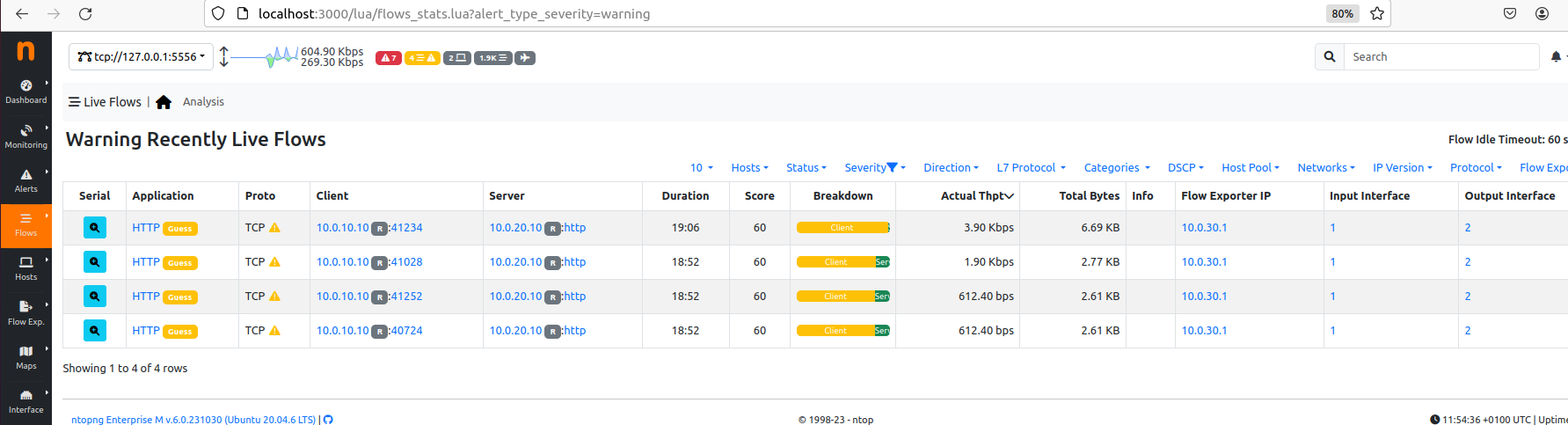

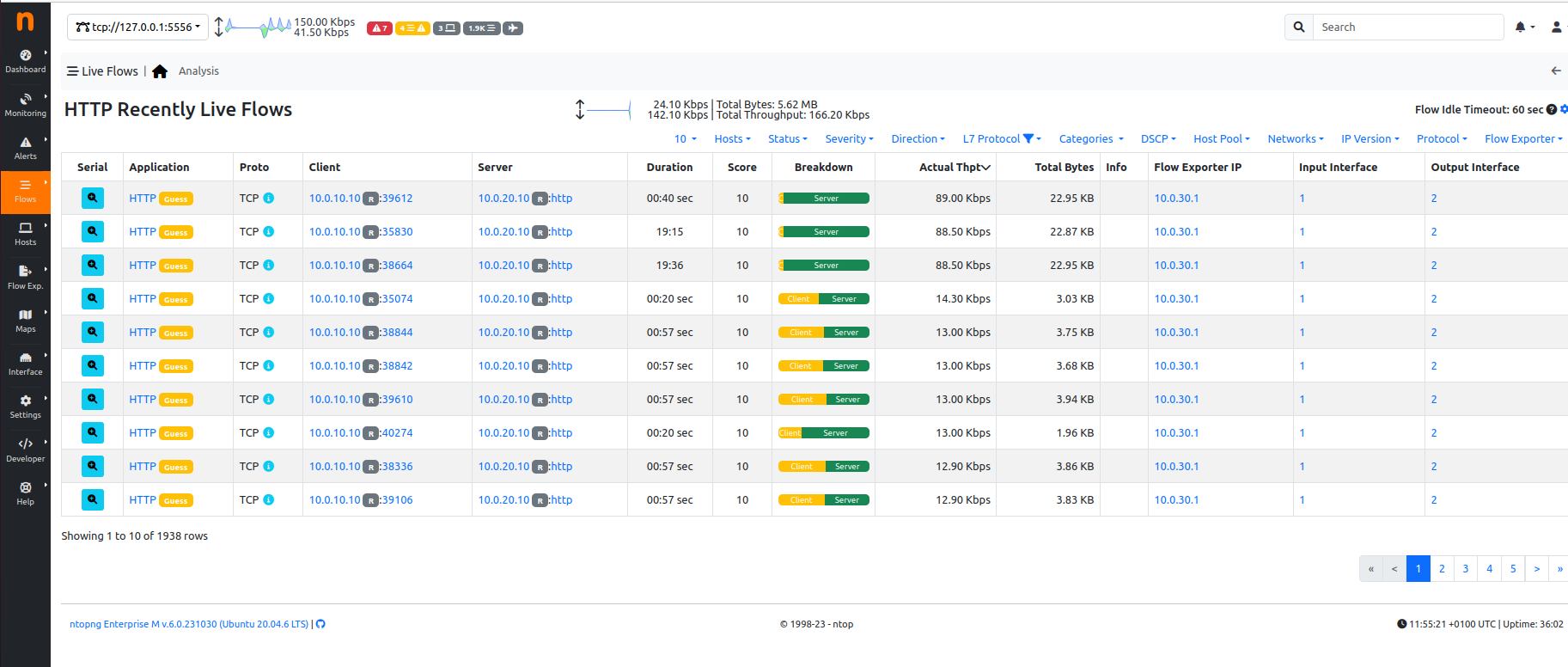

二、警告:最近的活躍流

“Warning Recently live flows”消息顯示,Ntopng正在觀察到網(wǎng)絡(luò)中大量活躍的數(shù)據(jù)流,因此資源利用率很高,因此對安全的擔(dān)憂;因此,有必要對此進(jìn)行調(diào)查。

為了應(yīng)付這一警告,可能需要:

檢查當(dāng)前網(wǎng)絡(luò)活動,查看流量模式是否符合預(yù)期或是否存在異常。

查找可能存在的安全威脅或異常網(wǎng)絡(luò)行為。

三、一個攻擊和檢測過程示例——使用slowhttptest進(jìn)行HTTP慢速攻擊

HTTP慢速攻擊允許單個客戶端使用最小帶寬使服務(wù)器資源飽和。具體做法是盡可能保持與目標(biāo)服務(wù)器的連接處于開放狀態(tài),惡意客戶端連接到目標(biāo)服務(wù)器并向其發(fā)送部分請求,即未完成 http 頭的發(fā)送;具體來說,當(dāng)客戶端發(fā)出 HTTP 請求時,網(wǎng)絡(luò)服務(wù)器只能在請求頭發(fā)送完成后才能關(guān)閉 TCP 連接。這種技術(shù)迫使服務(wù)器保持連接開放,從而達(dá)到服務(wù)器可用連接的最大數(shù)量,使其無法訪問其他客戶端的合法請求。

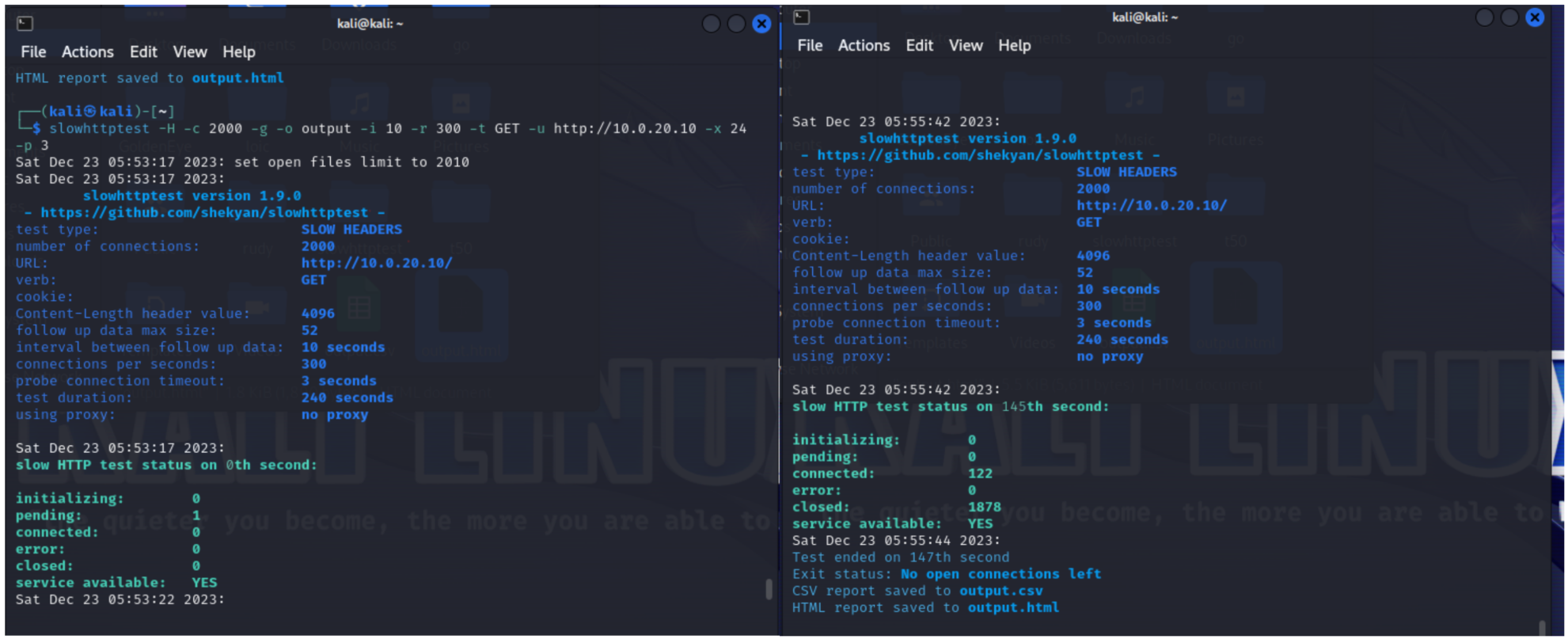

下面是" slowhttptest"命令的示例:

slowhttptest -H -c 2000 -g -o output -i 10 -r 300 -t GET -u http://10.0.20.10 -x 24 -p 3

-H: 啟用慢速HTTP攻擊中的Slow Headers攻擊模式。

-c 2000: 模擬的客戶端數(shù)量,這里設(shè)置為2000個客戶端。

-g: 啟用慢速HTTP攻擊中的Slow Read攻擊模式。

-o output: 指定輸出文件的名稱為output。

-i 10: 設(shè)置攻擊間隔為10秒。

-r 300: 設(shè)置攻擊持續(xù)時間為300秒(5分鐘)。

-t GET: 指定HTTP請求的類型為GET。

-u http://10.0.20.10: 指定目標(biāo)服務(wù)器的URL為http://10.0.20.10。

-x 24: 設(shè)置攻擊時使用的線程數(shù)為24。

-p 3: 設(shè)置慢速攻擊的延遲參數(shù),這里設(shè)置為3秒。

解釋:

通過這個命令,slowhttptest將會模擬2000個客戶端對http://10.0.20.10的GET請求,其中會包含Slow Headers攻擊和Slow Read攻擊,并持續(xù)5分鐘。攻擊過程中每10秒執(zhí)行一次攻擊,攻擊的延遲設(shè)置為3秒,使用24個線程進(jìn)行攻擊。最后,攻擊結(jié)果會輸出到名為output的文件中。

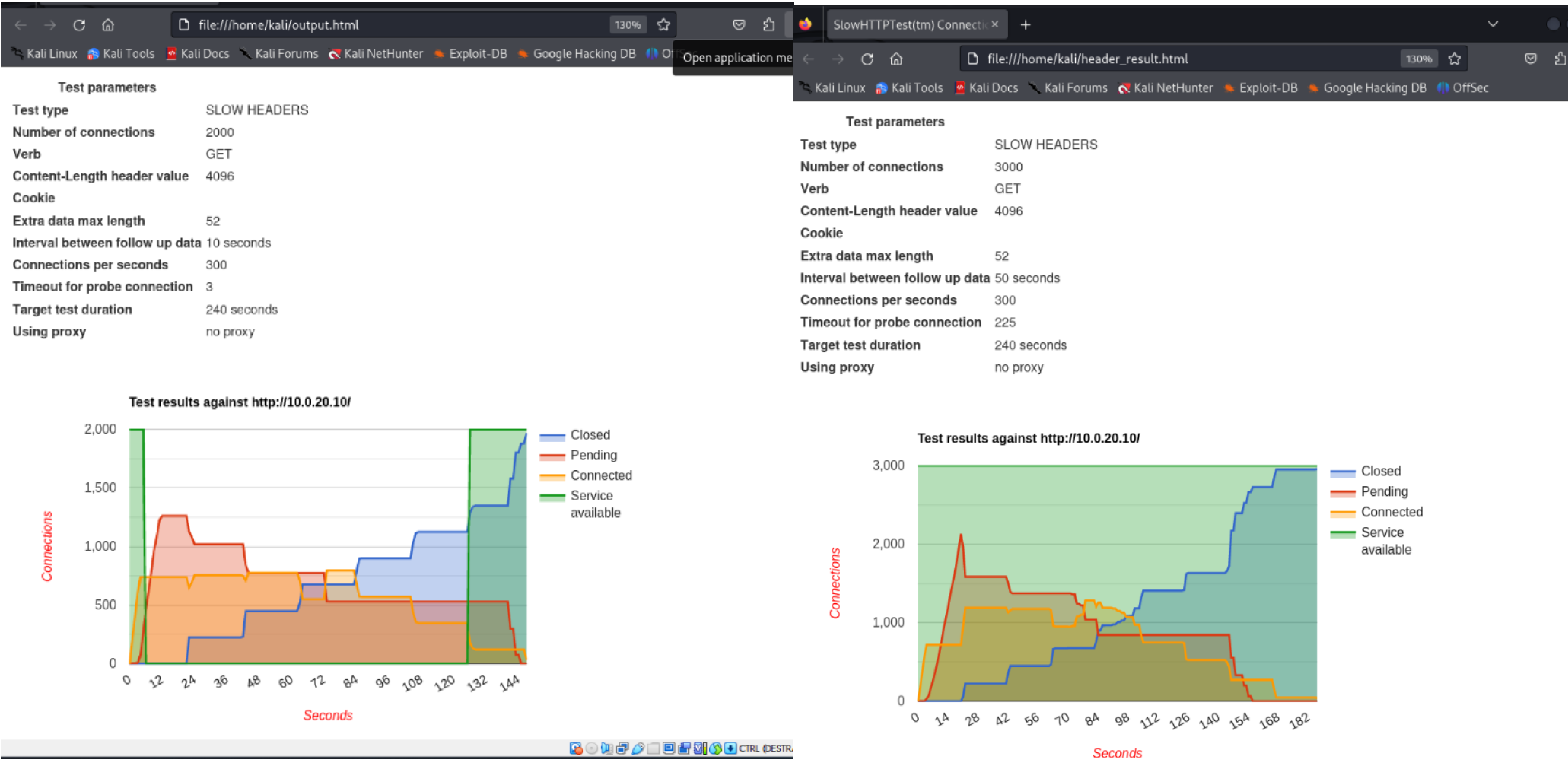

在上面第一張圖片中,您可以看到攻擊的開始,在第二張圖片中,您可以看到攻擊的結(jié)束,每 5 秒鐘就會更新一次狀態(tài),實時報告已建立的連接、打開的連接和關(guān)閉的連接。

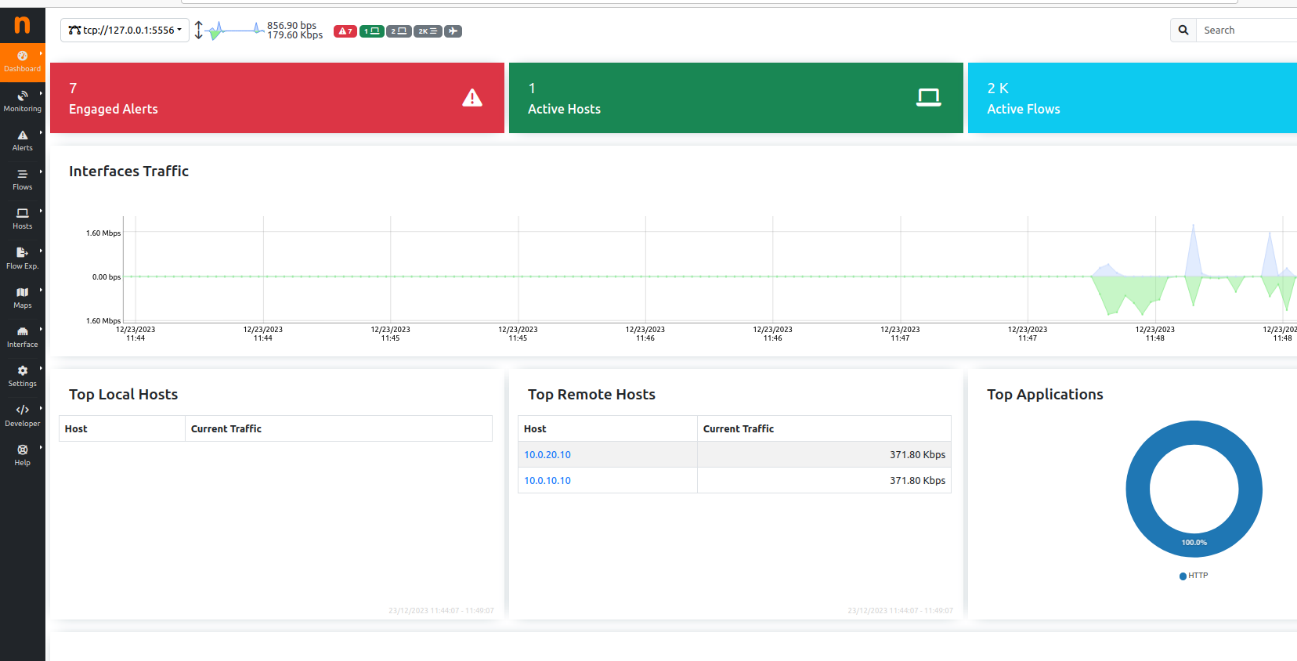

如上圖片是ntopng的主屏幕。

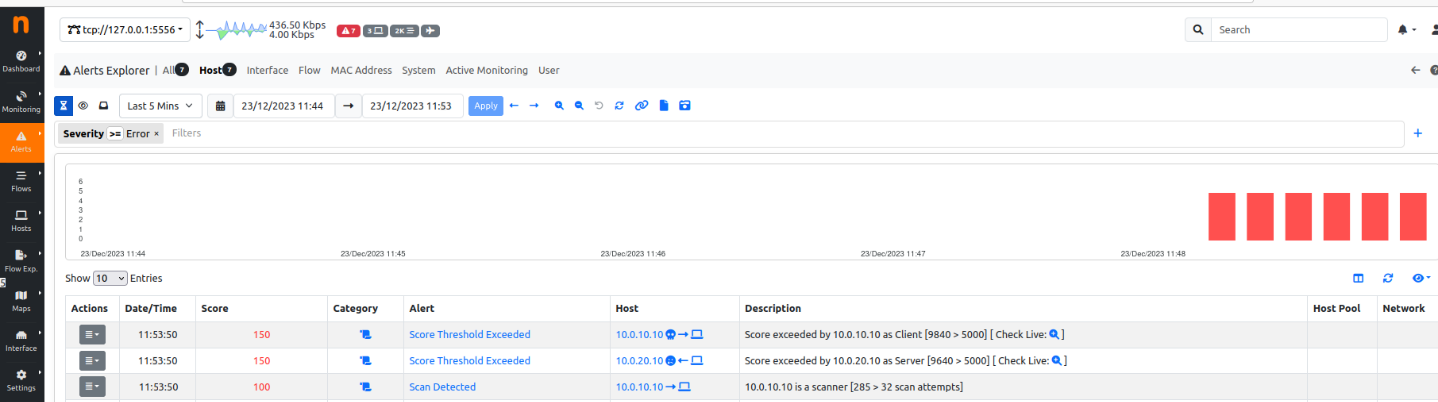

大約 30 秒后,Ntopng 檢測到一次檢測到的掃描,特別是Slow Header攻擊沒有掃描到,但 Ntopng 報告主機(jī) 10.0.10.10 和服務(wù)器 10.0.20.10 之間發(fā)生了超過 32 個不完整的 HTTP 流。當(dāng)數(shù)據(jù)流得分/源數(shù)據(jù)流/目標(biāo)數(shù)據(jù)流之和大于設(shè)定值(本例中為默認(rèn)值 5000)時,Ntopng 會報告警報 SCORE THRESHOLD EXCEED,即 "超過得分閾值(在上一主題中解釋過)"。

Ntopng 還會報告與 HTTP 數(shù)據(jù)流相關(guān)的警告,這種情況發(fā)生在網(wǎng)絡(luò)中存在大量活動數(shù)據(jù)流、資源利用率高、安全隱患大的時候。顯然,有必要了解流量模式是預(yù)期的還是異常的。在我們的案例中,顯然存在持續(xù)的 DoS 攻擊,因為有數(shù)以百計的數(shù)據(jù)流具有相同的源 IP。

F1 F2

這兩張圖是 -o -g 選項創(chuàng)建的 HTML 輸出圖,從圖 F1 中可以看出,在前 10 秒內(nèi)建立了 750 個連接,并打開了另外 750 個連接,這反映了命令中設(shè)置的選項,即以每秒 300 個連接的速度連接 2000 個連接。然而,在達(dá)到所需的 2000 個連接之前,服務(wù)器由于響應(yīng)時間超過 3 秒而不可用,選項 -p 3

F1→ slowhttptest -H -c 2000 -g -o output -i 10 -r 300 -t GET -u http://10.0.20.10 -x 24 -p 3

第二張圖表示始終可用的服務(wù)(綠色區(qū)域),這是因為我出于測試目的將 -p(http 響應(yīng)的等待時間間隔)設(shè)置為 225,在現(xiàn)實中,服務(wù)器響應(yīng)的等待時間如此之長是不可想象的。

F2→slowhttptest -H -c 2000 -g -o output -i 10 -r 300 -t GET -u http://10.0.20.10 -x 24 -p 225

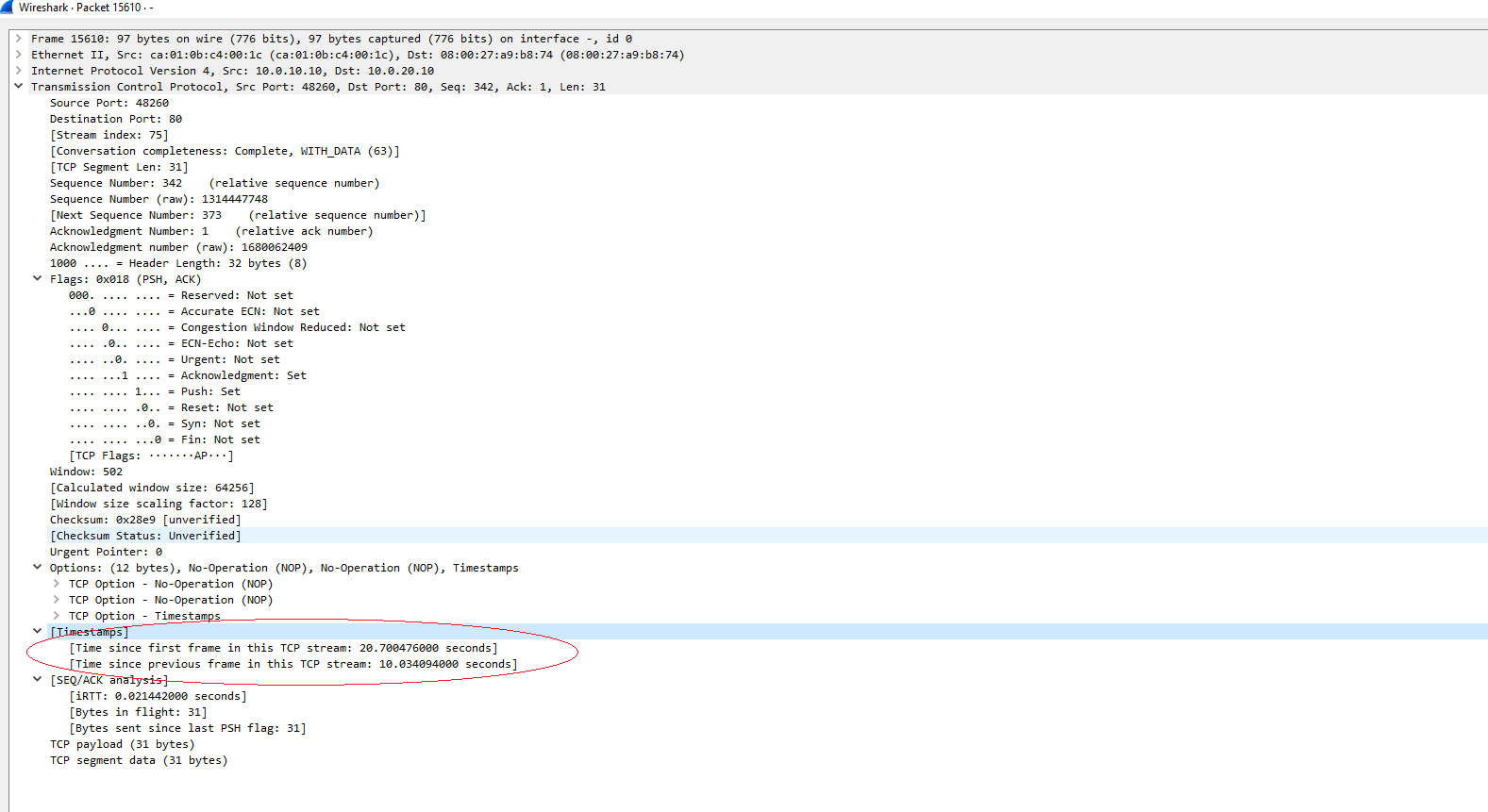

時間戳顯示幀與幀之間的間隔為 10 秒;該間隔與命令中的 -i 設(shè)置相對應(yīng)。

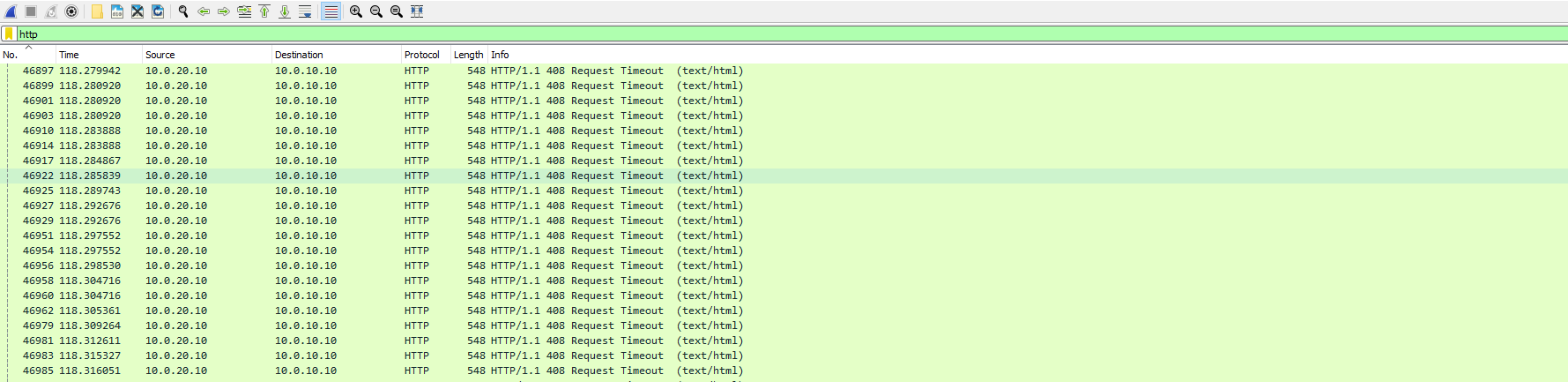

一個小問題是,所有 HTTP 請求都會超時關(guān)閉,這意味著連接會被服務(wù)器強(qiáng)制關(guān)閉。

HTTP狀態(tài)代碼408 "請求超時 "表示服務(wù)器因請求超時而終止連接。當(dāng)服務(wù)器在允許的最長時間內(nèi)沒有收到客戶端的完整請求時,就會返回該代碼。所有請求都以這種方式結(jié)束,因此我們可以說服務(wù)器在應(yīng)用層受到了 DoS 攻擊。

通過觀察ntopng提供的流量數(shù)據(jù),可以發(fā)現(xiàn)可能的DoS攻擊跡象,比如異常的流量模式、異常的連接請求等。ntopng能夠提供關(guān)于網(wǎng)絡(luò)流量的實時和歷史信息,這使得管理員能夠觀察流量變化并可能識別出與DoS攻擊相關(guān)的異常模式。

要更好地檢測和應(yīng)對DoS攻擊,通常需要結(jié)合使用多種安全工具和技術(shù),包括入侵檢測系統(tǒng)(IDS)、入侵防御系統(tǒng)(IPS)、防火墻、負(fù)載均衡器等。這些工具可以幫助監(jiān)控和過濾網(wǎng)絡(luò)流量,并采取相應(yīng)的措施來防御和減輕DoS攻擊的影響。

審核編輯 黃宇

-

流量監(jiān)控

+關(guān)注

關(guān)注

0文章

19瀏覽量

7556 -

DoS攻擊

+關(guān)注

關(guān)注

0文章

7瀏覽量

3470

發(fā)布評論請先 登錄

再獲國際權(quán)威認(rèn)可!虹科方案榮登CiA官方期刊

虹科動態(tài) | 2026年1月精彩回顧

虹科動態(tài) | KOTRA廣州韓國貿(mào)易館 韓國商工會領(lǐng)導(dǎo)來訪虹科總部

虹科動態(tài) | 2025年12月精彩回顧

虹科答疑 | 使用虹科PCAN-Explorer 6進(jìn)行.DBC解析總共分幾步?

虹科動態(tài) | 2025年11月精彩回顧

虹科動態(tài) | 虹科×長城汽車技術(shù)交流日圓滿落幕!

圓滿收官 | 虹科CAN總線專題全系列直播精華回顧已上線!

虹科案例 | 礦業(yè)數(shù)字化轉(zhuǎn)型:虹科owa5X如何贏得日立Wenco信任?

智能制造新升級 | 看CEO陳秋苑揭秘虹科如何全流程賦能?

虹科動態(tài) | 2025年10月精彩回顧

虹科案例 | 為什么汽車零部件頭部企業(yè),選擇虹科方案做方向盤EOL測試?

直播回顧 | 硬核干貨放送,虹科CAN總線應(yīng)用層直播助您告別低效聯(lián)調(diào),破解車載網(wǎng)絡(luò)開發(fā)核心難題

虹科分享 | 賦能現(xiàn)代化礦業(yè):虹科Owasys堅固型車載通信終端方案

【虹科干貨】長文預(yù)警!使用ntopng和NetFlow/IPFIX檢測Dos攻擊(下)

【虹科干貨】長文預(yù)警!使用ntopng和NetFlow/IPFIX檢測Dos攻擊(下)

評論