蘋果公司近日確認,部分設備中的圖形處理器存在名為“LeftoverLocals”的安全漏洞。這一漏洞可能影響由蘋果、高通、AMD和Imagination制造的多種圖形處理器。根據報告,iPhone 12和M2 MacBook Air等設備也受到了這一漏洞的影響。

“LeftoverLocals”漏洞利用了GPU內部未清除的殘留數據,使得擁有設備本地訪問權限的攻擊者能夠讀取數據。這一漏洞可能對用戶的隱私和安全構成威脅,因此需要及時修復。

蘋果表示,他們已經意識到這一安全問題,并正在采取措施來解決這個問題。蘋果建議用戶保持設備的更新,并確保安裝了最新的安全補丁。

對于受到影響的用戶,蘋果強調了保持設備更新的重要性。通過定期更新設備,用戶可以確保他們的設備接收到了最新的安全補丁和修復程序,從而降低受到攻擊的風險。

此外,蘋果還提醒用戶注意保護個人信息和賬戶安全。建議用戶不要隨意下載未知來源的應用程序,避免使用未經授權的第三方配件,并定期更改密碼以增強賬戶安全性。

總的來說,蘋果承認GPU存在安全漏洞是一個令人擔憂的問題。然而,通過保持設備更新和應用安全措施,用戶可以降低受到攻擊的風險并保護自己的隱私和安全。

聲明:本文內容及配圖由入駐作者撰寫或者入駐合作網站授權轉載。文章觀點僅代表作者本人,不代表電子發燒友網立場。文章及其配圖僅供工程師學習之用,如有內容侵權或者其他違規問題,請聯系本站處理。

舉報投訴

-

iPhone

+關注

關注

28文章

13524瀏覽量

216733 -

蘋果

+關注

關注

61文章

24602瀏覽量

208630 -

圖形處理器

+關注

關注

0文章

202瀏覽量

27555

發布評論請先 登錄

相關推薦

熱點推薦

芯盾時代助力企業構筑AI時代的網絡安全防線

一直以來,“安全漏洞”都是企業與黑客攻防博弈的“主陣地”:黑客想方設法尋找漏洞,構建武器,縮短攻擊時間;企業則千方百計掃描漏洞,力爭在攻擊到來前打好補丁。然而,隨著黑客用上了AI武器,攻防的天平開始向著對企業不利的方向急劇傾斜。

curl中的TFTP實現:整數下溢導致堆內存越界讀取漏洞

。

該漏洞存在于 commit 3ee1d3b5 的 libcurl 中,具體位于 lib/tftp.c 文件的 tftp_send_first() 函數。

漏洞詳情

代碼分析

漏洞核

發表于 02-19 13:55

GPU與汽車安全有何關聯?

汽車行業正在經歷自電子技術應用于汽車以來最深刻的變革。車輛正朝著軟件定義、智能網聯、AI驅動和持續迭代的方向演進。這一轉型帶來了前所未有的新功能,同時也引入了更高層級的網絡安全與功能安全風險。GPU

分析嵌入式軟件代碼的漏洞-代碼注入

隨著互聯網的發展,嵌入式設備正分布在一個充滿可以被攻擊者利用的源代碼級安全漏洞的環境中。

因此,嵌入式軟件開發人員應該了解不同類型的安全漏洞——特別是代碼注入。

術語“代碼注入”意味著對程序的常規

發表于 12-22 12:53

兆芯亮相第十五屆網絡安全漏洞分析與風險評估大會

12月10日,由中央網絡安全和信息化委員會辦公室、國家市場監督管理總局共同指導,中國信息安全測評中心主辦的“第十五屆網絡安全漏洞分析與風險評估大會(VARA)”在天津梅江會展中心隆重召開。

行業觀察 | 微軟2025年末高危漏洞更新,57項關鍵修復與安全策略指南

,1項漏洞(CVE-2025-62221)已被確認遭主動攻擊,另有數項漏洞被評估為極有可能被利用。企業面臨的Windows桌面與服務器安全管理壓力顯著增加。盡管本

利用MediaTek AI技術減少工業生產中的安全漏洞

在實際作業中,工人必須在各類工序中正確佩戴個人防護設備。任何不規范的穿戴,都可能引發安全隱患,造成人員傷害。

10大終端防護實踐,筑牢企業遠程辦公安全防線

?終端設備,特別是遠程設備,正面臨著日益復雜的安全威脅:?通用漏洞披露:歷史上已公開的安全漏洞可能被利用?未受保護的設備:缺乏基礎安全防護,易受攻擊?過時軟件:未

兆芯加入基礎軟硬件產品漏洞生態聯盟

近日,CCS 2025成都網絡安全技術交流系列活動——國家漏洞庫(CNNVD)基礎軟硬件產品漏洞治理生態大會在成都成功舉辦。來自國家關鍵基礎設施單位、基礎軟硬件企業、高校科研機構的數百名代表齊聚一堂,共商網絡

Docker生產環境安全配置指南

據統計,超過60%的企業在Docker生產環境中存在嚴重安全漏洞。本文將揭示那些容易被忽視但致命的安全隱患,并提供完整的企業級解決方案。

8月21日云技術研討會 | 汽車信息安全全流程解決方案

隨著汽車智能化加速與全球合規監管趨嚴,企業在踐行法規標準時面臨開發與安全協同不足的困境,進而使出海合規壓力陡增。如何破解安全要求難傳導、安全漏洞難閉環?如何確保從安全方案設計、零部件開

IBM調研報告:13%的企業曾遭遇AI模型或AI應用的安全漏洞 絕大多數缺乏完善的訪問控制管理

成本報告》顯示,當前 AI 應用的推進速度遠快于其安全治理體系的建設。該報告首次針對 AI 系統的安全防護、治理機制及訪問控制展開研究,盡管遭遇 AI 相關安全漏洞的機構在調研樣本中占比不高,一個既定事實是: AI 已成為高價值

華邦電子安全閃存產品守護物聯網安全

在 “0” 與 “1” 構建的代碼世界里,「安全」始終是無法繞開的核心議題。從智能網聯汽車遭遇遠程劫持導致車門異常鎖止,到關鍵基礎設施因隱私數據泄露而宕機,每一個安全漏洞都可能引發蝴蝶效應。

官方實錘,微軟遠程桌面爆高危漏洞,企業數據安全告急!

近日,微軟發布安全通告,其Windows遠程桌面網關(RD)服務存在兩大高危漏洞:CVE-2025-26677CVE-2025-26677是遠程桌面網關服務DoS漏洞,允許未經授權的攻

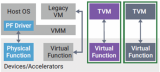

TDISP為高速數據傳輸安全保駕護航

在電子數據管理剛出現的時候,數據還是相對比較安全的。但如今,數據世界已經發生了變化,現在的數據環境互聯且相互依賴,比以前復雜多了。以前從沒想過的安全漏洞現在層出不窮,所以軟硬件保護必須兩手都要抓。

蘋果承認GPU存在安全漏洞

蘋果承認GPU存在安全漏洞

評論