自動移動目標防御——AMTD

終端安全

最佳實踐

在Gartner發布的《新興技術:自動化移動目標防御的安全浮現周期》報告中,摩菲斯被公認為是一個樣本供應商。該報告涵蓋了突破性的安全技術,據Gartner稱,這些技術正在為網絡防御可能性的新時代鋪平道路。

網絡防御必須跟上不斷發展的威脅技術的步伐。威脅參與者越來越多地使用復雜且無法檢測的威脅策略,如無文件、內存和零日、利用和其他規避技術,以繞過傳統的安全控制以及檢測和響應技術。

攻擊者正在演變并制造能夠繞過傳統安全控制以及檢測和響應技術的躲避和無法檢測的威脅。下一代防病毒(NGAV)、終端檢測和響應(EDR)以及擴展檢測和響應(XDR)解決方案是行業標準,但即使是這些系統也受到這些回避技術的挑戰。

這是因為NGAV/EPP和EDR/XDR系統對基于特征碼的已知行為模式攻擊進行檢測和警報。但使用規避技術的未知和無法檢測的攻擊正在上升,超過30%的攻擊繞過了檢測技術。作為回應,SOC團隊和安全分析師正在將檢測系統警報模式設置為最高設置,以便更好地標記異常行為并在威脅影響業務之前將其阻止。

然而,在高警報模式下運行的系統會對系統性能產生負面影響,并會產生大量誤報警報,占總通知的40%,其中31%的警報從未被調查過。即使設置為高警報模式,零日攻擊和其他高級攻擊仍會繞過業界最好的NGAV和EDR解決方案。有效的深度防御-將反應性檢測和響應與一流的預防功能相結合,以阻止已知和未知的攻擊。

1

使用自動移動目標防御(AMTD)

實現預防優先的安全

對手不斷改進攻擊工具和技術,以規避流行的防御技術。傳統的惡意軟件和惡意軟件使用的可執行文件會在磁盤或操作系統上留下證據。這些證據訓練防御工具發現具有說服力的部署信號,從而實現威脅隔離。

如今,復雜的攻擊鏈在運行時劫持合法的系統進程和目標設備內存,而不是在磁盤或操作系統上。這項技術不會留下行為模式分析所需的簽名。

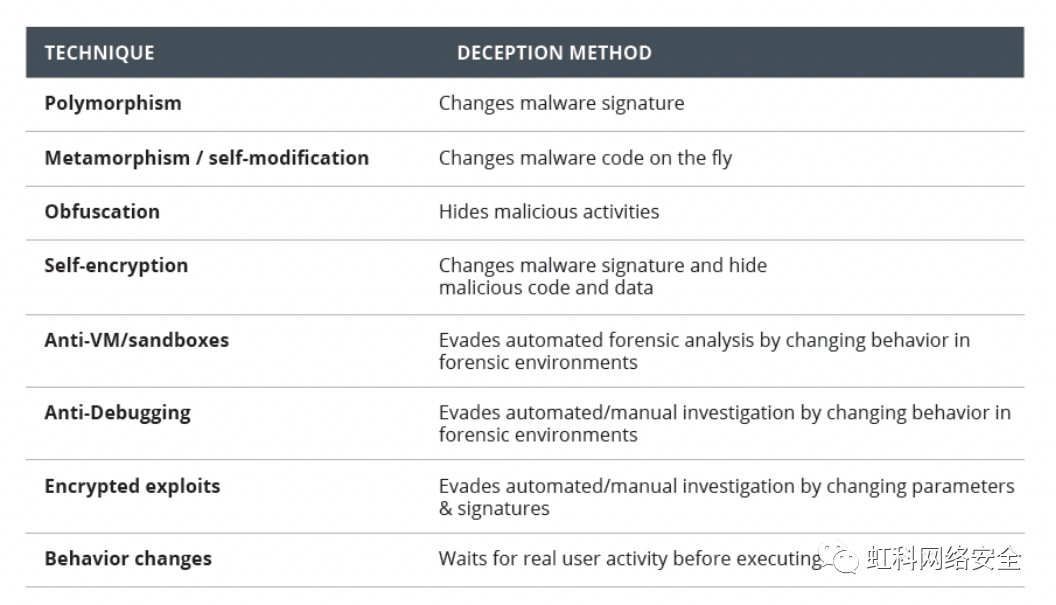

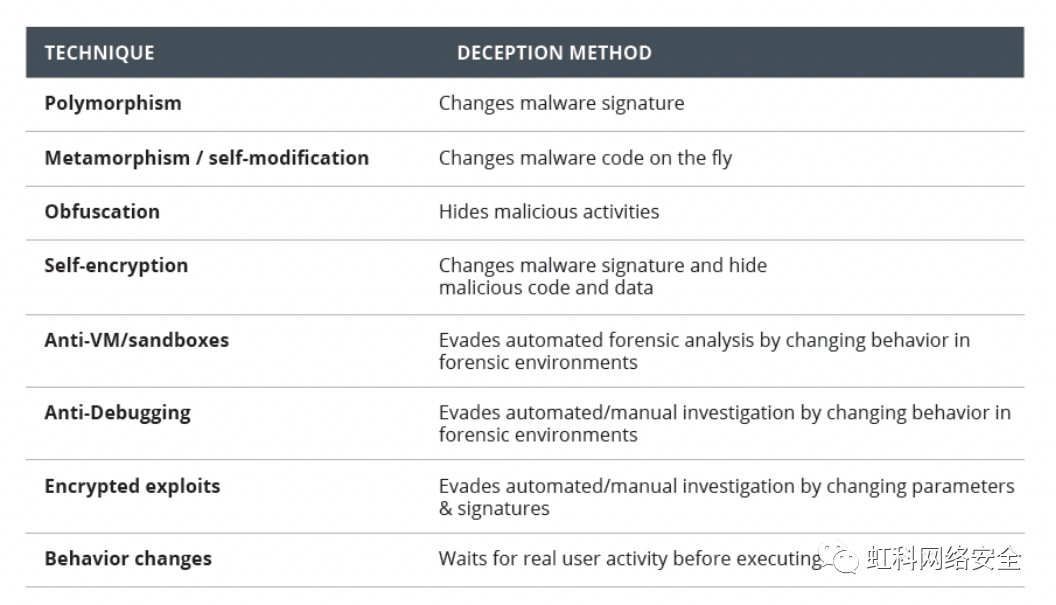

威脅參與者使用的規避技術:

為了實時捕獲攻擊并拾取惡意模式,檢測工具需要在應用程序運行時多次掃描設備內存。當檢測系統設置為最激進的設置時,掃描大量數據可能會降低應用程序性能。

進入AMTD,Gartner將其稱為“網絡的未來”。AMTD技術使用多態來移動、更改、混淆或變形攻擊面,并擾亂對手的網絡殺傷鏈。它們通過引入復雜性、不確定性并使用不影響性能的超輕量級代理進行預防,從而有效地防御攻擊。

根據Gartner的Emerging Tech:Security-Emerging Cycle for Automated Moving Target Defense報告,“通過在代碼和運行時或操作系統環境中利用多態,威脅參與者很快就失去了預測存儲的內存變量的能力,以及用于在內存結構(堆或堆棧)中進行攻擊的內存掃描技術。這種AMTD技術可以有效地阻止常見軟件漏洞和暴露的執行。

2

AMTD的工作原理

移動目標防御的概念是基于經典的三管齊下的軍事戰略,該戰略采用了掩護和隱藏(使敵人更難觀察)、機動性(創建一個難以跟蹤的移動目標)和欺騙技術(通過呈現誘騙目標或虛假路徑來欺騙攻擊者)。

TruGreen是摩菲斯的客戶,也是美國最大的草坪護理和治療服務提供商(收入超過10億美元),在6,000多個工作站和分布式運營中面臨著廣泛的威脅。由于擔心隱形攻擊,TruGreen選擇了摩菲斯 AMTD,以實現更高的安全性、成本效益和超輕量級應用。在進行安裝后的年度第三方滲透測試時,該團隊注意到,測試人員第一次無法訪問公司的終端,報告稱“通常我們可以繞過終端安全方面的東西,但我們無法繞過摩菲斯。”

網絡犯罪分子通過多態、混淆、加密和自我修改來武裝他們的惡意軟件,以逃避檢測并保持不可預測性。與傳統安全技術對靜態分析、簽名、文件信譽和異常檢測方法的依賴相比,這些策略為攻擊者提供了優勢。

AMTD為競爭提供了一個公平的環境,并將優勢還給了防御者-它使用多態防御和欺騙技術來動態改變組織的攻擊面,增加了不確定性和復雜性,使對手的攻擊更具挑戰性。當操作系統和應用程序目標被隱藏或隱藏時,從攻擊者的角度來看,它們會成為更昂貴、更具挑戰性和更耗時的目標。

靜態防御和標準安全控制不能捕捉到當今的躲避威脅,特別是在企業網絡內的橫向移動已經建立的情況下。

摩菲斯 AMTD的三步流程旨在:

通過將端點變成不可預測的目標來變形和隱藏。當應用程序加載到內存空間時,摩菲斯會改變進程結構,以受控的方式重新定位和轉換庫、函數、變量和其他數據段。對于每個流程實例,每次運行都是唯一的,這使得攻擊者始終無法預測內存。

通過允許對變形結構的受控訪問來保護和欺騙。合法應用程序代碼存儲器被動態更新以使用變形后的資源。應用程序繼續照常加載和運行。原來結構的一個輕量級骨架被留下來作為陷阱。

在實踐中,AMTD跨網絡級別、主機級別和應用級別運行。摩菲斯的預防優先安全軟件(由AMTD支持)使用獲得專利的零信任執行技術來主動阻止規避攻擊。

通過中和和揭露攻擊來預防和揭露攻擊。攻擊的目標是原始結構,但失敗了,無法訪問它們預期和需要執行的資源。攻擊被立即預防、捕獲和記錄,并帶有完整的過程細節。

3

AMTD的優勢

首先,AMTD技術旨在補充現有安全堆棧中使用的檢測和響應工具。摩菲斯 AMTD增強了NGAV和EDR,通過使用深度防御功能來增強能力和強化整體攻擊面,這些能力可以阻止正在使用的技術錯過的未知攻擊。摩菲斯客戶群中的5000多家公司使用其AMTD技術來增強Microsoft Defender、CrowdStrike、SentinelOne、Trend Micro、Sophos和其他NGAV或EDR解決方案,以阻止這些解決方案無法阻止的攻擊。

根據Gartner的說法:“產品和服務與現有的檢測和響應解決方案的集成是構建未來支持AMTD的安全解決方案的基本要素。AMTD不會取代威脅檢測和響應技術;它會加強這些技術。“。

AMTD為捍衛者提供了幾個優勢:

先發制人的行動,而不是等待攻擊者破壞組織才奏效。

針對多態攻擊隱藏漏洞的多態防御。

移除攻擊者獲得持久性的能力。

通過虛擬補丁進行漏洞保護,直到補丁程序發布。

快速簡單的部署,對性能的影響最小。

摩菲斯的超輕量化設計易于安裝和運行,不需要額外的員工人數或基礎設施調整。AMTD是真正的預防為先的安全,開創了一個新時代的先發制人戰略,在增強安全團隊能力的同時,奪走了攻擊者的創新優勢。

Gartner表示:“新興技術能夠主動和持續地改變和改變IT環境和資產,同時利用先進的欺騙功能,這些技術將在未來三到五年內改變網絡安全市場。”

了解有關摩菲斯的ATMD技術的更多信息并觀看其實際操作-立即安排您的演示,了解為什么5,000多家企業信任摩菲斯能夠保護他們的環境免受最先進和破壞性的攻擊,包括勒索軟件、供應鏈、零日攻擊、無文件攻擊和內存攻擊。

·今日推薦·

//虹科入侵防御方案//

虹科終端安全解決方案,針對最高級的威脅提供了以預防為優先的安全,阻止從終端到云的其他攻擊。虹科摩菲斯以自動移動目標防御(AMTD)技術為支持。AMTD是一項提高網絡防御水平并改變游戲規則的新興技術,能夠阻止勒索軟件、供應鏈攻擊、零日攻擊、無文件攻擊和其他高級攻擊。Gartner研究表明,AMTD是網絡的未來,其提供了超輕量級深度防御安全層,以增強NGAV、EPP和EDR/XDR等解決方案。我們在不影響性能或不需要額外工作人員的情況下,針對無法檢測的網絡攻擊縮小他們的運行時內存安全漏洞。超過5,000家組織信任摩菲斯來保護900萬臺Windows和Linux服務器、工作負載和終端。虹科摩菲斯每天都在阻止Lenovo, Motorola、TruGreen、Covenant Health、公民醫療中心等數千次高級攻擊。

虹科摩菲斯的自動移動目標防御ATMD做到了什么?

1、主動進行預防(簽名、規則、IOCs/IOA);

2、主動自動防御運行時內存攻擊、防御規避、憑據盜竊、勒索軟件;

3、在執行時立即阻止惡意軟件;

4、為舊版本操作系統提供全面保護;

5、可以忽略不計的性能影響(CPU/RAM);

6、無誤報,通過確定警報優先級來減少分析人員/SOC的工作量。

“

虹科通過創新幫助客戶成功,是您優選的解決方案合作伙伴。虹科網絡安全事業部憑借深厚的行業經驗和技術積累,近幾年來與世界行業內頂級供應商Morphisec,DataLocker,Lepide,SecurityScorecard,veracode,Mend,Onekey,Allegro,Profitap,Apposite等建立了緊密的合作關系,提供包括網絡全流量監控,數據安全,終端安全(動態防御),網絡安全評級,網絡仿真,軟固件安全分析等行業領先解決方案。讓網絡安全更簡單!

此外,我們積極參與工業互聯網產業聯盟、中國通信企業協會等行業協會的工作,為推廣先進技術的普及做出了重要貢獻。我們在不斷創新和實踐中總結可持續和可信賴的方案,堅持與客戶一起思考,從工程師角度發現問題,解決問題,為客戶提供完美的解決方案。

-

安全

+關注

關注

1文章

372瀏覽量

36790 -

終端

+關注

關注

1文章

1258瀏覽量

31677

發布評論請先 登錄

虹科動態 | 2026年1月精彩回顧

虹科動態 | 2025年12月精彩回顧

虹科答疑 | 使用虹科PCAN-Explorer 6進行.DBC解析總共分幾步?

虹科動態 | 2025年11月精彩回顧

虹科動態 | 虹科×長城汽車技術交流日圓滿落幕!

虹科案例 | 礦業數字化轉型:虹科owa5X如何贏得日立Wenco信任?

攻擊逃逸測試:深度驗證網絡安全設備的真實防護能力

智能制造新升級 | 看CEO陳秋苑揭秘虹科如何全流程賦能?

虹科動態 | 2025年10月精彩回顧

虹科案例 | 為什么汽車零部件頭部企業,選擇虹科方案做方向盤EOL測試?

電商API安全最佳實踐:保護用戶數據免受攻擊

生產環境中Kubernetes容器安全的最佳實踐

虹科分享 | 賦能現代化礦業:虹科Owasys堅固型車載通信終端方案

虹科分享丨終端安全最佳實踐:使用AMTD阻止NGAV、EPP和EDR漏掉的未知和不可檢測的攻擊

虹科分享丨終端安全最佳實踐:使用AMTD阻止NGAV、EPP和EDR漏掉的未知和不可檢測的攻擊

評論