0x00 前言

總結在WebLogic弱口令登錄console的場景下的getshell方式。

0x01 WebLogic常見弱口令

更多的一些常見弱密碼:

weblogic1 weblogic12 weblogic123 weblogic@123 webl0gic weblogic# weblogic@

0x02 WebLogic控制臺getshell

部署WAR包getshell

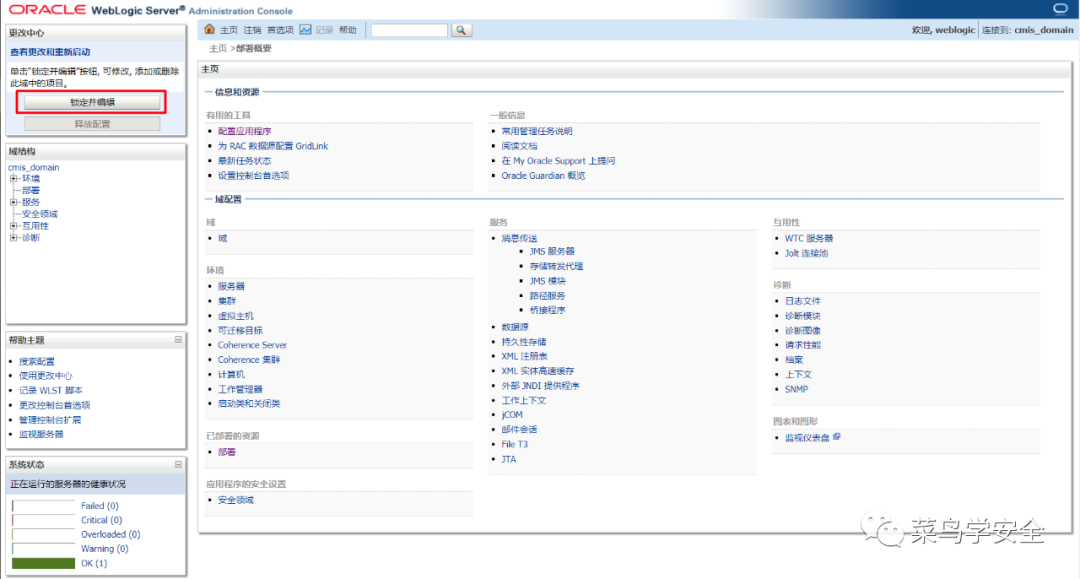

弱口令登錄WebLogic控制臺,點擊”鎖定并編輯”:

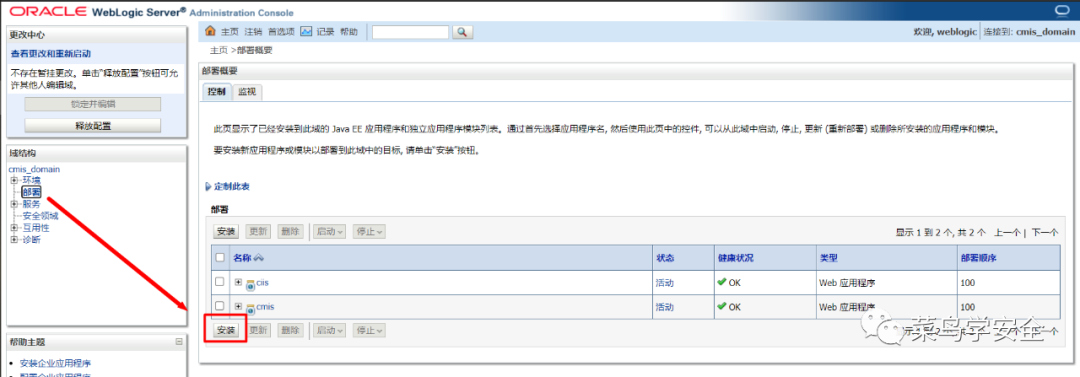

點擊部署,然后安裝:

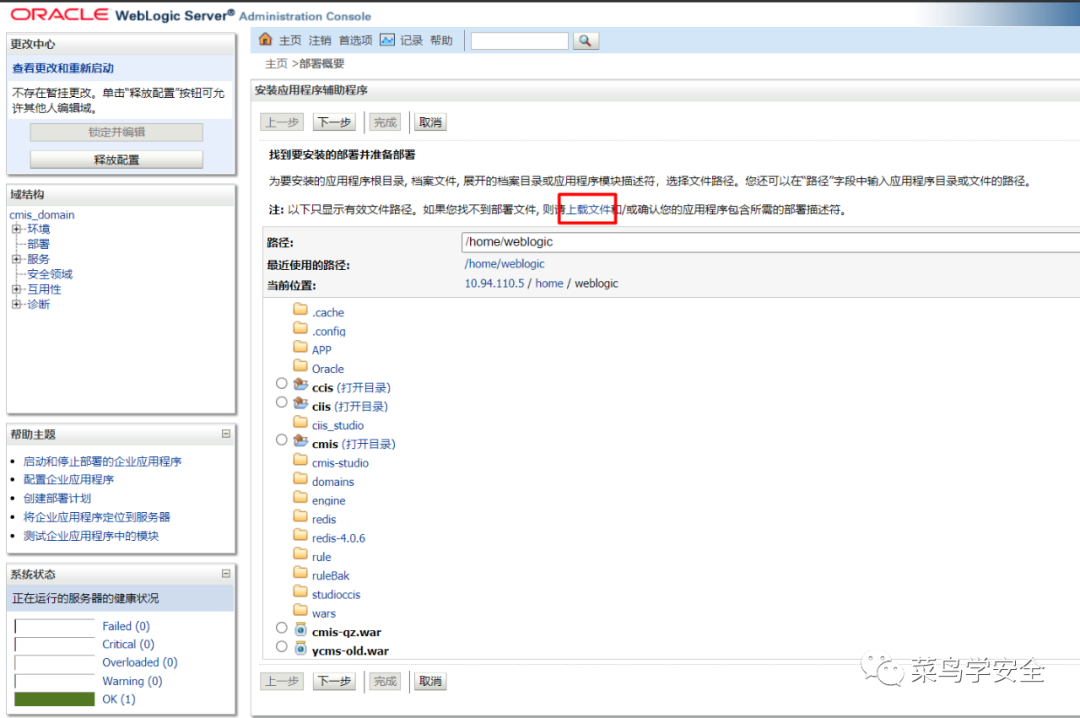

點擊上載文件:

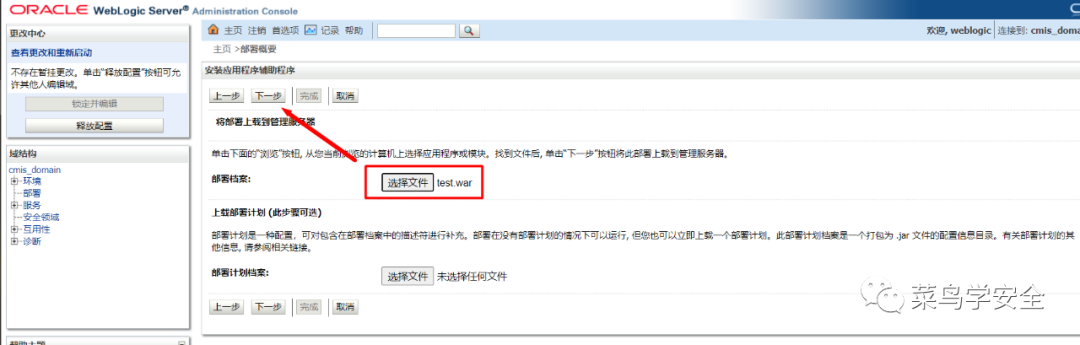

在部署檔案中上傳惡意WAR包文件后,點擊位于上方的下一步:

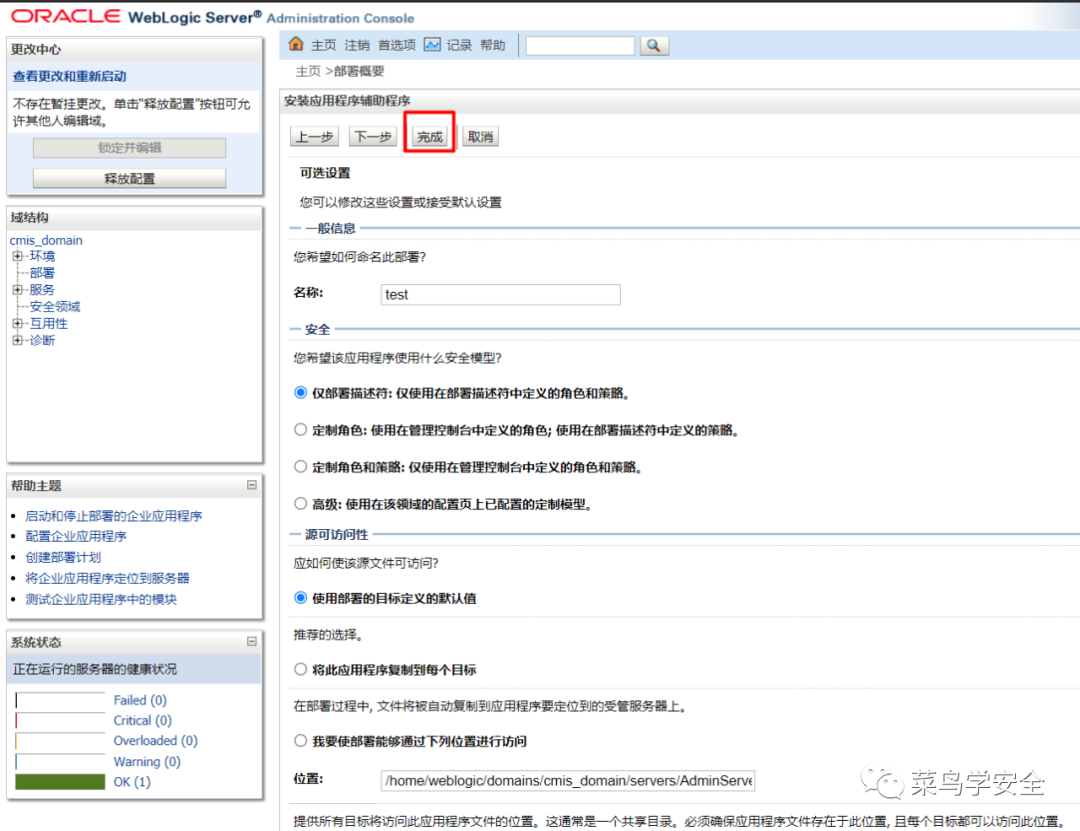

繼續(xù)默認點擊位于上方的下一步,直至遇到并點擊完成:

接著激活更改:

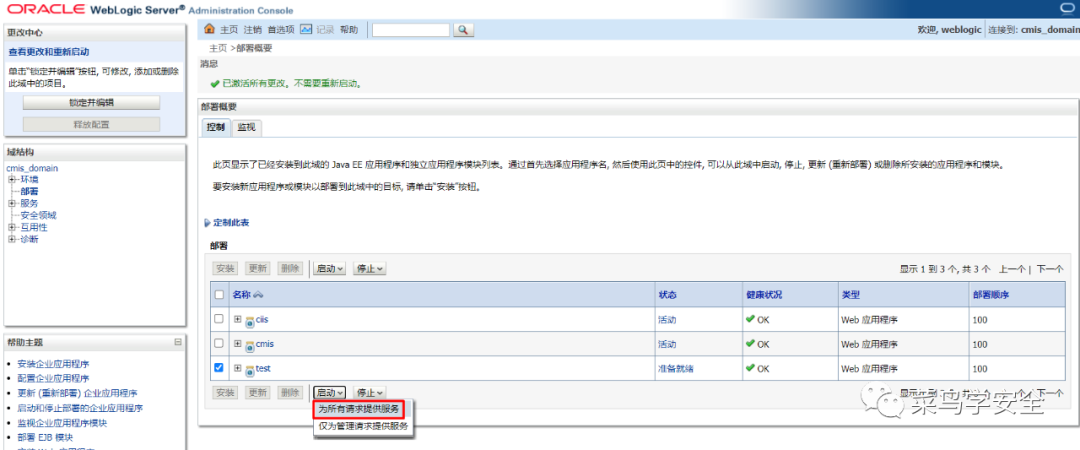

啟動我們部署的WAR包程序:

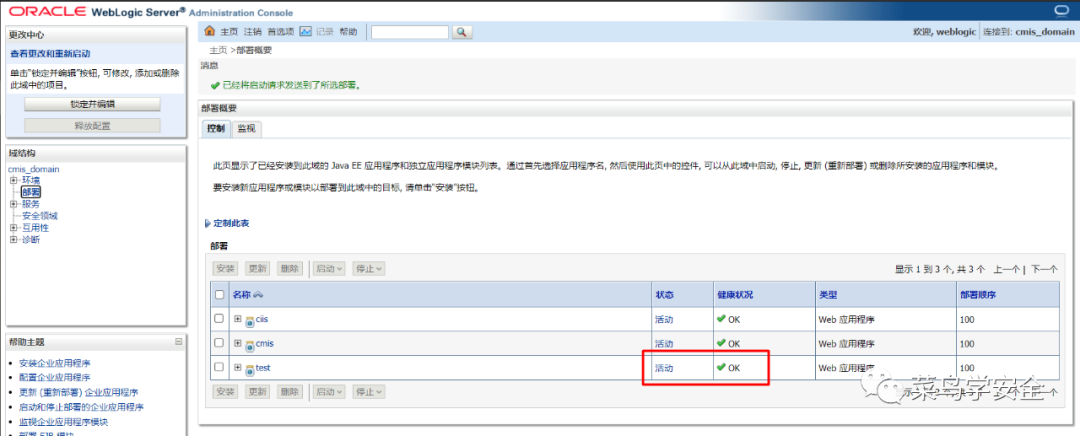

正常啟動之后,如下:

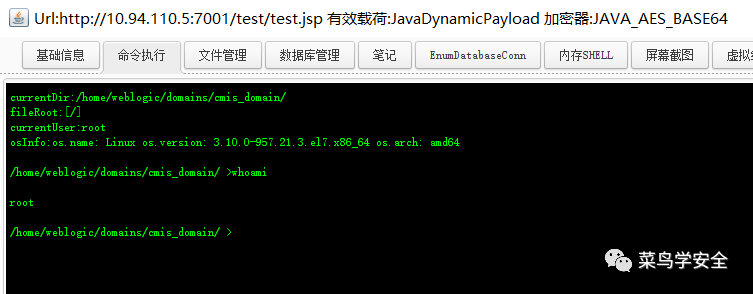

連上:

惡意WAR包制作:

先編寫一個惡意的jsp文件或者使用哥斯拉等工具直接生成,如test.jsp;

將test.jsp壓縮成zip格式的壓縮文件,如test.zip;

直接修改zip壓縮文件的后綴名為war即可,如test.war;

-

Web

+關注

關注

2文章

1304瀏覽量

74461 -

程序

+關注

關注

117文章

3846瀏覽量

85238

原文標題:WebLogic弱口令getshell實戰(zhàn)

文章出處:【微信號:菜鳥學安全,微信公眾號:菜鳥學安全】歡迎添加關注!文章轉載請注明出處。

發(fā)布評論請先 登錄

C#上位機實戰(zhàn)開發(fā)指南

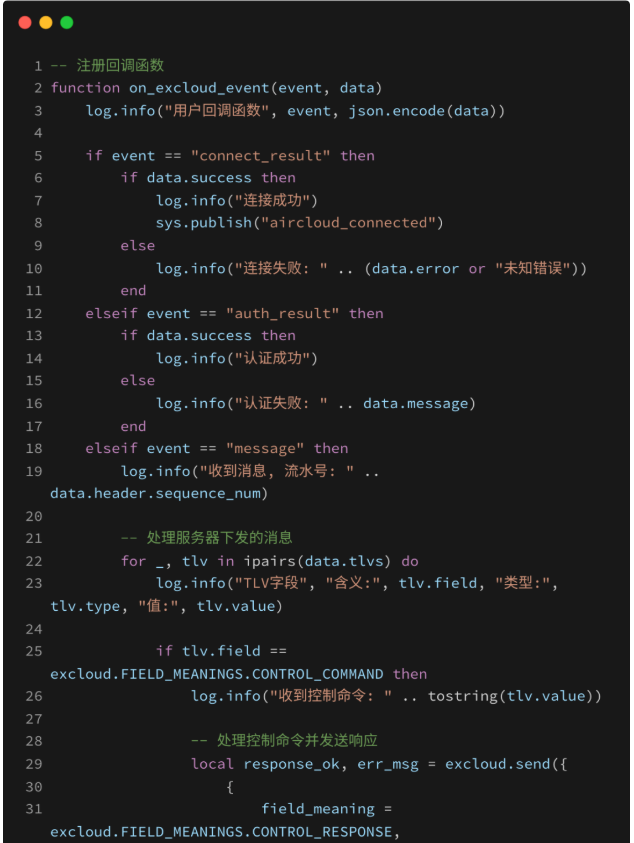

AirCloud平臺+excloud擴展庫:核心功能實戰(zhàn)應用!

弱信號樣品在比表面與孔徑分析中的數(shù)據(jù)處理與增強技巧

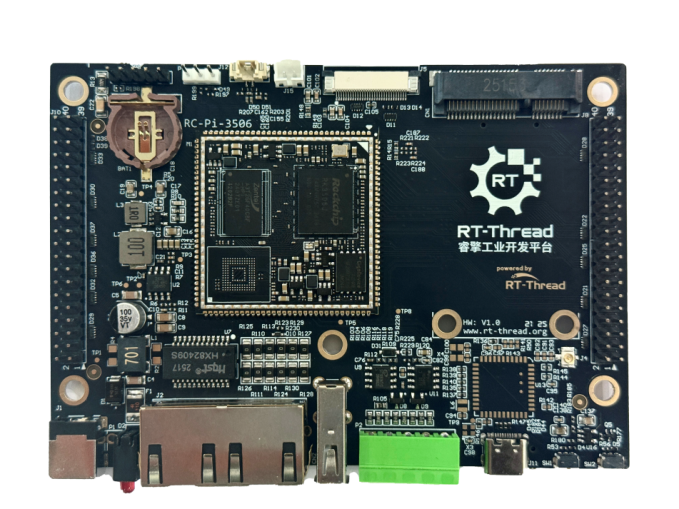

【深圳站圓滿收官】開發(fā)者線下實戰(zhàn),睿擎工業(yè)平臺Workshop精彩回顧!|新聞速遞

深圳站報名火熱進行中!睿擎工業(yè)平臺線下實戰(zhàn) Workshop,親手實戰(zhàn)4小時解鎖工業(yè)級開發(fā)!|活動預告

FX3是否支持配置一個GPIO引腳作為一個弱下拉的輸入?

德思特案例 | 一套設備兼容四大測試場景:全面解析弱網(wǎng)測試方案

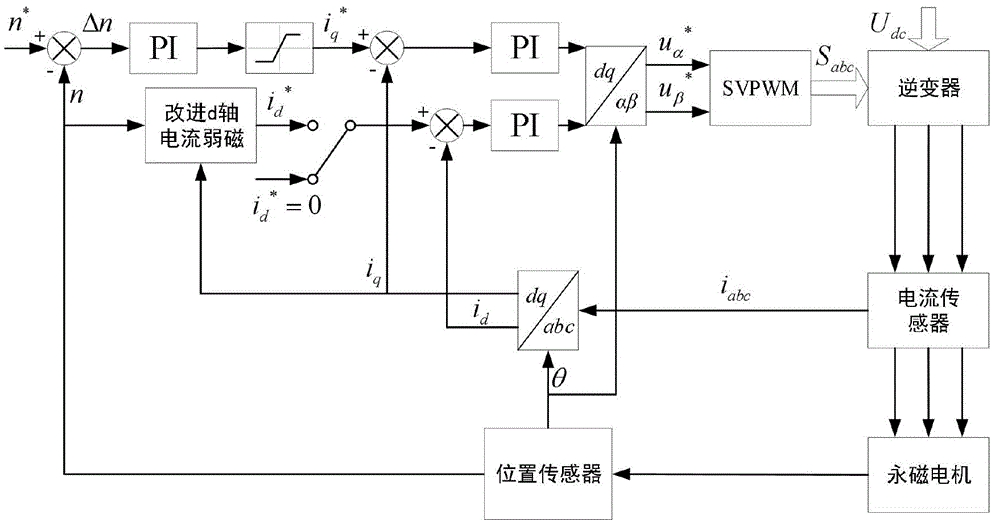

無位置傳感器直流無刷電機弱磁調速控制的優(yōu)化

無刷電機弱磁控制:技術原理與實戰(zhàn)應用

WebLogic弱口令getshell實戰(zhàn)

WebLogic弱口令getshell實戰(zhàn)

評論