在過去幾年中,醫(yī)院和醫(yī)療設施已成功成為網絡騙子的目標,他們希望利用或對醫(yī)療保健部門及其患者造成嚴重破壞。由于該行業(yè)在采用強化醫(yī)療設備和數據系統(tǒng)的技術方面進展緩慢,犯罪分子已經提高了他們的游戲水平。

HealthITSecurity.com 報道稱,今年至少有六家醫(yī)療保健提供者受到勒索軟件攻擊。2019 年 6 月,NEO Urology 遭到攻擊,最終支付 75,000 美元以重新獲得對其系統(tǒng)和數據的訪問權限。2019 年 2 月,針對東南酒精中毒和藥物依賴委員會的勒索軟件攻擊導致他們不得不通知 25,148 名患者他們的數據可能被泄露。這些只是已報告的攻擊;專家認為還發(fā)生了許多其他攻擊,但仍保密。

患者的個人醫(yī)療數據也可能被訪問、出售和用于不法目的。據 CBS News 和 Protenus 報道,2018 年,有 222 家醫(yī)療公司報告了黑客事件,影響了超過 1100 萬條患者記錄。當患者的醫(yī)療記錄和信用卡數據在暗網上出售時,HIPPA 合規(guī)性成為患者最不擔心的隱私問題。

不作為的代價,從電子郵件安全等顯而易見的事情開始,對于醫(yī)療保健組織來說可能是高昂的。據安全情報雜志報道,FBI 在 2017 年發(fā)現 BEC(商業(yè)電子郵件泄露)和電子郵件帳戶泄露是報告的最高損失——造成 15,690 名企業(yè)受害者損失總計 6.76 億美元。

通過保護連接的醫(yī)療設備來智取網絡犯罪分子也變得越來越重要。例如,據 HealthcareIT News 報道,FDA 表示,美敦力公司的幾款胰島素葡萄糖泵(現已召回)可能已被遠程接管并被誘導出現故障,從而導致危險的醫(yī)療保健后果。強化這些設備需要從裝配線上開始,并在整個供應鏈中繼續(xù)進行,從設備內部的處理器和組件到無線更新的軟件。

從原始制造商的裝配線到現場更新,醫(yī)療設備都需要受到保護以免受網絡攻擊。

網絡安全風險也延伸到患者安全。例如,如果 iWatch 或類似的個人健康監(jiān)測設備錯誤地指示一個人的心跳太慢或太快,那么可能發(fā)生的最壞情況是患者可能會不必要地擔心。但是,如果起搏器被劫持,則可能會加快或減慢調節(jié)心臟的電脈沖的讀數,從而影響起搏器的行為。在用于糖尿病患者的血糖監(jiān)測儀的情況下,血糖水平的錯誤指示,再加上不正確的“自動”胰島素劑量,可能會變得致命。

醫(yī)學界如何進行免疫接種以預防襲擊?

我們生活在一個動態(tài)的“物”世界中,每個“物”都有某種形式的連接計算機。通過在每臺設備中構建安全控制和策略,醫(yī)療制造商不僅可以防止源自互聯網的攻擊,還可以確保他們的設備不攜帶在制造過程中注入的隱藏惡意軟件負載。

開始:使用數字證書和在線安全策略更好地了解網站、網絡和數據庫的安全性和實踐,可以確保使用互聯網傳輸和存儲信息、進行在線交易和提供個人數據的醫(yī)療組織免受大多數常見問題的影響黑客攻擊。通過確保每個網站、服務器、移動設備、應用程序和設備都具有經過身份驗證的數字身份(啟用加密通信),公司可以極大地阻止黑客。讓黑客遠離 IT 網絡可以降低網絡內醫(yī)療設備和其他系統(tǒng)受到攻擊的風險。

電子郵件安全方面的進步,例如使用安全/多用途 Internet 郵件擴展 (S/MIME) 證書來保護電子郵件通信,提供針對網絡釣魚攻擊和 BEC 攻擊的保護——防止員工無意中打開來自欺詐者的惡意電子郵件。保護電子郵件為黑客關閉了另一扇門,否則黑客將獲得訪問包含個人和財務數據的網絡或癱瘓并持有系統(tǒng)贖金的權限。

同樣重要的是在設備中構建安全性。這需要保護設備免受攻擊、保護設備完整性和啟用設備身份的安全功能。好消息是,該行業(yè)的制造商、供應商和開發(fā)商越來越多地采用最佳實踐技術來實現聯網設備安全,包括:

? 安全啟動- 提供嵌入式軟件API,確保從初始“開機”到應用程序執(zhí)行的軟件完整性,并使開發(fā)人員能夠安全地對啟動加載程序、微內核、操作系統(tǒng)、應用程序代碼和數據進行編碼。

? 設備身份證書——在制造過程中將數字證書注入設備,使設備在安裝在網絡上時能夠通過身份驗證,然后才能與系統(tǒng)中的其他設備進行通信。這可確保設備不會被欺騙,并防止假冒設備被引入網絡。

? 嵌入式防火墻 - 與實時操作系統(tǒng) (RTOS) 和 Linux 配合使用,以配置和執(zhí)行過濾規(guī)則,防止與未經授權的設備通信并阻止惡意消息。

? 安全元件集成——OEM 和醫(yī)療設備制造商應集成各種安全元件,例如符合可信平臺模塊 (TPM) 的安全元件以提供安全啟動、使用在安全元件中生成的密鑰對的 PKI 注冊以及設備認證。

? 安全遠程更新——在允許安裝固件更新之前驗證固件是否經過身份驗證和未經修改,確保組件未被修改并且是來自原始設備制造商 (OEM) 的經過身份驗證的模塊。

已實施這些安全協(xié)議和技術的醫(yī)療設備開發(fā)商和制造商在防止遠程攻擊使他們的設備和網絡感染惡意軟件或引發(fā)勒索軟件攻擊方面取得了長足的進步。通過采用這些現代安全解決方案,該行業(yè)可確保來自世界各地的子組件和組件,以及內置于其醫(yī)療系統(tǒng)中的各種處理器、電路板、傳感器等也免受黑客攻擊。

保護醫(yī)療設備和信息免受網絡攻擊并非易事,也永遠不會完美。這是一場持續(xù)的戰(zhàn)斗。網絡犯罪分子一直在改進他們的方法并開發(fā)新的、聰明的攻擊媒介。但是,通過緊跟最新的網絡安全趨勢并使用智能安全程序和軟件,制造商、醫(yī)療機構及其患者可以獲得最佳的預防性免疫接種。

審核編輯:郭婷

-

傳感器

+關注

關注

2576文章

55028瀏覽量

791239 -

處理器

+關注

關注

68文章

20250瀏覽量

252209 -

醫(yī)療

+關注

關注

8文章

2000瀏覽量

61593

發(fā)布評論請先 登錄

網絡信號浪涌保護器在通信系統(tǒng)中的關鍵作用

網絡攻擊形態(tài)持續(xù)升級,哪些云安全解決方案更能應對 DDoS 等復雜威脅?

Nordic發(fā)布超低電壓藍牙 SoC nRF54LV10A,醫(yī)療可穿戴設備福音

芯源半導體在物聯網設備中具體防護方案

攻擊逃逸測試:深度驗證網絡安全設備的真實防護能力

恩智浦通過全球醫(yī)療健康網絡安全認證

TVS是如何保護電路免受瞬態(tài)過電壓沖擊的?

網絡電信號防雷電涌保護器的安裝部署方案

讓老舊醫(yī)療設備“聽懂”新語言:CAN轉EtherCAT的醫(yī)療行業(yè)應用

電商API安全最佳實踐:保護用戶數據免受攻擊

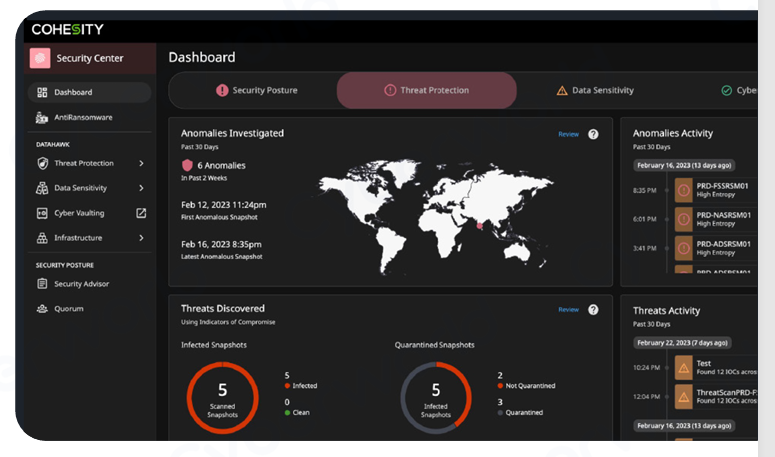

Cohesity DataHawk 加強網絡響應和快速恢復干凈的數據

TCP攻擊是什么?有什么防護方式?

讓醫(yī)療設備「秒懂人心」:CCLink IE轉DeviceNet觸控方案全攻略

為您揭秘工業(yè)網絡安全

樹莓派 VPN 服務器搭建指南(2025版):守護您的在線隱私!

如何保護醫(yī)療設備、服務和數據免受網絡攻擊

如何保護醫(yī)療設備、服務和數據免受網絡攻擊

評論