對于自動駕駛汽車(AV),定位的安全性至關重要,它的直接威脅是GPS欺騙。幸運的是,當今的自動駕駛系統主要使用多傳感器融合(MSF)算法,通常認為該算法有可能解決GPS欺騙問題。但是,沒有任何研究表明當下的MSF算法在GPS欺騙的情況下是否足夠安全。本文專注于生產級別的MSF,并確定了兩個針對AV的攻擊目標,即偏離攻擊和逆向攻擊。為了系統地了解安全性,我們首先分析了上限攻擊的有效性,并發現了可以從根本上破壞MSF算法的接管效果。我們進行了原因分析,發現該漏洞是動態且隨機地出現。利用這個漏洞,我們設計了FusionRipper,這是一種新穎的通用攻擊,可以抓住機會并利用接管漏洞。我們對6條真實的傳感器跡線進行了評估,結果發現,對于偏離和逆向攻擊,FusionRipper在所有跡線上的成功率分別至少達到97%和91.3%。我們還發現,它對欺騙不準確等實際因素具有高度的魯棒性。為了提高實用性,我們進一步設計了一種精巧的方法,該方法可以有效地識別出攻擊參數,兩個攻擊目標的平均成功率均超過80%。我們還將討論可行的的防御方法。

如今,各家公司都在開發自動駕駛汽車,例如level 4的自動駕駛汽車(AV),其中一些公司已經在公共道路上提供服務,例如Google的Waymo提供的自動駕駛出租車TuSimple的一輛和自動駕駛卡車。為了實現駕駛自動化,AV中的自動駕駛(AD)系統不僅需要感知周圍的障礙物,還需要在地圖上對其自身所在位置進行厘米級定位。這種定位在自動駕駛場景下需要保證高度的安全性,因為錯誤定位會直接導致AV車道偏離或走錯路。在高級AD系統中,感知模塊僅用于障礙物檢測,而定位模塊則負責識別道路偏離。意味著即使感知模塊運行正常,也無法阻止由于定位模塊錯誤而造成車道偏離的危險,例如偏離后撞到路邊,跌落懸崖或被其他的車輛撞到,特別是當AV行駛方向相反時。但是,許多學者對于AD系統中的安全性研究集中于AD感知,例如,交通標志上的惡意標簽,這使AD定位的安全性成為一個懸而未決的問題。

一般而言,對于室外定位,GPS是最直接的數據來源,因此對GPS的直接威脅是GPS欺騙,它是一個長期存在但仍未解決的安全性問題。幸運的是,為了實現可靠的定位,當前許多主機廠的AD系統主要使用多傳感器融合(MSF)算法,該算法將GPS輸入與其他傳感器的位置輸入相結合,通常是IMU(慣性測量單元)和LiDAR(光學雷達)。在這種算法中,僅靠GPS數據不能決定具體定位位置,因此主流觀點認為MSF是防止GPS欺騙的最佳解決方案。但是,實際上MSF算法主要是為了提高定位的準確性和魯棒性,而不是為了安全性而設計的。鑒于其在自動駕駛汽車中的廣泛使用以及對道路安全的高度重視,因此必須盡早系統地理解這一點。

為了填補這一關鍵的研究空白,本文中,我們首次對AV中基于MSF的定位的安全性進行了研究。作為此方向上的第一個研究,我們將GPS欺騙作為攻擊媒介,因為它是MSF輸入源中最成熟的攻擊媒介之一。我們專注于生產級MSF實施,即百度Apollo MSF(BA-MSF)。我們認為攻擊目標是使用GPS欺騙引起MSF輸出的較大橫向偏差,即向左或向右偏斜。這可能會導致AV偏離道路或駛入錯誤的道路,我們分別將其稱為偏離攻擊和逆向攻擊。

為了系統地了解安全性,由于BA-MSF以二進制形式發布,因此我們首先通過動態黑盒分析來分析上限攻擊的效果。我們發現,在現實世界中,即使是這種上限攻擊結果,大部分(71%)也只能引起小于50厘米的偏差,這遠遠不能造成偏離或逆向攻擊(分別需要至少90厘米和2.4 米)。這表明MSF確實可以總體上增加GPS定位的安全性。有趣的是,我們還觀察到仍然存在一些上限攻擊結果,這些結果可能會導致超過2米的偏差。對于所有這些結果,我們發現GPS欺騙能夠引起定位偏差成指數級增長。這是因為欺騙的GPS成為融合過程中的主要輸入源,并最終導致MSF拒絕其他輸入源,從而根本上破壞了MSF的設計原理。在本文中,我們稱其為接管效應。然后,我們對其進行原因分析,發現只有在MSF處于相對不確定的時期時才出現這種情況,這是由于動態和不確定性的現實因素(例如傳感器噪聲和算法不準確)共同導致的。

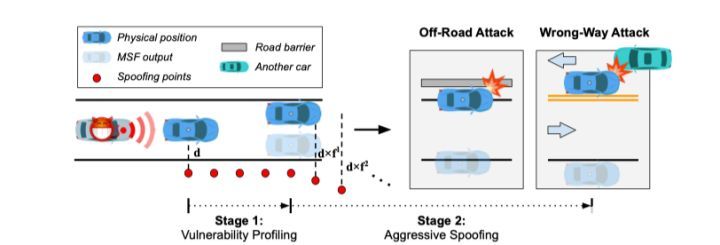

這種接管漏洞對于攻擊者非常有吸引力,因為它們可以利用指數級偏差增長來實現攻擊目標。但是,正如之前發現的那樣,脆弱時期是動態且不確定地出現的。因此,我們設計了FusionRipper,這是一種新穎的通用攻擊,可通過兩個階段來嘗試性地捕獲和利用接管漏洞:(1)漏洞分析(評估何時出現脆弱時期),以及(2)gps欺騙攻擊,利用接管效應攻擊,達到定位偏差指數級增長的目標。

我們測試FusionRipper,并根據來自Apollo和KAIST Complex Urban數據集的6條真實世界的傳感器軌跡對其進行評估。結果表明,當攻擊可持續2分鐘時,對于偏離和逆向攻擊,FusionRipper始終存在一組攻擊參數,分別在所有軌跡中獲得至少97%和91.3%的成功率,成功時間平均超過35秒。為了了解攻擊的實用性,我們用一些實際因素進行評估,例如(1)欺騙信號不準確,以及(2)AD系統控制接管。發現這兩種情況下,攻擊成功率只會受不到4%的影響。

此外,我們觀察到攻擊效果與攻擊參數的選擇有關。因此,為了提高實用性,我們進一步設計了一種精確的攻擊參數配置方法,該方法可以收集有效參數,而在配置過程中不會引起明顯的安全問題,從而保持隱蔽性。在現實世界中的跟蹤結果表明,我們的方法可以有效地識別出攻擊參數,偏離和逆向攻擊的成功率分別為84.2%和80.7%。

01

攻擊目標

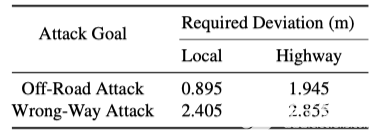

如上文所述,我們考慮的攻擊目標是向受害者AV的定位輸出引入較大的橫向偏差,即向左或向右偏斜。由于所有車輛都需要在其指定的車道內行駛,因此這種橫向偏離會直接威脅到道路安全。特別地,在本文中,我們考慮了針對自動駕駛環境的兩個具體的攻擊目標:偏離攻擊和逆向攻擊。如下圖所示,前者旨在向左或向右偏離,直到受害者駛離道路,而后者則旨在向左偏離,直到受害者駛向相反的行車道。下表列出了實現這兩個目標所需的偏差,這些偏差將在我們的后續安全分析中使用。

我們假設自動駕駛系統被設計為在交通車道的中心行駛,并不斷嘗試糾正與中心的任何偏差。來自學術界和行業的最先進的AD系統都遵循這種設計,并使用橫向控制器在控制模塊中以較高的頻率(例如,Apollo中為100 Hz)強制實施。這意味著,當攻擊者向MSF輸出(例如,圖中的右側)引入偏差時,受害者AV將主動對其進行糾正,從而導致其物理世界位置具有相同的偏差量,但方向相反(例如,在圖的左側)。

02

攻擊模型

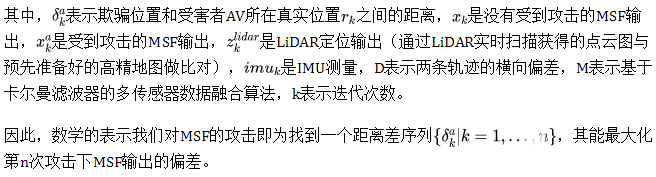

我們可以把上述攻擊建模為以下公式:

在下一部分我們將討論具體的攻擊有效性及接管效應。

fqj

-

傳感器

+關注

關注

2576文章

55041瀏覽量

791345 -

自動駕駛

+關注

關注

793文章

14883瀏覽量

179888

發布評論請先 登錄

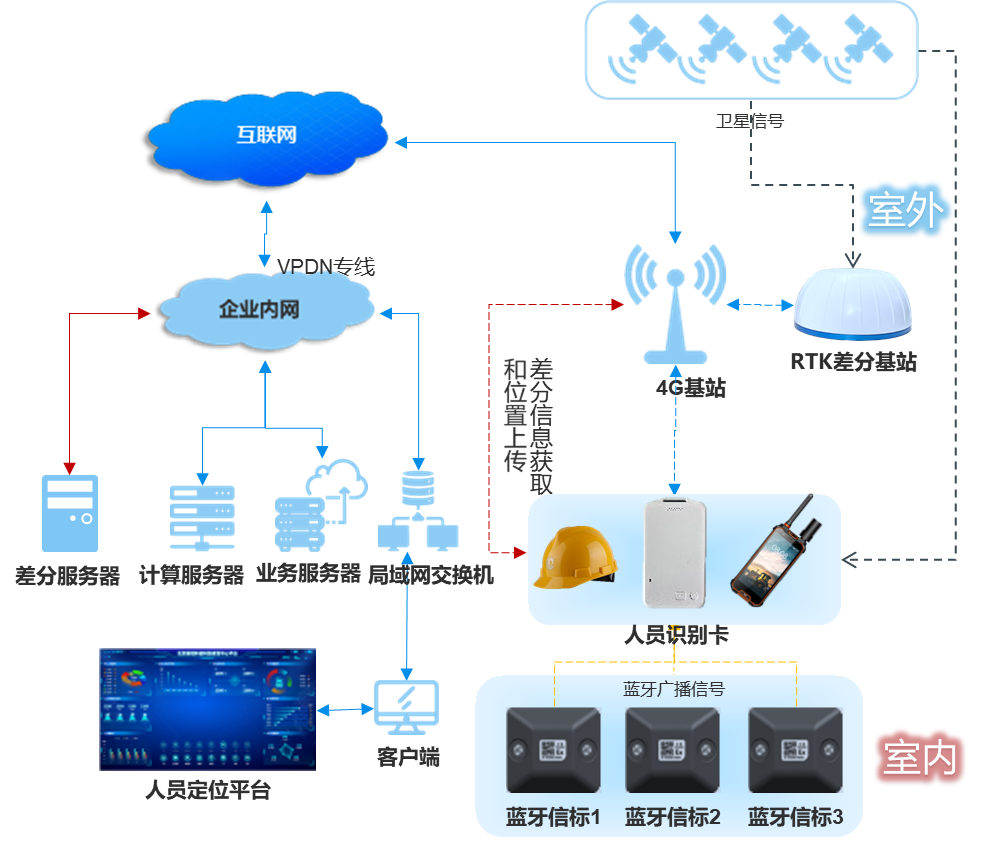

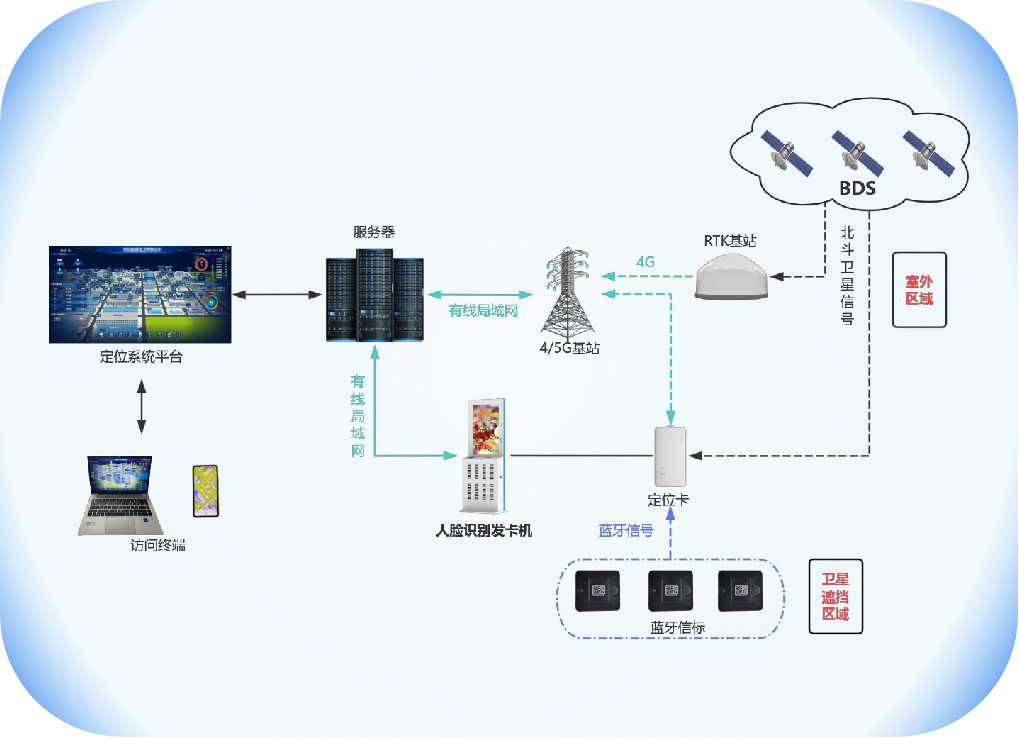

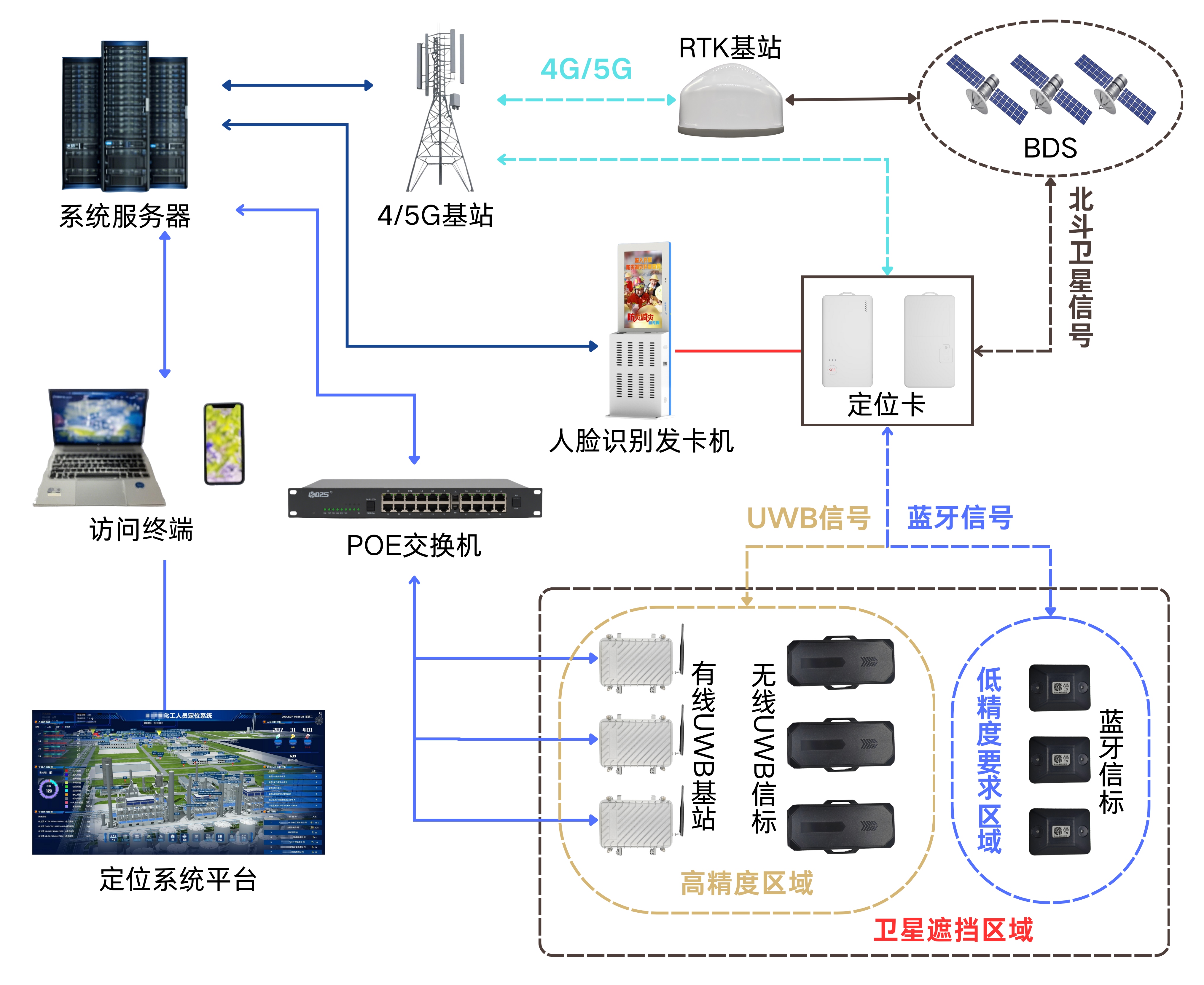

室內外融合定位技術從核心架構、技術原理到部署實施流程等詳解(三)

室內外融合定位技術從核心架構、技術原理到部署實施流程等詳解(二)

室內外融合定位系統從核心架構、技術原理到部署實施流程等詳解(一)

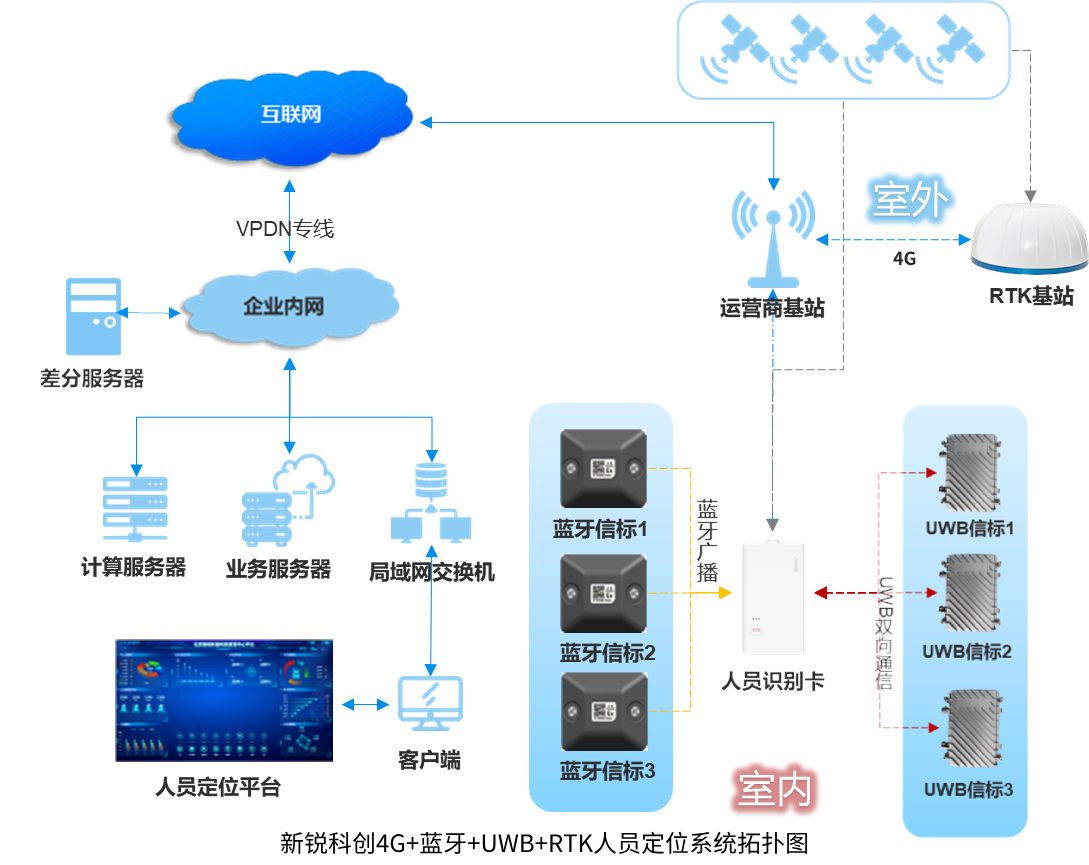

UWB/5G融合定位技術:云翎智能RTK高精度定位設備賦能鐵路隧道施工安全與效率的雙重守護

RTK+藍牙融合定位系統在建筑工地中的優勢

RTK+藍牙融合定位系統在露天礦山的應用

機器人競技幕后:磁傳感器芯片激活 “精準感知力”

露天礦RTK+藍牙融合定位系統解決方案

石油煉化廠融合定位系統:技術解碼與場景應用

室內外電子工牌:北斗與藍牙融合定位的高效應用

露天礦用北斗RTK+UWB+藍牙三融合定位系統優勢解析

多傳感器融合定位是否足夠安全(一)

多傳感器融合定位是否足夠安全(一)

評論