一分錢打車已經成為歷史,不過滴滴的補貼依然在。為了鼓勵司機們接單跑車,滴滴經常會推出多種獎勵活動。包括現金獎勵和燃油獎勵等等。

有些人看上了這些補貼,竟招攬滴滴司機利用平臺漏洞進行虛擬“跑單”騙取錢款。

據報道,近日,一名專門向網約車司機派發虛擬跑單的“派單人”就受到了法律的制裁,被判處有期徒刑十年六個月。

報道稱,這名 “派單人”岳某某在去年2月至12月一年不到的時間里,先后招攬18名網約車司機進行虛擬跑單,涉案金額超80萬元。

所謂“虛擬跑單”,就是指這些虛擬訂單實際上沒有真實乘客,也沒有乘客支付訂單費用。

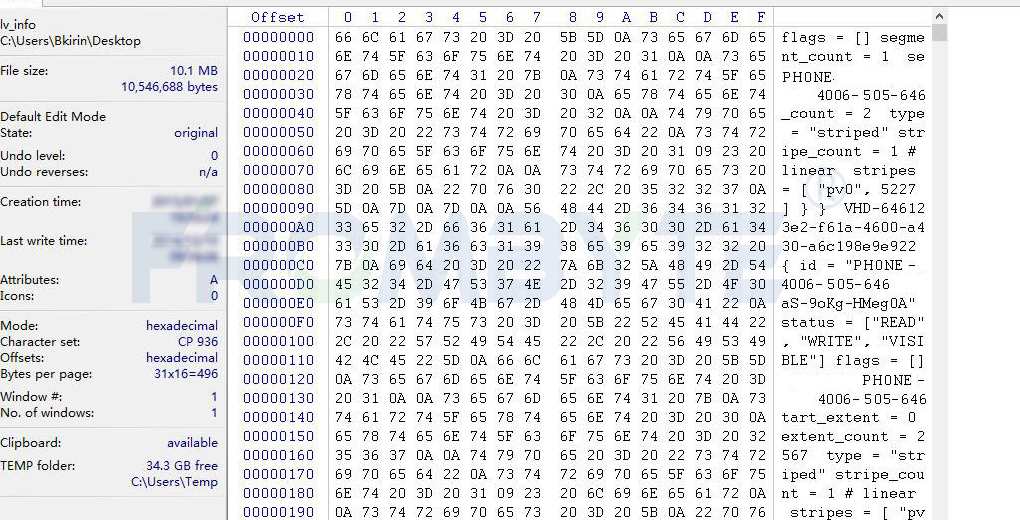

司機接單后,有些是在沒有乘客的情況下進行“空跑”、有的利用軟件的虛擬定位系統虛擬進行在線跑單,以此賺取網約車公司的乘車費用。

責任編輯:pj

聲明:本文內容及配圖由入駐作者撰寫或者入駐合作網站授權轉載。文章觀點僅代表作者本人,不代表電子發燒友網立場。文章及其配圖僅供工程師學習之用,如有內容侵權或者其他違規問題,請聯系本站處理。

舉報投訴

-

軟件

+關注

關注

69文章

5332瀏覽量

91575 -

網約車

+關注

關注

3文章

227瀏覽量

12236 -

滴滴

+關注

關注

1文章

194瀏覽量

13977

發布評論請先 登錄

相關推薦

熱點推薦

curl中的TFTP實現:整數下溢導致堆內存越界讀取漏洞

的條件:必須開啟 TFTP no options 模式,并且需要服務器將塊大小協商到一個極小的值。

攻擊難度高 :利用該漏洞讀取到有價值信息(如密碼、密鑰等)的難度非常高。攻擊者很難精確控制堆內存的布局

發表于 02-19 13:55

行業觀察 | 微軟1月修復112個漏洞,其中1個正被黑客主動利用

套件等多個關鍵領域,需要IT團隊高度重視并有序部署。本月修復的漏洞中,已確認存在1個被主動利用的“零日漏洞”(CVE-2026-20805)。此外,微軟還將多個漏洞

新思科技Silver解鎖FreeRTOS虛擬ECU潛能

實際硬件的開發初期也能啟動開發和測試工作。更重要的是,它能支撐軟件定義汽車(SDV)流程(如持續集成與持續部署),在整個軟件生命周期中均可利用 vECU,實現功能開發和漏洞修復的快速迭代。

海洋生物實驗室利用AI和虛擬現實探索人類記憶

位于馬薩諸塞州的實驗室正在利用 NVIDIA RTX GPU、HP Z 工作站和虛擬現實技術研究人類記憶功能的分子機制。

分析嵌入式軟件代碼的漏洞-代碼注入

隨著互聯網的發展,嵌入式設備正分布在一個充滿可以被攻擊者利用的源代碼級安全漏洞的環境中。

因此,嵌入式軟件開發人員應該了解不同類型的安全漏洞——特別是代碼注入。

術語“代碼注入”意味著對程序的常規

發表于 12-22 12:53

在Ubuntu 虛擬機中使用verilator對蜂鳥E203內核進行仿真

在Ubuntu 虛擬機中使用verilator對蜂鳥E203內核進行仿真

蜂鳥E203是一款基于RISC-V架構的嵌入式處理器核,在開發中需要進行仿真操作來驗證其功能性。本教程將介紹如何利用

發表于 10-27 08:22

無開發板在Linux系統下進行E203內核指令集測試以及跑分程序的測試

完成浮點指令集之前,對微架構進行優化,比較有參考性的指令集測試是coremark和dhrystone跑分程序。跑分程序位于/riscv-tools/fpga_test4sim中。

與第二點的操作相似

發表于 10-24 11:43

沒有開發板的情況下,在Vivado上進行蜂鳥E203的基礎內核的drystone跑分

由于開發板可能不能第一時間拿到手,而這時候我們要開始相關的工作,所以我們需要找到一種方法在沒有開發板下能夠推進進度,本文主要介紹在Vivado下進行drystone的仿真跑分。

創建一個Vivado

發表于 10-24 07:36

行業觀察 | VMware ESXi 服務器暴露高危漏洞,中國1700余臺面臨勒索軟件威脅

網絡安全研究人員發出緊急警告,VMwareESXi虛擬化平臺曝出一個嚴重漏洞CVE-2025-41236(CVSS評分9.3)。該漏洞存在于ESXi的HTTP管理接口中,影響ESXi7

FS8024A USB PD協議SINK端誘騙取電芯片數據手冊

電子發燒友網站提供《FS8024A USB PD協議SINK端誘騙取電芯片數據手冊.pdf》資料免費下載

發表于 06-26 16:11

?3次下載

FS8024A USB PD協議SINK端誘騙取電芯片中文資料

電子發燒友網站提供《FS8024A USB PD協議SINK端誘騙取電芯片中文資料.pdf》資料免費下載

發表于 06-17 15:59

?1次下載

虛擬化數據恢復—XenServer虛擬化平臺上VPS不可用的數據恢復案例

虛擬化環境:

某品牌720服務器中有一組通過型號為H710P的RAID卡+4塊STAT硬盤組建的RAID10,上層部署Xen Server服務器虛擬化平臺。虛擬機安裝的Windows

如何在Centos系統中部署KVM虛擬化平臺

KVM 通過將 Linux 內核轉換為一個裸機(bare-metal)管理程序(hypervisor),使得用戶可以在單一物理主機上運行多個虛擬機(VM),每個虛擬機都擁有獨立的操作系統和資源。這樣的架構不僅提高了硬件資源的利用

如何利用iptables修復安全漏洞

隨著網絡安全威脅的不斷增加,安全中心掃描越來越頻繁。尤其是在大數據安全中心的漏洞報告中,許多漏洞在生產環境中無法通過服務升級來修復。

最新爆料:滴滴司機利用平臺漏洞進行虛擬“跑單”騙取錢款

最新爆料:滴滴司機利用平臺漏洞進行虛擬“跑單”騙取錢款

評論