隨著世界范圍內(除了中國)新冠疫情的大流行,許多教育機構都開設了網絡教育平臺,不過這些教育機構并沒有專業的網絡安全措施,使在線教育面臨網絡攻擊的風險增加。

實際上,在6月份,Microsoft Security Intelligence報告稱,在過去的一個月中,在企業遭遇的770萬次惡意軟件攻擊中,教育行業占了61%,比其他任何行業都多。除惡意軟件外,教育機構還面臨著數據泄漏和侵犯學生隱私的風險。比如就有人開始利用Zoom的安全性漏洞闖入私人會議,據報道最近有幾起在線教育被淫穢評論或色情內容被打斷的事件。

隨著開學季的來臨,數字教育的規模將繼續擴大。實際上,所有美國中小學生中有一半將使用完全在線教育。即使是那些重新開放的教育機構,也正在部署某種網絡教育模型,例如在線進行大型講座。而且,第二輪冠狀病毒的攻擊仍然存在,這意味著將來仍可能大規模關閉實體學校。

為此,卡巴斯基的研究人員仔細研究了學校和大學面臨的網絡風險,以便教育者可以提前做好準備,并采取必要的預防措施來確保安全。

本文研究了幾種不同類型的攻擊,包括與在線教育平臺和視頻會議應用程序有關的網絡釣魚頁面和電子郵件,以這些相同應用程序的名義偽裝的攻擊以及影響教育行業的分布式拒絕服務(DDoS)攻擊。

流行的在線教育平臺/視頻會議應用程序隱藏著各種攻擊

卡巴斯基安全網絡(KSN)系統用于處理與卡巴斯基用戶自愿共享的網絡安全攻擊有關的匿名數據,對兩個時期的數據進行了對比:2019年1月至6月和2020年1月至6月。

使用KSN,研究人員搜索了與各種攻擊關聯在一起的文件,這些文件包含以下平臺/應用程序:

Moodle:世界上最受歡迎的教育管理系統(LMS)。教育者使用它來構建在線課程,主持課程并創建活動。

Blackboard:另一個受歡迎的LMS,它提供了一個虛擬的教育環境,教育工作者可以在其中建立完全數字化的課程或創建其他活動來補充親自指導。

Zoom:一個高度流行的在線協作工具,提供免費的視頻會議功能。今年春季,許多教育工作者使用Zoom進行在線課程。

Google課堂:一個專門為教育工作者設計的網絡服務,用于主持課程,生成作業并跟蹤學生的進度。

Coursera:一個流行的在線教育平臺,提供各種開放式在線課程,證書,甚至學位課程。

edX :提供給全球用戶的開放式在線課程的提供商。

Google Meet :一個類似于Zoom的視頻通信服務,可用于主持會議和在線課程

結果顯示了在2019年1 - 6月和2020年1 - 6月期間,很過攻擊者偽裝成上述平臺/應用對用戶發起攻擊。

分布式拒絕服務(DDoS)攻擊

卡巴斯基使用卡巴斯基DDoS情報系統跟蹤DDoS(分布式拒絕服務)攻擊,該系統是卡巴斯基DDoS保護的一部分,可攔截并分析木馬從C&C服務器接收的命令。該系統是主動的,不是被動的,這意味著它不等待用戶設備被感染或命令被執行。每個“唯一目標”代表一個遭到攻擊的特定IP地址。

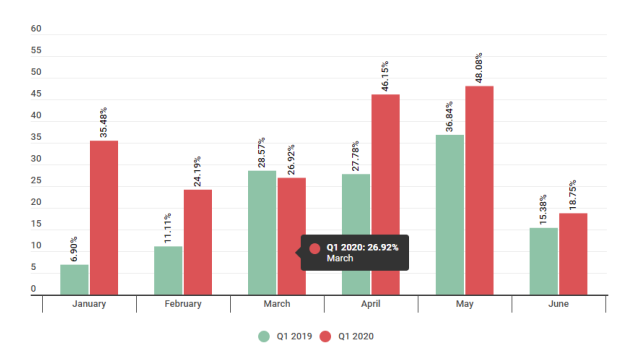

以下報告顯示了卡巴斯基DDoS情報系統在2019年第一季度和2020年第一季度記錄的DDoS攻擊中影響教育資源的百分比。

與2019年1月相比,2020年1月影響教育資源的DDoS攻擊數量增加了550%。

從2月到6月的每個月中,影響教育資源的DDoS攻擊數量在2020年的攻擊總數中比2019年同期增加350%-500%。

從2020年1月到2020年6月,受到流行在線教育平臺/視頻會議應用程序的幌子而遭受各種攻擊攻擊的唯一身份用戶總數為168550,與2019年同期相比增長了20455%。

從2020年1月到2020年6月,最常用的誘餌平臺是Zoom,其中有5%的用戶通過包含Zoom名稱的文件遇到了各種攻擊。第二個最常用的引誘平臺是Moodle。

到目前為止,2020年遇到的最常見攻擊是下載程序和廣告軟件,占注冊感染嘗試總數的98.77%。在2020年以流行網絡課程平臺為幌子傳播的攻擊中,登記的嘗試感染次數最多的國家是俄羅斯(21%),其次是德國(21.25)。

在線教育平臺/視頻會議應用程序的網絡釣魚風險

網絡釣魚是教育機構中最古老,最流行的一種攻擊形式,這并不奇怪。實際上,在攻擊者將攻擊目標轉向遠程教育后,大量流行網站(如Google Classroom和Zoom)的釣魚網站開始出現。從4月底到6月中旬,Check Point Research發現已注冊了2449個與Zoom相關的域,其中32個是惡意域,而320個是“可疑”域。可疑域還注冊了Microsoft Teams和Google Meet。登陸這些網絡釣魚頁面的用戶通常被誘騙點擊下載惡意程序的URL,或者可能被誘騙輸入其登錄憑據,這會將這些憑據泄露給攻擊者。

這些攻擊者甚至可能在訪問攻擊目標的帳戶后,甚至可以將用戶的登錄憑據用于各種惡意目的,比如發起垃圾郵件或網絡釣魚攻擊,由于人們經常重復使用密碼而獲得對其他帳戶的訪問權限,或者收集更多個人身份信息以用于將來的攻擊或試圖竊取資金。

大多數大學還擁有自己的平臺,學生和教職員工可以登錄該平臺訪問重要資源和各種學術服務。去年春天,一些攻擊者甚至通過為各自的學術登錄頁面創建釣魚頁面來針對特定的大學。

除了假冒網頁外,網絡攻擊者還發送了越來越多的與這些平臺相關的網絡釣魚電子郵件。這些用戶告訴用戶他們錯過了會議,課程被取消或是時候激活他們的帳戶了。當然,如果他們打開電子郵件并點擊任何鏈接,就有可能下載各種惡意軟件。

在線教育平臺的網絡攻擊

傳播偽裝成流行的視頻會議應用程序和在線課程平臺的攻擊的常見方法是將惡意程序嵌入在合法的應用程序安裝程序中。

用戶可以通過多種方式碰到這些惡意安裝程序,一種方法是通過網絡釣魚網站偽裝成看起來像合法平臺的網站,如上所述。那些無意中進入錯誤頁面的用戶在試圖下載他們認為是真正的應用程序時,就會受到惡意軟件或廣告軟件的攻擊。另一種常見的方式是通過網絡釣魚郵件偽裝成特別優惠或來自平臺的通知。如果用戶點擊電子郵件中的鏈接,那么他們就有下載不需要的文件的風險。

從2019年1月到2019年6月,通過本報告的方法部分指定的平臺傳播的各種攻擊的唯一身份用戶數量為820。

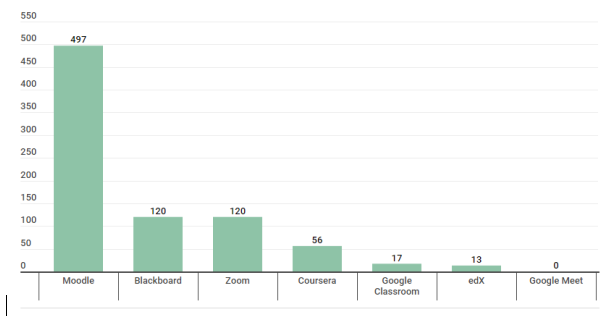

2019年1月至6月(偽裝成流行的在線教育/視頻會議平臺)遇到各種攻擊的獨特用戶數量

最受歡迎的誘餌是Moodle,其中Blackboard和Zoom其次。

但是,到2020年,由于流行的在線教育平臺而變相遭受各種攻擊的用戶總數躍升至168550,增長了20455%。

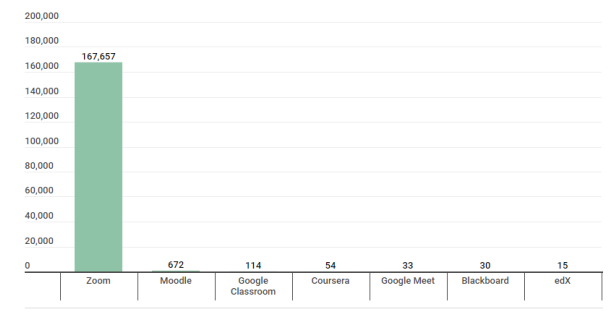

2020年1月-6月,偽裝成流行的在線教育/視頻會議平臺的獨特用戶數量受到各種攻擊的攻擊

Zoom是最常被用作誘餌的平臺,有99.5%的用戶遇到了以其名稱偽裝的各種攻擊。考慮到Zoom成為了首選的視頻會議平臺,這不足為奇。到2020年2月,該平臺的新增用戶(222萬)比其在2019年全年(199萬)要多。截至4月30日,該公司聲稱每天有3億人參加會議。鑒于其非常受歡迎,因此將其作為惡意攻擊者的首選目標是合乎邏輯的。而且,由于有數百萬用戶希望下載該應用程序,其中至少有一部分會遇到假冒的安裝程序或安裝文件。

仔細研究2020年攻擊趨勢

遇到的攻擊類型:

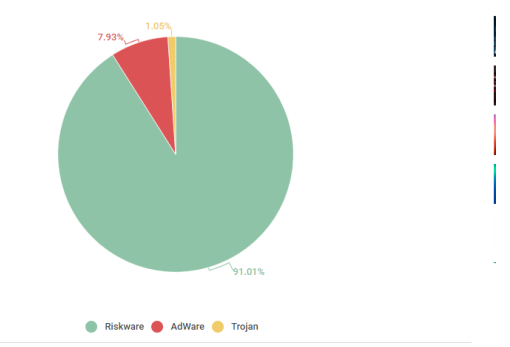

2020年1月至6月,用戶偽裝成流行的在線教育/視頻會議平臺,構成不同類型攻擊的百分比分布

到目前為止,以合法的視頻會議/在線教育平臺為幌子傳播的最常見攻擊不是病毒(99%)。非病毒文件通常分為兩類:風險軟件和廣告軟件。廣告軟件會用不需要的廣告轟炸用戶,而風險軟件則包含各種文件(從瀏覽器欄和下載管理器到遠程管理工具),這些文件可能在未經用戶許可的情況下對用戶的計算機執行各種操作。

大約1%的感染嘗試來自各種特洛伊木馬家族,惡意文件使網絡攻擊者能夠執行從刪除和阻止數據到中斷計算機性能的所有操作。遇到的某些特洛伊木馬程序是密碼竊取程序,旨在竊取用戶的憑據,而其他的則是投遞程序和下載程序,兩者都可以在用戶的設備上提供進一步的惡意程序。

遇到的其他攻擊是后門,使攻擊者可以遠程控制設備并執行任意數量的任務。利用漏洞,利用操作系統或應用程序中的漏洞來獲得未經授權的訪問/使用。

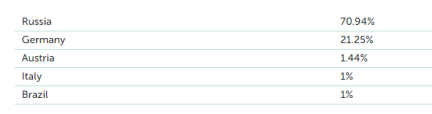

登記感染嘗試次數最多的五個國家如下:

對于以流行的在線教育/視頻會議平臺為幌子傳播的攻擊,俄羅斯感染用戶的嘗試次數最多(70.94%),其次是德國(21.25%)。兩國都于3月中旬關閉了學校,使遠程教育成為數百萬師生的唯一選擇。此外,視頻會議在德國已變得非常流行,超過一半的德國人定期將其用作工作或上課。考慮到Zoom在全球范圍內的普遍流行,很大一部分德國人最有可能使用該平臺。

DDoS攻擊

4月,一所土耳其大學在考試中遭到DDoS攻擊后被迫完全離線40分鐘。 6月,在DDoS攻擊影響了其在線測試平臺之后,美國東北的一所主要大學的考試也發生了中斷問題。這只是在學校被迫過渡到緊急遠程教育后開始出現的更大趨勢的兩個例子:針對教育部門的DDoS攻擊的增加。

總體而言,與2019年第一季度相比,2020年第一季度全球DDoS攻擊總數增加了80%。其中很大一部分歸因于針對遠程電子教育服務的攻擊數量的增加。

影響教育資源的DDoS攻擊總數的百分比:2019年第一季度與2020年第一季度的比較

與2019年第一季度相比,在2020年第二季度的每個月中(除三月份外),影響所有教育資源的DDoS攻擊所占百分比穩步上升。從2020年1月到2020年6月發生的DDoS攻擊總數來看,影響教育資源的DDoS攻擊數量與2019年同期相比增加了至少350%。

總結

首先,新冠疫情尚未結束。許多學生至少還有很長一段時間要進行虛擬教育,而一些決定開學的學校已經決定只恢復在線課程。即使大流行確實結束了,大多數人也同意在線教育不會完全消失。實際上,甚至在新冠疫情流行之前,一些大學就已經開發了混合課程(線下體驗和在線課程的結合)。越來越多的學術機構正在考慮將其作為未來教育計劃的一種選擇。

但是,只要在線教育繼續變得越來越流行,網絡攻擊者就會試圖利用這一事實為自己謀取利益,這意味著教育機構將繼續面臨越來越多的網絡風險。

責編AJX

-

網絡安全

+關注

關注

11文章

3489瀏覽量

63408 -

網絡攻擊

+關注

關注

0文章

332瀏覽量

24634 -

智慧教育

+關注

關注

0文章

183瀏覽量

6968

發布評論請先 登錄

兆芯亮相第十五屆網絡安全漏洞分析與風險評估大會

碎片化網絡安全監管正增加移動運營商成本與風險

人工智能時代,如何打造網絡安全“新范式”

攻擊逃逸測試:深度驗證網絡安全設備的真實防護能力

恩智浦通過全球醫療健康網絡安全認證

ADI解讀機器人控制系統中的安全風險和有效安全措施 為機器人技術的未來發展筑牢安全防線

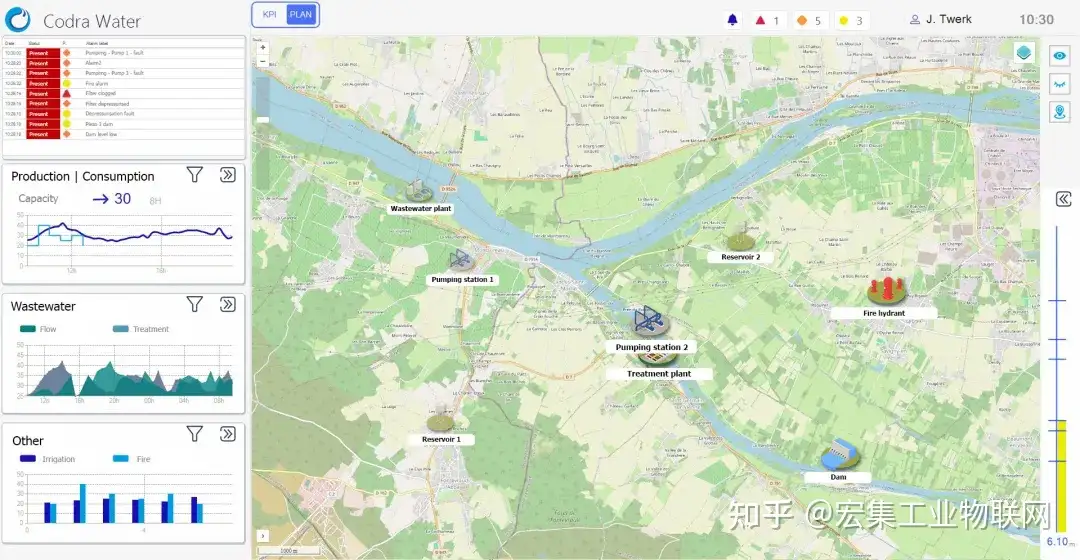

宏集分享 | 在萬物互聯的時代,如何強化網絡安全,更有效地保護工業基礎設施?

網絡安全從業者入門指南

洞察分享 在萬物互聯的時代,如何強化網絡安全,更有效地保護工業基礎設施?

Chiplet商業化將大幅增加網絡威脅

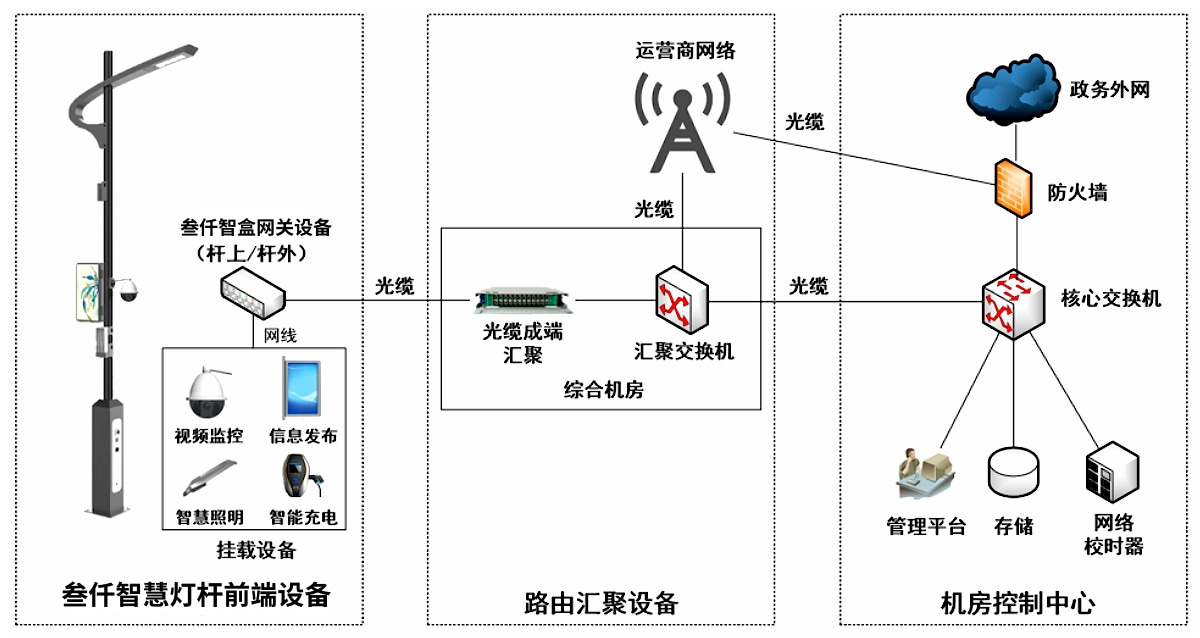

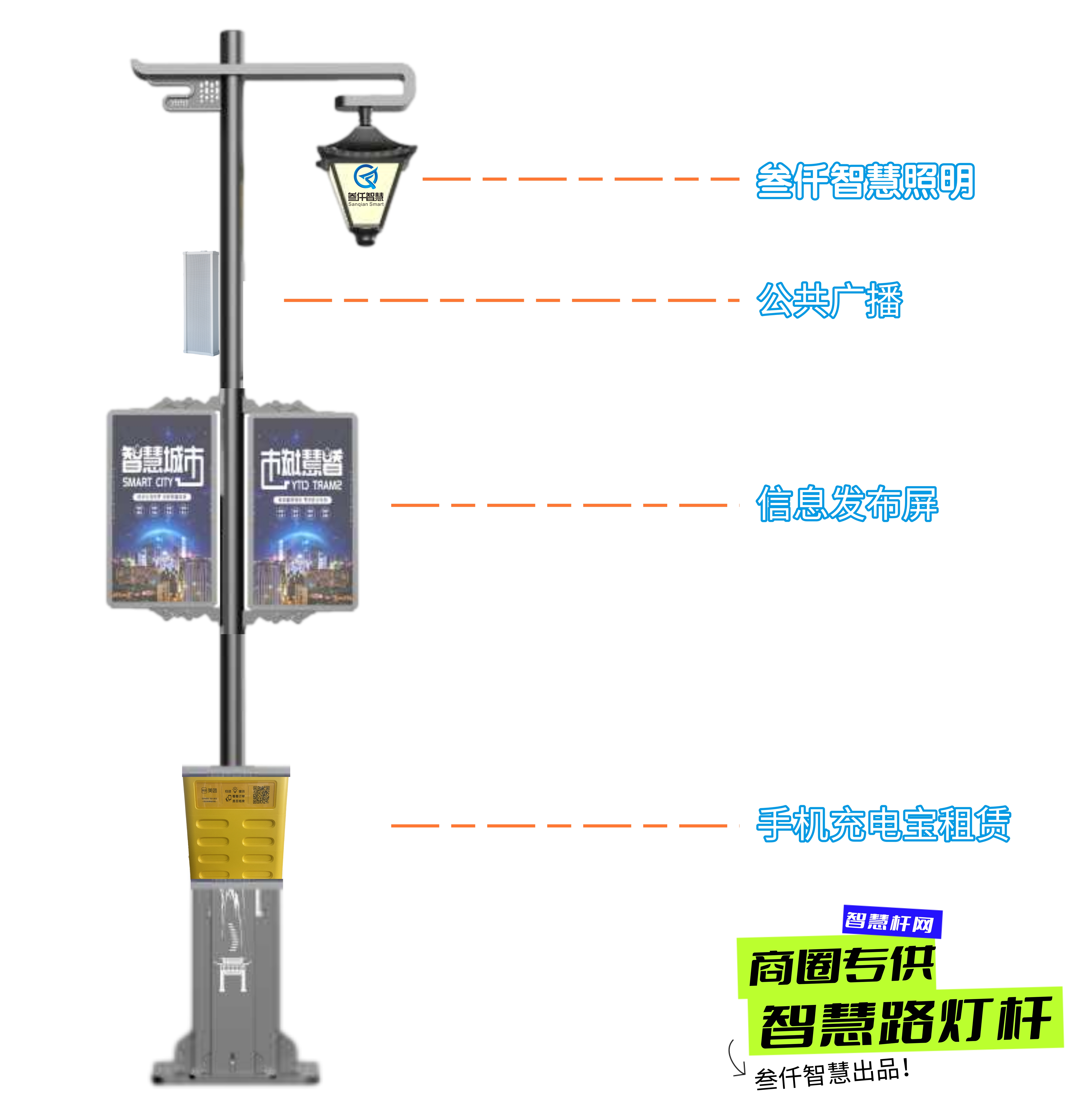

筑牢智慧路燈桿的網絡安全防線

為您揭秘工業網絡安全

直面網絡安全挑戰,“明陽安全自組網” 打造全方位防御體系

沒有相應的網絡安全措施,在線教育面臨網絡攻擊的風險大大增加

沒有相應的網絡安全措施,在線教育面臨網絡攻擊的風險大大增加

評論