屏障”退化為普通的“網絡節點”。

靜默滲透風險:靜默滲透使攻擊者能夠長期潛伏于內網而不被察覺。這種“隱身”狀態為其進行橫向移動、權限提升和數據竊取等后續攻擊提供了極大便利,顯著提升了安全風險的等級。

攻擊鏈

2025-11-17 16:17:10

嵌入式系統設計師學習筆記二十一:網絡安全基礎①——網絡攻擊網絡攻擊分為兩種:被動攻擊和主動攻擊被動攻擊:指攻擊者從網絡上竊聽他人的通信內容。通常把這類攻擊成為截獲。典型的被動攻擊手段:流量分析:通過

2021-12-23 07:00:40

我有一塊Xilinx 的FPGA板子,兩塊 VLX5 LX330的v5芯片,一塊VLX FF1513 的V4芯片,還有一塊ARM9的芯片。帶一個網口。這玩意閑置了很久,放在哪兒也是放著,能不能搞成一個比特幣挖礦機呢?搞成了效率大概能達到多少?

2013-11-24 11:38:39

,以便更好地維護網絡安全。當前路由器提供了豐富的安全特征,通過這些安全特征,可以很大程度上控制DDoS攻擊的泛濫。 1、源IP地址過濾 在ISP所有網絡接入或匯聚節點對源IP地址過濾,可以有效減少或

2013-07-17 11:02:27

行業VIP卡充值等,都存在一定的風險,關鍵要看開展該業務所屬的企業的信譽如何。還是那句話:投資有風險,入行需謹慎!想投資虛擬幣挖礦?不妨從礦機托管開始!礦機托管業務一般有哪些優勢?投資礦機托管業務,比起

2018-06-04 11:14:42

如果主節點使用AD2433,從節點使用AD2428,會不會有什么風險點?晚上找不到AD2433的數據手冊,感謝各位把遇到的問題提前預警一下。

萬分感謝!

2025-04-15 07:09:56

挖礦就是指用比特幣挖礦機獲得比特幣,也就是用于賺取比特幣的計算機。如果能夠獲取比特幣,是能夠賺錢的。這類計算機一般有專業的挖礦芯片,多采用安裝大量顯卡的方式工作,耗電量較大。計算機下載挖礦軟件然后

2021-07-23 08:38:03

搭建完比特幣體系后就從互聯網上徹底消失了。 中本聰以開放、對等、共識、直接參與的理念為基準,結合開源軟件和密碼學中塊密碼的工作模式,在P2P對等網絡和分布式數據庫的平臺上,開發出比特幣發行、交易和賬戶

2013-12-15 11:17:12

新型虛擬幣交易平臺開發,場外交易平臺開發,咨詢捷森科技王女士:186-1561-4062,q:282030-8734虛擬幣交易平臺開發帶挖礦程序礦機程序帶支付寶接口app開發。 對于部虛擬貨幣

2017-12-11 10:43:13

蟲洞攻擊是一種針對無線傳感器網絡路由協議的特殊攻擊,一般由至少兩個合謀節點協同發起。合謀節點通過建立起一條高帶寬高質量的私有信道來對數據進行吸引和傳輸,通過擾亂路由分組的傳輸達到破壞網絡正常運行

2020-04-15 06:24:05

惡意攻擊,極大提高網絡安全而降低由于網絡惡意攻擊帶來的風險。目前,高防服務器在骨干節點上都設置了各種防御手段,能夠無視CC攻擊、防御DDOS攻擊,基本上能夠實現無視任意網絡攻擊。高防服務器還會過濾假

2019-05-07 17:00:03

提出了一種基于模擬攻擊的網絡安全風險評估分析方法.在提取目標系統及其脆弱性信息和攻擊行為特征的基礎上,模擬攻擊者的入侵狀態改變過程,生成攻擊狀態圖,并給出其生成算

2010-01-09 15:36:05 14

14 基于流量的攻擊可能對復雜網絡造成嚴重破壞,現有研究主要針對節點攻擊。該文分析了部分邊失效時,復雜網絡的脆弱特性。此外,分析了時機策略和網絡規模對邊失效的影響。

2010-02-10 12:12:35 8

8 CANopen主節點除具備CANopen設備的基本條件外,還需具備NMTMaster的功能,即對CANopen網絡進行管理。對CANopen主節點的實現提出三種方案:方案1:在CANopen-Chip基礎上開發CANopen主站。

2010-12-20 21:45:30 79

79 摘要:無線傳感器網絡部署在敵方區域時,節點可能被俘獲,其信息被復制并散布到網絡中進行破壞活動.這種攻擊隱蔽,破壞力較強.本文提出了基于分區的節點復制攻擊檢測方法,通過將部署區域分區,并建立基于跳數的坐標,可有效檢測節點復制攻擊.仿真實驗表

2011-02-14 16:28:49 27

27 將動態網絡的演化思想應用于計算機網絡風險評估中,提出了基于攻擊事件的動態網絡風險評估框架。整個框架首先在靜態物理鏈路的基礎上構建動態訪問關系網絡,隨后提出的Timeline算法可以利用時間特性有效地

2017-11-25 11:42:42 0

0 想要開始挖礦,我們至少需要有些必要的準備,否則到最后你會得不償失。需要準備顯卡、比特幣錢包、挖礦軟件等。由于GPU擁有非常可觀的運算能力,所以顯卡是很好的“挖礦”設備。顯卡最好是 AMD ATI 的顯卡,N卡不成,速度沒有A卡的效果好,當然等級越高越好。

2017-12-16 11:18:40 33683

33683 比特幣是一種數字貨幣。由于其生產需要大量的計算機算法,使用它出現了經濟效益。按照目前的交易市場價格,一個比特約合3810元人�民�幣。這么大的經濟價值也使得人們趨之趨之若鶩,想生產比特幣,那就要比特幣挖礦機,那么比特幣挖礦機多少錢?2017比特幣挖礦機配置是什么?

2017-12-17 09:31:18 25790

25790 比特幣挖礦機是什么?經常聽說比特幣,比特幣挖礦機。小編跟大家科普一下關于比特幣的知識。比特幣挖礦機,就是用于賺取比特幣的電腦,這類電腦一般有專業的挖礦芯片,多采用燒顯卡的方式工作,耗電量較大。

2017-12-19 15:23:01 2028

2028 比特幣挖礦機,就是用于賺取比特幣的電腦,這類電腦一般有專業的挖礦芯片,多采用燒顯卡的方式工作,耗電量較大,同時它也可以作為一套發燒游戲主機使用。

2017-12-19 16:06:02 152889

152889 比特幣挖礦機就是一臺高配電腦,但是只是用來完成挖礦軟件的算法。比特幣據說是日本科學家山本聰發明的一種虛擬貨幣,利用一系列的復雜的算法最終得到的一竄代碼。挖礦軟件就是比特幣的算法。普通的電腦是不能運行這個軟件的,一方面配置低,容易燒。另外,運算速度慢,競爭不過專業的挖礦機。

2017-12-19 16:55:19 24706

24706

本文主要介紹了什么是比特幣挖礦、比特幣挖礦原理、挖礦為什么需要使用定制集成電路以及怎樣集群挖礦,其次還詳細的介紹了比特幣挖礦詳細教程

2017-12-21 10:06:49 5065

5065

比特幣挖礦機,就是用于賺取比特幣的電腦,這類電腦一般有專業的挖礦芯片,多采用燒顯卡的方式工作,耗電量較大。用戶用個人計算機下載軟件然后運行特定算法,與遠方服務器通訊后可得到相應比特幣,是獲取比特幣的方式之一。

2017-12-21 15:22:55 1584

1584 近幾年,隨著吉比特幣的價格持續巨高,比特幣挖礦的耗電量也越來越大。本文主要介紹了比特幣挖礦機特點、比特幣挖礦機功率功耗以及比特幣挖礦機耗電量不斷增大的原因。

2017-12-21 16:13:40 66929

66929 比特幣挖礦機,就是用于賺取比特幣的電腦,這類電腦一般有專業的挖礦芯片,多采用燒顯卡的方式工作,耗電量較大。用戶用個人計算機下載軟件然后運行特定算法,與遠方服務器通訊后可得到相應比特幣,是獲取比特幣的方式之一。

2017-12-21 16:35:43 49501

49501 近日許多的電腦用戶反映正常使用電腦時經常會出現死機卡頓等情況。有人表示可能遇上了最近最隱秘的網絡僵尸攻擊。比特幣挖礦木馬利用用戶電腦進行瘋狂斂財,據悉僵尸網絡已經獲利超300萬人民幣。如何防范“挖礦”木馬僵尸網絡至關重要。

2017-12-22 13:37:05 1360

1360 震網病毒等事件實證了信息攻擊能對信息物理系統(CPS)帶來嚴重的物理影響。針對這類跨域攻擊問題,提出了基于攻擊圖的風險評估方法。首先,對信息物理系統中的信息攻擊行為進行了分析,指出可編程邏輯控制器

2017-12-26 17:02:54 0

0 比特幣火了跟你無關?黑客的最新目標用你的電腦作比特幣挖礦機。在未來,攻擊者利用惡意軟件設備去挖礦會越來越常見。新型惡意軟件迅速增加,出現在被黑客攻擊的臺式電腦上,黑客偷偷編寫代碼,在有漏洞的云計算服務器甚至網站上生成數字貨幣。這些網站被重新編程,使訪問網站的瀏覽器不知不覺成為數字貨幣生成器。

2018-01-03 19:30:55 7220

7220 獲得比特幣的方法就是要讓電腦依照規定的算法,進行大量的運算來獲得比特幣,這也就是我們常說的“挖幣”。由于顯卡在這方面的計算有著很強的優勢,所以現在最流行的挖礦裝備就當數顯卡了。

2018-01-05 16:35:24 10155

10155 進入2018比特幣依舊備受矚目,那么2018比特幣挖礦機配置是怎么樣的呢?比特幣挖礦機在高利益下有什么危害嗎?具體的跟隨小編一起來了解一下。

2018-01-05 16:59:34 11505

11505 比特幣挖礦機簡單來說就是一個像電腦主機一樣的箱子,插上網線和電源,配置好賬戶信息就可以自動“挖礦”——產生比特幣了。

2018-01-05 17:11:23 12639

12639 2018年已到比特幣還是備受青睞和關注,那么本文跟隨小編一起來了解一下最新的比特幣挖礦機的消息以及比特幣挖礦軟件有哪些_和比特幣挖礦機的下載相關方面的消息。

2018-01-07 10:34:22 37109

37109

以太幣是一種和比特幣非常類似的網絡虛擬貨幣,它準確的名字應該叫做以太坊,英文縮寫ETH(以下統一用ETH表示以太幣)。ETH它類似于我們自然界中的金礦/銀礦等礦產,但與自然界中的礦產不同的是,ETH需要通過特殊工具的挖掘獲取。

2018-01-07 11:34:13 13862

13862

萊特幣挖礦機的組裝和配置是什么樣的?發現很多朋友都在問萊特幣挖礦電腦的配置要求問題,下面綠茶小編為大家分享下萊特幣挖礦機配置要求以及它的組裝過程。

2018-01-09 13:41:28 9922

9922 。和其他數字貨幣一樣,以太幣可以在交易平臺上進行買賣。那么以太幣究竟是如何挖礦的?今天小編就來詳細的介紹它的挖礦步驟。

2018-01-10 15:24:13 59396

59396

”木馬則乘機利用用戶電腦瘋狂斂財,一個僵尸網絡從被攻擊的用戶的電腦中獲利可超300萬元人民幣。信息安全專家表示,隨著包括比特幣等數字貨幣交易價格的火爆,加上自身不易被察覺的特點,“挖礦”木馬今年急劇增加,成為威脅網絡安全的另一大隱患。

2018-01-23 20:28:01 856

856 監管層顯示了對比特幣監管的收緊,現如今“挖礦”已經進入了風險分口,小挖礦j計劃賣掉礦機,風險還在不斷增加,挖礦夢想還沒來得及挖出財富,夢就被擊碎。據悉,一部分礦場人士已經開始了“出海”計劃。

2018-01-29 11:41:48 1598

1598 Litecoin(中文譯名:萊特幣)是一種基于“點對點”(peer-to-peer)技術的網絡貨幣,他采用script算法進行運算,除了比特幣之外,價格最堅挺的就要數萊特幣了。比起比特幣的專業礦機,萊特幣挖礦比較平民化,用普通的電腦就可以。

2018-05-03 16:19:00 50585

50585

以太幣作為以太坊的一種數字代幣已經滲透到了生活中。本文開始介紹了以太幣的主要功能,其次介紹了以太幣和比特幣區別,最后對以太幣挖礦一臺多少錢及能挖多少以太幣進行了分析。

2018-02-28 17:09:39 105664

105664 CVC首席執行官Vinny Lingham發表推文稱,比特幣唯一的真實的風險在于,若幣價跌破3000美元,礦工就會離開市場,把算力賣給第三方,觸發51%攻擊的風險。

2018-06-28 18:30:00 814

814 比特幣挖礦機是用于賺取比特幣的電腦,這類電腦一般有專業的挖礦芯片,耗電量較大。用戶用個人計算機下載軟件然后運行特定算法,與遠方服務器通訊后可得到相應比特幣,是獲取比特幣的方式之一。而比特幣礦機托管

2018-04-03 18:42:00 3603

3603 如果比特幣遭到51%攻擊會怎么樣?這是一個假設性的問題,但卻始終困擾著社區內的優秀人才。就像軍隊上演無數的戰爭、啟動末日場景一樣,比特幣的捍衛者們也在思考這個去中心化的加密貨幣遭到攻擊之后的狀況。

2018-05-08 15:38:00 2063

2063 51%攻擊指的是,有人掌握了全網一半以上的算力,就可以和全網其他算力進行對抗,更改區塊鏈記錄了。最根本的原因是比特幣區塊鏈采取的是最長鏈原則,即當前最長的鏈被認為是主鏈,是正確的鏈。51%具體

2018-07-21 10:05:12 14291

14291

最近總是有一個奇怪的風聲,交易挖礦是不是洗腦刷交易量,在交易所領域,想必大家也知道幣幣交易平臺和場外OTC法幣交易平臺C2C模式的交易所數量確實很多,難免會造成惡意競爭,交易所具調查將近有2000家

2018-07-23 14:30:27 294

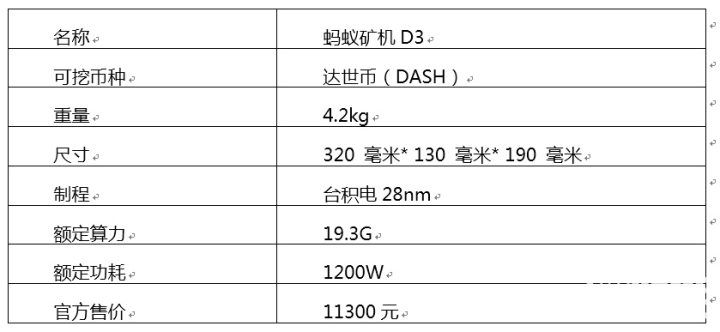

294 KRIP手機里整合“達世幣錢包,用于存儲和接收達世幣,” 用戶可以使用Bitrefill app支付各種各樣的服務費用。委內瑞拉已經有1000多家接受達世幣的商家,從消費者和商家這兩面發展生態,從而真正解決雞和蛋的問題。他告訴《商業內幕》,這種方法是有效的。

2018-08-31 14:00:00 1238

1238 或許你對區塊鏈并不感興趣,你也不關心比特幣的市場價格,但你的電腦可能有自己的想法。 近日,工信部發布2018年第二季度網絡安全威脅態勢分析與工作綜述,指出非法挖礦嚴重威脅網絡安全。騰訊云監測發現

2018-09-12 16:14:00 5888

5888 。 什么是51%攻擊? 廣義上講,51%的攻擊是對工作證明加密貨幣區塊鏈的攻擊,通過該加密貨幣,一個組織或團體能夠控制大部分的挖掘能力(hashrate)。 他們為什么要這么做?比特幣等網絡正是因為分散化而具有加密安全性。比特幣網絡上的所有節點都必須就共享

2018-09-13 13:02:34 5468

5468 在PoW共識機制下,以比特幣為首,51%攻擊威脅會一直存在。目前,比特幣全網絕大多數算力都掌握在少數幾家礦池受手里,比特幣并不是絕對安全,理論上說,51%攻擊威脅一直都存在。

2018-09-21 11:18:51 2831

2831 ,包含了挖礦的功能,只要一個人懂代碼,就可以把這套代碼進行編譯部署,加入到比特幣網絡里面去,把挖礦功能開啟,那你的宿主機開始挖礦了;在比特幣系統,通過自身的算法可以動態調整全網節點的挖礦難度,保證每過

2018-10-12 11:42:43 15963

15963 比特幣51%的攻擊問題是最困難的挑戰之一,也是最有價值的解決方案之一。比特幣白皮書告訴我們,“只要誠實的節點共同控制的CPU功率大于任何合作的攻擊節點組,系統就是安全的。”

2018-11-26 10:25:16 1795

1795 事實上,比特幣白皮書全文中并沒有出現“51%攻擊”這個詞,不過倒是有過相關的描述,算是最接近對51%攻擊的定義了:The system is secure as long as honest

2021-09-01 17:29:54 22447

22447 在某個礦工的哈希算力超過其他所有礦工的哈希算力的總和時,51%挖礦攻擊就有可能發生。在這種情況下,這位占據主導地位的礦工可以支配和否決其他礦工開挖的區塊——他只要忽略其他礦工開挖的區塊,并且只在自己的區塊上開挖新的區塊就可以了。

2018-12-03 11:10:00 2092

2092 到目前為止,我們已經研究了發生在協議級別的比特幣攻擊向量——女巫/日蝕攻擊和51%的攻擊,這些攻擊以破壞網絡的方式強占敵方資源。

2018-12-03 11:29:12 1390

1390 綠幣(VTC,Vertcoin)遭受了一系列51%攻擊以及區塊重組。據最新的數據顯示,VTC鏈已經經歷了超過22次重組,由于攻擊損失了10萬美元,上一次重組影響了300多個區塊。

2018-12-07 11:15:19 2596

2596 “自私挖礦”攻擊是一種針對比特幣挖礦與激勵機制的攻擊方式,它的目的不是破壞比特幣的運行機制,而是獲取額外的獎勵,并讓誠實礦工進行無效計算。簡而言之,“自私挖礦”攻擊的核心思想是“自私挖礦”礦池(下文中簡稱為“惡意礦池”)故意延遲公布其計算得到的新塊,并構造一條自己控制的私有分支,造成鏈的分叉。

2018-12-18 10:54:13 5218

5218 挖礦劫持是一種惡意行為,利用受感染的設備來秘密挖掘加密貨幣。為此,攻擊者會利用受害者(計算機)的處理能力和帶寬(在大多數情況下,這是在受害者沒有意識到或同意的情況下完成的)。通常,負責此類活動的惡意挖礦軟件旨在使用足夠的系統資源來盡可能長時間不被注意。

2018-12-25 10:43:58 4326

4326 51%攻擊,即惡意礦工控制了網絡中大多數算力,然后強制執行虛假交易,過去,社區就這種攻擊方式進行了多次討論,卻從未遇到過此類情況。這一切都在去年4月4號發生了改變。那一天Verge遭到了51%攻擊。

2019-01-17 14:59:05 1149

1149 達世幣誕生于2014年,與比特幣相比,具有匿名性更高、交易速度更快的特點。達世幣團隊今年做了許多技術升級,也積極與其他企業進行合作,推動達世幣應用落地。達世幣團隊的努力使得達世幣價格從今年年初的幾美元一路飆升到現在的300美元。

2019-02-21 08:45:44 4922

4922

51%的區塊鏈攻擊是指礦商(通常借助nicehash等哈希值租用服務)獲得超過51%的網絡哈希值。根據當前挖掘塊的難易程度來計算網絡哈希值。雖然有些區塊鏈的平均哈希率= 2016年區塊的難度,但真正的哈希率是未知的,因此從未報告過。

2019-02-13 11:12:59 2813

2813

云挖礦是一個提供低進入、成本低、風險低、費用低的挖礦方式,有別于傳統的需要采購高配置的硬件并進行專業的維護的挖礦模型。簡單的說,用戶是通過網絡遠程使用別人的礦機挖礦,可以說是一種云應用,也可以說是一種租賃托管服務。

2019-03-08 10:49:31 2257

2257 了達世幣快捷的交易速度和低廉的交易成本,還表達了融入和支持達世幣社區的愿望。他還表示,此次合作將豐富客戶的選擇。

2019-03-11 10:11:19 903

903 比特幣挖礦難度(Difficulty),是對挖礦困難程度的度量,挖礦難度越大,挖出區塊就越困難。目標值(Target)與挖礦難度成反比。難度越高,目標值越小。而難度目標是目標值通過轉化得到,是一個

2019-03-13 10:33:31 3291

3291 當達世幣用戶進行交易時,交易會在不同的計算機或節點上傳遞,也就是說,許多節點都會參與到交易的發送進程當中。最終,幾乎每個節點都會存有這一交易的信息,以便完成對交易的處理。在這個過程當中,所有未經處理

2019-03-21 13:38:24 870

870 2010年9月18日,第一個顯卡挖礦軟件發布,挖礦能力得到明顯提升。 之后又有人發明了基于挖礦芯片的專業挖礦設備,即礦機。所以,總結可為從比特幣誕生以來,比特幣挖礦經歷了CPU挖礦-GPU挖礦-專業礦機挖礦幾個階段。

2019-03-28 10:50:32 23762

23762 Evolve Markets成立于2016年底,創始人是加密數字貨幣的早期采用者和金融界的資深人士。該平臺為傳統交易者拓展了交易渠道,因為它同時還涉及傳統的法定貨幣、商品和指數交易。除了達世幣之外,該平臺目前還提供比特幣、比特幣現金、萊特幣、以太幣、Zcash、門羅幣、瑞波幣和EOS的交易。

2019-04-09 11:03:18 1206

1206 據悉,SALT Lending提供了更好的服務方案,那就是主節點持有人在將主節點用作抵押品之后仍然享有經營權、投票權和獲取區塊獎勵的權利。如需進行相關操作,請在將達世幣存入SALT抵押錢包前閱讀操作說明。

2019-04-23 10:42:13 1028

1028 盡管存在上述困難,但一些支持達世幣的支付服務平臺已經在收集和發布交易數據了,他們都努力更全面地展示達世幣在眾多商家當中的推廣。雖然本文只涉及達世幣常規經濟活動中的一小部分,但來自幾個關鍵領域的商家

2019-05-16 11:04:50 1369

1369

上周,四川的一場洪水把許多礦場淹,礦機全部癱瘓,導致全球的比特幣算力驟然下降。瞬間把比特幣愛好者的目光都聚焦在了我大天朝的天府之國。隨著比特幣價格的暴漲,越來越多人投身于“挖礦

2019-05-17 14:47:37 19319

19319 PC端的挖礦木馬主要通過組建僵尸網絡,入侵網站,在網頁上植入挖礦腳本的方式占領計算機算力。玩過吃雞的朋友應該會有印象,2017年底曾爆發過一次非常嚴重的挖礦木馬事件,一款名為“tlMiner”的挖礦

2019-05-20 11:15:45 2594

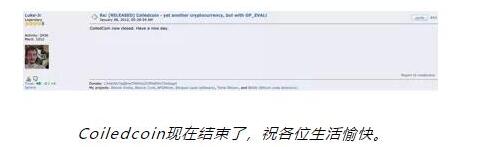

2594 Coiledcoin允許合并挖礦,這意味著挖比特幣Sha-256算法的礦工可以同時挖Coiledcoin,這讓其非常容易被51%攻擊。當時,Luke運行著Eligius礦池,這導致一些社區成員指控他

2019-05-24 11:27:49 1738

1738

由于這一漏洞,ABC節點將在沒有交易的情況下開挖區塊,因為提議無效交易的區塊將是無效的。這導致比特幣現金網絡在超過一個小時的時間里都沒有處理任何交易。此類事件意味著比特幣現金升級第二次出現紕漏,上一次的問題則是升級不暢并導致區塊鏈分叉。

2019-06-04 10:22:10 2928

2928 Monero Outreach表示,新算法有助于防止門羅幣(Monero)被少數幾家礦業巨頭所控制。與其他隱私貨幣(如零幣Zcash和達世幣Dash)不同,Monero開發人員致力于讓門羅幣(Monero)保持cpu挖礦的可行性,從而確保任何有計算機的人都可以幫助保護網絡安全。

2019-06-06 11:01:41 1224

1224 Voyager近期的舉動將實現達世幣與美元之間的免收手續費的交易。在公告中,Voyager還提到,許多實體店或網店都因為達世幣閃電般的速度和超低的交易成本而相繼開通了達世幣支付

2019-06-11 14:16:51 1181

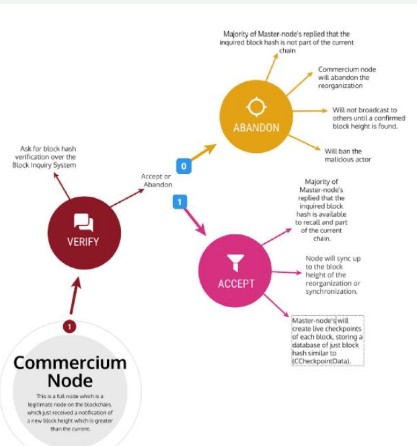

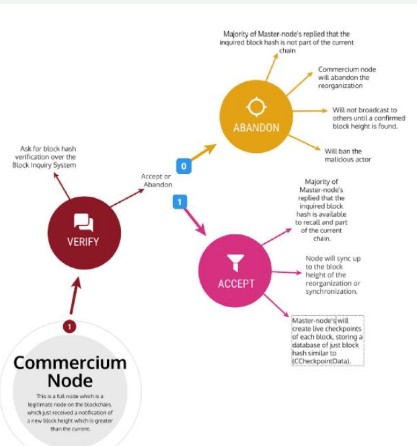

1181 此次叉勺激活距離0.14版本發布沒多久。0.14版本利用長效主節點仲裁鏈鎖定了率先被看到的區塊,進而降低了51%攻擊的風險,這是因為礦工不能秘密地進行挖礦、予以公告并重組區塊鏈。

長效主節點

2019-06-21 10:45:02 1183

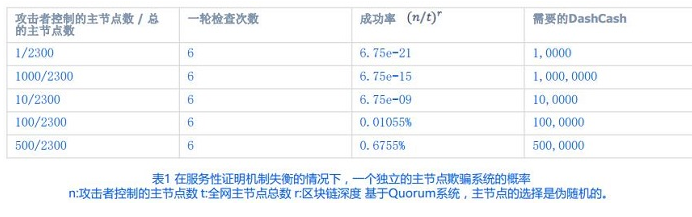

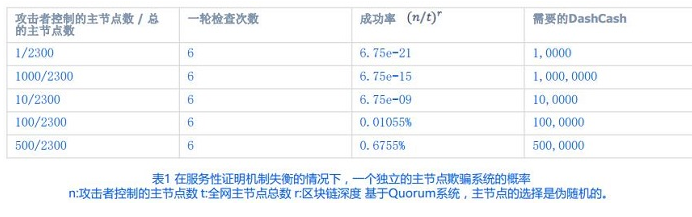

1183 DashCash(達世現金)是一種具有高度隱私的去中心化加密貨幣,具有開源代碼,允許每個人參與DashCash主節點網絡建設。 DashCash英文簡寫:DSC,總量恒定:3.68億,每年產量遞減8

2019-06-27 11:23:27 1456

1456

達世幣核心團隊的首席執行官Ryan Taylor此前曾在播客上探討達世幣投資基金的方方面面。在為各種問題提供解答的同時,他還強調,他個人對達世幣投資基金投資決策的觀點都是無關緊要的,因為這些決策都將由網絡的各位董事和選舉產生的監督人負責。而他本人僅在基金會創立初期提供建議并在過渡時期予以支持。

2019-07-08 10:22:42 697

697 獎勵向第三方地址的自動支付,甚至可以將一定比例的獎勵發送給指定的第三方。

此外,Zcoin團隊還表示有意推動ChainLocks的引入,從而利用主節點網絡來防范51%挖礦攻擊。

2019-07-08 11:37:19 966

966 將比特幣交易添加到新創建的塊中并將其傳播到網絡的過程稱之為挖礦。

2019-07-22 08:42:17 1934

1934 比特幣挖礦是一種計算散列函數的過程,其中計算機用于解決復雜的算法。在每個成功的解決方案中,都會創建一個新的某些交易塊,并將其添加到區塊鏈中。區塊鏈實際上是一個包含所有比特幣交易的公共記錄。

當

2019-07-23 10:06:12 2647

2647 電和存儲空間 ——寫入網絡時占用大約 145 GB 的存儲空間)。節點會在網絡上散播比特幣的交易信息。一個節點會將信息發送到它所知道的節點,后者繼續將信息傳送至其所知道的節點,以此類推。以此在全網快速完成信息的散播。

2019-08-06 14:21:16 7087

7087 雖然Drive應用于在云平臺上存儲上傳的數據,但去中心化應用程序接口將允許用戶將研發的應用程序有效地集成到達世幣網絡上。去中心化應用程序接口是一個公開JSON-RPC端點的超文本傳輸協議應用程序

2019-08-09 11:42:50 680

680 匿名信息平臺Adamant新增了對達世幣的支持,拓展了借助短信發送達世幣的服務。

2019-09-02 16:09:54 2595

2595 影響礦工收益的因素主要有:幣價、挖礦難度、本人擁有的算力等。

2019-09-03 16:16:07 2058

2058 Snode通過一系列功能提升了達世幣主節點的投資體驗,包括允許用戶在無需先行通過交易平臺完成兌換的前提下借助比特幣購買其它幣種的主節點、自動循環投資功能和自動將受益轉換為主節點新份額。

2019-09-16 10:14:40 1672

1672 比特幣網絡的節點擔任著:交易確認和廣播的工作。所有的節點,都遵守比特幣的共識規則 (Consensus rules)。

2019-09-24 15:32:28 5777

5777 達世幣作為支付系統提供了強大的用戶體驗,它的交易費用不到一美分,而且所有的交易都默認使用即時發送功能。

2019-10-18 14:25:38 1923

1923 對共識系統執行51%攻擊的成本雖然很大,但它并非是無限的,因此51%攻擊的風險始終存在。此外,如果攻擊成功,想要在“協議內”實現恢復是非常困難的,而且往往是不可能的。

2019-10-24 10:43:42 1144

1144 數字資產管理公司CoinShares最近發布了一份名為“比特幣挖礦網絡”的報告。在此報告中,CoinShares檢查了比特幣挖礦市場的現狀,并提供了挖礦的收支平衡成本,地理分布以及功耗影響的分析。

2019-12-19 08:37:03 2090

2090 Edge錢包的項目團隊發布了即將發行的Dash Platform(也就是我們曾經提到的Dash Evolution)的概述,重點介紹了它的功能,并綜合分析了即將到來的產品發布對達世幣保值能力的影響。

2020-01-06 09:34:02 1562

1562 51%攻擊從根本上違反了工作量證明安全模型,但是交易所卻不愿下架被攻擊的加密貨幣,因為,這對交易所而言仍有利可圖。

2020-02-11 13:15:10 2356

2356 不斷增加的漏洞泄露敏感的企業信息和數據,使企業的業務運營面臨巨大風險,而網絡攻擊造成的損害程度愈加嚴重。

2020-03-16 14:38:08 2407

2407 病毒。這其中包括通過 WMI 無文件挖礦實現雙平臺感染的病毒,利用“新冠病毒”郵件傳播的 LemonDuck 無文件挖礦病毒,以及借助“海嘯”僵尸網絡發動DDoS 攻擊的挖礦病毒。

2020-08-27 10:15:45 3455

3455 近年來,采用工作量證明共識機制( Proof of work,PoW)的區塊鏈被廣泛地應用于以比特幣為代表的數字加密貨幣中。自私挖礦攻擊( Selfish mining)等挖礦攻擊( Mining

2021-03-18 09:48:57 20

20 為降低網絡安全風險,更好地實現網絡攻擊路徑的優化,在現有網絡攻擊圖的基礎上構建SQAG模型對網絡攻擊進行建模。該模型將攻擊過程離散化,每一時刻的攻擊圖包含攻擊者在當前時刻已經占據的節點。同時利用攻擊

2021-03-19 10:54:06 6

6 為降低網絡安全風險,更好地實現網絡攻擊路徑的優化,在現有網絡攻擊圖的基礎上構建SQAG模型對網絡攻擊進行建模。該模型將攻擊過程離散化,每一時刻的攻擊圖包含攻擊者在當前時刻已經占據的節點。同時利用攻擊

2021-03-19 10:54:06 14

14 針對4G網絡的安全風險評估問題,提出一種基于攻擊樹模型的評估方法,以分析網絡的風險狀況,評估系統的風險程度和安全等級。對4G網絡的安全威脅進行分類,通過梳理攻擊行為和分解攻擊流程來構造攻擊樹模型

2021-03-21 09:27:21 4

4 最近,美國最大燃油運輸管道商遭受網絡安全暫停運營,導致國家宣布進入緊急狀態一事,引起安全業界熱議。隨著OT技術不斷與信息技術(IT)相融合,IT技術的利用越來越成為攻擊OT系統并產生破壞性影響的樞紐,如何保護工業互聯網絡,阻止攻擊者成功執行控制命令并產生破壞性網絡影響?

2021-06-14 16:40:00 1419

1419 企業環境中加密挖礦的風險在你的企業環境中運行的加密挖礦軟件有三個主要風險:成本的增加:電力消耗對加密挖礦至關重要。如果有人使用你的系統進行挖礦,他們有可能增加你系統的資源使用量,以提

2022-05-24 16:44:53 1125

1125

電子發燒友App

電子發燒友App

評論