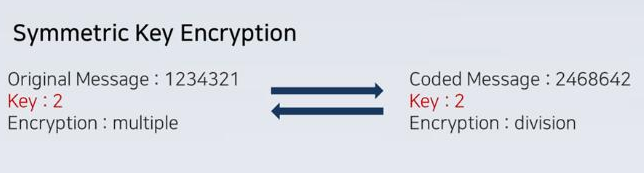

、實現方式和安全性等方面。 一、加密芯片的功能 數據加密:加密芯片采用對稱或非對稱加密算法,對數據進行加密操作。對稱加密算法使用相同的密鑰進行加密和解密,而非對稱加密算法使用公鑰和私鑰進行加密和解密。加密芯片可以支持多種加密算法

2023-12-13 15:03:14 4036

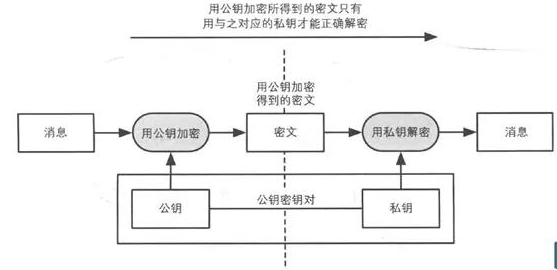

4036 是相同的,之后便是對數據進行加解密了。對稱加密算法用來對敏感數據等信息進行加密。非對稱算法:非對稱式加密就是加密和解密所使用的不是同一個密鑰,通常有兩個密鑰,稱為"公鑰"和"私鑰",它們兩個必需配對使用,否則不能打開加密文件。發送雙方A,...

2021-07-19 07:04:38

的要求。常見的對稱加密算法包括DES、3DES、AES等。

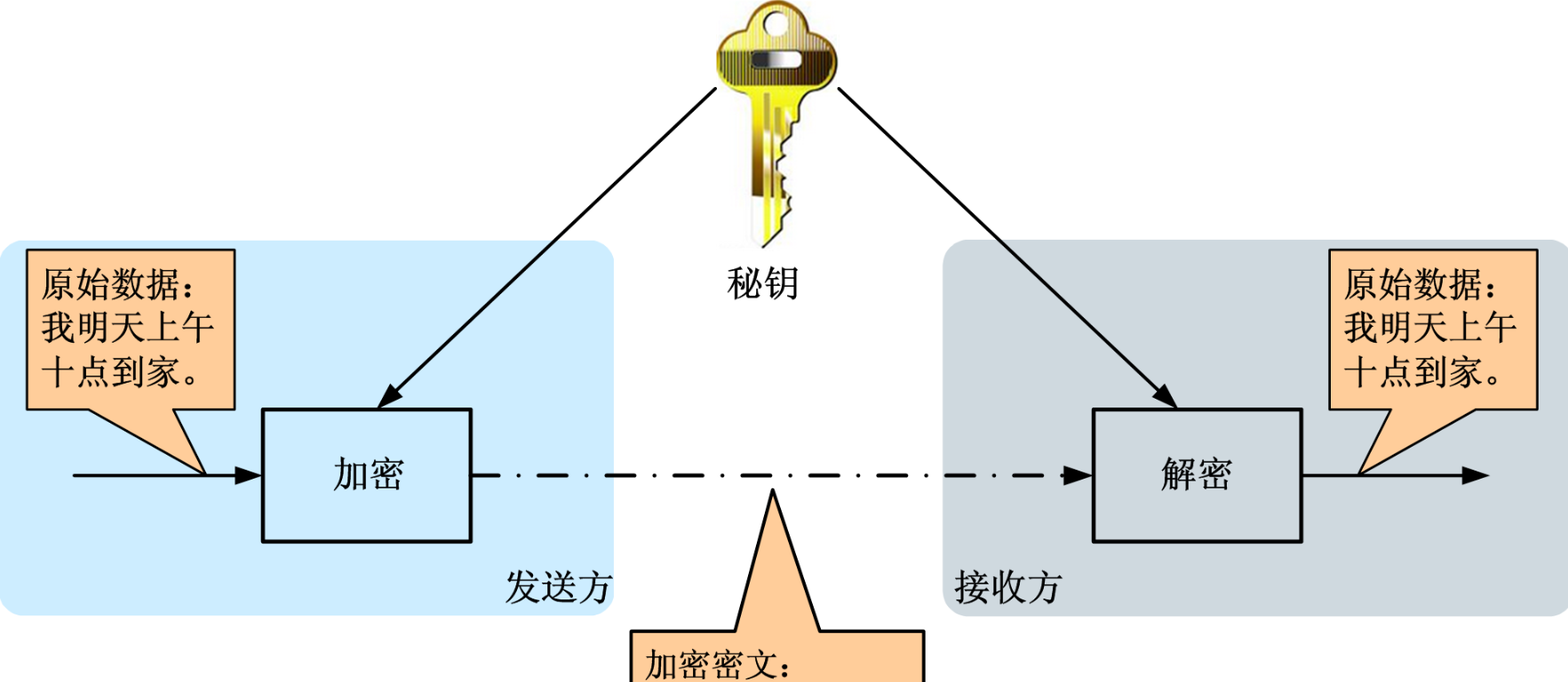

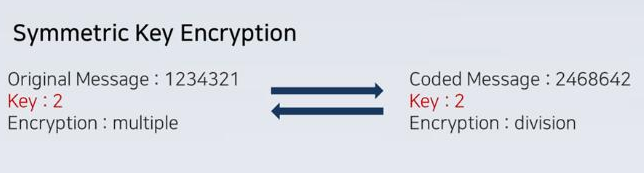

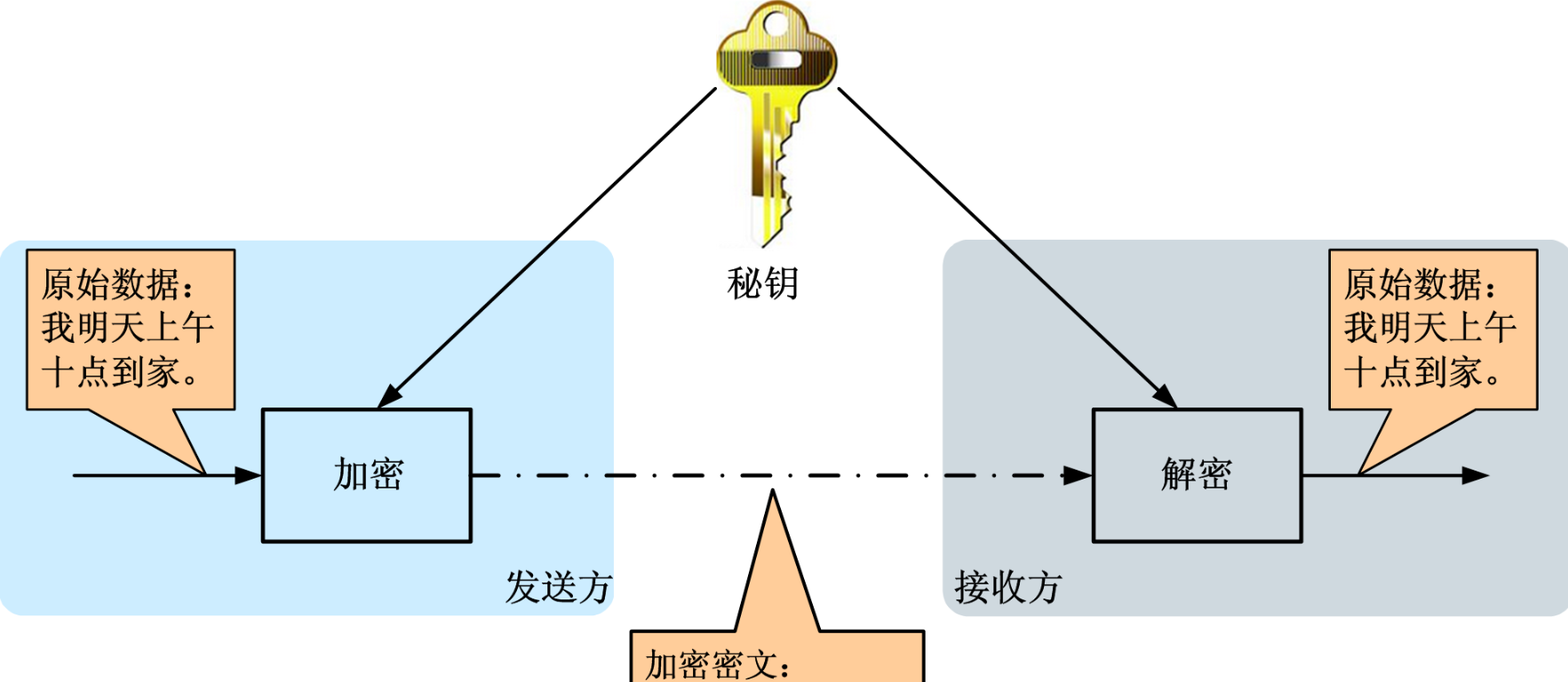

對稱加密算法的基本原理是:將明文數據按照一定規則和密鑰進行處理,生成密文數據,解密時按照相同的規則和密鑰進行處理,得到明文數據。在對

2025-10-24 08:03:48

數據加解密項目如何選取有效的加密芯片?

2019-07-19 10:42:15

“猜測”共享密鑰。這是通過橢圓曲線加密(ECC)的非對稱密鑰屬性實現的,它允許雙方擁有一個公鑰和一個私鑰。由設備1的私鑰和設備2的公鑰加密的分組只能由設備2使用設備2的私鑰和設備1的公鑰來解密。然后

2018-08-03 14:24:37

,這樣別人即使知道了加密后的數據,也無法利用該數據。2、加密與解密的過程是如何?答:加密過程:需要加密的數據A與秘鑰KEY進行一定的算法,獲得加密過的數據B。解密過程:加密過的數據B與秘鑰KEY進行

2016-04-12 11:57:06

最近看了RSA加密算法,對陷門單向函數興趣頗濃,于是用labview做了個RSA加密小程序。首先通過算法對數字進行加密解密,然后通過把文本轉換為數字進行加密,最后通過產生的私鑰解密文本。獲取私鑰的用戶名密碼為(Alice 1234)

2017-06-04 18:51:22

(會話密鑰),可用該隨機數作為對稱加密SM4的單次密鑰,用于加密傳輸的數據;2、 此SM4的會話密鑰不會明文傳輸,監控端查找對應車載用戶端的公鑰進行加密,傳給對應的車載用戶端,車載用戶端收到數據后,用

2019-01-02 14:55:24

? CA證書:包含的是CA的公鑰,用來核實該CA頒發給別人的證書的真實性? 服務器/IoT設備的證書:包含了自己的公鑰? 通過公鑰加密的消息,只能私鑰擁有者可以解密? 可以簽證由對應私鑰簽名的消息的完整可靠性

2023-09-08 08:10:23

數據包解密出來得到私鑰,此后所有數據交互都使用私鑰(Private Key)進行加密。* 漏洞:由于公鑰是全世界公開的,而非對稱性算法AES也是全世界一致的,所以如果我們可以在交換秘鑰的過程中捕獲該

2018-04-17 18:12:29

今天在windows用了git,整理下遇到的問題。首先生成密鑰(包含公鑰和私鑰),然后就等待公鑰通過管理員被服務器接收,接下來就可以clone了,但是最開始的時候,可以通過驗證,但是不能clone

2016-12-10 22:40:00

image是否被惡意破壞或篡改,如果檢測到image未經授權,即不合法,則MCU便不會執行該image。我們使用非對稱加密來實現HAB功能。加密工具會生成私鑰和相應的公鑰對。然后私鑰用于加密我們想要發布的鏡像

2021-09-27 09:15:25

我正在將代碼從 esp8266 遷移到 esp32-c3。在舊代碼中,bearssl 通過提供已知的可信公鑰來使用,該公鑰在工廠時保存在閃存中 // 假設給定的公鑰,根本不驗證或使用證

2023-04-14 07:52:37

、測試軟件LCS SAM 4.2、LKT-K100開發板。LKT系列加密芯片必須已具備基本文件結構(MF、KEY文件、EF01號公鑰文件、EF02號私鑰文件)3、測試步驟注意:“-...

2021-07-22 06:09:27

CC3200AI實驗教程——瘋殼·開發板系列加解密及數據協議 在《AI人臉系統架構》一節中,我們提到AI設備與服務器之間的通信協議及TEA加密。這一節主要來講解一下TEA加密另附上《AI設備通信協議

2022-09-01 10:00:44

RSA的話ClientKeyExchange用來發送公鑰加密的預主密鑰,服務器用私鑰來解密一下就可以得到預主密鑰,再由預主密鑰生成主密鑰和會話密鑰。最后雙方都以ChangeCipherSpce

2018-05-29 22:11:07

CC3200AI實驗教程——瘋殼·開發板系列加解密及數據協議 在《AI人臉系統架構》一節中,我們提到AI設備與服務器之間的通信協議及TEA加密。這一節主要來講解一下TEA加密另附上《AI設備通信協議

2022-06-13 10:31:45

公司app不存在敏感信息,就只用post get方式。之前的加密是用的DES和RSA加密方式,先生成一個DESKey然后用RSA公鑰加密DESKey,然后用DESKey加密數據,最后將加密后的數據和加密

2018-11-06 14:54:09

(CA):即數字證書的申請及簽發機關,CA必須具備權威性的特征;數字證書庫:用于存儲已簽發的數字證書及公鑰,用戶可由此獲得所需的其他用戶的證書及公鑰; 密鑰備份及恢復系統:如果用戶丟失

2009-06-16 23:52:17

什么是RSA公鑰指數RSA公鑰指數的選取

2021-01-01 06:09:46

加密網表。這樣,設計人員在綜合和技術映射后仍然無法查看網表,從而防止設計人員使用逆向工程竊取IP核。 布局布線工具先用自己的私鑰對加密后的網表進行解密,然后使用前端EDA工具開發者的公鑰進行二次解密

2022-02-23 12:27:05

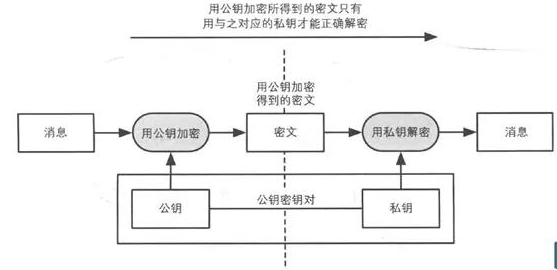

的安全性。二、非對稱加密和授權技術,非對稱加密(公鑰加密)指在加密和解密兩個過程中使用不同密鑰。在這種加密技術中,每位用戶都擁有一對鑰匙:公鑰和私鑰。在加密過程中使用公鑰,在解密過程中使用私鑰。公鑰

2020-05-03 10:58:39

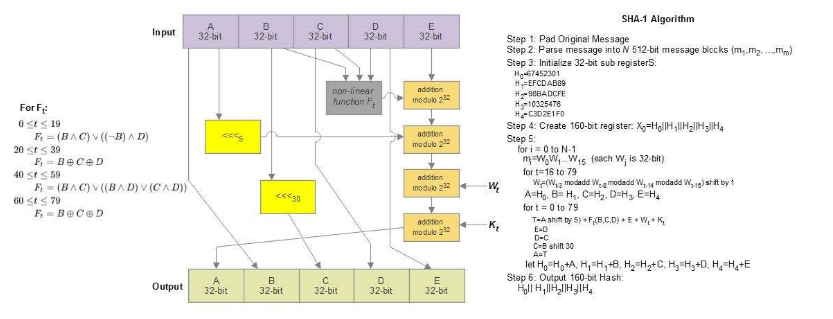

數據壓縮存儲,以備出現問題時查看。RSA公鑰算法描述RSA是一種基于大數模乘的公鑰加密算法,大整數因子分解的難度保證了該算法的安全性。兩個大素數p和q相乘得到乘積n比較容易計算,但從它們的乘積n分解為

2011-10-31 16:37:57

法是可以硬件實現的,并且具有較高的數據加密速度,時鐘頻率可達50 MHz以上【關鍵詞】:神經網絡;;混沌吸引子;;公鑰密碼;;FPGA【DOI】:CNKI:SUN:XDZK.0.2010-02-008

2010-04-24 09:15:41

/ key_file.write(key) generate_key()函數生成一個新的Fernet密鑰,您確實需要將其保存在安全的地方,如果丟失了密鑰,您將不再能夠解密使用此密鑰加密的數據。 由于

2020-08-07 17:45:24

客戶希望在安全OS端實現如下功能:RSA私鑰的生成與存儲;公鑰的提取(指定私鑰,提取對應的公鑰)指定信息的簽名;對非安全OS傳入的信息進行簽名后,返回簽名結果;信息的加密、解密;對傳入的信息進行加密

2021-12-29 07:39:22

我目前正在嘗試將 ECC 公鑰導入 HSE FW。

OpenSSL 已生成擴展名為“.pem”的私鑰和公鑰。

所以我的問題是,如何將這個 pem 文件轉換成可用于密鑰導入的文件。

2023-05-04 06:13:41

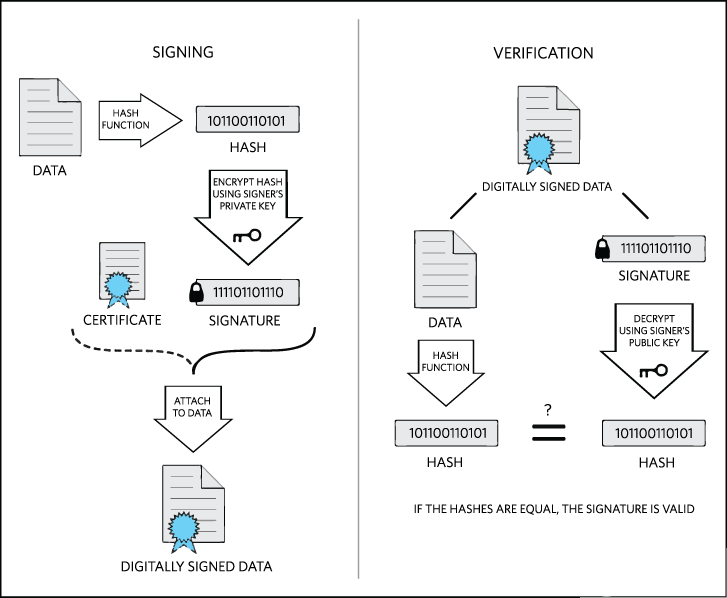

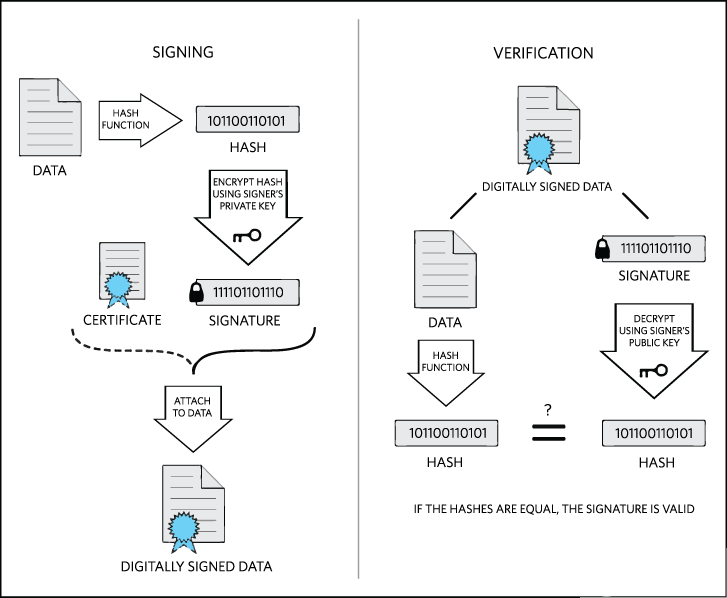

密鑰推導解密密鑰。用公鑰加密的過程叫加密用私鑰解密的過程叫解密用私鑰加密的消息稱為簽名,只有擁有私鑰的用戶可以生成簽名用公鑰解密簽名這一步稱為驗證簽名(驗簽),所...

2021-07-22 07:09:04

:非對稱式加密就是加密和解密所使用的不是同一個密鑰,通常有兩個密鑰,稱為"公鑰"和"私鑰",它們兩個必需配對使用,否則不能打開加密文件。發送雙方A,B事先均生成一堆密匙,然后A將自己的公有密匙發送給B,...

2021-07-19 06:32:17

松下新推出的基于NTRU公鑰算法的加密芯片,采用WLCSP晶片級封裝,使用單線通信,只需要一個GPIO資源,有極高的安全性。產品特點:1、使用NTRU公鑰算法進行授權管理。2、非易失性的鐵電存儲器

2013-05-07 09:46:31

。非對稱加密(Asymmetric Cryptography)為數據的加密與解密提供了一個非常安全的方法,它使用了一對密鑰,公鑰(public key)和私鑰(private key)。私鑰只能由一方

2019-09-23 09:05:02

(Modulus),是私鑰和公鑰的公共參數。

sk:私鑰指數(privateExponent),公式中常寫作d。

pk:公鑰指數(publicExponent),公式中常寫作e。

當創建非對稱密鑰生成

2025-09-01 07:50:53

基于橢圓曲線上的雙線性映射提出一種非對稱公鑰叛逆者追蹤方案。采用Lagrange 插值實現一個密鑰一次加密對應多個不同的解密密鑰解密。結合Weil 配對的雙線性特性并利用與普通密

2009-03-28 08:41:48 15

15 基于橢圓曲線離散對數困難問題,結合KEM-DEM混合加密結構,提出一個新的無證書混合加密方案。采用橢圓曲線簽名算法保證用戶自主生成公鑰的不可偽造性,利用用戶公鑰生成的會

2009-04-11 09:21:53 26

26 提出了一個基于公鑰加密的認證和密鑰交換方案。該方案可以實現通信雙方的相互認證,同時產生雙方認可的會話密鑰,并且會話密鑰的產生不需要其他第三方的參與,通過雙方

2009-04-19 19:23:14 22

22 文章指出了PKI(Public Key Infrastructure)安全的關鍵是CA(Certificate Authority)的私鑰保護。由于ECC(EllipticCurve Cryptography)比RSA 等其他公鑰密碼系統能夠提供更好的加密強度、更快的執行速度

2009-08-04 15:00:12 18

18 分析了基于橢圓曲線的EIGamal 密碼的組合公鑰技術。基于種子公鑰和密鑰映射的新技術可以實現從有限的種子變量產生幾乎“無限”密鑰對,有望解決大型專用網中中大規模的密

2009-08-28 08:20:52 8

8 數據加密和解密,數據加密和解密原理是什么?

隨著Internet 的普及,大量的數據、文件在Internet 傳送,因此在客觀上就需要一種強有力的安

2010-03-19 13:46:12 7501

7501 為了保證自己的數據不被別人非法地竊取,有必要對數據文件進行適當地加密。本程序采取一定的算法,對密碼和數據進行加密,生成一個自解密的EXE文件。這個自解密文件

2010-09-01 11:48:45 1610

1610 由于對稱加密體制的安全性難以保障,在網絡安全狀況日益嚴重的情況下,需要有一種強有力的安全加密方法來保護重要的數據不被竊取和篡改,非對稱加密體制利用公鑰和私鑰來解決

2011-06-08 14:56:17 0

0 針對RSA公鑰加密算法安全性高實用性強等特點,以及解密算法需要巨大的存儲空間以及高額的計算成本的缺陷,提出了一種改進方案。該方案采用多素數原理,利用多個素數得出模數n,增加使用因子分解進行攻擊的難度

2017-11-06 11:49:14 22

22 基于時間分割代理加密是一種典型的代理密碼方案,可以將解密權委托給代理解密者,從而減輕原解密者的解密負擔,具有廣泛的應用前景,但研究成果相對較少。基于身份加密可直接將用戶的身份標識作為公鑰,簡化了公鑰

2017-11-24 11:26:34 0

0 RSA公開密鑰密碼體制。所謂的公開密鑰密碼體制就是使用不同的加密密鑰與解密密鑰,是一種“由已知加密密鑰推導出解密密鑰在計算上是不可行的”密碼體制。在公開密鑰密碼體制中,加密密鑰(即公開密鑰)PK

2017-12-10 09:20:15 19658

19658 RSA、ElGamal、背包算法、Rabin(Rabin的加密法可以說是RSA方法的特例)、Diffie-Hellman (D-H) 密鑰交換協議中的公鑰加密算法、Elliptic Curve

2017-12-10 09:41:15 44873

44873 不對稱加密算法不對稱加密算法使用兩把完全不同但又是完全匹配的一對鑰匙—公鑰和私鑰。在使用不對稱加密算法加密文件時,只有使用匹配的一對公鑰和私鑰,才能完成對明文的加密和解密過程。加密明文時采用公鑰加密

2017-12-10 09:54:21 23767

23767 對稱加密算法在加密和解密時使用的是同一個秘鑰;而非對稱加密算法需要兩個密鑰來進行加密和解密,這兩個秘鑰是公開密鑰(public key,簡稱公鑰)和私有密鑰(private key,簡稱私鑰)與對稱

2017-12-10 10:38:10 22308

22308

對稱式加密:解密方式是加密方式的逆運算,即加密和解密使用的是同一個密鑰(初等加密算法)。非對稱式加密:加密和解密需要兩個密鑰進行,這兩個密鑰是公鑰和私鑰(高等加密算法)。

2017-12-10 10:54:50 5797

5797

A提取消息m的消息摘要h(m),并使用自己的私鑰對摘要h(m)進行加密,生成簽名sA將簽名s和消息m一起,使用B的公鑰進行加密,生成密文c,發送給B。

2017-12-10 11:15:44 18158

18158 基于身份的加密( Identity Based Encryption,IBE)體制的提出極大地簡化了密鑰的管理。該密碼體制是利用用戶的身份信息作為公鑰,由可信中心產生私鑰,用戶接收到加密完的消息用

2017-12-11 13:54:52 0

0 針對現有(全)同態加密方案的整體性能不能達到實用要求的問題,為獲得新的性能更好的同態加密思路,對基于中國剩余定理(CRT)的快速公鑰加密方案的同態性進行了研究。考察了基于原方案構造加法和乘法同態操作

2018-01-09 14:05:45 2

2 對公鑰密碼體制的密碼分析歷史的形成,給出一些重要結果的描述和重要文獻的歷史發展線索,同時對2010年-2014年有限域和橢圓曲線的離散對數問題的突破性進展給予了簡單介紹.自公鑰密碼學1976年誕生

2018-01-16 11:38:06 1

1 服務商可利用用戶提供的代理鑰,將待分享的加密數據轉換為針對其他用戶的密文,其他用戶采用自身私鑰進行解密并訪問原始數據,達到共享數據的目的。分析結果表明,該方案能夠有效保證云環境下數據存儲與共享的安全性及可靠性

2018-01-26 10:41:37 0

0 針對云存儲中密鑰追蹤問題,基于外包解密的屬性加密方案,提出一種新的屬性加密方案。通過在密鑰中加入密鑰因子,生成所有用戶的解密記錄表T,數據擁有者可以隨時監測用戶的解密行為,為檢測惡意散布解密密鑰用戶

2018-02-27 15:24:48 0

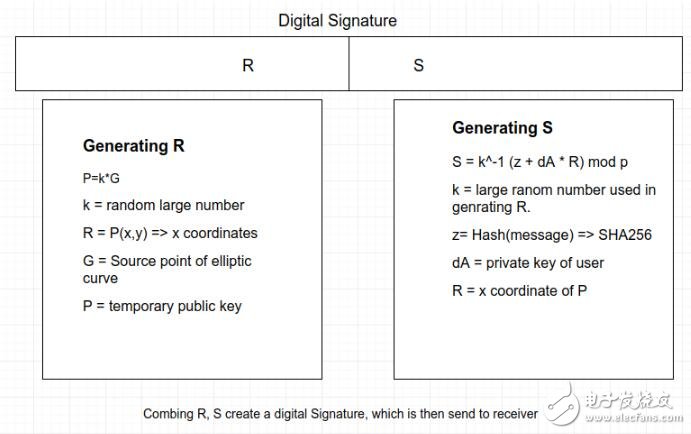

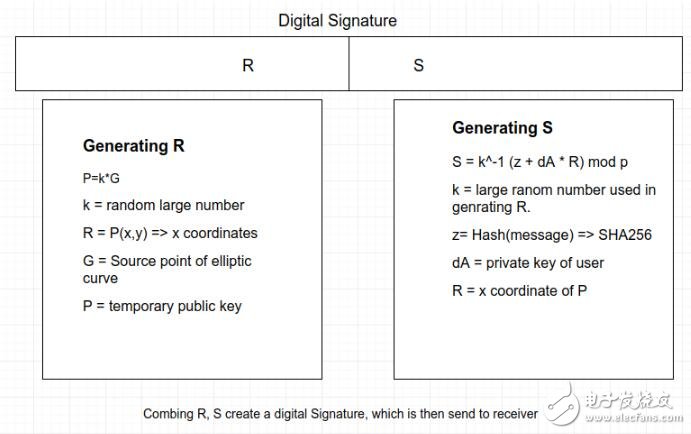

0 在區塊鏈中還有一個重要的技術,那就是數字簽名。類似在手寫簽名來確認直至內容,數字簽名用于證實某數字內容的完整性和來源,保證簽名的有效性和不可抵賴性。數字簽名使用了公鑰密碼學。公鑰密碼學是非對稱加密

2018-04-27 16:04:29 5445

5445

公鑰密碼體制的基本思想是:密鑰分為加密密鑰E,解密密鑰D和公鑰M。加密密鑰E和公鑰M可以公開,D不能公開。加密時采用以E,M為參數的函數f1(E,M)進行加密,解密時采用以D,M為參數的函數f2(D,M)進行解密。

2018-09-14 09:09:00 3979

3979

公開密鑰加密的發明實際上有兩次重大進展。1970年,一位名叫JamesEllis的加密學家在英國政府通信總部(GCHQ)工作,他從理論上提出了一種公開密鑰加密系統,但當時不知道如何實現它。三年

2018-09-07 11:25:43 29164

29164 非對稱加密算法:加密和解密使用不同密鑰的加密算法,也稱公私鑰加密。需要兩個密鑰,也稱公私鑰,兩個密碼是一對,如果用公開密鑰對數據進行加密,只有用對應的私有密鑰才能解密;如果用私有密鑰對數據進行加密

2018-10-26 14:13:04 5444

5444 那么對稱加密,有什么問題嗎?問題是,你要把鑰匙寫在紙上,然后把它寄給另一個人。但是,這顯然不是一個有效的方法。因此,您可以在網絡上共享密鑰,但這里有一個陷阱,任何身份的人都可以侵入網絡,并使用您的密鑰來解密該消息。

2018-11-14 10:17:39 3380

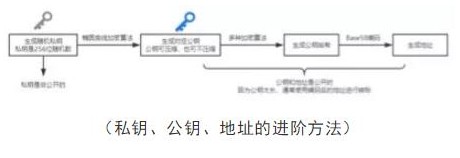

3380 私鑰可以簡單地定義為用于將您的加密貨幣發送到另一個加密地址的秘密字母數字密碼。私鑰基于加密學函數具有高度的隨機性和唯一性。它是一個256位長的隨機數,一旦你制作了錢包,它就應該在你的手中。

2018-11-21 10:27:46 3426

3426 TPKE,threshold public key encryption,加解密算法,一個公鑰,多份私鑰。通過TPKE加密后的數據需要多份子秘鑰才能解密。

2018-11-21 10:25:53 4726

4726 和私鑰由加密算法生成,如RSA,ECDSA。發件人通過收件人公鑰加密郵件并發送。在另一端,收件人通過自己的私鑰解密消息并獲取消息。

現在回過頭來看看ECDSA,利用橢圓曲線在給定的源點G上畫切線,生成

2018-12-27 14:12:35 9570

9570

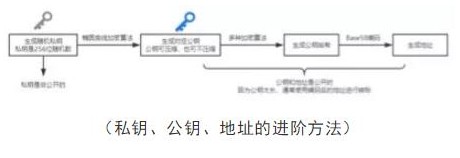

在日常交易中,小伙伴們需要學會使用地址轉賬、以及私鑰的獲得辦法(用于備份)。

公鑰和地址的生成都依賴私鑰,所以我們只需要保存私鑰即可,有了私鑰就能生成公鑰和地址,就能夠花費對應地址上面

2019-01-14 11:45:28 26684

26684

不對稱密碼已經存在了很長一段時間,密鑰有公鑰和私鑰之分。我們使用公鑰進行加密并使用私鑰解密。或相反亦然。你無法從一個密鑰中獲得另外一個密鑰。因此,如果使用不對稱加密技術,我可以向某人發送一條信息,比如“我轉賬100美元”,并且每個人都會知道它是由我發送的,并且沒有任何改動。

2019-01-17 14:50:13 640

640 PKI通過一組公共和私有密鑰對數據交換進行加密和解密,這些公鑰和私鑰是由隨機產生的數字組成的長字符串。通過生成對的算法,這些長數字字符串在數學上是相關的。

2019-02-14 11:41:58 2253

2253

非對稱加密有兩個密鑰,即公鑰和私鑰,公鑰是公開的,可以讓任何人知道,私鑰絕對不能公開,只能自己知道,公鑰加密只能用對應的私鑰才能解,同樣的,私鑰加密只能用對應的公鑰解。另外,公鑰是通過私鑰算出來的,但私鑰無法通過公鑰算出。

2019-02-16 10:58:41 7046

7046 假設您想向A發送一條秘密消息,您將向A請求其公鑰。一旦有了公鑰,就可以使用此公鑰加密消息。解密此消息的唯一方法是使用私鑰。但是,只有個人A持有私鑰。這個簡單而有效的方法允許任何人向A發送秘密消息,但是除了A之外沒有人可以讀取這些消息,因為只有他持有私鑰。

2019-02-28 11:11:45 1218

1218 EOS中使用的私鑰是根據一定規則生成的51位隨機數,公鑰是通過對此私鑰進行哈希計算生成。然而,你不能通過再次反向哈希計算獲得私鑰。換句話說,盡管可以通過私鑰獲得公鑰,但是無法通過公鑰找到私鑰。因此,一旦你失去自己的私鑰,幾乎不可能重新找到它,所以你應該把它放在一個安全的地方。

2019-03-13 11:08:55 2267

2267

,如果用公鑰對數據進行加密,只有用對應的私鑰才能解密;如果用私鑰對數據進行加密,那么只有用對應的公鑰才能解密。

2019-05-16 14:07:16 6002

6002 在門外漢看來:公鑰可以被視為與銀行帳號類似的東西,而私鑰的功能則是提供訪問該帳戶的密碼。換句話說,私鑰用于證明一個地址的所有權,并簽署交易將比特幣發送到另一個地址。地址/公鑰通常位于區塊鏈上,這使得它們對網絡上的其他用戶可見。

2019-06-21 11:09:36 3243

3243 支持比特幣協議的應用都可以把這段字符串轉換成比特幣的私鑰,再轉換出公鑰,再得到一個比特幣地址。如果該地址上面有對應的比特幣,就可以使用這個私鑰花費上面的比特幣。你們看上面那段字符串,就是沒有對應比特

2019-08-06 14:45:32 7264

7264 比特幣的特殊之處還在于:用戶可以對任何數據進行“簽名”,然而只有知道與某個公鑰對應的私鑰的人才有此項權利。

2019-09-25 15:48:38 1493

1493 在加密資產領域,加密貨幣錢包基于區塊鏈技術,保證數字貨幣安全以及管理數字資產的公鑰、私鑰和地址等信息,當然還有其他功能如轉賬、提現等。

2019-10-09 09:35:47 1239

1239 常機密的東西,你家人在網上生成了鑰匙對兒,也就是公鑰和私鑰,然后把公鑰給你發過來,私鑰自己記錄好,不要放在網上。

2019-10-10 11:14:16 10958

10958 公鑰和私鑰是成對出現的,有嚴謹的數學邏輯,用公鑰加密的密文只能用與之對應的私鑰進行解密;同樣的,用私鑰加密的密文需要與之對應的公鑰進行解密。

2019-10-16 09:31:45 1607

1607

生成簽名,而用公鑰加密相當于驗證簽名。

公鑰和私鑰是成對出現的,有嚴謹的數學邏輯,用公鑰加密的密文只能用與之對應的私鑰進行解密;同樣的,用私鑰加密的密文需要與之對應的公鑰進行解密。也就是說用某個

2019-10-16 10:07:50 6080

6080

加密了,收到的人用你的公鑰可以解密,那就認為是你授權的操作。

錢包地址的生成

比特幣世界幾個關鍵的信息是按照這個順序生成的:先生成私鑰,再由私鑰算出公鑰,再由公鑰經過一系列哈希算出

2019-10-31 09:12:28 1909

1909 公鑰加密技術中,公鑰和私鑰成對出現,公鑰加密的東西可以拿私鑰解開,私鑰加密的東西可以用公鑰解開。兩者的關系,大家可以想象成一個帶鎖的盒子和一把鑰匙之間的關系。這個特性用來加密和簽名。

2019-10-31 11:38:09 19009

19009 的避險貨幣。

比特幣有三種重要的形式:私鑰、公鑰、錢包地址,它們之間有什么聯系呢?

私鑰

私鑰加密算法使用單個私鑰來加密和解密數據,由隨機選擇的數字組成,使用者都必須需要私鑰來完成解密

2019-12-31 10:27:21 4956

4956 “區塊鏈使用公鑰加密技術來保護數據安全:使用單向加密函數(哈希)為每個用戶生成一個公鑰和一個私鑰。

2020-03-07 11:32:00 1377

1377 的難度就決定了這個算法的可靠性,目前世界上還沒有任何可靠攻擊RSA算法的方式,只要密鑰足夠長,用RSA加密的信息實際上是不能被破解的。 非對稱加密的工作原理: 若甲方要向乙方傳輸信息,首先乙方生成兩把密鑰(公鑰和私鑰),公鑰是公開

2020-12-30 15:26:58 4696

4696 進行分析,證明該方案未考慮關鍵字陷門的不可區分性,重新設計生成陷門的 Trapdoor算法,提出一種改進的無安全信道可搜索公鑰加密方案,并證明其具有關鍵字陷門的不可區分性,能有效抵抗外部關鍵字猜測攻擊。分析結果表明,

2021-03-23 11:31:35 9

9 利用具有顧序和并行執行的特點的VHDL語言,設計并實現了基于神經網絡混沌吸引子的公鑰加密算法。在編解碼器設計中采用專用的控制模塊來控制加密和解密操作;同時,在RAM模塊中自主設計了具有并行讀寫功能

2021-03-26 15:58:08 6

6 面對MD5、SHA、DES、AES、RSA等等這些名詞你是否有很多問號?這些名詞都是什么?還有什么公鑰加密、私鑰解密、私鑰加簽、公鑰驗簽。這些都什么鬼?或許在你日常工作沒有聽說過這些名詞,但是一旦你

2021-07-02 11:44:24 3478

3478 :對稱加密(也叫私鑰加密)指加密和解密使用相同密鑰的加密算法。具體算法主要有DES算法,3DES算法,TDEA算法,Blowfish算法,RC5算法,IDEA算法。 非對稱加密(公鑰加密):指加密和解密使用不同密鑰的加密算法,也稱為公私鑰加密。具體算法主要有

2021-07-29 17:37:55 3165

3165 和解密分別使用公鑰和私鑰,而公鑰是公開的,因此可以規避密鑰配送問題。非對稱加密算法,也稱公鑰加密算法。 1977 年,Ron Rivest、Adi Shamir、Leonard Adleman 三人在美國公布了一種公鑰加密算法,即 RSA 公鑰加密算法。RSA 是目前最有影響力和

2021-08-23 09:44:30 2780

2780 “。 對稱式:對稱加密(也叫私鑰加密)指加密和解密使用相同密鑰的加密算法。具體算法主要有DES算法,3DES算法,TDEA算法,Blowfish算法,RC5算法,IDEA算法。 非對稱加密(公鑰加密):指加密和解密使用不同密鑰的加密算法,也稱為公私鑰加密。具體算

2021-09-01 14:47:36 3612

3612 非對稱加密方法具有許多優點,例如準確驗證誰發送了特定消息。非對稱加密最常見的用途是公鑰基礎設施 (PKI) 應用程序。在非對稱加密中,有公鑰和私鑰。公鑰可以自由分發,用于驗證實體(例如個人或服務器)的身份。私鑰需要保持私有,以防止該實體被模擬。

2022-11-14 14:50:07 1009

1009 對稱加密就是加密和解密使用同一個秘鑰,所以叫做對稱加密。對稱加密只有一個秘鑰,作為私鑰。 優點:算法公開、計算量小、加密速度快、加密效率高。? 缺點:秘鑰的管理和分發非常困難,不夠安全。在數據傳送前

2022-11-21 19:20:44 3668

3668

本應用筆記是討論物聯網安全性的兩篇中的第一篇。它描述了如何識別并評估連接的電子設備的安全風險。它解釋了如何將最好的、經過驗證的安全性設計到電子設備中并在制造過程中加載。重點是對策,特別是基于公鑰的算法。

2023-02-21 10:10:42 1052

1052

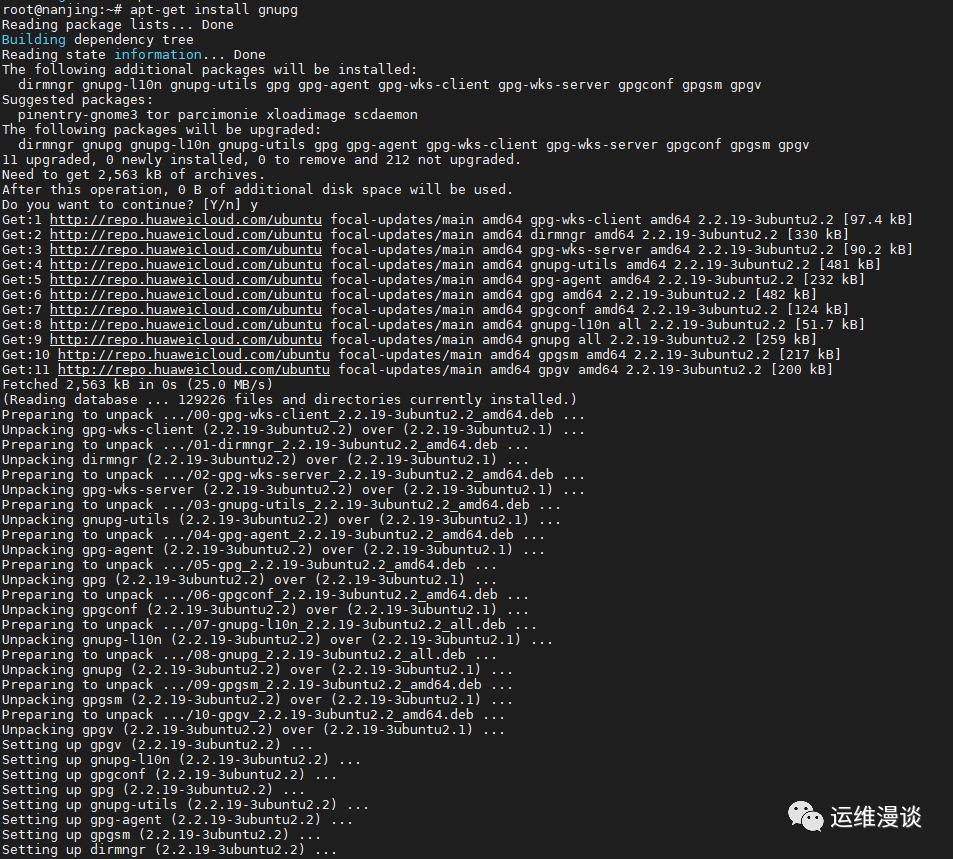

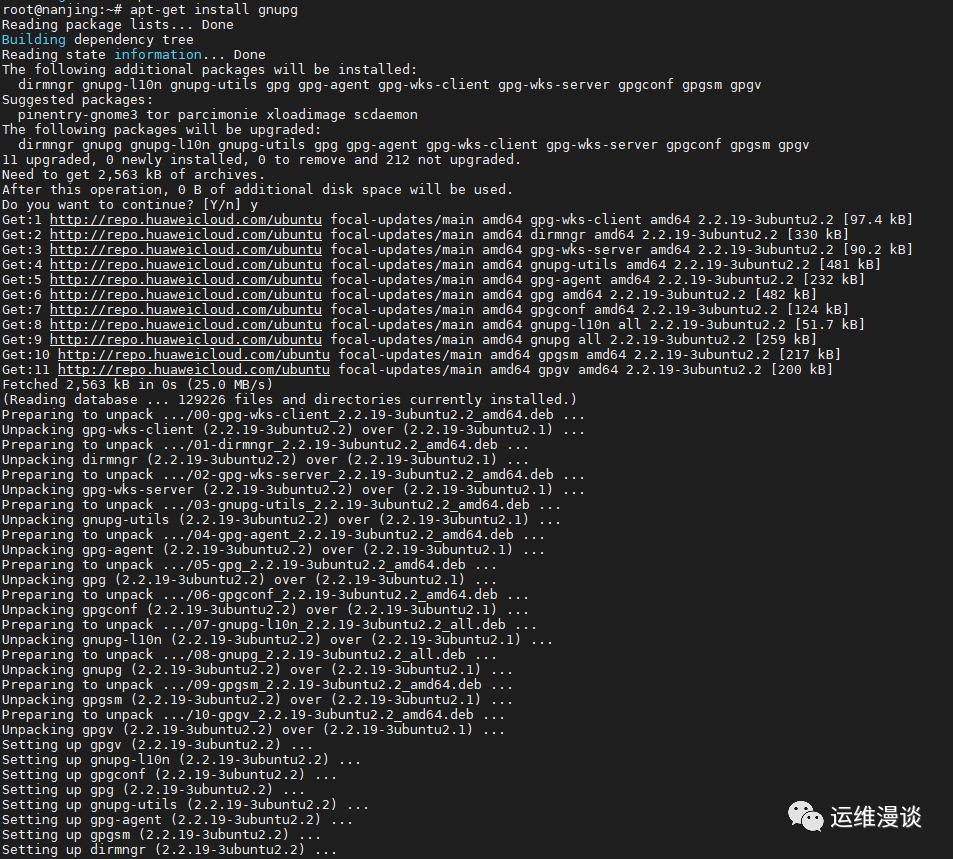

GPG(GNU Privacy Guard)是一種免費的開源加密軟件,用于保護計算機數據的機密性和完整性。

它使用非對稱加密算法,也稱為公鑰加密算法,其中數據被加密和解密時使用不同的密鑰。每個用戶都有一個公鑰和一個私鑰,其中公鑰可以與其他用戶共享,而私鑰應僅由擁有者保持安全。

2023-05-12 14:47:16 2979

2979

非對稱加密(公鑰)是互聯網商務和通信的支柱。它通常用于 Web 上的 SSL 和 TLS 連接。典型的用途是公鑰加密,傳輸中的數據由持有公鑰的任何人加密,但只能由私鑰的持有者解密。另一種用途是數字簽名,其中使用發送方的私鑰對一團數據進行簽名,如果接收方持有公鑰,則可以驗證其真實性。

2023-06-24 17:48:00 1430

1430

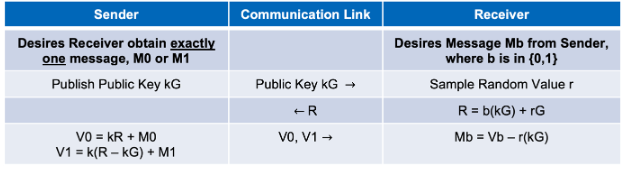

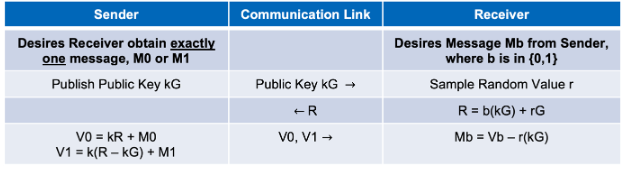

要了解遺忘傳輸的工作原理,需要對公鑰加密有一個基本的了解。公鑰加密的每個用戶都有兩個數學上相關的密鑰,而不是在用戶之間共享私鑰(與 AES 一樣):私鑰 k 只有用戶知道,以及公鑰 kG,其中 G

2023-06-27 16:14:19 1042

1042

的管理和傳遞困難。 非對稱加密 非對稱加密算法使用一對密鑰,即公鑰和私鑰。公鑰用于加密,私鑰用于解密。常見的非對稱加密算法有RSA、DSA、ECC。非對稱加密算法的優點是密鑰的管理和傳遞相對容易,缺點是加密解密速度較慢。 哈希加密 哈希加密算法

2023-12-04 15:32:46 1308

1308 客戶端與服務端的互相驗證。TLS以憑證為概念,憑證包含:公鑰、服務器身份、憑證頒發單位的簽名。對應的私鑰永遠不會公開,任何使用私鑰加密的密鑰數據只能用公鑰來解密,

2024-01-06 08:14:48 1479

1479

工具介紹 OpenSSL是SSL/TLS協議的實現工具 key是私鑰文件,用于對發送給客戶端的數據加密,以及對從客戶端接收的數據進行解密。 csr是證書簽名請求文件,用于提交給證書頒發機構(CA

2024-12-09 13:53:33 2002

2002

電子發燒友App

電子發燒友App

評論