安全引導(dǎo)和安全調(diào)試是CryptoCell(CC)引導(dǎo)服務(wù)的基本功能。

安全引導(dǎo)和安全調(diào)試基于使用RSA私鑰和公鑰方案的證書鏈機(jī)制。

本教程介紹安全引導(dǎo)和安全調(diào)試證書鏈的定義、生成和驗(yàn)證。

它還描述了

2023-08-24 06:09:48

,如果被攻擊者截獲或改變可能導(dǎo)致嚴(yán)重后果,通過遵守通用標(biāo)準(zhǔn)確保數(shù)據(jù)的機(jī)密性和完整性,提供安全連接變得至關(guān)重要。這就是藍(lán)牙4.2帶給桌面的東西。只要它們共享密鑰,就可以非常直接地加密在連接中兩個(gè)設(shè)備之間

2018-08-03 14:24:37

MN63Y2008是松下新推出的基于NTRU公鑰算法的加密IC,采用WLCSP晶片級(jí)封裝,使用單線通信,只需要一個(gè)GPIO資源,有極高的安全性。產(chǎn)品特點(diǎn): 1、使用NTRU公鑰算法進(jìn)行授權(quán)管理。 2

2013-03-04 15:29:44

MN63Y2008是松下新推出的基于NTRU公鑰算法的加密IC,采用WLCSP晶片級(jí)封裝,使用單線通信,只需要一個(gè)GPIO資源,有極高的安全性。產(chǎn)品特點(diǎn): 1、使用NTRU公鑰算法進(jìn)行授權(quán)管理。 2

2013-03-26 16:51:18

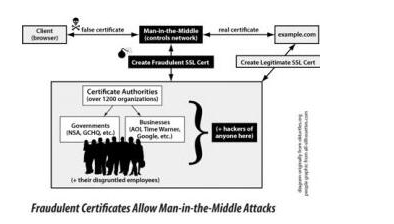

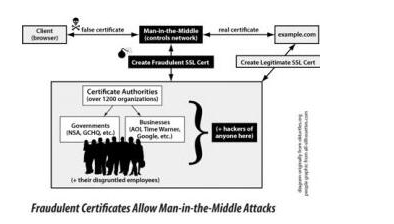

? CA證書:包含的是CA的公鑰,用來核實(shí)該CA頒發(fā)給別人的證書的真實(shí)性? 服務(wù)器/IoT設(shè)備的證書:包含了自己的公鑰? 通過公鑰加密的消息,只能私鑰擁有者可以解密? 可以簽證由對(duì)應(yīng)私鑰簽名的消息的完整可靠性

2023-09-08 08:10:23

(Public Key)、私鑰(Private Key)公鑰顧名思義就是公開的鑰匙,也就是所有人都知道這個(gè)鑰匙的內(nèi)容。私鑰是只有通信相關(guān)人員才擁有的鑰匙(比如一個(gè)ZigBee網(wǎng)絡(luò)中的所有節(jié)點(diǎn)都可以擁有

2018-04-17 18:12:29

今天在windows用了git,整理下遇到的問題。首先生成密鑰(包含公鑰和私鑰),然后就等待公鑰通過管理員被服務(wù)器接收,接下來就可以clone了,但是最開始的時(shí)候,可以通過驗(yàn)證,但是不能clone

2016-12-10 22:40:00

image是否被惡意破壞或篡改,如果檢測(cè)到image未經(jīng)授權(quán),即不合法,則MCU便不會(huì)執(zhí)行該image。我們使用非對(duì)稱加密來實(shí)現(xiàn)HAB功能。加密工具會(huì)生成私鑰和相應(yīng)的公鑰對(duì)。然后私鑰用于加密我們想要發(fā)布的鏡像

2021-09-27 09:15:25

的 HSM 中(無法導(dǎo)出私鑰,只能調(diào)用簽名 API)。是否可以通過我們的 HSM 對(duì)引導(dǎo)映像進(jìn)行簽名?換句話說,我想利用 RSA 公鑰 + 圖像簽名來生成可啟動(dòng)圖像。

那么,有什么方法可以避免在創(chuàng)建可引導(dǎo)映像的步驟中分配私鑰嗎?

2023-04-27 06:34:01

我正在將代碼從 esp8266 遷移到 esp32-c3。在舊代碼中,bearssl 通過提供已知的可信公鑰來使用,該公鑰在工廠時(shí)保存在閃存中 // 假設(shè)給定的公鑰,根本不驗(yàn)證或使用證

2023-03-01 08:10:13

我正在將代碼從 esp8266 遷移到 esp32-c3。在舊代碼中,bearssl 通過提供已知的可信公鑰來使用,該公鑰在工廠時(shí)保存在閃存中 // 假設(shè)給定的公鑰,根本不驗(yàn)證或使用證

2023-04-14 07:52:37

校驗(yàn)時(shí),需確保用于校驗(yàn)的PKI公鑰的合法性,HarmonyOS設(shè)備可采用eFuse/OTP等存儲(chǔ)介質(zhì)來存儲(chǔ)公鑰(如公鑰哈希值),來保護(hù)公鑰自身的合法性。公鑰一般在設(shè)備制造環(huán)節(jié),燒錄到設(shè)備的eFuse

2020-09-16 17:34:46

(CA):即數(shù)字證書的申請(qǐng)及簽發(fā)機(jī)關(guān),CA必須具備權(quán)威性的特征;數(shù)字證書庫:用于存儲(chǔ)已簽發(fā)的數(shù)字證書及公鑰,用戶可由此獲得所需的其他用戶的證書及公鑰; 密鑰備份及恢復(fù)系統(tǒng):如果用戶丟失

2009-06-16 23:52:17

一、 鴻蒙應(yīng)用/元服務(wù)如何查詢包名?

登錄 AppGallery Connect ,點(diǎn)擊“我的應(yīng)用”,輸入應(yīng)用名稱可查詢到需要備案的鴻蒙應(yīng)用/元服務(wù)包名。

二、 鴻蒙應(yīng)用/元服務(wù)如何獲取公鑰和簽名

2024-04-10 15:32:44

環(huán)境范圍內(nèi)并受其保護(hù)的私鑰進(jìn)行ECDSA簽名。 然后將固件和ECDSA簽名存儲(chǔ)在最終應(yīng)用程序中,例如存儲(chǔ)在閃存中。同樣,在最終應(yīng)用中,微控制器存儲(chǔ)ECDSA公鑰,以在執(zhí)行(即安全啟動(dòng)過程)之前驗(yàn)證固件

2020-09-28 19:21:56

我的硬件中有 STSafe a110 加密芯片。我已經(jīng)創(chuàng)建了私鑰和公鑰對(duì)并簽署了固件映像。固件升級(jí)過程中,主機(jī)端需要使用stsafe a110芯片進(jìn)行簽名校驗(yàn)。我用過 ECDSA_do_verify

2023-02-01 08:23:52

、CPU、SoC等安全載體,提供安全性、靈活性和成本的最佳組合。

由于“芯片指紋”是芯片的固有物理特性,SoftPUF提取生成的PUF標(biāo)識(shí)及私鑰不需要顯式存儲(chǔ)在芯片內(nèi)部,僅在需要使用時(shí)在創(chuàng)建它們的芯片上

2023-09-06 09:44:56

【作者】:劉晉明;劉年生;【來源】:《廈門大學(xué)學(xué)報(bào)(自然科學(xué)版)》2010年02期【摘要】:利用具有順序和并行執(zhí)行的特點(diǎn)的VHDL語言,設(shè)計(jì)并實(shí)現(xiàn)了基于神經(jīng)網(wǎng)絡(luò)混沌吸引子的公鑰加密算法,在編

2010-04-24 09:15:41

我使用帶有 KMS 的 X-CUBE-SBSFU 包在我的 ST MCU 上執(zhí)行固件更新。為了驗(yàn)證固件的真實(shí)性,我使用了 ECDSA。但是,我不明白為什么我只需要提供私鑰而不需要提供公鑰。如果我理解

2022-12-15 08:21:11

客戶希望在安全OS端實(shí)現(xiàn)如下功能:RSA私鑰的生成與存儲(chǔ);公鑰的提取(指定私鑰,提取對(duì)應(yīng)的公鑰)指定信息的簽名;對(duì)非安全OS傳入的信息進(jìn)行簽名后,返回簽名結(jié)果;信息的加密、解密;對(duì)傳入的信息進(jìn)行加密

2021-12-29 07:39:22

我目前正在嘗試將 ECC 公鑰導(dǎo)入 HSE FW。

OpenSSL 已生成擴(kuò)展名為“.pem”的私鑰和公鑰。

所以我的問題是,如何將這個(gè) pem 文件轉(zhuǎn)換成可用于密鑰導(dǎo)入的文件。

2023-05-04 06:13:41

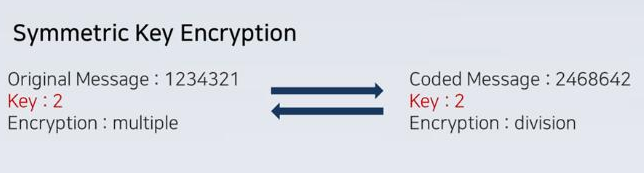

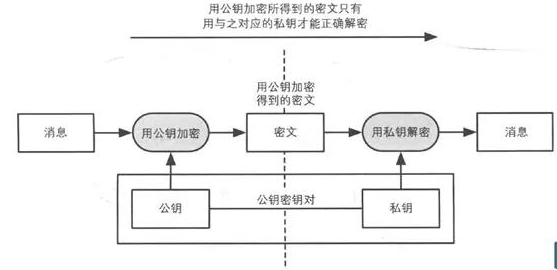

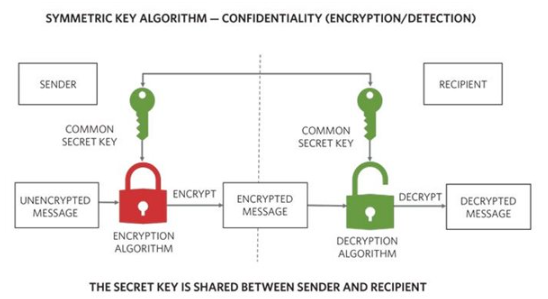

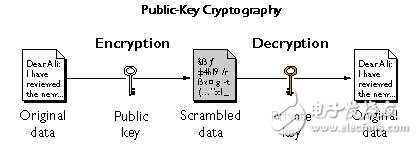

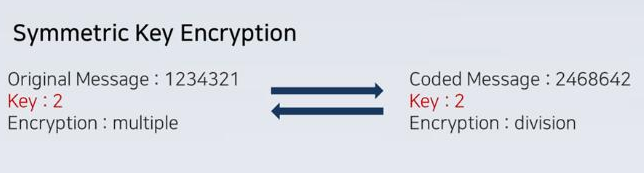

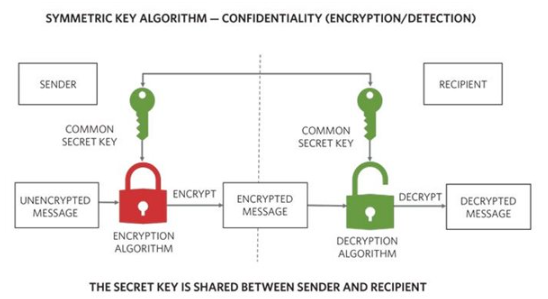

對(duì)稱加密算法也叫

私鑰加密算法,其特征是收信方和發(fā)信方使用相同的密鑰,即加密密鑰和解密密鑰是相同或等價(jià)的。非對(duì)稱加密算法也叫

公鑰加密算法。其特征是收信方和發(fā)信方使用的密鑰互不相同,而且?guī)缀醪豢赡軓募用?/div>

2021-07-22 07:09:04

松下新推出的基于NTRU公鑰算法的加密芯片,采用WLCSP晶片級(jí)封裝,使用單線通信,只需要一個(gè)GPIO資源,有極高的安全性。產(chǎn)品特點(diǎn):1、使用NTRU公鑰算法進(jìn)行授權(quán)管理。2、非易失性的鐵電存儲(chǔ)器

2013-05-07 09:46:31

SM2一般用到的或者第三方提供的公鑰都是壓縮過的,長(zhǎng)度為66個(gè)長(zhǎng)度,既33字節(jié)。格式如下,保密期間秘鑰內(nèi)容用*代替了,從02到....3F3B共33字節(jié)。66個(gè)長(zhǎng)度06:028736002931F

2021-07-22 06:26:49

(Modulus),是私鑰和公鑰的公共參數(shù)。

sk:私鑰指數(shù)(privateExponent),公式中常寫作d。

pk:公鑰指數(shù)(publicExponent),公式中常寫作e。

當(dāng)創(chuàng)建非對(duì)稱密鑰生成器

2025-09-01 07:50:53

介紹有限域Chebyshev多項(xiàng)式的定義和性質(zhì)。針對(duì)基于有限域Chebyshev多項(xiàng)式的類ElGamal公鑰密碼系統(tǒng)存在的弱點(diǎn),提出一個(gè)新的公鑰密碼算法。該算法的公開密鑰隱藏了求秘密密鑰的信息

2009-04-08 08:36:04 13

13 提出一種基于RSA的公鑰叛逆追蹤方案。在該方案中,供應(yīng)商無法誣陷無辜用戶,而且該方案支持黑盒子追蹤。追蹤算法是確定型的,其實(shí)現(xiàn)不受共謀用戶數(shù)量的限制,用戶可以隨時(shí)

2009-04-18 09:46:45 10

10 文章指出了PKI(Public Key Infrastructure)安全的關(guān)鍵是CA(Certificate Authority)的私鑰保護(hù)。由于ECC(EllipticCurve Cryptography)比RSA 等其他公鑰密碼系統(tǒng)能夠提供更好的加密強(qiáng)度、更快的執(zhí)行速度

2009-08-04 15:00:12 18

18 提出了一種基于公鑰的層次化網(wǎng)絡(luò)安全協(xié)議設(shè)計(jì)模型:協(xié)議的設(shè)計(jì)在若干層分別進(jìn)行,每一層子協(xié)議完成協(xié)議所要實(shí)現(xiàn)的一個(gè)子目標(biāo),并為上一層的子協(xié)議提供數(shù)據(jù)接口,然后將

2009-08-13 08:18:22 13

13 分析了基于橢圓曲線的EIGamal 密碼的組合公鑰技術(shù)。基于種子公鑰和密鑰映射的新技術(shù)可以實(shí)現(xiàn)從有限的種子變量產(chǎn)生幾乎“無限”密鑰對(duì),有望解決大型專用網(wǎng)中中大規(guī)模的密

2009-08-28 08:20:52 8

8 Cookies 是由Web 服務(wù)器生成并存貯于用戶計(jì)算機(jī)硬盤內(nèi)的有用信息。Cookies 往往含有重要的用戶鑒別信息和用戶資料,因此確保Cookies 安全顯得十分重要。本文首先分析了使用可能給

2009-09-01 09:19:28 7

7 基于公鑰的可證明安全的異構(gòu)無線網(wǎng)絡(luò)認(rèn)證方案:該文針對(duì)3G-WLAN異構(gòu)網(wǎng)絡(luò)的接入安全,對(duì)異構(gòu)網(wǎng)絡(luò)的實(shí)體進(jìn)行抽象,建立了一種通用的認(rèn)證模型。在該模型的基礎(chǔ)上,利用Canetti-Krawczy

2009-10-29 13:04:45 28

28 用JAVA語言實(shí)現(xiàn)RSA公鑰密碼算法:本文闡述了公開密鑰密碼體制RSA算法的原理及實(shí)現(xiàn)技術(shù)。并在此基礎(chǔ)上,給出了JAVA語言實(shí)現(xiàn)的RSA算法源代碼。關(guān)鍵詞:ILSA體制;公鑰;密鑰

2010-02-10 10:27:15 58

58 摘要:UBS安全鑰集數(shù)據(jù)加密與數(shù)據(jù)存儲(chǔ)功能于一體,是電子商務(wù)中身份證最理想的手段。

2010-07-09 18:58:15 11

11 針對(duì)RSA公鑰加密算法安全性高實(shí)用性強(qiáng)等特點(diǎn),以及解密算法需要巨大的存儲(chǔ)空間以及高額的計(jì)算成本的缺陷,提出了一種改進(jìn)方案。該方案采用多素?cái)?shù)原理,利用多個(gè)素?cái)?shù)得出模數(shù)n,增加使用因子分解進(jìn)行攻擊的難度

2017-11-06 11:49:14 22

22 TeamViewer采用基于2048 RSA私鑰/公鑰交換算法的加密方式和AES (256位)會(huì)話加密。該技術(shù)基于與https/SSL相同的標(biāo)準(zhǔn),可滿足目前的各項(xiàng)安全性標(biāo)準(zhǔn)。密鑰交換算法還可確保充分的客戶端間數(shù)據(jù)保護(hù)。這表示即使是我們的路由服務(wù)器也無法讀取數(shù)據(jù)流。

2017-11-29 18:40:20 23548

23548 RSA、ElGamal、背包算法、Rabin(Rabin的加密法可以說是RSA方法的特例)、Diffie-Hellman (D-H) 密鑰交換協(xié)議中的公鑰加密算法、Elliptic Curve

2017-12-10 09:41:15 44873

44873 不對(duì)稱加密算法不對(duì)稱加密算法使用兩把完全不同但又是完全匹配的一對(duì)鑰匙—公鑰和私鑰。在使用不對(duì)稱加密算法加密文件時(shí),只有使用匹配的一對(duì)公鑰和私鑰,才能完成對(duì)明文的加密和解密過程。加密明文時(shí)采用公鑰加密

2017-12-10 09:54:21 23767

23767 針對(duì)現(xiàn)有(全)同態(tài)加密方案的整體性能不能達(dá)到實(shí)用要求的問題,為獲得新的性能更好的同態(tài)加密思路,對(duì)基于中國剩余定理(CRT)的快速公鑰加密方案的同態(tài)性進(jìn)行了研究。考察了基于原方案構(gòu)造加法和乘法同態(tài)操作

2018-01-09 14:05:45 2

2 為了解決目前云環(huán)境下用戶與云端之間進(jìn)行身份認(rèn)證時(shí)所存在的安全問題和不足,將PTPM(portable TPM)和無證書公鑰密碼體制應(yīng)用到云環(huán)境中,提出一種用于實(shí)現(xiàn)用戶與云端之間雙向身份認(rèn)證的方案

2018-01-13 10:32:15 0

0 針對(duì)當(dāng)前云存儲(chǔ)系統(tǒng)中的機(jī)密性和容錯(cuò)性問題,展開分析和研究.指出目前的主流解決方案往往僅能解決機(jī)密性問題或容錯(cuò)性問題中的一個(gè),而不能將二者兼顧起來進(jìn)行考慮.為此,將門限公鑰加密技術(shù)與指數(shù)糾刪碼

2018-01-13 11:11:38 0

0 對(duì)公鑰密碼體制的密碼分析歷史的形成,給出一些重要結(jié)果的描述和重要文獻(xiàn)的歷史發(fā)展線索,同時(shí)對(duì)2010年-2014年有限域和橢圓曲線的離散對(duì)數(shù)問題的突破性進(jìn)展給予了簡(jiǎn)單介紹.自公鑰密碼學(xué)1976年誕生

2018-01-16 11:38:06 1

1 、資金安全角度、用戶體驗(yàn)方面,融金所無疑都處于行業(yè)第一梯隊(duì)。在全面監(jiān)管時(shí)代,一個(gè)平臺(tái)是否有銀行存管,是其合規(guī)發(fā)展的先決條件。在合規(guī)備案期間,銀行存管更是一個(gè)平臺(tái)合規(guī)建設(shè)的重中之重。隨著行業(yè)監(jiān)管政策的逐步

2018-05-21 16:34:42 2012

2012 公開密鑰加密的發(fā)明實(shí)際上有兩次重大進(jìn)展。1970年,一位名叫JamesEllis的加密學(xué)家在英國政府通信總部(GCHQ)工作,他從理論上提出了一種公開密鑰加密系統(tǒng),但當(dāng)時(shí)不知道如何實(shí)現(xiàn)它。三年后的1973年,CliffordCocks想出了一種實(shí)用的實(shí)現(xiàn)方法,方法是將一種和RSA(是1977年Ron Rivest、Adi Shamir和Leonard Adleman一起提出的。

2018-09-07 11:25:43 29164

29164 ,那么只有用對(duì)應(yīng)的公開密鑰才能解密。通常公鑰公開,私鑰自己保存。通常來說用公鑰計(jì)算私鑰僅存在數(shù)學(xué)上的可能。因?yàn)椴恍枰獋鬏?b class="flag-6" style="color: red">私鑰,安全性保密性比較好。

2018-10-26 14:13:04 5444

5444 TPKE,threshold public key encryption,加解密算法,一個(gè)公鑰,多份私鑰。通過TPKE加密后的數(shù)據(jù)需要多份子秘鑰才能解密。

2018-11-21 10:25:53 4726

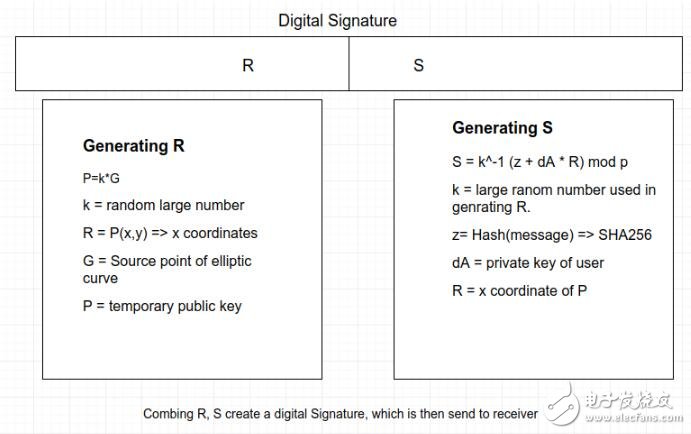

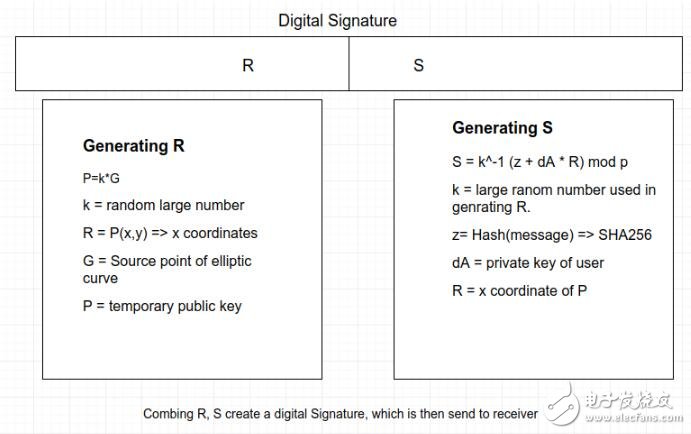

4726 生成公鑰和私鑰有兩種算法。例如,比特幣協(xié)議使用橢圓曲線數(shù)字簽名算法(ECDSA)。在本文中,我將解釋rivests - shamir - adleman (RSA),并與ECDSA進(jìn)行比較。RSA

2018-12-06 10:23:58 8244

8244 橢圓曲線在密碼學(xué)中的使用是在1985年由Neal Koblitz和Victor Miller分別獨(dú)立提出的。它的主要優(yōu)勢(shì)是在某些情況下它比其他的算法(比如RSA)使用更小的密鑰但提供相當(dāng)?shù)幕蚋叩燃?jí)的安全性。

2018-12-06 13:57:47 5284

5284 曲線上的一個(gè)點(diǎn)(創(chuàng)建簽名時(shí)使用的臨時(shí)公鑰P)。

總結(jié)

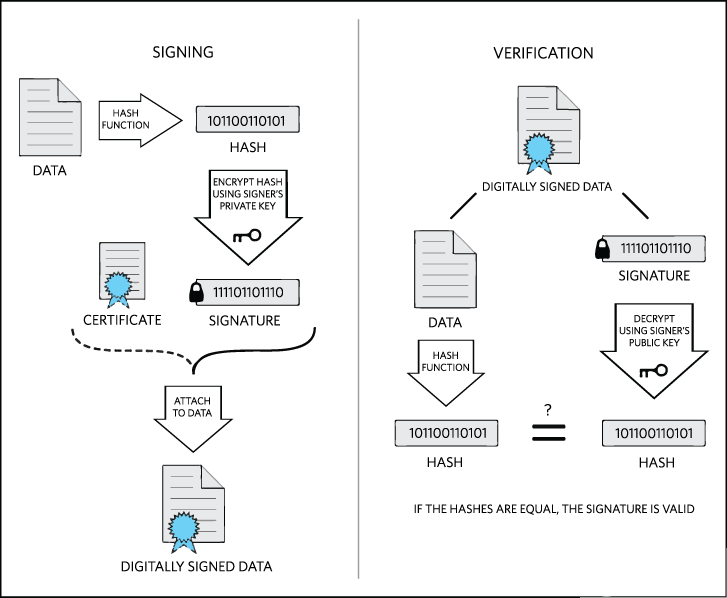

數(shù)字簽名可以使用自己的私鑰簽名,并且可以使用公鑰獨(dú)立進(jìn)行驗(yàn)證。公開簽名在任何情況下都不會(huì)導(dǎo)致獲取用戶的私鑰。因此,ECDSA算法在保證私鑰安全的同時(shí)生成簽名。

2018-12-27 14:12:35 9570

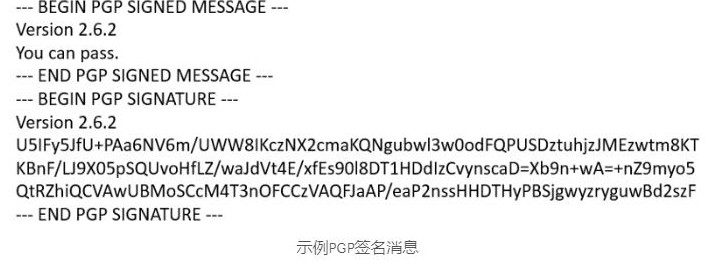

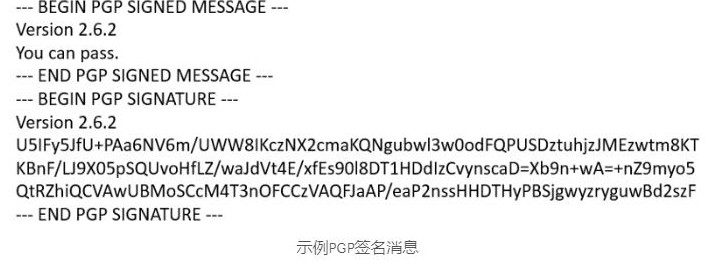

9570

PGP有效地替代了密封裝置。過程如下。首先,必須生成公鑰-私鑰對(duì)。現(xiàn)在你寫電子郵件。完成之后,您拿著您的私鑰和電子郵件,通過PGP簽名程序運(yùn)行它,然后會(huì)出現(xiàn)一個(gè)簽名。此簽名只能由持有私鑰的人生成。怎么能確定呢?您獲取消息和簽名,并通過提供發(fā)送方公鑰的PGP驗(yàn)證程序運(yùn)行它。

2019-01-08 10:55:32 2021

2021

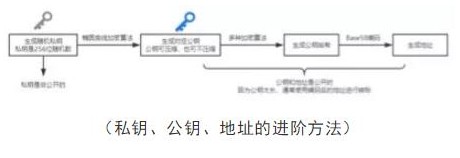

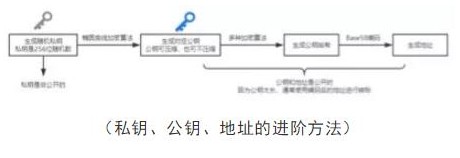

在日常交易中,小伙伴們需要學(xué)會(huì)使用地址轉(zhuǎn)賬、以及私鑰的獲得辦法(用于備份)。

公鑰和地址的生成都依賴私鑰,所以我們只需要保存私鑰即可,有了私鑰就能生成公鑰和地址,就能夠花費(fèi)對(duì)應(yīng)地址上面

2019-01-14 11:45:28 26684

26684

非對(duì)稱加密有兩個(gè)密鑰,即公鑰和私鑰,公鑰是公開的,可以讓任何人知道,私鑰絕對(duì)不能公開,只能自己知道,公鑰加密只能用對(duì)應(yīng)的私鑰才能解,同樣的,私鑰加密只能用對(duì)應(yīng)的公鑰解。另外,公鑰是通過私鑰算出來的,但私鑰無法通過公鑰算出。

2019-02-16 10:58:41 7046

7046 假設(shè)您想向A發(fā)送一條秘密消息,您將向A請(qǐng)求其公鑰。一旦有了公鑰,就可以使用此公鑰加密消息。解密此消息的唯一方法是使用私鑰。但是,只有個(gè)人A持有私鑰。這個(gè)簡(jiǎn)單而有效的方法允許任何人向A發(fā)送秘密消息,但是除了A之外沒有人可以讀取這些消息,因?yàn)橹挥兴钟?b class="flag-6" style="color: red">私鑰。

2019-02-28 11:11:45 1218

1218 私鑰本質(zhì)上是隨機(jī)數(shù)私鑰本質(zhì)上是一個(gè)隨機(jī)數(shù),由32個(gè)byte組成的數(shù)組,1個(gè)byte等于8位二進(jìn)制,一個(gè)二進(jìn)制只有兩個(gè)值0或者1。所以私鑰的總數(shù)是將近2^(8*32)=2^256個(gè),但是有一些私鑰

2019-03-11 11:13:21 6317

6317 EOS中使用的私鑰是根據(jù)一定規(guī)則生成的51位隨機(jī)數(shù),公鑰是通過對(duì)此私鑰進(jìn)行哈希計(jì)算生成。然而,你不能通過再次反向哈希計(jì)算獲得私鑰。換句話說,盡管可以通過私鑰獲得公鑰,但是無法通過公鑰找到私鑰。因此,一旦你失去自己的私鑰,幾乎不可能重新找到它,所以你應(yīng)該把它放在一個(gè)安全的地方。

2019-03-13 11:08:55 2267

2267

單筆交易是整個(gè)區(qū)塊鏈的基本元素,這里面主要包含價(jià)值輸出方發(fā)起交易、其他節(jié)點(diǎn)驗(yàn)證交易兩個(gè)動(dòng)作。整個(gè)交易的信任完全是依賴非對(duì)稱加密算法進(jìn)行保證,非對(duì)稱加密算法需要兩個(gè)密鑰:公鑰和私鑰。公鑰與私鑰是一對(duì)

2019-05-16 14:07:16 6002

6002 “在一項(xiàng)用例中,審計(jì)系統(tǒng)使用了一個(gè)諸如公鑰密碼術(shù)的加密流程,通過密鑰對(duì)中的私鑰來簽署電子文檔中所有被修改的記錄,并通過密鑰對(duì)中的公鑰來驗(yàn)證記錄未經(jīng)修改。在儲(chǔ)存于區(qū)塊鏈之前,確保記錄更改的安全是非常重要的。當(dāng)系統(tǒng)擴(kuò)增時(shí),公開的系統(tǒng)和方案的安全性可能會(huì)提高。”

2019-06-05 11:44:42 1361

1361 在門外漢看來:公鑰可以被視為與銀行帳號(hào)類似的東西,而私鑰的功能則是提供訪問該帳戶的密碼。換句話說,私鑰用于證明一個(gè)地址的所有權(quán),并簽署交易將比特幣發(fā)送到另一個(gè)地址。地址/公鑰通常位于區(qū)塊鏈上,這使得它們對(duì)網(wǎng)絡(luò)上的其他用戶可見。

2019-06-21 11:09:36 3243

3243 。

DNSSEC協(xié)議可以對(duì)比賬本上的憑證和網(wǎng)站反饋的憑證,確認(rèn)是否匹配。這些協(xié)議的其他迭代將使用公鑰和私鑰作為額外的安全措施。

2019-07-04 11:51:38 523

523 在設(shè)計(jì)DNS和X.509 PKIX時(shí),互聯(lián)網(wǎng)無法以可靠、分散的方式就注冊(cè)管理機(jī)構(gòu)(或數(shù)據(jù)庫)的狀態(tài)達(dá)成一致。因此這些系統(tǒng)指定可信第三方來管理標(biāo)識(shí)符和公鑰。現(xiàn)在幾乎所有的互聯(lián)網(wǎng)軟件都依賴這些可信第三方

2019-07-18 11:06:30 6045

6045

支持比特幣協(xié)議的應(yīng)用都可以把這段字符串轉(zhuǎn)換成比特幣的私鑰,再轉(zhuǎn)換出公鑰,再得到一個(gè)比特幣地址。如果該地址上面有對(duì)應(yīng)的比特幣,就可以使用這個(gè)私鑰花費(fèi)上面的比特幣。你們看上面那段字符串,就是沒有對(duì)應(yīng)比特

2019-08-06 14:45:32 7264

7264 比特幣的特殊之處還在于:用戶可以對(duì)任何數(shù)據(jù)進(jìn)行“簽名”,然而只有知道與某個(gè)公鑰對(duì)應(yīng)的私鑰的人才有此項(xiàng)權(quán)利。

這樣一來,數(shù)字即時(shí)簽名就可最大限度地保障信息安全性,同時(shí)還能保證公共賬本在去中心化領(lǐng)域中依然具有公開透明的性質(zhì)。

2019-09-26 10:37:36 1276

1276 在加密資產(chǎn)領(lǐng)域,加密貨幣錢包基于區(qū)塊鏈技術(shù),保證數(shù)字貨幣安全以及管理數(shù)字資產(chǎn)的公鑰、私鑰和地址等信息,當(dāng)然還有其他功能如轉(zhuǎn)賬、提現(xiàn)等。

2019-10-09 09:35:47 1239

1239 公鑰,就是公共的鑰匙,這把鑰匙誰都可以知道;私鑰是本地的,私人的鑰匙,只有自己知道,私鑰就不發(fā)送不傳輸了,因?yàn)椴粋鬏斠簿蜎]有了傳輸?shù)膯栴}。

比如說,你要發(fā)一封email文件給你家人,這個(gè)是非

2019-10-10 11:14:16 10958

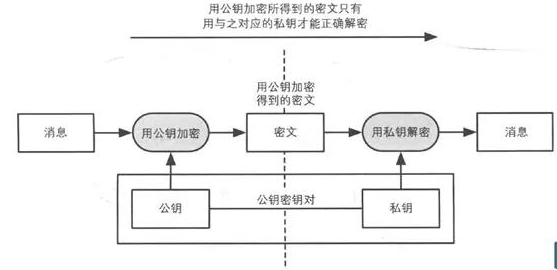

10958 公鑰和私鑰是成對(duì)出現(xiàn)的,有嚴(yán)謹(jǐn)?shù)臄?shù)學(xué)邏輯,用公鑰加密的密文只能用與之對(duì)應(yīng)的私鑰進(jìn)行解密;同樣的,用私鑰加密的密文需要與之對(duì)應(yīng)的公鑰進(jìn)行解密。

2019-10-16 09:31:45 1607

1607

。

問題來了,欠條都需要有個(gè)簽字簽名手印等憑證,這個(gè)email有什么憑證呢?沒有,只能說這個(gè)email是寫給B的,因?yàn)槭荁的公鑰加密的,也只有B能用自己的私鑰解開看到,但是沒有什么憑證說明是誰寫

2019-10-16 10:07:50 6080

6080

了它,任何人都可以給你轉(zhuǎn)賬。其實(shí),任何人都可以獨(dú)立地、不聯(lián)網(wǎng)地生成自己的錢包。這是怎么做到的呢?

公鑰和私鑰

這涉及到一個(gè)密碼學(xué)上的一個(gè)基本概念:公鑰加密技術(shù)。

公鑰加密技術(shù)中

2019-10-31 09:12:28 1909

1909 公鑰加密技術(shù)中,公鑰和私鑰成對(duì)出現(xiàn),公鑰加密的東西可以拿私鑰解開,私鑰加密的東西可以用公鑰解開。兩者的關(guān)系,大家可以想象成一個(gè)帶鎖的盒子和一把鑰匙之間的關(guān)系。這個(gè)特性用來加密和簽名。

2019-10-31 11:38:09 19009

19009 由于全球區(qū)塊鏈技術(shù)尚處于開發(fā)階段,還未成熟,還沒有完全解決客戶端安全、應(yīng)用安全等安全性問題。

2019-12-10 09:41:13 3668

3668 授權(quán)的資金訪問。

公鑰

在使用非對(duì)稱密鑰加密算法的公鑰加密密碼術(shù)中創(chuàng)建公鑰。公鑰用于將消息轉(zhuǎn)換為不可讀的格式。解密是使用不同但匹配的私鑰執(zhí)行的。公鑰和私鑰配對(duì)以實(shí)現(xiàn)安全通信。

公鑰是與私鑰

2019-12-31 10:27:21 4956

4956 “區(qū)塊鏈?zhǔn)褂?b class="flag-6" style="color: red">公鑰加密技術(shù)來保護(hù)數(shù)據(jù)安全:使用單向加密函數(shù)(哈希)為每個(gè)用戶生成一個(gè)公鑰和一個(gè)私鑰。

2020-03-07 11:32:00 1377

1377 性進(jìn)行分析,證明該方案未考慮關(guān)鍵字陷門的不可區(qū)分性,重新設(shè)計(jì)生成陷門的 Trapdoor算法,提出一種改進(jìn)的無安全信道可搜索公鑰加密方案,并證明其具有關(guān)鍵字陷門的不可區(qū)分性,能有效抵抗外部關(guān)鍵字猜測(cè)攻擊。分析結(jié)果表明,

2021-03-23 11:31:35 9

9 EE-385:用公鑰加速器實(shí)現(xiàn)RSA密碼系統(tǒng)

2021-04-29 17:29:09 7

7 其安全性沒有影響。然而經(jīng)過實(shí)驗(yàn)分析,對(duì)于以其中心映射構(gòu)造的公鑰加密體制,在找到所有的二次化方程后,結(jié)合 Grobner基方法即可快速恢復(fù)合法密文相應(yīng)的明文。同時(shí),分析表明其方案實(shí)例抵抗最小秩攻擊的時(shí)間復(fù)雜度并沒有達(dá)到作者

2021-06-17 10:53:04 6

6 我們都知道如何廣泛使用不同類型的數(shù)據(jù)加密技術(shù)來確保互聯(lián)網(wǎng)上的安全通信。安全協(xié)議——例如 TLS(傳輸層安全)及其前身 SSL(安全套接層);HTTPS;以及私鑰和公鑰——都是旨在保護(hù)用戶免受威脅

2022-07-26 18:16:54 2052

2052

若攻擊者成功欺騙嵌入式系統(tǒng)將假代碼視為真代碼接受,則所有數(shù)據(jù)都會(huì)丟失。所有代碼必須驗(yàn)證為可信代碼。設(shè)備制造期間,在工廠生成公/私鑰對(duì)。公鑰儲(chǔ)存在MCU的安全位置,通常位于一次編程(OTP)存儲(chǔ)器中。MCU在開機(jī)啟動(dòng)或接收下載內(nèi)容時(shí),會(huì)對(duì)照密鑰驗(yàn)證代碼,拒絕不一致的代碼。

2022-08-24 15:33:26 1205

1205 非對(duì)稱加密方法具有許多優(yōu)點(diǎn),例如準(zhǔn)確驗(yàn)證誰發(fā)送了特定消息。非對(duì)稱加密最常見的用途是公鑰基礎(chǔ)設(shè)施 (PKI) 應(yīng)用程序。在非對(duì)稱加密中,有公鑰和私鑰。公鑰可以自由分發(fā),用于驗(yàn)證實(shí)體(例如個(gè)人或服務(wù)器)的身份。私鑰需要保持私有,以防止該實(shí)體被模擬。

2022-11-14 14:50:07 1009

1009 發(fā)展趨勢(shì)進(jìn)行廣泛交流,深入探討商用密碼、區(qū)塊鏈、隱私計(jì)算、后量子密碼等技術(shù)的演進(jìn)趨勢(shì)。本源量子作為國內(nèi)率先在金融領(lǐng)域探索量子計(jì)算應(yīng)用的團(tuán)隊(duì)受邀參加,并就量子計(jì)算在公鑰密碼中的應(yīng)用作交流發(fā)言。 金融安全與密碼應(yīng)用論壇現(xiàn)場(chǎng)

2022-11-26 16:28:20 1206

1206 上載文件的用戶可以查看有權(quán)訪問文件的用戶列表。在上傳到服務(wù)器之前,每個(gè)文件都在瀏覽器內(nèi)加密,利用安全交付到用戶瀏覽器的JavaScript插件。使用從服務(wù)器獲取的公鑰對(duì)文件進(jìn)行加密。解密機(jī)制在瀏覽器內(nèi)部進(jìn)行,并且在瀏覽器中使用私鑰。

2022-12-01 11:00:19 747

747 本應(yīng)用筆記是討論物聯(lián)網(wǎng)安全性的兩篇中的第一篇。它描述了如何識(shí)別并評(píng)估連接的電子設(shè)備的安全風(fēng)險(xiǎn)。它解釋了如何將最好的、經(jīng)過驗(yàn)證的安全性設(shè)計(jì)到電子設(shè)備中并在制造過程中加載。重點(diǎn)是對(duì)策,特別是基于公鑰的算法。

2023-02-21 10:10:42 1052

1052

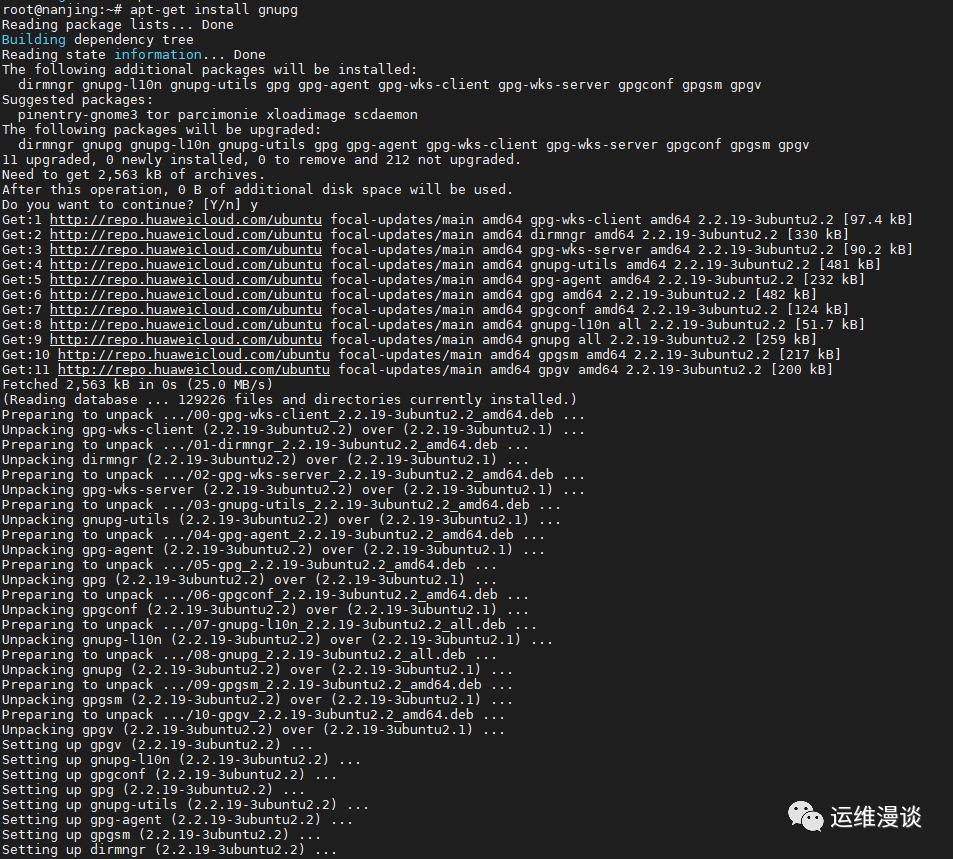

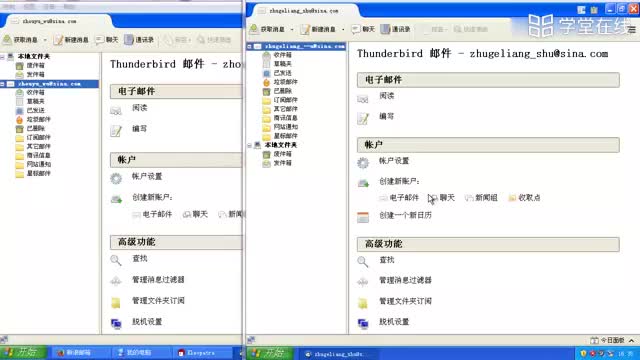

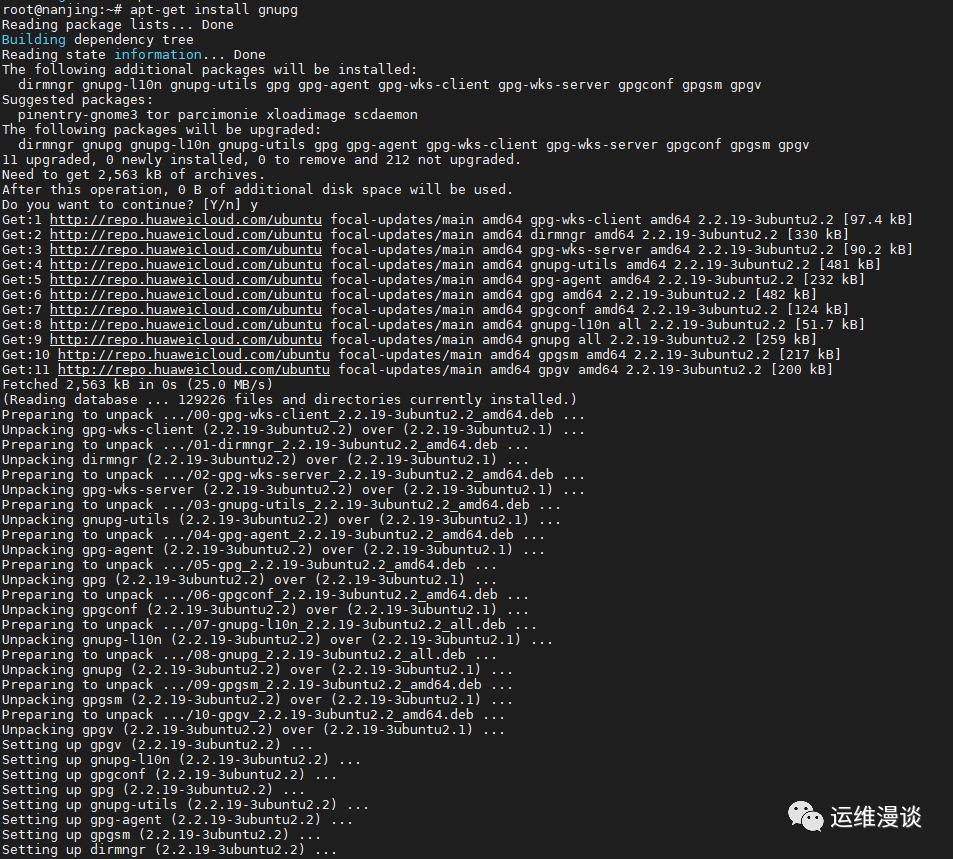

GPG(GNU Privacy Guard)是一種免費(fèi)的開源加密軟件,用于保護(hù)計(jì)算機(jī)數(shù)據(jù)的機(jī)密性和完整性。

它使用非對(duì)稱加密算法,也稱為公鑰加密算法,其中數(shù)據(jù)被加密和解密時(shí)使用不同的密鑰。每個(gè)用戶都有一個(gè)公鑰和一個(gè)私鑰,其中公鑰可以與其他用戶共享,而私鑰應(yīng)僅由擁有者保持安全。

2023-05-12 14:47:16 2979

2979

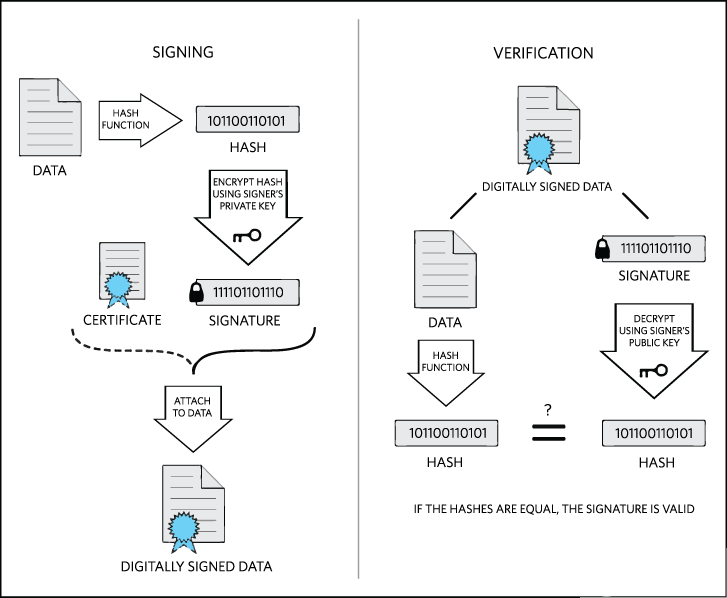

非對(duì)稱加密(公鑰)是互聯(lián)網(wǎng)商務(wù)和通信的支柱。它通常用于 Web 上的 SSL 和 TLS 連接。典型的用途是公鑰加密,傳輸中的數(shù)據(jù)由持有公鑰的任何人加密,但只能由私鑰的持有者解密。另一種用途是數(shù)字簽名,其中使用發(fā)送方的私鑰對(duì)一團(tuán)數(shù)據(jù)進(jìn)行簽名,如果接收方持有公鑰,則可以驗(yàn)證其真實(shí)性。

2023-06-24 17:48:00 1430

1430

發(fā)展趨勢(shì)進(jìn)行廣泛交流,深入探討商用密碼、區(qū)塊鏈、隱私計(jì)算、后量子密碼等技術(shù)的演進(jìn)趨勢(shì)。本源量子作為國內(nèi)率先在金融領(lǐng)域探索量子計(jì)算應(yīng)用的團(tuán)隊(duì)受邀參加,并就量子計(jì)算在公鑰

2022-11-30 11:19:18 1284

1284

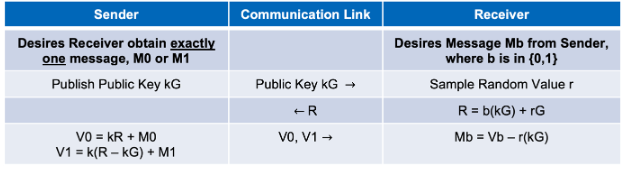

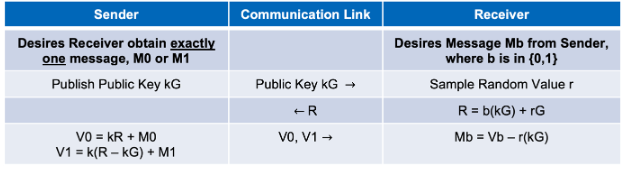

要了解遺忘傳輸?shù)墓ぷ髟恚枰獙?duì)公鑰加密有一個(gè)基本的了解。公鑰加密的每個(gè)用戶都有兩個(gè)數(shù)學(xué)上相關(guān)的密鑰,而不是在用戶之間共享私鑰(與 AES 一樣):私鑰 k 只有用戶知道,以及公鑰 kG,其中 G

2023-06-27 16:14:19 1042

1042

現(xiàn)代密碼學(xué)依賴于兩種基本算法——非對(duì)稱密鑰和對(duì)稱密鑰。非對(duì)稱密鑰算法使用私鑰和公鑰的組合,而對(duì)稱算法僅使用私鑰,通常稱為密鑰。雖然這兩種方法都可以成為數(shù)字安全策略的一部分,但每種方法都適用于特定的用

2023-06-28 10:22:39 1286

1286

非對(duì)稱密碼系統(tǒng)基于一方擁有的一對(duì)密鑰。密鑰對(duì)由公鑰和私鑰組成。

上公鑰可以為公眾所知。私鑰永遠(yuǎn)不能共享。

2023-09-28 10:31:45 1436

1436

客戶端與服務(wù)端的互相驗(yàn)證。TLS以憑證為概念,憑證包含:公鑰、服務(wù)器身份、憑證頒發(fā)單位的簽名。對(duì)應(yīng)的私鑰永遠(yuǎn)不會(huì)公開,任何使用私鑰加密的密鑰數(shù)據(jù)只能用公鑰來解密,

2024-01-06 08:14:48 1479

1479

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論