與系統(tǒng)(軟件)的漏洞不同,芯片漏洞更具廣泛性和普遍性。但對(duì)于芯片漏洞來(lái)說(shuō),基本是百分之百“中招”。要是高通驍龍820處理器出現(xiàn)了芯片級(jí)漏洞,那所有搭載這一處理器的Android手機(jī)都可能會(huì)受影響,它才不管你是三星還是LG。

2016-08-10 14:05:09 1935

1935 前后端分離關(guān)于登錄狀態(tài)那些事

2019-10-21 09:12:26

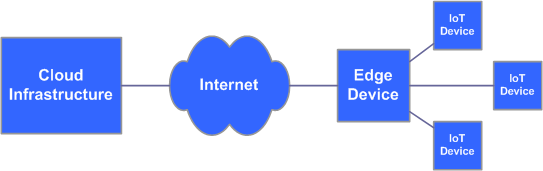

我使用 Home Assistant,其中一個(gè)組件是與 Amazon Alexa 的連接。效果很好。它讓我的 IOT 通過(guò)家里的 Alexa 設(shè)備發(fā)聲。但是,每周大約有兩到三次,系統(tǒng)會(huì)提示我

2023-05-12 07:17:18

輸入有誤或是目標(biāo)服務(wù)器沒(méi)有該共享。圖6-9 建立遠(yuǎn)程連接時(shí)出現(xiàn)錯(cuò)誤● 如果目標(biāo)服務(wù)器口令為空,在登錄Windows 98時(shí)出現(xiàn)的對(duì)話框中將密碼設(shè)為空 即可。 3. Windows 2000下的入侵測(cè)試

2008-07-01 15:02:12

Password)搜索*.conf和*.log文件,這些功能對(duì)于滲透測(cè)試人員來(lái)說(shuō),是非常有用的。主要功能:1.內(nèi)核和發(fā)行版本2.系統(tǒng)信息:主機(jī)名3.網(wǎng)絡(luò)信息:IP路由信息DNS服務(wù)器信息4.用戶(hù)信息

2016-01-13 15:45:44

該示例程序提供了一個(gè)簡(jiǎn)單的TLSclient,與測(cè)試網(wǎng)站建立TLS連接并獲取加密數(shù)據(jù)。

2021-03-30 07:41:33

=!bbsguoziying]在掃描結(jié)果中我們看到了目錄發(fā)現(xiàn)漏洞中提到了status目錄的存在,我們?cè)L問(wèn)該目錄,能夠看到一些環(huán)境參數(shù)與運(yùn)行狀況,從這些信息中我們知道了該網(wǎng)站采用的是apache+Tomcat相結(jié)合

2009-09-03 16:15:44

labview如何和網(wǎng)頁(yè)進(jìn)行進(jìn)行交互,登錄網(wǎng)站并獲取信息?

2021-11-16 13:56:22

滲透測(cè)試是什么?網(wǎng)絡(luò)安全學(xué)習(xí)中,web滲透的測(cè)試流程是怎樣的?后滲透的詳細(xì)步驟解析如何? 滲透測(cè)試就是利用我們所掌握的滲透知識(shí),對(duì)網(wǎng)站進(jìn)行一步一步的滲透,發(fā)現(xiàn)其中存在的漏洞和隱藏的風(fēng)險(xiǎn),然后

2021-01-29 17:27:30

安全漏洞時(shí),測(cè)試人員必須采取一個(gè)攻擊者的心態(tài)。

諸如模糊測(cè)試的技術(shù)可能是有用的,但是該技術(shù)通常太隨機(jī),無(wú)法高度可靠。

靜態(tài)分析可以有效地發(fā)現(xiàn)代碼注入漏洞。注意到早期生成的靜態(tài)分析工具(如lint

2025-12-22 12:53:41

密碼登錄系統(tǒng),labview,可移植

2015-08-18 17:41:01

為各類(lèi)應(yīng)用保駕護(hù)航。 Sentry解決方案包括可定制化的嵌入式軟件、參考設(shè)計(jì)、IP和開(kāi)發(fā)工具,可加速實(shí)現(xiàn)符合NIST平臺(tái)固件保護(hù)恢復(fù)(PFR)指南的安全系統(tǒng)。 固件漏洞正逐年增加,安全問(wèn)題該

2020-09-07 17:16:48

基于labview的混凝土滲透性監(jiān)測(cè)系統(tǒng)(1)8個(gè)測(cè)試通道,精確測(cè)量通過(guò)混凝土試件的電流(±1%),并實(shí)時(shí)顯示測(cè)試電流值;(2)自動(dòng)檢測(cè)測(cè)試溶液的溫度,實(shí)時(shí)顯示溫度值;(3)實(shí)時(shí)的計(jì)算電通量,保存實(shí)驗(yàn)數(shù)據(jù); (4)自動(dòng)得出混凝土氯離子滲透性指標(biāo),顯示和輸出測(cè)量結(jié)果。

2014-05-29 00:12:14

本帖最后由 weizhizhou 于 2017-4-30 00:06 編輯

基于樹(shù)莓派2 blacktrack的系統(tǒng)漏洞掃描對(duì)Linux系統(tǒng)開(kāi)發(fā)有5年了,近期在blackberry2上移植把玩

2017-04-29 09:59:05

,這里以用戶(hù)登錄為例子:如果設(shè)置為中文輸出:那么,系統(tǒng)將會(huì)顯示中文的用戶(hù)登錄:如下圖:登錄前登錄后如果設(shè)置為英文輸出:登錄前是這樣登錄后是這樣:那么,我們將看到英文的登錄界面:在網(wǎng)站快車(chē)系統(tǒng)中,用這樣

2011-08-01 14:36:29

[安全 Shell] 客戶(hù)端都可能觸發(fā)該漏洞,我們認(rèn)為這是嚴(yán)重的,主要是因?yàn)閷?duì) Linux 系統(tǒng)存在的風(fēng)險(xiǎn),但也因?yàn)闈撛诘钠渌麊?wèn)題。”其他問(wèn)題可能包括一種通過(guò)電子郵件觸發(fā)調(diào)用易受攻擊的 glibc 庫(kù)

2016-06-25 10:01:50

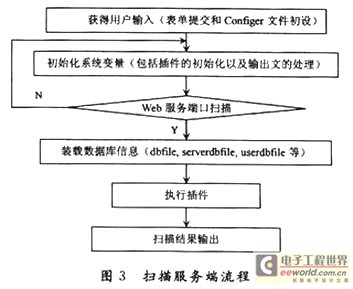

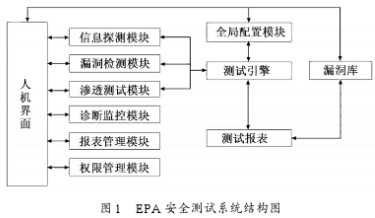

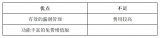

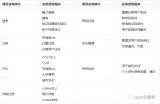

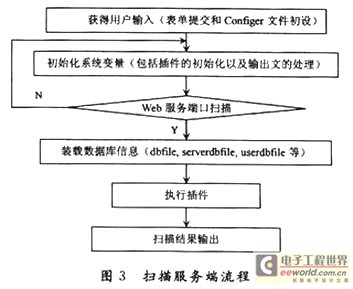

Web漏洞掃描原理是什么?怎么設(shè)計(jì)一款基于滲透性測(cè)試的Web漏洞掃描系統(tǒng)?

2021-05-10 06:07:04

因而隨著時(shí)間的推移,舊的系統(tǒng)漏洞會(huì)不斷消失,新的系統(tǒng)漏洞會(huì)不斷出現(xiàn),系統(tǒng)漏洞問(wèn)題也會(huì)長(zhǎng)期存在,這就是為什么要及時(shí)為系統(tǒng)打補(bǔ)丁的原因。 一.使用windowsupdate 步驟01打開(kāi)[控制面板

2019-12-13 10:01:28

我現(xiàn)在各個(gè)模塊到做出來(lái)了,是想通過(guò)用戶(hù)登錄系統(tǒng),登錄成功的話,直接關(guān)閉登錄系統(tǒng)的VI,并彈出我的主界面VI(用于采集數(shù)據(jù)的),如果在登錄系統(tǒng)里,電機(jī)取消登錄,就關(guān)閉登錄界面,該怎么實(shí)現(xiàn)呢。。。求助,最好說(shuō)的稍微詳細(xì)點(diǎn),之前好像看到什么動(dòng)態(tài)調(diào)用VI什么的,但是不知道該怎么弄

2019-03-10 17:08:03

稱(chēng)為變體4,是某些ARM CPU設(shè)計(jì)中的漏洞,可能允許對(duì)內(nèi)存位置的推測(cè)性讀取在最近一次寫(xiě)入該內(nèi)存位置之前讀取數(shù)據(jù)值。

推測(cè)性讀取的數(shù)據(jù)可能是攻擊者控制的,并被轉(zhuǎn)發(fā)到以后的推測(cè)性訪問(wèn),這可能會(huì)泄露

2023-08-25 07:36:27

測(cè)試報(bào)告(掃描,滲透測(cè)試,代碼審計(jì);企業(yè)在網(wǎng)站或者APP應(yīng)用上線之前,必須對(duì)網(wǎng)站、服務(wù)器或APP進(jìn)行全面細(xì)致的安全監(jiān)測(cè),及早發(fā)現(xiàn)網(wǎng)站、服務(wù)器或APP的潛在漏洞,以免遭受黑客攻擊,導(dǎo)致敏感數(shù)據(jù)泄露)

在進(jìn)行

2024-01-08 11:11:41

本帖最后由 liyqlee 于 2020-12-1 16:32 編輯

最近做測(cè)試系統(tǒng),需要加一個(gè)登錄系統(tǒng),雖然網(wǎng)上有好多現(xiàn)成的,但是自己不寫(xiě)一下,終究不是自己的。由于需要用到Mysql數(shù)據(jù)庫(kù)

2020-12-01 15:24:07

是故意把系統(tǒng)改得不安全測(cè)試的。測(cè)結(jié)果如下圖:看看, 大量的高危安全漏洞。SQL注入,SQL盲注,怪不得我的數(shù)據(jù)庫(kù)都給搞壞了,給寫(xiě)了一些掛馬的東西進(jìn)去, 原來(lái)這個(gè)這么多SQL注入漏洞。看來(lái)我用風(fēng)訊來(lái)作

2012-02-09 17:10:27

后臺(tái)管理登錄:admin/login.asp 用戶(hù)名:admin 密碼:chinazhb 留言管理登錄: 用戶(hù)名:admin 密碼:chinazhb 網(wǎng)域高科推出——裝飾設(shè)計(jì)網(wǎng)站管理系統(tǒng),適

2006-03-08 22:00:20 47

47 一:功能 HDPDF-1000直流系統(tǒng)接地故障測(cè)試儀 測(cè)量設(shè)備的絕緣狀況,當(dāng)絕緣破損,電阻降到規(guī)定要求之下時(shí),可以進(jìn)行絕緣接地查找,找到絕緣破損處,從而進(jìn)行

2021-11-23 14:26:10

一:功能 HDPDF-1000直流系統(tǒng)接地故障測(cè)試儀 測(cè)量設(shè)備的絕緣狀況,當(dāng)絕緣破損,電阻降到規(guī)定要求之下時(shí),可以進(jìn)行絕緣接地查找,找到絕緣破損處,從而進(jìn)行

2021-11-29 15:40:46

滲透測(cè)試是常用的網(wǎng)絡(luò)安全保障方法。該文細(xì)化現(xiàn)有滲透測(cè)試過(guò)程,針對(duì)傳統(tǒng)滲透測(cè)試模型存在的不足提出一種基于有色Petri網(wǎng)的攻擊測(cè)試網(wǎng)模型,用于模擬網(wǎng)絡(luò)攻擊并組織測(cè)試過(guò)程

2009-04-02 09:45:37 10

10 據(jù)在登錄系統(tǒng),一個(gè)新的登錄系統(tǒng)安全計(jì)劃的現(xiàn)有的安全問(wèn)題,建議。這項(xiàng)計(jì)劃過(guò)濾后傳送和消化,使輸入個(gè)人資料,它可以有效地避免了重放攻擊,該名男子

2009-09-05 08:16:49 15

15 輸液膜袋滲透性測(cè)試儀輸液袋滲透性測(cè)試儀是一種用于測(cè)試輸液袋材料的滲透性能力的專(zhuān)用儀器,通常由測(cè)試儀器、夾具、試片等組成。在測(cè)試過(guò)程中,首先需要將待測(cè)輸液袋樣品切割成標(biāo)準(zhǔn)的試片,并將其放置在測(cè)試

2023-06-06 09:57:56

一種基于滲透性測(cè)試的Web漏洞掃描系統(tǒng)設(shè)計(jì)與實(shí)現(xiàn)

CNCERT/CC 2006年的工作報(bào)告中顯示,隨著互聯(lián)網(wǎng)的快速發(fā)展,我國(guó)公共互聯(lián)網(wǎng)用戶(hù)數(shù)量已超過(guò)1.37億。在網(wǎng)絡(luò)發(fā)展

2009-12-04 09:32:08 1372

1372

什么是登錄和登錄帳戶(hù)

登錄是用戶(hù)為訪問(wèn)特權(quán)系統(tǒng)(如網(wǎng)絡(luò)、文件服務(wù)器、數(shù)據(jù)庫(kù)、Web服務(wù)器或某個(gè)其他系統(tǒng))而執(zhí)行的過(guò)程,并且只

2010-04-03 17:22:28 3416

3416 8月5日消息,德國(guó)聯(lián)邦信息安全局發(fā)布警告稱(chēng),一些版本的蘋(píng)果iPhone、iPad和iPod Touch可能存在嚴(yán)重安全問(wèn)題。蘋(píng)果iOS操作系統(tǒng)有兩個(gè)嚴(yán)重的安全漏洞。這些安全漏洞現(xiàn)在都沒(méi)有補(bǔ)丁。

2010-08-05 08:51:02 685

685 根據(jù)美國(guó)國(guó)土安全部(DHS)及聯(lián)邦調(diào)查局(FBI)的最新內(nèi)部通報(bào)文件顯示,目前全世界已經(jīng)有超過(guò)44%的Android系統(tǒng)智能手機(jī)都有安全漏洞并且極易遭受惡意軟件的侵害。

2013-08-27 09:28:43 1179

1179 蘋(píng)果IOS10.3.2強(qiáng)勢(shì)來(lái)襲,1系統(tǒng)漏洞被修復(fù),支持16款設(shè)備!IOS 10.3.2的系統(tǒng)并沒(méi)有對(duì)32位設(shè)備封殺,盡管蘋(píng)果全面放棄32位系統(tǒng)設(shè)備這件事已經(jīng)成為定局,但I(xiàn)OS 10.3.2并沒(méi)有痛下

2017-04-13 08:39:11 1554

1554 此vi為小林子的登錄界面,在騰訊視頻可以搜到,我只是一個(gè)搬運(yùn)工,方便大家查找使用

2017-05-04 15:41:46 0

0 針對(duì)Metasploitable3的滲透測(cè)試

2017-09-07 10:02:27 12

12 滲透測(cè)試工具開(kāi)發(fā)

2017-09-07 10:30:31 18

18 美國(guó)一名網(wǎng)絡(luò)安全研究人員聲稱(chēng)已在協(xié)作機(jī)器人系統(tǒng)上發(fā)現(xiàn)了漏洞,如果黑客利用這個(gè)安全弱點(diǎn),可以直接威脅工作人員的生命。 網(wǎng)絡(luò)安全公司IOActive高級(jí)安全顧問(wèn)Lucas Apa講述了他和一個(gè)同事

2017-09-19 17:32:43 4

4 Check Point發(fā)現(xiàn)了一個(gè)影響極大的路由漏洞,并命名為“厄運(yùn)餅干(Misfortune Cookie)”。該漏洞影響了20余家路由廠商生產(chǎn)的至少1200萬(wàn)臺(tái)路由,其中包括有TP-Link

2017-10-15 10:05:04 13386

13386 該漏洞只要在用戶(hù)登錄界面中用戶(hù)名一欄輸入“root”,密碼欄無(wú)需輸入任何內(nèi)容,然后點(diǎn)解確定即可解鎖系統(tǒng)。外媒網(wǎng)站記者在多臺(tái)不同系統(tǒng)版本的Mac計(jì)算機(jī)上進(jìn)行嘗試,在之前的macOS系統(tǒng)中并未出現(xiàn)這個(gè)漏洞,僅限于High Sierra版本。

2017-11-29 09:09:16 790

790

操作系統(tǒng)探測(cè):采用TTL旗幟等手段對(duì)日標(biāo)系統(tǒng)進(jìn)行操作系統(tǒng)辨識(shí)。對(duì)于依賴(lài)通用操作系統(tǒng)的設(shè)備就需要在漏洞檢測(cè)時(shí)測(cè)試系統(tǒng)漏洞,而對(duì)于U C/ OS等實(shí)時(shí)操作系統(tǒng)和無(wú)操作系統(tǒng)的EPA網(wǎng)絡(luò)設(shè)備和現(xiàn)場(chǎng)設(shè)備可繞過(guò)系統(tǒng)漏洞測(cè)試。

2019-09-20 08:05:00 2421

2421

據(jù)The Verge報(bào)道,在一個(gè)主要為尋找安卓和iOS系統(tǒng)漏洞的手機(jī)競(jìng)賽當(dāng)中,名為Richard Zhu和Amat Cama的兩名黑客發(fā)現(xiàn)了iPhone X的一項(xiàng)漏洞,并獲得50000美元的獎(jiǎng)金。

2018-11-15 11:23:48 1810

1810 “成功利用該漏洞的攻擊者可獲得與當(dāng)前用戶(hù)相同的權(quán)限。若當(dāng)前用戶(hù)是以管理員身份登錄的,成功利用該漏洞的黑客將可控制受影響系統(tǒng)。黑客便可趁機(jī)安裝程序;查看、更改或刪除數(shù)據(jù);或者完全利用用戶(hù)的權(quán)限創(chuàng)建新賬戶(hù)。”

2018-12-22 11:28:13 3282

3282 近日,蘋(píng)果因?yàn)閕OS 12.1系統(tǒng)中存在的一個(gè)漏洞受到抨擊。當(dāng)用戶(hù)在使用蘋(píng)果的FaceTime功能進(jìn)行視頻群聊時(shí),該漏洞會(huì)令外人偷聽(tīng)談話。 讓人沒(méi)有想到的是,這個(gè)漏洞還給他們帶來(lái)了麻煩,雖然蘋(píng)果已經(jīng)表示將在本周修復(fù)這個(gè)漏洞,但它帶給用戶(hù)的影響并沒(méi)有結(jié)束。

2019-05-11 10:41:44 4075

4075 特斯拉CEO埃隆馬斯克(Elon Musk)通過(guò)推文贊揚(yáng)騰訊科恩實(shí)驗(yàn)室發(fā)現(xiàn)Autopilot系統(tǒng)漏洞工作扎實(shí)。

2019-04-19 11:23:54 1169

1169 網(wǎng)絡(luò)安全工作是防守和進(jìn)攻的博弈戰(zhàn),是保證信息安全,工作順利開(kāi)展的奠基石。想要在信息安全戰(zhàn)爭(zhēng)中搶占先機(jī),屹立于不敗之地,就需要及時(shí)做好自身的信息安全工作,發(fā)現(xiàn)漏洞和問(wèn)題并及時(shí)修補(bǔ)。

2019-06-21 14:34:40 3510

3510 蘋(píng)果發(fā)布iOS 13新測(cè)試版:修復(fù)系統(tǒng)漏洞

2019-08-22 15:14:34 2983

2983 建設(shè)網(wǎng)站系統(tǒng)需要做的工作很多,比如架構(gòu),模板的確認(rèn),還有各個(gè)安全問(wèn)題的考慮,比如漏洞,木馬等問(wèn)題的滲透測(cè)試。

2019-08-22 17:34:13 1085

1085 phpdisk是目前互聯(lián)網(wǎng)最大的網(wǎng)盤(pán)開(kāi)源系統(tǒng),采用PHP語(yǔ)言開(kāi)發(fā),mysql數(shù)據(jù)庫(kù)架構(gòu),我們SINE安全在對(duì)其網(wǎng)站安全檢測(cè)以及網(wǎng)站漏洞檢測(cè)的同時(shí),發(fā)現(xiàn)該網(wǎng)盤(pán)系統(tǒng)存在嚴(yán)重的sql注入攻擊漏洞。

2019-08-27 17:29:49 1358

1358 安卓手機(jī)有遭殃了,安全公司Checkmarx發(fā)現(xiàn),安卓系統(tǒng)存在一個(gè)漏洞,讓惡意應(yīng)用無(wú)需用戶(hù)許可就能錄制視頻、拍攝照片和捕獲音頻,并將內(nèi)容上傳到遠(yuǎn)程服務(wù)器。

2019-11-20 16:13:26 2682

2682 據(jù)SINE安全監(jiān)測(cè)中心數(shù)據(jù)顯示,中國(guó)智能手機(jī)制造商‘一加’,也叫OnePlus,被爆出用戶(hù)訂單信息被泄露,問(wèn)題的根源是商城網(wǎng)站存在漏洞。

2019-12-03 14:47:11 3284

3284 對(duì)于谷歌來(lái)說(shuō),他們明顯加快了對(duì)Android系統(tǒng)漏洞的修復(fù)。

2020-01-10 10:47:25 3169

3169 對(duì)系統(tǒng)的任何弱點(diǎn)、技術(shù)缺陷或漏洞的主動(dòng)分析,這個(gè)分析是從一個(gè)攻擊者可能存在的位置來(lái)進(jìn)行的,并且從這個(gè)位置有條件主動(dòng)利用安全漏洞。換句話來(lái)說(shuō),滲透測(cè)試是指滲透人員在不同的位置(比如從內(nèi)網(wǎng)、從外網(wǎng)等位

2020-02-20 13:59:25 3567

3567 前幾天還有報(bào)道稱(chēng)微軟的Windows 10(簡(jiǎn)稱(chēng)Win10)系統(tǒng)漏洞數(shù)量少于Linux、Mac OS等系統(tǒng),結(jié)果這兩天Win10就爆出了一個(gè)史詩(shī)級(jí)漏洞,危險(xiǎn)程度堪比前幾年肆虐全球的永恒之藍(lán)。

2020-03-13 09:34:02 2920

2920 前幾天還有報(bào)道稱(chēng)微軟的Windows 10(簡(jiǎn)稱(chēng)Win10)系統(tǒng)漏洞數(shù)量少于Linux、Mac OS等系統(tǒng),結(jié)果這兩天Win10就爆出了一個(gè)史詩(shī)級(jí)漏洞,危險(xiǎn)程度堪比前幾年肆虐全球的永恒之藍(lán)。

2020-03-13 10:49:15 2231

2231 盡管近兩年Windows 10系統(tǒng)的漏洞和Bug比較多,但是從大面上講這些問(wèn)題還不足以影響Windows系統(tǒng)的安全性。

2020-03-13 14:08:30 3212

3212 IOS端的APP滲透測(cè)試在整個(gè)互聯(lián)網(wǎng)上相關(guān)的安全文章較少,前幾天有位客戶(hù)的APP數(shù)據(jù)被篡改,導(dǎo)致用戶(hù)被隨意提現(xiàn),任意的提幣,轉(zhuǎn)幣給平臺(tái)的運(yùn)營(yíng)造成了很大的經(jīng)濟(jì)損失。

2020-03-31 11:42:10 1606

1606 常常許多人問(wèn)過(guò)那樣一個(gè)難題,網(wǎng)絡(luò)黑客是確實(shí)那么強(qiáng)大嗎?就現(xiàn)階段來(lái)講,在黑客游戲或影視劇中,網(wǎng)絡(luò)黑客所展現(xiàn)的工作能力與實(shí)際是相差無(wú)異的(黑客帝國(guó)此類(lèi)種類(lèi)以外)。

2020-04-09 14:55:46 2003

2003 用一些自動(dòng)化技術(shù)的專(zhuān)用工具來(lái)掃描一些普遍開(kāi)源代碼版本號(hào)系統(tǒng)漏洞,例如dede,phpweb,discuz這些舊版常有一些管理權(quán)限各不相同的系統(tǒng)漏洞。

2020-04-14 11:18:49 1247

1247 ,最后再以此為基礎(chǔ)進(jìn)行全面的滲透測(cè)試,檢測(cè)智能終端設(shè)備以及其整個(gè)生態(tài)系統(tǒng)中存在的漏洞問(wèn)題,并制定整改措施。目前滲透業(yè)務(wù)和虛擬機(jī)加密產(chǎn)品,都已經(jīng)在航空航天等國(guó)防領(lǐng)域?qū)崿F(xiàn)突破和型號(hào)應(yīng)用。

2020-08-05 11:36:00 4098

4098 滲透測(cè)試,是專(zhuān)業(yè)安全人員為找出系統(tǒng)中的漏洞而進(jìn)行的操作。工欲善其事,必先利其器。今天給大家介紹7個(gè)便捷、快速的滲透測(cè)試工具。

2020-09-28 15:59:23 2571

2571 一個(gè)已經(jīng)修復(fù)一個(gè)月的微軟系統(tǒng)漏洞,今天突然在HackerNews上火了起來(lái)。

2020-12-09 09:34:21 2702

2702 。該漏洞允許黑客遠(yuǎn)程訪問(wèn)目標(biāo)系統(tǒng),從而暴露了用戶(hù)的加密貨幣錢(qián)包,威脅移動(dòng)加密錢(qián)包的安全。 Coinbase首席工程師Pete Kim警告iPhone用戶(hù)立即升級(jí)他們的操作系統(tǒng)。“如果你在 iOS 設(shè)備上使用移動(dòng)加密錢(qián)包,一定要盡快更新 iOS!”金星期二在推特上寫(xiě)道。 蘋(píng)果的安全更新適用

2021-01-28 17:41:44 2881

2881 和系統(tǒng)探測(cè)模塊,利用協(xié)議解析和逆向技術(shù)對(duì)工控協(xié)議進(jìn)行脆弱性檢測(cè),同時(shí)硏究基于工控環(huán)境的漏洞利用方式,通過(guò)模糊測(cè)試模塊對(duì)測(cè)試目標(biāo)進(jìn)行漏洞挖掘和脆弱性檢測(cè)。在此基礎(chǔ)上,參考開(kāi)源 Metasploit軟件,根據(jù)模板規(guī)則編寫(xiě)滲透攻擊腳本。仿真結(jié)果

2021-06-09 14:35:24 5

5 有小伙伴在升級(jí) iOS 13 之后,發(fā)現(xiàn)找不到“查找我的朋友”應(yīng)用了,因?yàn)樵谠?b class="flag-6" style="color: red">系統(tǒng)當(dāng)中蘋(píng)果將“查找我的 iPhone”與“查找我的朋友”功能合并,帶來(lái)了一個(gè)全新的應(yīng)用——“查找”。您可以通過(guò)該應(yīng)用來(lái)

2021-09-13 11:40:07 11181

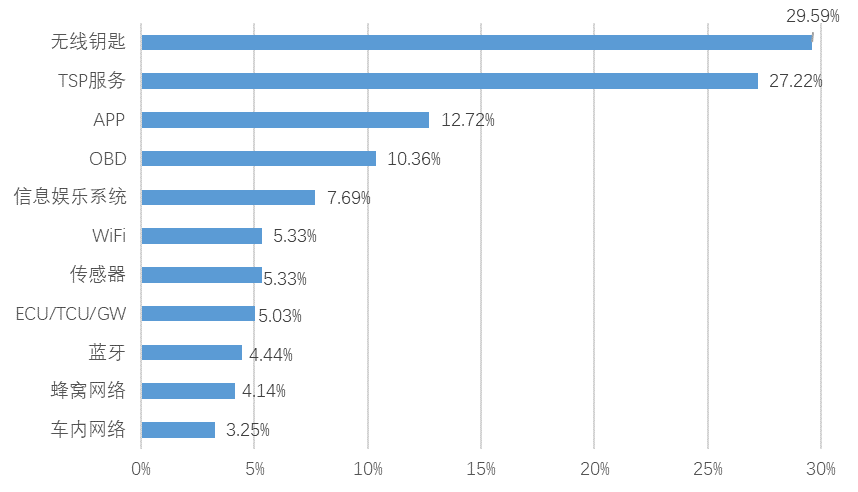

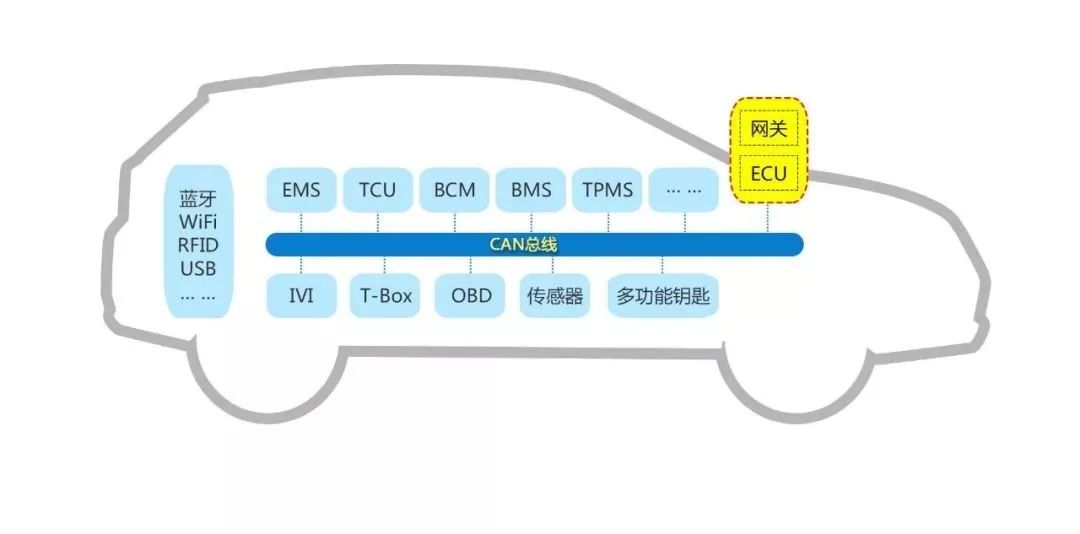

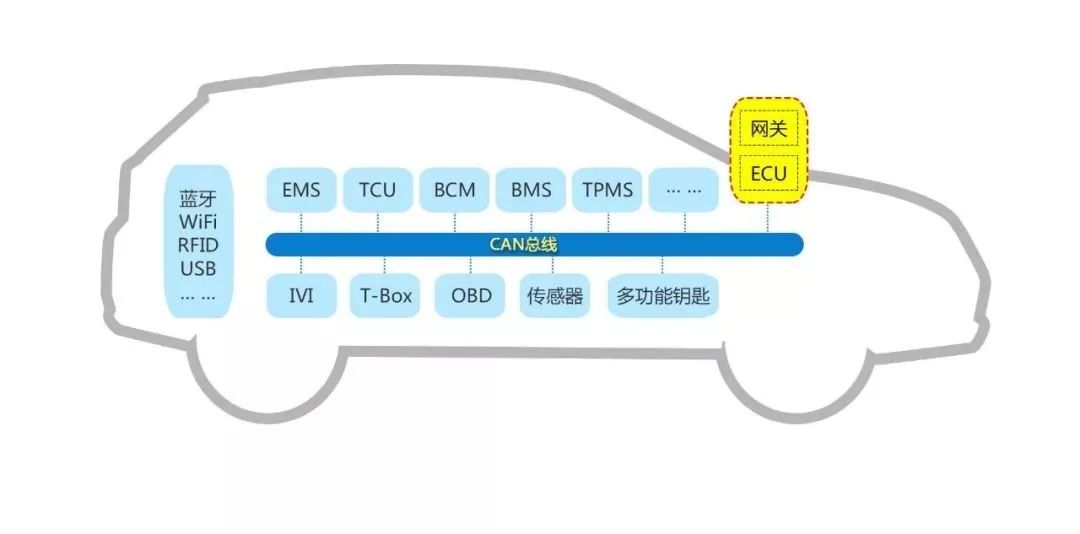

11181 上海控安開(kāi)發(fā)滲透測(cè)試工具,以幫助整車(chē)企業(yè)快速實(shí)施所需的滲透測(cè)試,發(fā)現(xiàn)目標(biāo)系統(tǒng)潛在的相關(guān)安全漏洞,從而為后續(xù)的網(wǎng)絡(luò)系統(tǒng)安全設(shè)計(jì)及改進(jìn)提供依據(jù),最終保障目標(biāo)系統(tǒng)的網(wǎng)絡(luò)安全。

2021-12-06 14:30:27 1469

1469

越權(quán)結(jié)合其他漏洞提升危害等級(jí)。越權(quán)漏洞也可以結(jié)合Authz這類(lèi)burp插件來(lái)測(cè)試,不過(guò)一般都局限于查看操作的越權(quán)。

2022-07-22 11:01:59 4392

4392 SmartRocket PeneCAN滲透測(cè)試工具的出現(xiàn)可以彌補(bǔ)國(guó)內(nèi)在車(chē)載總線滲透測(cè)試領(lǐng)域上的空白。

2022-08-11 10:11:57 2389

2389

無(wú)意點(diǎn)開(kāi)一個(gè)網(wǎng)站,發(fā)現(xiàn)網(wǎng)站比較小,且看起來(lái)比較老,然后發(fā)現(xiàn)logo沒(méi)有改,于是乎去百度搜索這個(gè)cms,發(fā)現(xiàn)有通用漏洞,Beecms 通用漏洞

2022-09-09 09:09:43 1509

1509 滲透測(cè)試是一項(xiàng)重要的進(jìn)攻性安全演習(xí)或操作。如果執(zhí)行得當(dāng),它會(huì)極大地提高您組織的安全性。滲透測(cè)試分為三種類(lèi)型,根據(jù)滲透測(cè)試人員或道德黑客可獲得的信息量分類(lèi),其中一種是白盒滲透測(cè)試。 什么是白盒滲透測(cè)試,它是如何工作的?您是否應(yīng)該為您的企業(yè)選擇白盒滲透測(cè)試?

2022-09-19 10:04:44 1729

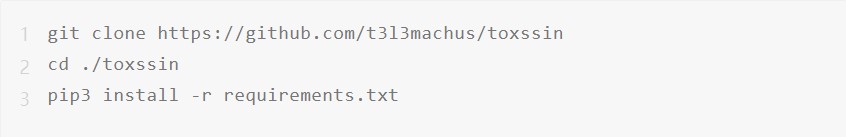

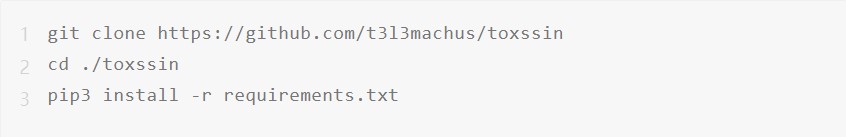

1729 toxssin 是一種開(kāi)源滲透測(cè)試工具,可自動(dòng)執(zhí)行跨站腳本 (XSS) 漏洞利用過(guò)程。它由一個(gè) https 服務(wù)器組成,它充當(dāng)為該工具 (toxin.js) 提供動(dòng)力的惡意 JavaScript 有效負(fù)載生成的流量的解釋器。

2022-09-27 09:06:51 2168

2168

一款基于docker的滲透測(cè)試工具箱,致力于做到滲透工具隨身攜帶、開(kāi)箱即用。減少滲透測(cè)試工程師花在安裝工具、記憶工具使用方法上的時(shí)間和精力。

2022-10-08 11:54:05 3720

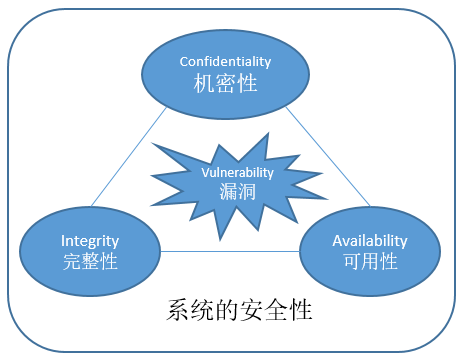

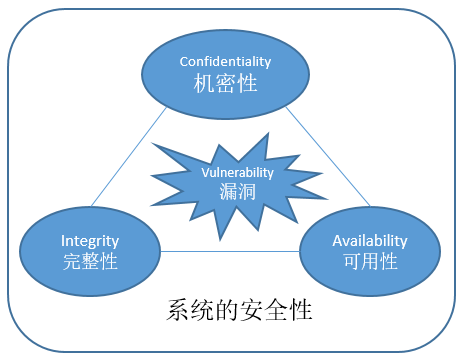

3720 任務(wù)組RFC4949[1]: 系統(tǒng)設(shè)計(jì)、部署、運(yùn)營(yíng)和管理中,可被利用于違反系統(tǒng)安全策略的缺陷或弱點(diǎn)。 中國(guó)國(guó)家標(biāo)準(zhǔn) 信息安全技術(shù)-網(wǎng)絡(luò)安全漏洞標(biāo)識(shí)與描述規(guī)范 GB/T 28458-2020[2]:?網(wǎng)絡(luò)安全漏洞是網(wǎng)絡(luò)產(chǎn)品和服務(wù)在需求分析、設(shè)計(jì)、實(shí)現(xiàn)、配置、測(cè)試、運(yùn)行、維護(hù)等過(guò)程中,無(wú)意或有意產(chǎn)生

2022-10-12 16:38:17 1886

1886

滲透測(cè)試切記紙上談兵,學(xué)習(xí)滲透測(cè)試知識(shí)的過(guò)程中,我們通常需要一個(gè)包含漏洞的測(cè)試環(huán)境來(lái)進(jìn)行訓(xùn)練。而在非授權(quán)情況下,對(duì)于網(wǎng)站進(jìn)行滲透測(cè)試攻擊,是觸及法律法規(guī)的,所以我們常常需要自己搭建一個(gè)漏洞靶場(chǎng),避免直接對(duì)公網(wǎng)非授權(quán)目標(biāo)進(jìn)行測(cè)試。

2022-10-13 15:35:45 1547

1547 滲透測(cè)試切記紙上談兵,學(xué)習(xí)滲透測(cè)試知識(shí)的過(guò)程中,我們通常需要一個(gè)包含漏洞的測(cè)試環(huán)境來(lái)進(jìn)行訓(xùn)練。而在非授權(quán)情況下,對(duì)于網(wǎng)站進(jìn)行滲透測(cè)試攻擊,是觸及法律法規(guī)的,所以我們常常需要自己搭建一個(gè)漏洞靶場(chǎng),避免直接對(duì)公網(wǎng)非授權(quán)目標(biāo)進(jìn)行測(cè)試。

2022-10-13 15:47:08 1652

1652 在Codasip的驗(yàn)證方法中使用智能隨機(jī)測(cè)試,使我們既能有針對(duì)性,又能廣泛地在這個(gè)新領(lǐng)域有效地找到更多的漏洞。這種測(cè)試方法包括調(diào)整測(cè)試,以更頻繁地激活觸發(fā)該漏洞的其他事件。

2022-11-01 10:08:20 845

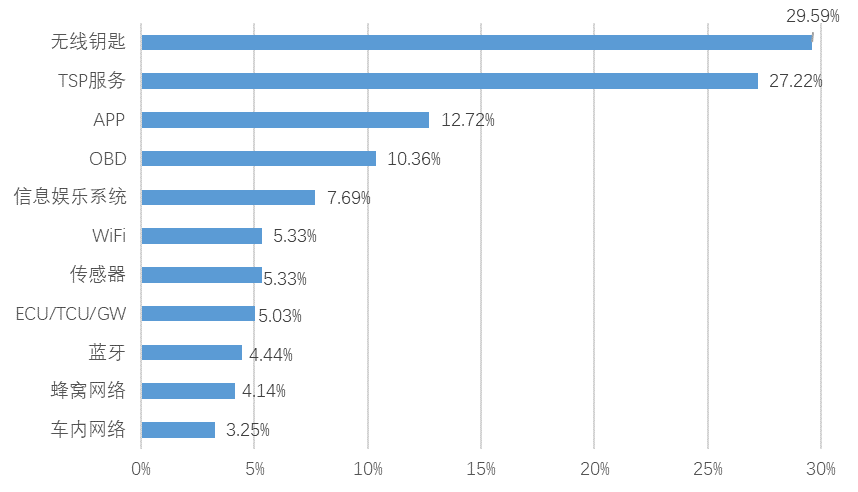

845 隨著汽車(chē)智能化、網(wǎng)聯(lián)化的高速發(fā)展,對(duì)于汽車(chē)通訊網(wǎng)絡(luò)的安全威脅越來(lái)越多,而CAN總線是目前汽車(chē)使用最廣泛的總線之一,因此對(duì)汽車(chē)CAN總線網(wǎng)絡(luò)安全威脅進(jìn)行滲透測(cè)試、挖掘潛在漏洞至關(guān)重要。

2022-11-09 13:53:38 2963

2963

APK滲透測(cè)試工具:AppMessenger,一款適用于以APP病毒分析、APP漏洞挖掘、APP開(kāi)發(fā)、HW行動(dòng)/紅隊(duì)/滲透測(cè)試團(tuán)隊(duì)為場(chǎng)景的移動(dòng)端(Android、iOS)輔助分析工具

2022-11-18 09:32:28 3808

3808 如果有留意過(guò)手機(jī)廠商的系統(tǒng)更新日志,想必就會(huì)發(fā)現(xiàn),“修復(fù)漏洞”是一個(gè)會(huì)高頻率出現(xiàn)的詞。而對(duì)于經(jīng)常關(guān)注科技資訊的朋友來(lái)說(shuō),對(duì)于“XX公司被爆在XX軟件上存在漏洞,導(dǎo)致XX人或設(shè)備受到影響”這類(lèi)

2022-12-01 10:00:54 1039

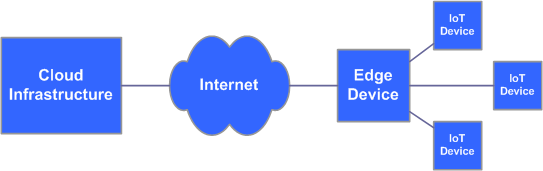

1039 滲透測(cè)試和邊緣

2023-01-03 09:45:14 1090

1090

目標(biāo)列表完全展開(kāi)后,本工具即對(duì)所列目標(biāo)執(zhí)行被動(dòng)偵察:截屏網(wǎng)站、生成虛擬地圖、在公開(kāi)數(shù)據(jù)泄露查找登錄憑證、用 Shodan 聯(lián)網(wǎng)設(shè)備搜索引擎執(zhí)行被動(dòng)端口掃描,以及從 LinkedIn 刮取雇員信息。這意味著你擁有了通過(guò)這些過(guò)程搜集而來(lái)的硬核可執(zhí)行數(shù)據(jù)

2023-02-17 09:32:40 2589

2589 開(kāi)發(fā)人員使用模糊測(cè)試來(lái)查找軟件、操作系統(tǒng)或網(wǎng)絡(luò)中的編程錯(cuò)誤和安全漏洞。然而,攻擊者可以使用同樣的技術(shù)來(lái)尋找你網(wǎng)站或服務(wù)器上的漏洞。

2023-03-03 14:56:19 856

856 和Nmap這兩款強(qiáng)大的網(wǎng)絡(luò)安全工具實(shí)現(xiàn)其部分功能,并執(zhí)行滲透測(cè)試。除此之外,該工具還整合了一個(gè)命令控制服務(wù)器用于從目標(biāo)主機(jī)中自動(dòng)過(guò)濾數(shù)據(jù)。

2023-04-14 16:10:49 1276

1276 MYExploit 簡(jiǎn)介 一款擴(kuò)展性高的滲透測(cè)試框架滲透測(cè)試框架(完善中) 只支持部分EXP 利用 使用聲明 本工具僅用于安全測(cè)試目的 用于非法用途與開(kāi)發(fā)者、本公眾號(hào)無(wú)關(guān) 工具下載地址 【進(jìn)入下方名片回復(fù)關(guān)鍵詞:504】 ? ? ? 審核編輯:彭靜

2023-05-30 09:06:27 957

957

Dude Suite 是一款集成化的Web滲透測(cè)試工具集,包含了Web滲透測(cè)試活動(dòng)中使用頻率非常高的功能,可以幫助我們高效地完成對(duì)Web應(yīng)用程序的滲透測(cè)試和攻擊。測(cè)試人員可依據(jù)自身對(duì)漏洞及滲透測(cè)試

2023-06-13 09:04:56 2855

2855

漏洞掃描工具是現(xiàn)代企業(yè)開(kāi)展滲透測(cè)試服務(wù)中必不可少的工具之一,可以幫助滲透測(cè)試工程師快速發(fā)現(xiàn)被測(cè)應(yīng)用程序、操作系統(tǒng)、計(jì)算設(shè)備和網(wǎng)絡(luò)系統(tǒng)中存在的安全風(fēng)險(xiǎn)與漏洞,并根據(jù)這些漏洞的危害提出修復(fù)建議。常見(jiàn)

2023-06-28 09:42:39 3086

3086

滲透測(cè)試是通過(guò)模擬惡意黑客的攻擊方法,來(lái)評(píng)估計(jì)算機(jī)網(wǎng)絡(luò)系統(tǒng)安全的一種評(píng)估方法,包括了對(duì)系統(tǒng)各類(lèi)弱點(diǎn)、技術(shù)缺陷或漏洞的主動(dòng)分析。由于滲透測(cè)試需要通過(guò)模擬黑客攻擊來(lái)評(píng)估目標(biāo)系統(tǒng)的安全性和漏洞,因此可能會(huì)

2023-07-04 10:01:45 2355

2355 網(wǎng)絡(luò)安全的威脅和攻擊手法也在不斷演變。為了維護(hù)網(wǎng)絡(luò)安全,建議及時(shí)更新和修復(fù)系統(tǒng)漏洞,實(shí)施安全措施和防護(hù)機(jī)制,并加強(qiáng)用戶(hù)教育和意識(shí),以有效應(yīng)對(duì)各類(lèi)網(wǎng)絡(luò)安全風(fēng)險(xiǎn)和威脅。

2023-07-19 15:34:13 5555

5555 電子發(fā)燒友網(wǎng)站提供《MegaRAID PSoC目錄在自述文件看到重要提示.zip》資料免費(fèi)下載

2023-08-02 16:03:32 0

0 電子發(fā)燒友網(wǎng)站提供《最新MegaRAID PSoC目錄在自述文件看到重要提示.zip》資料免費(fèi)下載

2023-08-23 14:10:48 0

0 當(dāng)談及安全測(cè)試時(shí),邏輯漏洞挖掘一直是一個(gè)備受關(guān)注的話題,它與傳統(tǒng)的安全漏洞(如SQL注入、XSS、CSRF)不同,無(wú)法通過(guò)WAF、殺軟等安全系統(tǒng)的簡(jiǎn)單掃描來(lái)檢測(cè)和解決。這類(lèi)漏洞往往涉及到權(quán)限控制和校驗(yàn)方面的設(shè)計(jì)問(wèn)題,通常在系統(tǒng)開(kāi)發(fā)階段未充分考慮相關(guān)功能的安全性。

2023-09-20 17:14:06 1389

1389

該模塊的全掃描、SQL注入漏洞掃描、XSS漏洞掃描、弱口令掃描、僅爬取是調(diào)用 AWVS API 進(jìn)行實(shí)現(xiàn)。中間件漏洞掃描是基于腳本模擬網(wǎng)絡(luò)請(qǐng)求實(shí)現(xiàn)。根據(jù)漏洞形成的原因,生成一些測(cè)試 payload 發(fā)送到目標(biāo)系統(tǒng),再由返回的狀態(tài)碼和數(shù)據(jù)來(lái)判斷payload是否有效。

2023-09-22 16:11:58 1429

1429 在做網(wǎng)站滲透之前除了關(guān)注一些通用漏洞,這些漏洞通常能很容易的利用掃描器掃出,被WAF所防護(hù),然而有一些邏輯漏洞WAF和掃描器就無(wú)法發(fā)現(xiàn)了,就需要人工來(lái)測(cè)試。

2023-10-16 09:10:49 1420

1420

BurpSuite在日常滲透測(cè)試中占據(jù)重要地位,是一款廣受認(rèn)可的滲透測(cè)試工具。通過(guò)其強(qiáng)大的功能和用戶(hù)友好的界面,支持安全人員發(fā)現(xiàn)和修復(fù)Web應(yīng)用程序中的潛在漏洞。不僅適用于初級(jí)滲透測(cè)試人員,也為高級(jí)安全專(zhuān)家提供了靈活性和定制性,使其能夠更深入地分析和攻擊應(yīng)用程序。

2024-01-19 11:35:41 2270

2270

弱點(diǎn),以減少潛在的安全風(fēng)險(xiǎn)。 1. 漏洞識(shí)別 漏洞掃描的首要功能是識(shí)別系統(tǒng)中存在的安全漏洞。這些漏洞可能包括: 操作系統(tǒng)漏洞 :操作系統(tǒng)中存在的安全缺陷,如未修補(bǔ)的補(bǔ)丁。 應(yīng)用程序漏洞 :應(yīng)用程序代碼中的缺陷,可能導(dǎo)致

2024-09-25 10:25:38 1573

1573 在網(wǎng)絡(luò)安全領(lǐng)域,Web滲透測(cè)試是發(fā)現(xiàn)Web應(yīng)用漏洞的重要手段。下面介紹滲透測(cè)試的基礎(chǔ)和實(shí)踐。 信息收集是滲透測(cè)試的第一步。使用whois命令查詢(xún)域名注冊(cè)信息,nslookup命令查詢(xún)域名解析記錄

2025-01-22 09:33:27 702

702

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論