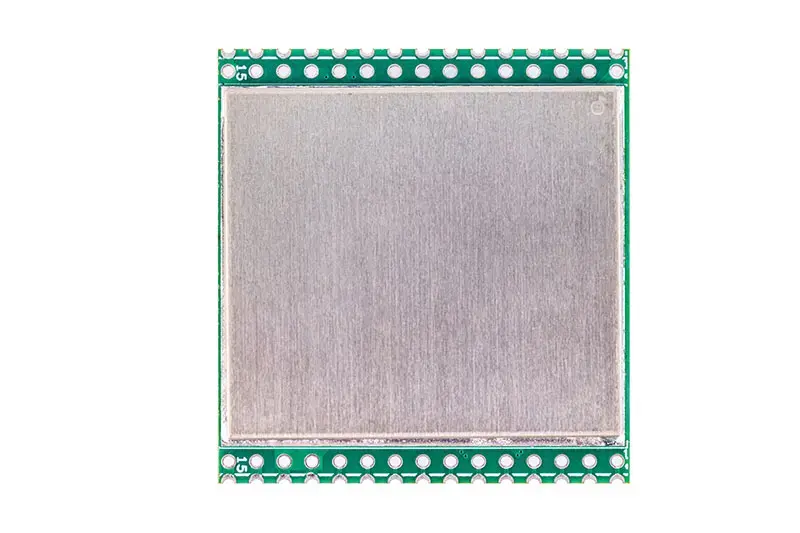

據(jù)外媒報道,兩位安全研究人員最近披露了一些漏洞,這些漏洞可被遠程利用,以檢索存儲在特殊計算機組件HSM(硬件安全模塊)中的敏感數(shù)據(jù)。HSM是一種硬件隔離設備,使用高級密碼學來存儲、操作和處理數(shù)字密鑰、密碼、PIN等敏感信息。

HSM以計算機擴展卡、可聯(lián)網(wǎng)的路由器式設備或USB連接的拇指驅動器式設備的形式存在,通常用于金融機構、政府機構、數(shù)據(jù)中心、云提供商和電信運營商等。盡管近20年來,它們一直是一種小型硬件組件,但實際非常常見,今天的許多硬件錢包基本上都是經(jīng)過設計的HSM。

在一家HSM供應商中發(fā)現(xiàn)遠程攻擊

上周在法國舉行的一次安全會議上,硬件錢包制造商Ledger的兩名安全研究人員披露了一家HSM主要供應商的幾個漏洞細節(jié)。他們計劃在8月于美國舉行的黑帽安全會議上發(fā)表他們的研究成果。

根據(jù)即將發(fā)表的報告摘要,研究人員發(fā)現(xiàn),漏洞允許未經(jīng)身份驗證的遠程攻擊者完全控制該供應商的HSM。研究人員表示,這些攻擊允許遠程檢索所有HSM機密,其中包括加密密鑰和管理員憑證。此外,兩人還表示,他們可以利用固件簽名驗證中的一個密碼漏洞,將修改后的固件上傳到HSM,而這個固件包括一個在固件更新后仍然存在的持久后門。

供應商名稱不詳

研究人員將調查結果報告給了HSM制造商,制造商隨后發(fā)布了帶有安全補丁的固件更新。他們并沒有透露供應商的名字,但Cryptosense安全審計軟件的團隊指出,供應商可能是Gemalto。Gemalto上月發(fā)布了Sentinel LDK的安全更新,這是一種用于管理HSM組件上硬件密鑰的API。

Cryptosense團隊指出,Ledger研究團隊使用的攻擊方法并不特別新穎,其他人很可能已經(jīng)發(fā)現(xiàn)了這些安全漏洞。國家級情報機構中資金充足的漏洞研究團隊也可以開展類似的工作,發(fā)現(xiàn)這次攻擊。攻擊中最令人擔憂的部分是持久性的后門,黑客可能會在包含類似后門的關鍵基礎設施中部署惡意HSM。

-

黑客

+關注

關注

3文章

284瀏覽量

23135

原文標題:一家HSM供應商的產(chǎn)品存在嚴重漏洞,敏感信息易被竊取

文章出處:【微信號:EAQapp,微信公眾號:E安全】歡迎添加關注!文章轉載請注明出處。

發(fā)布評論請先 登錄

汽車網(wǎng)絡安全 ISO/SAE 21434是什么?(一)

一句話,描述創(chuàng)芯工坊是一家什么樣的公司?

弘信電子榮膺天馬2025年度鉆石供應商獎

什么是WiFi遠程控制模塊?技術特點和應用場景有哪些?

慧視光電——全棧圖像處理板供應商

一家電動工具供應商浮出水面:國產(chǎn)器件出海新入口?

請問是否可以更改CYW20835M2EVB上的串行閃存供應商?

淺談OCP SAFE服務器組件安全注意事項

瑞可達Recodeal榮獲捷豹路虎(JLR)頒發(fā)的“2025 年全球卓越供應商獎”

Vector MICROSAR HSM固件通過ISO/SAE 21434認證

官方實錘,微軟遠程桌面爆高危漏洞,企業(yè)數(shù)據(jù)安全告急!

一家硬件安全模塊供應商存在漏洞,黑客可遠程控制HSM

一家硬件安全模塊供應商存在漏洞,黑客可遠程控制HSM

評論