做技術這么多年,見過不少因為“毫秒級”偏差引發的血案。很多新人(甚至一些老手)在搭建架構時,往往把 CPU 算力、內存容量、IOPS 算得清清楚楚,卻唯獨忽略了一個最不起眼的基礎設施——?時間?。

單純從運維和架構的角度,聊聊為什么在生產環境和內網中,必須得有一臺靠譜的授時服務器(NTP Server),而不是隨便連個 pool.ntp.org 就完事了。

1. 它是分布式系統的“心跳”

如果你還在維護單體應用,時間差幾秒可能只是日志看著難受點。但現在的架構基本都是分布式的。

試想一個場景:你在做一個分布式的數據庫集群(比如 TiDB、MongoDB 或者 Cassandra)。

- 節點 A 寫入了一條數據,時間戳是

10:00:01。 - 節點 B 負責同步,但它的本地時間慢了 5 秒,是

10:00:00。 - 如果業務邏輯依賴“最新寫入”判定,或者用到了 Last-Write-Wins 策略,數據一致性瞬間就崩了。

所謂的“腦裂”、事務亂序,很多時候查半天網絡和代碼,最后發現純粹是機器時間對不上。對于依賴 Raft 或 Paxos 協議的系統,時間同步不僅僅是“準不準”的問題,而是集群**“能不能活”**的問題。

2. 運維排錯的噩夢:日志對不齊

這應該是所有運維最頭疼的場景。業務報障,你打開 Kibana 或者直接 tail 幾臺服務器的日志開始排查。

- Web 服務器說請求是在

14:05:00發出的。 - DB 服務器的慢查詢日志里,相關記錄卻顯示

14:04:58。 - 中間件的消息隊列時間又是

14:05:05。

這時候你的腦子是混亂的。你根本沒法判斷是程序邏輯導致了延遲,還是單純因為服務器時間沒同步。在一個跨多節點的微服務調用鏈中,如果沒有統一的高精度時間源,?全鏈路追蹤(Tracing)基本上就是廢紙一張??。

3. 安全認證的“隱形殺手”

很多安全機制對時間極其敏感,敏感度甚至在秒級以下。

- ?Kerberos 認證?:域環境里,如果客戶端和 KDC(密鑰分發中心)的時間偏差超過 5 分鐘(默認設置),認證直接失敗。

- ?**TOTP(雙因素認證)**?:你用的 Google Authenticator 或者公司發的動態令牌,算法核心就是時間。服務器慢了 30 秒,你的驗證碼永遠提示“錯誤”。

- ?HTTPS 證書/OCSP?:雖然證書有效期長,但在證書輪轉、吊銷列表更新的關鍵時刻,時間不對會導致服務直接不可用。

4. 為什么公網 NTP 往往不夠用?

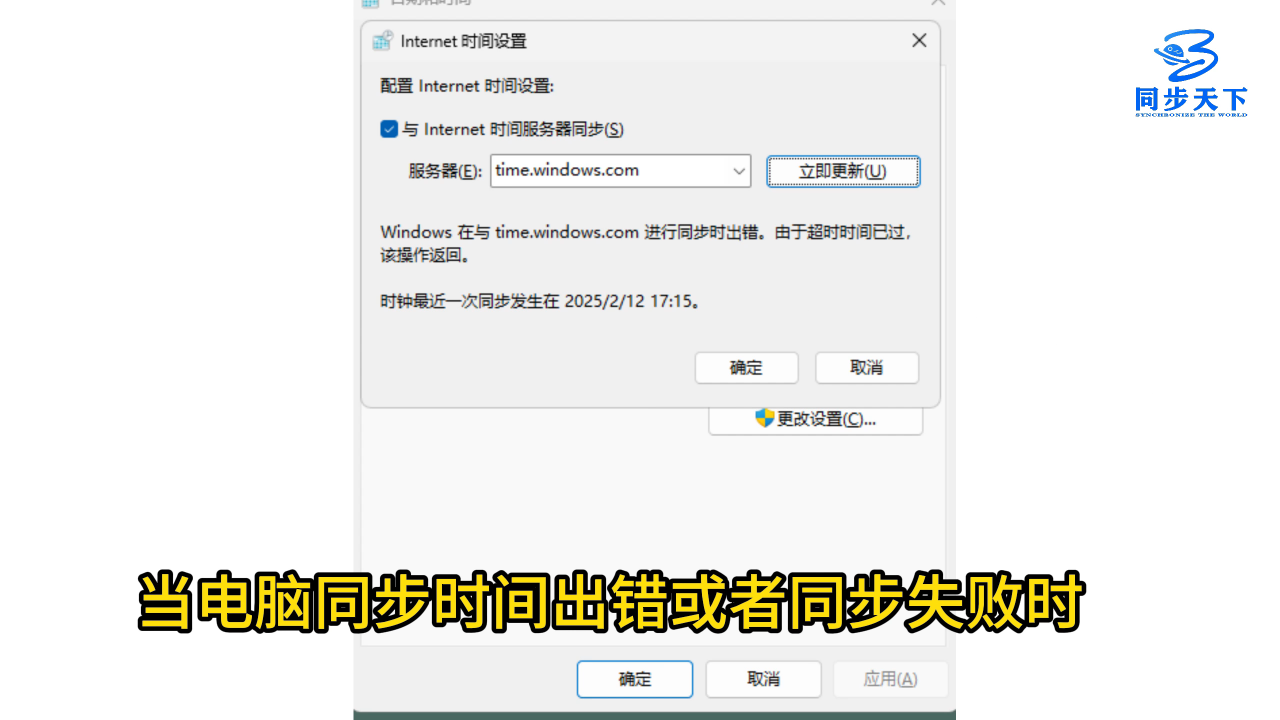

經常有人問:“網上免費的 NTP 服務器那么多,我寫個腳本 ntpdate 甚至 chrony 指向公網不就行了?”

這就涉及到了?企業級環境的特殊性?:

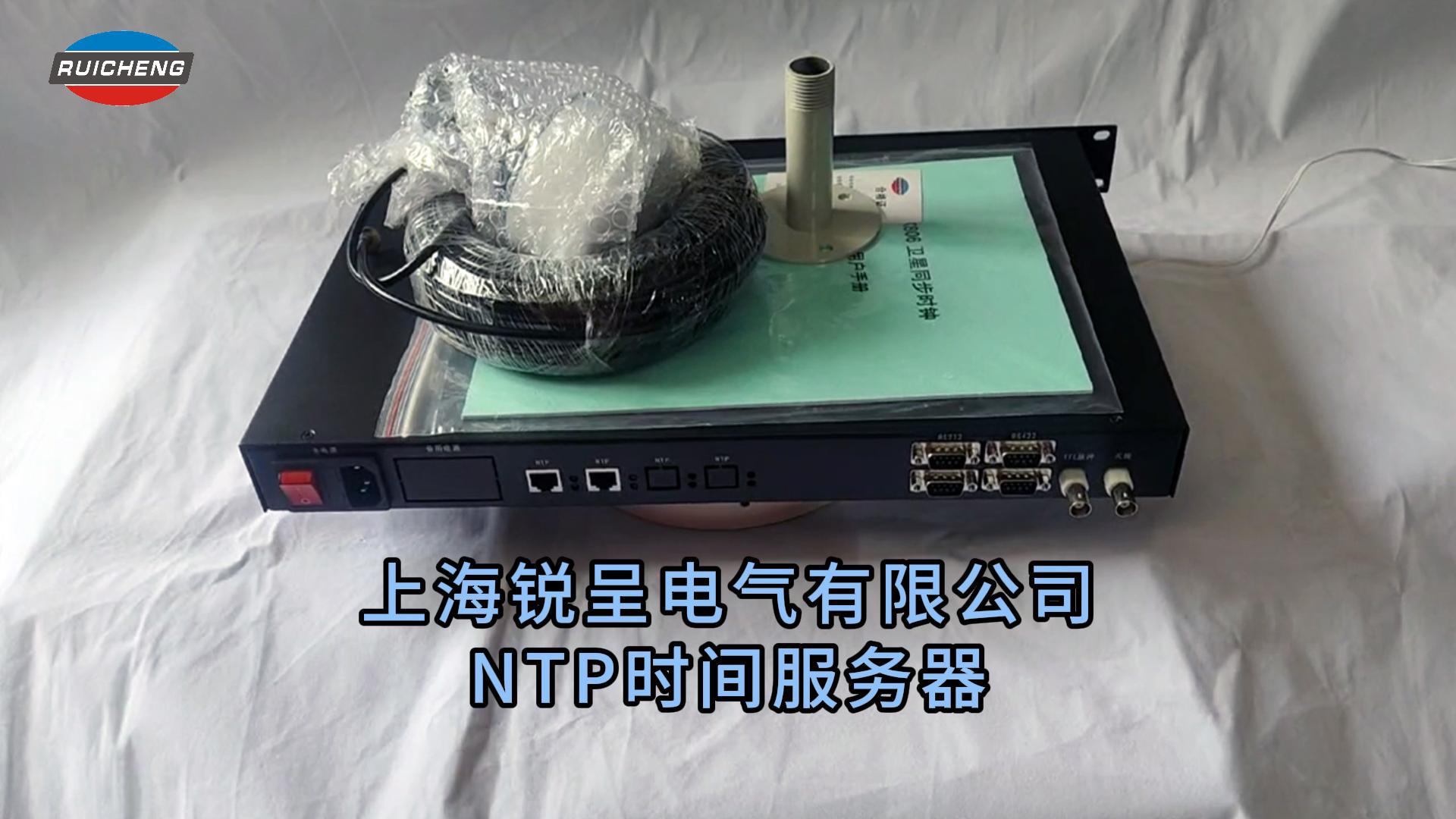

- ?**安全合規(隔離網)**?:很多核心業務(金融、電力、醫療、政務)是完全內網隔離的,根本不允許服務器訪問互聯網。這時候你必須有一臺硬件授時服務器,通過 GPS/北斗衛星獲取時間,再分發給內網機器。

- ?**精度與抖動(Jitter)**?:公網同步受限于復雜的鏈路環境。跨運營商、防火墻處理、帶寬擁堵,都會導致時間同步的層級(Stratum)降低,延遲不穩定。對于高頻交易或工業控制,毫秒級的抖動都是不可接受的。

- ?攻擊面管理?:開放 UDP 123 端口到公網,本身就是一種風險(NTP 反射攻擊了解一下)。自建本地 NTP 服務,能把這個攻擊面徹底收斂在內網。

審核編輯 黃宇

-

服務器

+關注

關注

14文章

10251瀏覽量

91480

發布評論請先 登錄

NTP授時同步授時同步服務器 精準時空,無線賦能——NTP授時同步4G服務器重磅來襲

授時服務器在交通領域中的關鍵作用與應用

NTP時間同步服務器如何工作

衛星授時服務器 國內ntp網絡授時服務器的發展方向 北斗對時服務器

聊聊授時服務器這塊“壓艙石”推薦

聊聊授時服務器這塊“壓艙石”推薦

評論