遠程配置通信參數的核心安全風險包括:未授權訪問、傳輸數據竊聽 / 篡改、配置誤操作、設備仿冒接入等。需通過 “身份認證、傳輸加密、權限管控、操作審計、配置防護、網絡隔離、設備加固” 七層防護體系,結合行業標準(如 IEC 61850-6、等保 2.0),實現 “防未授權、防篡改、可追溯、可恢復” 的安全目標。

一、第一層:身份認證 —— 杜絕非法訪問(第一道防線)

1. 強身份認證機制

多因素認證(MFA):遠程登錄必須啟用 “賬號密碼 + 二次驗證”,二次驗證可選短信驗證碼、動態令牌(如 RSA SecurID)、生物識別(指紋 / 人臉)或硬件 Key(如 USB 加密狗),避免單一密碼泄露導致風險;

密碼強策略:強制要求密碼復雜度(8 位以上,含大小寫字母、數字、特殊字符),定期更換(建議 90 天),禁止使用默認密碼(如 admin/admin),設備首次登錄必須強制修改密碼;

設備身份雙向認證:

裝置與云平臺 / 主站通信時,采用 “設備唯一 ID + 預共享密鑰(PSK)” 或數字證書(X.509)認證,防止設備被仿冒接入;

平臺向裝置下發配置指令前,需驗證裝置的身份證書有效性,杜絕非法指令注入。

2. 認證失敗防護

登錄失敗鎖定:連續 5 次密碼錯誤,自動鎖定賬號 / 設備訪問權限 30 分鐘,或需管理員解鎖;

登錄超時控制:遠程登錄會話超時時間≤15 分鐘,無操作自動登出,避免無人值守時被非法操作。

二、第二層:傳輸加密 —— 防止數據竊聽 / 篡改

1. 全程加密傳輸

通信協議加密:

網絡傳輸(以太網 / 4G/5G):強制使用 HTTPS(TLS 1.3)、MQTTs(加密版 MQTT)或 IEC 61850-90-5(基于 TLS),禁用 HTTP、明文 MQTT 等不安全協議;

串口傳輸(RS485+DTU):通過 DTU 建立 VPN 隧道(如 IPSec、OpenVPN),或對串口數據進行 AES-256 加密,防止數據在公網傳輸時被竊聽。

數據完整性校驗:配置指令和響應數據需攜帶 MAC 校驗碼(如 HMAC-SHA256),裝置接收后驗證校驗碼,若數據被篡改則直接丟棄,不執行配置。

2. 禁用弱加密算法

淘汰 SHA1、MD5、AES-128 以下、TLS 1.0/1.1 等弱加密算法,僅保留 TLS 1.3、AES-256、SHA256/SHA512 等強加密方式,避免被破解。

三、第三層:權限管控 —— 最小權限與分級授權

1. 基于角色的權限分配(RBAC)

劃分三級權限角色,嚴格限制配置權限:

| 角色 | 權限范圍 |

|---|---|

| 管理員 | 可修改所有通信參數(IP、協議、密鑰等)、管理用戶權限、導出配置備份 |

| 操作員 | 僅可修改非敏感參數(如數據上傳頻率),無權限修改 IP、密鑰等核心參數 |

| 查看者 | 僅可查看參數,無修改權限 |

最小權限原則:根據崗位需求分配權限,如現場運維人員僅授予操作員權限,禁止全員使用管理員賬號。

2. 權限動態管控

臨時權限申請:如需臨時提升權限(如操作員修改 IP),需通過審批流程(如上級管理員確認),并設置權限有效期(如 2 小時),過期自動回收;

定期權限審計:每季度清理無效賬號(如離職人員賬號)、冗余權限,確保權限與實際崗位匹配。

四、第四層:操作審計 —— 全流程追溯與問責

1. 操作日志全記錄

遠程配置的每一步操作均需記錄 “五要素”:操作時間(精確到毫秒)、操作者賬號、操作 IP 地址、修改前參數值、修改后參數值;

日志不可篡改:操作日志存儲在裝置本地(加密存儲)和云平臺(異地備份),支持哈希校驗(如 SHA256),防止日志被刪除或篡改。

2. 日志分析與告警

實時監控異常操作:如非工作時間(如凌晨 2 點)修改核心參數、異地 IP 登錄后立即修改配置等,觸發短信 / 郵件告警,通知管理員核實;

定期日志審計:每月導出操作日志,排查非法配置行為,形成審計報告,滿足等保 2.0“日志留存≥6 個月” 的要求。

五、第五層:配置防護 —— 防止誤操作與配置丟失

1. 配置前校驗與確認

二次確認機制:修改核心參數(如 IP、通信密鑰、主站地址)時,需輸入驗證碼或再次確認操作,避免誤點擊導致配置錯誤;

參數合法性校驗:平臺和裝置雙重校驗參數有效性(如 IP 地址格式、波特率范圍、端口號合規性),非法參數(如 256.0.0.1)直接拒絕保存。

2. 配置備份與回退

自動備份:修改配置前,系統自動備份當前配置(含時間戳),支持手動導出備份文件(加密存儲);

一鍵回退:配置生效后若出現通信異常(如設備離線),可在平臺一鍵回退至最近一次有效配置,避免設備長時間無法通信;

配置版本管理:保留最近 10 次配置版本,支持按時間戳查詢歷史配置,便于追溯配置變更軌跡。

六、第六層:網絡隔離 —— 隔離風險區域

1. 網絡分區部署

裝置接入網絡時,部署在生產控制大區(如 IEC 61850 的 II 區),與辦公網、互聯網通過防火墻隔離;

跨網通信時,通過正向隔離裝置(如電力專用隔離網關)傳輸配置指令,禁止互聯網直接訪問裝置的管理端口(如 HTTP 80、Modbus 502)。

2. 防火墻與端口管控

限制訪問源 IP:僅允許授權的主站 IP、運維終端 IP 訪問裝置的遠程配置端口,拒絕其他 IP 的連接請求;

關閉無用端口:禁用 Telnet、FTP 等不安全端口,僅開放必要的加密通信端口(如 HTTPS 443、MQTTs 8883)。

內置 eSIM 卡加密:使用運營商專用 APN(虛擬專用網絡),避免數據在公網裸傳;

禁用開放無線功能:如無需 Wi-Fi 配置,默認關閉 Wi-Fi 模塊;啟用時需設置強密碼(WPA2/WPA3 加密),定期更換。

七、第七層:設備加固 —— 提升裝置自身安全性

1. 固件安全

定期固件升級:廠商發布安全補丁(如漏洞修復)時,通過加密通道(如 HTTPS)遠程升級固件,升級前驗證固件簽名(防止惡意固件注入);

禁用固件篡改:裝置啟動時校驗固件完整性,若固件被篡改則拒絕啟動,并觸發告警。

2. 禁用不必要功能

關閉 Telnet、SSH、SNMP v1/v2 等不安全服務,僅保留遠程配置必需的功能(如 HTTPS、加密 MQTT);

禁止 USB 端口用于配置(如需使用,需驗證 USB 設備的授權證書),避免物理接觸導致的配置篡改。

3. 硬件安全

核心芯片加密:采用帶安全加密模塊(SEM)的 MCU,存儲設備密鑰、證書等敏感信息,防止硬件層面破解;

防拆設計:裝置被非法拆卸時,自動清除敏感配置(如通信密鑰),或觸發告警。

八、合規性與第三方驗證

1. 滿足行業安全標準

符合等保 2.0 二級及以上要求(電力行業關鍵場景需三級),通過第三方等保測評;

遵循電力行業標準:如 DL/T 5435-2013《電力系統通信工程施工及質量驗收規范》、Q/GDW 1929-2013《電力系統安全穩定控制技術導則》。

2. 定期安全檢測

滲透測試:每年委托第三方機構對遠程配置功能進行滲透測試,排查漏洞(如 SQL 注入、權限繞過);

漏洞掃描:每月通過網絡漏洞掃描工具,檢測裝置和平臺的安全漏洞,及時修復。

九、典型場景安全配置示例

場景 1:電網關口裝置(高安全需求)

身份認證:賬號密碼 + 硬件 Key + 生物識別三重認證;

傳輸加密:IEC 61850-90-5(TLS 1.3)+ AES-256 數據加密;

權限管控:僅省級調度中心管理員有配置修改權限;

網絡隔離:部署在電力生產控制大區 II 區,通過正向隔離網關與主站通信。

場景 2:工業園區分布式裝置(中等安全需求)

身份認證:賬號密碼 + 短信驗證碼雙重認證;

傳輸加密:HTTPS(TLS 1.3)+ MQTTs 加密傳輸;

權限管控:園區運維人員為操作員權限,核心參數需上級審批;

配置防護:自動備份配置,支持一鍵回退,操作日志留存 1 年。

十、總結:安全保障核心邏輯

遠程配置通信參數的安全性,需通過 “身份可信、傳輸加密、權限可控、操作可追溯、配置可恢復、網絡隔離、設備堅固” 的全鏈路防護,實現 “事前防御(認證 / 加密)、事中監控(審計 / 告警)、事后追溯(日志 / 回退)” 的閉環管理。

實施建議:

優先選擇支持國密算法(如 SM2/SM4)的裝置,滿足國產化安全要求;

避免在公網裸傳配置數據,必須通過加密隧道或專用網絡傳輸;

定期開展安全培訓,提升運維人員安全意識(如不泄露密碼、不點擊可疑鏈接);

與廠商簽訂安全服務協議,確保及時獲取漏洞修復和技術支持。

審核編輯 黃宇

-

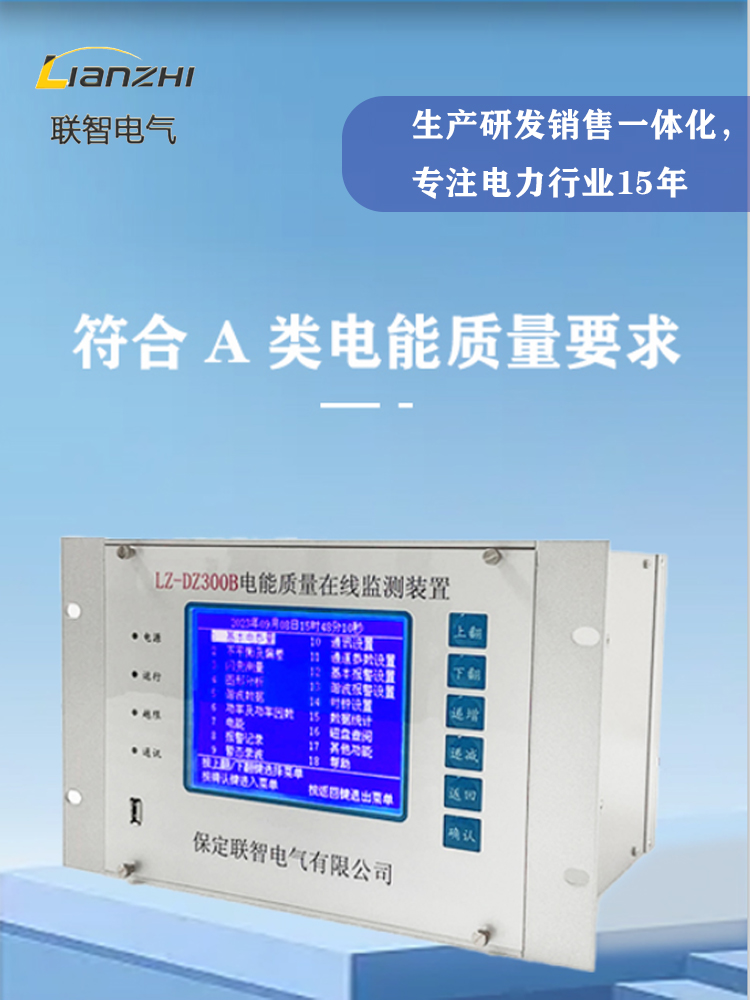

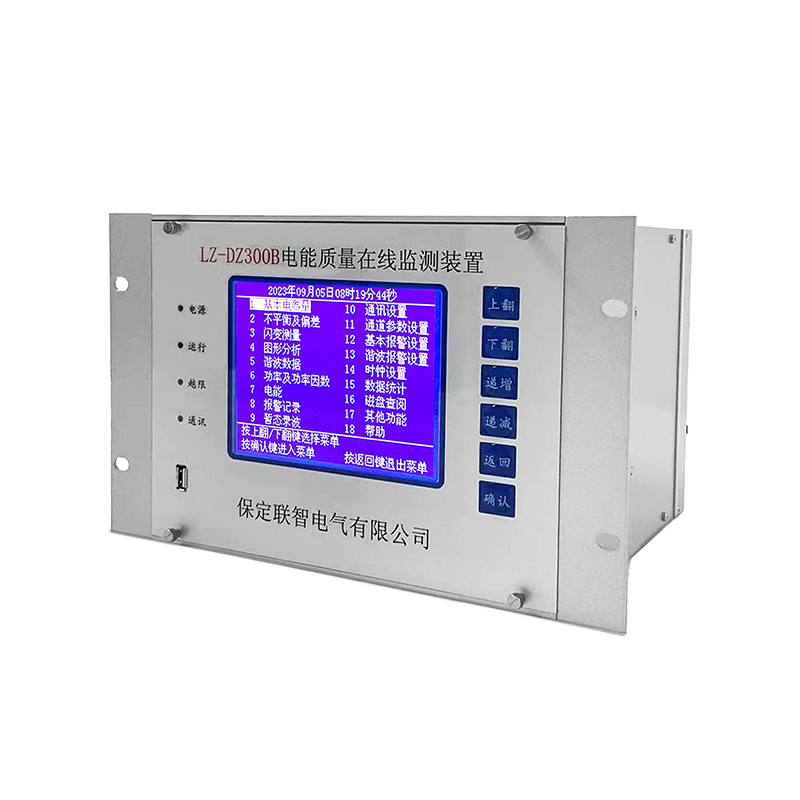

電能質量

+關注

關注

0文章

1247瀏覽量

22093

發布評論請先 登錄

如何確保電能質量在線監測裝置遠程配置通信參數的安全性?

如何確保電能質量在線監測裝置遠程配置通信參數的安全性?

評論