作為WITTENSTEIN high integrity system(WHIS)公司的核心產品,SAFERTOS專為安全關鍵型嵌入式系統設計,使其成為確保聯網車輛環境可靠防護的理想選擇。在本文中,我們將討論如何開展SAFERTOS安全分析,結合威脅評估與風險評估(TARA)結果,以及這些實踐方法的具體實施,最終推動SAFERTOS增強型安全模塊的開發。遵循行業標準,該方法為管理風險并保護互聯車輛組件免受不斷演變的威脅提供了一個結構化的框架。

ISO 21434標準

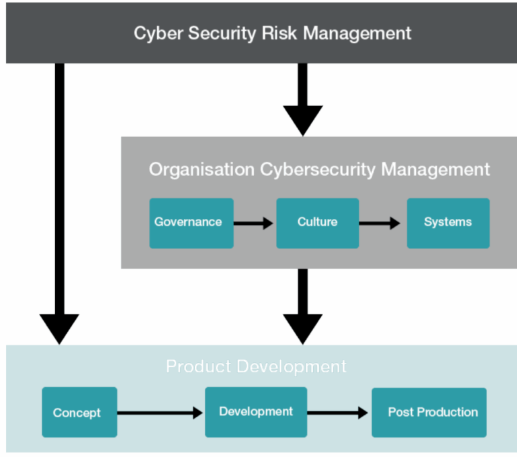

ISO 21434是一項專注于管理道路車輛網絡安全威脅的標準,適用于供應鏈中的所有相關組織。它涵蓋了組織層面和項目層面的網絡安全管理,以及從概念到開發后期支持的整個產品生命周期。關鍵領域包括在供應鏈中管理網絡安全、持續監控和事件管理,以及將TARA方法納入產品開發階段。標準中涉及的TARA是一個持續的過程,旨在識別可能影響組織和產品層面的安全風險。

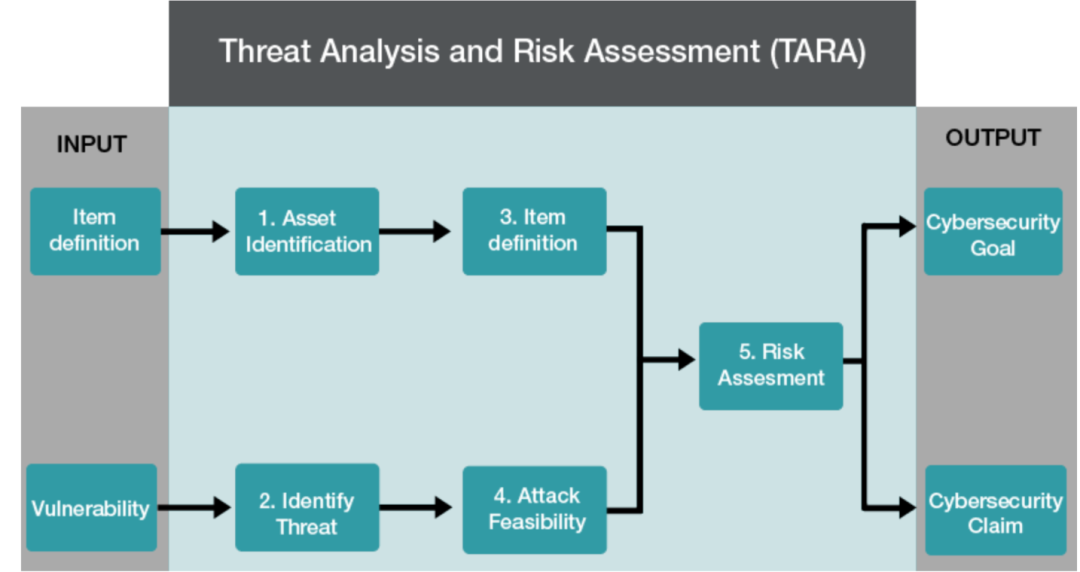

TARA流程包括多個步驟,如資產識別、威脅場景分析和影響評級,在此過程中會從安全、財務、運營和隱私等方面評估風險。同時會分析攻擊路徑的可行性,并為風險分配數值。最后一步是風險處置決策,可能包括規避、降低、分擔或接受風險。這些活動有助于在汽車系統中以結構化的方式管理和緩解網絡安全威脅。

將ISO 21434標準

應用于通用軟件組件

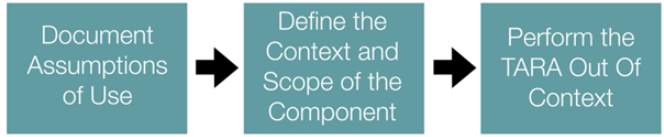

ISO 21434認可供應鏈的作用,并通過兩種方式來處理現成組件的使用:將其視為脫離上下文的組件,或者將其視為現成組件。這兩種方法并非相互排斥,選擇取決于組件的集成方式。

對于現成組件,使用該組件的組織必須通過審查文檔來確定其適用性,以確保其滿足網絡安全要求。如果文檔不充分,則必須執行額外的活動以符合ISO 21434的要求。相比之下,當一個組件脫離上下文開發時,供應商提供其用于通用目的,并未考慮特定的應用場景。供應商有責任說明預期用途和外部接口,并基于這些假設生成網絡安全要求。當該組件被部署時,其網絡安全聲明將被驗證。

執行SAFERTOS安全分析

由于缺乏終端用戶應用程序中定義的外部接口,執行SAFERTOS安全分析會面臨諸多挑戰。作為實時操作系統,SAFERTOS通過API提供服務,但不了解應用程序的目的或部署情況,安全分析變得困難。

為確定SAFERTOS的威脅邊界,我們做出了若干關鍵假設,如假定存在加密啟動過程、使用內存保護單元(MPU)以及使用支持特權級別的處理器架構。此外,由于該組件的部署環境未知,物理訪問威脅不在其考慮范圍內。這些假設被歸類為“共享”需求,由集成商負責解決。威脅邊界圍繞SAFERTOS內核與主機應用程序之間的接口來定義,TARA過程會識別資產(例如這些接口),并使用STRIDE模型(身份假冒、篡改、抵賴、信息泄露、拒絕服務、權限提升)對其進行威脅場景評估。

在脫離具體上下文的情況下,不知道具體的應用場景,無法全面評估SAFERTOS所面臨的安全風險影響,因此所有風險都被歸類為影響所有區域。在攻擊路徑分析過程中,每種威脅的可行性都是基于五個因素進行評估:專業技能、機會窗口、設備/努力程度、經過的時間以及對目標的了解程度。對于未知的系統和環境,假設采用了最壞情況下的數值,例如公開知識和無限制訪問。由于潛在損害的不可預測性,風險值被判斷為“嚴重”,并據此做出了風險處理決策,許多風險根據部署和配置被分類為“共享”、“減少”或“接受”。

SAFERTOS增強型安全模塊

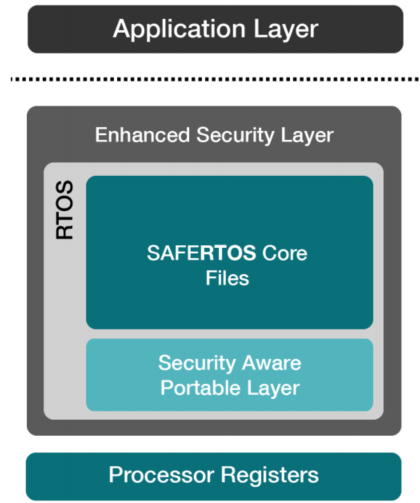

TARA流程的主要成果是SAFERTOS增強型安全模塊(ESM),該模塊旨在解決任務管理中的漏洞,即使已具備內存保護(MMU/MPU)的情況下。ESM提供了額外的工具來限制任務行為,并利用硬件支持確保任務與內核之間的空間隔離。它包含一個高級API封裝器,可強制實施對象句柄模糊、訪問控制策略以及任務上下文數據安全。雖然ESM增強了系統安全性,但必須與其他保護措施(如安全啟動、加密和硬件驅動的安全性)一并使用。

ESM的主要特點包括:模糊句柄,可防止對對象控制塊的直接引用,并使用查找表進行高效映射;訪問控制策略(ACP),它限制任務對特定SAFERTOS功能的訪問;對象訪問控制策略(OACP)進一步限制任務對特定對象的訪問,而滲透檢測監視器則能夠進行錯誤檢測,以識別潛在的黑客攻擊企圖。此外,任務上下文數據在內存中隔離,以防止未經授權的訪問,而SAFERTOS與用戶內存之間的所有數據傳輸都經過安全驗證。

在本文中,我們探討了增強SAFERTOS以提升其在網絡安全敏感環境中安全能力的步驟,討論了如何將相關標準應用于必須在更廣泛的設備生態系統中作為多功能通用組件運行的產品,例如車輛供應鏈中的產品。我們還討論了威脅分析與風險評估(TARA)流程如何識別潛在漏洞并評估風險,從而推動SAFERTOS增強型安全模塊(ESM)的開發。

網絡安全在嵌入式系統中正變得越來越重要,尤其是在汽車行業中,因為車輛的互聯程度日益提高。通過與ISO 21434標準保持一致并采用先進的安全措施,SAFERTOS ESM增強了汽車系統的整體安全性,確保其能夠更好地抵御不斷演變的網絡安全挑戰。

麥克泰技術是安全認證操作系統SAFERTOS在中國的代理商,具有30年嵌入式實時操作系統和功能安全軟件服務的市場、服務和培訓經驗,聯系info@bmrtech.com。

麥克泰技術走過了30年發展歷程(1995-2025),秉承“讓嵌入式軟件開發更容易”的理念,致力于推廣嵌入式軟件開發工具、測試軟件和嵌入式操作系統。麥克泰技術通過舉辦嵌入式軟件和操作系統研討會、開設培訓課程、出版圖書,撰寫博客文章,倡導和宣傳開放和開源的嵌入式軟件、操作系統以及開發技術,包括VRTX(90年代)、μC/OS(2000年),Montavista Linux(2010年)和FreeRTOS(2010年)以及IAR/BDI/J-Link等知名的產品和技術。

麥克泰技術具有豐富嵌入式軟件項目開發、行業應用與服務經驗。今天,我們依托歐美嵌入式軟件商業團隊支持,提供嵌入式軟件商業授權和服務。包括(不限于)SEGGER嵌入式軟件開發和編程工具(J-Link/Flasher),OS分析工具Tracealyzer,WITTENSTEIN公司的SafeRTOS(FreeRTOS)、Flexible Safety RTOS(μC/OS-II MPU)以及新一代PX5 RTOS。麥克泰技術專注預認證功能安全操作系統在汽車、軌交、醫療和工業領域的應用以及RISC-V處理器嵌入式開發生態建設。我們正在以開放開源+商業軟件的支持,服務產業客戶,更多信息請訪問www.bmrtech.com以及我們微信公眾號“麥克泰技術”。

-

嵌入式

+關注

關注

5202文章

20520瀏覽量

335376 -

網絡安全

+關注

關注

11文章

3496瀏覽量

63479

原文標題:執行脫離上下文的威脅分析與風險評估(TARA)

文章出處:【微信號:麥克泰技術,微信公眾號:麥克泰技術】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

關于進程上下文、中斷上下文及原子上下文的一些概念理解

進程上下文與中斷上下文的理解

基于多Agent的用戶上下文自適應站點構架

基于交互上下文的預測方法

基于Pocket PC的上下文菜單實現

基于Pocket PC的上下文菜單實現

基于上下文相似度的分解推薦算法

Web服務的上下文的訪問控制策略模型

上下文統計分析的軟件故障定位方法

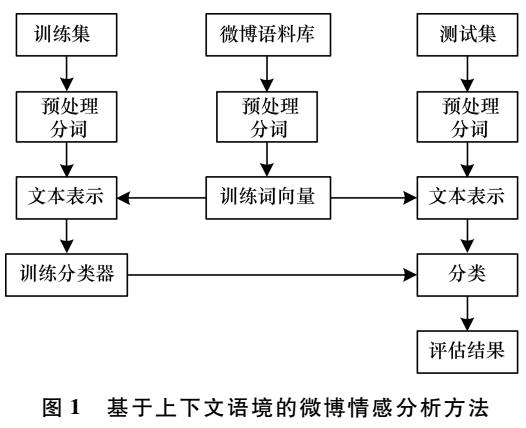

基于上下文語境的微博情感分析

執行脫離上下文的威脅分析與風險評估

執行脫離上下文的威脅分析與風險評估

評論