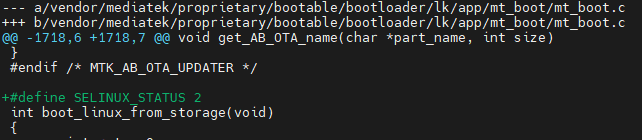

在 MTK(聯發科)平臺的 Bootloader(以 LK/Little Kernel 為例)中,mt_boot.c是負責 Linux 內核啟動邏輯的核心文件,此次代碼變更(新增#define SELINUX_STATUS 2)聚焦于SELinux(安全增強型 Linux)的啟動狀態配置,直接影響后續 Android 系統的安全策略生效方式。以下從配置含義、MTK 平臺特性、實際作用及驗證方法展開分析:

一、核心配置解析:SELINUX_STATUS 2是什么?

首先明確SELINUX_STATUS宏的本質——它是MTK平臺在LK階段定義的SELinux啟動模式控制變量,其中2對應SELinux的「強制模式(Enforcing Mode)」,這是Android系統安全合規的核心配置之一。

1. SELINUX的3種核心模式(對應數值含義)

SELinux通過不同模式控制安全策略的執行強度,MTK平臺遵循Android標準定義,數值與模式的對應關系如下:

|

數值

|

模式名稱

|

核心作用

|

|

0

|

Disabled(禁用)

|

完全關閉SELinux,不執行任何安全策略,僅用于調試,不符合Android兼容性要求

|

|

1

|

Permissive(寬容)

|

僅記錄安全策略違規行為(日志輸出),不強制攔截操作,用于調試策略沖突

|

|

2

|

Enforcing(強制)

|

強制執行所有SELinux安全策略,攔截違規操作并記錄日志,是Android默認要求

|

此次新增#defineSELINUX_STATUS 2,即強制LK階段將SELinux的啟動模式固定為「強制模式」,后續會通過內核啟動參數傳遞給Linux內核,確保系統從啟動初期就遵循嚴格的安全策略。

二、MTK平臺的特殊意義:為何在LK階段配置SELinux?

MTK平臺的啟動流程中,LK(Little Kernel)是銜接Preloader與Linux內核的關鍵階段,負責傳遞內核啟動參數(cmdline)、加載內核鏡像等核心操作。而SELinux的狀態需要在內核啟動前明確配置,因此MTK選擇在mt_boot.c(LK的Linux啟動邏輯文件)中定義該宏,主要基于以下2個平臺特性:

1.遵循Android安全啟動規范

Android Compatibility Definition Document(CDD)要求:搭載Android 6.0及以上的設備,默認需啟用SELinux強制模式。MTK作為Android主流芯片廠商,需在Bootloader階段固化該配置,避免因后續環節(如內核、用戶空間)配置遺漏導致設備不符合兼容性要求,進而影響GMS(谷歌移動服務)認證。

2.確保啟動參數傳遞的可靠性

MTK平臺的boot_linux_from_storage函數(此次變更所在的函數)是「從存儲設備啟動Linux」的入口,核心職責包括:

?讀取存儲設備(如eMMC/UFS)中的內核鏡像;

?構建內核啟動參數(cmdline);

?調用內核啟動接口。

新增的SELINUX_STATUS宏,會在該函數中被引用,通過拼接內核啟動參數的方式,將SELinux模式傳遞給Linux內核。例如,函數內部可能會添加類似以下的邏輯(MTK平臺常見實現):

|

//偽代碼:MTK平臺通過cmdline傳遞SELinux狀態

char cmdline[1024];

snprintf(cmdline, sizeof(cmdline), "%s androidboot.selinux=%s",

existing_cmdline,

SELINUX_STATUS == 2 ? "enforcing" : (SELINUX_STATUS == 1 ? "permissive" : "disabled"));

|

最終傳遞給內核的cmdline會包含androidboot.selinux=enforcing,確保內核啟動時直接進入強制模式,無需依賴用戶空間的后續配置。

三、對MTK設備的實際影響:安全與兼容性

1.安全層面:強制攔截違規操作

當SELinux處于強制模式(2)時,MTK設備會嚴格執行Android預設的安全策略(如TE規則、MAC權限控制),例如:

?禁止普通應用訪問系統敏感文件(如/dev/mem);

?限制進程間的非法通信(如未經授權的Binder調用);

?攔截惡意應用的權限越界行為(如普通應用嘗試修改系統配置)。

這對MTK物聯網設備(如Genio系列)、智能手機等場景至關重要,可大幅降低root權限濫用、惡意軟件攻擊的風險。

2.兼容性層面:滿足Android與GMS要求

若MTK設備需支持GMS(如搭載Google Play),必須通過CTS(兼容性測試套件)認證,而SELinux強制模式是CTS的必過項。此次配置將SELinux模式固化為2,避免因用戶誤修改(如通過內核參數臨時禁用)導致設備不符合認證要求,確保量產設備的兼容性穩定性。

四、MTK平臺下的驗證與調試方法

若需確認該配置是否生效,可在MTK設備啟動后通過以下步驟驗證:

1.查看內核啟動參數(確認cmdline傳遞)

通過ADB連接設備,讀取內核cmdline,檢查是否包含androidboot.selinux=enforcing:

|

adb shell cat /proc/cmdline

#預期輸出包含:androidboot.selinux=enforcing

|

2.檢查當前SELinux狀態

通過getenforce命令查看系統運行時的SELinux模式,若輸出Enforcing,則配置生效:

|

adb shell getenforce

#預期輸出:Enforcing

|

3.調試場景:臨時修改模式

若需在調試時切換為寬容模式(如排查策略沖突),可在LK代碼中臨時修改SELINUX_STATUS為1,或通過內核啟動參數覆蓋(MTK平臺支持通過Fastboot臨時修改):

|

fastboot oem cmdline "androidboot.selinux=permissive"

fastboot reboot

|

五、總結:該配置的核心價值

此次MTK平臺mt_boot.c中新增#defineSELINUX_STATUS 2,本質是在Bootloader階段固化SELinux強制模式,對MTK設備的意義可概括為:

1.安全合規:滿足Android CDD與GMS認證要求,強制執行安全策略;

2.啟動可靠:通過LK階段傳遞參數,避免后續環節配置遺漏導致的模式異常;

3.量產適配:統一量產設備的SELinux啟動模式,減少因配置差異引發的售后問題。

若后續需定制SELinux模式(如調試階段用寬容模式),只需修改SELINUX_STATUS的數值(1為寬容,0為禁用),無需重構整個啟動邏輯,符合MTK平臺“宏定義控制配置”的一貫設計風格。

-

Android

+關注

關注

12文章

4033瀏覽量

134264 -

內核

+關注

關注

4文章

1470瀏覽量

43027 -

Linux

+關注

關注

88文章

11785瀏覽量

219313

發布評論請先 登錄

OpenHarmony中SELinux使用詳解

MT7688A 與MT7628A 平臺是否在計劃中

repo status有何作用,顯示出來的信息怎么看?

MTK Android 關機狀態下充電器接入檢測

qualcomm平臺的Little Kernel啟動流程

MTK平臺軟件結構

Android 9 禁用按住電源鍵+音量加鍵進入工廠測試(recovery模式)功能

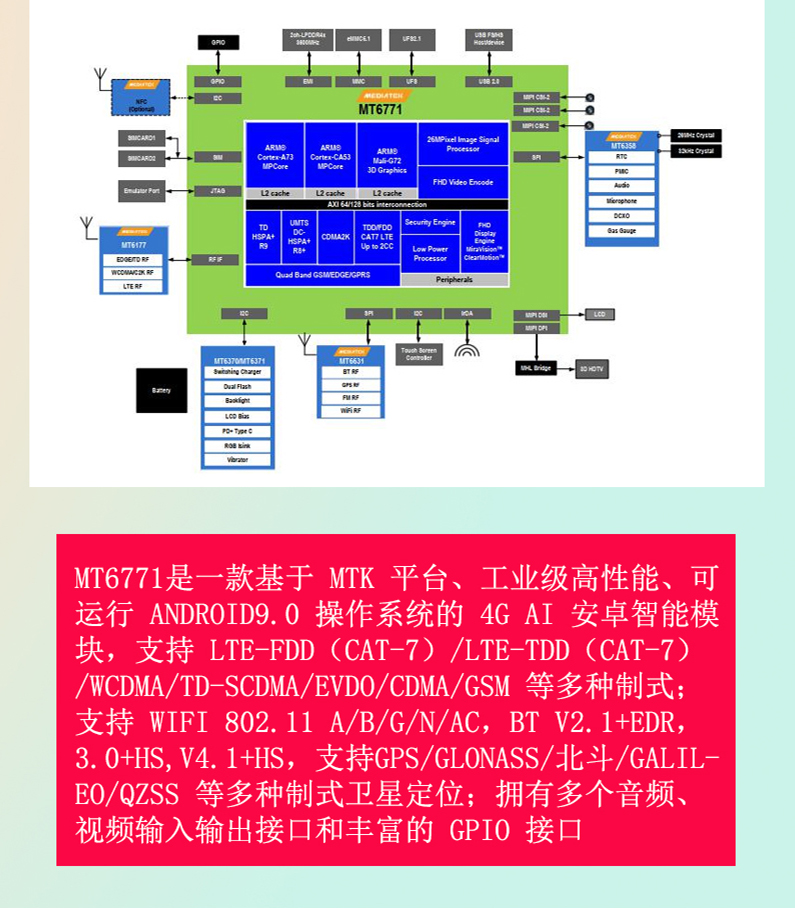

mt6771核心板MTK平臺安卓主板定制模塊

SELinux基本概念介紹

恒訊科技分析:Linux系統的vps服務器怎么關閉selinux?

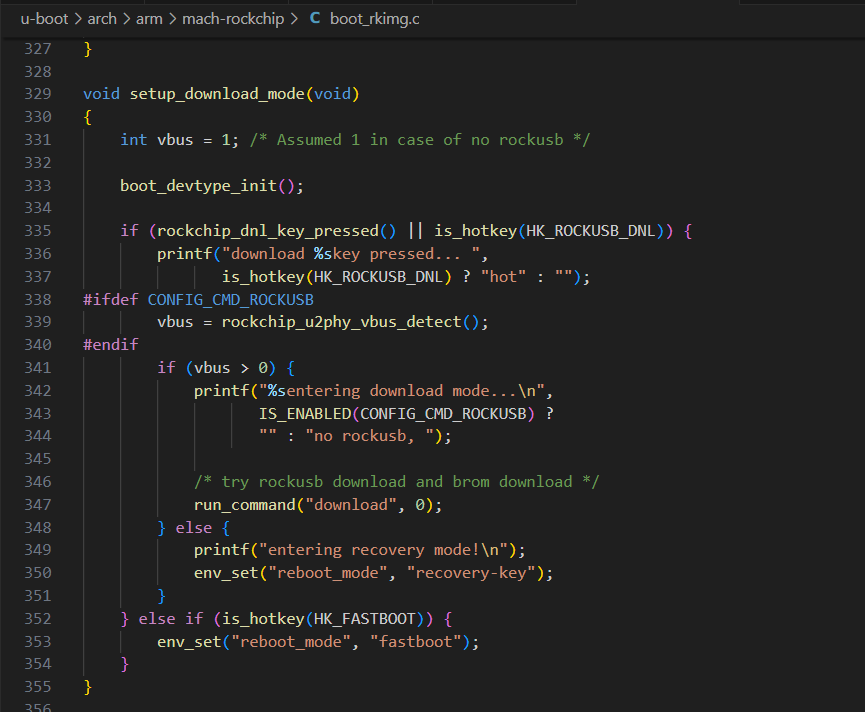

解析Rockchip平臺U-Boot核心文件:boot_rkimg.c到底做了什么?

深入解析U-Boot image.c:RK平臺鏡像處理核心邏輯

MTK平臺LK階段mt_boot.c配置:SELINUX_STATUS 2的作用與影響

MTK平臺LK階段mt_boot.c配置:SELINUX_STATUS 2的作用與影響

評論