創新永不停歇。工業4.0尚未完全落地,我們已開始向工業5.0加速邁進。不過,這一步轉型更多是理念層面的突破,而非工程技術層面的革新。工業4.0的核心,在于通過互聯互通、數字化、大數據和自動化等技術進步,實現流程優化、成本降低和質量提升。

而工業5.0背后的理念,則在于成功的工業運營不僅需要提高生產力和效率。它的三大支柱——以人為本的設計、可持續發展和韌性,正是企業提升敏捷性、增強適應變革能力的關鍵環節。踐行這些方面,將帶來顯著效益,包括滿足員工技能培訓需求、吸引更優秀的人才、通過更高效利用自然資源助力應對氣候變化,以及重構供應鏈與能源消耗模式,增強各行各業抵御外部沖擊的能力。

本文將從運營技術 (OT) 而非信息技術 (IT) 的視角,探討韌性在工業5.0中的重要性,研究抵御網絡攻擊的防護與韌性機制。

韌性

工業4.0的做法可以匯集各種必要數據,為中央計算設施提供所需的信息,使之能夠對各個流程做出明智決策。這意味著需要連接數十億臺設備,其中許多設備原本并非為對外連接而設計或開發。這些設備構成了企業OT業務的骨干,負責監管物理流程和工業設備。以往,OT系統通常與外部環境隔離。工業4.0到來之際,這些系統需要實現外部連接能力,才能向企業網絡和云服務傳輸實時數據。更廣泛的連接性,帶來了令人振奮的新機遇,但同時也為更多的安全漏洞打開了大門。這種風險是當初的設計者從未預見的,畢竟OT系統初時開發的目的是提供可靠性與安全性,而非實現網絡安全。

自互聯網誕生以來,網絡攻擊幾乎一直對企業構成威脅。在此期間,IT行業開發了各種工具,使未經授權的訪問變得困難,即便是經驗豐富的黑客也難以得逞。然而,隨著數十億OT系統設備的接入,新的攻擊途徑應運而生,黑客們也很快就注意到了這一點。網絡安全供應商Semperis近期的一項研究顯示,2024年美國和英國62%的水電運營商遭受過網絡攻擊,其中80%的企業多次成為攻擊目標。研究人員還指出,自稱未受攻擊的企業很可能已經遭到入侵而不自知,因為他們缺乏檢測惡意活動的技術或專業能力。

網絡攻擊的來源多種多樣。在一起典型案例中,黑客通過入侵魚缸里的智能溫度計,成功滲透到了某賭場的IT系統中,竊取了10GB的數據。OT系統與IT系統的一大關鍵差異,在于OT網絡攻擊不僅危及數據安全,更可能危害公共健康和安全、破壞機械設備與環境,并導致生產中斷。例如,在佛羅里達州奧爾茲馬的一家水處理廠,其監控與數據采集系統 (SCADA) 就曾遭到入侵,攻擊者企圖向城鎮供水系統中添加大量堿液。所幸廠方人員迅速阻斷了這起技術含量并不高的攻擊,但該事件也凸顯了缺乏保護的OT系統所蘊含的風險,以及此類攻擊對公眾的潛在威脅。

更復雜的攻擊不僅危害更大,同時也更難防范。2022年,一個名為Gonjeshke Darande的組織對伊朗一家鋼鐵生產設施發動網絡攻擊,引發了一場大規模火災。如此復雜的攻擊行為此前被認為只有敵對國家行為體才能夠實施。這起網絡攻擊事件表明,OT系統正成為混合戰爭中打擊敵國工業能力的目標,而實施攻擊的組織背后往往擁有國家級的資源支持。

此類攻擊正促使各國和行業組織著手研究如何像管理IT系統那樣保護OT系統。歐盟網絡與信息安全指令(NIS,即歐盟2016/1148號指令)于2016年7月經歐洲議會通過,并于次月正式生效。該指令適用于能源、交通、醫療、金融、水務管理和數字基礎設施等關鍵服務運營商和數字服務提供商,旨在提升歐盟關鍵基礎設施的網絡與信息系統安全標準。指令要求適用范圍內的企業保障IT系統安全,并對影響服務連續性或可用性的安全事件進行監測與報告。2020年,歐盟委員會啟動NIS指令修訂工作,而后出臺了NIS2(2022/2555號指令),該法規于2023年1月正式生效。各成員國須在2024年10月前將NIS2指令轉化為國內法律,屆時該項指令將取代NIS指令。

NIS2擴大了適用行業范圍,新增公共電子通信服務提供商、附加數字服務、廢棄物與廢水管理、關鍵產品制造、郵政快遞服務、公共行政以及航天領域。同時,新法規還涵蓋了中型和大型企業,規定了風險管理和事件報告義務,強制要求企業采取主動措施降低網絡攻擊風險、在24小時內報告重大事件,并制定詳細恢復計劃。該指令還規定高級管理層須直接承擔網絡安全合規責任,并授權成員國對違規行為處以罰款和制裁。為確保企業采取有效措施并提升歐盟整體網絡安全能力,NIS2指令還包含監督機制、執法條款以及自愿同行評審機制。

實施

NIS2是一項總體性法規,旨在為身處巨變中的管理者提供指導,而非為實施者提供細節規范。盡管如此,當今IT網絡安全系統的諸多實踐經驗仍可作為模板,為OT系統供應商提供先機。例如,保障OT系統安全的首要步驟通常是明確了解系統的構成,這可能涉及數千臺聯網設備,其中許多會在常規維護中進行更換。為此,企業應建立一份全面的資產清單,包含固件詳情、配置數據和網絡身份等內容。然后,就是實施零信任架構,這對于防范未經授權的訪問至關重要。OT系統需配備嚴格的訪問控制措施(如多因素認證),并部署安全的遠程訪問解決方案,以便維護供應商等外部人員能夠進行操作。這些解決方案需要記錄并管控所有交互行為。

OT系統需要持續運行,部署補丁可能會造成中斷,然而忽視補丁更新將使系統暴露于風險之中。企業應建立針對OT環境的系統化補丁管理計劃,在部署前通過離線環境進行嚴格測試,并且策略性地利用維護窗口期。關鍵OT資產應通過防火墻等工具與其他系統隔離,以降低黑客在系統各部分間橫向轉移的威脅。

保障OT網絡安全,就如同追逐移動靶標。新型黑客技術層出不窮,新的設備和人員也持續接入,因而網絡安全防護必須持續進行。為了始終領先于威脅,企業可以實施主動式網絡風險評估與威脅建模,以識別漏洞、模擬各類攻擊場景并測試響應能力。IEC/ISA 62443和NIST SP 800-82等標準有助于構建這些測試,并推進NIS2的文檔化流程。

而后,人為因素往往是任何安全體系的第一道防線,同時也是極其薄弱的環節。全體員工都應接受網絡安全極佳實踐培訓,包括威脅識別和響應預案。IT團隊可以向OT團隊和負責實施NIS2的高管傳授相關知識。

結語

隨著工業5.0的蓬勃發展,韌性已成為企業運營的重要方面。曾經孤立的OT系統如今已深度融入IT網絡和更廣泛的數字生態系統。這種融合既創造了新機遇,也帶來了新風險。NIS2指令強調,企業在工業環境中不能將網絡安全視為可選或次要事項。對于工程師和決策者而言,當下都需要強化防御體系、審計系統漏洞、實施更智能且兼顧人因因素的安全策略。相關技術早已存在,框架體系也已經建立。現在需要的,就是積極主動、持續改進。在OT安全領域,不作為的代價不僅是停機損失,更關乎關鍵基礎設施的安全性、可靠性與韌性。

-

網絡

+關注

關注

14文章

8264瀏覽量

94692 -

工業5.0

+關注

關注

0文章

41瀏覽量

6144

原文標題:超越合規:運用NIS2為工業基礎設施構建安全韌性

文章出處:【微信號:貿澤電子,微信公眾號:貿澤電子】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

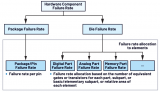

IC引腳失效模式和影響分析(FMEA)的重要性

氧濃度監控在熱壓鍵合(TCB)工藝過程中的重要性

園區智能照明系統的重要性

工業數據管理平臺的重要性體現在哪

PCBA加工必看!BOM表的重要性大揭秘

瑞士固特UPS電源在工業中的重要性-總代理

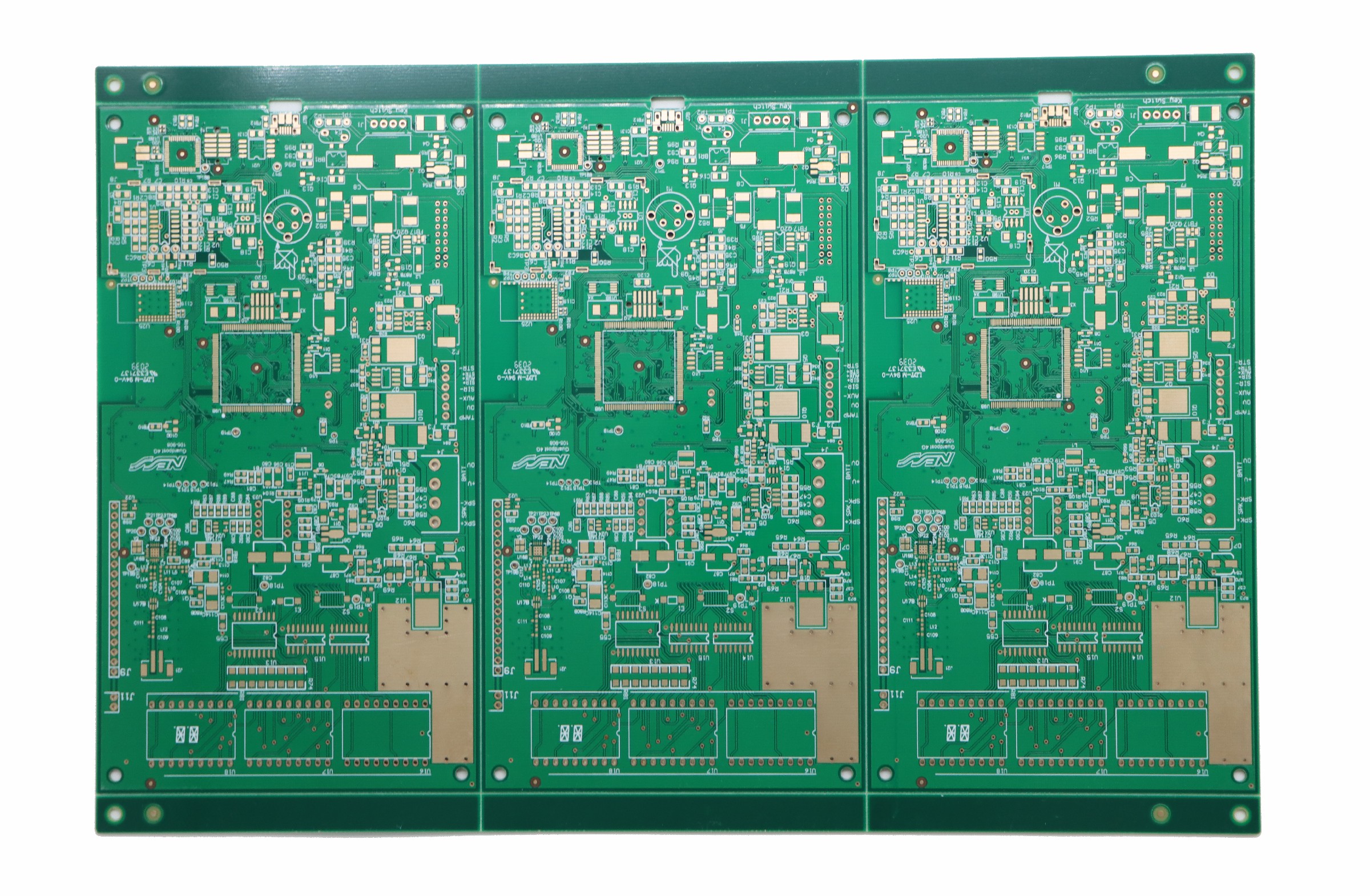

PCB拼板設計全解析:重要性、優勢與應用實踐

探討智能攤鋪壓實質量監測管理系統在路面施工管理中重要性描述

探討韌性在工業5.0中的重要性

探討韌性在工業5.0中的重要性

評論