SaltStack自動化部署實踐:從入門到精通的運維效率提升之道

引言:為什么每個運維工程師都應該掌握SaltStack?

在凌晨3點被電話叫醒處理線上故障,手動在200臺服務器上執行相同的配置變更,這些場景是否讓你感到熟悉?作為一名運維工程師,我曾經也深受這些問題困擾。直到遇到了SaltStack,我的運維生涯才真正發生了質的飛躍。

今天,我想和大家分享一個真實的案例:我們團隊如何通過SaltStack將原本需要3天的部署時間縮短到30分鐘,并且實現了零失誤率。這不是魔法,而是自動化運維的力量。

一、SaltStack核心架構深度解析

1.1 Master-Minion通信原理

SaltStack采用了發布-訂閱(Pub-Sub)模式,這個設計極其巧妙。Master通過ZeroMQ消息隊列向所有Minion發送指令,而Minion通過加密通道返回執行結果。

讓我們通過一個簡單的示意來理解這個過程:

# Master端核心通信流程簡化示例 importzmq importmsgpack classSaltMaster: def__init__(self): self.context = zmq.Context() self.publisher =self.context.socket(zmq.PUB) self.publisher.bind("tcp://*:4505") # 發布端口 self.reply_channel =self.context.socket(zmq.REP) self.reply_channel.bind("tcp://*:4506") # 響應端口 defpublish_job(self, target, function, args): """向目標minion發布任務""" job_data = { 'tgt': target, 'fun': function, 'arg': args, 'jid':self.generate_jid() # 生成唯一任務ID } # 使用msgpack序列化數據 packed_data = msgpack.packb(job_data) # 發布到所有監聽的minion self.publisher.send_multipart([b'salt/job', packed_data]) returnjob_data['jid'] defgenerate_jid(self): """生成唯一的Job ID""" importtime returnstr(int(time.time() *1000000))

這段代碼展示了Master如何構建一個任務并發布給Minion。實際的SaltStack實現要復雜得多,包含了認證、加密、負載均衡等機制。

1.2 認證機制與安全通信

SaltStack使用AES加密確保通信安全。每個Minion在首次連接時需要進行密鑰交換:

# Minion端密鑰生成和交換流程 # 1. Minion生成RSA密鑰對 salt-call --localtls.create_self_signed_cert # 2. 查看待認證的Minion密鑰 salt-key -L # 3. Master接受Minion密鑰 salt-key -a minion-id # 4. 驗證密鑰指紋(生產環境必須執行) salt-key -f minion-id

1.3 Grains:智能的靜態數據收集系統

Grains是SaltStack的一個殺手級特性,它在Minion啟動時收集系統信息,這些信息可以用于目標選擇和配置管理:

# 自定義Grains示例

# /srv/salt/_grains/custom_grains.py

importsocket

importsubprocess

defget_app_version():

"""獲取應用版本信息"""

grains = {}

try:

# 獲取應用版本

result = subprocess.run(

['cat','/opt/app/version'],

capture_output=True,

text=True

)

grains['app_version'] = result.stdout.strip()

except:

grains['app_version'] ='unknown'

# 獲取服務器角色

hostname = socket.gethostname()

if'web'inhostname:

grains['server_role'] ='webserver'

elif'db'inhostname:

grains['server_role'] ='database'

else:

grains['server_role'] ='unknown'

# 獲取數據中心位置

ifhostname.startswith('bj'):

grains['datacenter'] ='beijing'

elifhostname.startswith('sh'):

grains['datacenter'] ='shanghai'

else:

grains['datacenter'] ='default'

returngrains

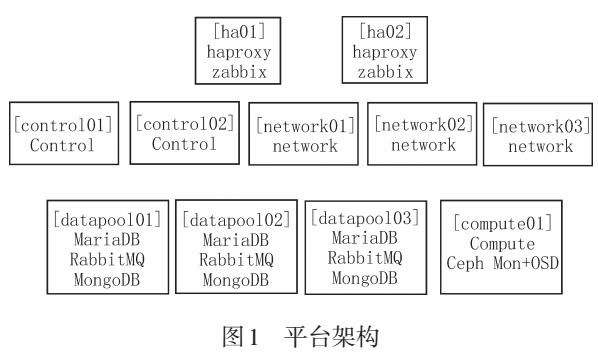

二、實戰案例:構建高可用Web集群自動化部署

2.1 項目背景與架構設計

假設我們需要部署一個包含Nginx負載均衡、多個Tomcat應用服務器和MySQL主從數據庫的Web集群。傳統方式需要逐臺配置,容易出錯且耗時。使用SaltStack,我們可以實現一鍵部署。

項目架構:

? 2臺Nginx負載均衡器(主備模式)

? 4臺Tomcat應用服務器

? 2臺MySQL數據庫(主從復制)

? 1臺Redis緩存服務器

2.2 State文件編寫最佳實踐

# /srv/salt/nginx/init.sls

# Nginx負載均衡器配置

nginx_pkg:

pkg.installed:

-name:nginx

-version:1.24.0

nginx_user:

user.present:

-name:nginx

-uid:2000

-gid:2000

-home:/var/cache/nginx

-shell:/sbin/nologin

nginx_config:

file.managed:

-name:/etc/nginx/nginx.conf

-source:salt://nginx/files/nginx.conf.jinja

-template:jinja

-user:root

-group:root

-mode:644

-context:

worker_processes:{{grains['num_cpus'] }}

worker_connections:4096

upstream_servers:{{salt['mine.get']('roles:tomcat','network.ip_addrs',tgt_type='grain')}}

nginx_service:

service.running:

-name:nginx

-enable:True

-reload:True

-watch:

-file:nginx_config

-pkg:nginx_pkg

# 健康檢查腳本

nginx_health_check:

file.managed:

-name:/usr/local/bin/nginx_health_check.sh

-source:salt://nginx/files/health_check.sh

-mode:755

cron.present:

-name:/usr/local/bin/nginx_health_check.sh

-minute:'*/5'

2.3 Pillar數據管理策略

Pillar用于存儲敏感信息和環境特定配置:

# /srv/pillar/environments/production.sls

environment:production

mysql:

root_password:{{salt['vault.read_secret']('secret/mysql/root')}}

replication_password:{{salt['vault.read_secret']('secret/mysql/repl')}}

master:

host:192.168.1.10

port:3306

slave:

host:192.168.1.11

port:3306

tomcat:

java_opts:"-Xms2048m -Xmx4096m -XX:+UseG1GC"

max_threads:200

connection_timeout:20000

datasource:

url:jdbc//192.168.1.10:3306/appdb

username:appuser

password:{{salt['vault.read_secret']('secret/app/db_password')}}

max_active:50

max_idle:10

redis:

bind:0.0.0.0

port:6379

maxmemory:2gb

maxmemory_policy:allkeys-lru

password:{{salt['vault.read_secret']('secret/redis/password')}}

2.4 高級編排:Orchestrate實現復雜部署流程

# /srv/salt/orchestrate/deploy_cluster.sls

# 完整集群部署編排

{%setmysql_master=salt['mine.get']('roles:mysql-master','network.ip_addrs',tgt_type='grain').values()[0][0]%}

{%setmysql_slave=salt['mine.get']('roles:mysql-slave','network.ip_addrs',tgt_type='grain').values()[0][0]%}

# 第一步:部署數據庫層

deploy_mysql_master:

salt.state:

-tgt:'roles:mysql-master'

-tgt_type:grain

-sls:

-mysql.master

-require_in:

-salt:deploy_mysql_slave

deploy_mysql_slave:

salt.state:

-tgt:'roles:mysql-slave'

-tgt_type:grain

-sls:

-mysql.slave

-pillar:

mysql_master_host:{{mysql_master}}

# 第二步:配置主從復制

setup_replication:

salt.function:

-name:mysql.setup_replication

-tgt:'roles:mysql-slave'

-tgt_type:grain

-arg:

-{{mysql_master}}

-require:

-salt:deploy_mysql_master

-salt:deploy_mysql_slave

# 第三步:部署Redis緩存

deploy_redis:

salt.state:

-tgt:'roles:redis'

-tgt_type:grain

-sls:

-redis

# 第四步:部署應用服務器

deploy_tomcat:

salt.state:

-tgt:'roles:tomcat'

-tgt_type:grain

-batch:2# 分批部署,每次2臺

-sls:

-tomcat

-app.deploy

-require:

-salt:setup_replication

-salt:deploy_redis

# 第五步:部署負載均衡器

deploy_nginx:

salt.state:

-tgt:'roles:nginx'

-tgt_type:grain

-sls:

-nginx

-keepalived# 高可用配置

-require:

-salt:deploy_tomcat

# 第六步:健康檢查

health_check:

salt.function:

-name:http.query

-tgt:'roles:nginx'

-tgt_type:grain

-arg:

-http://localhost/health

-require:

-salt:deploy_nginx

三、性能優化與大規模部署技巧

3.1 Salt Mine優化數據共享

Salt Mine允許Minion將數據存儲在Master上,供其他Minion使用:

# /etc/salt/minion.d/mine.conf

mine_functions:

network.ip_addrs:[]

disk.usage:[]

status.uptime:[]

# 自定義Mine函數

get_app_status:

-mine_function:cmd.run

-cmd:'curl -s http://localhost:8080/status | jq -r .status'

get_mysql_status:

-mine_function:mysql.status

mine_interval:60# 每60秒更新一次

# 使用Mine數據的示例

{%setapp_servers=salt['mine.get']('roles:tomcat','network.ip_addrs',tgt_type='grain')%}

{%forserver,ipsinapp_servers.items()%}

upstream_server{{ips[0] }}:8080max_fails=3fail_timeout=30s;

{%endfor%}

3.2 異步執行與批量控制

處理大規模部署時,異步執行和批量控制至關重要:

# 異步執行示例

importsalt.client

local = salt.client.LocalClient()

# 異步執行命令

jid = local.cmd_async(

'web*',

'state.apply',

['nginx'],

ret='mongodb'# 將結果存儲到MongoDB

)

print(f"Job ID:{jid}")

# 批量執行控制

defrolling_update(target, state, batch_size=5, batch_wait=30):

"""滾動更新函數"""

minions = local.cmd(target,'test.ping')

minion_list =list(minions.keys())

foriinrange(0,len(minion_list), batch_size):

batch = minion_list[i:i+batch_size]

print(f"更新批次{i//batch_size +1}:{batch}")

# 執行更新

results = local.cmd(

batch,

'state.apply',

[state],

tgt_type='list'

)

# 檢查結果

forminion, resultinresults.items():

ifnotall(v.get('result',False)forvinresult.values()):

print(f"錯誤:{minion}更新失敗")

returnFalse

# 等待服務穩定

time.sleep(batch_wait)

returnTrue

3.3 Reactor系統:事件驅動的自動化

Reactor讓SaltStack能夠對事件做出自動響應:

# /etc/salt/master.d/reactor.conf

reactor:

-'salt/minion/*/start':

-/srv/reactor/minion_start.sls

-'salt/job/*/ret/*':

-/srv/reactor/job_result.sls

-'custom/nginx/down':

-/srv/reactor/nginx_failover.sls

# /srv/reactor/nginx_failover.sls

# Nginx故障自動切換

{%ifdata['status']=='down'%}

promote_backup_nginx:

local.state.single:

-tgt:{{data['backup_server'] }}

-arg:

-fun:service.running

-name:keepalived

-enable:True

notify_ops:

local.smtp.send_msg:

-tgt:'salt-master'

-arg:

-recipient:ops-team@company.com

-subject:'Nginx主服務器故障,已自動切換'

-body:|

主服務器: {{ data['failed_server'] }}

備份服務器: {{ data['backup_server'] }}

切換時間: {{ data['timestamp'] }}

{%endif%}

四、實戰技巧與故障排查

4.1 調試技巧與性能分析

# 1. 測試State文件語法 salt'*'state.show_sls nginx # 2. 查看State執行計劃(不實際執行) salt'*'state.apply nginxtest=True # 3. 開啟詳細日志 salt'*'state.apply nginx -l debug # 4. 性能分析 salt'*'state.apply nginx --state-output=profile # 5. 查看Job歷史 salt-run jobs.list_jobs salt-run jobs.lookup_jid 20240101120000000000

4.2 常見問題處理方案

# 自動處理Minion連接問題的腳本 #!/usr/bin/env python3 importsalt.client importsubprocess importtime defcheck_and_fix_minions(): """檢查并修復離線的Minion""" local = salt.client.LocalClient() # 獲取所有Minion all_minions = subprocess.run( ['salt-key','-L','--out=json'], capture_output=True, text=True ) # Ping測試 online_minions = local.cmd('*','test.ping') # 找出離線Minion offline_minions = [] forminioninall_minions: ifminionnotinonline_minions: offline_minions.append(minion) # 嘗試修復 forminioninoffline_minions: print(f"嘗試修復{minion}") # SSH到Minion重啟salt-minion服務 subprocess.run([ 'ssh', f'root@{minion}', 'systemctl restart salt-minion' ]) time.sleep(5) # 重新測試 iflocal.cmd(minion,'test.ping'): print(f"{minion}已恢復") else: print(f"{minion}仍然離線,需要人工介入") if__name__ =='__main__': check_and_fix_minions()

4.3 監控集成與告警

# 集成Prometheus監控 # /srv/salt/monitoring/prometheus_exporter.sls node_exporter: archive.extracted: -name:/opt/ -source:https://github.com/prometheus/node_exporter/releases/download/v1.7.0/node_exporter-1.7.0.linux-amd64.tar.gz -skip_verify:False -user:root -group:root file.managed: -name:/etc/systemd/system/node_exporter.service -contents:| [Unit] Description=Node Exporter After=network.target [Service] Type=simple User=prometheus ExecStart=/opt/node_exporter-1.7.0.linux-amd64/node_exporter --collector.filesystem.mount-points-exclude="^/(sys|proc|dev|host|etc|rootfs/var/lib/docker/containers|rootfs/var/lib/docker/overlay2|rootfs/run/docker/netns|rootfs/var/lib/docker/aufs)($$|/)" --collector.textfile.directory=/var/lib/node_exporter/textfile_collector [Install] WantedBy=multi-user.target service.running: -name:node_exporter -enable:True -require: -archive:node_exporter -file:node_exporter # Salt指標收集 salt_metrics: file.managed: -name:/usr/local/bin/collect_salt_metrics.py -contents:| #!/usr/bin/env python3 import json import subprocess from prometheus_client import CollectorRegistry, Gauge, write_to_textfile registry=CollectorRegistry() # 創建指標 minion_status=Gauge('salt_minion_status','Salt Minion狀態',['minion'],registry=registry) job_success=Gauge('salt_job_success_total','Salt Job成功數',registry=registry) job_failed=Gauge('salt_job_failed_total','Salt Job失敗數',registry=registry) # 收集數據 result=subprocess.run(['salt','*','test.ping','--out=json'],capture_output=True,text=True) minions=json.loads(result.stdout) forminion,status in minions.items(): minion_status.labels(minion=minion).set(1ifstatuselse0) # 寫入文件供node_exporter讀取 write_to_textfile('/var/lib/node_exporter/textfile_collector/salt_metrics.prom',registry) -mode:755 cron.present: -name:/usr/local/bin/collect_salt_metrics.py -minute:'*/1'

五、高級特性與企業級應用

5.1 Salt API開發與集成

Salt提供RESTful API,可以與其他系統集成:

# Salt API客戶端示例

importrequests

importjson

classSaltAPIClient:

def__init__(self, url, username, password):

self.url = url

self.session = requests.Session()

self.login(username, password)

deflogin(self, username, password):

"""登錄獲取token"""

resp =self.session.post(

f'{self.url}/login',

json={

'username': username,

'password': password,

'eauth':'pam'

}

)

self.token = resp.json()['return'][0]['token']

self.session.headers.update({'X-Auth-Token':self.token})

defexecute(self, target, function, args=None, kwargs=None):

"""執行Salt命令"""

payload = {

'client':'local',

'tgt': target,

'fun': function

}

ifargs:

payload['arg'] = args

ifkwargs:

payload['kwarg'] = kwargs

resp =self.session.post(f'{self.url}/', json=payload)

returnresp.json()['return'][0]

defapply_state(self, target, state):

"""應用State"""

returnself.execute(target,'state.apply', [state])

defget_job_result(self, jid):

"""獲取Job結果"""

resp =self.session.get(f'{self.url}/jobs/{jid}')

returnresp.json()['return'][0]

# 使用示例

client = SaltAPIClient('https://salt-api.company.com:8000','admin','password')

# 部署新版本

result = client.apply_state('web*','apps.deploy')

print(f"部署結果:{result}")

# 批量執行命令

output = client.execute('db*','cmd.run', ['df -h'])

forminion, datainoutput.items():

print(f"{minion}:

{data}")

5.2 GitFS與基礎設施即代碼

通過GitFS,我們可以將State文件存儲在Git倉庫中,實現版本控制和協作:

# /etc/salt/master.d/gitfs.conf fileserver_backend: -git -roots gitfs_remotes: -https://github.com/company/salt-states.git: -name:production -base:master -https://github.com/company/salt-states.git: -name:staging -base:staging -https://github.com/company/salt-states.git: -name:development -base:develop gitfs_saltenv_whitelist: -production -staging -development gitfs_update_interval:60 # 配置認證(私有倉庫) gitfs_provider:pygit2 gitfs_privkey:/etc/salt/pki/master/git_rsa gitfs_pubkey:/etc/salt/pki/master/git_rsa.pub

5.3 多環境管理策略

# /srv/salt/top.sls # 環境隔離配置 production: '*': -common -monitoring.prometheus 'roles:webserver': -match:grain -nginx -ssl.production 'roles:database': -match:grain -mysql.production -backup.daily staging: '*': -common -monitoring.basic 'stage-*': -apps.staging -debug.enabled development: 'dev-*': -apps.development -debug.verbose -test.fixtures

六、安全加固與合規性

6.1 安全最佳實踐

# /srv/salt/security/hardening.sls

# 系統安全加固

# SSH安全配置

sshd_config:

file.managed:

-name:/etc/ssh/sshd_config

-contents:|

PermitRootLogin no

PasswordAuthentication no

PubkeyAuthentication yes

PermitEmptyPasswords no

MaxAuthTries 3

ClientAliveInterval 300

ClientAliveCountMax 2

Protocol 2

X11Forwarding no

UsePAM yes

# 防火墻規則

firewall_rules:

iptables.append:

-table:filter

-chain:INPUT

-jump:ACCEPT

-match:state

-connstate:ESTABLISHED,RELATED

-save:True

# 內核參數優化

kernel_hardening:

sysctl.present:

-name:net.ipv4.tcp_syncookies

-value:1

sysctl.present:

-name:net.ipv4.conf.all.rp_filter

-value:1

sysctl.present:

-name:kernel.randomize_va_space

-value:2

# 審計日志

auditd_rules:

file.managed:

-name:/etc/audit/rules.d/salt.rules

-contents:|

-w /etc/salt/ -p wa -k salt_config

-w /srv/salt/ -p wa -k salt_states

-w /srv/pillar/ -p wa -k salt_pillar

6.2 加密與密鑰管理

# Pillar數據加密示例

# /srv/salt/_runners/vault_integration.py

importhvac

importsalt.utils.yaml

defread_secret(path):

"""從HashiCorp Vault讀取密鑰"""

client = hvac.Client(

url='https://vault.company.com:8200',

token=__opts__['vault_token']

)

response = client.secrets.kv.v2.read_secret_version(

path=path,

mount_point='salt'

)

returnresponse['data']['data']

defencrypt_pillar(pillar_file):

"""加密Pillar文件中的敏感數據"""

withopen(pillar_file,'r')asf:

data = salt.utils.yaml.safe_load(f)

# 遞歸加密所有password字段

defencrypt_passwords(obj):

ifisinstance(obj,dict):

forkey, valueinobj.items():

if'password'inkey.lower():

obj[key] =f"{{{{ vault.read_secret('{key}') }}}}"

else:

encrypt_passwords(value)

elifisinstance(obj,list):

foriteminobj:

encrypt_passwords(item)

encrypt_passwords(data)

withopen(pillar_file +'.encrypted','w')asf:

salt.utils.yaml.safe_dump(data, f)

結語:開啟你的自動化運維之旅

通過本文的學習,你已經掌握了SaltStack從基礎到高級的核心技術。從簡單的配置管理到復雜的編排部署,從性能優化到安全加固,SaltStack為我們提供了一個完整的自動化運維解決方案。

記住,自動化不是目的,而是手段。真正的價值在于:

?提升效率:將重復性工作自動化,讓你有更多時間關注架構優化

?降低風險:標準化的部署流程減少人為錯誤

?快速響應:自動化讓你能夠快速應對業務變化

?知識沉淀:將運維經驗代碼化,形成團隊的知識資產

開始實踐吧!從一個小項目開始,逐步將你的基礎設施代碼化。相信我,當你第一次通過一行命令完成原本需要幾小時的部署任務時,你會真正體會到自動化運維的魅力。

行動建議:

1. 搭建一個測試環境,親手實踐本文的示例

2. 將你現有的一個部署流程改造為SaltStack自動化

3. 加入SaltStack社區,與其他運維工程師交流經驗

4. 持續優化和迭代你的自動化方案

運維的未來屬于自動化,而掌握SaltStack的你,已經走在了時代的前列。讓我們一起,用技術改變運維,用自動化創造價值!

-

服務器

+關注

關注

14文章

10251瀏覽量

91478 -

自動化

+關注

關注

31文章

5930瀏覽量

90215

原文標題:SaltStack自動化部署實踐:從入門到精通的運維效率提升之道

文章出處:【微信號:magedu-Linux,微信公眾號:馬哥Linux運維】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

自動化

招聘自動化、電氣自動化、自動化控制工程師

七個步驟實現自動化測試

云平臺的自動化部署設計與實現

部署Linux的最佳實踐探索

網絡設備自動化運維工具—ansible入門筆記介紹

沙特stc和華為商用核心網自動化實踐榮獲“年度最佳自動化項目獎”

基于 Docker 與 Jenkins 實現自動化部署

SaltStack自動化運維入門指南

SaltStack自動化部署實踐

SaltStack自動化部署實踐

評論