企業級防火墻iptables規則設計與優化實戰:從入門到精通的完整指南

引言:為什么每個運維工程師都應該精通iptables?

在凌晨3點被告警電話吵醒,發現服務器遭受DDoS攻擊,流量瞬間飆升到平時的100倍——這是我職業生涯中最刻骨銘心的一次經歷。那一刻,我深刻意識到:一個配置良好的iptables防火墻,就是企業安全的第一道也是最重要的防線。

根據2024年的網絡安全報告顯示,超過73%的企業遭受過不同程度的網絡攻擊,而其中有45%的攻擊本可以通過合理的防火墻配置避免。作為一名在互聯網行業摸爬滾打了十年的運維工程師,我見證了太多因為防火墻配置不當導致的安全事故。今天,我想把這些年積累的iptables實戰經驗系統地分享給大家。

本文將從實際生產環境出發,通過真實案例剖析企業級iptables規則的設計思路和優化技巧。無論你是剛接觸Linux運維的新手,還是有一定經驗但想深入學習的工程師,這篇文章都會讓你收獲滿滿。

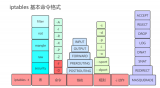

一、iptables核心架構深度解析

很多人知道iptables,卻不了解它背后的Netfilter框架。實際上,iptables只是用戶空間的管理工具,真正執行數據包過濾的是內核中的Netfilter模塊。這就像是iptables是指揮官,而Netfilter是真正上陣的士兵。

Netfilter在內核中設置了5個關鍵的鉤子點(Hook Points):

?PREROUTING:數據包剛進入網絡層

?INPUT:數據包準備進入本地進程

?FORWARD:數據包準備轉發到其他主機

?OUTPUT:本地進程發出的數據包

?POSTROUTING:數據包即將離開網絡層

理解這5個鉤子點的執行順序,是設計高效防火墻規則的基礎。我曾經遇到過一個案例,某公司的運維人員在POSTROUTING鏈上設置了大量過濾規則,結果發現根本不生效,原因就是沒有理解數據包的處理流程。

1.2 四表五鏈的本質

iptables的"四表五鏈"是很多人學習的難點,但如果你把它理解成一個多層防御體系,就會豁然開朗:

四表的優先級順序(從高到低):

1.raw表:連接跟蹤的開關,性能優化的關鍵

2.mangle表:修改數據包頭部,實現QoS等高級功能

3.nat表:地址轉換,實現內外網通信

4.filter表:包過濾,最常用的安全防護

五鏈的數據流向:

外部數據包 → PREROUTING → 路由決策 → INPUT → 本地進程

↓

FORWARD → POSTROUTING → 外部網絡

本地進程 → OUTPUT → 路由決策 → POSTROUTING → 外部網絡

1.3 狀態跟蹤機制的威力

iptables的狀態跟蹤(Connection Tracking)是其最強大的特性之一。它能識別數據包的四種狀態:

?NEW:新建立的連接

?ESTABLISHED:已建立的連接

?RELATED:相關聯的連接(如FTP數據連接)

?INVALID:無效的數據包

合理利用狀態跟蹤,可以大幅簡化規則并提高性能。比如,只需要一條規則就能允許所有已建立連接的數據包通過:

iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

二、企業級防火墻設計原則與最佳實踐

2.1 安全設計的黃金法則

在設計企業防火墻時,我始終堅持"默認拒絕,顯式允許"的原則。這就像是把服務器放在一個保險箱里,只為需要的服務開小窗口。

核心設計原則:

1.最小權限原則:只開放業務必需的端口和協議

2.縱深防御原則:多層防護,不依賴單一防線

3.日志審計原則:記錄所有異常行為,便于事后分析

4.性能優先原則:規則順序優化,高頻匹配規則前置

2.2 基礎防護規則模板

下面是我在生產環境中反復驗證的基礎防護模板,可以直接使用:

#!/bin/bash # 企業級iptables基礎防護腳本 v2.0 # 作者:資深運維工程師 # 清空現有規則 iptables -F iptables -X iptables -Z # 設置默認策略 iptables -P INPUT DROP iptables -P FORWARD DROP iptables -P OUTPUT ACCEPT # 允許本地回環 iptables -A INPUT -i lo -j ACCEPT iptables -A OUTPUT -o lo -j ACCEPT # 允許已建立的連接 iptables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT # 防止SYN Flood攻擊 iptables -N syn_flood iptables -A INPUT -p tcp --syn -j syn_flood iptables -A syn_flood -mlimit--limit10/s --limit-burst 20 -j RETURN iptables -A syn_flood -j DROP # 防止端口掃描 iptables -N port_scanning iptables -A port_scanning -p tcp --tcp-flags SYN,ACK,FIN,RST RST -mlimit--limit1/s --limit-burst 2 -j RETURN iptables -A port_scanning -j DROP # 記錄并丟棄無效包 iptables -A INPUT -m state --state INVALID -j LOG --log-prefix"INVALID packet: " iptables -A INPUT -m state --state INVALID -j DROP # SSH防護(假設SSH端口為22) iptables -A INPUT -p tcp --dport 22 -m state --state NEW -m recent --set iptables -A INPUT -p tcp --dport 22 -m state --state NEW -m recent --update --seconds 60 --hitcount 4 -j DROP iptables -A INPUT -p tcp --dport 22 -m state --state NEW -j ACCEPT # Web服務(80/443) iptables -A INPUT -p tcp -m multiport --dports 80,443 -m state --state NEW -j ACCEPT # 允許PING(可選,生產環境建議關閉) iptables -A INPUT -p icmp --icmp-type echo-request -mlimit--limit1/s -j ACCEPT # 記錄所有被拒絕的連接 iptables -A INPUT -mlimit--limit5/min -j LOG --log-prefix"iptables denied: "--log-level 7

2.3 高級防護策略

2.3.1 DDoS防護實戰

我曾經處理過一次針對電商平臺的DDoS攻擊,攻擊流量達到了50Gbps。通過以下策略,成功將影響降到最低:

# 1. SYN Cookie保護 echo1 > /proc/sys/net/ipv4/tcp_syncookies # 2. 連接數限制 iptables -A INPUT -p tcp --dport 80 -m connlimit --connlimit-above 50 --connlimit-mask 32 -j REJECT # 3. 新連接速率限制 iptables -A INPUT -p tcp --dport 80 -m state --state NEW -m hashlimit --hashlimit-name http --hashlimit-upto 20/second --hashlimit-burst 30 --hashlimit-mode srcip --hashlimit-srcmask 32 -j ACCEPT # 4. HTTP慢速攻擊防護 iptables -A INPUT -p tcp --dport 80 -m conntrack --ctstate NEW -m tcpmss ! --mss 536:65535 -j DROP

2.3.2 應用層防護集成

單純的iptables在應對應用層攻擊時力不從心,需要配合其他工具:

# 結合fail2ban自動封禁惡意IP # /etc/fail2ban/jail.local配置示例 [nginx-limit-req] enabled =true filter = nginx-limit-req port = http,https logpath = /var/log/nginx/error.log maxretry = 3 findtime = 60 bantime = 3600 action = iptables-multiport[name=nginx, port="80,443", protocol=tcp] # 使用ipset管理大量IP黑名單 ipset create blacklisthash:net iptables -A INPUT -mset--match-set blacklist src -j DROP # 批量導入黑名單 whilereadip;do ipset add blacklist$ip done< /etc/blacklist.txt

三、性能優化的藝術

3.1 規則優化技巧

在處理每秒數萬個數據包的場景下,規則的效率差異會被極度放大。以下是我總結的優化技巧:

3.1.1 規則排序優化

# 錯誤示例:低效的規則順序 iptables -A INPUT -p tcp --dport 22 -s 192.168.1.100 -j ACCEPT iptables -A INPUT -p tcp --dport 80 -j ACCEPT # 高頻規則放在后面 # 正確示例:高效的規則順序 iptables -A INPUT -p tcp --dport 80 -j ACCEPT # 高頻規則優先 iptables -A INPUT -p tcp --dport 22 -s 192.168.1.100 -j ACCEPT

3.1.2 使用ipset優化大量IP規則

當需要管理成千上萬個IP時,傳統的iptables規則會導致嚴重的性能問題。ipset是最佳解決方案:

# 創建不同類型的IP集合 ipset create trusted_ipshash:ip hashsize 4096 maxelem 100000 ipset create blocked_netshash:net hashsize 2048 maxelem 50000 ipset create ddos_ipshash:iptimeout3600 # 高效的規則引用 iptables -A INPUT -mset--match-set trusted_ips src -j ACCEPT iptables -A INPUT -mset--match-set blocked_nets src -j DROP iptables -A INPUT -mset--match-set ddos_ips src -j DROP # 動態管理IP集合 ipset add trusted_ips 192.168.1.100 ipset del blocked_nets 10.0.0.0/8 ipsettestddos_ips 1.2.3.4

3.2 內核參數調優

合理的內核參數能讓iptables性能提升30%以上:

# /etc/sysctl.conf 優化配置 # 網絡核心參數 net.core.netdev_max_backlog = 5000 net.core.rmem_max = 134217728 net.core.wmem_max = 134217728 net.core.rmem_default = 256960 net.core.wmem_default = 256960 # TCP參數優化 net.ipv4.tcp_fin_timeout = 30 net.ipv4.tcp_keepalive_time = 1200 net.ipv4.tcp_max_syn_backlog = 8192 net.ipv4.tcp_max_tw_buckets = 5000 net.ipv4.tcp_fastopen = 3 net.ipv4.tcp_mem = 94500000 915000000 927000000 # 連接跟蹤優化 net.netfilter.nf_conntrack_max = 1000000 net.netfilter.nf_conntrack_tcp_timeout_established = 1800 net.netfilter.nf_conntrack_tcp_timeout_time_wait = 120 net.netfilter.nf_conntrack_tcp_timeout_close_wait = 60

3.3 監控與調試

3.3.1 實時監控腳本

#!/bin/bash # iptables實時監控腳本 whiletrue;do clear echo"=== iptables 實時監控 ===" echo"時間:$(date '+%Y-%m-%d %H:%M:%S')" echo"" echo"--- 連接跟蹤狀態 ---" conntrack -L -p tcp --state ESTABLISHED 2>/dev/null |wc-l | xargsecho"ESTABLISHED連接數:" cat/proc/sys/net/netfilter/nf_conntrack_count | xargsecho"當前連接跟蹤數:" cat/proc/sys/net/netfilter/nf_conntrack_max | xargsecho"最大連接跟蹤數:" echo"" echo"--- 規則命中統計 (TOP 10) ---" iptables -nvL INPUT | grep -v"^Chain|^pkts"|sort-rn -k1 |head-10 echo"" echo"--- 最近被拒絕的連接 ---" tail-5 /var/log/kern.log | grep"iptables denied" sleep5 done

3.3.2 性能分析工具

# 使用iptables-save分析規則復雜度

iptables-save | grep"^-A"|wc-l # 統計規則總數

# 使用conntrack工具分析連接狀態

conntrack -L | awk'{print $4}'|sort|uniq-c |sort-rn

# 使用perf分析內核性能

perf top -e cycles:k -ns netfilter

四、真實案例分析與故障排除

4.1 案例一:電商大促期間的流量洪峰

背景:某電商平臺在雙十一期間,訪問量瞬間增長50倍,原有的防火墻規則導致大量正常用戶無法訪問。

問題分析:

1. 連接跟蹤表溢出

2. SYN隊列滿載

3. 規則匹配效率低下

解決方案:

# 1. 緊急擴容連接跟蹤表 echo2000000 > /proc/sys/net/netfilter/nf_conntrack_max echo500000 > /proc/sys/net/netfilter/nf_conntrack_buckets # 2. 優化TCP參數 echo65535 > /proc/sys/net/ipv4/tcp_max_syn_backlog echo1 > /proc/sys/net/ipv4/tcp_tw_recycle echo1 > /proc/sys/net/ipv4/tcp_tw_reuse # 3. 使用raw表bypass特定流量 iptables -t raw -A PREROUTING -s 10.0.0.0/8 -d 10.0.0.0/8 -j NOTRACK iptables -A INPUT -s 10.0.0.0/8 -d 10.0.0.0/8 -j ACCEPT # 4. 啟用硬件加速 ethtool -K eth0 gro on ethtool -K eth0 gso on

4.2 案例二:隱蔽的慢速攻擊

背景:某金融企業的API服務器經常出現響應緩慢,但流量監控顯示正常。

問題分析:

攻擊者使用慢速HTTP攻擊,保持大量半開連接,耗盡服務器資源。

解決方案:

# 1. 限制每個IP的并發連接數 iptables -I INPUT -p tcp --dport 443 -m connlimit --connlimit-above 10 -j LOG --log-prefix"Connlimit: " iptables -A INPUT -p tcp --dport 443 -m connlimit --connlimit-above 10 -j REJECT # 2. 限制連接建立速率 iptables -A INPUT -p tcp --dport 443 -m state --state NEW -m hashlimit --hashlimit-above 5/sec --hashlimit-burst 10 --hashlimit-mode srcip --hashlimit-name https_rate -j DROP # 3. 檢測并封禁異常行為 iptables -N SLOWLORIS iptables -A INPUT -p tcp --dport 443 -m state --state NEW -j SLOWLORIS iptables -A SLOWLORIS -m recent --set--name slowloris iptables -A SLOWLORIS -m recent --update --seconds 60 --hitcount 10 --name slowloris -j DROP

4.3 故障排除清單

當防火墻出現問題時,按照以下步驟排查:

1.檢查規則是否生效

iptables -nvL | grep <目標端口或IP>

2.驗證數據包路徑

tcpdump -i any -nn'port 80'

3.檢查連接跟蹤狀態

conntrack -L | grep <目標IP>

4.分析日志記錄

grep"iptables"/var/log/kern.log |tail-100

5.測試規則邏輯

iptables -C INPUT <規則參數> # 檢查規則是否存在

五、自動化運維與持續優化

5.1 自動化部署腳本

為了確保防火墻規則的一致性和可維護性,我開發了一套自動化部署系統:

#!/bin/bash

# 企業級iptables自動化部署腳本

# 支持多環境配置和回滾功能

SCRIPT_DIR="$(cd"$(dirname"${BASH_SOURCE[0]}")"&& pwd)"

CONFIG_FILE="${SCRIPT_DIR}/iptables.conf"

BACKUP_DIR="/etc/iptables/backups"

LOG_FILE="/var/log/iptables-deploy.log"

# 日志函數

log() {

echo"[$(date '+%Y-%m-%d %H:%M:%S')]$1"|tee-a${LOG_FILE}

}

# 備份當前規則

backup_rules() {

localbackup_file="${BACKUP_DIR}/iptables-$(date +%Y%m%d-%H%M%S).save"

mkdir-p${BACKUP_DIR}

iptables-save >${backup_file}

log"規則已備份至:${backup_file}"

# 保留最近10個備份

ls-t${BACKUP_DIR}/*.save |tail-n +11 | xargs -rrm

}

# 驗證規則語法

validate_rules() {

localtemp_file="/tmp/iptables-test.rules"

iptables-save >${temp_file}

whileIFS=read-r rule;do

if[[$rule=~ ^-A ]];then

if! iptables -C${rule#-A }2>/dev/null;then

log"警告: 規則驗證失敗:${rule}"

return1

fi

fi

done/dev/null;then

log"錯誤: 端口${port}無法訪問"

return1

fi

done

log"健康檢查通過"

return0

}

# 回滾功能

rollback() {

locallatest_backup=$(ls-t${BACKUP_DIR}/*.save 2>/dev/null |head-1)

if[ -z"${latest_backup}"];then

log"錯誤: 沒有可用的備份文件"

return1

fi

log"回滾至:${latest_backup}"

iptables-restore

5.2 監控告警集成

將iptables與監控系統集成,實現實時告警:

#!/usr/bin/env python3

# iptables監控告警腳本

# 集成Prometheus和釘釘告警

importsubprocess

importjson

importtime

importrequests

fromprometheus_clientimportGauge, start_http_server

# Prometheus指標定義

dropped_packets = Gauge('iptables_dropped_packets_total','Total dropped packets')

accepted_packets = Gauge('iptables_accepted_packets_total','Total accepted packets')

current_connections = Gauge('iptables_current_connections','Current tracked connections')

# 釘釘webhook配置

DINGTALK_WEBHOOK ="https://oapi.dingtalk.com/robot/send?access_token=YOUR_TOKEN"

defget_iptables_stats():

"""獲取iptables統計信息"""

cmd ="iptables -nvL INPUT | tail -n +3 | awk '{print $1, $3}'"

result = subprocess.run(cmd, shell=True, capture_output=True, text=True)

stats = {'dropped':0,'accepted':0}

forlineinresult.stdout.strip().split('

'):

ifline:

packets, action = line.split()

ifaction =='DROP'oraction =='REJECT':

stats['dropped'] +=int(packets)

elifaction =='ACCEPT':

stats['accepted'] +=int(packets)

# 獲取連接跟蹤數

withopen('/proc/sys/net/netfilter/nf_conntrack_count','r')asf:

stats['connections'] =int(f.read().strip())

returnstats

defsend_dingtalk_alert(message):

"""發送釘釘告警"""

data = {

"msgtype":"text",

"text": {

"content":f"【iptables告警】{message}"

}

}

requests.post(DINGTALK_WEBHOOK, json=data)

defmonitor_loop():

"""監控主循環"""

last_dropped =0

whileTrue:

try:

stats = get_iptables_stats()

# 更新Prometheus指標

dropped_packets.set(stats['dropped'])

accepted_packets.set(stats['accepted'])

current_connections.set(stats['connections'])

# 檢測異常

ifstats['dropped'] - last_dropped >1000:

send_dingtalk_alert(f"檢測到大量數據包被拒絕:{stats['dropped'] - last_dropped}packets/min")

ifstats['connections'] >500000:

send_dingtalk_alert(f"連接數過高:{stats['connections']}")

last_dropped = stats['dropped']

exceptExceptionase:

print(f"監控錯誤:{e}")

time.sleep(60)

if__name__ =='__main__':

# 啟動Prometheus metrics服務器

start_http_server(9100)

# 啟動監控循環

monitor_loop()

5.3 持續優化策略

基于數據驅動的持續優化是保持防火墻高效運行的關鍵:

1.定期審計規則有效性

# 統計最近7天未命中的規則

forrule_numin$(iptables -nvL INPUT --line-numbers | awk'$2==0 {print $1}'| grep -E'^[0-9]+$');do

echo"規則 #${rule_num}最近7天未命中,建議評估是否需要保留"

done

2.基于流量特征動態調整

# 自動識別并信任高頻訪問的內網IP

iptables -nvL INPUT | grep ACCEPT | awk'{print $8}'|sort|uniq-c |sort-rn |head-10 |whilereadcount ip;do

if[$count-gt 10000 ];then

ipset add trusted_ips$ip2>/dev/null &&echo"已添加信任IP:$ip"

fi

done

3.性能基準測試

# 使用hping3進行性能測試

hping3 -c 10000 -d 120 -S -w 64 -p 80 --flood target_ip

# 使用iperf3測試吞吐量

iperf3 -c target_ip -t 60 -P 10

六、未來展望與技術趨勢

6.1 eBPF:下一代防火墻技術

雖然iptables依然是Linux防火墻的主流選擇,但eBPF(extended Berkeley Packet Filter)正在快速崛起。eBPF能在內核中運行自定義程序,實現更靈活、更高效的包處理:

// eBPF防火墻示例代碼片段

intxdp_firewall(structxdp_md *ctx){

void*data_end = (void*)(long)ctx->data_end;

void*data = (void*)(long)ctx->data;

structethhdr*eth=data;

if((void*)(eth +1) > data_end)

returnXDP_DROP;

if(eth->h_proto == htons(ETH_P_IP)) {

structiphdr*iph=(structiphdr *)(eth +1);

if((void*)(iph +1) > data_end)

returnXDP_DROP;

// 自定義過濾邏輯

if(iph->saddr == BLOCKED_IP)

returnXDP_DROP;

}

returnXDP_PASS;

}

6.2 容器環境下的防火墻挑戰

隨著Kubernetes的普及,傳統的iptables面臨新的挑戰。容器網絡的動態性要求防火墻規則能夠自動適應:

# Kubernetes NetworkPolicy示例

apiVersion:networking.k8s.io/v1

kind:NetworkPolicy

metadata:

name:web-netpol

spec:

podSelector:

matchLabels:

app:web

policyTypes:

-Ingress

ingress:

-from:

-podSelector:

matchLabels:

app:frontend

ports:

-protocol:TCP

port:80

6.3 AI驅動的智能防火墻

機器學習正在改變防火墻的工作方式。通過分析流量模式,AI可以自動識別異常行為并生成規則。我正在研究的一個項目就是使用TensorFlow分析iptables日志,自動生成優化建議。

結語:掌握iptables,守護數字世界的安全

我們深入探討了iptables從基礎架構到高級優化的方方面面。作為運維工程師,精通iptables不僅是技術能力的體現,更是對企業安全負責的態度。

記住,最好的防火墻配置不是最復雜的,而是最適合你業務場景的。持續學習、實踐和優化,才能在這個充滿挑戰。

-

服務器

+關注

關注

14文章

10251瀏覽量

91480 -

防火墻

+關注

關注

0文章

446瀏覽量

36695 -

網絡

+關注

關注

14文章

8264瀏覽量

94704

原文標題:企業級防火墻iptables規則設計與優化實戰:從入門到精通的完整指南

文章出處:【微信號:magedu-Linux,微信公眾號:馬哥Linux運維】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

Linux系統iptables和firewall防火墻的配置方法

Linux中使用Iptables實現簡單的網站防火墻

Linux內核防火墻netfilter的原理和應用

Linux下關閉防火墻的關閉及開放端口

Linux如何關閉防火墻

Linux新型內核防火墻研究和應用

談防火墻及防火墻的滲透技術

Linux防火墻配置(iptables和firewalld)

Linux軟件防火墻iptables詳解

iptables防火墻的核心架構與性能優化指南

iptables防火墻的核心架構與性能優化指南

評論