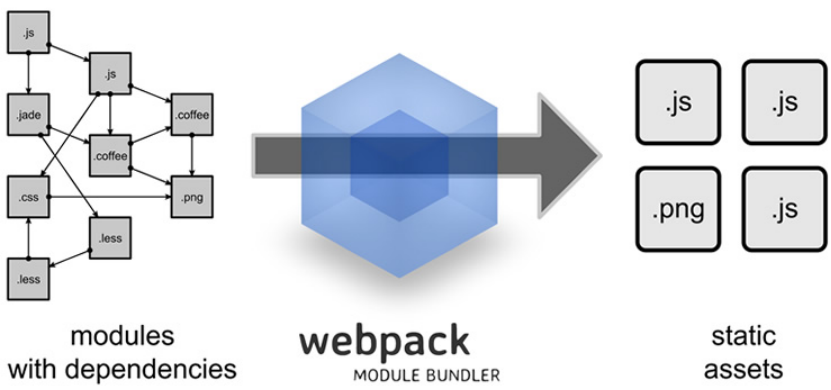

Webpack 作為前端工程化的核心工具,幾乎成為現代 Web 應用打包的標配。它通過模塊合并、代碼壓縮、依賴管理等功能提升開發效率,但也因配置復雜、代碼混淆等特性,潛藏著諸多安全風險。本文結合實戰場景,拆解 Webpack 在開發與運行中的安全隱患,以及攻防雙方的應對策略。

一

Webpack 打包的潛在安全風險

1. 敏感信息泄露:被 "打包" 的秘密

Webpack 在打包時會遞歸處理所有依賴模塊,若開發中未對敏感信息做過濾,可能導致密鑰、API 地址、后門邏輯等被直接打包進前端bundle.js。

典型場景

某電商網站將支付接口的API密鑰硬編碼在config.js中,Webpack 打包時未排除該文件,導致密鑰通過前端資源泄露,被攻擊者利用偽造支付請求。

文檔關聯

樣例中 "前端 JS 加密" 場景提到,攻擊者可通過分析前端代碼獲取加密邏輯,而 Webpack 打包的代碼若包含敏感信息,會直接降低攻擊成本。

2. Source Map 泄露:給攻擊者的 "源代碼地圖"

Source Map 是 Webpack 用于映射打包后代碼與源代碼的調試工具,若在生產環境未禁用,攻擊者可通過*.map文件還原完整源代碼,包括:

●業務邏輯(如權限校驗規則、接口參數生成邏輯)。

●第三方依賴版本(便于針對性查找已知漏洞)。

●開發者注釋(可能包含服務器地址、測試賬號等信息)。

案例:某 SaaS 平臺生產環境部署了 Webpack 生成的main.js.map,攻擊者通過該文件還原出userAuth.js中的 Token 生成算法,偽造管理員 Token 越權訪問。

3. 第三方依賴供應鏈風險

Webpack 依賴node_modules中的第三方庫(如lodash、axios),若這些庫存在漏洞(如prototype pollution、XSS),會被直接打包進應用,導致:

打包后的代碼包含漏洞邏輯。

惡意依賴植入后門(如 2022 年ua-parser-js庫被植入挖礦代碼,影響大量使用 Webpack 的應用)。

4. 代碼混淆的 "雙刃劍"

Webpack 的TerserPlugin等插件會對代碼進行壓縮、變量混淆(如將userInfo改為a、b),雖能增加逆向難度,但也可能:

掩蓋惡意代碼:攻擊者可利用混淆特性,將 XSS、后門邏輯隱藏在打包后的代碼中,逃避靜態檢測。

增加安全審計難度:安全人員難以通過混淆后的代碼識別潛在風險。

二

攻擊者如何利用 Webpack?

1. 從bundle.js中挖掘攻擊線索

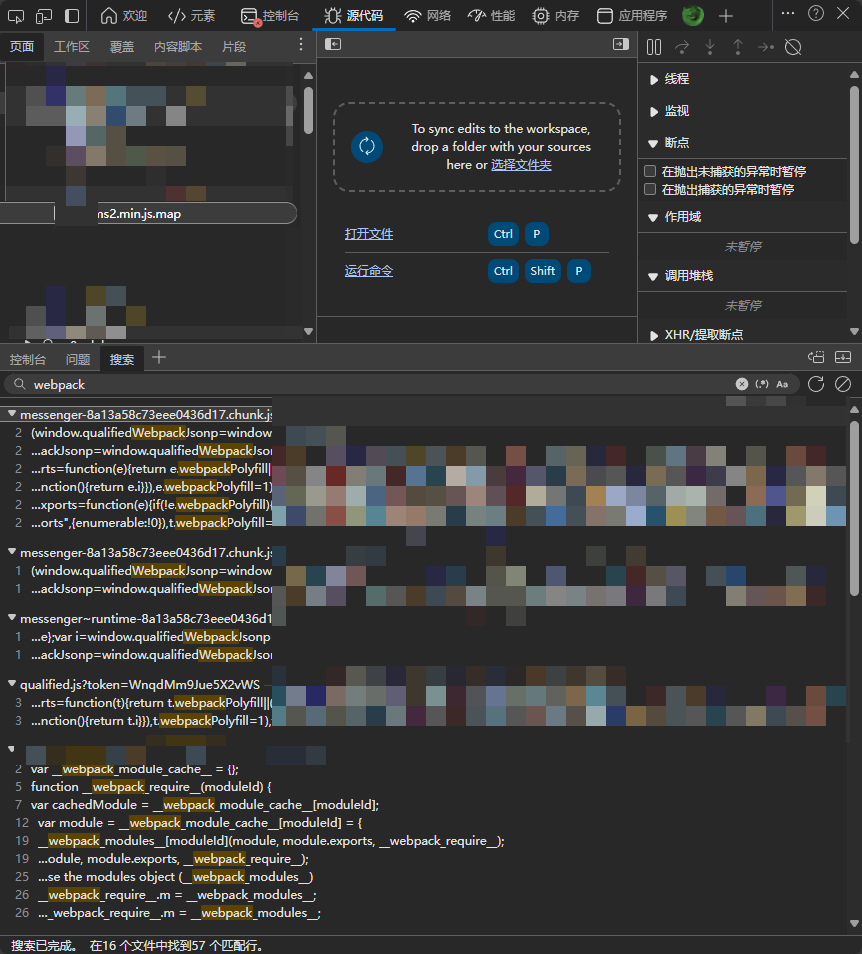

Webpack 打包的代碼通常包含固定特征(如webpackJsonp、__webpack_require__),如圖所示:

攻擊者可通過以下步驟分析:

定位關鍵模塊:搜索API_KEY、token、secret等關鍵詞,提取敏感信息。

還原依賴關系:通過__webpack_require__(moduleId)追蹤第三方庫版本,查找對應漏洞。

解析業務邏輯:結合樣例中 "尋找入口" 的方法(如全局搜索參數名、斷點調試),破解接口加密、權限校驗等邏輯。

2. 利用 Source Map 還原源代碼

攻擊者通過以下方式獲取 Source Map:

直接訪問已知路徑(如/js/main.js.map,Webpack 默認生成路徑)。

從打包文件中提取//# sourceMappingURL=main.js.map注釋,定位 Map 文件。

利用 CDN 緩存或歷史版本,獲取已刪除的 Map 文件。

獲取后,可以通過reverse-sourcemap工具恢復原始項目結構,工具鏈接:

https://github.com/davidkevork/reverse-sourcemap

操作如下:

npm install -g reverse-sourcemap

reverse-sourcemap --output-dir ./src main.js.map

還原后的代碼會保留諸如 Vue 組件的 assets、router 等原始目錄結構。

3. 供應鏈攻擊:

攻擊者可通過兩種方式污染依賴鏈:

惡意包上傳:偽裝成常用庫(如webpack-util)上傳到 npm,包含后門代碼,被開發者誤引。

依賴劫持:攻擊 npm 鏡像源或私有倉庫,替換合法包為惡意版本,導致 Webpack 打包時植入后門。

三

防御策略:Webpack 安全配置與實踐

1. 敏感信息過濾與環境隔離

開發規范:敏感信息(密鑰、數據庫地址)應通過環境變量(如process.env)注入,而非硬編碼。

Webpack 配置:使用DefinePlugin區分環境,生產環境剔除敏感變量,示例:

// webpack.prod.jsnew webpack.DefinePlugin({

文件排除:通過IgnorePlugin排除包含敏感信息的文件:

newwebpack.IgnorePlugin({resourceRegExp:/config.dev.js/})// 排除開發環境配置

2. 禁用生產環境 Source Map

在webpack.prod.js中關閉 Source Map 生成,或僅生成不包含源代碼的hidden-source-map:

// 安全配置

3. 第三方依賴審計與加固

定期掃描:使用npm audit或snyk檢測依賴漏洞,示例:

npmaudit --production# 僅檢查生產環境依賴

鎖定版本:通過package-lock.json或yarn.lock固定依賴版本,避免自動升級引入漏洞。

最小化依賴:使用webpack-bundle-analyzer分析冗余依賴,剔除無用庫,減少攻擊面。

4. 代碼混淆與安全審計平衡

合理混淆:生產環境可啟用基礎壓縮(如TerserPlugin的mangle: true),但避免過度混淆導致安全審計困難。

靜態檢測:集成eslint-plugin-security檢測代碼中的安全風險(如eval濫用、硬編碼密鑰)。

逆向測試:模擬攻擊者視角,使用webpack-unpack、js-beautify等工具還原打包代碼,驗證敏感信息是否泄露。

四

總結

Webpack 的安全風險本質是 "配置與開發習慣" 的問題。開發者需在便捷性與安全性之間找到平衡:通過規范敏感信息管理、禁用危險功能、審計依賴鏈,降低被攻擊風險;而安全人員則需熟悉 Webpack 打包機制,才能在逆向分析、漏洞挖掘中精準定位線索。

正如樣例中 "零信任安全" 的理念,Webpack 安全防護也需貫穿 "開發 - 打包 - 部署" 全流程,不依賴單一工具,而是通過多層防御構建縱深安全體系。

審核編輯 黃宇

-

WebPACK

+關注

關注

0文章

4瀏覽量

7483

發布評論請先 登錄

一文讀懂 SD-WAN 安全防護:守護公網組網的安全屏障

DNS 解析故障:安全風險、診斷排查與防護指南

聊聊MCU下載算法在Keil MDK里的那些事兒

攻擊逃逸測試:深度驗證網絡安全設備的真實防護能力

飛騰網安主板,數字時代安全防護體系的基石

針對AES算法的安全防護設計

裝置日常運行時的安全防護檢查有哪些注意事項?

芯盾時代賬戶風險監測平臺助力金融機構業務安全防護

存儲示波器在校準過程中需要注意哪些安全問題

芯盾時代助力贛州銀行構建全渠道數字安全防護體系

授時安全防護裝置是什么?怎么選?

聊聊 Webpack 那些安全事兒:打包風險與防護小技巧

聊聊 Webpack 那些安全事兒:打包風險與防護小技巧

評論