電子發燒友網綜合報道 8 月 6 日凌晨,英偉達在其官方微信公眾號發文稱,為降低誤用風險,一些專家和政策制定者提出需在硬件中設置 “終止開關” 或內置控件,以便在用戶不知情且未經同意的情況下遠程禁用 GPU,有人懷疑這種情況已然存在。對此,英偉達明確表示,其 GPU 不存在也不應設置終止開關和后門。

英偉達強調,硬件完整性應不偏不倚且不容協商。幾十年來,政策制定者始終支持業界打造安全可靠硬件的努力,政府也擁有諸多工具和方法來保護國家、消費者及經濟發展,但故意削弱關鍵基礎設施絕不應成為其中之一。

該公司在文末再次重申,NVIDIA 芯片中沒有后門、終止開關和監控軟件,這些絕非構建可信系統的方式,也永遠不會是。

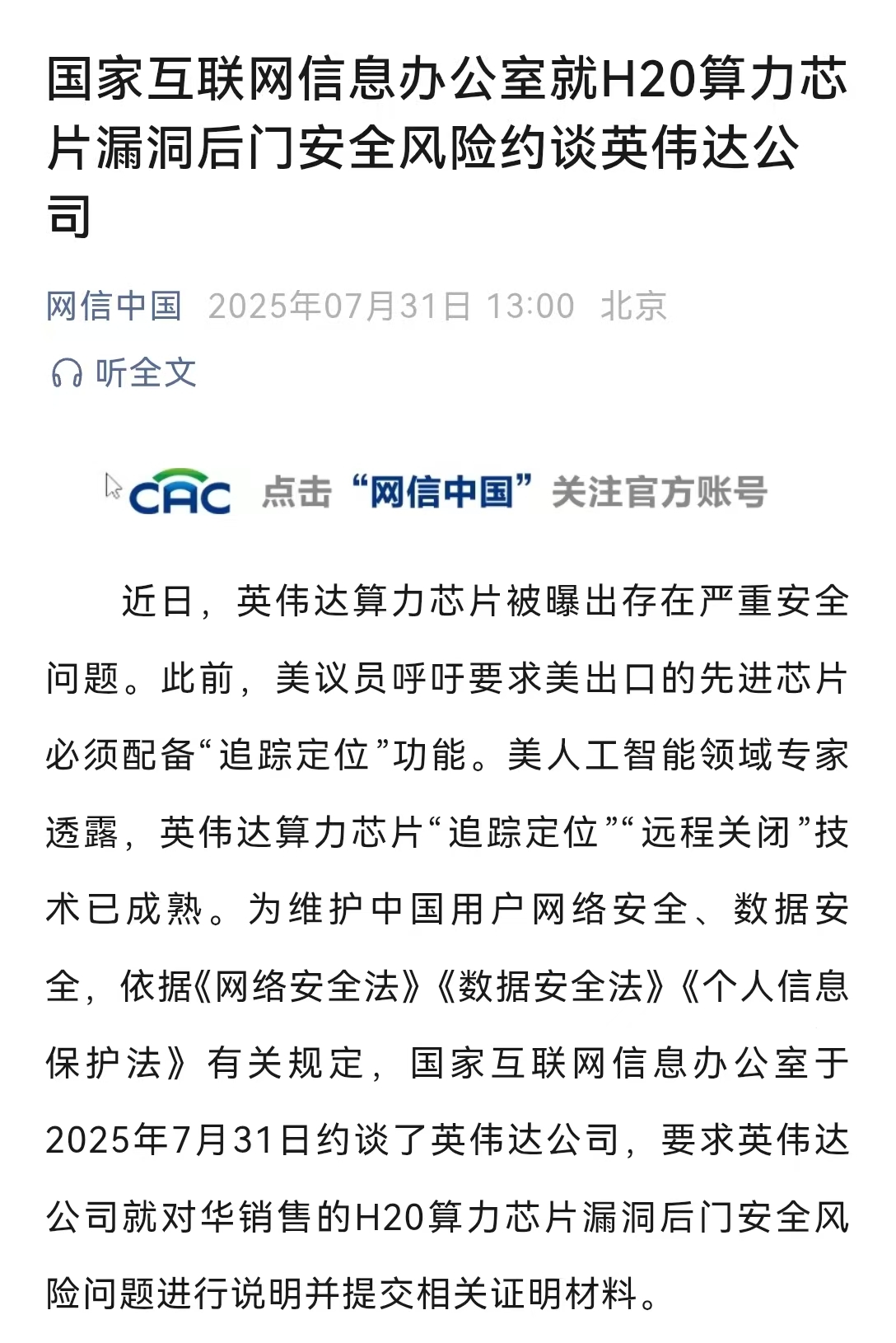

英偉達此舉源于近期的一連串事件。此前,“網信中國” 發文稱,英偉達算力芯片被曝出存在嚴重安全問題。7 月 31 日,國家互聯網信息辦公室約談英偉達公司,要求其就對華銷售的 H20 算力芯片的漏洞后門安全風險問題作出說明,并提交相關證明材料。

隨后,《人民日報》發表點評文章《人民日報:英偉達,讓我怎么相信你》。文章指出,有人可能會問,這一安全問題有多嚴重?不妨設想這樣的場景:高速公路上的新能源車突然被切斷動力;患者接受遠程手術時,設備突然黑屏;超市收銀臺,手機支付功能瞬間失靈…… 芯片漏洞后門的安全風險一旦觸發,我們隨時可能遭遇一場 “噩夢”。外國企業深耕中國市場,尊重中國法律、嚴守安全紅線是基本前提。英偉達首席執行官黃仁勛曾說:“我們唯一需要做的,就是始終確保遵守法律,并盡最大努力服務各個市場的客戶。” 既然說了,就要做到。

國內機構如此緊張也并非沒有緣由,歷史上曾多次上演芯片后門事件,最著名的當屬斯諾登曝光的美國國家安全局(NSA)的 ANT 工具包。斯諾登揭露的文件顯示,NSA 開發了大量硬件攻擊工具。例如:SURLYSPAWN 可直接控制鍵盤硬件收集擊鍵信息,無需軟件支持;GODSURGE 通過植入物操控美國品牌服務器的 JTAG 接口,實現遠程接管;BANANAGLEE 與 JETPLOW 則針對思科防火墻,通過修改固件確保后門持久存在。

2013 年 12 月 30 日,德國相關周刊從 NSA 內部獲取了 ANT 各種產品的目錄及其價格:用于 “有針對性的監控” 的電纜售價 30 美元;能模擬手機目標網絡以達到監控目的的 “移動 GSM 基站”,售價高達 4 萬美元;偽裝成正常 USB 接口的電腦竊聽設備,一包 50 個售價超過 100 萬美元,它可通過無線技術發送和接收數據而不被發現。

基于此,英偉達僅發聲明或許難以打消監管部門的疑慮,需從技術驗證、法律承諾、供應鏈透明、生態合作四個維度構建系統性解決方案,結合中國監管要求與國際安全標準,破解 “信任困境”。比如,在技術驗證環節,英偉達可能需開放 H20 芯片的固件源代碼、硬件設計文檔(如 RTL 代碼)及制造工藝文件,供中國國家信息安全測評中心(CNITSEC)等官方機構進行穿透式審計。

若此事不能妥善解決,那么英偉達此次庫存的 H20 芯片以及后來傳聞擴產的 30 萬片 H20,可能就只能滯銷了,因為國內科技公司恐怕不敢繼續采購。

-

英偉達

+關注

關注

23文章

4087瀏覽量

99192

發布評論請先 登錄

電機抖動?電流咆哮?TMC2209-LA:不存在的!

英偉達下一代Rubin芯片已流片

英偉達被傳暫停生產H20芯片 外交部回應

英偉達:我們的芯片不存監控軟件 NVIDIA官方發文 NVIDIA芯片不存在后門、終止開關和監控軟件

英偉達深夜發聲:我們的芯片不存在后門,如何自證呢?

英偉達深夜發聲:我們的芯片不存在后門,如何自證呢?

評論