據瑞士蘇黎世聯邦理工大學的最新研究,AMD公司自Zen2至Zen4的處理器均受Rowhammer內存攻擊的影響。對此,AMD公司已作出相關回應并采取相應防范措施。

需要注意的是,Rowhammer攻擊利用了現代DRAM內存的物理特性,即通過連續讀寫內存芯片,改變相鄰存儲單元的電荷狀態,從而實現數據的翻轉。攻擊者可精心操縱特定位置的數據翻轉,進而獲取重要信息或提升其權限。

以往的Rowhammer攻擊多見于英特爾CPU以及Arm架構處理器中,然而在AMD部分,由于內存系統設計的獨特性,此類攻擊并不容易被實現。

但此次研究團隊成功通過破解AMD處理器的復雜內存尋址功能,構建了一種名為ZenHammer的Rowhammer變體,使得這個問題能在AMD處理器中發揮作用。

這種攻擊方式在Zen2架構的銳龍5 3600X CPU與Zen3架構的銳龍5 5600G APU上進行了實驗測試,RNAs主要在DDR4 DRAM內存系統上進行,在十次試驗中共7次和6次測試成功。

此外,研究人員還在采用DDR5內存的AMD Zen4架構平臺進行了類似實驗,結果在十次實驗中僅在一款配備銳龍 7 7700X的系統中成功。

這意味著新的平臺因其具備的片上ECC、高內存刷新率及增強的Rowhammer攻擊緩解措施而不易受到ZenHammer的干擾。

針對上述研究成果,AMD公司發表聲明,建議用戶聯絡所在硬件廠商了解自身產品是否對ZenHammer攻擊具有敏感度,同時提出以下幾點防護措施:首選支持ECC DRAM內存;設定高于1倍的內存刷新率;關閉內存突發/延遲刷新;若使用的是DDR4內存的EPYC霄龍平臺,應選用支持最大激活計數的內存控制器;使用則DDR5內存在EPYC霄龍平臺,推薦使用帶有Refresh Management的內存控制器。

-

amd

+關注

關注

25文章

5690瀏覽量

140023 -

DRAM

+關注

關注

41文章

2394瀏覽量

189205 -

內存芯片

+關注

關注

0文章

130瀏覽量

22998

發布評論請先 登錄

AMD銳龍AI嵌入式P100系列處理器產品簡介

AMD重磅打造邊緣AI,CES2026官宣這顆嵌入式處理器!

AMD 推出銳龍 AI 嵌入式處理器產品組合,為汽車、工業和物理 AI 領域提供 AI 驅動的沉浸式體驗

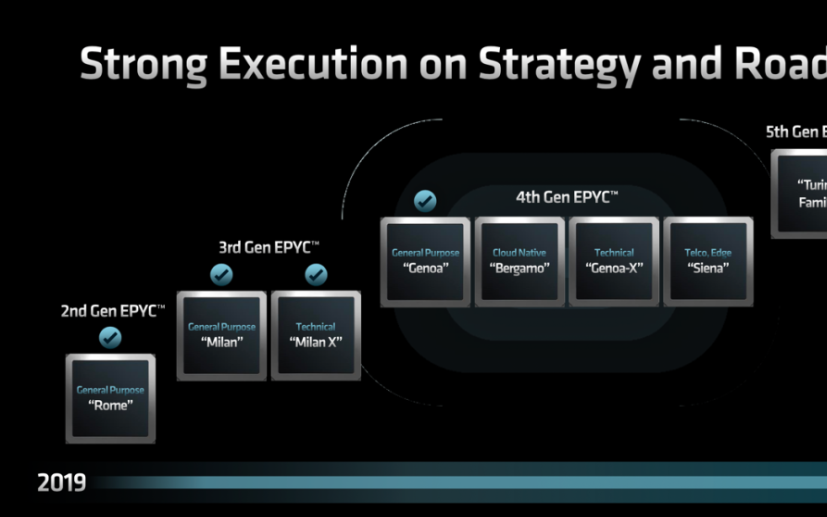

AMD推出 EPYC 嵌入式 2005 系列處理器 滿足長期部署需求

基于蜂鳥E203架構的指令集K擴展

AMD 推出 EPYC? 嵌入式 4005 處理器,助力低時延邊緣應用

江波龍企業級DDR5 RDIMM率先完成AMD Threadripper PRO 9000WX系列兼容性認證

AMD嵌入式處理器為您的應用添能助力

AMD實現首個基于臺積電N2制程的硅片里程碑

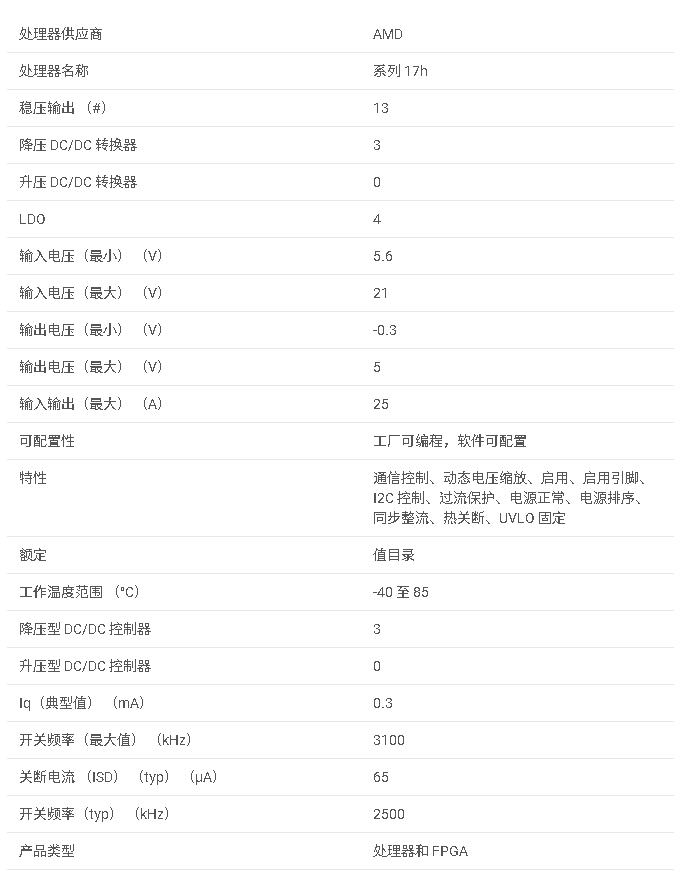

TPS6508700 適用于 AMD? 系列 17h 型號 10h-1Fh 處理器的 PMIC數據手冊

服務器級芯片進軍嵌入式市場,AMD這顆處理器駕馭AI洪流

AMD Zen2至Zen4架構處理器存在Rowhammer內存攻擊風險,AMD發布公告

AMD Zen2至Zen4架構處理器存在Rowhammer內存攻擊風險,AMD發布公告

評論