2023年3月底,VoIP制造商3CX(流行的互聯網語音協議(VoIP)專用交換機(PBX)電話系統的開發商)遭到DLL旁加載攻擊。他們的軟件被大約60萬家公司和1200萬用戶使用,其中包括梅賽德斯-奔馳、麥當勞、可口可樂、宜家和寶馬等。

什么是DLL 旁加載攻擊

DLL旁加載是一種將惡意代碼注入合法應用程序的攻擊類型。當惡意DLL與合法應用程序放在同一文件夾中,并且應用程序加載惡意DLL而不是合法DLL時,就會發生這種情況。這種類型的攻擊允許在應用程序運行時執行惡意代碼,從而使攻擊者能夠訪問系統或執行惡意活動。防止此類攻擊的最佳方法是確保在應用程序文件夾中只加載授權的DLL,定期掃描所有DLL中的惡意代碼,并且應用程序不是從不受信任的源運行的。此外,重要的是要確保應用程序是最新的安全修補程序。

據稱,3CX的Windows和macOS桌面應用程序(也稱為Electron)附帶了一個由朝鮮控制的黑客組織Lazarus簽名并且被篡改的庫。該軟件隨后會聯系命令和控制服務器并下載進一步的惡意軟件。

除了已發布的受影響庫的受影響版本號、簽名和文件名外,命令和控制服務器的目標URL也是已知的。例如,其中包括:

https://akamaitechcloudservices[.]com/v2/storage and https://msedgeupdate[.]net/Windows.

因此,可以基于網絡中的活動來檢查網絡中的哪些客戶端受到影響。虹科IOTA提供了一種簡單的評估方法。

如何使用IOTA進行分析

通過 DNS 概覽儀表板進行分析

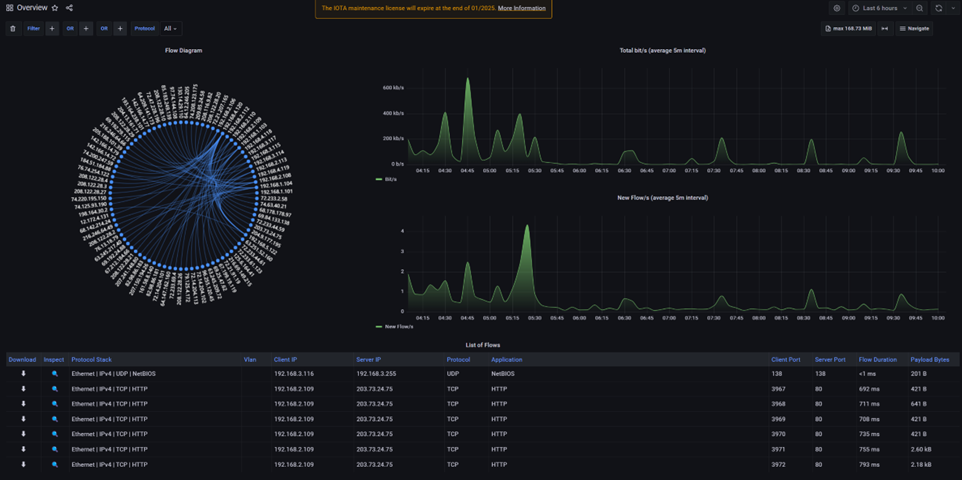

使用DNS Dashboard,安全分析師可以快速識別哪些客戶端查詢了受影響DNS記錄的DNS解析,并在此基礎上識別TCP流并將其下載到命令和控制服務器以進行進一步分析。

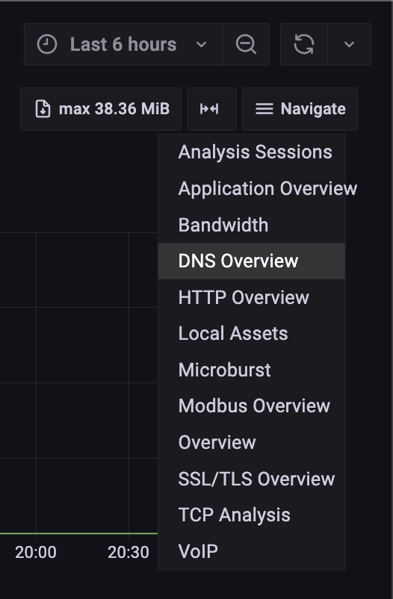

因此,在登錄IOTA web GUI后,我們首先切換到DNS概覽面板。

圖1:切換到DNS概覽面板

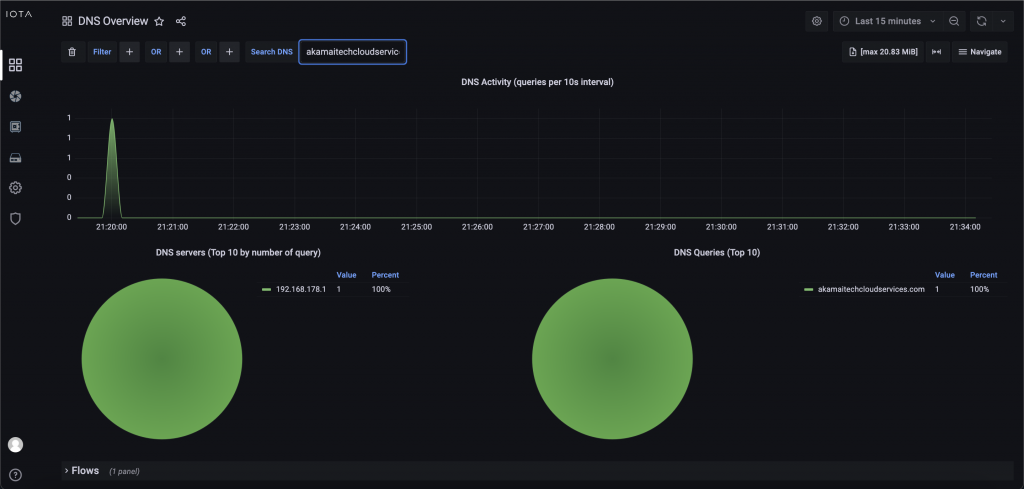

在圖2中,我們使用“搜索DNS”功能過濾FQDN akamaitechcloudservices[.]com。我們可以看到,一個客戶端已經向DNS服務器192.168.178.1查詢了這個FQDN。

圖2:通過FQDN akamaitechcloudservices.com上DNS Overview Dashboard的“Search DNS”功能進行篩選

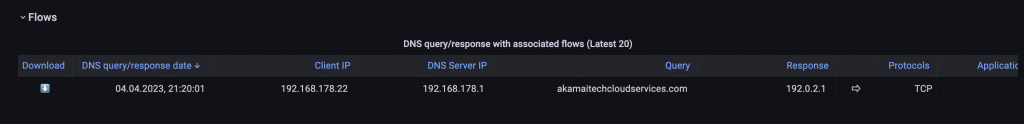

隨后,我們向下滾動此儀表板并展開相關的流程。我們可以在“客戶端IP”列中識別出受感染的客戶端,其值為192.168.178.22。此客戶端聯系了搜索字段中命名的命令和控制服務器。為了執行進一步的分析,還可以在左側的下載列中下載相關聯的TCP流。

圖3:相關流程示意圖。在這種情況下,TCP流到示例主機192.0.2.1

可以使用不同的搜索查詢來評估進一步的目標FQDN,并且,如果需要,可以調整時間范圍選擇。

虹科IOTA的附加功能

DNS概覽儀表板提供了對DNS查詢的良好概覽和快速篩選。此外,它還提供了相關流的列表,包括時間戳,以及下載的可能性,以便進行更深入的分析。

-

網絡分析儀

+關注

關注

9文章

769瀏覽量

31333 -

Iota

+關注

關注

0文章

33瀏覽量

8806

發布評論請先 登錄

EtherCAT FOE工作原理揭秘:客戶端-服務器模型如何運轉?

如何檢查EZ-USB? CX3 上的 SRAM 使用情況(JTAG 不可用)?

agile_ftp傳輸文件時客戶端報錯誤怎么解決?

libmodbus庫問題:TCP模式下客戶端超時斷開后無法再次重連怎么解決?

虹科方案 | 數據不缺位,監控不滯后:虹科車輛信息遠程監控系統

OrangePi Zero 3,輕量級客戶端的完美選擇

【上海晶珩睿莓1開發板試用體驗】5、網絡性能測試

是否可以將客戶端控件與CYW920706WCDEVAL一起使用?

如何使用EZUSB-CX3實現雙階段引導加載程序?

艾體寶干貨 IOTA實戰:如何精準識別網絡風險

IOTA實戰:如何精準識別網絡風險

虹科分享 | 使用IOTA檢查受3CX DLL旁加載攻擊影響的客戶端 | 網絡性能監控

虹科分享 | 使用IOTA檢查受3CX DLL旁加載攻擊影響的客戶端 | 網絡性能監控

評論