一、TARA簡介及其必要性

什么是TARA?

當前,汽車行業很多公司都開始做網絡安全的合規(具體介紹參見上期文章:https://mp.weixin.qq.com/s/y_lNX-v_AghfO5tRL0z33Q),在國際法規方面主要是針對聯合國世界車輛法規協調論壇提出的R155法令。R155法令要求車企必須獲得CSMS(網絡安全管理系統)的認證。法規并沒有提供具體的實施方式,但在法規的擴展說明文件中推薦參考ISO / SAE 21434標準(已在2021年8月31日發布正式版)來實施。在ISO / SAE 21434中,其中就有一個單獨的章節用來介紹TARA的方法論。

TARA (threat analysis and risk assessment), 即威脅分析和風險評估,是網絡安全中非常重要的一個活動。通常,TARA是網絡安全實施的起點。

TARA是在待評估系統的上下文中,對網絡攻擊威脅與風險進行評估的活動。

與當前IT行業的風險評估類似,TARA是對嚴重性(Impact rating)和攻擊可能性(Attack Feasibility rating)的綜合評估。主要流程如下:

TARA必要性

通常,我們在做汽車系統開發時,我們會從整車級別的需求一步步拆分到系統層、軟件層、硬件層等,每一個具體的需求能夠反向的關聯到整車的某項參數。然而網絡安全需求并不直接與整車參數相關,并不能直接的從整車需求推導得出。

因此,一套有效的方法論對于網絡安全需求分析非常必要。

同時,網絡安全涉及的面非常的廣,需要保護的地方將會特別的多,然而我們的資源是有限的。

網絡安全的攻擊者和防御者面臨的問題是不對等的。作為外部攻擊者只需要系統進行單點突破,而作為防御者你需要對系統進行全面防御,同樣的資源下防御者能做的事情更少。因此,網絡安全的一大原則是,將有限的資源用到最有價值的地方。

TARA就是用來識別網絡安全需求,并對需求進行優先級評估的方法。

二、TARA方法論與工具

TARA方法論

當前,在IT與汽車領域有很多流行的方法論,它們有各自的優點與缺點。一般來說沒有最好的方法論,只有最適合的方法論。本文中簡單介紹一些:

1.STRIDE and DREAD:微軟公司提出的威脅建模方法,主要分為兩個階段:威脅識別和風險分析。威脅識別采用STRIDE模型(Spoofing,Tampering,Repudiation,Information disclosure,Denial of Service,Elevation of privilege),風險分析采用DREAD模型(Damage potential,Reproducible,Exploit-ability,Affected users,Discover-ability)。

2.OWASP:主要針對網頁應用的風險評估,通過可能性+嚴重性來進行風險評估。可能性評估包含外部威脅實體評估與內部脆弱性評估,嚴重性評估包含技術損失評估與商業損失評估。

3.SAHARA:由AVL李斯特與Graz University of Technology共同開發,主要用于功能安全評估,但是會將網絡安全考慮進去。在HARA的基礎上,考慮網絡安全中發生攻擊需要的資源、需要的知識以及危害的嚴重性。

4.EVITA:為汽車E/E架構安全分析開發,同樣通過可能性+嚴重性來進行評估。EVITA使用攻擊樹識別威脅,通過人身安全、隱私、經濟和可操作性四個維度評估危害嚴重性,然后使用攻擊時間、攻擊者需要的能力水平、需要的目標系統知識、攻擊窗口與攻擊設備對可能性進行評估。風險評估是將會針對是否與人身安全相關分別評估。

5.HEAVEN:在EVITA基礎上進一步為汽車E/E架構優化的方法論。使用STRIDE取代攻擊樹來進行威脅識別。嚴重性同樣使用人身安全、隱私、經濟和可操作性四個維度評估,并可以聚合四個維度為一個統一的嚴重性等級。可能性使用攻擊者需要的能力水平、需要的目標系統知識、攻擊窗口與攻擊設備進行評估。風險評估不會區分是否與人身安全相關。

以上就是威脅建模中常用的一些方法論,它們有各自的優缺點,安全工程師應針對具體的上下文進行選擇。

TARA工具

以下列舉了AVL在TARA中常用的一些工具:

1. Excel

說明:將方法論開發為Excel模板,通過excel進行TARA分析。

特點:工具容易獲取,需要自己開發方法論,適合少量復雜度較低的項目。

2. Security Analyst

說明:由AVL與合作伙伴共同研發,用于汽車TARA分析。

特點:模塊化管理,管理效率高,可視化好,適合大量復雜度高的項目。

此外,還有一些其它的工具,如Microsoft threat modeling tool可以用于分析STRIDE威脅分析等。

三、TARA案例

在這篇文章中,我們基于一個最簡單的BMS系統,通過例子幫助大家理解TARA流程。

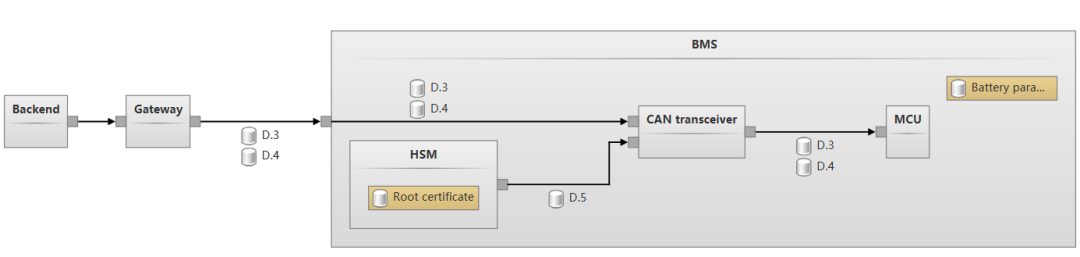

1. Item definition

Item definition 是為了識別系統中與帶評估目標之間有安全關聯的組件、數據、通信、功能等,一般我們會通過架構圖的方式將這些關聯通過可視化的方式表現出來。這是TARA的開始,因此我們需要一些外部的輸入來幫助我們更好的進行識別。系統的整體設計、系統粗略的架構圖、系統的功能組件等這些信息都可以作為輸入。

分析案例如下:

2. Asset identification

對系統中的資產進行識別,資產一般是系統中有價值的組件、數據等,一般將會結合相應的損害場景(Damage scenarios)進行分析。分析系統中各個實體的每種安全屬性被破壞時會帶來什么損害會有助于損害場景的分析。這個過程一般是頭腦風暴,經驗豐富的安全工程師和充分的溝通有助于保證分析的完整性。

損害場景舉例:

? 在靜止狀態電池拒絕接受啟動命令從而無法啟動電池。

? 由于網關與CAN收發器之間的通信被攻擊,電池在靜止狀態非預期的啟動。

安全屬性(Security Objective)也是傳統網絡安全中經常使用的概念,網絡攻擊一般都是通過破壞一個或者多個安全屬性來實施,不同屬性一般攻擊的方式也不一樣。常用的安全屬性包括CIA,即機密性(Confidentiality)、完整性(Integrity)、可用性(Availability),同時根據項目需要,也可以添加一下其它安全屬性,如真實性(Authenticity)等。

安全屬性舉例:

? 由于網關與CAN收發器通信的身份真實性被攻擊,電池在靜止狀態非預期的啟動。

3. Impacting rating

嚴重性評估,這是用來評估風險等級的二要素之一,可以基于已經評估出來的損害場景進行分析。由于未發生事件的不確定性與一些資產定量分析的困難性(如企業形象、數據商業價值等),嚴重性評估借鑒一些方法論進行定性評估。一般分為ISO/SAE 21434中建議分為四個維度:

? 人身安全影響(參照ISO 26262)

– 重大:重大傷害,危及生命

– 較重:嚴重傷害,但可能幸存

– 中等:輕微傷害

– 可忽略:沒有傷害

? 經濟損失(參考BSI-Standard 100-4,主要以企業維度)

– 重大:企業可能直接破產

– 較重:較大損失但不會破產

– 中等:有限損失

– 可忽略:幾乎沒有損失

? 可操作性損失

– 重大:汽車直接無法工作

– 較重:汽車部分功能無法工作

– 中等:汽車部分性能下降

– 可忽略:汽車性能無影響

? 隱私損失(參考ISO/IEC 29100)

– 重大:非常敏感信息,且能夠與個人身份識別信息輕易關聯

– 較重:非常敏感信息,但不易與個人身份識別信息關聯;敏感信息,且能夠與個人身份識別信息輕易管理

– 中等:敏感信息,但不易與個人身份識別信息關聯;不敏感但能關聯個人身份識別信息

– 可忽略:不敏感且不與個人身份識別信息關聯

嚴重性評估舉例:

? 由于網關與CAN收發器通信的身份真實性被攻擊,電池在靜止狀態非預期的啟動。

– 人身安全影響:可忽略(其它制動系統仍然有效)

– 可操作性損失:中等(可能在需要使用時電池電力不足)

– 經濟損失:較重(可能的需要召回)

– 隱私損失: 可忽略

– 綜合嚴重性:Serious

4. Threat Identification

威脅識別,識別出對損害場景的潛在威脅,進一步為攻擊可能性評估鋪墊。要評估威脅,首先需要了解一般都有哪些威脅,可以參考的模型包括微軟的STRIDE模型,OWASP,IT Security等。這里采用STRIDE模型:

? Spoofing:身份偽造

? Tampering:信息篡改

? Repudiation:抵賴,不承認自己做過的行為

? Information disclosure:信息泄露

? Denial of service: 拒絕服務

? Elevation of privilege: 權限提升

威脅場景舉例:

? 網關與CAN收發器通信中身份被偽造,造成通信的身份真實性被攻擊,電池在靜止狀態非預期的啟動

? 后端系統的惡意權限提升,造成非法用戶侵入后端系統破壞信息機密性,竊取敏感數據。

5. Attack Path Analysis

對于現代網絡安全威脅來說,攻擊者一般會通過多個步驟來進行攻擊。一開始可能只是利用一個不起眼功能的漏洞,然后通過這些漏洞一步步的提升自己的權力,攻擊到核心的功能。因此我們根據具體的威脅建立完整的攻擊路徑以進一步評估攻擊的可能性。

攻擊路徑舉例:

? 網關與CAN收發器通信中身份被偽造 ← 網關軟件代碼完整性被破壞 ← OTA數據包完整性被破壞 ← 后端服務被提權攻擊

6. Attack Possibility Rating

攻擊可能性,我們使用HEAVENS并考慮攻擊時間來進行評估。該方法主要也是定性的評估,評估分為5個方面:

? 攻擊時間

– 少于一周

– 少于一個月

– 少于六個月

– 少于三年

– 多于三年

? 攻擊者需要具備的能力

– 外行:普通人照著教程一步一步做就能攻擊

– 熟手:可以使用常用的攻擊工具的人

– 專家:富有經驗的安全專家

– 多個專家:一群有經驗的安全專家

? 對組件信息的了解程度

– 組件的信息是公開的

– 組件的信息是受限的,比如只在供應商之間傳遞的內部信息

– 機密信息,只被內部特定團隊獲取

– 高機密信息:只被內部少部分人獲取

? 攻擊窗口

– 無限制的,可用性,時間窗口,遠程控制等方面

– 容易的

– 中等的

– 困難的

? 需要的設備

– 普通設備

– 特殊設備,通過一定方式可以得到

– 定制設備,需要專門定制生產

– 多種定制設備

需要注意的是,與嚴重性評估一樣,可能性評估中一些維度同樣并不是顯而易見就能得到結果,很多需要參考多方面的數據。

攻擊可能性舉例:

? 網關與CAN收發器通信中身份被偽造,造成通信的身份真實性被攻擊,電池在靜止狀態非預期的啟動

– 攻擊時間:少于六個月

– 攻擊者能力:可以使用常用的攻擊工具的人

– 對組件了解程度:公開的標準

– 攻擊窗口:容易的

– 需要的設備:普通設備

– 綜合攻擊可能性:High

7. Risk Determination

風險等級評估,綜合參考嚴重性與可能性的等級,對風險等級進行綜合評定,評估出1-5級風險等級。

風險等級評估舉例:

? 網關與CAN收發器通信中身份被偽造,造成通信的身份真實性被攻擊,電池在靜止狀態非預期的啟動

– 嚴重性:Serious

– 攻擊可能性:High

– 風險等級:level 4

8. Risk treatment

有了風險等級后,就可以考慮選擇風險處置方式,一般的處置方式包括:

? 降低風險

? 規避風險

? 轉移風險

? 接受風險

風險處置方式不是一個單一的風險,可能需要考慮成本、公司策略、客戶要求等多個方面綜合考慮。

風險處置實踐舉例:

? 網關與CAN收發器通信中身份被偽造,造成通信的身份真實性被攻擊,電池在靜止狀態非預期的啟動 → 降低風險

? 后端系統的惡意權限提升,造成非法用戶侵入后端系統破壞信息機密性,竊取敏感數據 → 轉移風險到后端服務團隊

通過上文中所有的TARA步驟,我們就能夠提取出進一步細化的安全需求、優先級與其相應的控制策略,例如:

需求描述:對CAN通信中身份偽造攻擊進行防御,防止CAN通信中網關身份的真實性被破壞,電池非預期的啟動。

嚴重性等級:3,可能性等級:4,風險等級:4,控制策略:降低風險。

四、TARA挑戰

TARA分析并沒有一個標準答案,實踐中遇到的主要的挑戰包括:

1. 分析的完整性:TARA是一個窮舉的工作,如何保證資產、危害、威脅等都全部識別。特別是在汽車行業,E/E系統架構與IT系統架構有很大差別,傳統的IT安全經驗無法保證風險識別的完整性。

2. 評估的準確性:TARA是一個定性的評估,如何保證評估的準確性。

3. 安全措施的合理性:針對不同風險,應該采取什么安全措施。

這些問題并沒有一個標準答案,就如文章開頭所說——TARA是在待評估系統的上下文中,對網絡攻擊威脅與風險進行評估的活動。

因此,汽車安全工程師需要結合項目上下文,具體問題,具體分析。

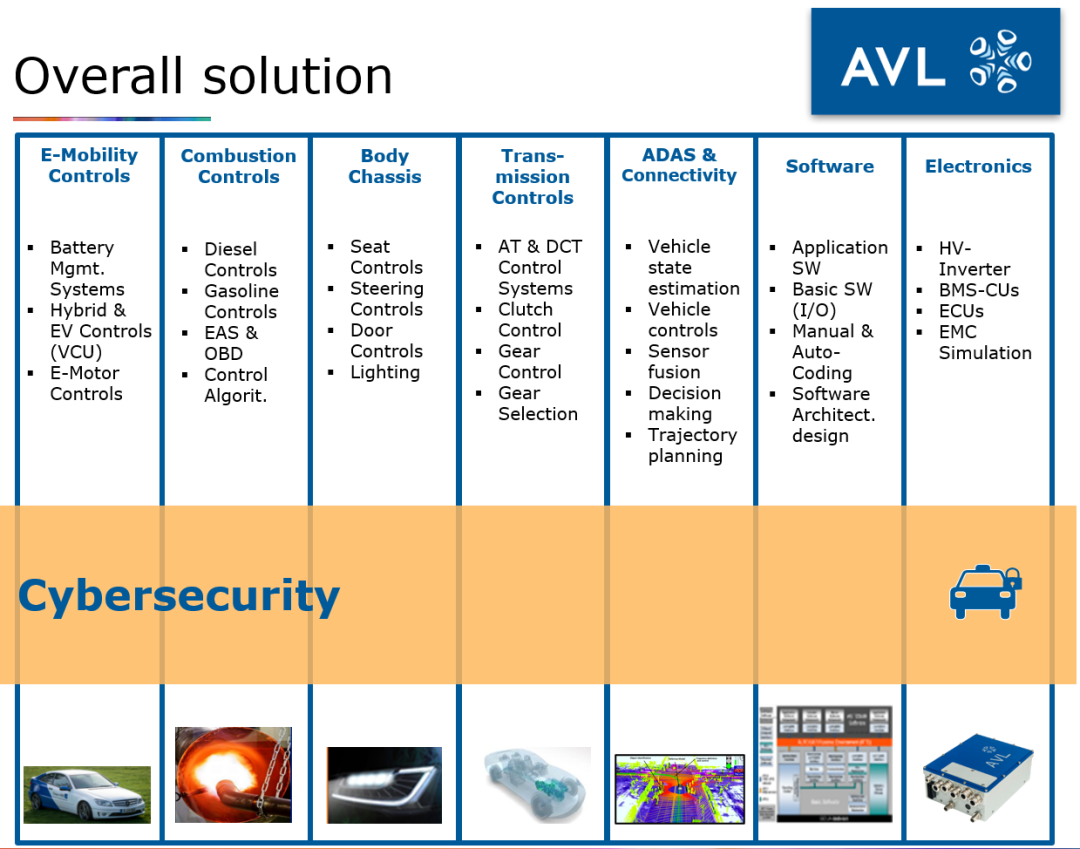

AVL網絡安全實踐

AVL李斯特成立于1948年,有多年的動力總成、模擬測試、自動駕駛等系統項目的設計、實施、咨詢經驗。AVL網絡安全團隊致力于保障車內、車路、車云之間的網絡安全,我們不僅提供網絡安全的開發、咨詢、培訓,同時也提供車聯網、自動駕駛、電驅動、車身控制等多個方向上的整體解決方案。對汽車E/E系統的深入了解是我們提供更完整、更準確網絡安全分析、實施的基礎。

關于AVL:你可以通過STCCybersecurity@avl.com與AVL安全團隊取得聯系。同時我們在后期會進一步推出更多的安全文檔以分享網絡安全的工程實踐。

審核編輯 :李倩

-

網絡安全

+關注

關注

11文章

3489瀏覽量

63408 -

模型

+關注

關注

1文章

3751瀏覽量

52099

原文標題:網絡安全:TARA方法、工具與案例

文章出處:【微信號:談思實驗室,微信公眾號:談思實驗室】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

人工智能時代,如何打造網絡安全“新范式”

攻擊逃逸測試:深度驗證網絡安全設備的真實防護能力

國產“芯”防線!工控機如何筑牢網絡安全屏障

商湯科技亮相2025國家網絡安全宣傳周

華為亮相2025國家網絡安全宣傳周

直播回顧 | TARA實踐與應用,干貨都在這!

網絡安全從業者入門指南

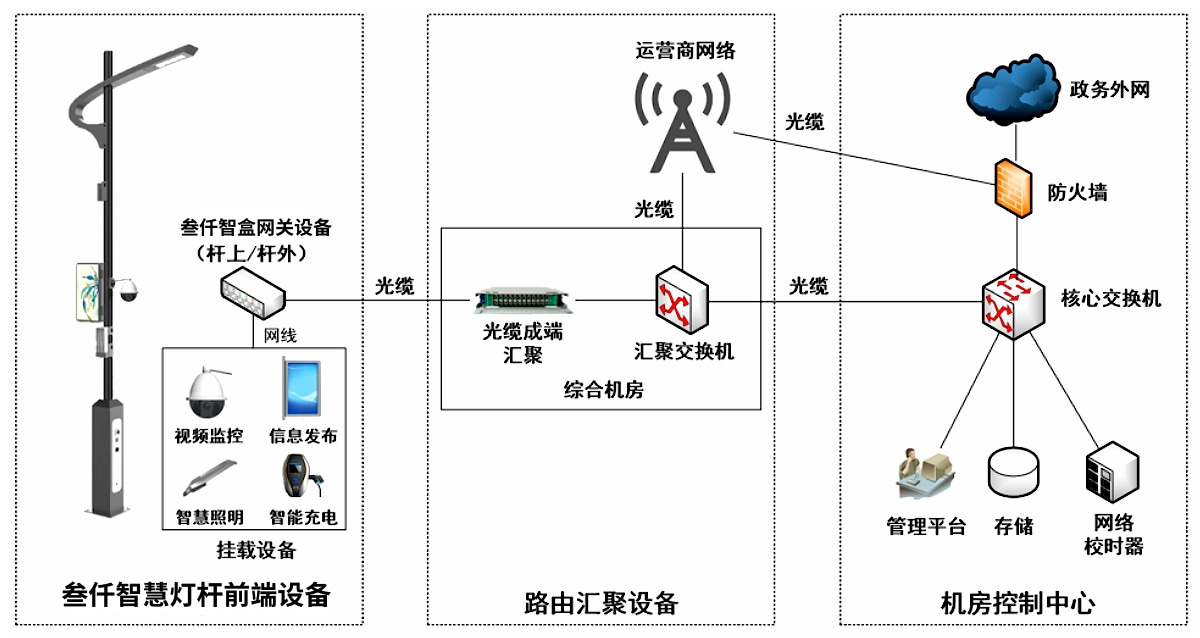

筑牢智慧路燈桿的網絡安全防線

海康威視榮獲2024優秀網絡安全創新成果

智慧路燈網絡安全入侵監測

華為網絡安全產品榮獲BSI首批漏洞管理體系認證

網絡安全:TARA方法、工具與案例

網絡安全:TARA方法、工具與案例

評論