API Connect是IBM公司一個(gè)完整、現(xiàn)代化、直觀且可擴(kuò)展的API平臺(tái),能夠在云端創(chuàng)建、安全地公開、管理和API并通過(guò)API獲利,能夠幫助客戶為數(shù)字應(yīng)用提供動(dòng)力并促進(jìn)創(chuàng)新。11月23日,IBM發(fā)布了安全公告,API Connect容易受到Drupal中任意代碼執(zhí)行和安全繞過(guò)的攻擊。以下是漏洞詳情:

漏洞詳情

來(lái)源:https://www.ibm.com/support/pages/node/6240310

1.CVE-2020-13664 CVSS評(píng)分:8.8 高

Drupal是使用PHP語(yǔ)言編寫的開源內(nèi)容管理框架(CMF),它由內(nèi)容管理系統(tǒng)(CMS)和PHP開發(fā)框架(Framework)共同構(gòu)成。

Drupal核心可能允許遠(yuǎn)程攻擊者在系統(tǒng)上執(zhí)行由代碼注入漏洞引起的任意代碼。通過(guò)誘使受害者訪問(wèn)特制網(wǎng)站,攻擊者可以利用此漏洞在系統(tǒng)上執(zhí)行任意PHP代碼。

2.CVE-2020-13665 CVSS評(píng)分:4.8 中

Drupal可能允許遠(yuǎn)程攻擊者繞過(guò)安全性限制,這是由于在處理JSON:API PATCH請(qǐng)求時(shí)對(duì)用戶提供的輸入的驗(yàn)證不足而造成的。通過(guò)發(fā)送特制請(qǐng)求,攻擊者可以利用此漏洞繞過(guò)某些字段的驗(yàn)證。

受影響產(chǎn)品和版本

上述漏洞影響API Connect V10.0 以及 API Connect V2018.4.1.0-2018.4.1.13

解決方案

對(duì)于 API Connect V10.0:升級(jí)API Connect V10.0.1.0 可修復(fù)

對(duì)于 API Connect V2018.4.1.0-2018.4.1.11:升級(jí)API Connect V2018.4.1.133

責(zé)任編輯:PSY

-

IBM

+關(guān)注

關(guān)注

3文章

1868瀏覽量

76995 -

API

+關(guān)注

關(guān)注

2文章

2368瀏覽量

66757 -

漏洞

+關(guān)注

關(guān)注

0文章

205瀏覽量

15955

發(fā)布評(píng)論請(qǐng)先 登錄

AT32F011系列安全庫(kù)區(qū)的應(yīng)用

分析嵌入式軟件代碼的漏洞-代碼注入

單片機(jī)開發(fā)功能安全中編譯器

攻擊逃逸測(cè)試:深度驗(yàn)證網(wǎng)絡(luò)安全設(shè)備的真實(shí)防護(hù)能力

構(gòu)建堅(jiān)不可摧的防線:全方位保障API接口數(shù)據(jù)安全

硬件加密引擎在保障數(shù)據(jù)安全方面有哪些優(yōu)勢(shì)呢?

芯源半導(dǎo)體安全芯片技術(shù)原理

針對(duì)AES算法的安全防護(hù)設(shè)計(jì)

IBM安全解決方案如何助力中國(guó)企業(yè)出海

揭秘蘇寧易購(gòu) API,讓蘇寧易購(gòu)店鋪會(huì)員營(yíng)銷更精準(zhǔn)

IBM調(diào)研報(bào)告:13%的企業(yè)曾遭遇AI模型或AI應(yīng)用的安全漏洞 絕大多數(shù)缺乏完善的訪問(wèn)控制管理

電商API安全最佳實(shí)踐:保護(hù)用戶數(shù)據(jù)免受攻擊

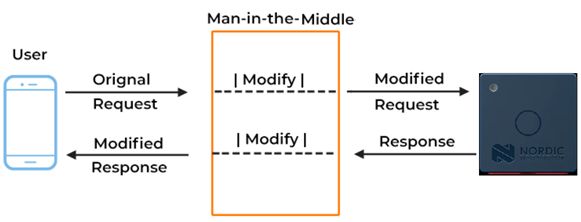

Bluetooth LE安全機(jī)制以及在nRF Connect SDK中的應(yīng)用

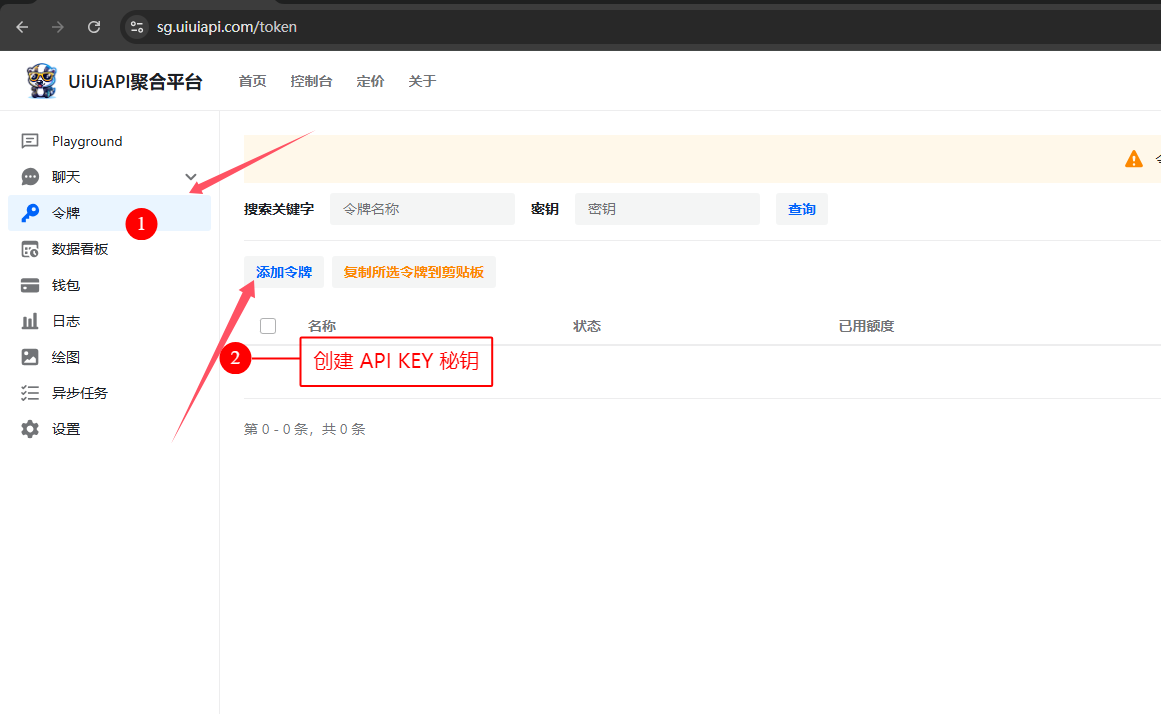

如何獲取 OpenAI API Key?API 獲取與代碼調(diào)用示例 (詳解教程)

IBM安全公告,API Connect易受Drupal中任意代碼執(zhí)行和安全繞過(guò)的攻擊

IBM安全公告,API Connect易受Drupal中任意代碼執(zhí)行和安全繞過(guò)的攻擊

評(píng)論