近日,騰訊安全團(tuán)隊(duì)向Linux社區(qū)提交了多個(gè)NFC(Near Field Communication,近場通信)套接字資源泄露0day漏洞。該漏洞一旦被不法分子利用,企業(yè)架構(gòu)在Linux系統(tǒng)上的所有資源、數(shù)據(jù)和業(yè)務(wù)都將為攻擊者所掌控。

騰訊安全對此發(fā)布中級安全風(fēng)險(xiǎn)預(yù)警,已按照Linux社區(qū)規(guī)則公開披露了其攻擊路徑,并建議Linux用戶密切關(guān)注最新安全更新。

通過對漏洞攻擊路徑的分析發(fā)現(xiàn),此類漏洞是經(jīng)由對NFC套接字相關(guān)函數(shù)的植入,實(shí)現(xiàn)對Linux內(nèi)核對象釋放與重新使用的。目前,該類漏洞已影響了內(nèi)核版本為3.10~5.10-rc2的所有Linux系統(tǒng)。同時(shí),與大部分0day漏洞相同,此次披露的資源泄露0day漏洞也尚未被修復(fù),其中以“引用計(jì)數(shù)泄露”漏洞最為嚴(yán)重。

前有2011年“Duqu”木馬控制工業(yè)系統(tǒng)攻擊事件,后有2016年蘋果IOS系統(tǒng)遭遇“三叉戟”漏洞攻擊,0day漏洞(又稱“零日漏洞”)這一以“已被發(fā)現(xiàn)但尚無官方補(bǔ)丁”的漏洞,因其“僅發(fā)現(xiàn)者所知”的隱秘性及發(fā)起攻擊的突發(fā)性和破壞性,一直以來都是業(yè)內(nèi)備受關(guān)注的“大敵”。

據(jù)騰訊安全專家介紹,Linux作為一種開源電腦操作系統(tǒng)內(nèi)核,與外圍實(shí)用程序軟件、文檔打包,構(gòu)成多種“Linux發(fā)行版本”的應(yīng)用模式,使得此次發(fā)現(xiàn)的多處資源泄露0day漏洞將對基于Linux內(nèi)核的Ubuntu、CentOS、RedHat、SUSE、Debian等所有操作系統(tǒng)都帶來潛在影響。而由于大部分公有云和專有云上企業(yè)都使用Linux系統(tǒng),該類漏洞表現(xiàn)出的廣覆蓋特征,將使云上企業(yè)面臨系統(tǒng)失控的潛在威脅。

結(jié)合此次披露的資源泄露0day漏洞特征與尚未官方補(bǔ)丁的修復(fù)現(xiàn)狀,騰訊安全專家建議企業(yè)用戶暫時(shí)禁用NFC內(nèi)核模塊,以降低漏洞帶來的危害值。此外,為更好地應(yīng)對漏洞利用連鎖攻擊,遏制漏洞影響范圍與態(tài)勢,騰訊安全還建議企業(yè)用戶可接入騰訊零信任安全管理系統(tǒng)iOA進(jìn)行威脅排查,并借助騰訊安全高級威脅檢測系統(tǒng)防御可能隨時(shí)爆發(fā)的黑客攻擊。

針對已然呈現(xiàn)出“持續(xù)上云”趨勢的漏洞、木馬、病毒等新安全威脅,騰訊安全在統(tǒng)籌公有云和專有云上企業(yè)安全需求的基礎(chǔ)上,打造出了一套囊括主機(jī)安全、終端安全、網(wǎng)絡(luò)安全、業(yè)務(wù)安全、安全管理等在內(nèi)的全線安全防護(hù)產(chǎn)品與服務(wù),旨在為上云企業(yè)提供一站式安全防護(hù)服務(wù),構(gòu)筑云原生安全能力。未來騰訊安全將以高級威脅檢測系統(tǒng)、安全運(yùn)營中心(SOC)、云WAF、云防火墻等云原生安全產(chǎn)品架構(gòu)為依托,為企業(yè)提升云上安全水準(zhǔn)提供持續(xù)能力支撐與技術(shù)開放,讓云上企業(yè)應(yīng)對包括0day漏洞等安全威脅更加從容。

責(zé)任編輯:PSY

-

Linux系統(tǒng)

+關(guān)注

關(guān)注

4文章

614瀏覽量

29905 -

騰訊

+關(guān)注

關(guān)注

7文章

1684瀏覽量

50910 -

漏洞

+關(guān)注

關(guān)注

0文章

205瀏覽量

15955 -

0day安全

+關(guān)注

關(guān)注

0文章

2瀏覽量

1379

發(fā)布評論請先 登錄

curl中的TFTP實(shí)現(xiàn):整數(shù)下溢導(dǎo)致堆內(nèi)存越界讀取漏洞

海康威視通過漏洞管理體系認(rèn)證

行業(yè)觀察 | 微軟1月修復(fù)112個(gè)漏洞,其中1個(gè)正被黑客主動(dòng)利用

分析嵌入式軟件代碼的漏洞-代碼注入

沐曦股份曦云C系列GPU Day 0適配智譜GLM-4.6V多模態(tài)大模型

中科曙光AI超集群系統(tǒng)和scaleX640超節(jié)點(diǎn)等產(chǎn)品全面適配DeepSeek V3.2

行業(yè)觀察 | Azure、RDP、NTLM 均現(xiàn)高危漏洞,微軟發(fā)布2025年8月安全更新

硬件與應(yīng)用同頻共振,英特爾Day 0適配騰訊開源混元大模型

官方實(shí)錘,微軟遠(yuǎn)程桌面爆高危漏洞,企業(yè)數(shù)據(jù)安全告急!

Linux系統(tǒng)安全防護(hù)措施

芯盾時(shí)代用戶身份和訪問管理平臺(tái)助力企業(yè)消滅弱口令

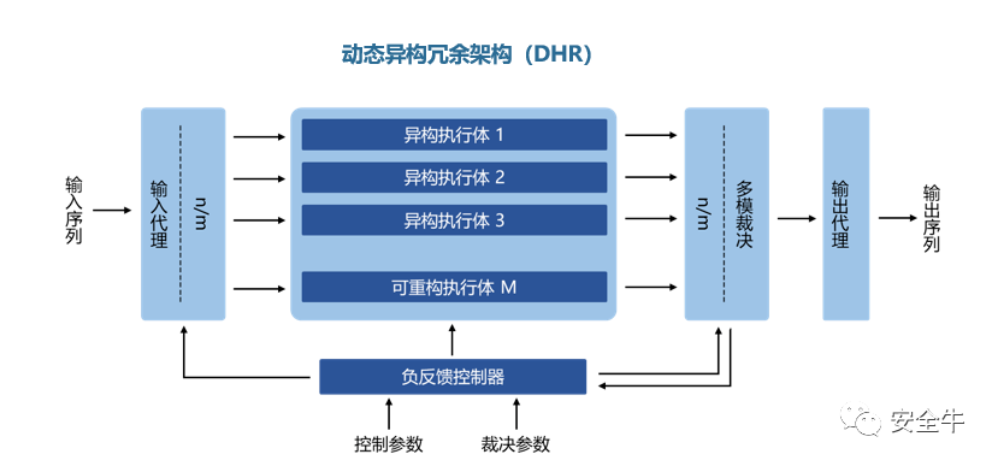

你以為的安全,真的安全嗎?——擬態(tài)安全,一場關(guān)于認(rèn)知的博弈

零信任賦能社交化辦公:企業(yè)數(shù)字化轉(zhuǎn)型中的暴露面收斂與安全升級

騰訊安全披露多個(gè)0day漏洞,Linux系統(tǒng)或陷入“被控”危機(jī)

騰訊安全披露多個(gè)0day漏洞,Linux系統(tǒng)或陷入“被控”危機(jī)

評論